Configuration de BFD

Utilisez les exemples suivants pour configurer la détection de transfert bidirectionnelle (BFD) sur votre équipement.

Exemple : configuration de BFD pour les routes statiques afin d’accélérer la détection des défaillances du réseau

Cet exemple montre comment configurer la détection de transfert bidirectionnelle (BFD) pour les routes statiques.

Exigences

Dans cet exemple, aucune configuration spéciale au-delà de l’initialisation de l’équipement n’est requise.

Vue d’ensemble

Les applications des routes statiques sont nombreuses. Le routage statique est souvent utilisé à la périphérie du réseau pour prendre en charge l’attachement aux réseaux stub, qui, compte tenu de leur point d’entrée et de sortie unique, sont bien adaptés à la simplicité d’un routage statique. Dans Junos OS, les routes statiques ont une préférence globale de 5. Les routes statiques sont activées si le saut suivant spécifié est accessible.

Dans cet exemple, vous configurez la route statique 192.168.47.0/24 du réseau du fournisseur au réseau du client, à l’aide de l’adresse du saut suivant 172.16.1.2. Vous configurez également une route statique par défaut de 0.0.0.0/0 entre le réseau client et le réseau du fournisseur, à l’aide d’une adresse de saut suivant 172.16.1.1.

À des fins de démonstration, certaines interfaces de bouclage sont configurées sur les périphériques B et D. Ces interfaces de bouclage fournissent des adresses ping et vérifient ainsi que les routes statiques fonctionnent.

La figure 1 montre l’exemple de réseau.

Topologie

La configuration

Configuration rapide de la CLI

Pour configurer rapidement cet exemple, copiez les commandes suivantes, collez-les dans un fichier texte, supprimez les sauts de ligne, modifiez tous les détails nécessaires pour qu’ils correspondent à votre configuration réseau, puis copiez-collez les commandes dans le CLI au niveau de la [edit] hiérarchie.

Équipement B

set interfaces ge-1/2/0 unit 0 description B->D set interfaces ge-1/2/0 unit 0 family inet address 172.16.1.1/24 set interfaces lo0 unit 57 family inet address 10.0.0.1/32 set interfaces lo0 unit 57 family inet address 10.0.0.2/32 set routing-options static route 192.168.47.0/24 next-hop 172.16.1.2 set routing-options static route 192.168.47.0/24 bfd-liveness-detection minimum-interval 1000 set routing-options static route 192.168.47.0/24 bfd-liveness-detection description Site-xxx set protocols bfd traceoptions file bfd-trace set protocols bfd traceoptions flag all

Équipement D

set interfaces ge-1/2/0 unit 1 description D->B set interfaces ge-1/2/0 unit 1 family inet address 172.16.1.2/24 set interfaces lo0 unit 2 family inet address 192.168.47.5/32 set interfaces lo0 unit 2 family inet address 192.168.47.6/32 set routing-options static route 0.0.0.0/0 next-hop 172.16.1.1 set routing-options static route 0.0.0.0/0 bfd-liveness-detection minimum-interval 1000 set protocols bfd traceoptions file bfd-trace set protocols bfd traceoptions flag all

Procédure

Procédure étape par étape

L’exemple suivant nécessite que vous naviguiez à différents niveaux dans la hiérarchie de configuration. Pour plus d’informations sur la navigation dans la CLI, reportez-vous à la section Utilisation de l’éditeur CLI en mode configuration dans le Guide de l’utilisateur de la CLI de Junos OS.

Pour configurer BFD pour les routes statiques :

Sur l’équipement B, configurez les interfaces.

[edit interfaces] user@B# set ge-1/2/0 unit 0 description B->D user@B# set ge-1/2/0 unit 0 family inet address 172.16.1.1/24 user@B# set lo0 unit 57 family inet address 10.0.0.1/32 user@B# set lo0 unit 57 family inet address 10.0.0.2/32

Sur l’équipement B, créez une route statique et définissez l’adresse du saut suivant.

[edit routing-options] user@B# set static route 192.168.47.0/24 next-hop 172.16.1.2

Sur l’équipement B, configurez BFD pour la route statique.

[edit routing-options] user@B# set static route 192.168.47.0/24 bfd-liveness-detection minimum-interval 1000 set routing-options static route 192.168.47.0/24 bfd-liveness-detection description Site-xxx

Sur l’équipement B, configurez les opérations de suivi pour BFD.

[edit protocols] user@B# set bfd traceoptions file bfd-trace user@B# set bfd traceoptions flag all

Si vous avez terminé de configurer l’équipement B, validez la configuration.

[edit] user@B# commit

Sur l’appareil D, configurez les interfaces.

[edit interfaces] user@D# set ge-1/2/0 unit 1 description D->B user@D# set ge-1/2/0 unit 1 family inet address 172.16.1.2/24 user@D# set lo0 unit 2 family inet address 192.168.47.5/32 user@D# set lo0 unit 2 family inet address 192.168.47.6/32

Sur l’appareil D, créez une route statique et définissez l’adresse du saut suivant.

[edit routing-options] user@D# set static route 0.0.0.0/0 next-hop 172.16.1.1

Sur l’appareil D, configurez BFD pour la route statique.

[edit routing-options] user@D# set static route 0.0.0.0/0 bfd-liveness-detection minimum-interval 1000

Sur l’équipement D, configurez les opérations de suivi pour BFD.

[edit protocols] user@D# set bfd traceoptions file bfd-trace user@D# set bfd traceoptions flag all

Si vous avez terminé de configurer l’appareil D, validez la configuration.

[edit] user@D# commit

Résultats

Confirmez votre configuration en exécutant les show interfacescommandes , show protocolset . show routing-options Si la sortie n’affiche pas la configuration prévue, répétez les instructions de cet exemple pour corriger la configuration.

Équipement B

user@B# show interfaces

ge-1/2/0 {

unit 0 {

description B->D;

family inet {

address 172.16.1.1/24;

}

}

}

lo0 {

unit 57 {

family inet {

address 10.0.0.1/32;

address 10.0.0.2/32;

}

}

}

user@D# show protocols

bfd {

traceoptions {

file bfd-trace;

flag all;

}

}

user@B# show routing-options

static {

route 192.168.47.0/24 {

next-hop 172.16.1.2;

bfd-liveness-detection {

description Site- xxx;

minimum-interval 1000;

}

}

}

Équipement D

user@D# show interfaces

ge-1/2/0 {

unit 1 {

description D->B;

family inet {

address 172.16.1.2/24;

}

}

}

lo0 {

unit 2 {

family inet {

address 192.168.47.5/32;

address 192.168.47.6/32;

}

}

}

user@D# show routing-options

static {

route 0.0.0.0/0 {

next-hop 172.16.1.1;

bfd-liveness-detection {

description Site - xxx;

minimum-interval 1000;

}

}

}

Vérification

Vérifiez que la configuration fonctionne correctement.

Vérification que les sessions BFD sont actives

Objet

Vérifiez que les sessions BFD sont actives et affichez les détails des sessions BFD.

Mesures à prendre

À partir du mode opérationnel, entrez la show bfd session extensive commande.

user@B> show bfd session extensive

Detect Transmit

Address State Interface Time Interval Multiplier

172.16.1.2 Up lt-1/2/0.0 3.000 1.000 3

Client Static, description Site-xxx, TX interval 1.000, RX interval 1.000

Session up time 00:14:30

Local diagnostic None, remote diagnostic None

Remote state Up, version 1

Replicated, routing table index 172

Min async interval 1.000, min slow interval 1.000

Adaptive async TX interval 1.000, RX interval 1.000

Local min TX interval 1.000, minimum RX interval 1.000, multiplier 3

Remote min TX interval 1.000, min RX interval 1.000, multiplier 3

Local discriminator 2, remote discriminator 1

Echo mode disabled/inactive

1 sessions, 1 clients

Cumulative transmit rate 1.0 pps, cumulative receive rate 1.0 pps

Le n’est description Site- <xxx> pris en charge que sur les pare-feu SRX Series.

Si chaque client a plusieurs champs de description, il affiche « et plus » avec le premier champ de description.

user@D> show bfd session extensive

Detect Transmit

Address State Interface Time Interval Multiplier

172.16.1.1 Up lt-1/2/0.1 3.000 1.000 3

Client Static, TX interval 1.000, RX interval 1.000

Session up time 00:14:35

Local diagnostic None, remote diagnostic None

Remote state Up, version 1

Replicated, routing table index 170

Min async interval 1.000, min slow interval 1.000

Adaptive async TX interval 1.000, RX interval 1.000

Local min TX interval 1.000, minimum RX interval 1.000, multiplier 3

Remote min TX interval 1.000, min RX interval 1.000, multiplier 3

Local discriminator 1, remote discriminator 2

Echo mode disabled/inactive

1 sessions, 1 clients

Cumulative transmit rate 1.0 pps, cumulative receive rate 1.0 pps

Signification

La TX interval 1.000, RX interval 1.000 sortie représente le paramètre configuré avec l’instruction minimum-interval . Toutes les autres sorties représentent les paramètres par défaut de BFD. Pour modifier les paramètres par défaut, incluez les instructions facultatives sous l’instruction bfd-liveness-detection .

Affichage des événements BFD détaillés

Objet

Affichez le contenu du fichier de trace BFD pour faciliter le dépannage, si nécessaire.

Mesures à prendre

À partir du mode opérationnel, entrez la file show /var/log/bfd-trace commande.

user@B> file show /var/log/bfd-trace Nov 23 14:26:55 Data (9) len 35: (hex) 42 46 44 20 70 65 72 69 6f 64 69 63 20 78 6d 69 74 20 72 Nov 23 14:26:55 PPM Trace: BFD periodic xmit rt tbl index 172 Nov 23 14:26:55 Received Downstream TraceMsg (22) len 108: Nov 23 14:26:55 IfIndex (3) len 4: 0 Nov 23 14:26:55 Protocol (1) len 1: BFD Nov 23 14:26:55 Data (9) len 83: (hex) 70 70 6d 64 5f 62 66 64 5f 73 65 6e 64 6d 73 67 20 3a 20 Nov 23 14:26:55 PPM Trace: ppmd_bfd_sendmsg : socket 12 len 24, ifl 78 src 172.16.1.1 dst 172.16.1.2 errno 65 Nov 23 14:26:55 Received Downstream TraceMsg (22) len 93: Nov 23 14:26:55 IfIndex (3) len 4: 0 Nov 23 14:26:55 Protocol (1) len 1: BFD Nov 23 14:26:55 Data (9) len 68: (hex) 42 46 44 20 70 65 72 69 6f 64 69 63 20 78 6d 69 74 20 74

Signification

Les messages BFD sont écrits dans le fichier de trace.

Exemple : configuration de BFD sur des sessions homologues BGP internes

Cet exemple montre comment configurer des sessions homologues internes BGP (IBGP) avec le protocole de détection de transfert bidirectionnel (BFD) pour détecter les défaillances dans un réseau.

Exigences

Aucune configuration spéciale au-delà de l’initialisation de l’appareil n’est requise avant de configurer cet exemple.

Vue d’ensemble

La configuration minimale pour activer BFD sur les sessions IBGP consiste à inclure l’instruction bfd-liveness-detection minimum-interval dans la configuration BGP de tous les voisins participant à la session BFD. L’instruction minimum-interval spécifie les intervalles de transmission et de réception minimaux pour la détection des défaillances. Plus précisément, cette valeur représente l’intervalle minimal après lequel le périphérique de routage local transmet des paquets hello, ainsi que l’intervalle minimal pendant lequel le périphérique de routage s’attend à recevoir une réponse d’un voisin avec lequel il a établi une session BFD. Vous pouvez configurer une valeur comprise entre 1 et 255 000 millisecondes.

Vous pouvez également spécifier séparément les intervalles de transmission et de réception minimaux à l’aide des transmit-interval minimum-interval instructions and minimum-receive-interval . Pour plus d’informations sur ces instructions de configuration BFD et d’autres instructions de configuration BFD facultatives, reportez-vous à la section bfd-liveness-detection.

En fonction de votre environnement réseau, les recommandations supplémentaires suivantes peuvent s’appliquer :

Pour éviter les instabilités du BFD pendant l’événement général de basculement du moteur de routage, spécifiez un intervalle minimum de 5 000 millisecondes pour les sessions basées sur le moteur de routage. Cette valeur minimale est obligatoire car, lors de l’événement général de basculement du moteur de routage, les processus tels que RPD, MIBD et SNMPD utilisent les ressources du processeur pour dépasser la valeur seuil spécifiée. Par conséquent, le traitement et la planification BFD sont affectés en raison de ce manque de ressources CPU.

Pour que les sessions BFD restent actives pendant le scénario de liaison de contrôle de cluster à châssis double, lorsque la première liaison de contrôle tombe en panne, spécifiez l’intervalle minimum de 6000 millisecondes pour empêcher le LACP de battre sur le nœud secondaire pour les sessions basées sur le moteur de routage.

Pour les déploiements réseau à grande échelle avec un grand nombre de sessions BFD, spécifiez un intervalle minimum de 300 millisecondes pour les sessions basées sur le moteur de routage et de 100 millisecondes pour les sessions BFD distribuées.

Pour les déploiements réseau à très grande échelle avec un grand nombre de sessions BFD, contactez le support client de Juniper Networks pour plus d’informations.

Pour que les sessions BFD restent actives pendant un événement de basculement du moteur de routage lorsque le routage actif non-stop (NSR) est configuré, spécifiez un intervalle minimum de 2500 millisecondes pour les sessions basées sur le moteur de routage. Pour les sessions BFD distribuées sur lesquelles NSR est configuré, les recommandations d’intervalle minimum restent inchangées et dépendent uniquement de votre déploiement réseau.

BFD est pris en charge sur l’instance de routage par défaut (le routeur principal), les instances de routage et les systèmes logiques. Cet exemple montre BFD sur les systèmes logiques.

La figure 2 montre un réseau typique avec des sessions internes d’homologues.

IBGP

IBGP

La configuration

Configuration rapide de la CLI

Pour configurer rapidement cet exemple, copiez les commandes suivantes, collez-les dans un fichier texte, supprimez les sauts de ligne, modifiez tous les détails nécessaires pour qu’ils correspondent à votre configuration réseau, puis copiez-collez les commandes dans le CLI au niveau de la [edit] hiérarchie.

Équipement A

set logical-systems A interfaces lt-1/2/0 unit 1 description to-B set logical-systems A interfaces lt-1/2/0 unit 1 encapsulation ethernet set logical-systems A interfaces lt-1/2/0 unit 1 peer-unit 2 set logical-systems A interfaces lt-1/2/0 unit 1 family inet address 10.10.10.1/30 set logical-systems A interfaces lo0 unit 1 family inet address 192.168.6.5/32 set logical-systems A protocols bgp group internal-peers type internal set logical-systems A protocols bgp group internal-peers traceoptions file bgp-bfd set logical-systems A protocols bgp group internal-peers traceoptions flag bfd detail set logical-systems A protocols bgp group internal-peers local-address 192.168.6.5 set logical-systems A protocols bgp group internal-peers export send-direct set logical-systems A protocols bgp group internal-peers bfd-liveness-detection minimum-interval 1000 set logical-systems A protocols bgp group internal-peers neighbor 192.163.6.4 set logical-systems A protocols bgp group internal-peers neighbor 192.168.40.4 set logical-systems A protocols ospf area 0.0.0.0 interface lo0.1 passive set logical-systems A protocols ospf area 0.0.0.0 interface lt-1/2/0.1 set logical-systems A policy-options policy-statement send-direct term 2 from protocol direct set logical-systems A policy-options policy-statement send-direct term 2 then accept set logical-systems A routing-options router-id 192.168.6.5 set logical-systems A routing-options autonomous-system 17

Équipement B

set logical-systems B interfaces lt-1/2/0 unit 2 description to-A set logical-systems B interfaces lt-1/2/0 unit 2 encapsulation ethernet set logical-systems B interfaces lt-1/2/0 unit 2 peer-unit 1 set logical-systems B interfaces lt-1/2/0 unit 2 family inet address 10.10.10.2/30 set logical-systems B interfaces lt-1/2/0 unit 5 description to-C set logical-systems B interfaces lt-1/2/0 unit 5 encapsulation ethernet set logical-systems B interfaces lt-1/2/0 unit 5 peer-unit 6 set logical-systems B interfaces lt-1/2/0 unit 5 family inet address 10.10.10.5/30 set logical-systems B interfaces lo0 unit 2 family inet address 192.163.6.4/32 set logical-systems B protocols bgp group internal-peers type internal set logical-systems B protocols bgp group internal-peers local-address 192.163.6.4 set logical-systems B protocols bgp group internal-peers export send-direct set logical-systems B protocols bgp group internal-peers bfd-liveness-detection minimum-interval 1000 set logical-systems B protocols bgp group internal-peers neighbor 192.168.40.4 set logical-systems B protocols bgp group internal-peers neighbor 192.168.6.5 set logical-systems B protocols ospf area 0.0.0.0 interface lo0.2 passive set logical-systems B protocols ospf area 0.0.0.0 interface lt-1/2/0.2 set logical-systems B protocols ospf area 0.0.0.0 interface lt-1/2/0.5 set logical-systems B policy-options policy-statement send-direct term 2 from protocol direct set logical-systems B policy-options policy-statement send-direct term 2 then accept set logical-systems B routing-options router-id 192.163.6.4 set logical-systems B routing-options autonomous-system 17

Équipement C

set logical-systems C interfaces lt-1/2/0 unit 6 description to-B set logical-systems C interfaces lt-1/2/0 unit 6 encapsulation ethernet set logical-systems C interfaces lt-1/2/0 unit 6 peer-unit 5 set logical-systems C interfaces lt-1/2/0 unit 6 family inet address 10.10.10.6/30 set logical-systems C interfaces lo0 unit 3 family inet address 192.168.40.4/32 set logical-systems C protocols bgp group internal-peers type internal set logical-systems C protocols bgp group internal-peers local-address 192.168.40.4 set logical-systems C protocols bgp group internal-peers export send-direct set logical-systems C protocols bgp group internal-peers bfd-liveness-detection minimum-interval 1000 set logical-systems C protocols bgp group internal-peers neighbor 192.163.6.4 set logical-systems C protocols bgp group internal-peers neighbor 192.168.6.5 set logical-systems C protocols ospf area 0.0.0.0 interface lo0.3 passive set logical-systems C protocols ospf area 0.0.0.0 interface lt-1/2/0.6 set logical-systems C policy-options policy-statement send-direct term 2 from protocol direct set logical-systems C policy-options policy-statement send-direct term 2 then accept set logical-systems C routing-options router-id 192.168.40.4 set logical-systems C routing-options autonomous-system 17

Configuration de l’équipement A

Procédure étape par étape

L’exemple suivant nécessite que vous naviguiez à différents niveaux dans la hiérarchie de configuration. Pour plus d’informations sur la navigation dans la CLI, consultez Utilisation de l’éditeur CLI en mode configuration dans le Guide de l’utilisateur de la CLI.

Pour configurer l’équipement A :

Définissez la CLI sur le système logique A.

user@host> set cli logical-system A

Configurez les interfaces.

[edit interfaces lt-1/2/0 unit 1] user@host:A# set description to-B user@host:A# set encapsulation ethernet user@host:A# set peer-unit 2 user@host:A# set family inet address 10.10.10.1/30 [edit interfaces lo0 unit 1] user@host:A# set family inet address 192.168.6.5/32

Configurez BGP.

Les

neighborinstructions sont incluses pour l’équipement B et l’équipement C, même si l’appareil A n’est pas directement connecté à l’équipement C.[edit protocols bgp group internal-peers] user@host:A# set type internal user@host:A# set local-address 192.168.6.5 user@host:A# set export send-direct user@host:A# set neighbor 192.163.6.4 user@host:A# set neighbor 192.168.40.4

Configurez BFD.

[edit protocols bgp group internal-peers] user@host:A# set bfd-liveness-detection minimum-interval 1000

Vous devez configurer le même intervalle minimum sur l’homologue de connexion.

(Facultatif) Configurer le suivi BFD.

[edit protocols bgp group internal-peers] user@host:A# set traceoptions file bgp-bfd user@host:A# set traceoptions flag bfd detail

Configurez OSPF.

[edit protocols ospf area 0.0.0.0] user@host:A# set interface lo0.1 passive user@host:A# set interface lt-1/2/0.1

Configurez une stratégie qui accepte les routes directes.

D’autres options utiles pour ce scénario peuvent être d’accepter des routes apprises via OSPF ou des routes locales.

[edit policy-options policy-statement send-direct term 2] user@host:A# set from protocol direct user@host:A# set then accept

Configurez l’ID du routeur et le numéro du système autonome (AS).

[edit routing-options] user@host:A# set router-id 192.168.6.5 user@host:A# set autonomous-system 17

Si vous avez terminé de configurer l’appareil, entrez en

commitmode configuration. Répétez ces étapes pour configurer l’équipement B et l’équipement C.

Résultats

En mode configuration, confirmez votre configuration en entrant les show interfacescommandes , show policy-optionsshow protocols, , et show routing-options . Si la sortie n’affiche pas la configuration prévue, répétez les instructions de cet exemple pour corriger la configuration.

user@host:A# show interfaces

lt-1/2/0 {

unit 1 {

description to-B;

encapsulation ethernet;

peer-unit 2;

family inet {

address 10.10.10.1/30;

}

}

}

lo0 {

unit 1 {

family inet {

address 192.168.6.5/32;

}

}

}

user@host:A# show policy-options

policy-statement send-direct {

term 2 {

from protocol direct;

then accept;

}

}

user@host:A# show protocols

bgp {

group internal-peers {

type internal;

traceoptions {

file bgp-bfd;

flag bfd detail;

}

local-address 192.168.6.5;

export send-direct;

bfd-liveness-detection {

minimum-interval 1000;

}

neighbor 192.163.6.4;

neighbor 192.168.40.4;

}

}

ospf {

area 0.0.0.0 {

interface lo0.1 {

passive;

}

interface lt-1/2/0.1;

}

}

user@host:A# show routing-options router-id 192.168.6.5; autonomous-system 17;

Vérification

Vérifiez que la configuration fonctionne correctement.

- Vérification de l’activation de BFD

- Vérification que les sessions BFD sont actives

- Affichage des événements BFD détaillés

- Affichage des événements BFD détaillés après la désactivation et la réactivation d’une interface de bouclage

Vérification de l’activation de BFD

Objet

Vérifiez que BFD est activé entre les homologues IBGP.

Mesures à prendre

À partir du mode opérationnel, entrez la show bgp neighbor commande. Vous pouvez utiliser le | match bfd filtre pour affiner la sortie.

user@host:A> show bgp neighbor | match bfd Options: <BfdEnabled> BFD: enabled, up Trace file: /var/log/A/bgp-bfd size 131072 files 10 Options: <BfdEnabled> BFD: enabled, up Trace file: /var/log/A/bgp-bfd size 131072 files 10

Signification

La sortie indique que le système logique A a deux voisins avec BFD activé. Lorsque BFD n’est pas activé, la sortie affiche BFD: disabled, down, et l’option <BfdEnabled> est absente. Si BFD est activé et que la session est interrompue, la sortie s’affiche BFD: enabled, down. La sortie indique également que les événements liés à BFD sont écrits dans un fichier journal car les opérations de suivi sont configurées.

Vérification que les sessions BFD sont actives

Objet

Vérifiez que les sessions BFD sont actives et affichez les détails des sessions BFD.

Mesures à prendre

À partir du mode opérationnel, entrez la show bfd session extensive commande.

user@host:A> show bfd session extensive

Detect Transmit

Address State Interface Time Interval Multiplier

192.163.6.4 Up 3.000 1.000 3

Client BGP, TX interval 1.000, RX interval 1.000

Session up time 00:54:40

Local diagnostic None, remote diagnostic None

Remote state Up, version 1

Logical system 12, routing table index 25

Min async interval 1.000, min slow interval 1.000

Adaptive async TX interval 1.000, RX interval 1.000

Local min TX interval 1.000, minimum RX interval 1.000, multiplier 3

Remote min TX interval 1.000, min RX interval 1.000, multiplier 3

Local discriminator 10, remote discriminator 9

Echo mode disabled/inactive

Multi-hop route table 25, local-address 192.168.6.5

Detect Transmit

Address State Interface Time Interval Multiplier

192.168.40.4 Up 3.000 1.000 3

Client BGP, TX interval 1.000, RX interval 1.000

Session up time 00:48:03

Local diagnostic None, remote diagnostic None

Remote state Up, version 1

Logical system 12, routing table index 25

Min async interval 1.000, min slow interval 1.000

Adaptive async TX interval 1.000, RX interval 1.000

Local min TX interval 1.000, minimum RX interval 1.000, multiplier 3

Remote min TX interval 1.000, min RX interval 1.000, multiplier 3

Local discriminator 14, remote discriminator 13

Echo mode disabled/inactive

Multi-hop route table 25, local-address 192.168.6.5

2 sessions, 2 clients

Cumulative transmit rate 2.0 pps, cumulative receive rate 2.0 pps

Signification

La TX interval 1.000, RX interval 1.000 sortie représente le paramètre configuré avec l’instruction minimum-interval . Toutes les autres sorties représentent les paramètres par défaut de BFD. Pour modifier les paramètres par défaut, incluez les instructions facultatives sous l’instruction bfd-liveness-detection .

Affichage des événements BFD détaillés

Objet

Affichez le contenu du fichier de trace BFD pour faciliter le dépannage, si nécessaire.

Mesures à prendre

À partir du mode opérationnel, entrez la file show /var/log/A/bgp-bfd commande.

user@host:A> file show /var/log/A/bgp-bfd Aug 15 17:07:25 trace_on: Tracing to "/var/log/A/bgp-bfd" started Aug 15 17:07:26.492190 bgp_peer_init: BGP peer 192.163.6.4 (Internal AS 17) local address 192.168.6.5 not found. Leaving peer idled Aug 15 17:07:26.493176 bgp_peer_init: BGP peer 192.168.40.4 (Internal AS 17) local address 192.168.6.5 not found. Leaving peer idled Aug 15 17:07:32.597979 task_connect: task BGP_17.192.163.6.4+179 addr 192.163.6.4+179: No route to host Aug 15 17:07:32.599623 bgp_connect_start: connect 192.163.6.4 (Internal AS 17): No route to host Aug 15 17:07:36.869394 task_connect: task BGP_17.192.168.40.4+179 addr 192.168.40.4+179: No route to host Aug 15 17:07:36.870624 bgp_connect_start: connect 192.168.40.4 (Internal AS 17): No route to host Aug 15 17:08:04.599220 task_connect: task BGP_17.192.163.6.4+179 addr 192.163.6.4+179: No route to host Aug 15 17:08:04.601135 bgp_connect_start: connect 192.163.6.4 (Internal AS 17): No route to host Aug 15 17:08:08.869717 task_connect: task BGP_17.192.168.40.4+179 addr 192.168.40.4+179: No route to host Aug 15 17:08:08.869934 bgp_connect_start: connect 192.168.40.4 (Internal AS 17): No route to host Aug 15 17:08:36.603544 advertising receiving-speaker only capabilty to neighbor 192.163.6.4 (Internal AS 17) Aug 15 17:08:36.606726 bgp_read_message: 192.163.6.4 (Internal AS 17): 0 bytes buffered Aug 15 17:08:36.609119 Initiated BFD session to peer 192.163.6.4 (Internal AS 17): address=192.163.6.4 ifindex=0 ifname=(none) txivl=1000 rxivl=1000 mult=3 ver=255 Aug 15 17:08:36.734033 advertising receiving-speaker only capabilty to neighbor 192.168.40.4 (Internal AS 17) Aug 15 17:08:36.738436 Initiated BFD session to peer 192.168.40.4 (Internal AS 17): address=192.168.40.4 ifindex=0 ifname=(none) txivl=1000 rxivl=1000 mult=3 ver=255 Aug 15 17:08:40.537552 BFD session to peer 192.163.6.4 (Internal AS 17) up Aug 15 17:08:40.694410 BFD session to peer 192.168.40.4 (Internal AS 17) up

Signification

Avant que les routes ne soient établies, le No route to host message apparaît dans la sortie. Une fois les itinéraires établis, les deux dernières lignes montrent que les deux sessions BFD arrivent.

Affichage des événements BFD détaillés après la désactivation et la réactivation d’une interface de bouclage

Objet

Vérifiez ce qui se passe après avoir arrêté un routeur ou un commutateur, puis l’avoir rétabli. Pour simuler la mise hors service d’un routeur ou d’un commutateur, désactivez l’interface de bouclage sur le système logique B.

Mesures à prendre

Dans le mode configuration, entrez la

deactivate logical-systems B interfaces lo0 unit 2 family inetcommande.user@host:A# deactivate logical-systems B interfaces lo0 unit 2 family inet user@host:A# commit

À partir du mode opérationnel, entrez la

file show /var/log/A/bgp-bfdcommande.user@host:A> file show /var/log/A/bgp-bfd ... Aug 15 17:20:55.995648 bgp_read_v4_message:9747: NOTIFICATION received from 192.163.6.4 (Internal AS 17): code 6 (Cease) subcode 6 (Other Configuration Change) Aug 15 17:20:56.004508 Terminated BFD session to peer 192.163.6.4 (Internal AS 17) Aug 15 17:21:28.007755 task_connect: task BGP_17.192.163.6.4+179 addr 192.163.6.4+179: No route to host Aug 15 17:21:28.008597 bgp_connect_start: connect 192.163.6.4 (Internal AS 17): No route to host

Dans le mode configuration, entrez la

activate logical-systems B interfaces lo0 unit 2 family inetcommande.user@host:A# activate logical-systems B interfaces lo0 unit 2 family inet user@host:A# commit

À partir du mode opérationnel, entrez la

file show /var/log/A/bgp-bfdcommande.user@host:A> file show /var/log/A/bgp-bfd ... Aug 15 17:25:53.623743 advertising receiving-speaker only capabilty to neighbor 192.163.6.4 (Internal AS 17) Aug 15 17:25:53.631314 Initiated BFD session to peer 192.163.6.4 (Internal AS 17): address=192.163.6.4 ifindex=0 ifname=(none) txivl=1000 rxivl=1000 mult=3 ver=255 Aug 15 17:25:57.570932 BFD session to peer 192.163.6.4 (Internal AS 17) up

Exemple : Configuration de BFD pour OSPF

Cet exemple montre comment configurer le protocole BFD (Bidirectional Forwarding Detection) pour OSPF.

Exigences

Avant de commencer :

Configurez les interfaces des appareils. Consultez la bibliothèque d’interfaces réseau de Junos OS pour connaître le routage des équipements.

Configurez les identifiants de routeur pour les appareils de votre réseau OSPF. Voir Exemple : Configuration d’un identificateur de routeur OSPF.

Contrôler le choix du routeur désigné par l’OSPF. Voir Exemple : Contrôle du choix du routeur désigné par OSPF.

Configurez un réseau OSPF à zone unique. Voir Exemple : Configuration d’un réseau OSPF à zone unique.

Configurer un réseau OSPF multizone. Voir Exemple : Configuration d’un réseau OSPF multizone.

Configurer un réseau OSPF multizone. Voir Exemple : Configuration d’un réseau OSPF multizone.

Vue d’ensemble

Une alternative à l’ajustement des paramètres OSPF hello interval et dead interval pour augmenter la convergence des routes consiste à configurer BFD. Le protocole BFD est un mécanisme Hello simple qui détecte les défaillances d’un réseau. Les minuteries de détection de défaillance BFD ont des limites de temporisation plus courtes que les mécanismes de détection de défaillance OSPF, ce qui permet une détection plus rapide.

Le BFD est utile sur les interfaces qui ne sont pas capables de détecter rapidement les défaillances, telles que les interfaces Ethernet. D’autres interfaces, telles que les interfaces SONET, disposent déjà d’une détection de défaillance intégrée. Il n’est pas nécessaire de configurer BFD sur ces interfaces.

Vous configurez BFD sur une paire d’interfaces OSPF voisines. Contrairement aux paramètres d’intervalle Hello et d’intervalle mort d’OSPF, vous n’avez pas besoin d’activer BFD sur toutes les interfaces d’une zone OSPF.

Dans cet exemple, vous activez la détection des défaillances en incluant l’instruction bfd-liveness-detection sur l’interface OSPF voisine fe-0/1/0 dans la zone 0.0.0.0 et configurez l’intervalle d’échange de paquets BFD sur 300 millisecondes, configurez 4 comme nombre de paquets Hello manqués qui entraîne la déclaration d’arrêt de l’interface d’origine, et configurez les sessions BFD uniquement pour les voisins OSPF avec une contiguïté de voisinage complète en incluant les paramètres suivants :

full-neighbors-only : dans Junos OS version 9.5 et ultérieure, configure le protocole BFD pour établir des sessions BFD uniquement pour les voisins OSPF avec une contiguïté de voisinage complète. Le comportement par défaut consiste à établir des sessions BFD pour tous les voisins OSPF.

minimum-interval : configure l’intervalle minimum, en millisecondes, après lequel le périphérique de routage local transmet les paquets hello, ainsi que l’intervalle minimum après lequel le périphérique de routage s’attend à recevoir une réponse du voisin avec lequel il a établi une session BFD. Vous pouvez configurer un nombre compris entre 1 et 255 000 millisecondes. Vous pouvez également spécifier les intervalles minimum d’émission et de réception séparément à l’aide de l’intervalle de transmission minimum-interval et

minimum-receive-intervaldes instructions.Remarque :En fonction de votre environnement réseau, les recommandations supplémentaires suivantes peuvent s’appliquer :

-

Pour les déploiements réseau à grande échelle avec un grand nombre de sessions BFD, spécifiez un intervalle minimum d’au moins 500 ms. Un intervalle de 1000 ms est recommandé pour éviter tout problème d’instabilité.

Remarque :-

Pour le processus bfdd, l’intervalle de temps de détection défini est inférieur à 300 ms. S’il existe un processus de haute priorité tel que ppmd en cours d’exécution sur le système, le processeur peut passer du temps sur le processus ppmd plutôt que sur le processus bfdd.

-

Pour les pare-feu SRX Series de filiale, nous recommandons un intervalle de temps minimal de 1000 ms pour les paquets BFD.

-

Pour vSRX 3.0, nous recommandons un intervalle de temps de conservation minimal de 300 ms pour les paquets BFD.

-

-

Pour les déploiements réseau à très grande échelle avec un grand nombre de sessions BFD, contactez le support client de Juniper Networks pour plus d’informations.

-

Pour que les sessions BFD restent actives pendant un événement de basculement du moteur de routage lorsque le routage actif ininterrompu (NSR) est configuré, spécifiez un intervalle minimum de 2 500 ms pour les sessions basées sur le moteur de routage. Pour les sessions BFD distribuées sur lesquelles NSR est configuré, les recommandations d’intervalle minimum restent inchangées et dépendent uniquement de votre déploiement réseau.

-

multiplicateur : configure le nombre de paquets Hello non reçus par un voisin qui entraîne la déclaration d’arrêt de l’interface d’origine. Par défaut, trois paquets Hello manqués entraînent la mise hors service de l’interface d’origine. Vous pouvez configurer une valeur comprise entre 1 et 255.

Topologie

La configuration

Procédure

Configuration rapide de la CLI

Pour configurer rapidement le protocole BFD pour OSPF, copiez les commandes suivantes, collez-les dans un fichier texte, supprimez les sauts de ligne, modifiez tous les détails nécessaires pour qu’ils correspondent à votre configuration réseau, copiez et collez les commandes dans la CLI au niveau de la hiérarchie [modifier], puis entrez commit en mode configuration.

[edit] set protocols ospf area 0.0.0.0 interface fe-0/0/1 bfd-liveness-detection minimum-interval 300 set protocols ospf area 0.0.0.0 interface fe-0/0/1 bfd-liveness-detection multiplier 4 set protocols ospf area 0.0.0.0 interface fe-0/0/1 bfd-liveness-detection full-neighbors-only

Procédure étape par étape

Pour configurer le protocole BFD pour OSPF sur une interface voisine :

Créez une zone OSPF.

Remarque :Pour spécifier OSPFv3, incluez l’instruction

ospf3au niveau de la[edit protocols]hiérarchie.[edit] user@host# edit protocols ospf area 0.0.0.0

Spécifiez l’interface.

[edit protocols ospf area 0.0.0.0] user@host# set interface fe-0/0/1

Spécifiez les intervalles d’émission et de réception minimaux.

[edit protocols ospf area 0.0.0.0 ] user@host# set interface fe-0/0/1 bfd-liveness-detection minimum-interval 300

Configurez le nombre de paquets Hello manqués qui entraînent la déclaration d’arrêt de l’interface d’origine.

[edit protocols ospf area 0.0.0.0 ] user@host# set interface fe-0/0/1 bfd-liveness-detection multiplier 4

Configurez les sessions BFD uniquement pour les voisins OSPF avec une contiguïté de voisinage complète.

[edit protocols ospf area 0.0.0.0 ] user@host# set interface fe-0/0/1 bfd-liveness-detection full-neighbors-only

Si vous avez terminé de configurer l’appareil, validez la configuration.

[edit protocols ospf area 0.0.0.0 ] user@host# commit

Remarque :Répétez toute cette configuration sur l’autre interface voisine.

Résultats

Confirmez votre configuration en entrant la show protocols ospf commande. Si la sortie n’affiche pas la configuration prévue, répétez les instructions de cet exemple pour corriger la configuration.

user@host# show protocols ospf

area 0.0.0.0 {

interface fe-0/0/1.0 {

bfd-liveness-detection {

minimum-interval 300;

multiplier 4;

full-neighbors-only;

}

}

}

Pour confirmer votre configuration OSPFv3, entrez la show protocols ospf3 commande.

Vérification

Vérifiez que la configuration fonctionne correctement.

Vérification des sessions BFD

Objet

Vérifiez que les interfaces OSPF ont des sessions BFD actives et que les composants de session ont été configurés correctement.

Mesures à prendre

À partir du mode opérationnel, entrez la show bfd session detail commande.

Signification

La sortie affiche des informations sur les sessions BFD.

Le champ Adresse affiche l’adresse IP du voisin.

Le champ Interface affiche l’interface que vous avez configurée pour BFD.

Le champ État affiche l’état du voisin et doit afficher Complet pour refléter la contiguïté complète du voisin que vous avez configurée.

Le champ Intervalle de transmission affiche l’intervalle de temps que vous avez configuré pour envoyer des paquets BFD.

Le champ Multiplicateur affiche le multiplicateur que vous avez configuré.

Exemple : Configuration de BFD pour IS-IS

Cet exemple décrit comment configurer le protocole BFD (Bidirectional Forwarding Detection) pour détecter les défaillances dans un réseau IS-IS.

BFD n’est pas pris en charge avec IS-IS pour IPV6 sur les commutateurs de la série QFX10000.

Exigences

Avant de commencer, configurez IS-IS sur les deux routeurs. Voir Exemple : Configuration d’IS-IS pour plus d’informations sur la configuration IS-IS requise.

Nous fournissons la configuration IS-IS dans la section Configuration rapide de la CLI, mais ne couvrons pas la configuration IS-IS dans l’étape par étape.

Cet exemple utilise les composants matériels et logiciels suivants :

-

Junos OS version 7.3 ou ultérieure

-

Mise à jour et revalidation à l’aide de Junos OS version 22.4

-

-

Routeurs M Series, MX Series et T Series

Vue d’ensemble

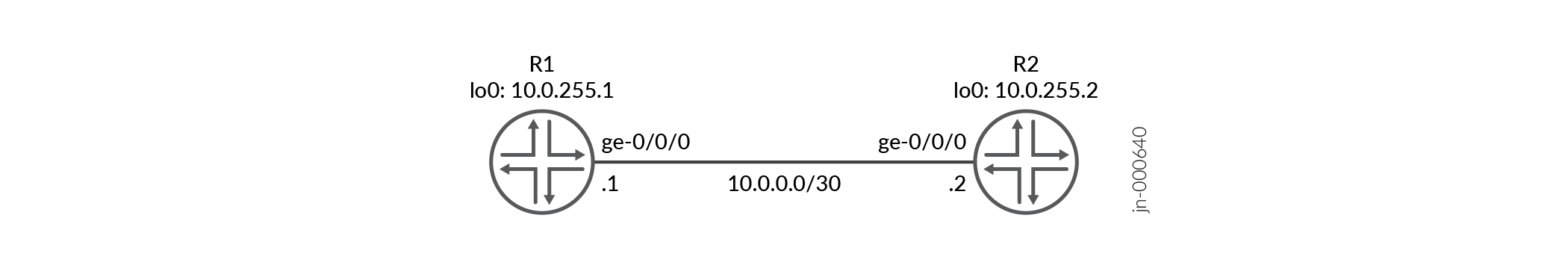

Cet exemple montre deux routeurs connectés l’un à l’autre. Une interface de bouclage est configurée sur chaque routeur. Les protocoles IS-IS et BFD sont configurés sur les deux routeurs.

La configuration

Configuration rapide de la CLI

Pour configurer rapidement cet exemple, copiez les commandes suivantes, collez-les dans un fichier texte, supprimez les sauts de ligne, modifiez tous les détails nécessaires pour qu’ils correspondent à votre configuration réseau, puis copiez-collez les commandes dans le CLI au niveau de la [edit] hiérarchie.

Routeur R1

set interfaces ge-0/0/0 unit 0 family inet address 10.0.0.1/30 set interfaces ge-0/0/0 unit 0 family iso set interfaces lo0 unit 0 family inet address 10.0.255.1/32 set interfaces lo0 unit 0 family iso address 49.0001.0010.0255.0001.00 set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection version automatic set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection minimum-interval 200 set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection minimum-receive-interval 100 set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection multiplier 2 set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection no-adaptation set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection transmit-interval minimum-interval 100 set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection transmit-interval threshold 300 set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection detection-time threshold 500 set protocols isis interface lo0.0

Routeur R2

set interfaces ge-0/0/0 unit 0 family inet address 10.0.0.2/30 set interfaces ge-0/0/0 unit 0 family iso set interfaces lo0 unit 0 family inet address 10.0.255.2/32 set interfaces lo0 unit 0 family iso address 49.0001.0010.0255.0002.00 set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection version automatic set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection minimum-interval 200 set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection minimum-receive-interval 100 set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection multiplier 2 set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection no-adaptation set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection transmit-interval minimum-interval 100 set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection transmit-interval threshold 300 set protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection detection-time threshold 500 set protocols isis interface lo0.0

Procédure

Procédure étape par étape

L’exemple suivant vous oblige à naviguer à différents niveaux dans la hiérarchie de configuration. Pour plus d’informations sur la navigation dans la CLI, consultez Utilisation de l’éditeur CLI en mode Configuration.

Pour configurer simplement BFD pour IS-IS, seule l’instruction minimum-interval est requise. Le protocole BFD sélectionne les paramètres par défaut pour toutes les autres instructions de configuration lorsque vous utilisez l’instruction bfd-liveness-detection sans spécifier de paramètres.

Vous pouvez modifier les paramètres à tout moment sans arrêter ni redémarrer la session existante. BFD s’adapte automatiquement à la nouvelle valeur du paramètre. Cependant, aucune modification des paramètres BFD n’a lieu tant que les valeurs ne sont pas resynchronisées avec chaque homologue BFD.

Pour configurer BFD pour IS-IS sur les routeurs R1 et R2 :

Nous ne montrons que les étapes pour R1.

-

Configurez le seuil d’adaptation du temps de détection, qui doit être supérieur au nombre multiplicateur multiplié par l’intervalle minimum.

[edit protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection] user@R1# set detection-time threshold 500

-

Configurez les intervalles minimaux d’émission et de réception pour la détection des défaillances.

[edit protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection] user@R1# set minimum-interval 200

-

Configurez uniquement l’intervalle de réception minimal pour la détection des défaillances.

[edit protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection] user@R1# set minimum-receive-interval 100

-

Désactiver l’adaptation BFD.

[edit protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection] user@R1# set no-adaptation

-

Configurez le seuil de l’intervalle de transmission, qui doit être supérieur à l’intervalle de transmission minimal.

[edit protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection] user@R1# set transmit-interval threshold 300

-

Configurez l’intervalle de transmission minimal pour la détection des défaillances.

[edit protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection] user@R1# set transmit-interval minimum-interval 100

-

Configurez le nombre multiplicateur, qui est le nombre de paquets hello non reçus par le voisin qui entraîne la déclaration d’arrêt de l’interface d’origine.

[edit protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection] user@R1# set multiplier 2

-

Configurez la version BFD utilisée pour la détection.

Par défaut, la version est détectée automatiquement.

[edit protocols isis interface ge-0/0/0.0 family inet bfd-liveness-detection] user@R1# set version automatic

Résultats

En mode configuration, confirmez votre configuration en lançant la show protocols isis interface commande. Si la sortie n’affiche pas la configuration prévue, répétez les instructions de cet exemple pour corriger la configuration.

user@R1# show protocols isis interface ge-0/0/0.0 family inet

bfd-liveness-detection {

version automatic;

minimum-interval 200;

minimum-receive-interval 100;

multiplier 2;

no-adaptation;

transmit-interval {

minimum-interval 100;

threshold 300;

}

detection-time {

threshold 500;

}

}

Vérification

Vérifiez que la configuration fonctionne correctement.

- Vérification de la connexion entre les routeurs R1 et R2

- Vérification de la configuration d’IS-IS

- Vérification de la configuration de BFD

Vérification de la connexion entre les routeurs R1 et R2

Objet

Assurez-vous que les routeurs R1 et R2 peuvent se joindre.

Mesures à prendre

Envoyez un ping à l’autre routeur pour vérifier la connectivité entre les deux routeurs conformément à la topologie du réseau.

user@R1> ping 10.0.0.2 count 2 PING 10.0.0.2 (10.0.0.2): 56 data bytes 64 bytes from 10.0.0.2: icmp_seq=0 ttl=64 time=2.148 ms 64 bytes from 10.0.0.2: icmp_seq=1 ttl=64 time=1.923 ms --- 10.0.0.2 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 1.923/2.035/2.148/0.113 ms

Signification

Les routeurs R1 et R2 peuvent s’envoyer des ping l’un à l’autre.

Vérification de la configuration d’IS-IS

Objet

Assurez-vous que l’instance IS-IS est en cours d’exécution sur les deux routeurs.

Mesures à prendre

Utilisez l’instruction show isis database pour vérifier si l’instance IS-IS s’exécute sur les deux routeurs, R1 et R2.

user@R1> show isis database IS-IS level 1 link-state database: LSP ID Sequence Checksum Lifetime Attributes R1.00-00 0x1b 0xa2d5 552 L1 L2 R1.02-00 0x2b 0x8da3 545 L1 L2 R2.00-00 0x1a 0x628d 543 L1 L2 3 LSPs IS-IS level 2 link-state database: LSP ID Sequence Checksum Lifetime Attributes R1.00-00 0x1e 0xb9ba 552 L1 L2 R1.02-00 0x2b 0x8da3 545 L1 L2 R2.00-00 0x1d 0x877e 543 L1 L2 3 LSPs

Signification

IS-IS est configuré sur les deux routeurs, R1 et R2.

Vérification de la configuration de BFD

Objet

Assurez-vous que l’instance BFD s’exécute sur les deux routeurs, R1 et R2.

Mesures à prendre

Utilisez l’instruction pour vérifier si l’instance show bfd session detail BFD est en cours d’exécution sur les routeurs.

user@R1> show bfd session detail

Detect Transmit

Address State Interface Time Interval Multiplier

10.0.0.2 Up ge-0/0/0.0 0.200 0.100 2

Client ISIS L1, TX interval 0.100, RX interval 0.100

Client ISIS L2, TX interval 0.100, RX interval 0.100

Session up time 00:02:41, previous down time 00:00:09

Local diagnostic None, remote diagnostic None

Remote state Up, version 1

Session type: Single hop BFD

1 sessions, 2 clients

Cumulative transmit rate 10.0 pps, cumulative receive rate 10.0 pps

Signification

BFD est configuré sur les routeurs R1 et R2 pour détecter les défaillances du réseau IS-IS.

Exemple : Configuration de BFD pour RIP

Cet exemple montre comment configurer la détection de transfert bidirectionnelle (BFD) pour un réseau RIP.

Exigences

Aucune configuration spéciale au-delà de l’initialisation de l’appareil n’est requise avant de configurer cet exemple.

Vue d’ensemble

Pour activer la détection des défaillances, ajoutez l’affirmation bfd-liveness-detection :

bfd-liveness-detection { detection-time { threshold milliseconds; } minimum-interval milliseconds; minimum-receive-interval milliseconds; multiplier number; no-adaptation; transmit-interval { threshold milliseconds; minimum-interval milliseconds; } version (1 | automatic); }

Vous pouvez également spécifier le seuil d’adaptation du temps de détection en incluant l’instruction threshold . Lorsque le temps de détection de la session BFD s’adapte à une valeur égale ou supérieure au seuil, une interruption unique et un message de journal système sont envoyés.

Pour spécifier l’intervalle minimal de transmission et de réception pour la détection des défaillances, incluez l’instruction minimum-interval . Cette valeur représente l’intervalle minimal auquel le périphérique de routage local transmet les paquets hello, ainsi que l’intervalle minimum auquel le périphérique de routage s’attend à recevoir une réponse d’un voisin avec lequel il a établi une session BFD. Vous pouvez configurer une valeur comprise entre 1 et 255 000 millisecondes. Cet exemple définit un intervalle minimum de 600 millisecondes.

En fonction de votre environnement réseau, les recommandations supplémentaires suivantes peuvent s’appliquer :

L’intervalle minimum recommandé pour le BFD distribué est de 100 ms avec un de

multiplier3.Pour les déploiements réseau à très grande échelle avec un grand nombre de sessions BFD, contactez le support client de Juniper Networks pour plus d’informations.

Pour que les sessions BFD restent actives pendant un événement de basculement du moteur de routage lorsque le routage actif ininterrompu (NSR) est configuré, spécifiez un intervalle minimum de 2 500 ms pour les sessions basées sur le moteur de routage. Pour les sessions BFD distribuées avec routage actif ininterrompu configuré, les recommandations d’intervalle minimum restent inchangées et dépendent uniquement de votre déploiement réseau.

Vous pouvez éventuellement spécifier séparément les intervalles minimaux d’émission et de réception.

Pour spécifier uniquement l’intervalle de réception minimal pour la détection des défaillances, incluez l’instruction minimum-receive-interval . Cette valeur représente l’intervalle minimum auquel le périphérique de routage local s’attend à recevoir une réponse d’un voisin avec lequel il a établi une session BFD. Vous pouvez configurer une valeur comprise entre 1 et 255,00 millisecondes.

Pour spécifier uniquement l’intervalle de transmission minimal pour la détection des défaillances, incluez l’instruction transmit-interval minimum-interval . Cette valeur représente l’intervalle minimal auquel le périphérique de routage local transmet des paquets Hello au voisin avec lequel il a établi une session BFD. Vous pouvez configurer une valeur comprise entre 1 et 255 000 millisecondes.

Pour spécifier le nombre de paquets Hello non reçus par un voisin qui entraîne la déclaration d’arrêt de l’interface d’origine, incluez l’instruction multiplier . La valeur par défaut est 3 et vous pouvez configurer une valeur comprise entre 1 et 255.

Pour spécifier le seuil de détection de l’adaptation de l’intervalle de transmission, incluez l’instruction transmit-interval threshold . La valeur de seuil doit être supérieure à l’intervalle de transmission.

Pour spécifier la version BFD utilisée pour la détection, incluez l’instruction version . Par défaut, la version est détectée automatiquement.

Vous pouvez tracer les opérations BFD en incluant l’instruction traceoptions au niveau de la [edit protocols bfd] hiérarchie.

À partir de la version 9.0 de Junos OS, vous pouvez configurer les sessions BFD pour ne pas vous adapter aux conditions changeantes du réseau. Pour désactiver l’adaptation BFD, incluez l’instruction no-adaptation . Nous vous recommandons de ne pas désactiver l’adaptation BFD, sauf s’il est préférable de ne pas activer l’adaptation BFD dans votre réseau.

La figure 4 illustre la topologie utilisée dans cet exemple.

du réseau RIP BFD

du réseau RIP BFD

La configuration rapide de la CLI montre la configuration de tous les appareils de la Figure 4. La section Procédure étape par étape décrit les étapes sur l’appareil R1.

Topologie

La configuration

Procédure

Configuration rapide de la CLI

Pour configurer rapidement cet exemple, copiez les commandes suivantes, collez-les dans un fichier texte, supprimez les sauts de ligne, modifiez tous les détails nécessaires pour qu’ils correspondent à votre configuration réseau, puis copiez-collez les commandes dans le CLI au niveau de la [edit] hiérarchie.

Appareil R1

set interfaces fe-1/2/0 unit 1 family inet address 10.0.0.1/30 set protocols bfd traceoptions file bfd-trace set protocols bfd traceoptions flag all set protocols rip group rip-group export advertise-routes-through-rip set protocols rip group rip-group neighbor fe-1/2/0.1 set protocols rip group rip-group bfd-liveness-detection minimum-interval 600 set policy-options policy-statement advertise-routes-through-rip term 1 from protocol direct set policy-options policy-statement advertise-routes-through-rip term 1 from protocol rip set policy-options policy-statement advertise-routes-through-rip term 1 then accept

Appareil R2

set interfaces fe-1/2/0 unit 2 family inet address 10.0.0.2/30 set interfaces fe-1/2/1 unit 5 family inet address 10.0.0.5/30 set protocols rip group rip-group export advertise-routes-through-rip set protocols rip group rip-group neighbor fe-1/2/0.2 set protocols rip group rip-group neighbor fe-1/2/1.5 set protocols rip group rip-group bfd-liveness-detection minimum-interval 600 set policy-options policy-statement advertise-routes-through-rip term 1 from protocol direct set policy-options policy-statement advertise-routes-through-rip term 1 from protocol rip set policy-options policy-statement advertise-routes-through-rip term 1 then accept

Appareil R3

set interfaces fe-1/2/0 unit 6 family inet address 10.0.0.6/30 set protocols rip group rip-group export advertise-routes-through-rip set protocols rip group rip-group neighbor fe-1/2/0.6 set protocols rip group rip-group bfd-liveness-detection minimum-interval 600 set policy-options policy-statement advertise-routes-through-rip term 1 from protocol direct set policy-options policy-statement advertise-routes-through-rip term 1 from protocol rip set policy-options policy-statement advertise-routes-through-rip term 1 then accept

Procédure étape par étape

L’exemple suivant vous oblige à naviguer à différents niveaux dans la hiérarchie de configuration. Pour plus d’informations sur la navigation dans la CLI, consultez Utilisation de l’éditeur CLI en mode configuration dans le Guide de l’utilisateur de la CLI.

Pour configurer un BFD pour un réseau RIP :

-

Configurez les interfaces réseau.

[edit interfaces] user@R1# set fe-1/2/0 unit 1 family inet address 10.0.0.1/30

-

Créez le groupe RIP et ajoutez l’interface.

Pour configurer RIP dans Junos OS, vous devez configurer un groupe qui contient les interfaces sur lesquelles RIP est activé. Vous n’avez pas besoin d’activer RIP sur l’interface de bouclage.

[edit protocols rip group rip-group] user@R1# set neighbor fe-1/2/0.1

-

Créez la politique de routage pour annoncer les routes directes et les routes apprises par RIP.

[edit policy-options policy-statement advertise-routes-through-rip term 1] user@R1# set from protocol direct user@R1# set from protocol rip user@R1# set then accept

-

Appliquez la politique de routage.

Dans Junos OS, vous ne pouvez appliquer des stratégies d’exportation RIP qu’au niveau du groupe.

[edit protocols rip group rip-group] user@R1# set export advertise-routes-through-rip

-

Activer BFD.

[edit protocols rip group rip-group] user@R1# set bfd-liveness-detection minimum-interval 600

-

Configurez les opérations de suivi pour suivre les messages BFD.

[edit protocols bfd traceoptions] user@R1# set file bfd-trace user@R1# set flag all

Résultats

En mode configuration, confirmez votre configuration en entrant les show interfacescommandes , show protocolset . show policy-options Si la sortie n’affiche pas la configuration prévue, répétez les instructions de configuration de cet exemple pour la corriger.

user@R1# show interfaces

fe-1/2/0 {

unit 1 {

family inet {

address 10.0.0.1/30;

}

}

}

user@R1# show protocols

bfd {

traceoptions {

file bfd-trace;

flag all;

}

}

rip {

group rip-group {

export advertise-routes-through-rip;

bfd-liveness-detection {

minimum-interval 600;

}

neighbor fe-1/2/0.1;

}

}

user@R1# show policy-options

policy-statement advertise-routes-through-rip {

term 1 {

from protocol [ direct rip ];

then accept;

}

}

Si vous avez terminé de configurer l’appareil, entrez Valider à partir du mode configuration.

Vérification

Vérifiez que la configuration fonctionne correctement.

Vérification de la disponibilité des sessions BFD

Objet

Assurez-vous que les sessions BFD fonctionnent.

Mesures à prendre

À partir du mode opérationnel, entrez la show bfd session commande.

user@R1> show bfd session

Detect Transmit

Address State Interface Time Interval Multiplier

10.0.0.2 Up fe-1/2/0.1 1.800 0.600 3

1 sessions, 1 clients

Cumulative transmit rate 1.7 pps, cumulative receive rate 1.7 pps

Signification

La sortie montre qu’il n’y a pas d’échec d’authentification.

Vérification du fichier de trace BFD

Objet

Utilisez des opérations de suivi pour vérifier que les paquets BFD sont échangés.

Mesures à prendre

À partir du mode opérationnel, entrez la show log commande.

user@R1> show log bfd-trace Feb 16 10:26:32 PPM Trace: BFD periodic xmit to 10.0.0.2 (IFL 124, rtbl 53, single-hop port) Feb 16 10:26:32 Received Downstream TraceMsg (24) len 86: Feb 16 10:26:32 IfIndex (3) len 4: 0 Feb 16 10:26:32 Protocol (1) len 1: BFD Feb 16 10:26:32 Data (9) len 61: (hex) 42 46 44 20 70 61 63 6b 65 74 20 66 72 6f 6d 20 31 30 2e Feb 16 10:26:32 PPM Trace: BFD packet from 10.0.0.1 (IFL 73, rtbl 56, ttl 255) absorbed Feb 16 10:26:32 Received Downstream TraceMsg (24) len 60: Feb 16 10:26:32 IfIndex (3) len 4: 0 Feb 16 10:26:32 Protocol (1) len 1: BFD Feb 16 10:26:32 Data (9) len 35: (hex) 42 46 44 20 70 65 72 69 6f 64 69 63 20 78 6d 69 74 20 6f ...

Signification

La sortie montre le fonctionnement normal de BFD.

Configuration de sessions Micro BFD pour LAG

Le protocole de détection de transfert bidirectionnel (BFD) est un protocole de détection simple qui détecte rapidement les défaillances dans les chemins de transfert. Un groupe d’agrégation de liens (LAG) combine plusieurs liens entre des appareils qui sont dans des connexions point à point, augmentant ainsi la bande passante, assurant la fiabilité et permettant l’équilibrage de charge. Pour exécuter une session BFD sur des interfaces LAG, configurez une session BFD en mode asynchrone indépendant sur chaque liaison membre LAG d’un bundle LAG. Au lieu d’une seule session BFD surveillant l’état du port UDP, des micro-sessions BFD indépendantes surveillent l’état des liaisons membres individuelles.

À partir de Junos OS Evolved version 20.1R1, les sessions indépendantes de microdétection de transfert bidirectionnel (BFD) sont activées pour chaque liaison membre d’un bundle LAG (Link Aggregation Group).

Pour activer la détection des défaillances des interfaces Ethernet agrégées :

Cette

versionoption n’est pas prise en charge sur le QFX Series. À partir de la version 17.2R1 de Junos OS, un avertissement s’affiche si vous essayez d’utiliser cette commande.Cette fonctionnalité fonctionne lorsque les deux appareils prennent en charge BFD. Si BFD n’est configuré qu’à une seule extrémité du LAG, cette fonctionnalité ne fonctionne pas.

Exemple : configuration de sessions Micro BFD indépendantes pour LAG

Cet exemple montre comment configurer une session micro BFD indépendante pour des interfaces Ethernet agrégées.

Exigences

Cet exemple utilise les composants matériels et logiciels suivants :

-

Routeurs MX Series avec chipset Junos Trio

Remarque : Les cartes de ligne Trio basées sur AFT (MPC10 et plus récentes) utilisent une conception matérielle différente. Si micro BFD est activé sur une interface, les paquets reçus ne feront pas partie du groupe d'interfaces pour l'interface AE et ne correspondront pas aux termes de filtre sur lo0.0 avec le groupe d'interfaces. Pour vous assurer que les termes correspondent, vous pouvez configurer un filtre séparé sur lo0.0 en utilisant le port 6784. Routeurs T Series avec FPC de type 4 ou FPC de type 5

BFD pour LAG est pris en charge sur les types de PIC suivants sur la T-Series :

PC-1XGE-XENPAK (FPC de type 3),

-4XGE-XFP (FPC de type 4),

-5-10XGE-SFPP (FPC de type 4),

24x10GE (LAN/WAN) SFPP, 12x10GE (LAN/WAN) SFPP, 1 X 100GE Type 5

Routeurs PTX Series avec SFPP 24x10GE (LAN/WAN)

Junos OS version 13.3 ou ultérieure s’exécutant sur tous les équipements

Vue d’ensemble

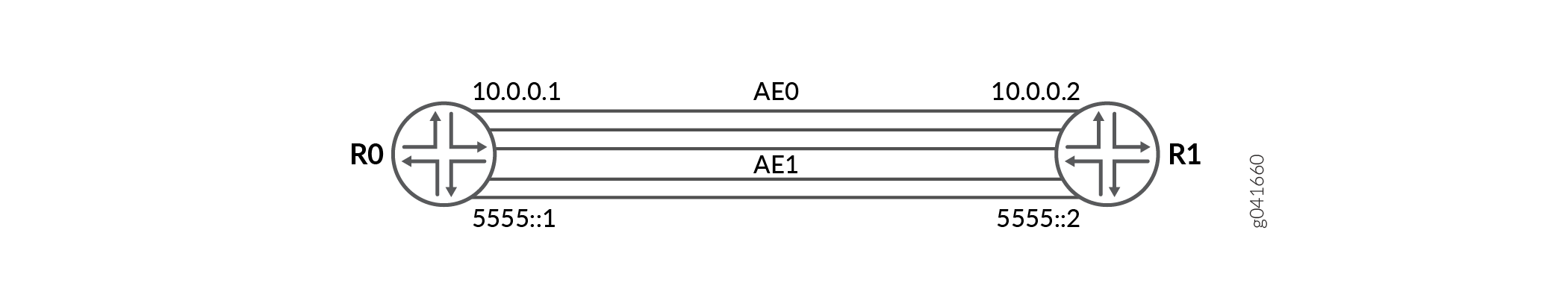

L’exemple inclut deux routeurs directement connectés. Configurez deux interfaces Ethernet agrégées, AE0 pour la connectivité IPv4 et AE1 pour la connectivité IPv6. Configurez la microsession BFD sur le bundle AE0 en utilisant des adresses IPv4 comme points de terminaison locaux et voisins sur les deux routeurs. Configurez la session micro BFD sur le bundle AE1 en utilisant des adresses IPv6 comme points de terminaison locaux et voisins sur les deux routeurs. Cet exemple vérifie que des micro-sessions BFD indépendantes sont actives dans la sortie.

Topologie

La figure 5 montre un exemple de topologie.

La configuration

- Configuration rapide de la CLI

- Configuration d’une session Micro BFD pour les interfaces Ethernet agrégées

- Résultats

Configuration rapide de la CLI

Pour configurer rapidement cet exemple, copiez les commandes suivantes, collez-les dans un fichier texte, supprimez les sauts de ligne, modifiez tous les détails nécessaires pour qu’ils correspondent à votre configuration réseau, puis copiez et collez les commandes dans le CLI au niveau de la [edit] hiérarchie.

Routeur R0

set interfaces ge-1/0/1 unit 0 family inet address 20.20.20.1/30 set interfaces ge-1/0/1 unit 0 family inet6 address 3ffe::1:1/126 set interfaces xe-4/0/0 gigether-options 802.3ad ae0 set interfaces xe-4/0/1 gigether-options 802.3ad ae0 set interfaces xe-4/1/0 gigether-options 802.3ad ae1 set interfaces xe-4/1/1 gigether-options 802.3ad ae1 set interfaces lo0 unit 0 family inet address 10.255.106.107/32 set interfaces lo0 unit 0 family inet6 address 201:DB8:251::aa:aa:1/126 set interfaces ae0 aggregated-ether-options bfd-liveness-detection minimum-interval 100 set interfaces ae0 aggregated-ether-options bfd-liveness-detection neighbor 10.255.106.102 set interfaces ae0 aggregated-ether-options bfd-liveness-detection local-address 10.255.106.107 set interfaces ae0 aggregated-ether-options minimum-links 1 set interfaces ae0 aggregated-ether-options link-speed 10g set interfaces ae0 aggregated-ether-options lacp active set interfaces ae0 unit 0 family inet address 10.0.0.1/30 set interfaces ae1 aggregated-ether-options bfd-liveness-detection minimum-interval 100 set interfaces ae1 aggregated-ether-options bfd-liveness-detection multiplier 3 set interfaces ae1 aggregated-ether-options bfd-liveness-detection neighbor 201:DB8:251::bb:bb:1 set interfaces ae1 aggregated-ether-options bfd-liveness-detection local-address 201:DB8:251::aa:aa:1 set interfaces ae1 aggregated-ether-options minimum-links 1 set interfaces ae1 aggregated-ether-options link-speed 10g set interfaces ae1 aggregated-ether-options lacp active set interfaces ae1 unit 0 family inet6 address 5555::1/126 set interface ae1 unit 0 family inet6 dad-disable set routing-options nonstop-routing set routing-options static route 30.30.30.0/30 next-hop 10.0.0.2 set routing-options rib inet6.0 static route 3ffe::1:2/126 next-hop 5555::2 set protocols bfd traceoptions file bfd set protocols bfd traceoptions file size 100m set protocols bfd traceoptions file files 10 set protocols bfd traceoptions flag all

Routeur R1

set interfaces ge-1/1/8 unit 0 family inet address 30.30.30.1/30 set interfaces ge-1/1/8 unit 0 family inet6 address 3ffe::1:2/126 set interfaces xe-0/0/0 gigether-options 802.3ad ae0 set interfaces xe-0/0/1 gigether-options 802.3ad ae0 set interfaces xe-0/0/2 gigether-options 802.3ad ae1 set interfaces xe-0/0/3 gigether-options 802.3ad ae1 set interfaces lo0 unit 0 family inet address 10.255.106.102/32 set interfaces lo0 unit 0 family inet6 address 201:DB8:251::bb:bb:1/126 set interfaces ae0 aggregated-ether-options bfd-liveness-detection minimum-interval 150 set interfaces ae0 aggregated-ether-options bfd-liveness-detection multiplier 3 set interfaces ae0 aggregated-ether-options bfd-liveness-detection neighbor 10.255.106.107 set interfaces ae0 aggregated-ether-options bfd-liveness-detection local-address 10.255.106.102 set interfaces ae0 aggregated-ether-options minimum-links 1 set interfaces ae0 aggregated-ether-options link-speed 10g set interfaces ae0 aggregated-ether-options lacp passive set interfaces ae0 unit 0 family inet address 10.0.0.2/30 set interfaces ae1 aggregated-ether-options bfd-liveness-detection minimum-interval 200 set interfaces ae1 aggregated-ether-options bfd-liveness-detection multiplier 3 set interfaces ae1 aggregated-ether-options bfd-liveness-detection neighbor 201:DB8:251::aa:aa:1 set interfaces ae1 aggregated-ether-options bfd-liveness-detection local-address 201:DB8:251::bb:bb:1 set interfaces ae1 aggregated-ether-options minimum-links 1 set interfaces ae1 aggregated-ether-options link-speed 10g set interfaces ae1 aggregated-ether-options lacp passive set interfaces ae1 unit 0 family inet6 address 5555::2/126 set routing-options static route 20.20.20.0/30 next-hop 10.0.0.1 set routing-options rib inet6.0 static route 3ffe::1:1/126 next-hop 5555::1

Configuration d’une session Micro BFD pour les interfaces Ethernet agrégées

Procédure étape par étape

L’exemple suivant nécessite que vous naviguiez à différents niveaux dans la hiérarchie de configuration. Pour plus d’informations sur la navigation dans la CLI, reportez-vous à la section « Utilisation de l’éditeur CLI en mode configuration » dans le Guide de l’utilisateur de la CLI.

Répétez cette procédure pour le routeur R1, en modifiant les noms d’interface, les adresses et tout autre paramètre approprié pour chaque routeur.

Pour configurer une session micro BFD pour des interfaces Ethernet agrégées sur le routeur R0 :

Configurez les interfaces physiques.

[edit interfaces] user@R0# set ge-1/0/1 unit 0 family inet address 20.20.20.1/30 user@R0# set ge-1/0/1 unit 0 family inet6 address 3ffe::1:1/126 user@R0# set xe-4/0/0 gigether-options 802.3ad ae0 user@R0# set xe-4/0/1 gigether-options 802.3ad ae0 user@R0# set xe-4/1/0 gigether-options 802.3ad ae1 user@R0# set xe-4/1/1 gigether-options 802.3ad ae1

Configurez l’interface de bouclage.

[edit interfaces] user@R0# set lo0 unit 0 family inet address 10.255.106.107/32 user@R0# set lo0 unit 0 family inet6 address 201:DB8:251::aa:aa:1/128

Configurez une adresse IP sur l’interface Ethernet agrégée ae0 avec des adresses IPv4 ou IPv6, en fonction de vos besoins réseau.

[edit interfaces] user@R0# set ae0 unit 0 family inet address 10.0.0.1/30

Définissez l’option de routage, créez une route statique et définissez l’adresse du saut suivant.

Remarque :Vous pouvez configurer une route statique IPv4 ou IPv6, en fonction de vos besoins réseau.

[edit routing-options] user@R0# set nonstop-routing user@R0# set static route 30.30.30.0/30 next-hop 10.0.0.2 user@R0# set rib inet6.0 static route 3ffe::1:2/126 next-hop 5555::2

Configurez le protocole LACP (Link Aggregation Control Protocol).

[edit interfaces] user@R0# set ae0 aggregated-ether-options lacp active

Configurez BFD pour l’interface Ethernet agrégée ae0 et spécifiez l’intervalle minimum, l’adresse IP locale et l’adresse IP voisine.

[edit interfaces] user@R0# set ae0 aggregated-ether-options bfd-liveness-detection minimum-interval 100 user@R0# set ae0 aggregated-ether-options bfd-liveness-detection multiplier 3 user@R0# set ae0 aggregated-ether-options bfd-liveness-detection neighbor 10.255.106.102 user@R0# set ae0 aggregated-ether-options bfd-liveness-detection local-address 10.255.106.107 user@R0# set ae0 aggregated-ether-options minimum-links 1 user@R0# set ae0 aggregated-ether-options link-speed 10g

Configurez une adresse IP sur l’interface Ethernet agrégée ae1.

Vous pouvez attribuer des adresses IPv4 ou IPv6 en fonction des besoins de votre réseau.

[edit interfaces] user@R0# set ae1 unit 0 family inet6 address 5555::1/126

Configurez BFD pour l’interface Ethernet agrégée ae1.

[edit interfaces] user@R0# set ae1 aggregated-ether-options bfd-liveness-detection minimum-interval 100 user@R0# set ae1 aggregated-ether-options bfd-liveness-detection multiplier 3 user@R0# set ae1 aggregated-ether-options bfd-liveness-detection neighbor 201:DB8:251::bb:bb:1 user@R0# set ae1 aggregated-ether-options bfd-liveness-detection local-address 201:DB8:251::aa:aa:1 user@R0# set ae1 aggregated-ether-options minimum-links 1 user@R0# set ae1 aggregated-ether-options link-speed 10g

Remarque :À partir de la version 16.1 de Junos OS, vous pouvez également configurer cette fonctionnalité avec l’adresse de l’interface AE comme adresse locale dans une session micro BFD.

À partir de la version 16.1R2, Junos OS vérifie et valide le micro BFD

local-addressconfiguré par rapport à l’interface ou à l’adresse IP de bouclage avant de valider la configuration. Junos OS effectue cette vérification sur les configurations d’adresses micro BFD IPv4 et IPv6, et si elles ne correspondent pas, la validation échoue.Configurez les options de suivi pour BFD pour le dépannage.

[edit protocols] user@R0# set bfd traceoptions file bfd user@R0# set bfd traceoptions file size 100m user@R0# set bfd traceoptions file files 10 user@R0# set bfd traceoptions flag all

Résultats

En mode configuration, entrez les show interfacescommandes , show protocolset show routing-options et confirmez votre configuration. Si la sortie n’affiche pas la configuration prévue, répétez les instructions de cet exemple pour corriger la configuration.

user@R0> show interfaces

traceoptions {

flag bfd-events;

}

ge-1/0/1 {

unit 0 {

family inet {

address 20.20.20.1/30;

}

family inet6 {

address 3ffe::1:1/126;

}

}

}

xe-4/0/0 {

enable;

gigether-options {

802.3ad ae0;

}

}

xe-4/0/1 {

gigether-options {

802.3ad ae0;

}

}

xe-4/1/0 {

enable;

gigether-options {

802.3ad ae1;

}

}

xe-4/1/1 {

gigether-options {

802.3ad ae1;

}

}

lo0 {

unit 0 {

family inet {

address 10.255.106.107/32;

}

family inet6 {

address 201:DB8:251::aa:aa:1/128;

}

}

}

ae0 {

aggregated-ether-options {

bfd-liveness-detection {

minimum-interval 100;

neighbor 10.255.106.102;

local-address 10.255.106.107;

}

minimum-links 1;

link-speed 10g;

lacp {

active;

}

}

unit 0 {

family inet {

address 10.0.0.1/30;

}

}

}

ae1 {

aggregated-ether-options {

bfd-liveness-detection {

minimum-interval 100;

multiplier 3;

neighbor 201:DB8:251::bb:bb:1;

local-address 201:DB8:251::aa:aa:1;

}

minimum-links 1

link-speed 10g;

}

unit 0 {

family inet6 {

address 5555::1/126;

}

}

}

user@R0> show protocols

bfd {

traceoptions {

file bfd size 100m files 10;

flag all;

}

}

user@R0> show routing-options

nonstop-routing ;

rib inet6.0 {

static {

route 3ffe:1:2/126 {

next-hop 5555::2;

}

}

}

static {

route 30.30.30.0/30 {

next-hop 10.0.0.2;

}

}

Si vous avez terminé de configurer l’appareil, validez la configuration.

user@R0# commit

Vérification

Vérifiez que la configuration fonctionne correctement.

Vérifier que les sessions BFD indépendantes sont terminées

Objet

Vérifiez que les sessions micro BFD sont actives et affichez les détails des sessions BFD.

Mesures à prendre

À partir du mode opérationnel, entrez la show bfd session extensive commande.

user@R0> show bfd session extensive

Detect Transmit

Address State Interface Time Interval Multiplier

10.255.106.102 Up xe-4/0/0 9.000 3.000 3

Client LACPD, TX interval 0.100, RX interval 0.100

Session up time 4d 23:13, previous down time 00:00:06

Local diagnostic None, remote diagnostic None

Remote heard, hears us, version 1

Replicated

Session type: Micro BFD

Min async interval 0.100, min slow interval 1.000

Adaptive async TX interval 0.100, RX interval 0.100

Local min TX interval 0.100, minimum RX interval 0.100, multiplier 3

Remote min TX interval 3.000, min RX interval 3.000, multiplier 3

Local discriminator 21, remote discriminator 75

Echo mode disabled/inactive

Remote is control-plane independent

Session ID: 0x0

Detect Transmit

Address State Interface Time Interval Multiplier

10.255.106.102 Up xe-4/0/1 9.000 3.000 3

Client LACPD, TX interval 0.100, RX interval 0.100

Session up time 4d 23:13, previous down time 00:00:07

Local diagnostic None, remote diagnostic None

Remote heard, hears us, version 1

Replicated

Session type: Micro BFD

Min async interval 0.100, min slow interval 1.000

Adaptive async TX interval 0.100, RX interval 0.100

Local min TX interval 0.100, minimum RX interval 0.100, multiplier 3

Remote min TX interval 3.000, min RX interval 3.000, multiplier 3

Local discriminator 19, remote discriminator 74

Echo mode disabled/inactive

Remote is control-plane independent

Session ID: 0x0

Detect Transmit

Address State Interface Time Interval Multiplier

201:DB8:251::bb:bb:1 Up xe-4/1/1 9.000 3.000 3

Client LACPD, TX interval 0.100, RX interval 0.100

Session up time 4d 23:13

Local diagnostic None, remote diagnostic None

Remote not heard, hears us, version 1

Replicated

Session type: Micro BFD

Min async interval 0.100, min slow interval 1.000

Adaptive async TX interval 0.100, RX interval 0.100

Local min TX interval 1.000, minimum RX interval 0.100, multiplier 3

Remote min TX interval 3.000, min RX interval 3.000, multiplier 3

Local discriminator 17, remote discriminator 67

Echo mode disabled/inactive, no-absorb, no-refresh

Remote is control-plane independent

Session ID: 0x0

Detect Transmit

Address State Interface Time Interval Multiplier

201:DB8:251::bb:bb:1 UP xe-4/1/0 9.000 3.000 3

Client LACPD, TX interval 0.100, RX interval 0.100

Session up time 4d 23:13

Local diagnostic None, remote diagnostic None

Remote not heard, hears us, version 1

Replicated

Session type: Micro BFD

Min async interval 0.100, min slow interval 1.000

Adaptive async TX interval 0.100, RX interval 0.100

Local min TX interval 1.000, minimum RX interval 0.100, multiplier 3

Remote min TX interval 3.000, min RX interval 3.000, multiplier 3

Local discriminator 16, remote discriminator 66

Echo mode disabled/inactive, no-absorb, no-refresh

Remote is control-plane independent

Session ID: 0x0

4 sessions, 4 clients

Cumulative transmit rate 2.0 pps, cumulative receive rate 1.7 pps

Signification

Le champ Micro BFD représente les sessions micro BFD indépendantes qui s’exécutent sur les liaisons d’un LAG. La sortie de l’intervalle itemTX , de l’intervalle item RX représente le paramètre configuré avec l’instruction minimum-interval . Toutes les autres sorties représentent les paramètres par défaut de BFD. Pour modifier les paramètres par défaut, incluez les instructions facultatives sous bfd-liveness-detection l’instruction.

Affichage des événements BFD détaillés

Objet

Affichez le contenu du fichier de trace BFD pour faciliter le dépannage, si nécessaire.

Mesures à prendre

À partir du mode opérationnel, entrez la file show /var/log/bfd commande.