Sur cette page

Vue d’ensemble de l’ingénierie du trafic homologue sortant à l’aide de l’Unicast étiqueté BGP

Example: Configuring Egress Peer Traffic Engineering Using BGP Labeled Unicast

Ingénierie du trafic de segment routing chez BGP Présentation d’Ingress Peer

Configuration d’Ingress Traffic Engineering avec le Segment Routing dans un réseau BGP

Activation de la collecte de statistiques de trafic pour BGP étiqueté unicast

Comprendre la programmation réseau SRv6 et les services de couche 3 sur SRv6 dans BGP

Exemple : Configuration des services de couche 3 sur SRv6 dans BGP Networks

Exemple : Configuration d’une stratégie SR-TE statique pour un tunnel SRv6

Ingénierie du trafic sortant BGP

Vue d’ensemble de l’ingénierie du trafic homologue sortant à l’aide de l’Unicast étiqueté BGP

Dans un environnement de centre de données, qui imite un cur sans BGP du FAI, les nuds entrants tunnelisent le trafic de service vers un routeur de sortie qui est également le routeur de limite AS. L’ingénierie du trafic pair sortant permet à un contrôleur central d’ordonner à un routeur entrant d’un domaine de diriger le trafic vers un routeur de sortie spécifique et une interface externe spécifique pour atteindre une destination particulière hors du réseau. L’ingénierie du trafic homologue sortant permet de sélectionner le meilleur itinéraire de sortie annoncé et de mapper le meilleur itinéraire sélectionné vers un point de sortie spécifique. En cas d’équilibrage de charge à l’entrée, cette fonction garantit une utilisation optimale des routes de sortie annoncées.

Le routeur entrant contrôle la sélection de l’homologue de sortie en poussant l’étiquette MPLS correspondante sur une pile d’étiquettes MPLS pour l’ingénierie de trafic des liens entre les AS. Les routeurs de limite AS installent automatiquement la route IPv4 ou IPv6 pair /32 ou /128 sur un pair BGP externe établi qui est configuré avec la fonctionnalité d’ingénierie du trafic sortant dans la inet.3 table de transfert. Ces routes ont une action de transfert de pop and forward, c’est-à-dire qu’elles suppriment l’étiquette et transfèrent le paquet vers le pair BGP externe.

Les routeurs de limite AS annoncent la route IPv4 ou IPv6 peer /32 ou/128 aux homologues BGP entrants avec leur propre saut suivant IPv4. Les homologues BGP entrants disposent d’un tunnel de transport, tel que MPLS LDP, pour atteindre le routeur de limite AS. Ainsi, tous les points de sortie du réseau sont annoncés sur le cloud réseau MPLS en tant que routes BGP étiquetées. Les routeurs de limite AS annoncent les routes de service avec ces points de sortie en tant que sauts de protocole suivant. Les routeurs de limite AS annoncent à nouveau les routes de service des homologues BGP externes vers le cur sans modifier les adresses de saut suivant. Toutefois, les routeurs entrants résolvent le saut suivant de protocole dans les routes de service pour qu’ils soient mappés au tunnel de transport approprié vers l’interface homologue sortante. Ainsi, les routeurs entrants mappent le trafic pour un préfixe de service spécifique à un routeur de sortie spécifique ou équilibrent la charge du trafic entre les périphériques de sortie disponibles. Cette fonctionnalité permet au routeur entrant de diriger le trafic de service vers un homologue de sortie spécifique.

Outre l’ingénierie du trafic homologue sortant, cette fonctionnalité fournit un reroutage rapide MPLS (FRR) pour chaque équipement de sortie qu’elle annonce sur le cloud du réseau IPv4 MPLS. Vous pouvez configurer un ou plusieurs périphériques de sauvegarde pour le routeur de limite AS de sortie principal. Junos OS installe automatiquement le chemin de sauvegarde en plus du chemin principal dans la table de transfert MPLS de l’homologue BGP de sortie pour lequel l’ingénierie de trafic de l’homologue de sortie est configurée. Le routeur de limite AS bascule vers le chemin de secours lorsque la liaison primaire échoue et fournit MPLS FRR . Le chemin de sauvegarde spécifié passe par un autre pair BGP externe directement connecté ou par un tronçon suivant distant. Vous pouvez également configurer un chemin de sauvegarde à l’aide de la recherche ip dans une inet6.0 table. Cependant, les options remote-nexthop et ip-forward de sauvegarde s’excluent mutuellement.

Voir également

Configuration de l’ingénierie du trafic homologue sortant à l’aide de BGP étiqueté unicast et activation du reroutage rapide MPLS

L’ingénierie du trafic pair sortant (TE) permet à un contrôleur central d’ordonner à un routeur entrant dans un domaine de diriger le trafic vers un routeur de sortie spécifique et à une interface externe spécifique d’atteindre une destination particulière hors du réseau pour une utilisation optimale des routes de sortie annoncées pendant l’équilibrage de charge.

Le BGP sépare le réseau en couches, telles que les couches de transport et de service. Les unicasts étiquetés BGP forment la couche transport, tandis que les identificateurs de famille d’adresses ultérieures (SAFI) BGP unicast ajoutent des routes de chemin forment la couche de service. Le routeur de limite AS déclenche les chemins de commutation d’étiquettes unicast (LSP) étiquetés BGP de couche transport qui fournissent un itinéraire vers les homologues de sortie. La couche de service ajoute des routes de chemin et utilise ces homologues de sortie comme prochain saut de protocole. Les routeurs de limite AS fournissent éventuellement un reroutage rapide MPLS (FRR) au niveau de la couche transport, qui doit être utilisé car les problèmes d’appairage de la couche de service sont courants. Par conséquent, vous pouvez spécifier un ou plusieurs périphériques de sauvegarde pour le routeur de limite de sortie AS principal. Junos OS installe automatiquement le chemin de sauvegarde en plus du chemin principal dans la table de transfert MPLS de l’homologue BGP de sortie établi pour lequel l’homologue de sortie TE est configuré. Le chemin d’accès de secours fournit le FRR en cas de défaillance de la liaison principale.

Voir également

Example: Configuring Egress Peer Traffic Engineering Using BGP Labeled Unicast

This example shows how to configure egress peer traffic engineering using BGP labeled unicast. Egress peer traffic engineering allows a central controller to instruct an ingress router in a domain to direct traffic towards a specific egress router and a specific external interface to reach a particular destination out of the network. In case of load balancing at the ingress, this feature ensures optimum utilization of the advertised egress routes.

Requirements

This example uses the following hardware and software components:

-

Nine MX Series routers

-

Junos OS Release 14.2R4 or later

Overview

Beginning with Junos OS Release 14.2R4, you can enable traffic engineering (TE) of service traffic, such as MPLS LSP traffic between autonomous systems (ASs) using BGP labeled unicast for optimum utilization of the advertised egress routes during load balancing.

Configure egress peer TE to direct core service traffic such as MPLS RSVP to a specific egress BGP peer. The ingress BGP peer can traffic-engineer the core inet unicast and inet6 unicast service traffic using BGP labeled unicast towards a specific egress BGP peer.

You cannot configure egress peer TE for external BGP multihop peers. The ARP

routes in inet.3 are installed for peer /32 and /128 routes

only.

Topology

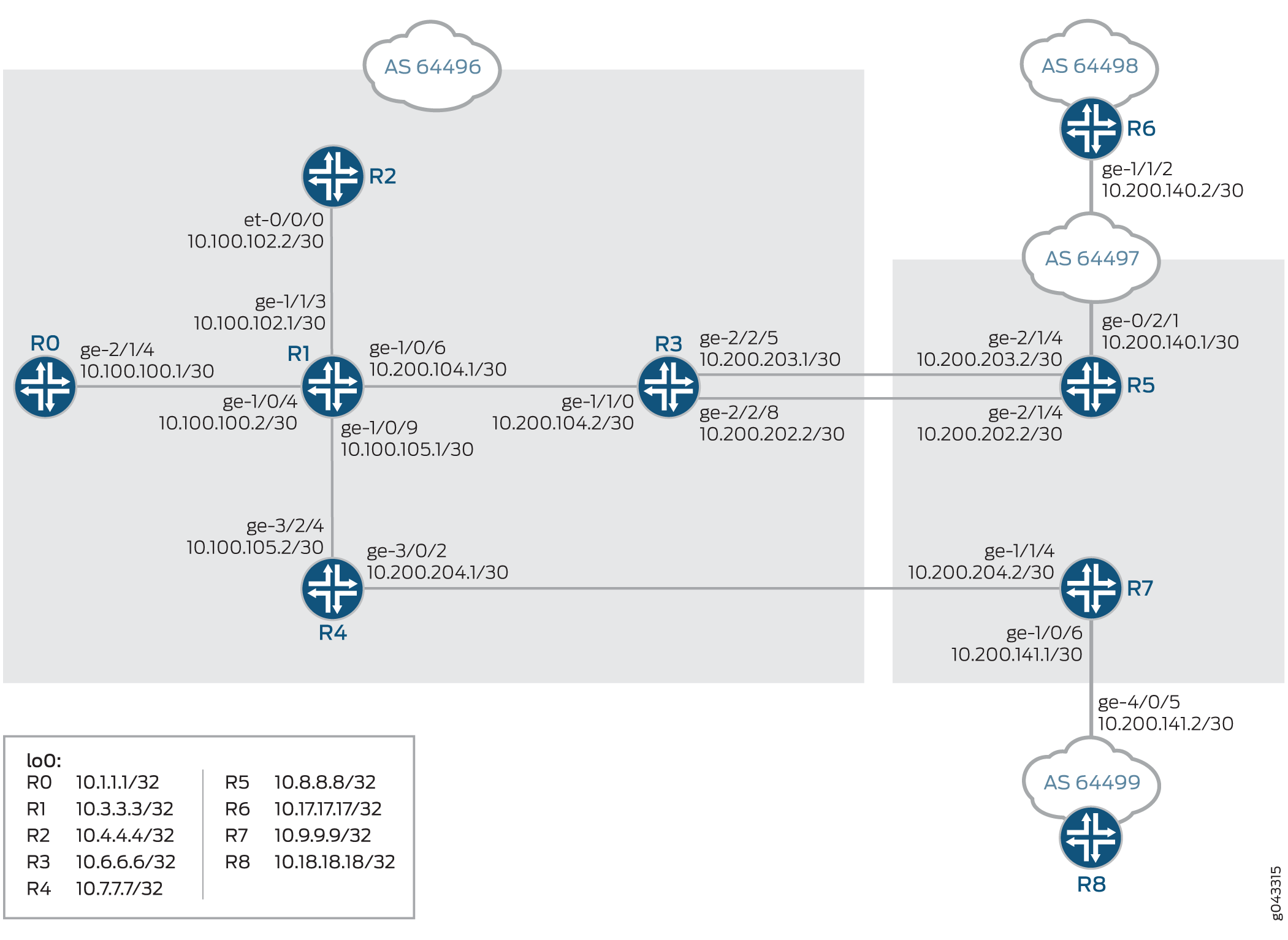

Figure 1 shows the sample topology. Router R3 and Router R4 are the AS boundary routers. Egress peer TE is enabled on R3. The ingress Router R0 directs traffic destined to a remote network to Router R3, which has egress peer TE enabled.

Configuration

CLI Quick Configuration

To quickly configure this example, copy the following commands, paste them into a

text file, remove any line breaks, change any details necessary to match your

network configuration, copy and paste the commands into the CLI at the

[edit] hierarchy level, and then enter

commit from configuration mode.

Router R0

set interfaces ge-2/0/1 unit 0 family inet address 10.1.1.1/24 set interfaces ge-2/0/1 unit 0 family inet6 address 2001:db8:10:1:1::1/64 set interfaces ge-2/1/4 unit 0 family inet address 10.100.100.1/30 set interfaces ge-2/1/4 unit 0 family inet6 address ::10.100.100.1/126 set interfaces ge-2/1/4 unit 0 family mpls set interfaces lo0 unit 0 family inet address 10.1.1.1/32 set interfaces lo0 unit 0 family inet6 address ::10.1.1.1/128 set routing-options router-id 01.1.1.1 set routing-options autonomous-system 64496 set protocols rsvp interface all set protocols rsvp interface fxp0.0 disable set protocols mpls ipv6-tunneling set protocols mpls no-cspf set protocols mpls label-switched-path to_asbr1_r3 to 10.6.6.6 set protocols mpls label-switched-path to_asbr2_r4 to 10.7.7.7 set protocols mpls interface all set protocols mpls interface fxp0.0 disable set protocols bgp group RR-1-2 type internal set protocols bgp group RR-1-2 local-address 10.1.1.1 set protocols bgp group RR-1-2 family inet unicast add-path receive set protocols bgp group RR-1-2 family inet unicast add-path send path-count 6 set protocols bgp group RR-1-2 family inet labeled-unicast rib inet.3 set protocols bgp group RR-1-2 family inet6 unicast add-path receive set protocols bgp group RR-1-2 family inet6 unicast add-path send path-count 6 set protocols bgp group RR-1-2 family inet6 labeled-unicast rib inet6.3 set protocols bgp group RR-1-2 export exp-svr-pre set protocols bgp group RR-1-2 export nhs set protocols bgp group RR-1-2 neighbor 10.4.4.4 set protocols bgp group R0RT0 type external set protocols bgp group R0RT0 family inet unicast set protocols bgp group R0RT0 peer-as 64496 set protocols bgp group R0RT0 neighbor 10.1.1.2 set protocols bgp group R0RT0-v6 type external set protocols bgp group R0RT0-v6 family inet6 unicast set protocols bgp group R0RT0-v6 peer-as 64496 set protocols bgp group R0RT0-v6 neighbor 2001:db8:40::2 set protocols ospf area 0.0.0.0 interface ge-2/1/4.0 set protocols ospf area 0.0.0.0 interface fxp0.0 disable set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ldp interface all set protocols ldp interface fxp0.0 disable set policy-options prefix-list server_v4_prefix 10.1.1.1/32 set policy-options prefix-list server_v6_prefix ::10.1.1.1/128 set policy-options policy-statement exp-svr-pre term 1 from prefix-list server_v4_prefix set policy-options policy-statement exp-svr-pre term 1 then accept set policy-options policy-statement exp-svr-pre term 2 from prefix-list server_v6_prefix set policy-options policy-statement exp-svr-pre term 2 then accept set policy-options policy-statement nhs then next-hop self

Router R1

set interfaces ge-1/0/4 unit 0 family inet address 00.100.100.2/30 set interfaces ge-1/0/4 unit 0 family inet6 address ::00.100.100.2/126 set interfaces ge-1/0/4 unit 0 family mpls set interfaces ge-1/0/6 unit 0 family inet address 10.100.104.1/30 set interfaces ge-1/0/6 unit 0 family inet6 address ::10.100.104.1/126 set interfaces ge-1/0/6 unit 0 family mpls set interfaces ge-1/0/9 unit 0 family inet address 100.100.105.1/30 set interfaces ge-1/0/9 unit 0 family inet6 address ::10.100.105.1/126 set interfaces ge-1/0/9 unit 0 family mpls set interfaces ge-1/1/3 unit 0 family inet address 10.100.102.1/30 set interfaces ge-1/1/3 unit 0 family inet6 address ::10.100.102.1/126 set interfaces ge-1/1/3 unit 0 family mpls set interfaces lo0 unit 0 family inet address 10.3.3.3/32 set interfaces lo0 unit 0 family inet6 address ::10.3.3.3/128 set routing-options router-id 10.3.3.3 set routing-options autonomous-system 64496 set protocols rsvp interface all set protocols rsvp interface fxp0.0 disable set protocols mpls ipv6-tunneling set protocols mpls interface all set protocols mpls interface fxp0.0 disable set protocols ospf area 0.0.0.0 interface all set protocols ospf area 0.0.0.0 interface fxp0.0 disable set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ldp interface all set protocols ldp interface fxp0.0 disable

Router R2

set interfaces et-0/0/0 unit 0 family inet address 10.100.102.2/30 set interfaces et-0/0/0 unit 0 family inet6 address ::10.100.102.2/126 set interfaces et-0/0/0 unit 0 family mpls set interfaces lo0 unit 0 family inet address 10.4.4.4/32 set interfaces lo0 unit 0 family inet6 address ::10.4.4.4/128 set routing-options router-id 10.4.4.4 set routing-options autonomous-system 64496 set protocols rsvp interface all set protocols rsvp interface fxp0.0 disable set protocols mpls ipv6-tunneling set protocols mpls interface all set protocols mpls interface fxp0.0 disable set protocols bgp group Client type internal set protocols bgp group Client local-address 10.4.4.4 set protocols bgp group Client advertise-inactive set protocols bgp group Client family inet unicast add-path receive set protocols bgp group Client family inet unicast add-path send path-count 6 set protocols bgp group Client family inet labeled-unicast rib inet.3 set protocols bgp group Client family inet6 unicast add-path receive set protocols bgp group Client family inet6 unicast add-path send path-count 6 set protocols bgp group Client family inet6 labeled-unicast rib inet6.3 set protocols bgp group Client cluster 10.4.4.4 set protocols bgp group Client neighbor 10.1.1.1 set protocols bgp group Client neighbor 10.6.6.6 set protocols bgp group Client neighbor 10.7.7.7 set protocols ospf area 0.0.0.0 interface et-0/0/0.0 set protocols ospf area 0.0.0.0 interface fxp0.0 disable set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ldp interface all set protocols ldp interface fxp0.0 disable

Router R3

set interfaces ge-1/1/0 unit 0 family inet address 10.100.104.2/30 set interfaces ge-1/1/0 unit 0 family inet6 address ::10.100.104.2/126 set interfaces ge-1/1/0 unit 0 family mpls set interfaces ge-2/2/5 unit 0 family inet address 10.200.203.1/28 set interfaces ge-2/2/5 unit 0 family inet6 address ::10.200.203.1/124 set interfaces ge-2/2/8 unit 0 family inet address 10.200.202.1/30 set interfaces ge-2/2/8 unit 0 family inet6 address ::10.200.202.1/126 set interfaces lo0 unit 0 family inet address 10.6.6.6/32 set interfaces lo0 unit 0 family inet6 address ::10.6.6.6/128 set routing-options router-id 10.6.6.6 set routing-options autonomous-system 64496 set routing-options forwarding-table export pplb set protocols rsvp interface all set protocols rsvp interface fxp0.0 disable set protocols mpls ipv6-tunneling set protocols mpls interface all set protocols mpls interface fxp0.0 disable set protocols bgp log-updown set protocols bgp group RR-1-2 type internal set protocols bgp group RR-1-2 local-address 10.6.6.6 set protocols bgp group RR-1-2 family inet unicast add-path receive set protocols bgp group RR-1-2 family inet unicast add-path send path-count 6 set protocols bgp group RR-1-2 family inet labeled-unicast rib inet.3 set protocols bgp group RR-1-2 family inet6 unicast add-path receive set protocols bgp group RR-1-2 family inet6 unicast add-path send path-count 6 set protocols bgp group RR-1-2 family inet6 labeled-unicast rib inet6.3 set protocols bgp group RR-1-2 export exp-arp-to-rrs set protocols bgp group RR-1-2 neighbor 10.4.4.4 set protocols bgp group Peer1-lan-1 type external set protocols bgp group Peer1-lan-1 family inet unicast set protocols bgp group Peer1-lan-1 export exp_server_v4_v6_peers set protocols bgp group Peer1-lan-1 peer-as 64497 set protocols bgp group Peer1-lan-1 neighbor 10.200.202.2 egress-te set protocols bgp group Peer1-lan-1 neighbor 10.200.203.2 egress-te set protocols bgp group Peer1-lan-1-v6 family inet6 unicast set protocols bgp group Peer1-lan-1-v6 export exp_server_v4_v6_peers set protocols bgp group Peer1-lan-1-v6 peer-as 64497 set protocols bgp group Peer1-lan-1-v6 neighbor ::10.200.202.2 egress-te set protocols bgp group Peer1-lan-1-v6 neighbor ::10.200.203.2 egress-te set protocols ospf area 0.0.0.0 interface ge-1/1/0.0 set protocols ospf area 0.0.0.0 interface fxp0.0 disable set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ldp interface all set protocols ldp interface fxp0.0 disable set policy-options prefix-list server_v4_pre 10.1.1.1/32 set policy-options prefix-list server_v6_pre ::10.1.1.1/128 set policy-options policy-statement exp-arp-to-rrs term 1 from protocol arp set policy-options policy-statement exp-arp-to-rrs term 1 from rib inet.3 set policy-options policy-statement exp-arp-to-rrs term 1 then next-hop self set policy-options policy-statement exp-arp-to-rrs term 1 then accept set policy-options policy-statement exp-arp-to-rrs term 2 from protocol arp set policy-options policy-statement exp-arp-to-rrs term 2 from rib inet6.3 set policy-options policy-statement exp-arp-to-rrs term 2 then next-hop self set policy-options policy-statement exp-arp-to-rrs term 2 then accept set policy-options policy-statement exp-arp-to-rrs term 3 from protocol bgp set policy-options policy-statement exp-arp-to-rrs term 3 then accept set policy-options policy-statement exp-arp-to-rrs term 4 then reject set policy-options policy-statement exp_server_v4_v6_peers term 1 from prefix-list server_v4_pre set policy-options policy-statement exp_server_v4_v6_peers term 1 then accept set policy-options policy-statement exp_server_v4_v6_peers term 2 from prefix-list server_v6_pre set policy-options policy-statement exp_server_v4_v6_peers term 2 then accept set policy-options policy-statement pplb then load-balance per-packet

Router R4

set interfaces ge-3/0/2 vlan-tagging set interfaces ge-3/0/2 unit 0 vlan-id 1 set interfaces ge-3/0/2 unit 0 family inet address 10.200.204.1/24 set interfaces ge-3/0/2 unit 0 family inet6 address ::10.200.204.1/120 set interfaces ge-3/0/2 unit 0 family mpls set interfaces ge-3/0/2 unit 1 vlan-id 2 set interfaces ge-3/2/4 unit 0 family inet address 10.100.105.2/30 set interfaces ge-3/2/4 unit 0 family inet6 address ::10.100.105.2/126 set interfaces ge-3/2/4 unit 0 family mpls set interfaces lo0 unit 0 family inet address 10.7.7.7/32 set interfaces lo0 unit 0 family inet6 address ::10.7.7.7/128 set routing-options router-id 10.7.7.7 set routing-options autonomous-system 64496 set routing-options forwarding-table export pplb set protocols rsvp interface all set protocols rsvp interface fxp0.0 disable set protocols mpls ipv6-tunneling set protocols mpls interface all set protocols mpls interface fxp0.0 disable set protocols bgp group RR-1-2 type internal set protocols bgp group RR-1-2 local-address 10.7.7.7 set protocols bgp group RR-1-2 family inet unicast add-path receive set protocols bgp group RR-1-2 family inet unicast add-path send path-count 6 set protocols bgp group RR-1-2 family inet labeled-unicast rib inet.3 set protocols bgp group RR-1-2 family inet6 unicast add-path receive set protocols bgp group RR-1-2 family inet6 unicast add-path send path-count 6 set protocols bgp group RR-1-2 family inet6 labeled-unicast rib inet6.3 set protocols bgp group RR-1-2 export exp-arp-to-rrs set protocols bgp group RR-1-2 neighbor 10.4.4.4 set protocols bgp group Peer5-6-lan type external set protocols bgp group Peer5-6-lan family inet unicast set protocols bgp group Peer5-6-lan export exp_server_v4_v6_peers set protocols bgp group Peer5-6-lan peer-as 64497 set protocols bgp group Peer5-6-lan-v6 type external set protocols bgp group Peer5-6-lan-v6 family inet6 unicast set protocols bgp group Peer5-6-lan-v6 export exp_server_v4_v6_peers set protocols bgp group Peer5-6-lan-v6 peer-as 64497 set protocols ospf area 0.0.0.0 interface ge-3/2/4.0 set protocols ospf area 0.0.0.0 interface fxp0.0 disable set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ldp interface all set protocols ldp interface fxp0.0 disable set policy-options prefix-list server_v4_pre 10.1.1.1/32 set policy-options prefix-list server_v6_pre ::10.1.1.1/128 set policy-options policy-statement exp-arp-to-rrs term 1 from protocol arp set policy-options policy-statement exp-arp-to-rrs term 1 from rib inet.3 set policy-options policy-statement exp-arp-to-rrs term 1 then next-hop self set policy-options policy-statement exp-arp-to-rrs term 1 then accept set policy-options policy-statement exp-arp-to-rrs term 2 from protocol arp set policy-options policy-statement exp-arp-to-rrs term 2 from rib inet6.3 set policy-options policy-statement exp-arp-to-rrs term 2 then next-hop self set policy-options policy-statement exp-arp-to-rrs term 2 then accept set policy-options policy-statement exp-arp-to-rrs term 3 from protocol bgp set policy-options policy-statement exp-arp-to-rrs term 3 then accept set policy-options policy-statement exp-arp-to-rrs term 4 then reject set policy-options policy-statement exp_server_v4_v6_peers term 1 from prefix-list server_v4_pre set policy-options policy-statement exp_server_v4_v6_peers term 1 then accept set policy-options policy-statement exp_server_v4_v6_peers term 2 from prefix-list server_v6_pre set policy-options policy-statement exp_server_v4_v6_peers term 2 then accept set policy-options policy-statement pplb then load-balance per-packet

Router R5

set interfaces ge-0/2/1 unit 0 family inet address 10.100.140.1/30 set interfaces ge-0/2/1 unit 0 family inet6 address ::10.100.140.1/126 set interfaces ge-0/3/1 unit 0 family inet address 10.200.203.2/28 set interfaces ge-0/3/1 unit 0 family inet6 address ::10.200.203.2/124 set interfaces ge-0/3/4 unit 0 family inet address 10.200.202.2/30 set interfaces ge-0/3/4 unit 0 family inet6 address ::10.200.202.2/126 set interfaces lo0 unit 0 family inet address 10.8.8.8/32 set interfaces lo0 unit 0 family inet6 address ::10.8.8.8/128 set routing-options router-id 10.8.8.8 set routing-options autonomous-system 64497 set protocols bgp group Peer1-lan-1 type external set protocols bgp group Peer1-lan-1 family inet unicast set protocols bgp group Peer1-lan-1 export exp-lo0 set protocols bgp group Peer1-lan-1 peer-as 64497 set protocols bgp group Peer1-lan-1 neighbor 10.200.202.1 set protocols bgp group Peer1-lan-1 neighbor 10.200.203.1 set protocols bgp group Peer1-lan-1-v6 family inet6 unicast set protocols bgp group Peer1-lan-1-v6 export exp-lo0 set protocols bgp group Peer1-lan-1-v6 peer-as 64497 set protocols bgp group Peer1-lan-1-v6 neighbor ::10.200.202.1 set protocols bgp group Peer1-lan-1-v6 neighbor ::10.200.203.1 set protocols bgp group Peer1-H1 type external set protocols bgp group Peer1-H1 family inet unicast set protocols bgp group Peer1-H1 neighbor 10.100.140.2 peer-as 64498 set protocols bgp group Peer1-H1-v6 type external set protocols bgp group Peer1-H1-v6 family inet6 unicast set protocols bgp group Peer1-H1-v6 neighbor ::10.100.140.2 peer-as 64498 set policy-options policy-statement exp-lo0 term 1 from interface lo0.0 set policy-options policy-statement exp-lo0 term 1 then accept

Router R6

set interfaces ge-1/1/2 unit 0 family inet address 10.100.140.2/30 set interfaces ge-1/1/2 unit 0 family inet6 address ::10.100.140.2/126 set interfaces ge-1/1/5 unit 0 family inet address 10.1.1.1/24 set interfaces ge-1/1/5 unit 0 family inet6 address 2001:db8:10:1:1::1/120 set interfaces lo0 unit 0 family inet address 10.17.17.1/32 set interfaces lo0 unit 0 family inet address 10.17.17.2/32 set interfaces lo0 unit 0 family inet address 10.17.17.3/32 set interfaces lo0 unit 0 family inet address 10.17.17.4/32 set interfaces lo0 unit 0 family inet address 10.17.17.5/32 set interfaces lo0 unit 0 family inet address 10.17.17.6/32 set interfaces lo0 unit 0 family inet address 10.17.17.7/32 set interfaces lo0 unit 0 family inet address 10.17.17.8/32 set interfaces lo0 unit 0 family inet address 10.17.17.9/32 set interfaces lo0 unit 0 family inet6 address ::10.17.17.1/128 set interfaces lo0 unit 0 family inet6 address ::10.17.17.2/128 set interfaces lo0 unit 0 family inet6 address ::10.17.17.3/128 set interfaces lo0 unit 0 family inet6 address ::10.17.17.4/128 set interfaces lo0 unit 0 family inet6 address ::10.17.17.5/128 set interfaces lo0 unit 0 family inet6 address ::10.17.17.6/128 set interfaces lo0 unit 0 family inet6 address ::10.17.17.7/128 set interfaces lo0 unit 0 family inet6 address ::10.17.17.8/128 set interfaces lo0 unit 0 family inet6 address ::10.17.17.9/128 set routing-options router-id 10.17.17.1 set routing-options autonomous-system 64498 set protocols bgp group H1-Peer1 type external set protocols bgp group H1-Peer1 family inet unicast set protocols bgp group H1-Peer1 export exp-lo0 set protocols bgp group H1-Peer1 neighbor 10.100.140.1 peer-as 64497 set protocols bgp group H1-Peer1-v6 type external set protocols bgp group H1-Peer1-v6 family inet6 unicast set protocols bgp group H1-Peer1-v6 export exp-lo0 set protocols bgp group H1-Peer1-v6 neighbor ::100.100.140.1 peer-as 64497 set protocols bgp group R6RT0 type external set protocols bgp group R6RT0 family inet unicast set protocols bgp group R6RT0 peer-as 65300 set protocols bgp group R6RT0 neighbor 10.1.1.2 set protocols bgp group R6RT0-v6 type external set protocols bgp group R6RT0-v6 family inet6 unicast set protocols bgp group R6RT0-v6 peer-as 65300 set protocols bgp group R6RT0-v6 neighbor 2008:db8:50::2 set policy-options policy-statement exp-lo0 term 1 from interface lo0.0 set policy-options policy-statement exp-lo0 term 1 then accept set policy-options policy-statement exp-lo0 term 2 from protocol direct set policy-options policy-statement exp-lo0 term 2 from protocol local set policy-options policy-statement exp-lo0 term 2 then accept

Router R7

set interfaces ge-1/0/6 unit 0 family inet address 10.100.141.1/30 set interfaces ge-1/0/6 unit 0 family inet6 address ::10.100.141.1/126 set interfaces ge-1/1/4 vlan-tagging set interfaces ge-1/1/4 unit 0 vlan-id 1 set interfaces ge-1/1/4 unit 0 family inet address 10.200.204.2/24 set interfaces ge-1/1/4 unit 0 family inet6 address ::10.200.204.2/120 set interfaces ge-1/1/4 unit 1 vlan-id 2 set interfaces ge-1/1/4 unit 2 vlan-id 3 set interfaces lo0 unit 0 family inet address 10.9.9.9/32 set interfaces lo0 unit 0 family inet6 address ::10.9.9.9/128 set routing-options router-id 10.9.9.9 set routing-options autonomous-system 64497 set protocols bgp group Peer1-lan-1 type external set protocols bgp group Peer1-lan-1 family inet unicast set protocols bgp group Peer1-lan-1 export exp-lo0 set protocols bgp group Peer1-lan-1 peer-as 64497 set protocols bgp group Peer1-lan-1 neighbor 10.200.204.1 set protocols bgp group Peer1-lan-1-v6 family inet6 unicast set protocols bgp group Peer1-lan-1-v6 export exp-lo0 set protocols bgp group Peer1-lan-1-v6 peer-as 64497 set protocols bgp group Peer1-lan-1-v6 neighbor ::10.200.204.1 set protocols bgp group Peer2-H2 type external set protocols bgp group Peer2-H2 family inet unicast set protocols bgp group Peer2-H2 neighbor 10.100.141.2 peer-as 64499 set protocols bgp group Peer2-H2-v6 type external set protocols bgp group Peer2-H2-v6 family inet6 unicast set protocols bgp group Peer2-H2-v6 neighbor ::10.100.141.2 peer-as 64499 set policy-options policy-statement exp-lo0 term 1 from interface lo0.0 set policy-options policy-statement exp-lo0 term 1 then accept

Router R8

set interfaces ge-4/0/5 unit 0 family inet address 10.100.141.2/30 set interfaces ge-4/0/5 unit 0 family inet6 address ::10.100.141.2/126 set interfaces lo0 unit 0 family inet address 10.18.18.1/32 set interfaces lo0 unit 0 family inet address 10.18.18.2/32 set interfaces lo0 unit 0 family inet address 10.18.18.3/32 set interfaces lo0 unit 0 family inet address 10.18.18.4/32 set interfaces lo0 unit 0 family inet address 10.18.18.5/32 set interfaces lo0 unit 0 family inet address 10.18.18.6/32 set interfaces lo0 unit 0 family inet address 10.18.18.7/32 set interfaces lo0 unit 0 family inet address 10.18.18.8/32 set interfaces lo0 unit 0 family inet address 10.18.18.9/32 set interfaces lo0 unit 0 family inet6 address ::10.18.18.1/128 set interfaces lo0 unit 0 family inet6 address ::10.18.18.2/128 set interfaces lo0 unit 0 family inet6 address ::10.18.18.3/128 set interfaces lo0 unit 0 family inet6 address ::10.18.18.4/128 set interfaces lo0 unit 0 family inet6 address ::10.18.18.5/128 set interfaces lo0 unit 0 family inet6 address ::10.18.18.6/128 set interfaces lo0 unit 0 family inet6 address ::10.18.18.7/128 set interfaces lo0 unit 0 family inet6 address ::10.18.18.8/128 set interfaces lo0 unit 0 family inet6 address ::10.18.18.9/128 set routing-options router-id 10.18.18.1 set routing-options autonomous-system 64499 set protocols bgp group H2-Peer2 type external set protocols bgp group H2-Peer2 family inet unicast set protocols bgp group H2-Peer2 export exp-lo0 set protocols bgp group H2-Peer2 neighbor 10.100.141.1 peer-as 64497 set protocols bgp group H2-Peer2-v6 type external set protocols bgp group H2-Peer2-v6 family inet6 unicast set protocols bgp group H2-Peer2-v6 export exp-lo0 set protocols bgp group H2-Peer2-v6 neighbor ::10.100.141.1 peer-as 64497 set protocols bgp group R8RT0 type external set protocols bgp group R8RT0 family inet unicast set protocols bgp group R8RT0 peer-as 65400 set protocols bgp group R8RT0 neighbor 10.1.1.2 set policy-options policy-statement exp-lo0 term 1 from interface lo0.0 set policy-options policy-statement exp-lo0 term 1 then accept set policy-options policy-statement exp-lo0 term 2 then reject

Configuring Router R3

Step-by-Step Procedure

The following example requires that you navigate various levels in the configuration hierarchy. For information about navigating the CLI, see Using the CLI Editor in Configuration Mode in the CLI User Guide.

To configure Router R3:

Repeat this procedure for other routers after modifying the appropriate interface names, addresses, and other parameters.

-

Configure the interfaces with IPv4 and IPv6 addresses.

[edit interfaces] user@R3# set ge-1/1/0 unit 0 family inet address 10.100.104.2/30 user@R3# set ge-1/1/0 unit 0 family inet6 address ::10.100.104.2/126 user@R3# set ge-1/1/0 unit 0 family mpls user@R3# set ge-2/2/5 unit 0 family inet address 10.200.203.1/28 user@R3# set ge-2/2/5 unit 0 family inet6 address ::10.200.203.1/124 user@R3# set ge-2/2/8 unit 0 family inet address 10.200.202.1/30 user@R3# set ge-2/2/8 unit 0 family inet6 address ::10.200.202.1/126

-

Configure the loopback addresses.

[edit interfaces] user@R3# set lo0 unit 0 family inet address 10.6.6.6/32 user@R3# set lo0 unit 0 family inet6 address ::10.6.6.6/128

-

Configure the router ID and autonomous system (AS) number.

[edit routing-options] user@R3# set router-id 10.6.6.6 user@R3# set autonomous-system 64496

-

Configure the RSVP protocol for all interfaces except the management interface.

[edit protocols] user@R3# set rsvp interface all user@R3# set rsvp interface fxp0.0 disable

-

Configure the MPLS protocol for all interfaces except the management interface.

[edit protocols] user@R3# set mpls ipv6-tunneling user@R3# set mpls interface all user@R3# set mpls interface fxp0.0 disable

-

Configure IBGP peering sessions on the core-facing interface.

[edit protocols] user@R3# set bgp log-updown user@R3# set bgp group RR-1-2 type internal user@R3# set bgp group RR-1-2 local-address 10.6.6.6 user@R3# set bgp group RR-1-2 family inet unicast add-path receive user@R3# set bgp group RR-1-2 family inet unicast add-path send path-count 6 user@R3# set bgp group RR-1-2 family inet labeled-unicast rib inet.3 user@R3# set bgp group RR-1-2 family inet6 unicast add-path receive user@R3# set bgp group RR-1-2 family inet6 unicast add-path send path-count 6 user@R3# set bgp group RR-1-2 family inet6 labeled-unicast rib inet6.3 user@R3# set bgp group RR-1-2 neighbor 10.4.4.4

-

Configure EBGP peering sessions on interfaces facing external edge routers.

[edit protocols] user@R3# set bgp group Peer1-lan-1 type external user@R3# set bgp group Peer1-lan-1 family inet unicast user@R3# set bgp group Peer1-lan-1 peer-as 64497 user@R3# set bgp group Peer1-lan-1-v6 family inet6 unicast user@R3# set bgp group Peer1-lan-1-v6 peer-as 64497

-

Enable egress peer traffic engineering for external BGP group Peer1-lan-1 and for the IPv6 group Peer1-lan-1-v6.

[edit protocols] user@R3# set bgp group Peer1-lan-1 neighbor 10.200.202.2 egress-te user@R3# set bgp group Peer1-lan-1 neighbor 10.200.203.2 egress-te user@R3# set bgp group Peer1-lan-1-v6 neighbor ::10.200.202.2 egress-te user@R3# set bgp group Peer1-lan-1-v6 neighbor ::10.200.203.2 egress-te

-

Configure the OSPF protocol as the IGP.

[edit protocols] user@R3# set ospf area 0.0.0.0 interface ge-1/1/0.0 user@R3# set ospf area 0.0.0.0 interface fxp0.0 disable user@R3# set ospf area 0.0.0.0 interface lo0.0 passive user@R3# set ldp interface all user@R3# set ldp interface fxp0.0 disable

-

Define a policy for exporting ARP routes to route reflectors.

[edit policy-options] user@R3# set policy-statement exp-arp-to-rrs term 1 from protocol arp user@R3# set policy-statement exp-arp-to-rrs term 1 from rib inet.3 user@R3# set policy-statement exp-arp-to-rrs term 1 then next-hop self user@R3# set policy-statement exp-arp-to-rrs term 1 then accept user@R3# set policy-statement exp-arp-to-rrs term 2 from protocol arp user@R3# set policy-statement exp-arp-to-rrs term 2 from rib inet6.3 user@R3# set policy-statement exp-arp-to-rrs term 2 then next-hop self user@R3# set policy-statement exp-arp-to-rrs term 2 then accept user@R3# set policy-statement exp-arp-to-rrs term 3 from protocol bgp user@R3# set policy-statement exp-arp-to-rrs term 3 then accept user@R3# set policy-statement exp-arp-to-rrs term 4 then reject

-

Apply the policy exp-arp-to-rrs for exporting ARP routes to route reflectors to the external BGP group, ebgp-v6.

[edit protocols] user@R3# set bgp group RR-1-2 export exp-arp-to-rrs

-

Define prefix lists with IPv4 and IPv6 routes.

[edit policy-options] user@R3# set prefix-list server_v4_pre 10.1.1.1/32 user@R3# set prefix-list server_v6_pre ::10.1.1.1/128

-

Define a policy to export IPv4 and IPv6 routes to the server.

[edit policy-options] user@R3# set policy-statement exp_server_v4_v6_peers term 1 from prefix-list server_v4_pre user@R3# set policy-statement exp_server_v4_v6_peers term 1 then accept user@R3# set policy-statement exp_server_v4_v6_peers term 2 from prefix-list server_v6_pre user@R3# set policy-statement exp_server_v4_v6_peers term 2 then accept

-

Apply the policy to export IPv4 and IPv6 peer routes.

[edit protocols] user@R3# set bgp group Peer1-lan-1 export exp_server_v4_v6_peers user@R3# set bgp group Peer1-lan-1-v6 export exp_server_v4_v6_peers

-

Define a per-packet load-balancing policy.

[edit policy-options] user@R3# set policy-statement pplb then load-balance per-packet

-

Apply the per-packet load-balancing policy.

[edit routing-options] user@R3# set forwarding-table export pplb

Results

From configuration mode, confirm your configuration by entering the show interfaces, show protocols, show routing-options, and show policy-options commands. If the output does not display the intended configuration, repeat the instructions in this example to correct the configuration.

[edit]

user@R3# show interfaces

ge-1/1/0 {

unit 0 {

family inet {

address 10.100.104.2/30;

}

family inet6 {

address ::10.100.104.2/126;

}

family mpls;

}

}

ge-2/2/5 {

unit 0 {

family inet {

address 100.200.203.1/28;

}

family inet6 {

address ::10.200.203.1/124;

}

}

}

ge-2/2/8 {

unit 0 {

family inet {

address 10.200.202.1/30;

}

family inet6 {

address ::10.200.202.1/126;

}

}

}

lo0 {

unit 0 {

family inet {

address 10.6.6.6/32;

}

family inet6 {

address ::10.6.6.6/128;

}

}

}

[edit]

user@R3# show protocols

rsvp {

interface all;

interface fxp0.0 {

disable;

}

}

mpls {

ipv6-tunneling;

interface all;

interface fxp0.0 {

disable;

}

}

bgp {

log-updown;

group RR-1-2 {

type internal;

local-address 10.6.6.6;

family inet {

unicast {

add-path {

receive;

send {

path-count 6;

}

}

}

labeled-unicast {

rib {

inet.3;

}

}

}

family inet6 {

unicast {

add-path {

receive;

send {

path-count 6;

}

}

}

labeled-unicast {

rib {

inet6.3;

}

}

}

export exp-arp-to-rrs;

neighbor 10.4.4.4;

}

group Peer1-lan-1 {

type external;

family inet {

unicast;

}

export exp_server_v4_v6_peers;

peer-as 64497;

neighbor 10.200.202.2 {

egress-te;

}

neighbor 10.200.203.2 {

egress-te;

}

}

group Peer1-lan-1-v6 {

family inet6 {

unicast;

}

export exp_server_v4_v6_peers;

peer-as 64497;

neighbor ::10.200.202.2 {

egress-te;

}

neighbor ::10.200.203.2 {

egress-te;

}

}

}

ospf {

area 0.0.0.0 {

interface ge-1/1/0.0;

interface fxp0.0 {

disable;

}

interface lo0.0 {

passive;

}

}

}

ldp {

interface all;

interface fxp0.0 {

disable;

}

}

[edit]

user@R3# show routing-options

router-id 10.6.6.6;

autonomous-system 64496;

forwarding-table {

export pplb;

}

[edit]

user@R3# show policy-options

prefix-list server_v4_pre {

10.1.1.1/32;

}

prefix-list server_v6_pre {

::10.1.1.1/128;

}

policy-statement exp-arp-to-rrs {

term 1 {

from {

protocol arp;

rib inet.3;

}

then {

next-hop self;

accept;

}

}

term 2 {

from {

protocol arp;

rib inet6.3;

}

then {

next-hop self;

accept;

}

}

term 3 {

from protocol bgp;

then accept;

}

term 4 {

then reject;

}

}

policy-statement exp_server_v4_v6_peers {

term 1 {

from {

prefix-list server_v4_pre;

}

then accept;

}

term 2 {

from {

prefix-list server_v6_pre;

}

then accept;

}

}

policy-statement pplb {

then {

load-balance per-packet;

}

}

}

Verification

Confirm that the configuration is working properly.

- Identifying the Label and the Protocol Next Hop

- Verifying the Path of Packet with Label 299888

- Verifying That Egress Peer Traffic Engineering Is Enabled on Router R3

Identifying the Label and the Protocol Next Hop

Purpose

Get the label number of the packet transported from R0 to R6 and the next hop from the routing table for route 10.17.17.2.

Action

From operational mode, run the show route 10.17.17.2 extensive active-path command on Router R0.

user@R0> show route 10.17.17.2 extensive active-path

inet.0: 262 destinations, 516 routes (261 active, 0 holddown, 1 hidden)

10.17.17.1/32 (3 entries, 1 announced)

TSI:

KRT in-kernel 10.17.17.1/32 -> {indirect(1048576)}

Page 0 idx 0, (group R0RT0 type External) Type 1 val 0x9a87fe0 (adv_entry)

Advertised metrics:

Nexthop: Self

AS path: [65100] 1 65010 I

Communities:

Path 10.17.17.1 from 10.4.4.4 Vector len 4. Val: 0

*BGP Preference: 170/-101

Next hop type: Indirect

Address: 0x97724a0

Next-hop reference count: 339

Source: 10.4.4.4

Next hop type: Router, Next hop index: 624

Next hop: 10.100.100.2 via ge-2/1/4.0, selected

Label-switched-path to_asbr1_r3

Label operation: Push 299888, Push 300128(top)

Label TTL action: prop-ttl, prop-ttl(top)

Load balance label: Label 299888: None; Label 300128: None;

Session Id: 0x145

Protocol next hop: 10.200.201.2

Indirect next hop: 0x9a4c550 1048576 INH Session ID: 0x148

State: <Active Int Ext>

Local AS: 65100 Peer AS: 65100

Age: 1:33 Metric2: 2

Validation State: unverified

Task: BGP_100.10.4.4.4+179

Announcement bits (3): 0-KRT 5-BGP_RT_Background 6-Resolve tree 2

AS path: 1 10 I (Originator)

Cluster list: 10.4.4.4

Originator ID: 10.6.6.6

Accepted

Localpref: 100

Router ID: 10.4.4.4

Addpath Path ID: 1

Indirect next hops: 1

Protocol next hop: 10.200.202.2 Metric: 2

Indirect next hop: 0x9a4c550 1048576 INH Session ID: 0x148

Indirect path forwarding next hops: 1

Next hop type: Router

Next hop: 10.100.100.2 via ge-2/1/4.0

Session Id: 0x145

10.200.201.2/32 Originating RIB: inet.3

Metric: 2 Node path count: 1

Indirect nexthops: 1

Protocol Nexthop: 10.6.6.6 Metric: 2 Push 299888

Indirect nexthop: 0x9a4c220 - INH Session ID: 0x0 Indirect path forwarding nexthops: 1 Nexthop: 100.100.100.2 via ge-2/1/4.0 Meaning

Both the packet label 299888 and the next hop 10.200.202.2 are displayed in the output.

Verifying the Path of Packet with Label 299888

Purpose

Trace the path of the label 299888 and verify that the VPN entry is present in the mpls.0 routing table.

Action

user@R3> show route table mpls.0 protocol vpn active-path label 299888 detail mpls.0: 17 destinations, 17 routes (17 active, 0 holddown, 0 hidden)523440(1 entry, 1 announced)*VPNPreference: 170 Next hop type: Router, Next hop index: 640 Address: 0xecfa130 Next-hop reference count: 2Next hop: 10.200.202.2via ge-2/2/8.0, selectedLabel operation: PopLoad balance label: None; Session Id: 0x16f State: <Active Int Ext> Local AS: 64496 Age: 3:49:16 Validation State: unverified Task: BGP_RT_Background Announcement bits (1): 1-KRT AS path: I Ref Cnt: 1

Meaning

The label 299888 with VPN entry and next hop 10.200.202.2 is present in the mpls.0 routing table.

Verifying That Egress Peer Traffic Engineering Is Enabled on Router R3

Purpose

Verify that the egress peer traffic engineering is configured on Router R3.

Action

user@R3> show route protocol arp detail match-prefix 10.200.202.2

inet.0: 263 destinations, 514 routes (262 active, 0 holddown, 1 hidden)

inet.3: 10 destinations, 10 routes (10 active, 0 holddown, 0 hidden)

10.200.201.2/32 (1 entry, 1 announced)

*ARP Preference: 170

Next hop type: Router

Address: 0xecf91e0

Next-hop reference count: 5

Next hop: 10.200.202.2 via ge-2/2/8.0, selected

Label operation: Pop

Load balance label: None;

Session Id: 0x0

State: <Active Int Ext>

Local AS: 64496

Age: 3:52:52

Validation State: unverified

Task: BgpEgressPeeringTE

Announcement bits (3): 2-Resolve tree 1 3-BGP_RT_Background 4-Resolve tree 2 Meaning

The output indicates that BGP egress peer traffic engineering is enabled on Router R3.

Ingénierie du trafic de segment routing chez BGP Présentation d’Ingress Peer

Cette fonctionnalité permet à BGP de prendre en charge une stratégie de routage de segment pour l’ingénierie du trafic au niveau des routeurs entrants. Le contrôleur peut spécifier une stratégie de routage de segment consistant en plusieurs chemins pour diriger le trafic étiqueté ou IP. La stratégie de routage de segments ajoute une liste ordonnée de segments à l’en-tête d’un paquet pour le pilotage du trafic. BGP installe les routes candidates de la stratégie de routage de segment dans les tables de routage bgp.inetcolor.0 ou bgp.inet6color.0. BGP sélectionne une route parmi les routes candidates pour une stratégie d’ingénierie du trafic de routage de segment particulière et l’installe dans les nouvelles tables de routage inetcolor.0 ou inet6color.0. Cette fonctionnalité prend en charge les stratégies d’ingénierie du trafic de routage de segments configurées statiquement et installées par BGP dans la table de transfert au niveau des routeurs entrants.

- Comprendre Segment Routing politiques

- Rôle de BGP dans la sélection de routes à partir d’une stratégie de segment routing

- Stratégies Segment Routing à configuration statique

- Fonctionnalités prises en charge et non prises en charge

Comprendre Segment Routing politiques

Dans le routage de segments, le contrôleur permet aux nuds entrants d’un réseau central de diriger le trafic à travers des chemins explicites tout en éliminant l’état des chemins explicites dans les nœuds intermédiaires. Une liste ordonnée de segments associés à la stratégie de routage de segments est ajoutée à l’en-tête d’un paquet de données. Ces listes de segments ou listes d’identificateurs de segment (SID) représentent les chemins du réseau, qui sont les meilleurs chemins candidats sélectionnés parmi plusieurs chemins candidats appris à partir de diverses sources. Une liste ordonnée de segments est encodée sous la forme d’une pile d’étiquettes. Cette fonctionnalité permet d’orienter un paquet vers un chemin spécifique en fonction des exigences du réseau ou du client. Le trafic peut être étiqueté ou trafic IP et est dirigé à l’aide d’un échange d’étiquettes ou d’une recherche basée sur la destination vers ces chemins d’ingénierie du trafic de routage de segments. Vous pouvez configurer des stratégies statiques au niveau des routeurs entrants pour diriger le trafic même en cas d’échec de la liaison avec le contrôleur. Les stratégies de routage de segments statiques sont utiles pour assurer l’orientation du trafic lorsque le contrôleur est en panne ou inaccessible.

Rôle de BGP dans la sélection de routes à partir d’une stratégie de segment routing

Lorsque BGP reçoit de son contrôleur une mise à jour de l’identificateur de famille d’adresses ultérieure (SAFI) pour l’ingénierie du trafic de routage de segments, il effectue des vérifications et une validation de base de ces mises à jour. Les segments qui ne sont pas des étiquettes MPLS sont considérés comme non valides. Si les mises à jour sont valides, BGP installe la stratégie d’ingénierie du trafic de routage de segments dans les tables de routage bgp.inetcolor.0 et bgp.inet6color.0, puis celles-ci sont installées dans les tables de routage inetcolor.0 ou inet6color.0. Ces tables de routage utilisent des attributs tels que distinguisher, endpoint addresset color comme clé.

À partir de Junos OS version 20.2R1, Junos OS prend en charge les routes BGP-SRTE basées sur des contrôleurs qui sont installées en tant que routes SPRING-TE (segment routing traffic-engineering). BGP installe la stratégie d’ingénierie du trafic de routage de segments dans les tables de routage bgp.inetcolor.0 et bgp.inet6color.0 et celles-ci sont ensuite installées dans les tables de routage inetcolor.0 ou inet6color.0 par SPRING-TE.

L’action color: color-mode:color-value de stratégie est configurée au niveau de la [edit policy-options community name members] hiérarchie pour attacher des communautés de couleurs lors de l’exportation de préfixes à partir des familles d’adresses inet-unicast et inet6-unicast.

Pour activer la fonctionnalité d’ingénierie du trafic du routage de segments IPv4 BGP pour une famille d’adresses, incluez l’instruction segment-routing-te au niveau de la [edit protocols bgp family inet] hiérarchie.

Pour activer le routage de segments BGP IPv6, la fonctionnalité d’ingénierie du trafic d’une famille d’adresses inclut l’instruction segment-routing-te au niveau de la [edit protocols bgp family inet6] hiérarchie.

À partir de la version 18.3R1, Junos OS prend en charge la collecte de statistiques de trafic pour le trafic IP entrant et MPLS de transit dans un réseau configuré avec la stratégie d’ingénierie du trafic de routage de segments. Pour permettre la collecte de statistiques de trafic, incluez l’instruction telemetry au niveau de la [edit protocols source-packet-routing] hiérarchie.

Stratégies Segment Routing à configuration statique

Des stratégies statiques peuvent être configurées au niveau des routeurs entrants pour permettre le routage du trafic même en cas d’échec de la liaison avec le contrôleur. Configurez sr-preference au niveau de la hiérarchie pour choisir une entrée de transfert de stratégie d’ingénierie du trafic de routage de segments configurée de manière statique plutôt qu’une entrée de transfert d’ingénierie du trafic de routage de [edit protocols source-packet-routing] segments signalée par BGP. L’étiquette supérieure de la pile d’étiquettes d’identificateur de segment est remplacée par l’étiquette supérieure IGP (Interior Gateway Protocol) pour la résolution.

Une stratégie d’ingénierie du trafic de routage de segments statique peut contenir plusieurs chemins avec ou sans ECMP pondéré. Si ECMP pondéré est configuré dans la configuration IGP, le chemin de transfert fournit un chemin d’accès multiple à coût égal pondéré hiérarchique (ECMP). Toutefois, si l’ECMP pondéré n’est pas configuré, un équilibre égal est appliqué à tous les chemins d’ingénierie du trafic de routage de segments.

Fonctionnalités prises en charge et non prises en charge

Junos OS prend en charge les fonctionnalités suivantes avec BGP Segment Routing Traffic Engineering :

Pour PTX Series, cette fonctionnalité est prise en charge pour FPC-PTX-P1-A avec mode châssis amélioré.

ECMP pondéré et ECMP pondéré hiérarchique.

Le reroutage rapide MPLS (FRR) est pris en charge pour les chemins dans les stratégies d’ingénierie du trafic de routage de segment. Les chemins de sauvegarde IGP correspondant à l’étiquette supérieure sont installés dans la table de routage, lorsqu’ils sont disponibles pour les chemins de stratégie d’ingénierie du trafic de routage de segment.

Les limitations suivantes s’appliquent à l’ingénierie du trafic du routage de segments BGP :

Les stratégies d’ingénierie du trafic BGP et Static Segment Routing ne sont prises en charge que pour l’instance principale.

Les chemins d’ingénierie du trafic de routage de segments qui sont explicitement configurés à l’aide de stratégies statiques ou appris via BGP sont limités à des listes d’identificateurs de segment qui représentent uniquement des étiquettes MPLS absolues.

Un maximum de 128 listes de segments sont prises en charge pour les stratégies d’ingénierie du trafic du routage de segments statiques.

Le SAFI d’ingénierie du trafic de routage de segments BGP n’est pas pris en charge pour les homologues dans les instances de routage.

Les informations d’accessibilité de la couche réseau (NLRI) du routage de segments BGP ne peuvent pas être importées dans d’autres tables de routage à l’aide de groupes de tables d’informations de routage (RIB), également appelés tables de routage.

Les statistiques de trafic ne sont pas prises en charge pour le trafic traversant la stratégie de routage de segment.

Le traitement des identificateurs de segments d’étiquettes MPLS à durée de vie (TTL) n’est pas pris en charge.

Le routage actif non-stop n’est pas pris en charge.

Les stratégies de classe de service (CoS) fonctionnent sur l’étiquette supérieure.

Seules les commandes CLI de réécriture CoS non-VPN sont prises en charge ; par exemple, la réécriture EXP pour l’étiquette supérieure est prise en charge.

Pour un paquet entrant, un maximum de huit étiquettes peuvent être analysées, et les champs de charge utile MPLS de couche 2 ou 3 sont utilisés dans le calcul de hachage d’équilibrage de charge. Si la profondeur d’étiquette dans le paquet entrant est supérieure à huit étiquettes, la charge utile MPLS n’est pas analysée et les champs de charge utile MPLS de couche 2 et de couche 3 ne sont pas utilisés dans le calcul de hachage d’équilibrage de charge.

La profondeur maximale de pile d’étiquettes prise en charge est de cinq. Vous devez configurer

maximum-labelspour limiter la profondeur d’étiquette des stratégies d’ingénierie du trafic de routage de segment. Simaximum-labelsn’est pas configuré, des valeurs par défaut significatives s’appliquent qui limitent la profondeur maximale de l’étiquette à cinq.L’attribut color doit être spécifié dans la configuration LSP de l’ingénierie du trafic de routage de segments. Par conséquent, les routes d’entrée sont téléchargées dans les tables inetcolor{6}.0.

Lorsqu’il existe plusieurs stratégies d’ingénierie du trafic de routage de segment statique avec la même

Endpoint, colorpréférence, mais que différents identificateurs de segment de liaison sont présents, la route correspondant à l’identificateur de segment de liaison inférieure est installée dans lampls.0table.Les identificateurs de segments mixtes ne sont pas pris en charge : les identificateurs de segment dans la liste des segments Segment Routing Traffic Engineering doivent être exclusivement IPv4 ou IPv6.

Vous devez configurer explicitement le nombre maximal d’étiquettes MPLS sur une interface pour prendre en charge plus de cinq étiquettes. Dans le cas contraire, plus de cinq étiquettes risquent d’entraîner des pertes de paquets.

Les limites par défaut des paramètres supportés sont listées ci-dessous dans Tableau 1:

Tableau 1 : Paramètres pris en charge pour l’ingénierie du trafic de segment routing Paramètre

Limit

Nombre maximal d’étiquettes prises en charge

5

Nombre maximal de chemins dans la stratégie d’ingénierie du trafic de routage de segments

8

Nombre de stratégies d’ingénierie du trafic de routage de segments BGP

32 000

Nombre de stratégies d’ingénierie du trafic de routage de segments statiques

32 000

Voir également

Configuration d’Ingress Traffic Engineering avec le Segment Routing dans un réseau BGP

À partir de Junos OS version 17.4R1, un interlocuteur BGP prend en charge l’orientation du trafic en fonction d’une stratégie de routage de segments. Le contrôleur peut spécifier une stratégie de routage de segment consistant en plusieurs chemins pour diriger le trafic étiqueté ou IP. Cette fonctionnalité permet à BGP de prendre en charge une stratégie de routage de segment pour l’ingénierie du trafic au niveau des routeurs entrants. La stratégie de routage de segments ajoute une liste ordonnée de segments à l’en-tête d’un paquet pour le pilotage du trafic. Des stratégies statiques peuvent être configurées au niveau des routeurs entrants pour permettre le routage du trafic même en cas d’échec de la liaison avec le contrôleur.

Cette fonctionnalité est prise en charge sur les réseaux PTX Series avec FPC-PTX-P1-A. Pour les périphériques qui ont plusieurs FPC, vous devez configurer le mode amélioré sur le châssis.

Avant de commencer à configurer BGP pour recevoir la stratégie d’ingénierie du trafic de routage de segments du contrôleur, effectuez les tâches suivantes :

Configurez les interfaces de l’appareil.

Configurez OSPF ou tout autre protocole IGP.

Configurez les étiquettes MPLS et de routage de segments.

Configurez BGP.

Configurez le routage de segments sur le contrôleur et tous les autres routeurs.

Pour configurer l’ingénierie du trafic pour le routage de segments BGP :

Voir également

Activation de la collecte de statistiques de trafic pour BGP étiqueté unicast

À partir de Junos OS version 18.1R1, vous pouvez activer la collecte de statistiques de trafic pour le trafic unicast étiqueté BGP au niveau du routeur entrant dans un réseau configuré avec le routage de segment. Les statistiques de trafic sont collectées en fonction de la pile d’étiquettes. Par exemple, s’il existe deux routes avec la même pile d’étiquettes mais des sauts suivants différents, les statistiques de trafic sont agrégées pour ces routes, car la pile d’étiquettes est la même. Les statistiques de trafic peuvent être collectées périodiquement et enregistrées dans un fichier spécifié en fonction de la pile d’étiquettes reçue lors de la mise à jour de l’itinéraire BGP. Par défaut, la collecte des statistiques de trafic est désactivée. L’activation de la collecte des statistiques de trafic déclenche une stratégie d’importation BGP. La collecte des statistiques de trafic n’est prise en charge que pour les familles d’adresses IPv4 et IPv6.

Avant de commencer à configurer BGP pour collecter des statistiques de trafic, effectuez les tâches suivantes :

Configurez les interfaces de l’appareil.

Configurez OSPF ou tout autre protocole IGP.

Configurez MPLS et LDP.

Configurez BGP.

Configurez le routage de segments sur le contrôleur et tous les autres routeurs.

Dans un réseau configuré avec le routage de segments, chaque nud et chaque liaison se voit attribuer un identifiant de segment (SID), qui est annoncé via IGP ou BGP. Dans un réseau MPLS, chaque segment se voit attribuer une étiquette de segment unique qui sert de SID pour ce segment. Chaque chemin de transfert est représenté sous la forme d’un chemin de commutation d’étiquettes (LSP) de routage de segments. Le LSP de routage de segments est représenté par une pile d’étiquettes SID à l’entrée. Le routeur entrant peut imposer ces étiquettes pour acheminer le trafic. Avec BGP étiqueté unicast, un contrôleur peut programmer le routeur entrant pour diriger le trafic et annoncer un préfixe avec une pile d’étiquettes.

Pour activer la collecte de statistiques de trafic pour BGP étiqueté unicast à l’entrée :

Voir également

Comprendre la programmation réseau SRv6 et les services de couche 3 sur SRv6 dans BGP

- Avantages de la programmation réseau SRv6

- Programmation réseau SRv6 dans les réseaux BGP

- Services VPN de couche 3 sur le cur SRv6

- Publicité pour les services VPN de couche 3 auprès des pairs BGP

- Fonctionnalités prises en charge et non prises en charge pour la programmation réseau SRv6 dans BGP

Avantages de la programmation réseau SRv6

-

BGP tire parti de la capacité de routage de segments des équipements pour configurer des tunnels VPN de couche 3. Les paquets IPv4 peuvent être transportés via un nud d’entrée SRv6, même si les routeurs de transit ne sont pas compatibles SRv6. Il n’est plus nécessaire de déployer le routage de segments sur tous les nuds d’un réseau IPv6.

-

La programmation réseau dépend entièrement de l’en-tête IPv6 et de l’extension d’en-tête pour transporter un paquet, ce qui élimine le besoin de protocoles tels que MPLS. Cela garantit un déploiement transparent, sans mise à niveau matérielle ou logicielle majeure dans un réseau IPv6 central.

-

Junos OS prend en charge tous les comportements de fonction sur un identifiant de segment unique (SID) et peut interagir en mode insertion et en mode encapsulation. Ainsi, un seul équipement peut jouer simultanément les rôles de routeur fournisseur (P) et de routeur périphérique (PE).

Programmation réseau SRv6 dans les réseaux BGP

La programmation réseau est la capacité d’un réseau à encoder un programme réseau en instructions individuelles qui sont insérées dans les en-têtes de paquets IPv6. L’en-tête de segment routing (SRH) est un type d’en-tête d’extension de routage IPv6 qui contient une liste de segments codée en tant que SID SRv6. Un SID SRv6 se compose d’un localisateur, qui est une adresse IPv6, et d’une fonction qui définit une tâche particulière pour chaque nud compatible SRv6 du réseau SRv6. La programmation réseau SRv6 élimine le besoin de MPLS et permet d’exploiter le routage de segments de manière flexible.

Assurez-vous d’utiliser un SID unique, car BGP utilise pour allouer un SID SRv6.

Pour configurer le transport IPv4 sur le cur SRv6, incluez l’instruction end-dt4-sid sid au niveau de la [edit protocols bgp source-packet-routing srv6 locator name] hiérarchie.

Pour configurer le transport IPv6 sur le cur SRv6, incluez l’instruction end-dt6-sid sid au niveau de la [edit routing protocols bgp source-packet-routing srv6 locator name] hiérarchie.

L’instruction end-dt4-sid indique le SID du point de terminaison avec désencapsulation et recherche de table IPv4 et l’instruction end dt6-sid est le point de terminaison avec désencapsulation et recherche de table IPv6. BGP alloue ces valeurs aux SID de service VPN de couche 3 IPv4 et IPv6.

Services VPN de couche 3 sur le cur SRv6

Lors de la connexion au PE sortant, le PE entrant encapsule la charge utile dans un en-tête IPv6 externe où l’adresse de destination est le SID du service SRv6 associé à la mise à jour de la route BGP associée. Le PE de sortie définit le saut suivant vers l’une de ses adresses IPv6, qui est également le localisateur SRv6 à partir duquel le SID de service SRv6 est alloué. Plusieurs routes peuvent être résolues via la même stratégie de routage de segment.

À partir de Junos OS version 20.4R1, vous pouvez configurer le service de couche 3 basé sur BGP sur le cur SRv6. Vous pouvez activer des services de superposition de couche 3 avec BGP comme plan de contrôle et SRv6 comme plan de données. La programmation réseau SRv6 permet d’exploiter le routage de segments sans avoir à déployer de MPLS avec flexibilité. Ces réseaux dépendent uniquement des en-têtes IPv6 et des extensions d’en-tête pour la transmission des données.

Assurez-vous que le et le end-dt4-sid sid sont end-dt6-sid sid les derniers SID de la liste des segments, ou l’adresse de destination du paquet sans en-tête SRH.

Pour configurer les services VPN IPv4 sur le cur SRv6, incluez l’instruction end-dt4-sid au niveau de la [edit routing-instances instance-name protocols bgp source-packet-routing srv6 locator name] hiérarchie.

Pour configurer les services VPN IPv6 sur le cur SRv6, incluez l’instruction end-dt6-sid au niveau de la [edit routing-instances instance-name protocols bgp source-packet-routing srv6 locator name] hiérarchie.

Pour configurer les services VPN IPv6 sur le cur SRv6, incluez l’instruction end-dt46-sid au niveau de la [edit routing-instances instance-name protocols bgp source-packet-routing srv6 locator name] hiérarchie. Le SID dt46 de fin doit être le dernier segment d’une stratégie de routage de segment et une instance de SID doit être associée à une table FIB IPv4 et à une table FIB IPv6.

Publicité pour les services VPN de couche 3 auprès des pairs BGP

BGP annonce l’accessibilité des préfixes d’un service particulier à partir d’un équipement PE sortant vers des nuds PE entrants. Les messages BGP échangés entre les équipements PE portent des SID de service SRv6, que BGP utilise pour interconnecter les périphériques PE afin de former des sessions VPN. Pour les services VPN de couche 3 où BGP utilise une allocation de SID par VRF, le même SID est partagé entre plusieurs familles d’adresses NLRI (Accessibility Accessability Information) de la couche réseau.

Pour annoncer les services SRv6 à des homologues BGP au niveau du nud de sortie, incluez l’instruction advertise-srv6-service au niveau de la [edit protocols bgp family inet6 unicast] hiérarchie.

Les équipements PE de sortie qui prennent en charge les services de couche 3 basés sur SRv6 annoncent des préfixes de service de superposition ainsi qu’un SID de service. Le nœud d’entrée BGP reçoit ces annonces et ajoute le préfixe à la table VRF (Virtual Routing and Forwarding) correspondante.

Pour accepter les services SRv6 au niveau du nœud d’entrée, incluez l’instruction accept-srv6-service au niveau de la [edit protocols bgp family inet6 unicast] hiérarchie.

Fonctionnalités prises en charge et non prises en charge pour la programmation réseau SRv6 dans BGP

Junos OS prend en charge les fonctionnalités suivantes avec la programmation réseau SRv6 dans BGP :

-

Les périphériques entrants prennent en charge sept SID en mode réduit, y compris le SID VPN

-

Les appareils de sortie prennent en charge sept SID, y compris le SID VPN

-

Point de terminaison avec désencapsulation et recherche de table IP spécifique (End.DT46 SID)

Junos OS ne prend pas en charge les fonctionnalités suivantes associées à la programmation réseau SRv6 dans BGP :

-

Fragmentation et réassemblage dans les tunnels SRv6

-

Options VPN B et C

-

Détection des SID en double

Voir également

Exemple : Configuration des services de couche 3 sur SRv6 dans BGP Networks

Cet exemple montre comment configurer la programmation réseau SRv6 et les services VPN de couche 3 dans BGP Networks. La programmation réseau SRv6 permet d’exploiter le routage de segments sans avoir à déployer de MPLS avec flexibilité. Cette fonctionnalité est utile pour les fournisseurs de services dont les réseaux sont principalement IPv6 et qui n’ont pas déployé MPLS.

Conditions préalables

Cet exemple utilise les composants matériels et logiciels suivants :

Cinq routeurs MX Series avec cartes de ligne MPC7E, MPC8E ou MPC9E

Junos OS version 20.4R1 ou ultérieure

Présentation

À partir de Junos OS version 20.4R1, vous pouvez configurer des services de couche 3 basés sur BGP sur le réseau central SRv6. Avec la programmation réseau SRv6, les réseaux dépendent uniquement des en-têtes et extensions IPv6 pour transmettre des données. Vous pouvez activer des services de superposition de couche 3 avec BGP comme plan de contrôle et SRv6 comme plan de données.

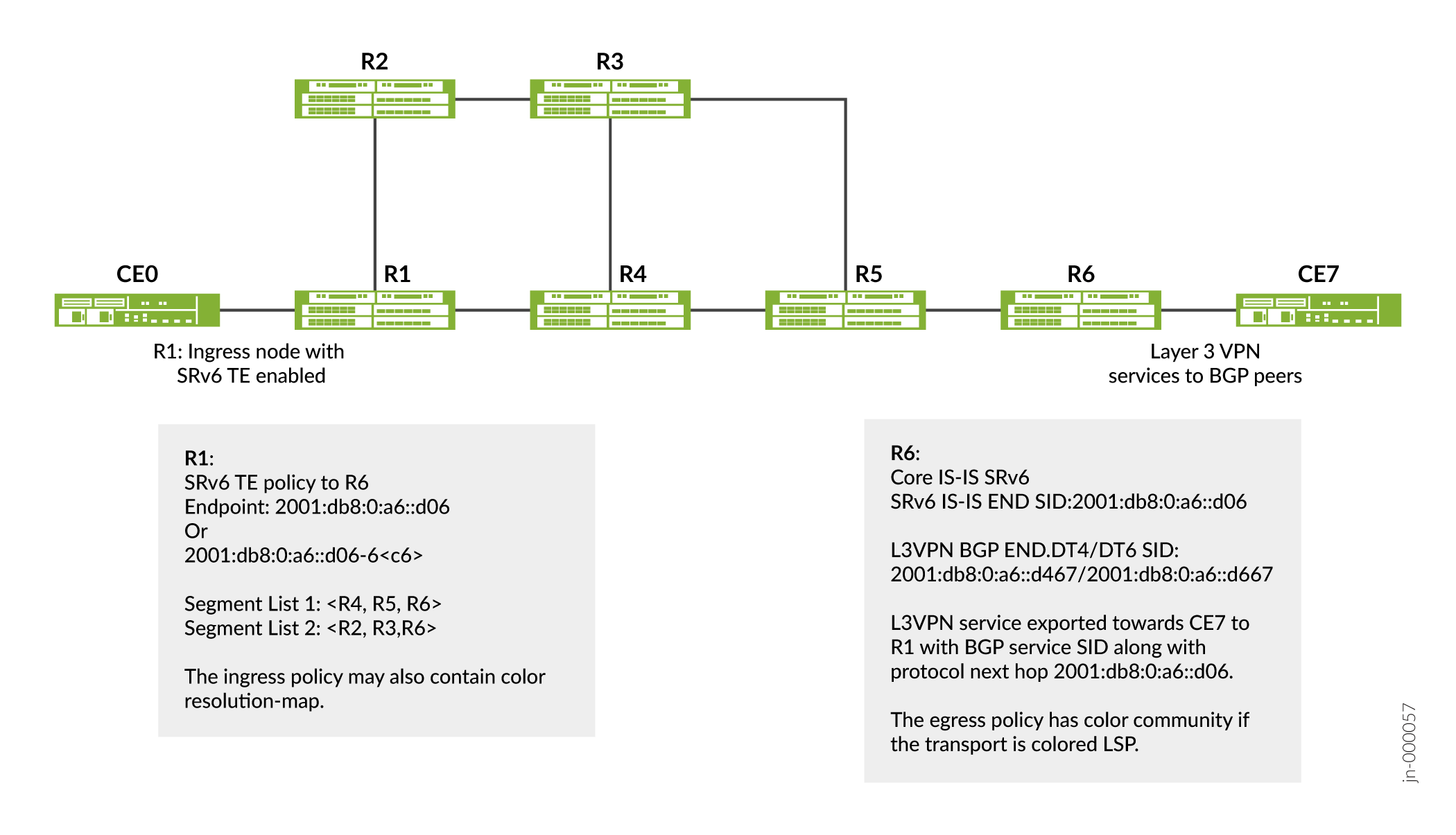

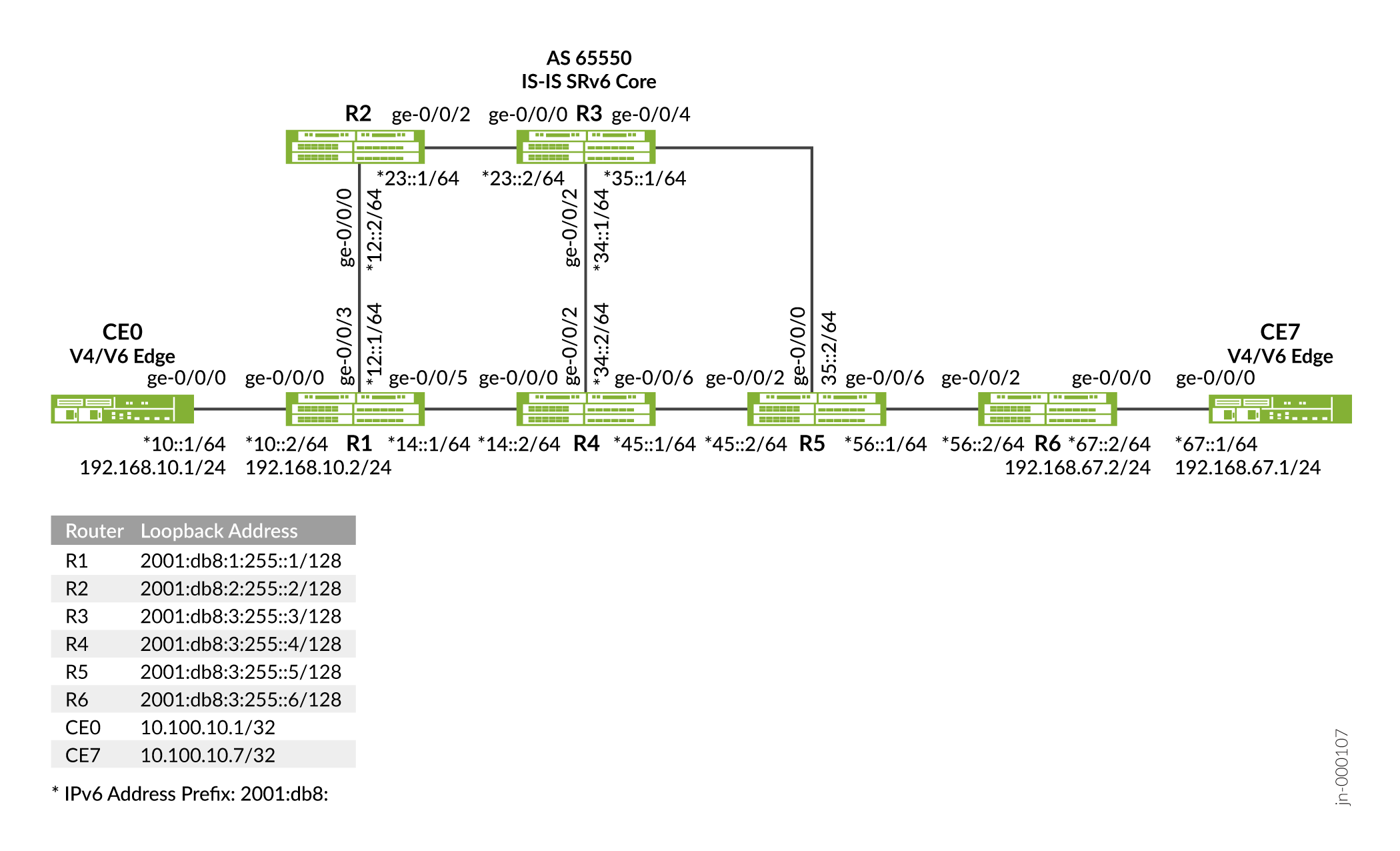

Topologie

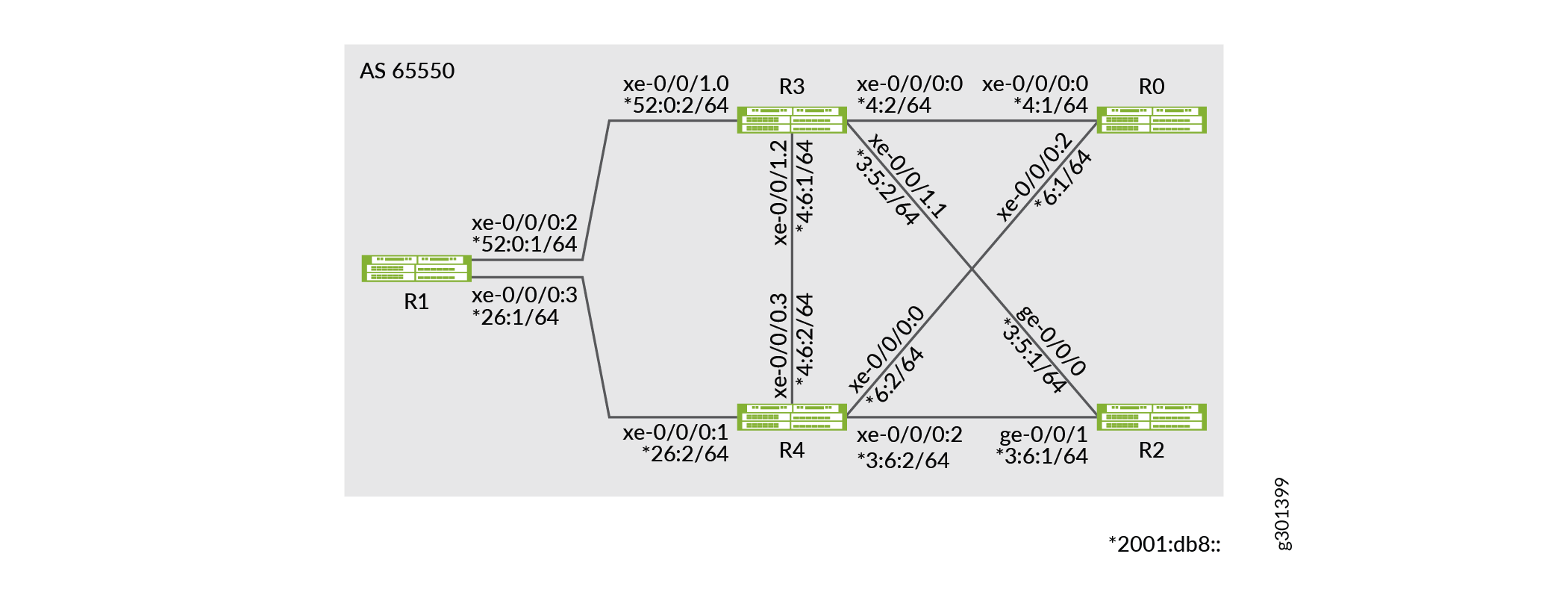

Dans Figure 3, le routeur R0 est le routeur entrant et les routeurs R1 et R2 sont les routeurs de sortie qui prennent en charge les périphériques de périphérie client IPv4 uniquement. Les routeurs R3 et R4 constituent un réseau central de fournisseur IPv6 uniquement. Tous les routeurs appartiennent au même système autonome. IS-IS est le protocole de passerelle intérieure configuré pour prendre en charge SRv6 dans les routeurs centraux IPv6 R3 et R4. Dans cet exemple, BGP est configuré sur les routeurs R0, R1 et R2. Le routeur R0 est configuré comme un réflecteur de route IPv6 avec des sessions d’appairage IBGP vers les routeurs R1 et R2. Le routeur de sortie R1 annonce le SID L3VPN au routeur entrant R0, qui accepte et met à jour la table VRF.

R1 est configuré avec 3011 ::1 comme end-sid et toutes les routes BGP sont annoncées avec 3011 ::1 comme prochain saut vers le routeur R0. Le routeur R0 possède deux chemins d’accès à R1, le chemin principal à R3 et le chemin de secours à R4. Dans le routeur R0 , le chemin principal est avec la métrique par défaut et le chemin de sauvegarde est configuré avec la métrique 50. Voici quelques-unes des routes annoncées du routeur R1 à R0 :

| IPv4 | 21.0.0.0 |

| IPv6 | 2001:21:: |

| IPv4 VPN | 31.0.0.0 |

| IPv6 VPN | 2001:31:: |

Configuration

Configuration rapide de l’interface de ligne de commande

Pour configurer rapidement cet exemple, copiez les commandes suivantes, collez-les dans un fichier texte, supprimez les sauts de ligne, modifiez tous les détails nécessaires pour qu’ils correspondent à la configuration de votre réseau, copiez et collez les commandes dans l’interface de ligne de commande au niveau de la hiérarchie, puis entrez valider à partir du mode de [edit] configuration.

Routeur R0

set chassis network-services enhanced-ip set interfaces xe-0/0/0:0 unit 0 family inet address 1.4.1.1/30 set interfaces xe-0/0/0:0 unit 0 family iso set interfaces xe-0/0/0:0 unit 0 family inet6 address 2001:db8::4:1/64 set interfaces xe-0/0/0:1 unit 0 family inet address 1.5.1.1/30 set interfaces xe-0/0/0:1 unit 0 family iso set interfaces xe-0/0/0:1 unit 0 family inet6 address 2001:1:4:2::1/126 set interfaces xe-0/0/0:2 unit 0 family inet address 1.6.1.1/30 set interfaces xe-0/0/0:2 unit 0 family iso set interfaces xe-0/0/0:2 unit 0 family inet6 address 2001:db8::6:1/64 set policy-options policy-statement adv_global term v4 from route-filter 20.0.0.0/8 orlonger set policy-options policy-statement adv_global term v4 then next-hop self set policy-options policy-statement adv_global term v4 then accept set policy-options policy-statement adv_global term v6 from route-filter 2001:20::/64 orlonger set policy-options policy-statement adv_global term v6 then next-hop self set policy-options policy-statement adv_global term v6 then accept set policy-options policy-statement pplb then load-balance per-packet set policy-options community vpn1-target members target:100:1 set policy-options community vpn2-target members target:100:2 set routing-instances vpn1 protocols bgp group to-TG-vpn1-v4 type external set routing-instances vpn1 protocols bgp group to-TG-vpn1-v4 local-address 11.1.1.5 set routing-instances vpn1 protocols bgp group to-TG-vpn1-v4 family inet unicast set routing-instances vpn1 protocols bgp group to-TG-vpn1-v4 family inet6 unicast set routing-instances vpn1 protocols bgp group to-TG-vpn1-v4 peer-as 1002 set routing-instances vpn1 protocols bgp group to-TG-vpn1-v4 neighbor 11.1.1.6 set routing-instances vpn1 protocols bgp group to-TG-vpn1-v6 type external set routing-instances vpn1 protocols bgp group to-TG-vpn1-v6 local-address 2001:11:1:1::5 set routing-instances vpn1 protocols bgp group to-TG-vpn1-v6 family inet6 unicast set routing-instances vpn1 protocols bgp group to-TG-vpn1-v6 peer-as 1002 set routing-instances vpn1 protocols bgp group to-TG-vpn1-v6 neighbor 2001:11:1:1::6 set routing-instances vpn1 protocols bgp source-packet-routing srv6 locator loc1 end-dt4-sid 3001::4 set routing-instances vpn1 protocols bgp source-packet-routing srv6 locator loc1 end-dt6-sid 3001::5 set routing-instances vpn1 instance-type vrf set routing-instances vpn1 interface xe-0/0/0:3.1 set routing-instances vpn1 route-distinguisher 100:1 set routing-instances vpn1 vrf-target target:100:1 set routing-options source-packet-routing srv6 locator loc1 3001::/64 set routing-options source-packet-routing srv6 no-reduced-srh set routing-options router-id 128.53.38.52 set routing-options autonomous-system 100 set routing-options forwarding-table export pplb set protocols bgp group to-PE-all type internal set protocols bgp group to-PE-all local-address abcd::128:53:38:52 set protocols bgp group to-PE-all family inet unicast extended-nexthop set protocols bgp group to-PE-all family inet unicast advertise-srv6-service set protocols bgp group to-PE-all family inet unicast accept-srv6-service set protocols bgp group to-PE-all family inet-vpn unicast extended-nexthop set protocols bgp group to-PE-all family inet-vpn unicast advertise-srv6-service set protocols bgp group to-PE-all family inet-vpn unicast accept-srv6-service set protocols bgp group to-PE-all family inet6 unicast advertise-srv6-service set protocols bgp group to-PE-all family inet6 unicast accept-srv6-service set protocols bgp group to-PE-all family inet6-vpn unicast advertise-srv6-service set protocols bgp group to-PE-all family inet6-vpn unicast accept-srv6-service set protocols bgp group to-PE-all export adv_global set protocols bgp group to-PE-all cluster 128.53.38.52 set protocols bgp group to-PE-all neighbor abcd::128:53:35:39 set protocols bgp group to-PE-all neighbor abcd::128:53:35:35 set protocols bgp group to-TG-global-v4 type external set protocols bgp group to-TG-global-v4 local-address 11.1.1.1 set protocols bgp group to-TG-global-v4 family inet unicast set protocols bgp group to-TG-global-v4 family inet6 unicast set protocols bgp group to-TG-global-v4 peer-as 1001 set protocols bgp group to-TG-global-v4 neighbor 11.1.1.2 set protocols bgp group to-TG-global-v6 type external set protocols bgp group to-TG-global-v6 local-address 2001:11:1:1::1 set protocols bgp group to-TG-global-v6 family inet6 unicast set protocols bgp group to-TG-global-v6 peer-as 1001 set protocols bgp group to-TG-global-v6 neighbor 2001:11:1:1::2 set protocols bgp source-packet-routing srv6 locator loc1 end-dt4-sid 3001::2 set protocols bgp source-packet-routing srv6 locator loc1 end-dt6-sid 3001::3 set protocols isis interface all set protocols isis interface fxp0.0 disable set protocols isis source-packet-routing srv6 locator loc1 end-sid 3001::1 flavor usd set protocols isis level 1 disable

Routeur R1

set chassis network-services enhanced-ip set interfaces xe-0/0/0:2 unit 0 family inet address 2.5.1.1/30 set interfaces xe-0/0/0:2 unit 0 family iso set interfaces xe-0/0/0:2 unit 0 family inet6 address 2001:db8::52:0:1/64 set interfaces xe-0/0/0:3 unit 0 family inet address 2.6.1.1/30 set interfaces xe-0/0/0:3 unit 0 family iso set interfaces xe-0/0/0:3 unit 0 family inet6 address 2001:db8::26:1/64 set policy-options policy-statement adv_global term v4 from route-filter 21.0.0.0/8 orlonger set policy-options policy-statement adv_global term v4 from route-filter 12.1.1.1/30 orlonger set policy-options policy-statement adv_global term v4 then next-hop 3011::1 set policy-options policy-statement adv_global term v4 then accept set policy-options policy-statement adv_global term v6 from route-filter 2001:21::/64 orlonger set policy-options policy-statement adv_global term v6 from route-filter 2001:12:1:1::1/126 orlonger set policy-options policy-statement adv_global term v6 then next-hop 3011::1 set policy-options policy-statement adv_global term v6 then accept set policy-options policy-statement adv_vpn1 term v4 from route-filter 31.0.0.0/8 orlonger set policy-options policy-statement adv_vpn1 term v4 from route-filter 12.1.1.5/30 orlonger set policy-options policy-statement adv_vpn1 term v4 then community set vpn1-target set policy-options policy-statement adv_vpn1 term v4 then next-hop 3011::1 set policy-options policy-statement adv_vpn1 term v4 then accept set policy-options policy-statement adv_vpn1 term v6 from route-filter 2001:31::/64 orlonger set policy-options policy-statement adv_vpn1 term v6 from route-filter 2001:12:1:1::5/126 orlonger set policy-options policy-statement adv_vpn1 term v6 then community set vpn1-target set policy-options policy-statement adv_vpn1 term v6 then next-hop 3011::1 set policy-options policy-statement adv_vpn1 term v6 then accept set policy-options policy-statement pplb then load-balance per-packet set policy-options community vpn1-target members target:100:1 set policy-options community vpn2-target members target:100:2 set routing-instances vpn1 protocols bgp group to-TG-vpn1-v4 type external set routing-instances vpn1 protocols bgp group to-TG-vpn1-v4 local-address 12.1.1.5 set routing-instances vpn1 protocols bgp group to-TG-vpn1-v4 family inet unicast set routing-instances vpn1 protocols bgp group to-TG-vpn1-v4 family inet6 unicast set routing-instances vpn1 protocols bgp group to-TG-vpn1-v4 peer-as 1012 set routing-instances vpn1 protocols bgp group to-TG-vpn1-v4 neighbor 12.1.1.6 set routing-instances vpn1 protocols bgp group to-TG-vpn1-v6 type external set routing-instances vpn1 protocols bgp group to-TG-vpn1-v6 local-address 2001:12:1:1::5 set routing-instances vpn1 protocols bgp group to-TG-vpn1-v6 family inet6 unicast set routing-instances vpn1 protocols bgp group to-TG-vpn1-v6 peer-as 1012 set routing-instances vpn1 protocols bgp group to-TG-vpn1-v6 neighbor 2001:12:1:1::6 set routing-instances vpn1 protocols bgp source-packet-routing srv6 locator loc1 end-dt4-sid 3011::4 set routing-instances vpn1 protocols bgp source-packet-routing srv6 locator loc1 end-dt6-sid 3011::5 set routing-instances vpn1 instance-type vrf set routing-instances vpn1 interface xe-0/0/1:0.1 set routing-instances vpn1 route-distinguisher 100:1 set routing-instances vpn1 vrf-export adv_vpn1 set routing-instances vpn1 vrf-target target:100:1 set routing-options source-packet-routing srv6 locator loc1 3011::/64 set routing-options source-packet-routing srv6 no-reduced-srh set routing-options rib inet6.3 static route abcd::128:53:38:52/128 next-hop 3001::1 set routing-options rib inet6.3 static route abcd::128:53:38:52/128 resolve set routing-options rib inet6.0 static route abcd::128:53:38:52/128 next-hop 3001::1 set routing-options rib inet6.0 static route abcd::128:53:38:52/128 resolve set routing-options autonomous-system 100 set routing-options forwarding-table export pplb set protocols bgp group to-RR type internal set protocols bgp group to-RR local-address abcd::128:53:35:39 set protocols bgp group to-RR family inet unicast extended-nexthop set protocols bgp group to-RR family inet unicast advertise-srv6-service set protocols bgp group to-RR family inet unicast accept-srv6-service set protocols bgp group to-RR family inet-vpn unicast extended-nexthop set protocols bgp group to-RR family inet-vpn unicast advertise-srv6-service set protocols bgp group to-RR family inet-vpn unicast accept-srv6-service set protocols bgp group to-RR family inet6 unicast advertise-srv6-service set protocols bgp group to-RR family inet6 unicast accept-srv6-service set protocols bgp group to-RR family inet6-vpn unicast advertise-srv6-service set protocols bgp group to-RR family inet6-vpn unicast accept-srv6-service set protocols bgp group to-RR export adv_global set protocols bgp group to-RR neighbor abcd::128:53:38:52 set protocols bgp group to-TG-global-v4 type external set protocols bgp group to-TG-global-v4 local-address 12.1.1.1 set protocols bgp group to-TG-global-v4 family inet unicast set protocols bgp group to-TG-global-v4 family inet6 unicast set protocols bgp group to-TG-global-v4 peer-as 1011 set protocols bgp group to-TG-global-v4 neighbor 12.1.1.2 set protocols bgp group to-TG-global-v6 type external set protocols bgp group to-TG-global-v6 local-address 2001:12:1:1::1 set protocols bgp group to-TG-global-v6 family inet6 unicast set protocols bgp group to-TG-global-v6 peer-as 1011 set protocols bgp group to-TG-global-v6 neighbor 2001:12:1:1::2 set protocols bgp source-packet-routing srv6 locator loc1 end-dt4-sid 3011::2 set protocols bgp source-packet-routing srv6 locator loc1 end-dt6-sid 3011::3 set protocols isis interface all set protocols isis interface fxp0.0 disable set protocols isis source-packet-routing srv6 locator loc1 end-sid 3011::1 flavor usd set protocols isis level 1 disable

Routeur R2