Los apéndices

Apéndice A: Acuerdo mutuamente sobre normas de seguridad de enrutamiento (MANRS)

En este momento, debe tener una idea de cómo implementar un servidor de enrutamiento basado en Junos OS. ¿O es posible que incluso usted ya haya creado uno?

Si es así, ¿ha tenido en cuenta el MANRS? MANRS es una iniciativa global, respaldada por la sociedad de Internet, que proporciona correcciones cruciales para reducir las amenazas de enrutamiento más comunes. Hay’una sección especial para IXPs en su sitio web: https://www.manrs.org/ixps/#actions.

Por ejemplo, MANRS le pide que evite la propagación de información incorrecta de enrutamiento u ofrece asistencia a los miembros de IXP para mantener información de enrutamiento precisa en un repositorio adecuado (TIR y/o RPKI).

La Unión a MANRS, la implementación activa de las directrices y su promoción, demuestra que usted se preocupa de la estabilidad y la seguridad de Internet.

Apéndice B: Documentos de estandarización pertinentes

La mayor parte de’lo que se describe en este libro debe encontrarse en solicitudes de comentarios (RFC). A’continuación, vinculamos algunas de ellas para que se puedan leer y se lean.

RFC7947: Servidor de enrutamiento de BGP de Internet Exchange https://Tools.ietf.org/html/rfc7947

RFC7948: Https://Tools.ietf.org/html/rfc7948 de operaciones de servidor de enrutamiento de Internet de BGP Exchange

RFC1997: BGP atributo de comunidad https://Tools.ietf.org/html/RFC1997

RFC4360: Https://Tools.ietf.org/html/rfc4360 atributo de comunidades extendidos de BGP

RFC3682: Mecanismo de seguridad TTL generalizado https://Tools.ietf.org/html/rfc3682

RFC8212: Comportamiento predeterminado eBGP la propagación de rutas sin políticas https://Tools.ietf.org/html/rfc8212

BGP LimitsDraft de prefijo máximo https://Tools.ietf.org/html/draft-SA-Grow-maxprefix-02

Apéndice C: Tecnologías emergentes

VPN Ethernet

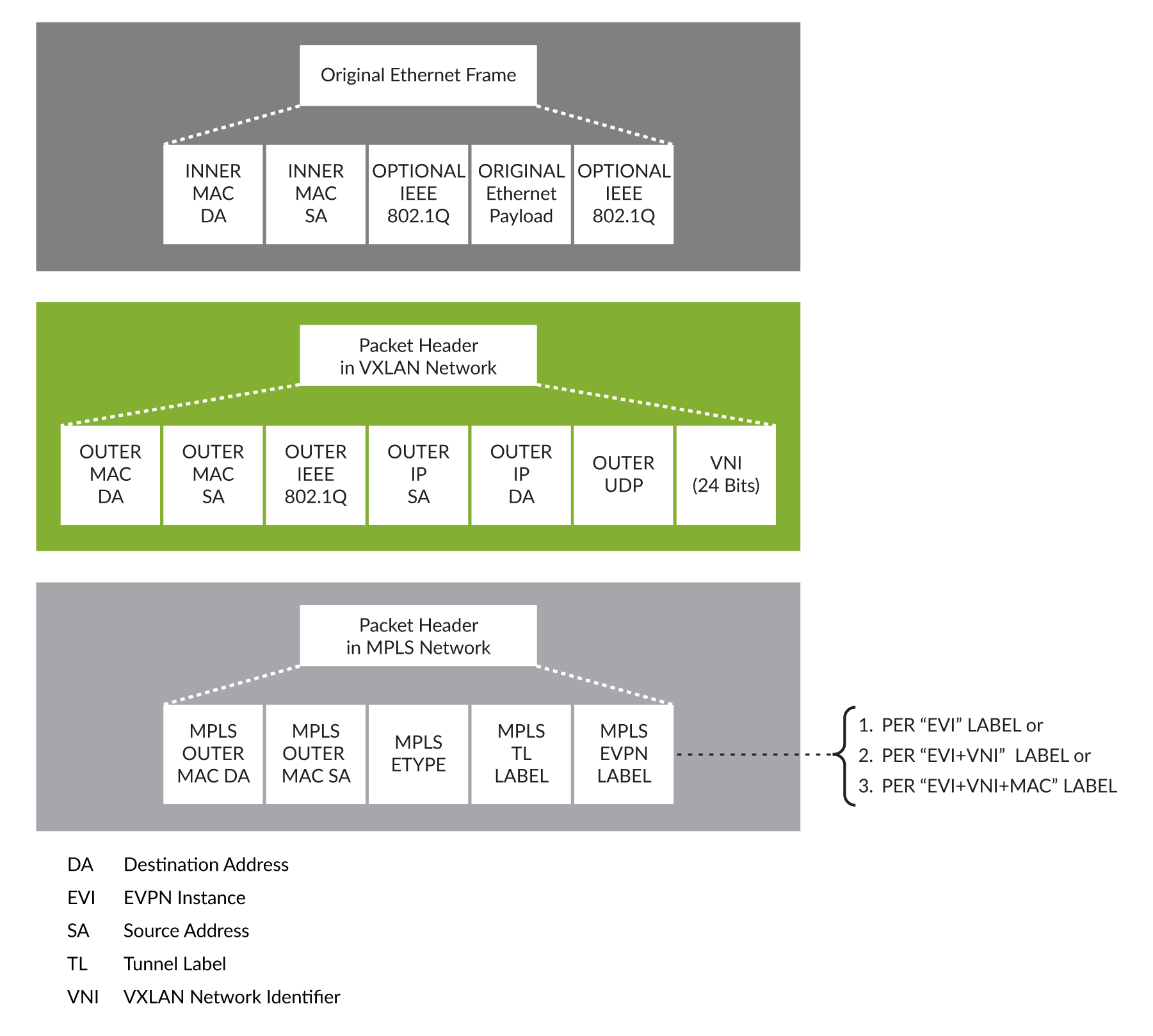

VPN Ethernet (EVPN) le permite conectar sitios dispersos de clientes mediante un puente virtual de capa 2. EVPN funciona en contraste con el servicio de LAN privada virtual existente (VPLS), al permitir el aprendizaje de control basado en el plano MAC en el núcleo. En EVPN, los PEs que participan en las instancias de EVPN aprenden las rutas MAC del cliente en el plano de control con el protocolo MP-BGP.

El aprendizaje de plano de control de MAC incluye una serie de ventajas que permiten a EVPN abordar las deficiencias VPLS, como la compatibilidad con el alojamiento múltiple con equilibrio de carga por flujo.

EVPN ofrece las siguientes ventajas:

Servicios integrados: Servicios VPN de nivel integrado 2 y nivel 3, principios parecidos a L3VPN y experiencia operativa de escalabilidad y control, todo-multitarjeta activa y equilibrio de carga PE con ECMP, y equilibrio de carga del tráfico hacia y desde los enrutadores de extremo del cliente (CEs) que son de host múltiple a varios PEs.

Eficacia de la red: Elimina las inundaciones y el mecanismo de aprendizaje, la resistencia rápida y las redesviaciones, y la reconvergencia más rápida cuando se produce un fallo en el vínculo a un servidor de base dual, difusión optimizada, unidifusión desconocida y entrega de tráfico de multidifusión (BUM).

Flexibilidad de servicio: MPLS la encapsulación del plano de datos, es compatible con los tipos de servicios existentes y nuevos (E-LAN, E-Line), detección automática de elementos PE y detección automática de grupos de redundancia.

Se admiten los siguientes modos de EVPN:

Alojamiento único: Esto le permite conectar un dispositivo CE a un dispositivo PE.

Multitarjeta: Esto le permite conectar un dispositivo CE a más de un dispositivo PE. Los hosts múltiples aseguran conectividad redundante. El dispositivo PE redundante garantiza que no se interrumpa el tráfico cuando se produzca un error en la red. A continuación se indican los tipos de host de multitarjeta:

Todo activo: En el modo "todo activo", todos los PEs adjuntos al segmento Ethernet específico pueden reenviar tráfico hacia y desde ese segmento Ethernet.

Para obtener más información, consulte: https://www.Juniper.net/UK/en/Training/jnbooks/Day-One/proof-Concept-Labs/Using-Ethernet-VPNs/ como prueba de concepto directamente de Juniper’s prueba de concepto Labs (laboratorios de POC). El libro proporciona una topología de ejemplo, todas las configuraciones, pruebas de validación, así como algunas pruebas de alta disponibilidad (HA).

Enrutamiento en árboles FAT (RIFT)

IXPs han crecido constantemente y conectándose a más redes dentro de una sola red L2. Debido a sus topologías (tradicionales y emergentes), las redes IXP tienen un conjunto único de requisitos para los patrones de tráfico que necesitan restauración rápida y bajo nivel de intervención humana.

Las topologías de los árboles y grasas últimamente han ganado popularidad en las redes del centro de datos como resultado de la tendencia hacia las arquitecturas de red centralizadas del centro de datos que pueden proporcionar servicios de cálculo y almacenamiento. Puede ser importante investigar si dicha topología podría ser apropiada también para un entorno IXP.

El protocolo Routing in Fat Trees (RIFT) aborda las demandas de enrutamiento en las redes de apclose y FAT-Tree mediante una mezcla de técnicas de estado de enlace y vector de distancia colloquially se describe como el estado de vinculación hacia el Spine y un vector de distancia hacia las hojas. RIFT usa este enfoque híbrido para enfocarse en las redes con topologías regulares con un alto grado de conectividad, direccionalidad definida y gran escala.

El protocolo RIFT:

Permite la construcción automática de topologías de árbol de grasa basadas en la detección de vínculos

Minimiza la cantidad de estado de enrutamiento que se mantiene en cada nivel de topología,

Elimina automáticamente los intercambios de distribución de la topología a un subconjunto suficiente de vínculos,

Admite la desagregación automática de prefijos en los vínculos y fallos de nodo para evitar las rutas Holing y sub-óptimas,

Permite el control del tráfico y las políticas de redireccionamiento, y

Proporciona mecanismos para sincronizar un almacén de datos de clave-valor limitado que se puede utilizar tras la convergencia de protocolo.

Los nodos que participan en el protocolo solo necesitan una configuración muy clara y deberían poder incorporarse a una red como nodos hoja simplemente conectándose a la red utilizando la configuración predeterminada.

Para obtener más información sobre RIFT, consulte https://datatracker.ietf.org/doc/draft-ietf-Rift-Rift/.

VXLAN

VXLAN es un equipo MAC en la técnica de encapsulación IP/UDP (MAC-in-UDP) con un identificador de segmento de 24 bits en forma de ID VXLAN. El identificador de VXLAN mayor permite que los segmentos de LAN escalen hasta el 16 millones en una red de nube. Además, la encapsulación de IP/UDP permite que cada segmento de LAN se extienda a través de las redes existentes de capa 3, reutilizando la capa 3 ECMP.

VXLAN proporciona una manera de extender las redes de capa 2 a través de la infraestructura de la capa 3 mediante el encapsulamiento en UDP y el túnel a través de MAC. VXLAN permite realizar ubicaciones de carga de trabajo flexibles utilizando la extensión de capa 2. También puede ser un enfoque para crear un centro de datos de varios inquilinos mediante el acoplamiento de segmentos de capa de inquilino 2 de la red de transporte compartida.

VXLAN tiene las siguientes ventajas:

Ubicación flexible de segmentos de varios inquilinos en todo el centro de datos.

Proporciona una manera de extender segmentos de capa 2 a través de la infraestructura de red compartida subyacente para que las cargas de trabajo de los inquilinos se puedan colocar a través de los pods físicos del centro de datos.

Mayor escalabilidad para abordar más segmentos de capa 2.

VXLAN utiliza el identificador de segmento de 24 bits, el identificador de red VXLAN (VNID). Esto permite que coexistan un máximo de 16 millones segmentos VXLAN en el mismo dominio administrativo. (En comparación, las VLAN tradicionales utilizan un ID. de segmento de 12 bits que puede admitir un máximo de 4096 VLAN.)

La utilización de rutas de red disponibles en la infraestructura subyacente.

VXLAN paquetes se transfieren a través de la red subyacente según su encabezado de capa 3. Utiliza enrutamiento ECMP y protocolos de agregación de enlaces para usar todos los paths disponibles.

VXLAN se suele describir como una tecnología de superposición, ya que permite expandir las conexiones de capa 2 a través de una red de capa 3 intermedia mediante tramas Ethernet de encapsulación (de túnel) en un paquete VXLAN que incluye direcciones IP. Los dispositivos que admiten VXLANs se denominan extremos del túnel virtual—(VTEPs) pueden ser hosts finales o conmutadores de red o enrutadores. VTEPs encapsulan el tráfico de VXLAN y desencapsulan dicho tráfico cuando abandonan el túnel de VXLAN. Para encapsular una trama Ethernet, VTEPs agregue varios campos, incluidos los campos siguientes:

Dirección de destino de dirección MAC (MAC) externa (dirección MAC del extremo del túnel VTEP)

Dirección MAC externa de origen (dirección MAC del VTEP de origen de túnel)

Dirección IP externa de destino (dirección IP del extremo del túnel VTEP)

Dirección IP externa (dirección IP del origen del túnel VTEP)

Encabezado UDP externo

Un encabezado VXLAN que incluye un campo – de 24 bits denominado VXLAN identificador de red (VNI) – que se utiliza para identificar el VXLAN de forma exclusiva. El VNI es similar a un ID de VLAN, pero con 24 bits le permite crear muchas más VXLANs que las VLAN.

Para obtener más información, consulte Understanding EVPN with VXLAN Data Plane Encapsulation: https://www.Juniper.net/Documentation/en_US/Junos/topics/Concept/evpn-vxlan-Data-Plane-Encapsulation.html.