AUF DIESER SEITE

NAT für VRF-Routing-Instanz

NAT – Überblick

Network Address Translation (NAT) ist eine Methode zum Ändern oder Übersetzen von Netzwerkadressinformationen in Paket-Headern. NAT wurde in RFC 1631 beschrieben, um Probleme mit der Erschöpfung von IPv4-Adressen zu lösen. NAT ist ein nützliches Tool für Firewalls, Datenverkehrsumleitung, Lastverteilung und Netzwerkmigrationen.

Bei einer SD-WAN-Bereitstellung werden Firewalls an den Hub-and-Spoke-Standorten bereitgestellt. Verschiedene Standorte sind mit der Spoke-Firewall verbunden. Von diesen Sites werden Pakete an öffentliche Internetserver oder Remote-Sites gesendet. Nach Abschluss der Sicherheitsverarbeitung wird das Paket im Hub daraufhin untersucht, ob es sich bei dem Ziel um einen öffentlichen Internetserver oder ein MPLS Next-Hop-Gerät handelt. Wenn das Ziel ein öffentlicher Internetserver ist, konvertiert NAT die private IP-Adresse des virtuellen Routings und Weiterleitens (VRF) in eine öffentliche IP-Adresse und richtet eine Sitzung ein. Ebenso ist NAT erforderlich, damit der Datenverkehr von öffentlichen Internetservern ein privates VRF-Netzwerk erreicht.

Die folgenden Arten von NAT werden auf Geräten von Juniper Networks unterstützt:

Statische NAT

Zielort NAT

Quelle: NAT

Beispiel: Konfigurieren von Quell-NAT zum Konvertieren der privaten IP-Adresse einer VRF-Instanz in die private IP-Adresse einer anderen VRF-Instanz

In diesem Beispiel wird beschrieben, wie eine Quell-NAT zwischen zwei MPLS-Netzwerken konfiguriert wird.

Anforderungen

Bevor Sie beginnen

-

Erfahren Sie, wie Firewalls in einer SD-WAN-Bereitstellung für NAT funktionieren. Siehe NAT-Übersicht.

-

Lernen Sie virtuelle Routing- und Weiterleitungsinstanzen kennen. Siehe Virtuelle Routing- und Weiterleitungsinstanzen in SD-WAN-Bereitstellungen.

Beispiele für Voraussetzungen

-

Software-Anforderungen: Jede unterstützte Junos-Version.

-

Hardwareanforderungen: Auf unterstützten Geräten.

Überblick

Quell-NAT ist die Übersetzung der Quell-IP-Adresse eines Pakets, das das Gerät von Juniper Networks verlässt. Quell-NAT wird verwendet, um Hosts mit privaten IP-Adressen den Zugriff auf ein öffentliches Netzwerk zu ermöglichen.

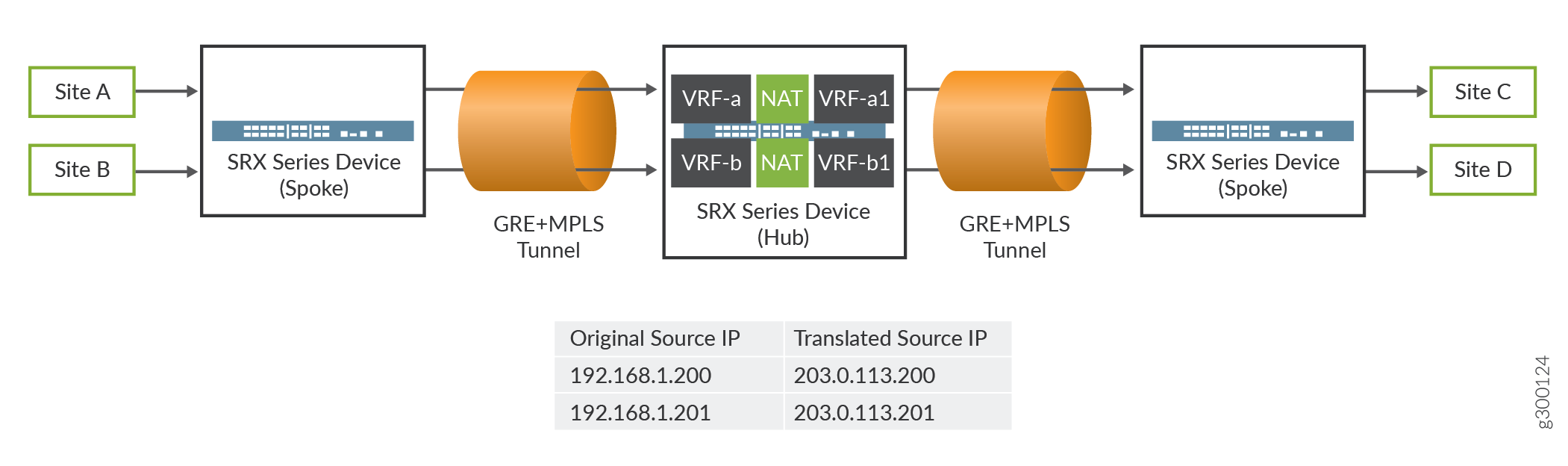

In diesem Beispiel verbindet die Firewall zwei private MPLS-Netzwerke, um die private IP-Adresse von der privaten IP-Adresse eines VRF in die private IP-Adresse eines anderen VRF zu konvertieren. In Abbildung 1 ist die Spoke-Firewall mit VRF-a- und VRF-b-Routing-Instanzen konfiguriert, die mit der Hub-Firewall verbunden sind. Standort C und Standort D sind mit einer weiteren Spoke-Firewall verbunden. In der Hub-Firewall werden die Quell-IP-Adressen 192.168.1.200 und 192.168.1.201 aus VRF-a- und VRF-b-Routing-Instanzen in 203.0.113.200 und 203.0.113.201 übersetzt.

Konfiguration

Vorgehensweise

CLI-Schnellkonfiguration

Um dieses Beispiel schnell zu konfigurieren, kopieren Sie die folgenden Befehle, fügen Sie sie in eine Textdatei ein, entfernen Sie alle Zeilenumbrüche, ändern Sie alle erforderlichen Details, damit sie mit Ihrer Netzwerkkonfiguration übereinstimmen, kopieren Sie die Befehle, fügen Sie sie [edit] in die CLI auf Hierarchieebene ein und geben Sie sie dann im Konfigurationsmodus ein commit .

set routing-instances VRF-a instance-type vrf set routing-instances VRF-a route-distinguisher 30:200 set routing-instances VRF-a vrf-target target:100:100 set routing-instances VRF-a vrf-table-label set routing-instances VRF-b instance-type vrf set routing-instances VRF-b route-distinguisher 40:200 set routing-instances VRF-b vrf-target target:200:100 set routing-instances VRF-b vrf-table-label set routing-instances VRF-a1 instance-type vrf set routing-instances VRF-a1 route-distinguisher 60:200 set routing-instances VRF-a1 vrf-target target:300:100 set routing-instances VRF-a1 vrf-table-label set routing-instances VRF-b1 instance-type vrf set routing-instances VRF-b1 route-distinguisher 50:200 set routing-instances VRF-b1 vrf-target target:400:100 set routing-instances VRF-b1 vrf-table-label set security nat source pool vrf-a_p address 203.0.113.200 set security nat source rule-set vrf-a_rs from routing-instance VRF-a set security nat source rule-set vrf-a_rs to routing-instance VRF-a1 set security nat source rule-set vrf-a_rs rule rule1 match source-address 192.168.1.200 set security nat source rule-set vrf-a_rs rule rule1 then source-nat pool vrf-a_p set security nat source pool vrf-b_p address 203.0.113.201 set security nat source rule-set vrf-b_rs from routing-instance VRF-b set security nat source rule-set vrf-b_rs to routing-instance VRF-b1 set security nat source rule-set vrf-b_rs rule rule2 match source-address 192.168.1.201 set security nat source rule-set vrf-b_rs rule rule2 then source-nat pool vrf-b_p

Schritt-für-Schritt-Anleitung

Im folgenden Beispiel müssen Sie durch verschiedene Ebenen in der Konfigurationshierarchie navigieren.

So konfigurieren Sie die Quell-NAT-Zuordnung:

Layer-3-VPNs benötigen eine VRF-Tabelle für die Verteilung von Routen innerhalb der Netzwerke. Erstellen Sie eine VRF-Instanz und geben Sie den Wert vrfan.

[edit routing-instances] user@host#set VRF-a instance-type vrf user@host#set VRF-b instance-type vrf user@host#set VRF-a1 instance-type vrf user@host#set VRF-b1 instance-type vrf

Weisen Sie der Routing-Instanz eine Routenunterscheidung zu.

[edit routing-instances] user@host#set VRF-a route-distinguisher 30:200 user@host#set VRF-b route-distinguisher 40:200 user@host#set VRF-a1 route-distinguisher 60:200 user@host#set VRF-b1 route-distinguisher 50:200

Erstellen Sie eine Community-Richtlinie zum Importieren oder Exportieren aller Routen.

[edit routing-instances] user@host#set VRF-a vrf-target target:100:100 user@host#set VRF-b vrf-target target:200:100 user@host#set VRF-a1 vrf-target target:300:100 user@host#set VRF-b1 vrf-target target:400:100

Weisen Sie allen Routen im VRF ein einziges VPN-Label zu.

[edit routing-instances] user@host#set VRF-a vrf-table-label user@host#set VRF-a1 vrf-table-label user@host#set VRF-b vrf-table-label user@host#set VRF-b1 vrf-table-label

Erstellen Sie einen Quell-NAT-Pool.

[edit security nat source] user@host#set vrf-a_p address 203.0.113.200 user@host#set vrf-b_p address 203.0.113.201

Erstellen Sie einen Quell-NAT-Regelsatz.

[edit security nat source] user@host#set rule-set vrf-a_rs from routing-instance VRF-a user@host#set rule-set vrf-a_rs to routing-instance VRF-a1 user@host#set rule-set vrf-b_rs from routing-instance VRF-b user@host#set rule-set vrf-b_rs to routing-instance VRF-b1

Konfigurieren Sie eine Regel, die Pakete abgleicht und die Quell-IP-Adresse in eine IP-Adresse im Quell-NAT-Pool übersetzt.

[edit security nat source] user@host# set rule-set vrf-a_rs rule rule1 match source-address 192.168.1.200 user@host# set rule-set vrf-a_rs rule rule1 then source-nat pool vrf-a_p user@host# set rule-set vrf-b_rs rule rule2 match source-address 192.168.1.201 user@host# set rule-set vrf-b_rs rule rule2 then source-nat pool vrf-b_p

Ergebnisse

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration durch Eingabe der show security nat show routing-instances und-Befehle. Wenn die Ausgabe nicht die beabsichtigte Konfiguration anzeigt, wiederholen Sie die Konfigurationsanweisungen in diesem Beispiel, um sie zu korrigieren.

[edit]

user@host# show security nat

source {

pool vrf-a_p {

address {

203.0.113.200/32;

}

}

pool vrf-b_p {

address {

203.0.113.201/32;

}

}

rule-set vrf-a_rs {

from routing-instance VRF-a;

to routing-instance VRF-a1;

rule rule1 {

match {

source-address 192.168.1.200/32;

}

then {

source-nat {

pool {

vrf-a_p;

}

}

}

}

}

rule-set vrf-b_rs {

from routing-instance VRF-b;

to routing-instance VRF-b1;

rule rule2 {

match {

source-address 192.168.1.201/32;

}

then {

source-nat {

pool {

vrf-b_p;

}

}

}

}

}

}

[edit]

user@host# show routing-instances

VRF-a {

instance-type vrf;

route-distinguisher 30:200;

vrf-target target:100:100;

vrf-table-label;

}

VRF-a1 {

instance-type vrf;

route-distinguisher 60:200;

vrf-target target:300:100;

vrf-table-label;

}

VRF-b {

instance-type vrf;

route-distinguisher 40:200;

vrf-target target:200:100;

vrf-table-label;

}

VRF-b1 {

instance-type vrf;

route-distinguisher 50:200;

vrf-target target:400:100;

vrf-table-label;

}

Wenn Sie mit der Konfiguration des Geräts fertig sind, rufen Sie den Konfigurationsmodus auf commit .

Verifizierung

Überprüfen der Verwendung von Quell-NAT-Regeln

Zweck

Stellen Sie sicher, dass Datenverkehr mit der Quell-NAT-Regel übereinstimmt.

Aktion

Geben Sie im Betriebsmodus den show security nat source rule all Befehl ein. Überprüfen Sie im Feld Übersetzungstreffer, ob Datenverkehr vorhanden ist, der der Quell-NAT-Regel entspricht.

user@host>show security nat source rule all

Total rules: 2

Total referenced IPv4/IPv6 ip-prefixes: 2/0

source NAT rule: rule1 Rule-set: vrf-a_rs

Rule-Id : 1

Rule position : 1

From routing instance : VRF-a

To routing instance : VRF-a1

Match

Source addresses : 192.168.1.200 - 192.168.1.200

Action : vrf-a_p

Persistent NAT type : N/A

Persistent NAT mapping type : address-port-mapping

Inactivity timeout : 0

Max session number : 0

Translation hits : 0

Successful sessions : 0

Failed sessions : 0

Number of sessions : 0

source NAT rule: rule2 Rule-set: vrf-b_rs

Rule-Id : 2

Rule position : 2

From routing instance : VRF-b

To routing instance : VRF-b1

Match

Source addresses : 192.168.1.201 - 192.168.1.201

Action : vrf-b_p

Persistent NAT type : N/A

Persistent NAT mapping type : address-port-mapping

Inactivity timeout : 0

Max session number : 0

Translation hits : 0

Successful sessions : 0

Failed sessions : 0

Number of sessions : 0

Beispiel: Konfigurieren der Ziel-NAT zum Konvertieren der öffentlichen IP-Adresse in die einzelne private VRF-IP-Adresse einer VRF-Instanz

In diesem Beispiel wird beschrieben, wie die Ziel-NAT-Zuordnung einer öffentlichen IP-Adresse zur privaten Adresse der einzelnen VRF-Instanz konfiguriert wird, um die Pakete an die richtige VRF-Instanz weiterzuleiten.

Anforderungen

Erfahren Sie, wie Firewalls in einer SD-WAN-Bereitstellung für NAT funktionieren. Siehe NAT-Übersicht.

Lernen Sie virtuelle Routing- und Weiterleitungsinstanzen kennen. Siehe Virtuelle Routing- und Weiterleitungsinstanzen in SD-WAN-Bereitstellungen.

Überblick

Ziel-NAT ist die Übersetzung der Ziel-IP-Adresse eines Pakets, das auf dem Gerät von Juniper Networks eingeht. Ziel-NAT wird verwendet, um Datenverkehr, der für einen virtuellen Host (identifiziert durch die ursprüngliche Ziel-IP-Adresse) bestimmt ist, an den realen Host (identifiziert durch die übersetzte Ziel-IP-Adresse) umzuleiten.

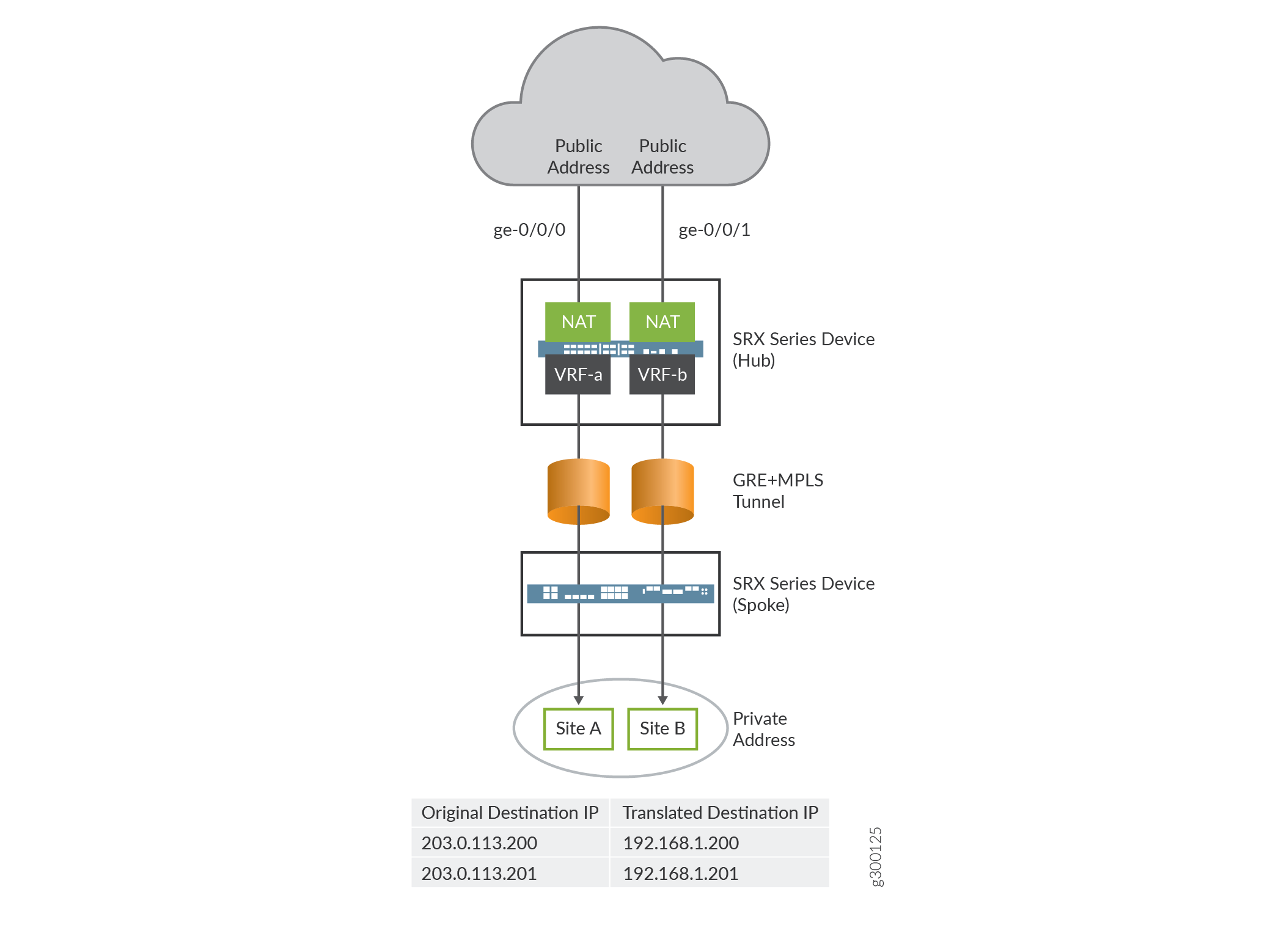

In diesem Beispiel wird eine Firewall mit Ziel-NAT konfiguriert, um eine öffentliche IP-Adresse in die private VRF-IP-Adresse einer VRF-Instanz zu konvertieren. Die öffentliche IP-Adresse kann pro VRF-Instanz konfiguriert werden. In Abbildung 2 ist die Firewall mit zwei VRF-Instanzen konfiguriert, VRF-a und VRF-b. Die Firewall verdeckt die öffentliche IP-Adresse in die private IP-Adresse einer VRF-Instanz.

Konfiguration

Vorgehensweise

CLI-Schnellkonfiguration

Um dieses Beispiel schnell zu konfigurieren, kopieren Sie die folgenden Befehle, fügen Sie sie in eine Textdatei ein, entfernen Sie alle Zeilenumbrüche, ändern Sie alle erforderlichen Details, damit sie mit Ihrer Netzwerkkonfiguration übereinstimmen, kopieren Sie die Befehle, fügen Sie sie [edit] in die CLI auf Hierarchieebene ein und geben Sie sie dann im Konfigurationsmodus ein commit .

set routing-instances VRF-a instance-type vrf set routing-instances VRF-a route-distinguisher 30:200 set routing-instances VRF-a vrf-target target:100:100 set routing-instances VRF-a vrf-table-label set routing-instances VRF-b instance-type vrf set routing-instances VRF-b route-distinguisher 40:200 set routing-instances VRF-b vrf-target target:200:100 set routing-instances VRF-b vrf-table-label set security nat destination pool vrf-a_p routing-instance VRF-a set security nat destination pool vrf-a_p address 192.168.1.200 set security nat destination rule-set rs from interface ge-0/0/0 set security nat destination rule-set rs rule vrf-a_r match destination-address 203.0.113.200 set security nat destination rule-set rs rule vrf-a_r then destination-nat pool vrf-a_p set security nat destination pool vrf-b_p routing-instance VRF-b set security nat destination pool vrf-b_p address 192.168.1.201 set security nat destination rule-set rs from interface ge-0/0/1 set security nat destination rule-set rs rule vrf-b_r match destination-address 203.0.113.201 set security nat destination rule-set rs rule vrf-b_r then destination-nat pool vrf-b_p

Schritt-für-Schritt-Anleitung

Im folgenden Beispiel müssen Sie durch verschiedene Ebenen in der Konfigurationshierarchie navigieren.

So konfigurieren Sie die Ziel-NAT-Zuordnung für ein einzelnes VRF:

Layer-3-VPNs benötigen eine VRF-Tabelle für die Verteilung von Routen innerhalb der Netzwerke. Erstellen Sie eine VRF-Instanz und geben Sie den Wert vrfan.

[edit routing-instances] user@host#set VRF-a instance-type vrf user@host#set VRF-b instance-type vrf

Weisen Sie der Routing-Instanz eine Routenunterscheidung zu.

[edit routing-instances] user@host#set VRF-a route-distinguisher 30:200 user@host#set VRF-b route-distinguisher 40:200

Erstellen Sie eine Community-Richtlinie zum Importieren oder Exportieren aller Routen.

[edit routing-instances] user@host#set VRF-a vrf-target target:100:100 user@host#set VRF-b vrf-target target:200:100

Weisen Sie allen Routen im VRF ein einziges VPN-Label zu.

[edit routing-instances] user@host#set VRF-a vrf-table-label user@host#set VRF-b vrf-table-label

Geben Sie einen Ziel-NAT-IP-Adresspool an.

[edit security nat destination] user@host# set pool vrf-a_p address 192.168.1.200 user@host# set pool vrf-b_p address 192.168.1.201

Weisen Sie die Routing-Instanz dem Zielpool zu.

[edit security nat destination] user@host# set pool vrf-a_p routing-instance VRF-a user@host# set pool vrf-b_p routing-instance VRF-b

Erstellen Sie einen Ziel-NAT-Regelsatz.

[edit security nat destination] user@host# set rule-set rs from interface ge-0/0/0 user@host# set rule-set rs from interface ge-0/0/1

Konfigurieren Sie eine Regel, die Pakete abgleicht und die Ziel-IP-Adresse in eine IP-Adresse im Ziel-NAT-IP-Adresspool übersetzt.

[edit security nat destination] user@host# set rule-set rs rule vrf-a_r match destination-address 203.0.113.200 user@host# set rule-set rs rule vrf-a_r then destination-nat pool vrf-a_p user@host# set rule-set rs rule vrf-b_r match destination-address 203.0.113.201 user@host# set rule-set rs rule vrf-b_r then destination-nat pool vrf-b_p

Ergebnisse

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration durch Eingabe der show security nat show routing-instances und-Befehle. Wenn die Ausgabe nicht die beabsichtigte Konfiguration anzeigt, wiederholen Sie die Konfigurationsanweisungen in diesem Beispiel, um sie zu korrigieren.

[edit]

user@host# show security nat

destination {

pool vrf-a_p {

routing-instance {

VRF-a;

}

address 192.168.1.200/32;

}

pool vrf-b_p {

routing-instance {

VRF-b;

}

address 192.168.1.201/32;

}

rule-set rs {

from interface [ ge-0/0/0.0 ge-0/0/1.0 ];

rule vrf-a_r {

match {

destination-address 203.0.113.200/32;

}

then {

destination-nat {

pool {

vrf-a_p;

}

}

}

}

rule vrf-b_r {

match {

destination-address 203.0.113.201/32;

}

then {

destination-nat {

pool {

vrf-b_p;

}

}

}

}

}

}

[edit]

user@host# show routing-instances

VRF-a {

instance-type vrf;

route-distinguisher 30:200;

vrf-target target:100:100;

vrf-table-label;

}

VRF-b {

instance-type vrf;

route-distinguisher 40:200;

vrf-target target:200:100;

vrf-table-label;

}

Wenn Sie mit der Konfiguration des Geräts fertig sind, rufen Sie den Konfigurationsmodus auf commit .

Verifizierung

Überprüfen der Verwendung von Ziel-NAT-Regeln

Zweck

Stellen Sie sicher, dass Datenverkehr vorhanden ist, der mit der Ziel-NAT-Regel übereinstimmt.

Aktion

Geben Sie im Betriebsmodus den show security nat destination rule all Befehl ein. Überprüfen Sie im Feld Übersetzungstreffer, ob Datenverkehr vorhanden ist, der der Ziel-NAT-Regel entspricht.

user@host> show security nat destination rule all

Total destination-nat rules: 2

Total referenced IPv4/IPv6 ip-prefixes: 2/0

Destination NAT rule: vrf-a_r Rule-set: rs

Rule-Id : 1

Rule position : 1

From interface : ge-0/0/0.0

: ge-0/0/1.0

Destination addresses : 203.0.113.200 - 203.0.113.200

Action : vrf-a_p

Translation hits : 0

Successful sessions : 0

Failed sessions : 0

Number of sessions : 0

Destination NAT rule: vrf-b_r Rule-set: rs

Rule-Id : 2

Rule position : 2

From interface : ge-0/0/0.0

: ge-0/0/1.0

Destination addresses : 203.0.113.201 - 203.0.113.201

Action : vrf-b_p

Translation hits : 0

Successful sessions : 0

Failed sessions : 0

Number of sessions : 0

Beispiel: Konfigurieren von statischem NAT zum Konvertieren der privaten IP-Adresse einer VRF-Instanz in eine öffentliche IP-Adresse

In diesem Beispiel wird beschrieben, wie Sie eine statische NAT-Zuordnung einer einzelnen privaten VRF-IP-Adresse zu einer öffentlichen IP-Adresse konfigurieren.

Anforderungen

Erfahren Sie, wie Firewalls in einer SD-WAN-Bereitstellung für NAT funktionieren. Siehe NAT-Übersicht.

Überblick

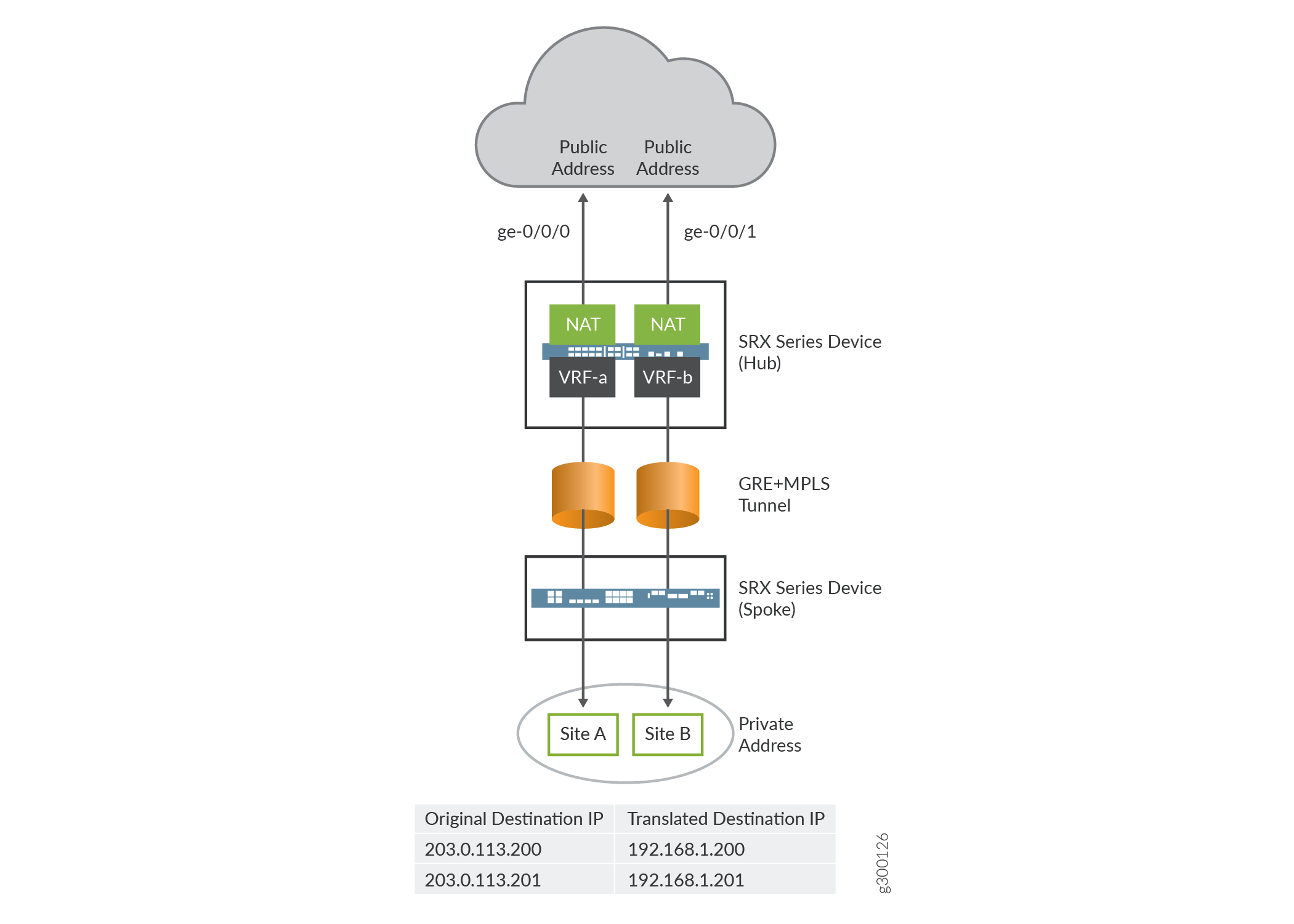

In diesem Beispiel wird eine Firewall mit statischer NAT konfiguriert, um die private VRF-IP-Adresse einer VRF-Instanz in eine öffentliche IP-Adresse einer VRF-Instanz zu konvertieren. Statische NAT kann auf die Quell-NAT und die Ziel-NAT angewendet werden. In Abbildung 3 ist die Firewall mit zwei VRF-Instanzen konfiguriert, VRF-a und VFR-b. Die Firewall wandelt die private IP-Adresse einer VRF-Instanz in eine öffentliche IP-Adresse um.

Konfiguration

Vorgehensweise

CLI-Schnellkonfiguration

Um dieses Beispiel schnell zu konfigurieren, kopieren Sie die folgenden Befehle, fügen Sie sie in eine Textdatei ein, entfernen Sie alle Zeilenumbrüche, ändern Sie alle erforderlichen Details, damit sie mit Ihrer Netzwerkkonfiguration übereinstimmen, kopieren Sie die Befehle, fügen Sie sie [edit] in die CLI auf Hierarchieebene ein und geben Sie sie dann im Konfigurationsmodus ein commit .

set routing-instances VRF-a instance-type vrf set routing-instances VRF-a route-distinguisher 30:200 set routing-instances VRF-a vrf-target target:100:100 set routing-instances VRF-a vrf-table-label set routing-instances VRF-b instance-type vrf set routing-instances VRF-b route-distinguisher 40:200 set routing-instances VRF-b vrf-target target:200:100 set routing-instances VRF-b vrf-table-label set security nat static rule-set rs from interface ge-0/0/0 set security nat static rule-set rs rule vrf-a_r match static-address 203.0.113.200 set security nat static rule-set rs rule vrf-a_r then static-nat prefix 192.168.1.200 set security nat static rule-set rs rule vrf-a_r then static-nat prefix routing-instance VRF-a set security nat static rule-set rs from interface ge-0/0/1 set security nat static rule-set rs rule vrf-b_r match static-address 203.0.113.201 set security nat static rule-set rs rule vrf-b_r then static-nat prefix 192.168.1.201 set security nat static rule-set rs rule vrf-b_r then static-nat prefix routing-instance VRF-b

Schritt-für-Schritt-Anleitung

Im folgenden Beispiel müssen Sie durch verschiedene Ebenen in der Konfigurationshierarchie navigieren.

So konfigurieren Sie die statische NAT-Zuordnung für die IP-Adresse eines einzelnen VRF:

Layer-3-VPNs benötigen eine VRF-Tabelle für die Verteilung von Routen innerhalb der Netzwerke. Erstellen Sie eine VRF-Instanz und geben Sie den Wert vrfan.

[edit routing-instances] user@host#set VRF-a instance-type vrf user@host#set VRF-b instance-type vrf

Weisen Sie der Routing-Instanz eine Routenunterscheidung zu.

[edit routing-instances] user@host#set VRF-a route-distinguisher 30:200 user@host#set VRF-b route-distinguisher 40:200

Erstellen Sie eine Community-Richtlinie zum Importieren oder Exportieren aller Routen.

[edit routing-instances] user@host#set VRF-a vrf-target target:100:100 user@host#set VRF-b vrf-target target:200:100

Weisen Sie allen Routen im VRF ein einziges VPN-Label zu.

[edit routing-instances] user@host#set VRF-a vrf-table-label user@host#set VRF-b vrf-table-label

Erstellen Sie einen statischen NAT-Regelsatz.

[edit security nat static] user@host# set rule-set rs from interface ge-0/0/0 user@host# set rule-set rs from interface ge-0/0/1

Konfigurieren Sie eine Regel, die Pakete abgleicht und die Zieladresse in den Paketen in eine private IP-Adresse übersetzt.

[edit security nat static] user@host# set rule-set rs rule vrf-a_r match static-address 203.0.113.200 user@host# set rule-set rs rule vrf-a_r then static-nat prefix 192.168.1.200 user@host# set rule-set rs rule vrf-a_r then static-nat prefix routing-instance VRF-a user@host# set rule-set rs rule vrf-b_r match static-address 203.0.113.201 user@host# set rule-set rs rule vrf-b_r then static-nat prefix 192.168.1.201 user@host# set rule-set rs rule vrf-b_r then static-nat prefix routing-instance VRF-b

Ergebnisse

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration durch Eingabe der show security nat show routing-instances und-Befehle. Wenn die Ausgabe nicht die beabsichtigte Konfiguration anzeigt, wiederholen Sie die Konfigurationsanweisungen in diesem Beispiel, um sie zu korrigieren.

[edit]

user@host# show security nat

static {

rule-set rs {

from interface [ ge-0/0/0.0 ge-0/0/1.0 ];

rule vrf-a_r {

match {

destination-address 203.0.113.200/32;

}

then {

static-nat {

prefix {

192.168.1.200/32;

routing-instance VRF-a;

}

}

}

}

rule vrf-b_r {

match {

destination-address 203.0.113.201/32;

}

then {

static-nat {

prefix {

192.168.1.201/32;

routing-instance VRF-b;

}

}

}

}

}

}

[edit]

user@host# show routing-instances

VRF-a {

instance-type vrf;

route-distinguisher 30:200;

vrf-target target:100:100;

vrf-table-label;

}

VRF-b {

instance-type vrf;

route-distinguisher 40:200;

vrf-target target:200:100;

vrf-table-label;

}

Wenn Sie mit der Konfiguration des Geräts fertig sind, rufen Sie den Konfigurationsmodus auf commit .

Verifizierung

Überprüfen der statischen Verwendung von NAT-Regeln

Zweck

Stellen Sie sicher, dass Datenverkehr vorhanden ist, der der statischen NAT-Regel entspricht.

Aktion

Geben Sie im Betriebsmodus den show security nat static rule Befehl ein. Überprüfen Sie im Feld Übersetzungstreffer, ob Datenverkehr vorhanden ist, der der statischen NAT-Regel entspricht.

user@host> show security nat static rule all

Total static-nat rules: 2

Total referenced IPv4/IPv6 ip-prefixes: 4/0

Static NAT rule: vrf-a_r Rule-set: rs

Rule-Id : 1

Rule position : 1

From interface : ge-0/0/0.0

: ge-0/0/1.0

Destination addresses : 203.0.113.200

Host addresses : 192.168.1.200

Netmask : 32

Host routing-instance : VRF-a

Translation hits : 0

Successful sessions : 0

Failed sessions : 0

Number of sessions : 0

Static NAT rule: vrf-b_r Rule-set: rs

Rule-Id : 2

Rule position : 2

From interface : ge-0/0/0.0

: ge-0/0/1.0

Destination addresses : 203.0.113.201

Host addresses : 192.168.1.201

Netmask : 32

Host routing-instance : VRF-b

Translation hits : 0

Successful sessions : 0

Failed sessions : 0

Number of sessions : 0