Layer-2-Schnittstellen auf Sicherheitsgeräten

Grundlegendes zu Layer-2-Schnittstellen auf Sicherheitsgeräten

Logische Layer-2-Schnittstellen werden erstellt, indem eine oder mehrere logische Einheiten auf einer physischen Schnittstelle mit dem Familienadresstyp definiert werden.ethernet-switching Wenn eine physische Schnittstelle über eine logische Familienschnittstelle verfügt, kann sie keinen anderen Familientyp in ihren logischen Schnittstellen haben.ethernet-switching Eine logische Schnittstelle kann in einem der folgenden Modi konfiguriert werden:

Zugriffsmodus - Die Schnittstelle akzeptiert nicht markierte Pakete, weist dem Paket die angegebene VLAN-Kennung zu und leitet das Paket innerhalb des VLANs weiter, das mit der entsprechenden VLAN-Kennung konfiguriert ist.

Trunk mode (Trunk-Modus): Die Schnittstelle akzeptiert jedes Paket, das mit einer VLAN-Kennung gekennzeichnet ist, die mit einer angegebenen Liste von VLAN-Kennungen übereinstimmt. Trunk-Mode-Schnittstellen werden im Allgemeinen verwendet, um Switches miteinander zu verbinden. Verwenden Sie die Option, um eine VLAN-Kennung für nicht getaggte Pakete zu konfigurieren, die auf der physischen Schnittstelle empfangen werden.

native-vlan-idWenn die Option nicht konfiguriert ist, werden nicht getaggte Pakete verworfen.native-vlan-id

Es können mehrere logische Schnittstellen im Trunk-Modus definiert werden, solange sich die VLAN-IDs einer Trunk-Schnittstelle nicht mit denen einer anderen Trunk-Schnittstelle überschneiden. Sie muss zu einer VLAN-ID-Liste gehören, die für eine Trunk-Schnittstelle konfiguriert ist.native-vlan-id

Siehe auch

Beispiel: Konfigurieren logischer Layer-2-Schnittstellen auf Sicherheitsgeräten

In diesem Beispiel wird gezeigt, wie eine logische Layer-2-Schnittstelle als Trunk-Port konfiguriert wird, sodass die eingehenden Pakete selektiv an eine Firewall oder ein anderes Sicherheitsgerät umgeleitet werden können.

Anforderungen

Bevor Sie beginnen, konfigurieren Sie die VLANs. Siehe Beispiel: Konfigurieren von VLANs auf Sicherheitsgeräten.

Überblick

In diesem Beispiel konfigurieren Sie die logische Schnittstelle ge-3/0/0.0 als Trunk-Port, der Datenverkehr für Pakete überträgt, die mit den VLAN-IDs 1 bis 10 gekennzeichnet sind. Diese Schnittstelle wird implizit den zuvor konfigurierten VLANs VLAN-A und VLAN-B zugewiesen. Anschließend weisen Sie allen nicht getaggten Paketen, die an der physischen Schnittstelle ge-3/0/0 empfangen werden, eine VLAN-ID von 10 zu.

Konfiguration

CLI-Schnellkonfiguration

Um dieses Beispiel schnell zu konfigurieren, kopieren Sie die folgenden Befehle, fügen Sie sie in eine Textdatei ein, entfernen Sie alle Zeilenumbrüche, ändern Sie alle Details, die für Ihre Netzwerkkonfiguration erforderlich sind, kopieren Sie die Befehle und fügen Sie sie in die CLI auf Hierarchieebene ein, und geben Sie sie dann aus dem Konfigurationsmodus ein .[edit]commit

set interfaces ge-3/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members 1–10 set interfaces ge-3/0/0 vlan-tagging native-vlan-id 10

Verfahren

Schritt-für-Schritt-Anleitung

Im folgenden Beispiel müssen Sie durch verschiedene Ebenen in der Konfigurationshierarchie navigieren. Anweisungen hierzu finden Sie unter Verwenden des CLI-Editors im Konfigurationsmodus imCLI-Benutzerhandbuch.https://www.juniper.net/documentation/en_US/junos/information-products/pathway-pages/junos-cli/junos-cli.html

So konfigurieren Sie eine logische Layer-2-Schnittstelle als Trunk-Port:

Konfigurieren Sie die logische Schnittstelle.

[edit interfaces ge-3/0/0] user@host# set unit 0 family ethernet-switching interface-mode trunk vlan members 1–10

Geben Sie eine VLAN-ID für nicht getaggte Pakete an.

[edit interfaces ge-3/0/0] user@host# set vlan-tagging native-vlan-id 10

Wenn Sie mit der Konfiguration des Geräts fertig sind, bestätigen Sie die Konfiguration.

[edit] user@host# commit

Überprüfung

Um zu überprüfen, ob die Konfiguration ordnungsgemäß funktioniert, geben Sie die Befehle und ein.show interfaces ge-3/0/0show interfaces ge-3/0/0.0

Grundlegendes zum gemischten Modus (transparenter Modus und Routing-Modus) auf Sicherheitsgeräten

Der gemischte Modus unterstützt sowohl den transparenten Modus (Layer 2) als auch den Routing-Modus (Layer 3). Dies ist der Standardmodus. Sie können sowohl Layer-2- als auch Layer-3-Schnittstellen gleichzeitig mithilfe separater Sicherheitszonen konfigurieren.

Für die Konfiguration im gemischten Modus müssen Sie das Gerät neu starten, nachdem Sie die Änderungen übernommen haben. Bei Geräten der SRX5000-Reihe ist jedoch kein Neustart erforderlich.

SRX4100- und SRX4200 Geräte unterstützen das logische System sowohl im transparenten als auch im Routing-Modus

SRX4600 Gerät unterstützt das logische System nur im Routing-Modus

Im gemischten Modus (Transparent- und Routenmodus):

Es gibt kein Routing zwischen IRB-Schnittstellen und zwischen IRB-Schnittstellen und Layer-3-Schnittstellen.

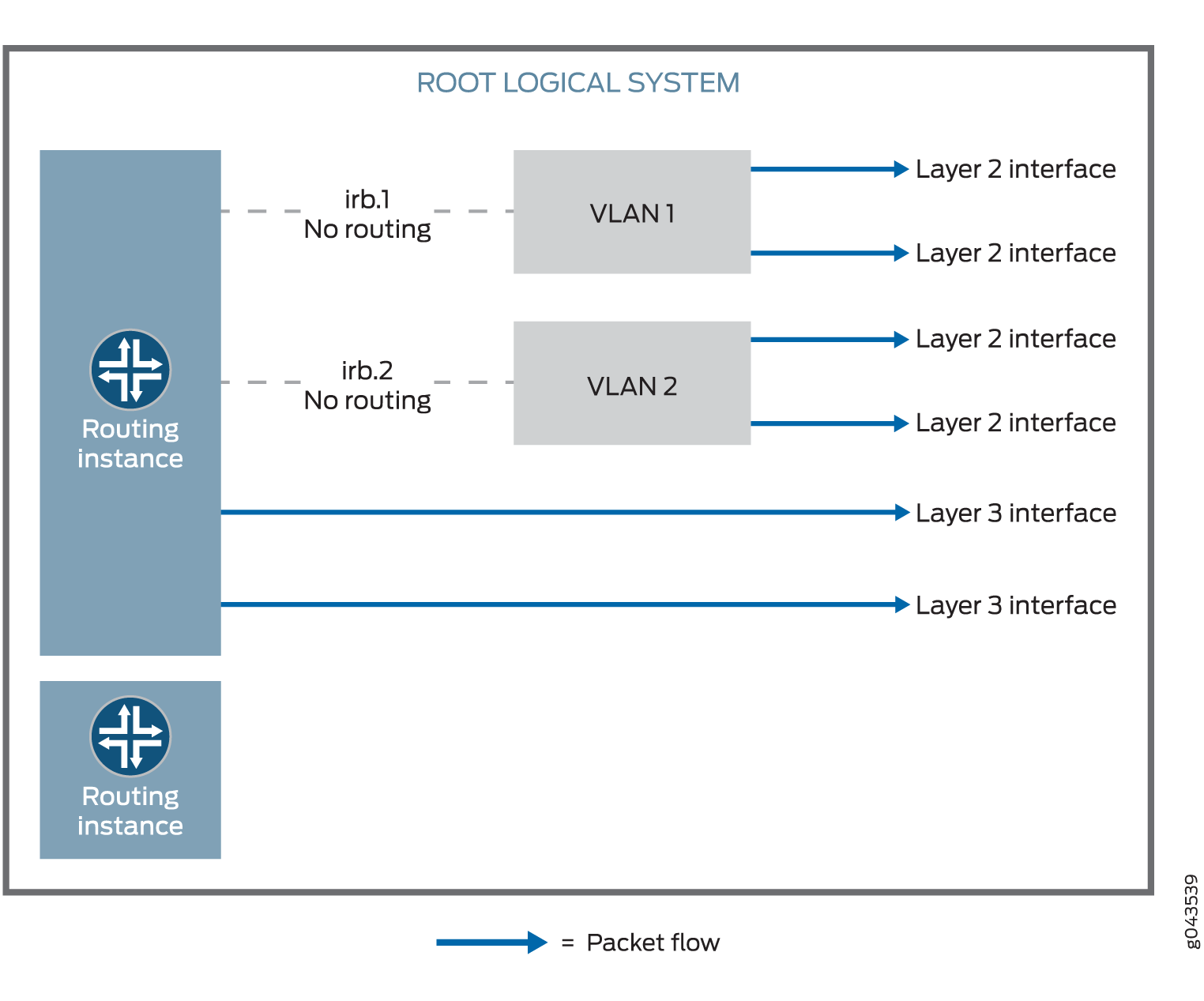

Das Gerät sieht Abbildung 1 aus wie zwei separate Geräte. Ein Gerät wird im transparenten Layer-2-Modus und das andere Gerät im Layer-3-Routing-Modus ausgeführt. Beide Geräte laufen jedoch unabhängig voneinander. Pakete können nicht zwischen den Layer-2- und Layer-3-Schnittstellen übertragen werden, da es kein Routing zwischen IRB-Schnittstellen und zwischen IRB-Schnittstellen und Layer-3-Schnittstellen gibt.

Im gemischten Modus kann die physische Ethernet-Schnittstelle entweder eine Layer-2-Schnittstelle oder eine Layer-3-Schnittstelle sein, aber die physische Ethernet-Schnittstelle kann nicht beides gleichzeitig sein. Layer-2- und Layer-3-Familien können jedoch auf separaten physischen Schnittstellen auf demselben Gerät vorhanden sein.

Tabelle 1 listet die physikalischen Ethernet-Schnittstellentypen und unterstützten Familientypen auf.

Physischer Ethernet-Schnittstellentyp |

Unterstützter Familientyp |

|---|---|

Layer-2-Schnittstelle |

|

Layer-3-Schnittstelle |

|

Es werden mehrere Routing-Instanzen unterstützt.

Sie können sowohl die Pseudoschnittstelle als auch die Layer-3-Schnittstelle unter derselben Standard-Routing-Instanz konfigurieren, indem Sie entweder eine Standard-Routing-Instanz oder eine benutzerdefinierte Routing-Instanz verwenden.irb.x Siehe .Abbildung 2

Pakete von der Layer-2-Schnittstelle werden innerhalb desselben VLANs geswitcht oder verbinden sich über die IRB-Schnittstelle mit dem Host. Pakete können nicht über eine eigene IRB-Schnittstelle an eine andere IRB-Schnittstelle oder eine Layer-3-Schnittstelle weitergeleitet werden.

Pakete von der Layer-3-Schnittstelle werden an eine andere Layer-3-Schnittstelle weitergeleitet. Pakete können nicht über eine IRB-Schnittstelle an eine Layer-2-Schnittstelle weitergeleitet werden.

Tabelle 2 Listet die Sicherheitsfunktionen auf, die im gemischten Modus unterstützt werden, und die Funktionen, die im transparenten Modus für Layer 2-Switching nicht unterstützt werden.

Modus-Typ |

Unterstützt |

Nicht unterstützt |

|---|---|---|

Gemischter Modus |

|

– |

Routenmodus (Layer-3-Schnittstelle) |

|

– |

Transparenter Modus (Layer-2-Schnittstelle) |

|

|

Ab Junos OS Version 12.3X48-D10 und Junos OS Version 17.3R1 gelten einige Bedingungen für Vorgänge im gemischten Modus. Beachten Sie hier die Bedingungen:

Auf SRX300-, SRX320-, SRX340-, SRX345-, SRX380-, SRX550-, SRX550HM- und SRX1500-Geräten können Sie Ethernet-Switching und Virtual Private LAN Service (VPLS) nicht im gemischten Modus (Layer 2 und Layer 3) konfigurieren.

Auf SRX5400-, SRX5600- und SRX5800-Geräten müssen Sie das Gerät nicht neu starten, wenn Sie VLAN konfigurieren.

Siehe auch

Beispiel: Verbesserung der Sicherheitsservices durch Konfiguration einer Firewall der SRX-Serie im gemischten Modus (transparenter und Routing-Modus)

Sie können eine Firewall der SRX-Serie gleichzeitig im transparenten Modus (Layer 2) und im Routing-Modus (Layer 3) konfigurieren, um die Bereitstellung zu vereinfachen und die Sicherheitsservices zu verbessern.

In diesem Beispiel wird gezeigt, wie der Layer-2-Datenverkehr von der Schnittstelle ge-0/0/1.0 an die Schnittstelle ge-0/0/0.0 und der Layer-3-Datenverkehr von der Schnittstelle ge-0/0/2.0 an die Schnittstelle ge-0/0/3.0 übergeben werden.

Anforderungen

In diesem Beispiel werden die folgenden Hardware- und Softwarekomponenten verwendet:

Eine Firewall der SRX-Serie

Vier PCs

Bevor Sie beginnen:

Erstellen Sie eine separate Sicherheitszone für Layer-2- und Layer-3-Schnittstellen. Weitere Informationen finden Sie unter Grundlegendes zu Layer-2-Sicherheitszonen.

Überblick

In Unternehmen, in denen verschiedene Geschäftsgruppen entweder über Layer-2- oder Layer-3-basierte Sicherheitslösungen verfügen, vereinfacht die Verwendung einer einzigen Konfiguration im gemischten Modus die Bereitstellung. In einer Mixed-Mode-Konfiguration können Sie auch Sicherheitsdienste mit integriertem Switching und Routing bereitstellen.

Darüber hinaus können Sie eine Firewall der SRX-Serie sowohl im Standalone- als auch im Chassis-Cluster-Modus im gemischten Modus konfigurieren.

Im gemischten Modus (Standardmodus) können Sie sowohl Layer-2- als auch Layer-3-Schnittstellen gleichzeitig über separate Sicherheitszonen konfigurieren.

Für die Konfiguration im gemischten Modus müssen Sie das Gerät neu starten, nachdem Sie die Änderungen übernommen haben. Bei Geräten der SRX5000-Reihe ist jedoch kein Neustart erforderlich.

In diesem Beispiel konfigurieren Sie zunächst einen Layer-2-Familientyp namens Ethernet-Switching, um Layer-2-Schnittstellen zu identifizieren. Sie legen die IP-Adresse 10.10.10.1/24 auf IRB-Schnittstelle fest. Anschließend erstellen Sie die Zone L2 und fügen ihr die Layer-2-Schnittstellen ge-0/0/1.0 und ge-0/0/0.0 hinzu.

Als Nächstes konfigurieren Sie einen Layer-3-Familientyp inet, um Layer-3-Schnittstellen zu identifizieren. Sie legen die IP-Adresse 192.0.2.1/24 auf die Schnittstelle ge-0/0/2.0 und die IP-Adresse 192.0.2.3/24 auf die Schnittstelle ge-0/0/3 fest. Dann erstellen Sie die Zone L3 und fügen ihr die Layer-3-Schnittstellen ge-0/0/2.0 und ge-0/0/3.0 hinzu.

Topologie

Abbildung 3 zeigt eine Mixed-Mode-Topologie.

Tabelle 3 Zeigt die in diesem Beispiel konfigurierten Parameter.

Parameter |

Beschreibung |

|---|---|

L2 |

Layer-2-Zone. |

ge-0/0/1.0 und ge-0/0/0.0 |

Layer-2-Schnittstellen wurden der Layer-2-Zone hinzugefügt. |

L3 |

Layer-3-Zone. |

GE-0/0/2.0 und GE-0/0/3.0 |

Layer-3-Schnittstellen, die der Layer-3-Zone hinzugefügt wurden. |

10.10.10.1/24 |

IP-Adresse für die IRB-Schnittstelle. |

192.0.2.1/24 und 192.0.2.3/24 |

IP-Adressen für die Layer-3-Schnittstelle. |

Konfiguration

Verfahren

CLI-Schnellkonfiguration

Um dieses Beispiel schnell zu konfigurieren, kopieren Sie die folgenden Befehle, fügen Sie sie in eine Textdatei ein, entfernen Sie alle Zeilenumbrüche, ändern Sie alle Details, die für Ihre Netzwerkkonfiguration erforderlich sind, kopieren Sie die Befehle und fügen Sie sie in die CLI auf Hierarchieebene ein, und geben Sie sie dann aus dem Konfigurationsmodus ein .[edit]commit

set interfaces ge-0/0/0 unit 0 family ethernet-switching interface-mode access set interfaces ge-0/0/0 unit 0 family ethernet-switching vlan members 10 set interfaces ge-0/0/1 unit 0 family ethernet-switching interface-mode access set interfaces ge-0/0/1 unit 0 family ethernet-switching vlan members 10 set protocols l2-learning global-mode transparent-bridge set interfaces irb unit 10 family inet address 10.10.10.1/24 set security zones security-zone L2 interfaces ge-0/0/1.0 set security zones security-zone L2 interfaces ge-0/0/0.0 set vlans vlan-10 vlan-id 10 set vlans vlan-10 l3-interface irb.10 set interfaces ge-0/0/2 unit 0 family inet address 192.0.2.1/24 set interfaces ge-0/0/3 unit 0 family inet address 192.0.2.3/24 set security policies default-policy permit-all set security zones security-zone L2 host-inbound-traffic system-services any-service set security zones security-zone L2 host-inbound-traffic protocols all set security zones security-zone L3 host-inbound-traffic system-services any-service set security zones security-zone L3 host-inbound-traffic protocols all set security zones security-zone L3 interfaces ge-0/0/2.0 set security zones security-zone L3 interfaces ge-0/0/3.0

Schritt-für-Schritt-Anleitung

Im folgenden Beispiel müssen Sie durch verschiedene Ebenen in der Konfigurationshierarchie navigieren. Anweisungen hierzu finden Sie unter Verwenden des CLI-Editors im Konfigurationsmodus imCLI-Benutzerhandbuch.https://www.juniper.net/documentation/en_US/junos/information-products/pathway-pages/junos-cli/junos-cli.html

So konfigurieren Sie Layer-2- und Layer-3-Schnittstellen:

Erstellen Sie einen Layer-2-Familientyp, um Layer-2-Schnittstellen zu konfigurieren.

[edit interfaces] user@host# set ge-0/0/0 unit 0 family ethernet-switching interface-mode access user@host# set ge-0/0/0 unit 0 family ethernet-switching vlan members 10 user@host# set ge-0/0/1 unit 0 family ethernet-switching interface-mode access user@host# set ge-0/0/1 unit 0 family ethernet-switching vlan members 10

Konfigurieren Sie Layer-2-Schnittstellen so, dass sie im Transparent-Bridge-Modus funktionieren.

[edit protocols] user@host# set l2-learning global-mode transparent-bridge

Konfigurieren Sie eine IP-Adresse für die IRB-Schnittstelle.

[edit interfaces] user@host# set irb unit 10 family inet address 10.10.10.1/24

Konfigurieren Sie Layer-2-Schnittstellen.

[edit security zones security-zone L2 interfaces] user@host# set ge-0/0/1.0 user@host# set ge-0/0/0.0

Konfigurieren Sie das VLAN.

[edit vlans vlan-10] user@host# set vlan-id 10 user@host# set l3-interface irb.10

Konfigurieren Sie IP-Adressen für Layer-3-Schnittstellen.

[edit interfaces] user@host# set ge-0/0/2 unit 0 family inet address 192.0.2.1/24 user@host# set ge-0/0/3 unit 0 family inet address 192.0.2.3/24

Konfigurieren Sie die Richtlinie so, dass der Datenverkehr zugelassen wird.

[edit security policies] user@host# set default-policy permit-all

Konfigurieren Sie Layer-3-Schnittstellen.

[edit security zones security-zone] user@host# set L2 host-inbound-traffic system-services any-service user@host# set L2 host-inbound-traffic protocols all user@host# set L3 host-inbound-traffic system-services any-service user@host# set L3 host-inbound-traffic protocols all user@host# set L3 interfaces ge-0/0/2.0 user@host# set L3 interfaces ge-0/0/3.0

Ergebnisse

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration, indem Sie die Befehle , , und eingeben.show interfacesshow security policiesshow vlansshow security zones Wenn die Ausgabe nicht die gewünschte Konfiguration anzeigt, wiederholen Sie die Anweisungen in diesem Beispiel, um die Konfiguration zu korrigieren.

[edit]

user@host# show interfaces

ge-0/0/0 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members 10;

}

}

}

}

ge-0/0/1 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members 10;

}

}

}

}

ge-0/0/2 {

unit 0 {

family inet {

address 192.0.2.1/24;

}

}

}

ge-0/0/3 {

unit 0 {

family inet {

address 192.0.2.3/24;

}

}

}

irb {

unit 10 {

family inet {

address 10.10.10.1/24;

}

}

}

[edit]

user@host# show security policies

default-policy {

permit-all;

}

[edit]

user@host# show vlans

vlan-10 {

vlan-id 10;

l3-interface irb.10;

}

[edit]

user@host# show security zones

security-zone L2 {

host-inbound-traffic {

system-services {

any-service;

}

protocols {

all;

}

}

interfaces {

ge-0/0/1.0;

ge-0/0/0.0;

}

}

security-zone L3 {

host-inbound-traffic {

system-services {

any-service;

}

protocols {

all;

}

}

interfaces {

ge-0/0/2.0;

ge-0/0/3.0;

}

}

Wenn Sie mit der Konfiguration des Geräts fertig sind, rufen Sie den Konfigurationsmodus auf .commit

Überprüfung

Vergewissern Sie sich, dass die Konfiguration ordnungsgemäß funktioniert.

- Überprüfen der Layer-2- und Layer-3-Schnittstellen und -Zonen

- Verifizieren der Layer-2- und Layer-3-Sitzung

Überprüfen der Layer-2- und Layer-3-Schnittstellen und -Zonen

Zweck

Stellen Sie sicher, dass die Layer-2- und Layer-3-Schnittstellen sowie die Layer-2- und Layer-3-Zonen erstellt wurden.

Was

Geben Sie im Betriebsmodus den Befehl ein.show security zones

user@host> show security zones

Security zone: HOST

Send reset for non-SYN session TCP packets: Off

Policy configurable: Yes

Interfaces bound: 0

Interfaces:

Security zone: L2

Send reset for non-SYN session TCP packets: Off

Policy configurable: Yes

Interfaces bound: 2

Interfaces:

ge-0/0/0.0

ge-0/0/1.0

Security zone: L3

Send reset for non-SYN session TCP packets: Off

Policy configurable: Yes

Interfaces bound: 2

Interfaces:

ge-0/0/2.0

ge-0/0/3.0

Security zone: junos-host

Send reset for non-SYN session TCP packets: Off

Policy configurable: Yes

Interfaces bound: 0

Interfaces:

Bedeutung

Die Ausgabe zeigt die Namen der Layer-2- (L2) und Layer-3-Zonen (L3) sowie die Anzahl und die Namen der Layer-2- und Layer-3-Schnittstellen, die an die L2- und L3-Zonen gebunden sind.

Verifizieren der Layer-2- und Layer-3-Sitzung

Zweck

Stellen Sie sicher, dass die Layer-2- und Layer-3-Sitzungen auf dem Gerät eingerichtet sind.

Was

Geben Sie im Betriebsmodus den Befehl ein.show security flow session

user@host> show security flow session Session ID: 1, Policy name: default-policy-logical-system-00/2, Timeout: 58, Valid In: 10.102.70.75/54395 --> 228.102.70.76/9876;udp, Conn Tag: 0x0, If: ge-0/0/0.0, Pkts: 1209, Bytes: 1695018, Out: 228.102.70.76/9876 --> 10.102.70.75/54395;udp, Conn Tag: 0x0, If: ge-0/0/1.0, Pkts: 0, Bytes: 0, Session ID: 2, Policy name: default-policy-logical-system-00/2, Timeout: 58, Valid In: 10.102.70.19/23364 --> 228.102.70.20/23364;udp, Conn Tag: 0x0, If: ge-0/0/0.0, Pkts: 401, Bytes: 141152, Out: 228.102.70.20/23364 --> 10.102.70.19/23364;udp, Conn Tag: 0x0, If: ge-0/0/1.0, Pkts: 0, Bytes: 0,

Bedeutung

Die Ausgabe zeigt aktive Sitzungen auf dem Gerät und die jeder Sitzung zugeordnete Sicherheitsrichtlinie an.

Session ID 1– Nummer, die die Layer-2-Sitzung identifiziert. Verwenden Sie diese ID, um weitere Informationen über die Layer-2-Sitzung abzurufen, z. B. den Richtliniennamen oder die Anzahl der ein- und ausgehenden Pakete.

default-policy-logical-system-00/2– Name der Standardrichtlinie, die den Layer-2-Datenverkehr zugelassen hat.

In—Eingehender Datenstrom (Quell- und Ziel-Layer-2-IP-Adressen mit ihren jeweiligen Quell- und Zielportnummern, Sitzung ist ICMP und die Quellschnittstelle für diese Sitzung ist ge-0/0/0.0).

Out—Reverse Flow (Quell- und Ziel-Layer-2-IP-Adressen mit ihren jeweiligen Quell- und Zielportnummern, Sitzung ist ICMP und Zielschnittstelle für diese Sitzung ist ge-0/0/1.0).

Session ID 2– Nummer, die die Layer-2-Sitzung identifiziert. Verwenden Sie diese ID, um weitere Informationen über die Layer-2-Sitzung abzurufen, z. B. den Richtliniennamen oder die Anzahl der ein- und ausgehenden Pakete.

default-policy-logical-system-00/2– Name der Standardrichtlinie, die den Layer-2-Datenverkehr zugelassen hat.

In—Eingehender Datenstrom (Quell- und Ziel-Layer-2-IP-Adressen mit ihren jeweiligen Quell- und Zielportnummern, Sitzung ist ICMP und die Quellschnittstelle für diese Sitzung ist ge-0/0/0.0,).

Out—Reverse Flow (Quell- und Ziel-Layer-2-IP-Adressen mit ihren jeweiligen Quell- und Zielportnummern, Sitzung ist ICMP und Zielschnittstelle für diese Sitzung ist ge-0/0/1.0,).

Tabellarischer Änderungsverlauf

Die Unterstützung der Funktion hängt von der Plattform und der Version ab, die Sie benutzen. Verwenden Sie Feature Explorer, um festzustellen, ob eine Funktion auf Ihrer Plattform unterstützt wird.