AUF DIESER SEITE

Konfigurieren der Datenverkehrsabtastung auf Routern der MX-, M- und T-Serie

Mit der Datenverkehrsabtastung können Sie den Datenverkehr auf eine physische Schnittstellenkarte (PIC) kopieren, die die Datenstromabrechnung übernimmt, während der Router das Paket an sein ursprüngliches Ziel weiterleitet. Sie können den Router so konfigurieren, dass die Probenahme an einem der folgenden drei Standorte durchgeführt wird:

-

Auf der Routing-Engine mithilfe des Stichprobenprozesses. Um diese Methode auszuwählen, verwenden Sie einen Filter (Eingabe oder Ausgabe) mit einem übereinstimmenden Begriff, der die

then sampleAnweisung enthält. -

in den Überwachungsdiensten, adaptiven Diensten oder Multiservices-PIC.

-

Auf einem Inline-Datenpfad ohne Services Dense Port Concentrator (DPC). Um dieses aktive Inline-Sampling durchzuführen, definieren Sie eine Sampling-Instanz mit bestimmten Eigenschaften. Ein Flexible PIC Concentrator (FPC) kann nur eine Instanz unterstützen; Für jede Instanz wird pro Familie entweder Service-PIC-basiertes Sampling oder Inline-Sampling unterstützt. Inline-Sampling unterstützt Version 9 und IPFIX-Flow-Sammlungsvorlagen.

Auf der Routing-Engine basierende Abtastung wird auf VPN-Routing- und Weiterleitungsinstanzen (VRF) nicht unterstützt.

Konfigurieren des Firewall-Filters für Datenverkehrs-Sampling

Um den Firewallfilter für die Datenverkehrsabtastung zu konfigurieren, müssen Sie die folgenden Aufgaben ausführen:

-

Erstellen Sie einen Firewallfilter, der auf die zu erfassenden logischen Schnittstellen angewendet werden soll, indem Sie die

filterAnweisung auf der[edit firewall family family-name]Hierarchieebene einschließen. In der filter-Anweisungthenmüssen Sie den Aktionsmodifikatorsampleund die Aktionacceptangeben.filter filter-name { term term-name { then { sample; accept; } } }

Weitere Informationen zu Firewall-Filteraktionen und Aktionsmodifizierern finden Sie im Benutzerhandbuch für Routing-Richtlinien, Firewall-Filter und Traffic Policers.

-

Wenden Sie den Filter auf die Schnittstellen an, auf denen Sie Datenverkehr abtasten möchten, indem Sie die

addressund-Anweisungenfilterauf der[edit interfaces interface-name unit logical-unit-number family family-name]Hierarchieebene einschließen:address address { } filter { input filter-name; }

Die folgenden Voraussetzungen gelten für Router der M-, MX- und T-Serie, wenn Sie die Datenverkehrsabtastung auf Schnittstellen und in Firewall-Filtern konfigurieren:

-

Wenn Sie eine Beispielaktion in einem Firewall-Filter für eine inet- oder inet6-Familie auf einer Schnittstelle konfigurieren, ohne die Einstellungen für die Weiterleitungsoptionen zu konfigurieren, können Betriebsprobleme auftreten, wenn Sie auch Portspiegelungs- oder Flow-Tap-Funktionen konfigurieren. In einem solchen Szenario werden alle Pakete, die mit dem Firewallfilter übereinstimmen, fälschlicherweise an das Dienst-PIC gesendet.

-

Wenn Sie die

then sampleAnweisung auf Hierarchieebene[edit firewall family inet filter filter-name term term-name]einschließen, um eine Beispielaktion in einem Firewallfilter für IPv4-Pakete anzugeben, müssen Sie auch diefamily inetAnweisung auf Hierarchieebene[edit forwarding-options sampling]oder dieinstance instance-name family inetAnweisung auf Hierarchieebene[edit forwarding-options sampling]einschließen. Wenn Sie die then-Anweisungsampleauf Hierarchieebene[edit firewall family inet6 filter filter-name term term-name]einschließen, um eine Beispielaktion in einem Firewallfilter für IPv6-Pakete anzugeben, müssen Sie auch die Anweisung auf Hierarchieebene[edit forwarding-options sampling]oder dieinstance instance-name family inet6Anweisung auf Hierarchieebene[edit forwarding-options sampling]einschließenfamily inet6. Andernfalls tritt ein Commitfehler auf, wenn Sie versuchen, die Konfiguration zu bestätigen. -

Wenn Sie die Stichprobenerstellung des Datenverkehrs auf einer logischen Schnittstelle konfigurieren, indem Sie die Sampling-Eingabe- oder -Ausgabeanweisungen auf der

[edit interface interface-name unit logical-unit-number]Hierarchieebene einschließen, müssen Sie auch diefamily inet | inet6Anweisung auf Hierarchieebene[edit forwarding-options sampling]oder dieinstance instance-name family inet | inet6Anweisung auf Hierarchieebene[edit forwarding-options sampling]einschließen.

Konfigurieren der Datenverkehrsabtastung auf einer logischen Schnittstelle

Um das Datenverkehrssampling auf einer beliebigen logischen Schnittstelle zu konfigurieren, aktivieren Sie das Sampling, und geben Sie eine Samplingrate ungleich Null an, indem Sie die Sampling-Anweisung auf der [edit forwarding-options] Hierarchieebene einschließen:

sampling { input { rate number; run-length number; max-packets-per-second number; maximum-packet-length bytes; }

Wenn Sie eine auf der Routing-Engine basierende Stichprobe verwenden, geben Sie den Schwellenwert für den Datenverkehr an, indem Sie die max-packets-per-second Anweisung einbeziehen. Der Wert ist die maximale Anzahl der zu erfassenden Pakete, ab der der Sampling-Mechanismus mit dem Verwerfen von Paketen beginnt. Die Spanne reicht von 0 bis 65.535. Der Wert 0 weist die Packet Forwarding Engine an, keine Pakete zu erfassen. Der Standardwert ist 1000.

Wenn Sie die aktive Überwachung konfigurieren und in der output Anweisung einen Überwachungs-, Adaptive Services- oder Multiservices-PIC angeben oder wenn Sie Inline-Sampling konfigurieren, wird der max-packets-per-second Wert ignoriert.

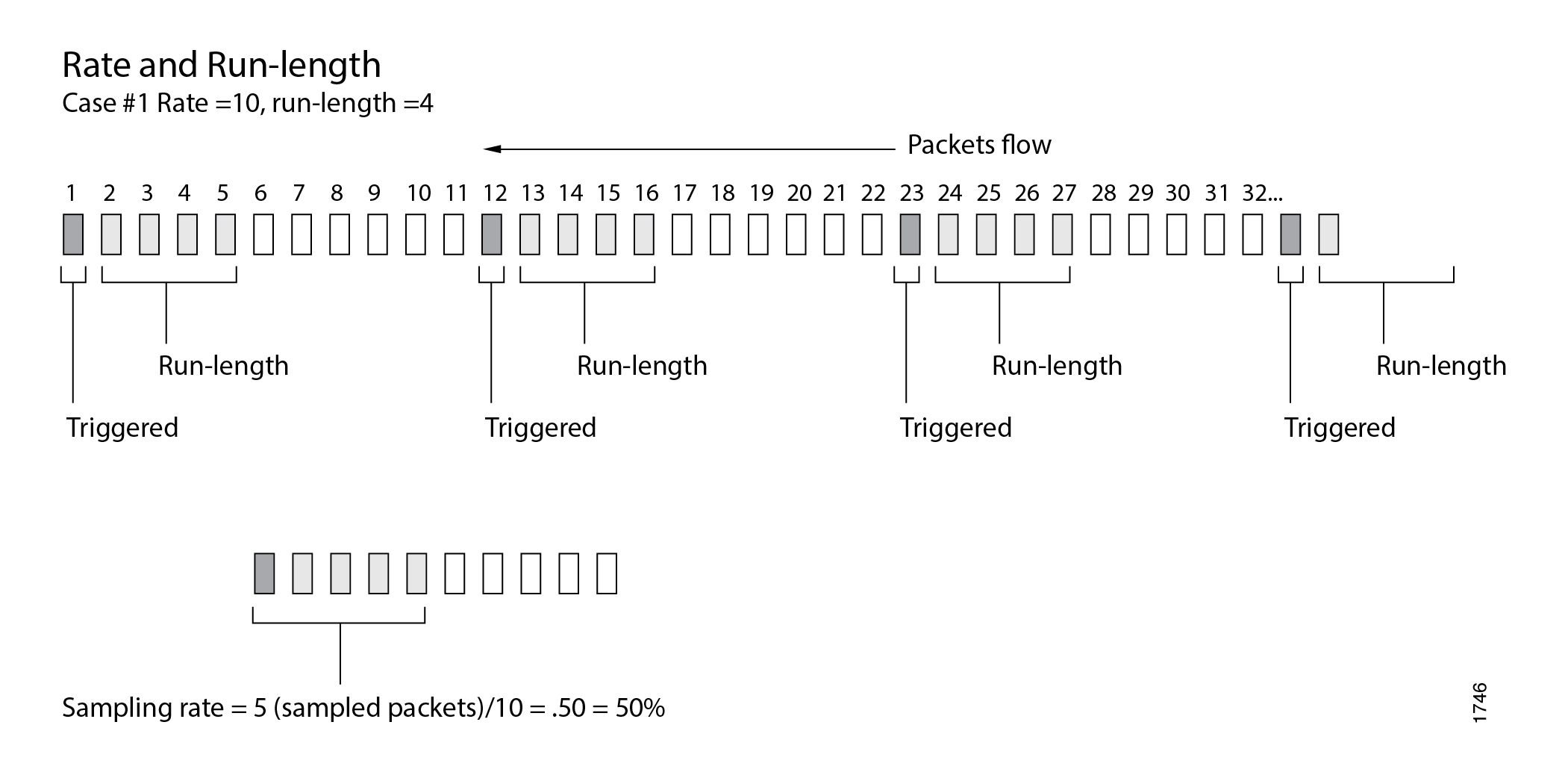

Legen Sie die Abtastrate fest, indem Sie die Werte für rate und run-length festlegen (siehe Abbildung 1).

Konfigurieren Sie die Eingangsabtastung nicht auf ms- logischen Schnittstellen, auf denen die PIC-basierte Datenstromüberwachung aktiviert ist, da dies zu unerwünschtem Datenstromüberwachungsverhalten und zu einer wiederholten Abtastung eines einzelnen Pakets führen kann. Ab Junos OS Version 15.1 tritt ein Commit-Fehler auf, wenn Sie versuchen, das Eingangsdatenverkehrs-Sampling auf dieser Schnittstelle zu konfigurieren. In Junos OS Version 14.2 und früher tritt der Commit-Fehler nicht auf, aber Sie sollten das Eingangsdatenverkehrs-Sampling auf dieser Schnittstelle nicht konfigurieren.

Wenn die PIC-basierte Datenstromüberwachung auf einer ms-Schnittstelle aktiviert ist, tritt ein Commit-Prüffehlerfpc/pic/port.logical-unit auf, wenn Sie versuchen, die Abtastung des eingehenden Datenverkehrs auf dieser Schnittstelle zu konfigurieren. Dieser Fehler tritt auf, weil eine Kombination aus Eingangs-Sampling und PIC-basierten Datenstromüberwachungsvorgängen auf einer ms- logischen Schnittstelle ein unerwünschtes Datenstromüberwachungsverhalten verursacht und zu einer wiederholten Abtastung eines einzelnen Pakets führen kann. Sie dürfen die Eingangsabtastung nicht auf ms- logischen Schnittstellen konfigurieren, auf denen die PIC-basierte Datenstromüberwachung aktiviert ist.

Die rate Anweisung gibt das Verhältnis der zu beprobenden Pakete an. Wenn Sie beispielsweise eine Rate von 10 konfigurieren, x wird die Anzahl der Pakete von jeweils 10 abgetastet, wobei x=Lauflänge + 1 ist. Standardmäßig ist die Rate 0, was bedeutet, dass kein Datenverkehr abgetastet wird.

Die run-length Anweisung gibt die Anzahl der übereinstimmenden Pakete an, die nach dem anfänglichen Ein-Paket-Auslöserereignis abgetastet werden sollen. Standardmäßig ist die Ausführungslänge 0, was bedeutet, dass nach dem Triggerereignis kein Datenverkehr mehr abgetastet wird. Der Bereich liegt zwischen 0 und 20. Wenn Sie eine Laufzeit größer als 0 konfigurieren, können Sie Pakete nach den bereits abgetasteten Paketen abtasten.

maximum-packet-length Die run-length and-Konfigurationsanweisungen werden auf MX80-Routern nicht unterstützt.

Wenn Sie die input Anweisung nicht einschließen, ist die Stichprobenerstellung deaktiviert.

Um die Stichprobenpakete in einer Datei zu sammeln, schließen Sie die file Anweisung auf Hierarchieebene [edit forwarding-options sampling output] ein. Die Ausgabedateiformate werden weiter unten in diesem Kapitel erläutert.

Deaktivieren von Datenverkehrs-Sampling

Um die Datenverkehrsabtastung auf dem Router explizit zu deaktivieren, fügen Sie die disable Anweisung auf Hierarchieebene [edit forwarding-options sampling] ein:

disable;

Einmaliges Abtasten

Um ein Paket nur einmal explizit für die aktive Überwachung zu testen, fügen Sie die sample-once Anweisung auf Hierarchieebene [edit forwarding-options sampling] ein:

sample-once;

Das Festlegen dieser Option vermeidet die Duplizierung von Paketen in Fällen, in denen die Abtastung sowohl an der Eingangs- als auch an der Ausgangsschnittstelle aktiviert ist, und vereinfacht die Analyse des abgetasteten Datenverkehrs.

Beibehaltung des Prerewrite-ToS-Werts für ausgehende abgetastete oder gespiegelte Pakete

Ab Junos OS Version 14.1 können Sie den vornormalisierten ToS-Wert (Type-of-Service) in ausgehenden Sampling- oder gespiegelten Paketen beibehalten. Fügen Sie die pre-rewrite-tos Anweisung auf Hierarchieebene [edit forwarding-options sampling] ein.

Auf MPC-basierten Schnittstellen können Sie das ToS-Rewrite entweder mithilfe der Class-of-Service-Konfiguration (CoS) konfigurieren, indem Sie die rewrite-rules dscp rule_name Anweisung auf Hierarchieebene [edit class-of-service interfaces interface-name unit logical-unit-number] einschließen, oder mithilfe der Firewall-Filterkonfiguration, indem Sie die dscp Anweisung auf Hierarchieebene [edit firewall family family-name filter filter-name term term-name then] einschließen. Wenn das ToS-Rewrite konfiguriert ist, enthalten die gespiegelten oder abgetasteten Ausgangskopien standardmäßig die ToS-Werte nach dem Rewrite. Mit der pre-rewrite-tos Konfiguration können Sie den Prerewrite-ToS-Wert in den abgetasteten oder gespiegelten Paketen beibehalten.

-

Wenn das ToS-Rewrite auf der Ausgangsschnittstelle sowohl mit der CoS- als auch mit der Firewallfilterkonfiguration konfiguriert ist und die

pre-rewrite-tosAnweisung ebenfalls konfiguriert ist, enthalten die Ausgangspakete den DSCP-Wert, der mit der Firewallfilterkonfiguration festgelegt wurde. Wenn diepre-rewrite-tosAnweisung jedoch nicht konfiguriert ist, enthalten die ausgehenden Stichprobenpakete den DSCP-Wert, der von der CoS-Konfiguration festgelegt wurde. -

Mit der

pre-rewrite-tosAnweisung können Sie die Beibehaltung von Vornormalisierungs-ToS-Werten nur für Stichproben konfigurieren, die unterfamily inetundfamily inet6durchgeführt werden. -

Diese Funktion kann nicht auf Hierarchieebene

[edit logical-systems]konfiguriert werden. Sie kann nur auf globaler Ebene unter derforwarding-optionKonfiguration konfiguriert werden. -

Wenn das ToS-Rewrite mithilfe eines Firewall-Filters für Eingangs- und Ausgangsschnittstellen konfiguriert ist, enthalten die Ausgangspakete den DSCP-Wert, der von der Eingangs-ToS-Rewrite-Konfiguration festgelegt wurde, wenn die

pre-rewrite-tosAnweisung konfiguriert ist. Wenn diepre-rewrite-tosAnweisung jedoch nicht konfiguriert ist, enthalten die ausgehenden Stichprobenpakete den DSCP-Wert, der von der ToS-Rewrite-Konfiguration für den Ausgangsfirewallfilter festgelegt wurde. -

Wenn die

pre-rewrite-tosAnweisung konfiguriert ist und ein Deaktivierungs- oder Löschvorgang auf Hierarchieebene[edit forwarding-options]ausgeführt wird,pre-rewrite-tosbleibt die Konfiguration weiterhin aktiv. Um diepre-rewrite-tosKonfiguration für einen solchen Fall zu deaktivieren, müssen Sie diepre-rewrite-tosAnweisung auf Hierarchieebene[edit forwarding-options sampling]explizit deaktivieren oder löschen, bevor Sie eine Deaktivierungs- oder Löschoperation auf Hierarchieebene[edit forwarding-options]durchführen.

Konfigurieren der Datenverkehrs-Sampling-Ausgabe

Um die Datenverkehrs-Sampling-Ausgabe zu konfigurieren, schließen Sie die folgenden Anweisungen auf Hierarchieebene [edit forwarding-options sampling family (inet | inet6 | mpls) output] ein:

aggregate-export-intervalseconds; flow-active-timeoutseconds; flow-inactive-timeoutseconds; extension-serviceservice-name; flow-serverhostname { aggregation { autonomous-system; destination-prefix; protocol-port; source-destination-prefix { caida-compliant; } source-prefix; } autonomous-system-type (origin | peer); (local-dump | no-local-dump); portport-number; source-address address; versionformat; version9 { template template-name; } } interfaceinterface-name { engine-idnumber; engine-typenumber; source-addressaddress; } file { disable; filenamefilename; filesnumber; sizebytes; (stamp | no-stamp); (world-readable | no-world-readable); }

Um die Inline-Datenstromüberwachung auf Routern der MX-Serie zu konfigurieren, fügen Sie die inline-jflow Anweisung auf Hierarchieebene [edit forwarding-options sampling instance instance-name family (inet | inet6 | mpls) output] ein. Inline-Sampling unterstützt ausschließlich ein neues Format namens IP_FIX, das UDP als Transportprotokoll verwendet. Wenn Sie Inline-Stichproben konfigurieren, müssen Sie die version-ipfix Anweisung auf Hierarchieebene [edit forwarding-options sampling instance instance-name family (inet | inet6 | mpls) output flow-server address] und auch auf Hierarchieebene [edit services flow-monitoring] einschließen. Weitere Informationen zum Konfigurieren der Inline-Datenstromüberwachung finden Sie unter Konfigurieren der Inline-Überwachung des aktiven Datenstroms mithilfe von Routern, Switches oder NFX250.

Um den abgetasteten Datenverkehr an eine Schnittstelle für die Datenstromüberwachung weiterzuleiten, fügen Sie die interface Anweisung ein. Die engine-id and-Anweisungen engine-type geben die Identitäts- und Typnummern der Schnittstelle an. Sie werden dynamisch basierend auf dem Flexible PIC Concentrator (FPC), dem PIC, den Steckplatznummern und dem Gehäusetyp generiert. Die source-address Anweisung gibt die Datenverkehrsquelle an.

Ab Junos OS Version 19.3R1 schließen Sie zur Konfiguration der Inline-Datenstromüberwachung in der Juniper Advanced Threat Prevention Cloud (ATP Cloud) die flow-server Anweisung auf Hierarchieebene [edit forwarding-options sampling instance instance-name family (inet | inet6 | mpls) output] ein. Inline-Sampling unterstützt ausschließlich ein neues Format namens IP_FIX, das UDP als Transportprotokoll verwendet. Wenn Sie Inline-Stichproben konfigurieren, müssen Sie die version-ipfix Anweisung auf Hierarchieebene [edit forwarding-options sampling instance instance-name family (inet | inet6 | mpls) output flow-server address] und auch auf Hierarchieebene [edit services flow-monitoring] einschließen.

Um die Ausgabe der Flow Sampling Version 9 zu konfigurieren, müssen Sie die template Anweisung auf Hierarchieebene [edit forwarding-options sampling output version9] einschließen. Weitere Informationen zu cflowd finden Sie unter Aktivieren der Flow-Aggregation.

Die aggregate-export-interval Anweisung wird unter Konfigurieren der Verwerfungsabrechnung beschrieben, und die Anweisungen flow-active-timeout und flow-inactive-timeout sind unter Konfigurieren der Datenstromüberwachung beschrieben.

Die Ergebnisse der Datenverkehrsabtastung werden automatisch in einer Datei im Verzeichnis /var/tmp gespeichert. Um die abgetasteten Pakete in einer Datei zu sammeln, fügen Sie die file Anweisung auf Hierarchieebene [edit forwarding-options sampling family inet output] ein:

file { disable; filename filename; files number; size bytes; (stamp | no-stamp); (world-readable | no-world-readable); }

Ausgabeformat für Datenverkehrs-Sampling

Die Ausgabe der Datenverkehrsabtastung wird in einer ASCII-Textdatei gespeichert. Im Folgenden finden Sie ein Beispiel für die Ausgabe der Datenverkehrsabtastung, die in einer Datei im Verzeichnis /var/tmp gespeichert wird. Jede Zeile in der Ausgabedatei enthält Informationen für ein abgetastetes Paket. Sie können optional einen Zeitstempel für jede Zeile anzeigen.

Die Spaltenüberschriften werden nach jeder Gruppe von 1000 Paketen wiederholt.

# Apr 7 15:48:50

Time Dest Src Dest Src Proto TOS Pkt Intf IP TCP

addr addr port port len num frag flags

Apr 7 15:48:54 192.168.9.194 192.168.9.195 0 0 1 0x0 84 8 0x0 0x0

Apr 7 15:48:55 192.168.9.194 192.168.9.195 0 0 1 0x0 84 8 0x0 0x0

Apr 7 15:48:56 192.168.9.194 192.168.9.195 0 0 1 0x0 84 8 0x0 0x0

Apr 7 15:48:57 192.168.9.194 192.168.9.195 0 0 1 0x0 84 8 0x0 0x0

Apr 7 15:48:58 192.168.9.194 192.168.9.195 0 0 1 0x0 84 8 0x0 0x0

Um die Zeitstempeloption für die Datei my-samplefestzulegen, geben Sie Folgendes ein:

[edit forwarding-options sampling output file] user@host# set filename my-sample files 5 size 2m world-readable stamp;

Wenn Sie die Zeitstempeloption umschalten, wird ein neuer Header in die Datei aufgenommen. Wenn Sie die stamp Option festlegen, wird das Time Feld angezeigt.

# Apr 7 15:48:50 # Time Dest Src Dest Src Proto TOS Pkt Intf IP TCP # addr addr port port len num frag flags # Feb 1 20:31:21 # Dest Src Dest Src Proto TOS Pkt Intf IP TCP # addr addr port port len num frag flags

Nachverfolgung von Stichprobenvorgängen für den Datenverkehr

Tracing-Vorgänge verfolgen alle Sampling-Vorgänge des Datenverkehrs und zeichnen sie in einer Protokolldatei im Verzeichnis /var/log auf. Standardmäßig heißt diese Datei /var/log/sampled. Die Standarddateigröße beträgt 128 KB, und es werden 10 Dateien erstellt, bevor die erste überschrieben wird.

Um Datenverkehrsstichprobenvorgänge nachzuverfolgen, schließen Sie die traceoptions Anweisung auf Hierarchieebene [edit forwarding-options sampling] ein:

traceoptions { no-remote-trace; file filename <files number> <size bytes> <match expression> <world-readable | no-world-readable>; }

Beispiele für Datenverkehrs-Sampling

- Beispiel: Sampling einer einzelnen SONET/SDH-Schnittstelle

- Beispiel: Sampling des gesamten Datenverkehrs von einer einzigen IP-Adresse

- Beispiel: Sampling des gesamten FTP-Datenverkehrs

Beispiel: Sampling einer einzelnen SONET/SDH-Schnittstelle

Die folgende Konfiguration sammelt statistische Stichprobeninformationen von einem kleinen Prozentsatz des gesamten Datenverkehrs auf einer einzelnen SONET/SDH-Schnittstelle und sammelt sie in einer Datei mit dem Namen sonet-samples.txt.

Erstellen Sie den Filter:

[edit firewall family inet]

filter {

input sample-sonet {

then {

sample;

accept;

}

}

}

Wenden Sie den Filter auf die SONET/SDH-Schnittstelle an:

[edit interfaces]

so-0/0/1 {

unit 0 {

family inet {

filter {

input sample-sonet;

}

address 10.127.68.254/32 {

destination 172.16.74.7;

}

}

}

}

Konfigurieren Sie abschließend die Datenverkehrsabtastung:

[edit forwarding-options]

sampling {

input {

family inet {

rate 100;

run-length 2;

}

}

family inet {

output {

file {

filename sonet-samples.txt;

files 40;

size 5m;

}

}

}

}

Beispiel: Sampling des gesamten Datenverkehrs von einer einzigen IP-Adresse

Die folgende Konfiguration sammelt statistische Informationen über jedes Paket, das den Router über einen bestimmten Gigabit-Ethernet-Port erreicht, der von einer einzelnen Quell-IP-Adresse von 172.16.92.31stammt, und sammelt sie in einer Datei mit dem Namen samples-172-16-92-31.txt.

Erstellen Sie den Filter:

[edit firewall family inet]

filter one-ip {

term get-ip {

from {

source-address 172.16.92.31;

}

then {

sample;

accept;

}

}

}

Wenden Sie den Filter auf die Gigabit-Ethernet-Schnittstelle an:

[edit interfaces]

ge-4/1/1 {

unit 0 {

family inet {

filter {

input one-ip;

}

address 10.45.92.254;

}

}

}

Sammeln Sie schließlich Statistiken zu allen Kandidatenstichproben; Sammeln Sie in diesem Fall alle Statistiken:

[edit forwarding-options]

sampling {

input {

family inet {

rate 1;

}

}

family inet {

output {

file {

filename samples-172-16-92-31.txt;

files 100;

size 100k;

}

}

}

}

Beispiel: Sampling des gesamten FTP-Datenverkehrs

Die folgende Konfiguration sammelt statistische Informationen über einen moderaten Prozentsatz von Paketen, die das FTP-Datenübertragungsprotokoll im Ausgabepfad einer bestimmten T3-Schnittstelle verwenden, und sammelt die Informationen in einer Datei mit dem Namen t3-ftp-traffic.txt.

Erstellen Sie einen Filter:

[edit firewall family inet]

filter ftp-stats {

term ftp-usage {

from {

destination-port [ftp ftp-data];

}

then {

sample;

accept;

}

}

}

Wenden Sie den Filter auf die T3-Schnittstelle an:

[edit interfaces]

t3-7/0/2 {

unit 0 {

family inet {

filter {

input ftp-stats;

}

address 10.35.78.254/32 {

destination 10.35.78.4;

}

}

}

}

Sammeln Sie schließlich Statistiken zu 10 Prozent der Kandidatenstichproben:

[edit forwarding-options]

sampling {

input {

family inet {

rate 10;

}

}

family inet {

output {

file {

filename t3-ftp-traffic.txt;

files 50;

size 1m;

}

}

}

}

Tabellarischer Änderungsverlauf

Die Unterstützung der Funktion hängt von der Plattform und der Version ab, die Sie benutzen. Verwenden Sie den Feature-Explorer , um festzustellen, ob eine Funktion auf Ihrer Plattform unterstützt wird.

pre-rewrite-tos Anweisung auf Hierarchieebene

[edit forwarding-options sampling] ein.