从 Spotlight Secure 转向策略实施器

Spotlight Secure 威胁情报平台可聚合来自多个来源的威胁源,为整个组织内的 SRX 系列防火墙提供开放且可执行的综合情报。此产品现已被 Juniper Connected Security 策略实施器取代。Juniper Connected Security 框架通过将安全和网络设备作为一致的安全系统来利用,增强安全性,抵御外部和内部攻击。

策略实施器是一款编排解决方案,可编排用户意图和策略实施,从而在整个网络中实现威胁修复和微分段。本文档将介绍从 Spotlight Secure 迁移到策略实施器的后续工作。

Spotlight Secure 和策略实施器(采用瞻博网络 ATP 云)是两个不同的平台,因此不支持将威胁策略从 Spotlight Secure 直接迁移到策略实施器。相反,建议您在安装策略实施器之前,从 Space Fabric 中移除 Spotlight Connector,并移除 Security Director 上与威胁相关的配置。然后,您将需要重新配置数据和威胁源。以下章节概述了使用瞻博网络 ATP 云从 Spotlight Secure 到策略实施器的过渡过程。

Spotlight Secure 与策略实施器部署比较

Spotlight Secure连接器的功能是将所有可用的威胁情报汇集在一起,并可用于安全策略,现在通过瞻博网络 ATP 云策略实施器来完成。此外,策略实施器也是 Juniper Connected Security 解决方案的关键部分。

Spotlight Secure 已安装到单独的虚拟机上,然后作为专用节点添加到 Junos Space 上的 Junos Space 交换矩阵中,直到 15.1 版。策略实施器以独立部署的虚拟机形式提供。新的虚拟机并未将新 VM 添加为 Junos Space 节点,而是使用 Security Director 用户界面通过工作流程简化了配置。

Spotlight Secure 支持高可用性部署。当前版本的策略策略实施器仅作为单个独立部署受支持。

许可证要求

对于现有的 Spotlight Secure 客户,不需要新的额外许可证。如果您有 Spot-CC 许可证,它还可以与策略实施器和瞻博网络 ATP 云一起使用。仅当您希望通过瞻博网络 ATP 云使用整套 Juniper Connected Security 功能时,才需要策略实施器许可证。Juniper Connected Security/策略实施器功能包括所有威胁防御类型:C&C、受感染的主机、恶意软件、GeoIP 以及策略管理和部署功能,例如安全交换矩阵和威胁防御策略。有关详细信息,请参阅 瞻博网络 ATP 云配置类型的功能 。

瞻博网络 ATP 云与 Spotlight Secure 对比表

下表提供了产品比较:

| 特征 |

Spotlight Secure 中的支持 |

通过策略实施器和瞻博网络 ATP 云提供支持 |

使用瞻博网络 ATP 云、Security Director 和策略实施器的工作流程 |

|---|---|---|---|

| 命令和控制源 |

完全支持 |

完全支持 |

|

| 自定义源 |

完全支持阻止列表、允许列表和动态地址功能。 |

完全支持阻止列表、允许列表、感染主机和动态地址功能 |

|

| 受感染的主机 |

Spotlight 不直接支持。您必须创建自定义 Feed |

瞻博网络 ATP 云支持与策略实施器和 Security Director 原生集成的受感染主机源。 |

瞻博网络 ATP 云支持与策略实施器和 Security Director 原生集成的受感染主机源。 |

| 接入网络级别的受感染主机修复 |

不支持使用 Spotlight 和 Security Director |

瞻博网络 ATP 云支持与策略实施器原生集成的受感染主机信息源。策略实施器可以在接入网络级别采取阻止/隔离措施。

注意:

这需要 策略实施器 许可证,并且不附带 SPOT_CC 许可证。 |

瞻博网络 ATP 云支持与策略实施器原生集成的受感染主机信息源。策略实施器可以在交换机端口级别执行阻止/隔离作。 |

将 Spotlight Secure 迁移到策略实施器配置概述

在本节中,将并排比较 Security Director 15.1 上的 Spotlight Secure 和 Security Director 16.1 及更高版本上的策略实施器的功能配置,以帮助重新配置您的威胁策略。

以下是迁移所需的任务概述:

-

记录当前版本的 Security Director 中的当前数据和源配置。

-

从 Junos Space 交换矩阵中移除 Spotlight 连接器,并移除威胁防御配置。

-

升级至最新版本的 Junos Space 和 Security Director。

注意:由于底层作系统在 Junos Space 版本 16.1 上升级到 Centos6.8,因此请先将 Junos Space 和应用程序升级到 15.2R2,然后再按照文档恢复数据库,然后再部署 16.1 或更高版本。有关详细信息,请参阅 Junos Space 16.1 发行说明 。

-

部署策略实施器虚拟机。请参阅以下部分中的说明。

-

部署 Security Director 并将策略实施器安装到 Security Director。

-

配置瞻博网络 ATP 云领域并将 SRX 系列设备注册到该领域。对于所有部署模型,都需要配置 ATP 云领域并注册防火墙。

-

配置信息源和威胁策略。

安装策略实施器

策略实施器可对所有安全设备(包括物理设备和虚拟设备)进行集中式集成管理,让您能够将来自不同解决方案的威胁情报组合在一起,并从一个管理点根据该情报采取行动。使用策略实施器及其通过瞻博网络 ATP 云提供的情报源,您可以创建威胁防御策略,为威胁类型(例如已知的恶意软件、命令和控制服务器、受感染的主机和基于 Geo IP 的服务器数据)提供监控和可作的情报。

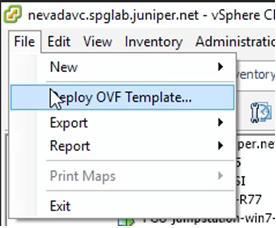

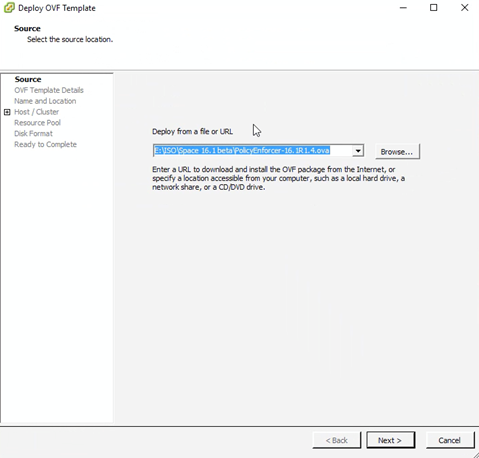

策略实施器以 OVA 文件的形式提供,应通过 VMware ESX 进行部署。

-

从瞻博网络软件 下载页面下载策略实施器虚拟机 OVA 映像。建议将策略实施器部署在与 Junos Space 相同的 ESX 服务器上。

注意:请勿更改从瞻博网络支持站点下载的策略实施器虚拟机映像文件的名称。如果更改映像文件的名称,则策略实施器虚拟机的创建可能会失败。

图 1:部署策略实施器 OVF 文件 1 图 2:部署策略实施器 OVF 文件 2

图 2:部署策略实施器 OVF 文件 2 注意:

注意:有关完整的策略实施器安装文档,请参阅 使用 OVA 文件部署和配置策略实施器 。

-

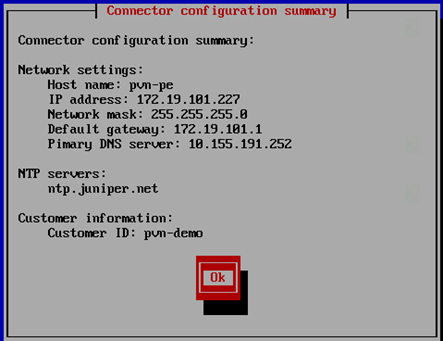

初始配置是通过控制台完成的。除了网络和主机配置之外,您还必须设置客户 ID 并重置 root 密码。策略实施器的默认登录名为用户名: root,密码: abc123

图 3:策略实施器配置摘要

-

部署策略实施器后,必须通过 Security Director 用户界面将其添加到 Security Director 中。在 Security Director UI 中,导航到 管理 > 策略实施器 > 设置。

注意:与 Spotlight Secure 不同,策略实施器不需要添加到 Junos Space 交换矩阵。添加只能通过 Security Director UI 完成。

-

在“设置”页面上,有三种 ATP 云配置类型可供选择。

-

采用 Juniper Connected Security 的 ATP 云 - 所有策略实施器功能和威胁防御类型均可用

-

ATP 云 - 所有威胁防御类型均可用:命令和控制服务器、地理 IP 和受感染主机。

-

仅限云源 - 命令和控制服务器以及 Geo IP 是唯一可用的威胁防御类型。

-

无选择(无 ATP 云)- 可以选择不进行选择。不做任何选择时,瞻博网络 ATP 云将无法提供源,但可以使用策略实施器提供的安全交换矩阵、策略实施组和威胁防御策略的优势。受感染的主机是唯一可用的预防类型

注意:您可以通过 Juniper Connected Security 从云源切换到 ATP 云,或从 ATP 云切换到 ATP 云,但反之则不支持。

注意:如果仅从云源升级到 ATP 云,则无法再次回滚。升级将重置之前参与威胁防御的所有设备,并且您必须将其重新注册到 ATP 云中。从 ATP 云升级到具有 Juniper Connected Security 的 ATP 云时也是如此。“ATP 云与 Juniper Connected Security”适用于 Juniper Connected Security 解决方案,本节未涵盖。

注意:请参阅 瞻博网络 ATP 云配置类型概述 ,了解有关此主题的策略实施器文档。

-

带有 ATP 云的策略实施器不支持用于移除策略实施器的工作流。要切换到其他策略实施器,请替换“策略实施器”设置页面中的 IP 和登录信息。

配置高级威胁防御功能: Spotlight Secure/策略实施器比较

以下部分并排比较了在 Spotlight Secure 上如何配置高级威胁防御功能与使用策略实施器配置这些功能的方式。

配置命令与控制以及受感染的主机

Spotlight Secure:C&C 和受感染的主机

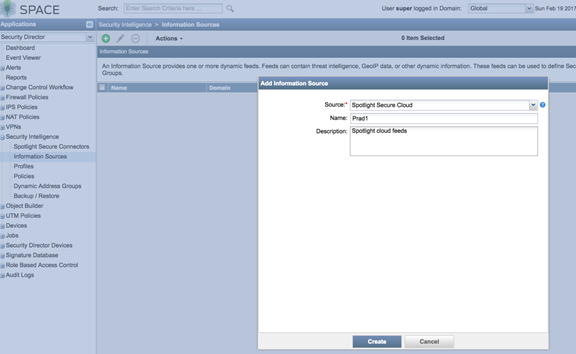

以下是在带有 Spotlight Secure 的 Security Director 15.1 上配置 C&C 和受感染的主机源的方式:

-

在“安全 智能 > 信息源”下,单击 “+ ”添加新的信息源。选择 Spotlight Secure Cloud 作为源。

图 4:Spotlight Secure:添加信息源

-

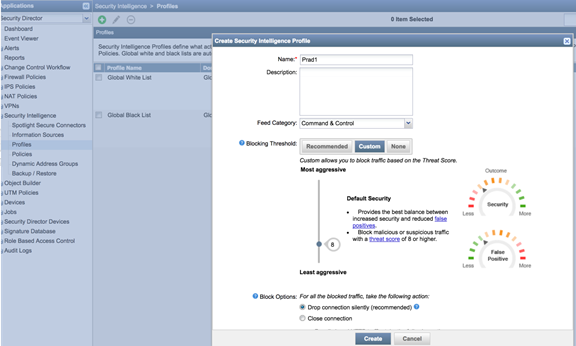

从 Security intelligence > 配置文件 创建安全智能配置文件。选择 Command and Control 作为源类别,并设置 Blocking 阈值。配置块选项和日志记录。

图 5:Spotlight Secure:创建安全智能配置文件

-

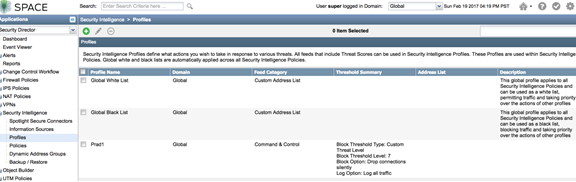

完成工作流程以创建配置文件。

图 6:Spotlight Secure:创建配置文件

-

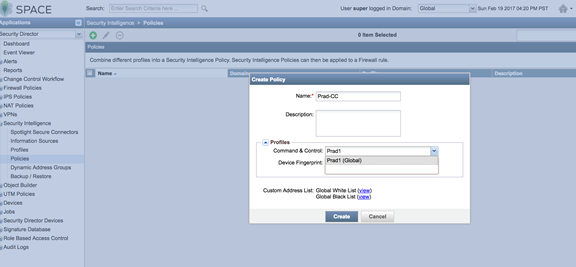

创建安全智能策略。

图 7:Spotlight Secure:创建安全智能策略

-

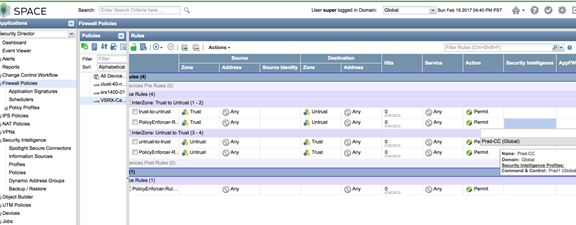

将安全智能策略应用于防火墙策略。

图 8:Spotlight Secure:将安全智能策略应用于防火墙策略

带有 ATP 云的策略实施器:C&C 和受感染的主机

以下是在 Security Director 16.1 及更高版本上使用策略实施器配置 C&C 和受感染的主机源的方式:

策略实施器只能配置瞻博网络 ATP 云源,或仅用于启用命令和控制源。以下说明仅适用于云源。

除了此处提供的说明之外,还可以将“ 配置 > 引导 设置”下的“威胁防御引导设置”> “威胁防御 ”用于向导驱动的工作流。

-

通过导航到配置 ATP 云领域>配置威胁防御>配置瞻博网络 ATP 云领域。单击 + 创建领域。

(您必须拥有瞻博网络 ATP 云帐户才能配置领域。如果您没有帐户,请单击“瞻博网络 ATP 云领域”窗口中提供的链接,在“瞻博网络 ATP 云帐户”页面创建一个帐户。有关详细信息,请参阅 创建瞻博网络 ATP 云领域和注册设备或关联站点 。

注意:创建帐户或领域不需要瞻博网络 ATP 云高级版许可证。

-

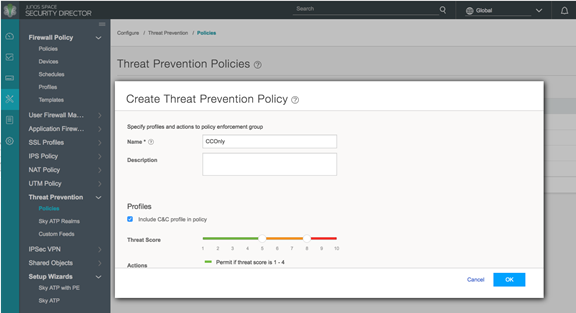

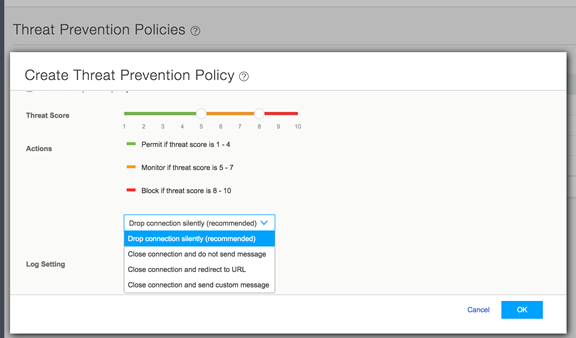

创建 ATP 云领域后,通过导航到 配置 > 威胁防御 > 策略来添加策略。单击 + 创建策略。启用复选框以 在策略中包括 C&C 配置文件 ,并设置威胁评分阈值、作和日志记录。

图 9:策略实施器:创建威胁防御策略 图 10:策略实施器:创建威胁防御策略,选择威胁评分和日志记录

图 10:策略实施器:创建威胁防御策略,选择威胁评分和日志记录

-

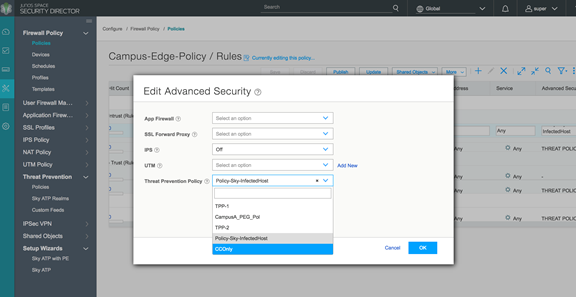

将威胁防御策略应用于防火墙策略。

图 11:策略实施器:将威胁防御策略应用于防火墙策略

-

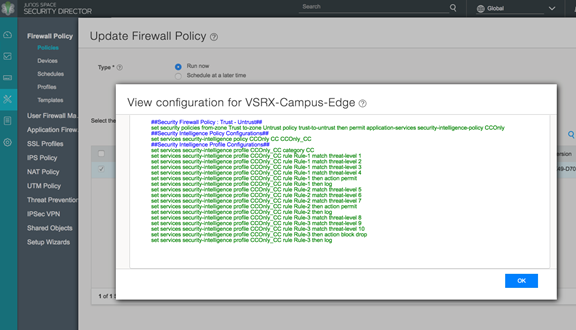

发布、验证配置并更新到防火墙。

图 12:策略实施器:更新防火墙策略 注意:

注意:如果在“ 管理 > 策略实施器 > 设置”下选择 ATP 云作为 ATP 云配置类型,则工作流保持不变,但会有更多参数可用于配置反恶意软件。

配置自定义源

Spotlight Secure:自定义源

以下是在带有 Spotlight Secure 的 Security Director 15.1 上配置自定义源的方式:

-

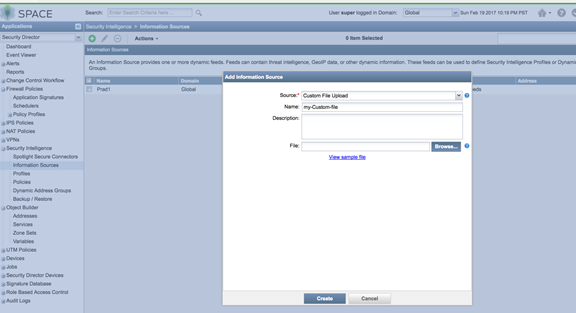

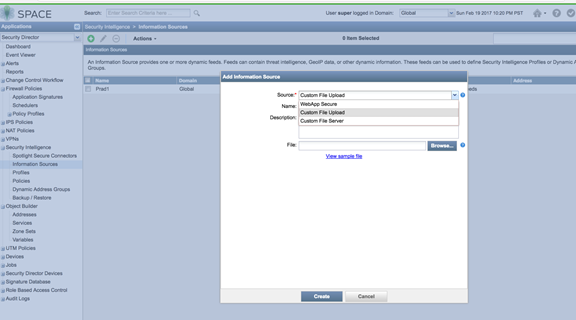

通过导航到 Security Intelligence > Information Source 创建信息源。单击 + 添加源。(请注意,不再支持 WebApp Secure。

图 13:Spotlight Secure:添加信息源

-

从自定义文件上传。选择 “源 ”作为 “自定义文件上传” ,然后指向本地文件。

图 14:Spotlight Secure:配置自定义文件上传

-

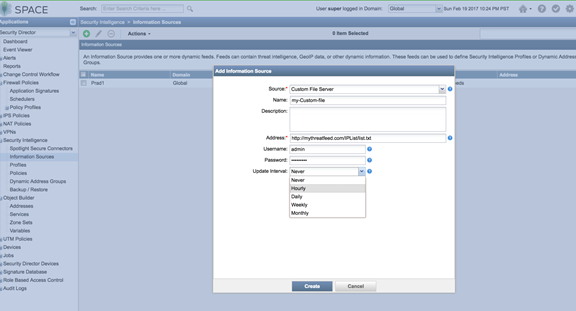

配置从远程文件服务器定期上载。提供要轮询的纯文本文件的完整 URL,然后输入服务器登录信息、 用户名 和 密码。

图 15: Spotlight Secure:输入服务器登录以上传自定义文件

-

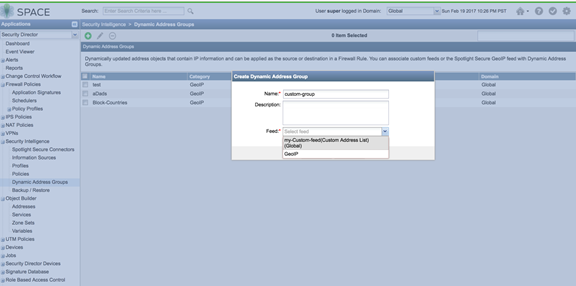

通过导航到“ 安全智能 ” >“动态地址组”来创建动态对象。将 Feed 配置为在上一步中创建的自定义 Feed。

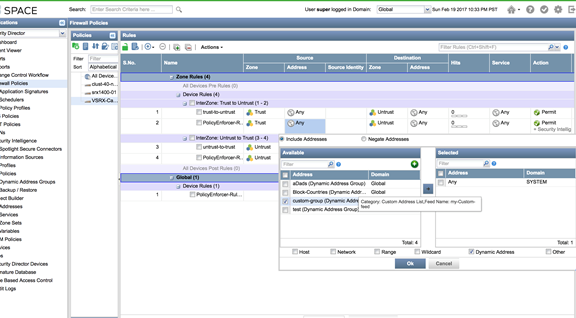

图 16:Spotlight Secure:在动态地址组 中选择自定义源

中选择自定义源

-

在安全策略中使用动态对象。

图 17:Spotlight Secure:在安全策略 中选择动态地址

中选择动态地址

-

通过导航到安全智能>配置文件,将自定义源配置为允许列表或阻止列表。编辑全局允许列表或全局待办列表以添加在前面步骤中创建的自定义源。

带有 ATP 云的策略实施器:自定义源

以下是在 Security Director 16.1 及更高版本上使用策略实施器配置自定义源的方式:

除了此处提供的说明之外,还可以将“ 配置 > 引导 设置”下的“威胁防御引导设置”> “威胁防御 ”用于向导驱动的工作流。

策略实施器支持从文件服务器手动添加或上传自定义源信息。自定义源可以是动态对象、受感染主机列表、允许列表或黑名单,然后可以在防火墙规则的匹配标准中使用。

-

通过导航以 配置 >威胁 防御 > 自定义源来创建自定义源。点击 + 创建新的 Feed。

-

为自定义源提供名称和描述,然后选择源类型的选项卡:“ 动态地址”、“ 阻止列表”、“ 允许列表 ”或 “受感染的主机”。

-

手动配置 IP 列表或从本地文件上传。IP 列表可以定义为单个 IP 地址、IP 地址范围或子网。有关完整详细信息,请参阅 创建自定义 Feed 。

注意:可以在防火墙策略中使用动态对象,以匹配作为源或目标地址对象的条件。

注意:策略实施器仅支持基于云的 C&C 源,而不支持自定义 C&C 源。策略实施器 API 可用于扩展此功能。

-

上传本地文件。选择页面右上角的“ 上传文件 ”选项。

-

如果配置了允许列表,则从这些 IP 地址下载的内容将被视为受信任。对于阻止列表,从这些 IP 地址下载的所有内容都将被阻止。动态对象可在防火墙策略匹配标准中用作源地址或目标地址对象。

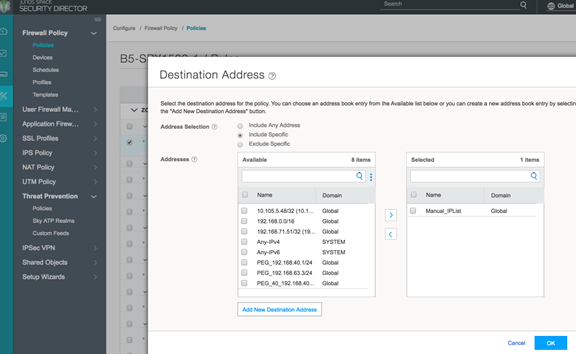

图 18:策略实施器:在防火墙策略 中使用动态地址

中使用动态地址

配置地理 IP

Spotlight Secure:地理 IP

以下是在带有 Spotlight Secure 的 Security Director 15.1 上配置 Geo IP 源的方式:

-

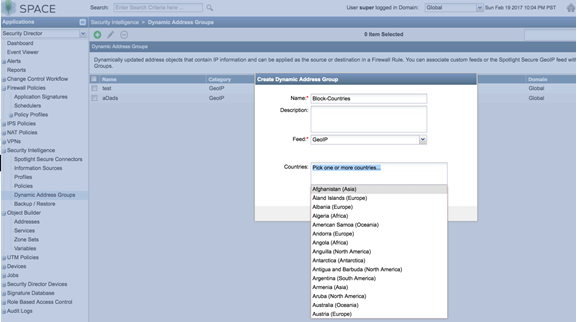

通过导航到 Security Intelligence >动态地址组,在动态对象下创建 GeoIP 对象。选择源作为 GeoIP ,然后从下拉列表中选择国家/地区。

图 19:Spotlight Secure:使用动态地址组 创建地理 IP

创建地理 IP

-

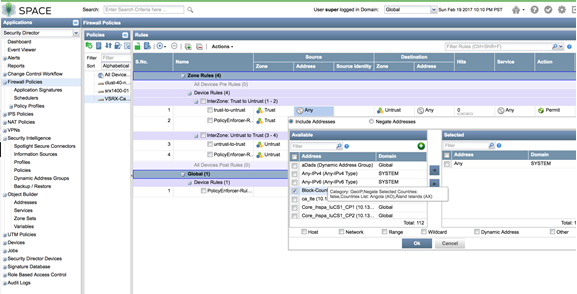

在防火墙策略中使用地理 IP 对象。

图 20:Spotlight Secure:在防火墙策略 中使用地理 IP

中使用地理 IP

带有 ATP 云的策略实施器:地理 IP

以下是在 Security Director 16.1 及更高版本上使用策略实施器配置 Geo IP 源的方式:

-

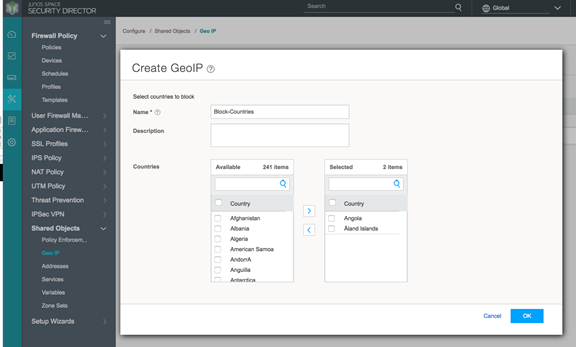

定义 GeoIP 对象,然后通过导航到配置 > 个共享对象> Geo IP 来在防火墙策略的匹配标准中使用这些对象。创建地理 IP 信息源,然后从列表中选择要包含的国家/地区。(此功能需要 SecIntel 或瞻博网络 ATP 云许可证。

图 21:策略实施器:创建地理 IP

-

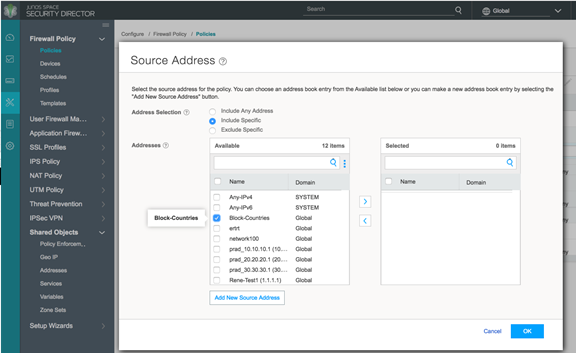

在防火墙策略中使用您创建的地理 IP 源作为源地址或目标地址。

图 22:策略实施器:在防火墙策略 中使用地理 IP

中使用地理 IP