按照以下步骤添加身份提供者 (IdP) 以用于对门户用户进行身份验证。

将您的 IdP 添加到您的组织,然后添加您的自定义角色,删除不需要的本地帐户,并向您的用户提供首次登录说明。

要添加标识提供者,请执行以下作:

- 在Juniper Mist门户的左侧菜单中,选择“组织”>“管理员>设置”。

- 在“身份提供商”部分中,单击“添加 IDP”。

- 在 Create Identity Provider 窗口中:

- 输入名称,然后单击“添加”。

- 对于“名称 ID 格式”,选择要使用的格式。

大多数人使用电子邮件地址作为名称 ID。如果对 IdP 用户帐户使用其他标识符,请选择“

未指定”。

- 复制 ACS URL(断言消费者服务 URL),您需要在 IdP 门户中完成 SAML 2.0 集成。

- 使“创建身份提供程序”窗口保持打开状态,以便稍后可以在此过程中返回到该窗口。

- 转到 IdP 门户并完成以下任务:

-

为将使用此集成向门户进行身份验证的用户设置用户帐户和角色Juniper Mist。

-

为 Juniper Mist 创建 SAML 2.0 SSO 集成。

-

从 SAML 2.0 SSO 集成中获取以下信息:

-

下载证书。

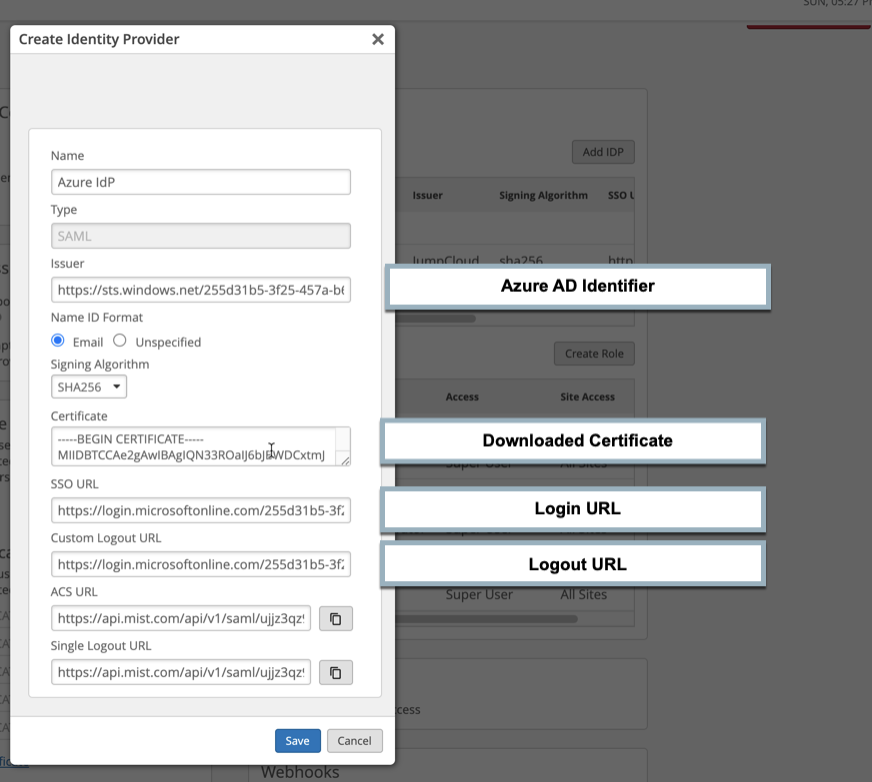

- 返回到 Juniper Mist 中创建身份提供程序,并使用 SAML 2.0 SSO 集成中的信息填写以下字段:

例:

此示例演示如何通过输入右侧 Microsoft Azure 字段中的值来完成左侧的 Juniper Mist 字段。

- 单击“保存”以保存设置并关闭窗口。

- 为确保用户访问,请完成以下所有要求:

-

创建自定义角色。 为将通过 SSO 访问Juniper Mist的用户创建与 IdP 角色相对应的自定义角色。用户角色决定了用户可以访问的门户功能。有关自定义角色的帮助,请参阅 为单一登录访问创建自定义角色。

删除本地帐户。删除之前为Mist组织创建的任何管理员帐户,但一个超级用户帐户除外。

原因如下:

由于您想使用 IdP 而不是 Mist 来对用户进行身份验证,因此他们之前创建的 Mist 帐户没有任何用处。当有人使用 SSO 登录时,该电子邮件地址将“链接”到 SSO IdP,除非删除 SSO 配置,否则无法使用其之前创建的本地帐户。

建议使用一个具有超级用户角色的本地帐户作为紧急备份。这样,如果发生 SSO 问题,一个人可以使用其本地帐户访问您的Mist组织。

由于用户不能同时将一个电子邮件地址用于 SSO 和本地帐户,因此本地帐户应使用与 SSO 一起使用的电子邮件地址不同的电子邮件地址进行设置。例如,对本地帐户使用个人电子邮件地址,对 SSO 帐户使用工作电子邮件地址。

提供首次登录说明。 确保用户了解首次登录过程。首次登录 Juniper Mist 时,必须使用 SSO 网址或 IdP 控制面板连接到Juniper Mist。此步骤仅在首次登录时是必需的,以便将帐户建立为 SSO 帐户。之后,他们可以使用 SSO URL 或直接转到Juniper Mist门户 (manage.mist.com)。

如果发生错误,请参阅 身份提供程序设置问题疑难解答。