本页内容

专用 VLAN

了解专用 VLAN

VLAN 可将广播限制到指定用户。专用 VLAN (PVLAN) 通过限制 VLAN 内的通信,进一步实现了此概念。PVLAN 通过限制通过其成员交换机端口(称为 专用端口)的流量来实现这一点,以便这些端口仅与指定的上行链路中继端口或同一个 VLAN 内的指定端口进行通信。上行链路中继端口或链路聚合组 (LAG) 通常连接到路由器、防火墙、服务器或提供商网络。每个 PVLAN 通常包含许多专用端口,这些端口仅与一个上行链路端口进行通信,从而阻止端口之间进行通信。

PVLAN 可在 VLAN 内的端口之间提供第 2 层隔离,通过在主 VLAN 中创建辅助 VLAN(社区 VLAN 和 隔离 VLAN),将广播域拆分为多个离散广播子域。同一社区 VLAN 内的端口可相互通信。隔离 VLAN 中的端口 只能 与单个上行链路端口进行通信。

与常规 VLAN 类似,PVLAN 在第 2 层 是隔离的,并且需要以下选项之一才能在辅助 VLAN 之间路由第 3 层流量:

与路由器的混合端口连接

路由的 VLAN 接口 (RVI)

要在辅助 VLAN 之间路由第 3 层流量,PVLAN 只需要上述选项之一。如果使用 RVI,您仍然可以实施与路由器的混合端口连接,并将混合端口设置为仅处理进出 PVLAN 的流量。

PVLAN 可用于限制广播和未知单播流量,以及限制已知主机之间的通信。服务提供商可通过 PVLAN 保持客户彼此相互隔离。PVLAN 的另一个典型用途是在酒店内提供每间客房的互联网接入。

您可以将 PVLAN 配置为跨越支持 PVLAN 的交换机。

本主题介绍有关 EX 系列交换机上 PVLAN 的以下概念:

- PVLAN 的优势

- PVLAN 的典型结构和主要应用

- PVLAN 在 MX 系列路由器上的典型结构和主要应用

- PVLAN 在 EX 系列交换机上的典型结构和主要应用

- 隔离 VLAN 和社区 VLAN 之间的路由

- PVLAN 使用 802.1Q 标记来识别数据包

- PVLAN 高效使用 IP 地址

- PVLAN 端口类型和转发规则

- 创建 PVLAN

- 专用 VLAN 的限制

PVLAN 的优势

在以下部署场景中,隔离单个 VLAN 的需求特别有用:

服务器场 - 典型的 Internet 服务提供商使用服务器场为众多客户提供 Web 托管服务。将各种服务器放置在单个服务器场中便于管理。如果所有服务器都在同一 VLAN 中,则会出现安全性问题,因为第 2 层广播会传输到 VLAN 中的所有服务器。

城域以太网网络 — 城域服务提供商为各式各样的住宅、租赁社区和企业提供第 2 层以太网访问。传统解决方案是每个客户部署一个 VLAN,不可扩展且难以管理,导致潜在的 IP 地址浪费。PVLAN 提供了更安全、更高效的解决方案。

PVLAN 的典型结构和主要应用

PVLAN 可以在单个交换机上配置,也可以配置为跨多个交换机。域和端口的类型包括:

主 VLAN — PVLAN 的主 VLAN 使用完整 PVLAN 的 802.1Q 标记 (VLAN ID) 定义。主 PVLAN 可以包含多个辅助 VLAN(一个隔离 VLAN 和多个社区 VLAN)。

隔离 VLAN/隔离端口 — 一个主 VLAN 只能包含一个隔离 VLAN。隔离 VLAN 中的接口只能将数据包转发到混合端口或交换机间链路 (ISL) 端口。隔离接口不能将数据包转发到另一个隔离接口;隔离接口无法接收来自另一个隔离接口的数据包。如果客户设备 只需要 访问网关路由器,则必须将设备连接到隔离的中继端口。

社区 VLAN/社区端口 — 您可以在单个 PVLAN 中配置多个社区 VLAN。特定社区 VLAN 内的接口可与属于同一社区 VLAN 的任何其他接口建立第 2 层通信。社区 VLAN 中的接口也可以与混合端口或 ISL 端口进行通信。例如,如果您有两台客户设备,需要与其他客户设备隔离,但必须能够相互通信,请使用公共端口。

混合端口 — 混合端口与 PVLAN 中的所有接口进行第 2 层通信,无论接口属于隔离 VLAN 还是社区 VLAN。混合端口是主 VLAN 的成员,但不包含在任何辅助子域中。第 3 层网关、DHCP 服务器和其他需要与端点设备通信的可信设备通常连接到混合端口。

交换机间链路 (ISL) — ISL 是连接 PVLAN 中的多台交换机并包含两个或多个 VLAN 的中继端口。仅当 PVLAN 跨越多台交换机时才需要。

配置的 PVLAN 是 主 域(主 VLAN)。在 PVLAN 中,您可以配置 辅助 VLAN,这些 VLAN 将成为嵌套在主域中的子域。PVLAN 可以在单个交换机上配置,也可以配置为跨多个交换机。 图 1 中所示的 PVLAN 包括两台交换机,一个是主 PVLAN 域,另一个是多个子域。

中的子域

中的子域

如 图 3 所示,PVLAN 只有一个主域和多个辅助域。域的类型包括:

主 VLAN — 用于将帧下游转发到隔离和社区 VLAN。PVLAN 的主 VLAN 是使用用于完整 PVLAN 的 802.1Q 标记 (VLAN ID) 定义的。主 PVLAN 可以包含多个辅助 VLAN(一个隔离 VLAN 和多个社区 VLAN)。

辅助隔离 VLAN — 仅从主 VLAN 接收数据包并将帧上游转发至主 VLAN。隔离 VLAN 是嵌套在主 VLAN 内的辅助 VLAN。一个主 VLAN 只能包含一个隔离的 VLAN。隔离 VLAN(隔离接口)中的接口只能将数据包转发到混合端口或 PVLAN 中继端口。隔离接口不能将数据包转发到另一个隔离接口;隔离的接口也不能从另一个隔离接口接收数据包。如果客户设备 只需要 访问路由器,则必须将设备连接到隔离的中继端口。

辅助交换机间隔离 VLAN — 用于通过 PVLAN 中继端口将隔离 VLAN 流量从一台交换机转发到另一台交换机的 VLAN。交换机间隔离 VLAN 需要 802.1Q 标记,因为 IEEE 802.1Q 使用内部标记机制,中继设备通过该机制将 4 字节 VLAN 帧识别选项卡插入数据包标头。交换机间隔离 VLAN 是嵌套在主 VLAN 内的辅助 VLAN。

辅助社区 VLAN — 用于在社区成员(VLAN 内的用户子集)之间传输帧,以及将帧上游转发到主 VLAN。社区 VLAN 是嵌套在主 VLAN 内的辅助 VLAN。您可以在单个 PVLAN 中配置多个社区 VLAN。特定社区 VLAN 内的接口可与属于同一社区 VLAN 的任何其他接口建立第 2 层通信。社区 VLAN 中的接口还可以与混合端口或 PVLAN 中继端口进行通信。

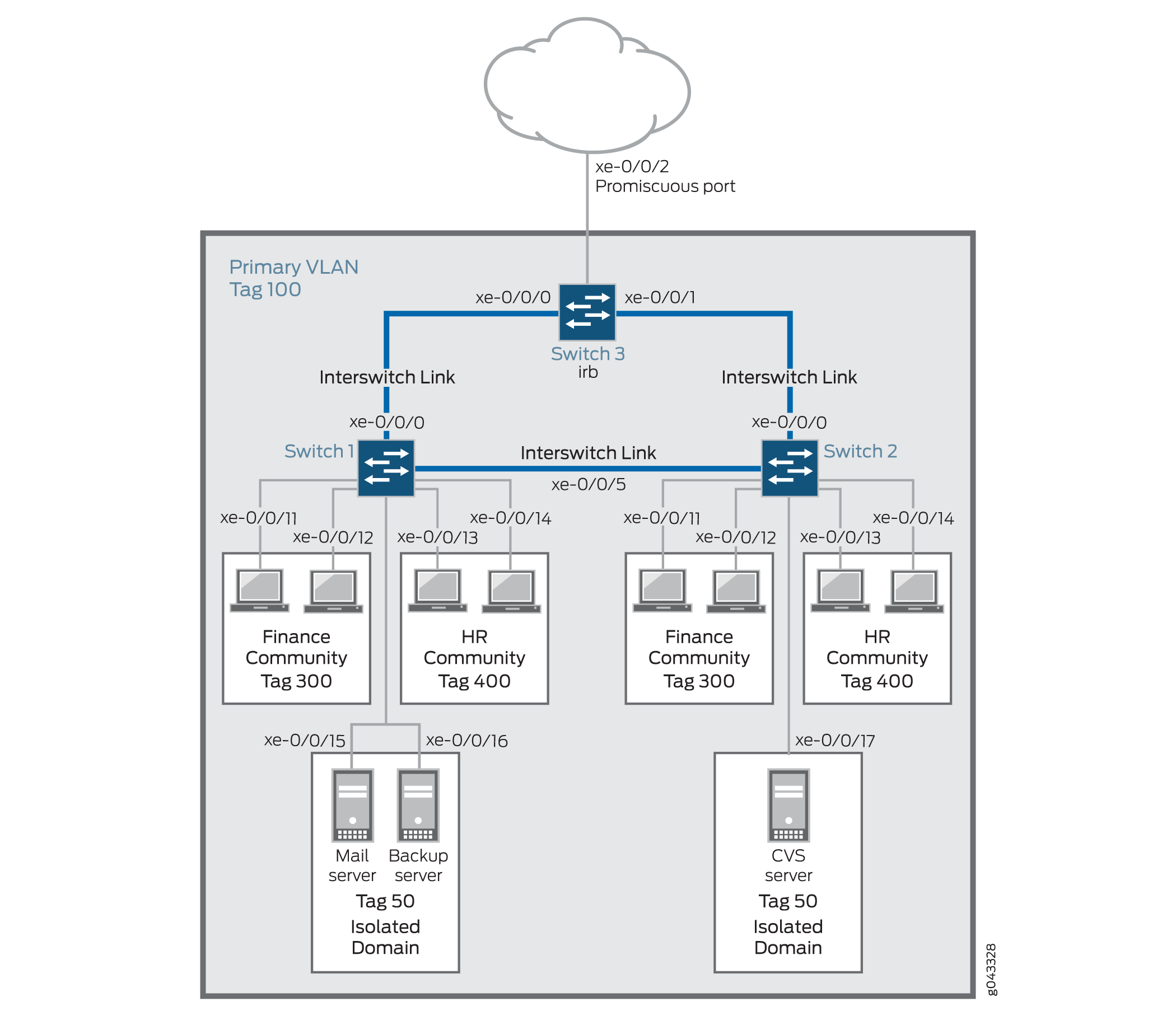

图 2 显示了跨多个交换机的 PVLAN,其中主 VLAN (100) 包含两个社区域和 (300 400) 和一个交换机间隔离域。

的 PVLAN

的 PVLAN

主 VLAN 和辅助 VLAN 计数在 QFX 系列上支持的 4089 个 VLAN 上限中。例如, 图 2 中的每个 VLAN 都计入此限制。

PVLAN 在 MX 系列路由器上的典型结构和主要应用

配置的 PVLAN 成为主域,辅助 VLAN 成为嵌套在主域内的子域。可以在单个路由器上创建 PVLAN。 图 3 所示的 PVLAN 包括一个路由器,带有一个主 PVLAN 域和多个辅助子域。

的子域

的子域

域的类型包括:

主 VLAN — 用于将帧下游转发到隔离和社区 VLAN。

辅助隔离 VLAN — 仅从主 VLAN 接收数据包并将帧上游转发至主 VLAN。

辅助交换机间隔离 VLAN — 用于通过 PVLAN 中继端口将隔离 VLAN 流量从一台路由器转发到另一台路由器的 VLAN。

辅助社区 VLAN — 用于在社区成员(VLAN 中的用户子集)之间传输帧,以及将帧上游转发到主 VLAN 的 VLAN。

MX80 路由器、增强型 LAN 模式中带有 DPC 的 MX240、MX480 和 MX960 路由器以及具有 MPC1、MPC2 和自适应服务 PIC 的 MX 系列 路由器支持 PVLAN。

PVLAN 在 EX 系列交换机上的典型结构和主要应用

PVLAN 的主 VLAN 是使用用于完整 PVLAN 的 802.1Q 标记 (VLAN ID) 定义的。在 EX9200 交换机上,还必须使用自己单独的 VLAN ID 来定义每个辅助 VLAN。

图 4 显示了单个交换机上的 PVLAN,其中主 VLAN (VLAN 100) 包含两个社区 VLAN(VLAN 300 和 VLAN 400)和一个隔离 VLAN (VLAN 50)。

上的专用 VLAN

上的专用 VLAN

图 5 显示了跨多个交换机的 PVLAN,其中主 VLAN (VLAN 100) 包含两个社区 VLAN(VLAN 300 和 VLAN 400)和一个隔离 VLAN (VLAN 200)。它还显示交换机 1 和 2 通过交换机间链路(PVLAN 中继链路)连接。

的 PVLAN

的 PVLAN

此外, 图 4 和 图 5 所示的 PVLAN 使用连接到路由器的混合端口,作为在社区和隔离 VLAN 之间路由第 3 层流量的方法。您可以在 图 4 中的交换机或 图 5 中的其中一台交换机上配置 RVI(在某些 EX 交换机上),而不是使用连接到路由器的混合端口。

要在隔离 VLAN 和社区 VLAN 之间路由第 3 层流量,您必须将路由器连接到混合端口(如 图 4 和 图 5 所示),或者配置 RVI。

如果选择 RVI 选项,则必须为 PVLAN 域中的主 VLAN 配置一个 RVI。无论域是否包含一台或多台交换机,此 RVI 为整个 PVLAN 域提供服务。配置 RVI 后,辅助 VLAN 接口接收的第 3 层 数据包将映射到 RVI 并由 RVI 路由。

设置 RVI 时,还必须启用代理地址解析协议 (ARP),以便 RVI 可以处理辅助 VLAN 接口接收的 ARP 请求。

有关在单个交换机和多个交换机上配置 PVLAN 的信息,请参阅 在单个 EX 系列交换机上创建专用 VLAN (CLI 过程)。有关配置 RVI 的信息,请参阅 在 EX 系列交换机上的专用 VLAN 中配置路由 VLAN 接口。

隔离 VLAN 和社区 VLAN 之间的路由

要在隔离 VLAN 和社区 VLAN 之间路由第 3 层流量,必须将外部路由器或交换机连接到主 VLAN 的中继端口。主 VLAN 的中继端口是 混合 端口;因此, 它可以与 PVLAN 中的所有端口进行通信。

PVLAN 使用 802.1Q 标记来识别数据包

当数据包标有客户特定的 802.1Q 标记时,该标记将标识网络中所有交换机或路由器的数据包所有权。有时,PVLAN 中需要 802.1Q 标记来跟踪来自不同子域的数据包。 表 1 显示了主 VLAN 或辅助 VLAN 何时需要 VLAN 802.1Q 标记。

| 在一台交换机上 | 在多台交换机上 | |

|---|---|---|

| 主 VLAN | 通过设置 VLAN ID 指定 802.1Q 标记。 |

通过设置 VLAN ID 指定 802.1Q 标记。 |

| 辅助 VLAN | VLAN 上无需标记。 |

VLAN 需要 802.1Q 标记:

|

PVLAN 高效使用 IP 地址

PVLAN 提供 IP 地址保护和 IP 地址的高效分配。在典型网络中,VLAN 通常对应于单个 IP 子网。在 PVLAN 中,所有辅助 VLAN 中的主机都属于同一个 IP 子网,因为子网已分配给主 VLAN。系统会根据与主 VLAN 关联的 IP 子网,为辅助 VLAN 中的主机分配 IP 地址,其 IP 子网屏蔽信息会反映主 VLAN 子网的信息。但是,每个辅助 VLAN 都是一个单独的广播域。

PVLAN 端口类型和转发规则

PVLAN 最多可使用六种不同的端口类型。图 2 中所示的网络使用混合端口将信息传输到路由器,使用社区端口将财务和人力资源社区连接到各自的交换机,使用隔离端口连接服务器,以及使用PVLAN中继端口连接两台交换机。PVLAN 端口有不同的限制:

混合中继端口 — 混合端口与 PVLAN 中的所有接口进行第 2 层通信,无论该接口属于隔离 VLAN 还是社区 VLAN。混合端口是主 VLAN 的成员,但不包含在其中一个辅助子域中。第 3 层网关、DHCP 服务器和其他需要与端点设备通信的可信设备通常连接到混合端口。

PVLAN 中继链路 — 仅当 PVLAN 配置为跨越多台交换机时,才需要 PVLAN 中继链路(也称为交换机间链路)。PVLAN 中继链路连接组成 PVLAN 的多台交换机。

PVLAN 中继端口 — 在多交换机 PVLAN 配置中,需要一个 PVLAN 中继端口来跨越交换机。PVLAN 中继端口是 PVLAN 内所有 VLAN(即主 VLAN、社区 VLAN 和交换机间隔离 VLAN)中的成员,它传输来自主 VLAN 和所有辅助 VLAN 的流量。它可以与隔离端口以外的所有端口通信。

PVLAN 中继端口与隔离端口之间的通信通常是单向的。PVLAN 中继端口在交换机间隔离 VLAN 中的成员资格仅用于出口,这意味着隔离端口可以将数据包转发到 PVLAN 中继端口,但 PVLAN 中继端口不会将数据包转发到隔离端口(除非数据包通过混合访问端口进入,因此被转发到与混合端口相同的主 VLAN 中的所有辅助 VLAN)。

辅助 VLAN 中继端口(未显示)— 辅助中继端口承载辅助 VLAN 流量。对于给定的专用 VLAN,一个备用 VLAN 中继端口只能承载一个备用 VLAN 的流量。但是,只要每个辅助 VLAN 都是不同主 VLAN 的成员,辅助 VLAN 中继端口就可以承载多个辅助 VLAN 的流量。例如,辅助 VLAN 中继端口可以为作为主 VLAN pvlan100 一部分的社区 VLAN 传输流量,也可以为作为主 VLAN pvlan400 一部分的隔离 VLAN 传输流量。

社区端口 - 社区端口之间以及与其混合端口进行通信。社区端口仅为一组选定的用户提供服务。这些接口在第 2 层与其他社区中的所有其他接口或其 PVLAN 中的隔离端口分离。

隔离接入端口 — 隔离端口仅与混合端口和 PVLAN 中继端口具有第 2 层连接 — 即使这两个端口是同一个隔离 VLAN(或交换机间隔离 VLAN)域的成员,隔离端口也无法与其他隔离端口通信。通常,服务器(如邮件服务器或备份服务器)连接在隔离端口上。在酒店中,每个房间通常都通过一个隔离的端口进行连接,这意味着无法进行房间到房间之间的通信,但每个房间都可以通过混合端口访问互联网。

混合访问端口(未显示) — 这些端口传输未标记的流量。进入混合访问端口的流量将被转发至设备上的所有辅助 VLAN 端口。如果流量通过启用 VLAN 的端口进入设备,并通过混合接入端口发出,则流量在出口时不带标记。如果标记的流量进入混合接入端口,则该流量将被丢弃。

交换机间链路端口 — 交换机间链路 (ISL) 端口是当 PVLAN 跨越两台路由器时连接两台路由器的中继端口。ISL 端口是 PVLAN 内所有 VLAN 中的成员(即,主 VLAN、社区 VLAN 和隔离 VLAN)。

ISL 端口和隔离端口之间的通信是单向的。交换机间隔离 VLAN 中的 ISL 端口成员资格仅用于出口,这意味着 ISL 端口上的传入流量永远不会分配给隔离 VLAN。隔离端口可以将数据包转发到 PVLAN 中继端口,但 PVLAN 中继端口不能将数据包转发到隔离端口。 表 3 总结了不同类型的端口之间是否存在第 2 层连接。

表 2 总结了支持 ELS 的 EX 系列交换机上 PVLAN 内不同类型端口之间的第 2 层连接。

从端口类型 |

隔离端口? |

到混合端口? |

社区港口? |

切换至交换机间链路端口? |

|---|---|---|---|---|

隔离 |

拒绝 |

允许 |

拒绝 |

允许 |

混合 |

允许 |

允许 |

允许 |

允许 |

社区 1 |

拒绝 |

允许 |

允许 |

允许 |

端口类型 |

混合中继 |

PVLAN 中继 |

辅助中继 |

社区 |

隔离访问 |

混合访问 |

|---|---|---|---|---|---|---|

混合中继 |

是 |

是 |

是 |

是 |

是 |

是 |

PVLAN 中继 |

是 |

是 |

是 |

是——仅限同一个社区 |

是 |

是 |

辅助中继 |

是 |

是 |

否 |

是 |

否 |

是 |

社区 |

是 |

是 |

是 |

是——仅限同一个社区 |

否 |

是 |

隔离访问 |

是 |

是 — 仅限单向 |

否 |

否 |

否 |

是 |

混合访问 |

是 |

是 |

是 |

是 |

是 |

否 |

表 4 总结了 PVLAN 内不同类型的端口之间是否存在第 2 层连接。

端口类型 收件人:→ 发件人:↓ |

混合 |

社区 |

隔离 |

PVLAN 中继 |

RVI |

|---|---|---|---|---|---|

混合 |

是 |

是 |

是 |

是 |

是 |

社区 |

是 |

是——仅限同一个社区 |

否 |

是 |

是 |

隔离 |

是 |

否 |

否 |

是

注意:

这种通信是单向的。 |

是 |

PVLAN 中继 |

是 |

是——仅限同一个社区 |

是

注意:

这种通信是单向的。 |

是 |

是 |

RVI |

是 |

是 |

是 |

是 |

是 |

如 表 4 所示,隔离端口与 PVLAN 中继端口之间的第 2 层 通信是单向的。也就是说,隔离端口只能向 PVLAN 中继端口发送数据包,PVLAN 中继端口只能从隔离端口接收数据包。相反,PVLAN 中继端口无法向隔离端口发送数据包,并且隔离端口无法从 PVLAN 中继端口接收数据包。

如果在主 VLAN 上启用 no-mac-learning ,则 PVLAN 中的所有隔离 VLAN(或交换机间隔离 VLAN)都将继承该设置。但是,如果想要在任何社区 VLAN 上禁用 MAC 地址学习,则必须在每个 VLAN 上进行配置 no-mac-learning 。

创建 PVLAN

图 6 所示的流程图让您大致了解创建 PVLAN 的过程。如果按所示顺序完成配置步骤,则不会违反这些 PVLAN 规则。(在 PVLAN 规则中,配置 PVLAN 中继端口仅适用于跨多个路由器的 PVLAN。)

主 VLAN 必须是带标记的 VLAN。

如果要配置公共组 VLAN ID,则必须先配置主 VLAN。

如果要配置隔离 VLAN ID,则必须先配置主 VLAN。

不支持在 PVLAN 接口上配置 IP 语音 (VoIP) VLAN。

在单个路由器上配置 VLAN 相对简单,如 图 6 所示。

上配置 PVLAN

上配置 PVLAN

配置主 VLAN 包含以下步骤:

配置主 VLAN 名称和 802.1Q 标记。

在主 VLAN 上设置无本地交换。

配置混合中继端口和接入端口。

将混合中继端口和接入端口设为主 VLAN 的成员。

在主 VLAN 中,您可以配置辅助社区 VLAN 或辅助隔离 VLAN,或同时配置两者。配置辅助社区 VLAN 包含以下步骤:

使用常规流程配置 VLAN。

为 VLAN 配置接入接口。

将主 VLAN 分配给社区 VLAN,

当隔离 VLAN 具有接入接口作为成员,并且在主 VLAN 上启用了无 本地交换 选项时,系统会在内部创建隔离 VLAN。

交换机间隔离 VLAN 需要 802.1Q 标记,因为 IEEE 802.1Q 使用内部标记机制,中继设备通过该机制将 4 字节 VLAN 帧识别选项卡插入数据包标头。

中继端口仅适用于多路由器 PVLAN 配置 — 中继端口传输来自主 VLAN 和所有辅助 VLAN 的流量。

专用 VLAN 的限制

以下限制适用于专用 VLAN 配置:

一个接入接口只能属于一个 PVLAN 域,也就是说,它不能加入两个不同的主 VLAN。

只要辅助 VLAN 在两个 不同的 主 VLAN 中,中继接口就可以是两个辅助 VLAN 的成员。中继接口不能是 同一 主 VLAN 中的两个辅助 VLAN 的成员。

必须在 PVLAN 中包含的所有 VLAN 上配置单个区域的多生成树协议 (MSTP)。

不支持 VLAN 生成树协议 (VSTP)。

专用 VLAN 不支持 IGMP 侦听。

专用 VLAN 不支持路由 VLAN 接口

不支持在同一主 VLAN 中的辅助 VLAN 之间进行路由。

某些配置语句不能在辅助 VLAN 上指定。您只能在主 PVLAN 上在层次结构级别配置

[edit vlans vlan-name switch-options]以下语句。如果要将主 VLAN 更改为辅助 VLAN,则必须先将其更改为普通 VLAN 并提交更改。例如,您可以按照以下过程操作:

将主 VLAN 更改为普通 VLAN。

提交配置。

将普通 VLAN 更改为辅助 VLAN。

提交配置。

如果要将辅助 VLAN 更改为主 VLAN,请遵循相同的提交顺序。也就是说,将辅助 VLAN 设为普通 VLAN 并提交该更改,然后将普通 VLAN 更改为主 VLAN。

在支持 ELS 配置样式的 Junos OS 交换机上的 PVLAN 上 ,不 支持以下功能:

出口 VLAN 防火墙过滤器

以太网环保护 (ERP)

灵活的 VLAN 标记

多机箱链路聚合组 (MC-LAG)

端口镜像

Q-in-Q 隧道

VLAN 生成树协议 (VSTP)

IP 语音 (VoIP)

您只能在主 PVLAN 上的层次结构级别配置 [edit vlans vlan-name switch-options] 以下语句:

了解跨多个交换机的 PVLAN 流量

本主题将说明并说明配置了专用 VLAN (PVLAN) 的示例多交换机网络上的三种不同流量。PVLAN 会限制通过其成员交换机端口(称为“专用端口”)的流量,以便仅与特定的上行链路中继端口或同一个 VLAN 内的指定端口进行通信。

本主题将介绍如下内容:

社区 VLAN 发送未标记流量

在此示例中,交换机 1 上的社区 1 成员在接口 ge-0/0/12 上发送未标记的流量。 图 7 中的箭头表示由此产生的流量。

在此示例中,社区 1 成员被分配了映射到 P-VLAN ID 10 的 C-VLAN ID 100。

在此场景中,交换机 1 上会发生以下活动:

-

接口 ge-0/0/0 和 ge-0/0/12 上的社区 1 VLAN: 学习

-

接口 ge-0/0/0 和 ge-0/0/12 上的 PVLAN100: 复制

-

接口 ge-0/0/12 上的社区 1 VLAN: 接收未标记的流量

-

Community-1 VLAN 接口 ge-0/0/0: 流量未标记退出

-

PVLAN 中继端口: 流量从 ge-1/0/2 和标签为 10 的 ae0 退出

-

Community-2: 接口未接收流量

-

隔离 VLAN:接口未接收流量

在此场景中,此活动发生在交换机 3 上:

-

接口 ge-0/0/23 上的社区 1 VLAN(PVLAN 中继): 学习

-

接口 ge-0/0/23 上的 pvlan100: 复制

-

接口 ge-0/0/9 和 ge-0/0/16 上的社区 1 VLAN: 接收未标记的流量

-

混合中继端口: 流量从 ge-0/0/0 退出,标记为 10

-

Community-2: 接口未接收流量

-

隔离 VLAN:接口未接收流量

发送未标记流量的隔离 VLAN

在此场景中,交换机 1 上接口 ge-1/0/0 上的隔离 VLAN 1 会发送未标记的流量。 图 8 中的箭头表示此流量。

在此场景中,交换机 1 上会发生以下活动:

-

接口 ge-1/0/0 上的隔离 VLAN1: 学习

-

接口 ge-1/0/0 上的 pvlan100: 复制

-

流量从标签为 50 的 pvlan-trunk ge-1/0/2 和 ae0 退出

-

Community-1 和 Community-2: 接口未接收流量

-

隔离 VLAN:接口未接收流量

在此场景中,此活动发生在交换机 3 上:

-

接口 ge-0/0/23 上的 VLAN(PVLAN 中继端口): 学习中

-

接口 ge0/0/23 上的 pvlan100: 复制

-

混合中继端口:流量从 ge-0/0/0 退出,标记为 100

-

Community-1 和 Community-2: 接口未接收流量

-

隔离 VLAN:不接收流量

在混合端口上发送的 PVLAN 标记流量

在此场景中,带有 PVLAN 标记的流量在混合端口上发送。 图 9 中的箭头表示此流量。

上发送的 PVLAN 标记流量

上发送的 PVLAN 标记流量

在此场景中,交换机 1 上会发生以下活动:

-

接口 ae0 上的 pvlan100 VLAN(PVLAN 中继): 学习

-

Community-1、Community-2 以及接口 ae0 上的所有隔离 VLAN: 复制

-

接口 ae0 上的 VLAN: 复制

-

流量从标签为 100 的 pvlan-trunk ge-1/0/2 退出

-

社区 1 和社区 2: 接口接收流量

-

隔离 VLAN:接收流量

在此场景中,此活动发生在交换机 3 上:

-

接口 ge-0/0/0 上的 PVLAN100: 学习

-

Community-1、Community-2 以及接口 ge-0/0/0 上的所有隔离 VLAN: 复制

-

接口 ge-0/0/0 上的 VLAN: 复制

-

社区 1 和社区 2: 接口接收流量

-

隔离 VLAN:接收流量

了解 PVLAN 上的辅助 VLAN 中继端口和混合接入端口

VLAN 可将广播限制到指定用户。专用 VLAN (PVLAN) 可将 VLAN 拆分为多个广播子域,并在实质上将辅助 VLAN 放入主 VLAN 中,从而进一步实现了此概念。PVLAN 会限制通过其成员端口的流量,以便这些端口仅与指定的上行链路中继端口或同一个 VLAN 内的指定端口进行通信。上行链路中继端口通常连接到路由器、防火墙、服务器或提供商网络。PVLAN 通常包含许多仅与单个上行链路通信的专用端口,因此会阻止端口之间相互通信。

辅助中继端口和混合接入端口扩展了 PVLAN 的功能,以用于复杂的部署,例如:

-

企业 VMWare 基础架构环境

-

具有虚拟机管理的多租户云服务

-

面向多个客户的网络托管服务

例如,您可以使用辅助 VLAN 中继端口将 QFX 设备连接到配置了专用 VLAN 的 VMware 服务器。您可以使用混合接入端口将 QFX 设备连接到不支持中继端口但需要加入专用 VLAN 的系统。

本主题介绍有关 QFX 系列上 PVLAN 的以下概念:

PVLAN 端口类型

PVLAN 可使用以下不同的端口类型:

-

混合中继端口 — 混合端口是连接到路由器、防火墙、服务器或提供商网络的上游中继端口。混合中继端口可以与所有接口通信,包括 PVLAN 内的隔离端口和社区端口。

-

PVLAN 中继端口 — 在多交换机 PVLAN 配置中,需要一个 PVLAN 中继端口来跨越交换机。PVLAN 中继端口是 PVLAN 内所有 VLAN(即主 VLAN、社区 VLAN 和交换机间隔离 VLAN)中的成员,它传输来自主 VLAN 和所有辅助 VLAN 的流量。它可以与所有端口通信。

PVLAN 中继端口与隔离端口之间的通信通常是单向的。PVLAN 中继端口在交换机间隔离 VLAN 中的成员资格仅用于出口,这意味着隔离端口可以将数据包转发到 PVLAN 中继端口,但 PVLAN 中继端口不会将数据包转发到隔离端口(除非数据包通过混合访问端口进入,因此被转发到与混合端口相同的主 VLAN 中的所有辅助 VLAN)。

-

辅助 VLAN 中继端口 — 辅助 VLAN 中继端口承载辅助 VLAN 流量。对于给定的专用(主)VLAN,一个备用 VLAN 中继端口只能承载一个备用 VLAN 的流量。但是,只要每个辅助 VLAN 都是不同主 VLAN 的成员,辅助 VLAN 中继端口就可以承载多个辅助 VLAN 的流量。例如,辅助 VLAN 中继端口可以为作为主 VLAN pvlan100 一部分的社区 VLAN 传输流量,也可以为作为主 VLAN pvlan400 一部分的隔离 VLAN 传输流量。

注意:当流量从辅助 VLAN 中继端口流出时,通常带有辅助端口所属的主 VLAN 的标记。如果您希望从辅助 VLAN 中继端口出口的流量保留其辅助 VLAN 标记,请使用 extend-secondary-vlan-id 语句。

-

社区端口 - 社区端口之间以及与其混合端口进行通信。社区端口仅为一组选定的用户提供服务。这些接口在第 2 层与其他社区中的所有其他接口或其 PVLAN 中的隔离端口分离。

-

隔离接入端口 — 隔离端口仅与混合端口和 PVLAN 中继端口具有第 2 层连接。一个隔离的接入端口无法与其他隔离端口通信,即使这两个端口是同一个隔离 VLAN 的成员。

-

混合访问端口 — 这些端口可传输未标记的流量,并且只能是一个主 VLAN 的成员。进入混合访问端口的流量将被转发至辅助 VLAN 的端口,而辅助 VLAN 是混合访问端口所属的主 VLAN 的成员。在这种情况量在从辅助 VLAN 端口出口时携带相应的辅助 VLAN 标记(如果辅助 VLAN 端口是中继端口)。如果流量从辅助 VLAN 端口进入,然后通过混合接入端口出去,则流量在出口时不带标记。如果标记的流量进入混合接入端口,则该流量将被丢弃。

辅助 VLAN 中继端口详细信息

使用辅助 VLAN 中继端口时,请注意以下事项:

-

您必须为辅助 VLAN 中继端口将加入的每个主 VLAN 配置隔离 VLAN ID。即使辅助 VLAN 中继端口将承载的辅助 VLAN 仅限于单个设备,也是如此。

-

如果将端口配置为给定主 VLAN 的辅助 VLAN 中继端口,您还可以将同一物理端口配置为以下任一选项:

-

其他主 VLAN 的辅助 VLAN 中继端口

-

另一个主 VLAN 的 PVLAN 中继

-

混合中继端口

-

非专用 VLAN 的访问端口

-

-

从辅助 VLAN 中继端口(带有辅助 VLAN 标记)进入并在 PVLAN 中继端口上出口的流量在出口时将保留辅助 VLAN 标记。

-

在辅助 VLAN 中继端口进入并在混合中继端口上出口的流量在出口时具有相应的主 VLAN 标记。

-

在辅助 VLAN 中继端口进入并在混合接入端口上出口的流量在出口时未标记。

-

在带有主 VLAN 标记的混合中继端口上进入并在辅助 VLAN 中继端口上出口的流量在出口时携带相应的辅助 VLAN 标记。例如,假设您在交换机上配置了以下内容:

-

主 VLAN 100

-

公共区 VLAN 200 作为主 VLAN 的一部分

-

混合中继端口

-

用于承载社区 VLAN 200 的辅助中继端口

如果数据包进入主 VLAN 标记为 100 的混合中继端口,并通过辅助 VLAN 中继端口出口,则其出口时携带标记 200。

-

用例

在同一物理接口上,您可以配置多个辅助 VLAN 中继端口(位于不同的主 VLAN 中),或者将辅助 VLAN 中继端口与其他类型的 VLAN 端口组合在一起。以下用例提供了执行此操作的示例,并展示了每种情况量的流动方式:

两个主 VLAN 中的辅助 VLAN 中继

对于此用例,假设您有两台交换机具有以下配置:

-

带有标记 100 的主 VLAN pvlan100。

-

标记为 200 的隔离 VLAN isolated200 是 PVLAN100 的成员。

-

标记 300 的社区 VLAN comm300 是 PVLAN100 的成员。

-

-

主 VLAN pvlan400,标记为 400。

-

标记为 500 的隔离 VLAN isolated500 是 PVLAN400 的成员。

-

标记 600 的社区 VLAN comm600 是 PVLAN400 的成员。

-

-

交换机 1 上的接口 xe-0/0/0 连接到配置了此示例中使用的专用 VLAN 的 VMware 服务器(未显示)。此接口配置了辅助 VLAN 中继端口,用于传输辅助 VLAN comm600 和作为 pvlan100 成员的隔离 VLAN(标记 200)的流量。

-

交换机 2 上的接口 xe-0/0/0 显示为配置为混合中继端口或混合接入端口。在后一种情况下,您可以假设它连接到的系统(未显示)不支持中继端口,但配置了此示例中使用的专用 VLAN。

-

在交换机 1 上,xe-0/0/6 是 comm600 的成员,配置为中继端口。

-

在交换机 2 上,xe-0/0/6 是 comm600 的成员,配置为接入端口。

图 10 显示了此拓扑结构,以及 isolated200 和 comm600 的流量在进入交换机 1 上的 xe-0/0/0 后将如何流动。请注意,流量只会流向箭头指示的地方。例如,交换机 1 上的接口 xe-0/0/2、xe-0/0/3 和 xe-0/0/5 没有箭头,因为这些接口上不会有数据包出口。

以下是 VLAN isolated200 的流量:

请注意,即使这两个端口是同一隔离 VLAN 的成员,VLAN isolated200 的流量也不会在交换机 1 上的隔离接入端口 xe-0/0/2 或交换机 2 上的辅助 VLAN 中继端口 xe-0/0/2 上输出。

以下是 VLAN comm600 的流量:

-

comm600 流量进入交换机 1 上的辅助 VLAN 中继端口后,该流量将从 PVLAN 中继端口流出,因为 PVLAN 中继端口是所有 VLAN 中的成员。数据包在出口时保留备用 VLAN 标记 (600)。

-

comm600 的流量也会通过交换机 1 上的社区端口 xe-0/0/6 发出。由于端口配置为中继,因此会对流量进行标记。

-

如果将 comm600 流量配置为混合中继端口,则在交换机 2 上的 PVLAN 中继端口入口后,该流量将在 xe-0/0/0 上出口。

注意:如果将交换机 2 上的 xe-0/0/0 配置为混合接入端口,则该端口只能加入一个主 VLAN。在这种情况下,混合接入端口是 pvlan100 的一部分,因此 comm600 的流量不会从该端口输出

-

comm600 的流量也会在交换机 2 上的社区端口 xe-0/0/6 上输出。在这种情况量不带标记,因为端口模式为接入模式。

辅助 VLAN 中继和混合中继

对于此用例,假设您配置了两台交换机,端口和 VLAN 与之前的用例相同,但有一个例外: 在这种情况下,交换机 1 上的 xe-0/0/0 被配置为 VLAN pvlan100 的辅助 VLAN 中继端口,并且还被配置为 pvlan400 的混合中继端口。

图 11 显示了此拓扑结构,以及 isolated200(PVLAN100 的成员)和 comm600(PVLAN400 的成员)的流量在进入交换机 1 后将如何流动。

VLAN isolated200 的流量与前面的用例相同,但 comm600 的流量不同。以下是 VLAN comm600 的流量:

辅助 VLAN 中继和 PVLAN 中继

对于此用例,假设您有两台交换机配置了与之前用例相同的端口和 VLAN,不同之处在于交换机 1 上的 xe-0/0/0 配置为 VLAN pvlan100 的辅助 VLAN 中继端口,并且还配置为 pvlan400 的 PVLAN 中继端口。

图 12 显示了此拓扑结构,以及 comm300(PVLAN100 的成员)和 comm600(PVLAN400 的成员)的流量在进入交换机 1 后将如何流动。

以下是 VLAN comm300 的流量:

以下是 VLAN comm600 的流量:

-

在交换机 1 上的 PVLAN 端口 xe-0/0/0 上进入 comm600 流量后,该流量在交换机 1 上的公共端口 xe-0/0/6 上发出。数据包在出口时保留备用 VLAN 标记 (600),因为 xe-0/0/6 是中继端口。

-

comm600 的流量也会通过 PVLAN 中继端口 xe-0/0/1 流出,因为该 PVLAN 中继端口是所有 VLAN 中的成员。数据包在出口时保留备用 VLAN 标记 (600)。

-

如果将 comm600 流量配置为混合中继端口,则在交换机 2 上的 PVLAN 中继端口入口后,该流量将在 xe-0/0/0 上出口。

如果此接口配置为混合接入端口,则不会在 xe-0/0/0 上出口,因为该端口只能加入 PVLAN100。

-

comm600 的流量也会在交换机 2 上的社区端口 xe-0/0/6 上输出。此流量在出口时不带标记,因为 xe-0/0/6 是接入端口。

辅助 VLAN 中继和非专用 VLAN 接口

对于此用例,假设您配置了两台交换机的端口和 VLAN 与之前的用例相同,但以下差异除外:

-

交换机 1 上的 xe-0/0/0 配置:

-

VLAN pvlan100 的辅助 VLAN 中继端口

-

vlan700 的接入端口

-

-

两台交换机上的端口 xe-0/0/6 都是 vlan700 的接入端口。

图 13 显示了此拓扑结构,以及 isolated200(PVLAN100 的成员)和 vlan700 的流量在进入交换机 1 后将如何流动。

以下是 VLAN isolated200 的流量:

请注意,即使这两个端口是同一隔离 VLAN 的成员,VLAN isolated200 的流量也不会在交换机 1 上的隔离接入端口 xe-0/0/2 或交换机 2 上的辅助 VLAN 中继端口 xe-0/0/2 上输出。

vlan700 的流量进入交换机 1 上 xe-0/0/0 上配置的接入端口后,该流量将在接入端口 xe-0/0/6 上流出,因为该端口是同一 VLAN 的成员。vlan700 的流量不会转发到交换机 2(即使交换机 2 上的 xe-0/0/6 是 vlan700 的成员),因为 xe-0/0/1 上的 PVLAN 中继不承载此 VLAN。

进入混合接入端口的流量

对于此用例,假设您配置了两台交换机,其端口和 VLAN 与之前的用例相同,只是交换机 1 上的 xe-0/0/0 配置为混合接入端口,并且是 PVLAN100 的成员。 图 14 显示了此拓扑结构,以及未标记流量在通过交换机 1 上的此接口进入后将如何流动。

的流量

的流量

如图所示,进入混合接入端口的未标记流量将被转发至所有辅助 VLAN 端口,这些 VLAN 端口属于该混合接入端口所属的同一主 VLAN 的成员。流量从接入端口出口时不带标记,在从中继端口出口时不带标记(交换机 2 上的 xe-0/0/2)。

在同一接口上同时使用 802.1X 身份验证和专用 VLAN

了解如何在同一接口上同时使用 802.1X 身份验证和 PVLAN

您现在可以在同一接口上同时配置 802.1X 身份验证和专用 VLAN (PVLAN)。

IEEE 802.1X 身份验证提供网络边缘安全性,通过阻止接口上请求方(客户端)进出的所有流量,直到请求方的凭据在(RADIUS 服务器)上 authentication server 显示和匹配为止,保护以太网 LAN 免遭未经授权的用户访问。

专用 VLAN (PVLAN) 可在 VLAN 内的端口之间提供第 2 层隔离,通过创建辅助 VLAN 将广播域拆分为多个离散的广播子域。PVLAN 可用于限制广播和未知单播流量,以及限制已知主机之间的通信。

在同时配置了 802.1X 身份验证和 PVLAN 的交换机上,将新设备连接到 PVLAN 网络时,将对设备进行身份验证,然后根据 PVLAN 配置或 RADIUS 配置文件将设备分配到辅助 VLAN。然后,设备将获得一个 IP 地址,并获得对 PVLAN 网络的访问权限。

本文档不提供有关 802.1X 身份验证或专用 VLAN 的详细信息。有关这些详细信息,请参阅特定于这些单个功能的功能文档。有关 802.1X 的更多信息,请参阅 《用户访问和身份验证用户指南》。有关 PVLAN,请参阅 以太网交换用户指南。

将 802.1X 身份验证与 PVLAN 相结合的配置准则

在同一接口上配置这两个功能时,请记住以下准则和限制:

您不能将支持 802.1X 的接口配置为混合接口(按配置作为主 VLAN 成员的接口)或交换机间链路 (ISL) 接口。

无法通过逻辑接口上属于同一 PVLAN 域的不同 VLAN 对多个用户进行身份验证 — 例如,如果接口 ge-0/0/0 配置为 AS

supplicant multiple,并且客户端 C1 和 C2 通过身份验证并分别添加到动态 VLAN V1 和 V2,则 V1 和 V2 必须属于不同的 PVLAN 域。如果 VoIP VLAN 和数据 VLAN 不同,则这两个 VLAN 必须位于不同的 PVLAN 域中。

当 PVLAN 成员资格发生更改(即在其他 PVLAN 中重新配置接口),必须重新对客户端进行身份验证。

示例:在一个配置中使用专用 VLAN 配置 802.1X 身份验证

要求

Junos OS 18.2R1 或更高版本

EX2300、EX3400 或 EX4300 交换机

开始之前,请指定要用作身份验证服务器的一个或多个 RADIUS 服务器。请参阅在交换机上指定 RADIUS 服务器连接 (CLI 过程)。

概述

以下配置部分显示访问配置文件配置、802.1X 身份验证配置,最后显示 VLAN(包括 PVLAN)配置。

在一个配置中使用专用 VLAN 配置 802.1X 身份验证

过程

CLI 快速配置

[edit] set access radius-server 10.20.9.199 port 1812 set access radius-server 10.20.9.199 secret "$9$Lqa7dsaZjP5F245Fn/0OX7-V24JGDkmf" set access profile dot1x-auth authentication-order radius set access profile authp authentication-order radius set access profile authp radius authentication-server 10.204.96.165 set switch-options voip interface ge-0/0/8.0 vlan voip set interfaces ge-0/0/8 unit 0 family ethernet-switching interface-mode access set interfaces ge-0/0/8 unit 0 family ethernet-switching vlan members data set protocols dot1x authenticator authentication-profile-name authp set protocols dot1x authenticator interface ge-0/0/8.0 supplicant multiple set protocols dot1x authenticator interface ge-0/0/8.0 mac-radius set vlans community vlan-id 20 set vlans community private-vlan community set vlans community-one vlan-id 30 set vlans community-one private-vlan community set vlans isolated vlan-id 200 set vlans isolated private-vlan isolated set vlans pvlan vlan-id 2000 set vlans pvlan isolated-vlan isolated set vlans pvlan community-vlans [community community-one] set vlans data vlan-id 43 set vlans voip vlan-id 33

分步程序

要在一个配置中配置 802.1X 身份验证和 PVLAN,请执行以下操作:

配置访问配置文件:

[edit access] set radius-server 10.20.9.199 port 1812 set radius-server 10.20.9.199 secret "$9$Lqa7dsaZjP5F245Fn/0OX7-V24JGDkmf" set profile dot1x-auth authentication-order radius set profile authp authentication-order radius set profile authp radius authentication-server 10.204.96.165 [edit switch-options] set voip interface ge-0/0/8.0 vlan voip

注意:配置的 VoIP VLAN 不能是 PVLAN(主 VLAN、社区 VLAN 或隔离 VLAN)。

配置 802.1X 设置:

[edit interfaces] set ge-0/0/8 unit 0 family ethernet-switching interface-mode access set ge-0/0/8 unit 0 family ethernet-switching vlan members data [edit protocols] set dot1x authenticator authentication-profile-name authp set dot1x authenticator interface ge-0/0/8.0 supplicant multiple set dot1x authenticator interface ge-0/0/8.0 mac-radius

注意:配置的数据 VLAN 也可以是社区 VLAN 或隔离 VLAN。

配置 VLAN(包括 PVLAN):

[edit vlans] set community vlan-id 20 set community private-vlan community set community-one vlan-id 30 set community-one private-vlan community set isolated vlan-id 200 set isolated private-vlan isolated set pvlan vlan-id 2000 set pvlan isolated-vlan isolated set pvlan community-vlans [community community-one] set data vlan-id 43 set voip vlan-id 33

结果

在配置模式下,在交换机上输入以下 show 命令以确认您的配置。如果输出未显示预期的配置,请重复此示例中的说明以更正配置。

user@switch# show access

radius-server {

10.20.9.199 {

port 1812;

secret "$9$Lqa7dsaZjP5F245Fn/0OX7-V24JGDkmf"; ## SECRET-DATA

}

}

profile dot1x-auth {

authentication-order radius;

}

profile authp {

authentication-order radius;

radius {

authentication-server 10.204.96.165;

}

}

user@switch# show interfaces

ge-0/0/8 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members data;

}

}

}

}

user@switch# show protocols

dot1x {

authenticator {

authentication-profile-name authp;

interface {

ge-0/0/8.0 {

supplicant multiple;

mac-radius;

}

}

}

}

user@switch# show switch-options

voip {

interface ge-0/0/8.0 {

vlan voip;

}

}

user@switch# show vlans

community {

vlan-id 20;

private-vlan community;

}

community-one {

vlan-id 30;

private-vlan community;

}

data {

vlan-id 43;

}

isolated {

vlan-id 200;

private-vlan isolated;

}

pvlan {

vlan-id 2000;

isolated-vlan isolated;

community-vlans [community community-one];

}

voip {

vlan-id 33;

}

验证

验证是否在主 VLAN 上学习了客户端 MAC 地址

目的

显示已在主 VLAN 上学习了客户端 MAC 地址。

行动

user@switch> show ethernet-switching table

MAC flags (S - static MAC, D - dynamic MAC, L - locally learned, P - Persistent static, C - Control MAC, SE - statistics enabled, NM - non configured MAC, R - remote PE MAC, O - ovsdb MAC)

Ethernet switching table : 1 entries, 1 learned

Routing instance : default-switch

Vlan MAC MAC Age Logical NH RTR

name address flags interface Index ID

pvlan 00:30:48:8C:66:BD D - ge-0/0/8.0 0 0

验证主 VLAN 是否为经过身份验证的 VLAN

目的

显示主 VLAN 显示为经过身份验证的 VLAN。

行动

user@switch> show dot1x interface ge-0/0/8.0 detail

ge-0/0/8.0

Role: Authenticator

Administrative state: Auto

Supplicant mode: Multiple

Number of retries: 3

Quiet period: 60 seconds

Transmit period: 30 seconds

Mac Radius: Enabled

Mac Radius Strict: Disabled

Reauthentication: Enabled Reauthentication interval: 40 seconds

Supplicant timeout: 30 seconds

Server timeout: 30 seconds

Maximum EAPOL requests: 1

Guest VLAN member: <not configured>

Number of connected supplicants: 1

Supplicant: user5, 00:30:48:8C:66:BD

Operational state: Authenticated

Authentication method: Radius

Authenticated VLAN: pvlan

Reauthentication due in 17 seconds

将接入端口安全性置于专用 VLAN 上

了解 PVLAN 上的接入端口安全性

您现在可以在专用 VLAN (PVLAN) 上启用接入端口安全功能,例如 DHCP 侦听。

出于安全原因,限制广播和未知单播流量的流,甚至限制已知主机之间的通信通常很有用。PVLAN 功能允许您将广播域拆分为多个独立的广播子域,实质上是将 VLAN 放入 VLAN 中。

以太网 LAN 很容易受到网络设备上的地址欺骗(伪造)和第 2 层拒绝服务 (DoS) 等攻击。以下接入端口安全功能有助于保护您的设备,防止此类攻击可能导致的信息丢失和生产力损失,您现在可以在 PVLAN 上配置这些安全功能:

DHCP 侦听 — 过滤并阻止不受信任端口上的入口 DHCP 服务器消息。DHCP 侦听可构建并维护 DHCP 租用信息数据库,称为 DHCP 侦听数据库。

DHCPv6 侦听 — IPv6 的 DHCP 侦听。

DHCP 选项 82 — 也称为 DHCP 中继代理信息选项。帮助保护交换机免受 IP 地址和 MAC 地址欺骗以及 DHCP IP 地址资源不足等攻击。Option 82 提供有关 DHCP 客户端的网络位置的信息。DHCP 服务器使用此信息为客户端实施 IP 地址或其他参数。

DHCPv6 选项:

选项 37 — DHCPv6 的远程 ID 选项;将有关远程主机网络位置的信息插入 DHCPv6 数据包中。

选项 18 — DHCPv6 的电路 ID 选项;将有关客户端端口的信息插入 DHCPv6 数据包中。

选项 16 — DHCPv6 的供应商 ID 选项;将有关客户端硬件供应商的信息插入 DHCPv6 数据包中。

动态 ARP 检查 (DAI) — 防止地址解析协议 (ARP) 欺骗攻击。ARP 请求和回复会与 DHCP 侦听数据库中的条目进行比较,并根据这些比较结果做出过滤决策。

IP 源保护 — 减轻 IP 地址欺骗攻击对以太网 LAN 的影响;根据 DHCP 侦听数据库验证从不可信接入接口发送的数据包中的源 IP 地址。如果无法验证数据包,则将其丢弃。

IPv6 源保护 — IPv6 的 IP 源保护。

IPv6 邻接方发现检查 — 防止 IPv6 地址欺骗攻击;将邻接方发现请求和回复与 DHCPv6 侦听数据库中的条目进行比较,并根据这些比较结果做出过滤决策。

本文档不提供有关接入端口安全功能或 PVLAN 的详细信息。有关这些详细信息,请参阅特定于这些单个功能的功能文档。有关接入端口安全性,请参阅 《安全性服务管理指南》。有关 PVLAN,请参阅 以太网交换用户指南。

在 PVLAN 上放置接入端口安全性功能的配置准则

在 PVLAN 上配置接入端口安全功能时,请记住以下准则和限制:

您必须在主 VLAN 及其所有辅助 VLAN 上应用 相同的 接入端口安全功能。

一个 PVLAN 只能有一个集成路由和桥接 (IRB) 接口,并且 IRB 接口必须位于主 VLAN 上。

PVLAN 上接入端口安全配置的限制与不在 PVLAN 中的接入端口安全功能配置的限制相同。请参阅《 安全服务管理指南》中的接入端口安全文档安全性。

示例:在 PVLAN 上配置接入端口安全性

要求

Junos OS 18.2R1 或更高版本

EX4300 交换机

概述

以下配置部分显示:

配置专用 VLAN,其中有主 VLAN (

vlan-pri) 及其三个辅助 VLAN——社区 VLAN(vlan-hr和vlan-finance)和隔离 VLAN (vlan-iso)。用于在这些 VLAN 上的接口之间发送通信的接口的配置。

在构成 PVLAN 的主 VLAN 和辅助 VLAN 上配置接入安全功能。

表 5 列出了示例拓扑的设置。

| 接口 | 描述 |

|---|---|

ge-0/0/0.0 |

主 VLAN (vlan1-pri) 中继接口 |

ge-0/0/11.0 |

用户 1,人力资源社区 (vlan-hr) |

ge-0/0/12.0 |

用户 2,人力资源社区 (vlan-hr) |

ge-0/0/13.0 |

用户 3,金融社区 (vlan-finance) |

ge-0/0/14.0 |

用户 4,金融社区 (vlan-finance) |

ge-0/0/15.0 |

邮件服务器,隔离 (vlan-iso) |

ge-0/0/16.0 |

备份服务器,隔离 (vlan-iso) |

ge-1/0/0.0 |

主 VLAN (vlan-pri) 中继接口 |

在 PVLAN 上配置接入端口安全性

过程

CLI 快速配置

set vlans vlan-pri vlan-id 100 set vlans vlan-hr private-vlan community vlan-id 200 set vlans vlan-finance private-vlan community vlan-id 300 set vlans vlan-iso private-vlan isolated vlan-id 400 set vlans vlan-pri community-vlan vlan-hr set vlans vlan-pri community-vlan vlan-finance set vlans vlan-pri isolated-vlan vlan-iso set interfaces ge-0/0/11 unit 0 family ethernet-switching interface-mode access vlan members vlan-hr set interfaces ge-0/0/12 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-hr set interfaces ge-0/0/13 unit 0 family ethernet-switching interface-mode access vlan members vlan-finance set interfaces ge-0/0/14 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-finance set interfaces ge-0/0/15 unit 0 family ethernet-switching interface-mode access vlan members vlan-iso set interfaces ge-0/0/16 unit 0 family ethernet-switching interface-mode access vlan members vlan-iso set interfaces ge-0/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri set interfaces ge-1/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri set vlans vlan-pri forwarding-options dhcp-security arp-inspection set vlans vlan-pri forwarding-options dhcp-security ip-source-guard set vlans vlan-pri forwarding-options dhcp-security ipv6-source-guard set vlans vlan-pri forwarding-options dhcp-security neighbor-discovery-inspection set vlans vlan-pri forwarding-options dhcp-security option-82 set vlans vlan-pri forwarding-options dhcp-security dhcpv6-options option-16 set vlans vlan-pri forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay set vlans vlan-hr forwarding-options dhcp-security arp-inspection set vlans vlan-hr forwarding-options dhcp-security ip-source-guard set vlans vlan-hr forwarding-options dhcp-security ipv6-source-guard set vlans vlan-hr forwarding-options dhcp-security neighbor-discovery-inspection set vlans vlan-hr forwarding-options dhcp-security option-82 set vlans vlan-hr forwarding-options dhcp-security dhcpv6-options option-16 set vlans vlan-hr forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay set vlans vlan-finance forwarding-options dhcp-security arp-inspection set vlans vlan-finance forwarding-options dhcp-security ip-source-guard set vlans vlan-finance forwarding-options dhcp-security ipv6-source-guard set vlans vlan-finance forwarding-options dhcp-security neighbor-discovery-inspection set vlans vlan-finance forwarding-options dhcp-security option-82 set vlans vlan-finance forwarding-options dhcp-security dhcpv6-options option-16 set vlans vlan-finance forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay set vlans vlan-iso forwarding-options dhcp-security arp-inspection set vlans vlan-iso forwarding-options dhcp-security ip-source-guard set vlans vlan-iso forwarding-options dhcp-security ipv6-source-guard set vlans vlan-iso forwarding-options dhcp-security neighbor-discovery-inspection set vlans vlan-iso forwarding-options dhcp-security option-82 set vlans vlan-iso forwarding-options dhcp-security dhcpv6-options option-16 set vlans vlan-iso forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay

分步程序

要配置专用 VLAN (PVLAN),然后在该 PVLAN 上配置接入端口安全功能:

配置 PVLAN — 创建主 VLAN 及其辅助 VLAN 并为其分配 VLAN ID。将接口与 VLAN 进行关联。(有关配置 VLAN 的详细信息,请参阅 为支持 ELS 的 EX 系列交换机配置 VLAN (CLI 过程)。)

-

[edit vlans] user@switch# set vlan-pri vlan-id 100 user@switch# set vlan-hr private-vlan community vlan-id 200 user@switch# set vlan-finance private-vlan community vlan-id 300 user@switch# set vlan-iso private-vlan isolated vlan-id 400 user@switch# set vlan-pri community-vlan vlan-hr user@switch# set vlan-pri community-vlan vlan-finance user@switch# set vlan-pri isolated-vlan vlan-iso

-

[edit interfaces] user@switch# set ge-0/0/11 unit 0 family ethernet-switching interface-mode access vlan members vlan-hr user@switch# set ge-0/0/12 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-hr user@switch# set ge-0/0/13 unit 0 family ethernet-switching interface-mode access vlan members vlan-finance user@switch# set ge-0/0/14 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-finance user@switch# set ge-0/0/15 unit 0 family ethernet-switching interface-mode access vlan members vlan-iso user@switch# set ge-0/0/16 unit 0 family ethernet-switching interface-mode access vlan members vlan-iso user@switch# set ge-0/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri user@switch# set ge-1/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri

-

在主 VLAN 及其所有辅助 VLAN 上配置接入端口安全功能:

注意:配置 ARP 检查、IP 源保护、IPv6 源保护、邻接方发现检查、DHCP 选项 82 或 DHCPv6 选项时,系统会自动配置 DHCP 侦听和 DHCPv6 侦听。

[edit vlans] user@switch# set vlan-pri forwarding-options dhcp-security arp-inspection user@switch# set vlan-pri forwarding-options dhcp-security ip-source-guard user@switch# set vlan-pri forwarding-options dhcp-security ipv6-source-guard user@switch# set vlan-pri forwarding-options dhcp-security neighbor-discovery-inspection user@switch# set vlan-pri forwarding-options dhcp-security option-82 user@switch# set vlan-pri forwarding-options dhcp-security dhcpv6-options option-16 user@switch# set vlan-pri forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay user@switch# set vlan-hr forwarding-options dhcp-security arp-inspection user@switch# set vlan-hr forwarding-options dhcp-security ip-source-guard user@switch# set vlan-hr forwarding-options dhcp-security ipv6-source-guard user@switch# set vlan-hr forwarding-options dhcp-security neighbor-discovery-inspection user@switch# set vlan-hr forwarding-options dhcp-security option-82 user@switch# set vlan-hr forwarding-options dhcp-security dhcpv6-options option-16 user@switch# set vlan-hr forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay user@switch# set vlan-finance forwarding-options dhcp-security arp-inspection user@switch# set vlan-finance forwarding-options dhcp-security ip-source-guard user@switch# set vlan-finance forwarding-options dhcp-security ipv6-source-guard user@switch# set vlan-finance forwarding-options dhcp-security neighbor-discovery-inspection user@switch# set vlan-finance forwarding-options dhcp-security option-82 user@switch# set vlan-finance forwarding-options dhcp-security dhcpv6-options option-16 user@switch# set vlan-finance forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay user@switch# set vlan-iso forwarding-options dhcp-security arp-inspection user@switch# set vlan-iso forwarding-options dhcp-security ip-source-guard user@switch# set vlan-iso forwarding-options dhcp-security ipv6-source-guard user@switch# set vlan-iso forwarding-options dhcp-security neighbor-discovery-inspection user@switch# set vlan-iso forwarding-options dhcp-security option-82 user@switch# set vlan-iso forwarding-options dhcp-security dhcpv6-options option-16 user@switch# set vlan-iso forwarding-options dhcp-security dhcpv6-options light-weight-dhcpv6-relay

结果

在配置模式下,在交换机上输入以下 show 命令以确认您的配置。如果输出未显示预期的配置,请重复此示例中的说明以更正配置。

[edit]

user@switch# show interfaces

ge-0/0/0 {

unit 0 {

family ethernet-switching {

interface-mode trunk;

vlan {

members vlan-pri;

}

}

}

}

ge-1/0/0 {

unit 0 {

family ethernet-switching {

interface-mode trunk;

vlan {

members vlan-pri;

}

}

}

}

ge-0/0/11 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members vlan-hr;

}

}

}

}

ge-0/0/12 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members vlan-hr;

}

}

}

}

ge-0/0/13 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members vlan-hr;

}

}

}

}

ge-0/0/14 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members vlan-hr;

}

}

}

}

ge-0/0/15 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members vlan-iso;

}

}

}

}

ge-0/0/16 {

unit 0 {

family ethernet-switching {

interface-mode access;

vlan {

members vlan-iso;

}

}

}

}

user@switch# show vlans

vlan-finance {

vlan-id 300;

private-vlan community;

interface {

ge-0/0/13.0;

ge-0/0/14.0;

}

forwarding-options {

dhcp-security {

arp-inspection;

ip-source-guard;

neighbor-discovery-inspection;

ipv6-source-guard;

option-82;

dhcpv6-options light-weight-dhcpv6-relay;

dhcpv6-options option-16;

}

}

}

vlan-hr {

vlan-id 200;

private-vlan community;

interface {

ge-0/0/11.0;

ge-0/0/12.0;

}

forwarding-options {

dhcp-security {

arp-inspection;

ip-source-guard;

neighbor-discovery-inspection;

ipv6-source-guard;

option-82;

dhcpv6-options light-weight-dhcpv6-relay;

dhcpv6-options option-16;

}

}

}

vlan-iso {

vlan-id 400;

private-vlan isolated;

interface {

ge-0/0/15.0;

ge-0/0/16.0;

}

forwarding-options {

dhcp-security {

arp-inspection;

ip-source-guard;

neighbor-discovery-inspection;

ipv6-source-guard;

option-82;

dhcpv6-options light-weight-dhcpv6-relay;

dhcpv6-options option-16;

}

}

}

vlan-pri {

vlan-id 100;

community-vlan vlan-finance;

community-vlan vlan-hr;

isolated-vlan vlan-iso;

interface {

ge-0/0/0.0;

ge-1/0/0.0;

}

forwarding-options {

dhcp-security {

arp-inspection;

ip-source-guard;

neighbor-discovery-inspection;

ipv6-source-guard;

option-82;

dhcpv6-options light-weight-dhcpv6-relay;

dhcpv6-options option-16;

}

}

}

验证

验证接入安全性功能是否按预期工作

目的

验证在 PVLAN 上配置的接入端口安全功能是否按预期工作。

行动

使用 和 show dhcp-security clear dhcp-security CLI 命令验证功能是否按预期工作。有关这些命令的详细信息,请参阅 《安全性服务管理指南》。

在支持 ELS 的单个交换机上创建专用 VLAN(CLI 过程)

此任务可将 Junos OS 用于支持增强型第 2 层软件 (ELS) 配置样式的交换机。如果 EX 系列交换机运行的软件不支持 ELS,请参阅 在单个 EX 系列交换机上创建专用 VLAN (CLI 过程)。有关 ELS 的详细信息,请参阅 使用增强型第 2 层软件 CLI。

运行 Junos OS 15.1X53 版的 QFX5100 交换机和 QFX10002 交换机不支持专用 VLAN。

出于安全原因,限制广播和未知单播流量的流或限制已知主机之间的通信通常很有用。专用 VLAN (PVLAN) 允许您将广播域(主 VLAN)拆分为多个独立的广播子域(辅助 VLAN),实质上是将 VLAN 放入 VLAN 中。此过程介绍如何在单个交换机上创建 PVLAN。

您必须为每个辅助 VLAN 指定一个 VLAN ID,即使该 PVLAN 配置在单个交换机上也是如此。

您无需预配置主 VLAN。本主题介绍在此 PVLAN 配置过程中配置的主 VLAN。

有关配置 PVLAN 的准则列表,请参阅 了解专用 VLAN。

要在单个交换机上配置专用 VLAN,请执行以下操作:

在不支持 ELS 的单个 QFX 交换机上创建专用 VLAN

如果交换机运行的软件支持 ELS,请参阅在支持 ELS 的单个交换机上创建专用 VLAN (CLI 过程)。

出于安全原因,限制广播和未知单播流量的流,甚至限制已知主机之间的通信通常很有用。专用 VLAN (PVLAN) 功能允许您将广播域拆分为多个独立的广播子域,实质上是将辅助 VLAN 放入主 VLAN 中。本主题介绍如何在单个交换机上配置 PVLAN。

开始之前,为将成为主 VLAN 一部分的所有辅助 VLAN 配置名称。(您无需预配置主 VLAN — 主 VLAN 已作为此过程的一部分进行配置。)您无需为辅助 VLAN 创建 VLAN ID(标记)。如果标记辅助 VLAN,则不会影响功能,但在单个交换机上配置辅助 VLAN 时,不会使用标记。

配置 PVLAN 时,请记住以下规则:

-

主 VLAN 必须是带标记的 VLAN。

-

如果要配置社区 VLAN,则必须先配置主 VLAN 和 PVLAN 中继端口。您还必须使用 pvlan 语句将主 VLAN 配置为专用。

-

如果要配置隔离 VLAN,则必须先配置主 VLAN 和 PVLAN 中继端口。

如果按所示顺序完成配置步骤,则不会违反这些 PVLAN 规则。要在单个交换机上配置专用 VLAN,请执行以下操作:

在不支持 ELS 的单个 EX 系列交换机上创建专用 VLAN(CLI 过程)

如果交换机运行的软件支持 ELS,请参阅在支持 ELS 的单个交换机上创建专用 VLAN (CLI 过程)。

出于安全原因,限制广播和未知单播流量的流,甚至限制已知主机之间的通信通常很有用。借助 EX 系列交换机上的专用 VLAN (PVLAN) 功能,您可以将广播域(也称为主 VLAN)拆分为多个独立的广播子域(也称为辅助 VLAN)。将主 VLAN 拆分为辅助 VLAN 实质上会将一个 VLAN 嵌套在另一个 VLAN 中。本主题介绍如何在单个交换机上配置 PVLAN。

开始之前,为将成为主 VLAN 一部分的所有辅助 VLAN 配置名称。(与辅助 VLAN 不同,您无需预配置主 VLAN — 此过程提供了主 VLAN 的完整配置。)虽然在单个交换机上配置辅助 VLAN 时不需要标记,但将辅助 VLAN 配置为已标记不会影响其功能。有关配置辅助 VLAN 的说明,请参阅 为 EX 系列交换机配置 VLAN。

在单个交换机上配置 PVLAN 时,请记住以下规则:

主 VLAN 必须是带标记的 VLAN。

不支持在 PVLAN 接口上配置 VoIP VLAN。

要在单个交换机上配置专用 VLAN,请执行以下操作:

此过程中不会将独立 VLAN 配置为一部分。相反,如果主 VLAN 上启用 了无本地交换, 并且隔离 VLAN 具有作为成员的接入接口,则会在内部创建它们。

要使用路由 VLAN 接口 (RVI) 而不是连接到路由器的混合端口,选择性地启用隔离 VLAN 和社区 VLAN 之间的路由,请参阅 在 EX 系列交换机上的专用 VLAN 中配置路由 VLAN 接口。

只有 EX8200 交换机或 EX8200 虚拟机箱支持使用 RVI 在 PVLAN 域中的隔离 VLAN 和社区 VLAN 之间路由第 3 层流量。

创建跨多个 QFX 系列交换机的专用 VLAN,不支持 ELS

如果交换机运行的软件支持 ELS,请参阅创建跨多个支持 ELS 的 EX 系列交换机的专用 VLAN(CLI 过程)。

出于安全原因,限制广播和未知单播流量的流,甚至限制已知主机之间的通信通常很有用。专用 VLAN (PVLAN) 功能允许您将广播域拆分为多个独立的广播子域,实质上是将辅助 VLAN 放入主 VLAN 中。本主题介绍如何将 PVLAN 配置为跨越多台交换机。

开始之前,为将成为主 VLAN 一部分的所有辅助 VLAN 配置名称。(您无需预配置主 VLAN — 主 VLAN 已作为此过程的一部分进行配置。)您无需为辅助 VLAN 创建 VLAN ID(标记)。如果标记辅助 VLAN,则不会影响功能,但在单个交换机上配置辅助 VLAN 时,不会使用标记。

以下规则适用于创建 PVLAN:

-

主 VLAN 必须是带标记的 VLAN。

-

如果要配置社区 VLAN,则必须先配置主 VLAN 和 PVLAN 中继端口。您还必须使用 pvlan 语句将主 VLAN 配置为专用。

-

如果要配置隔离 VLAN,则必须先配置主 VLAN 和 PVLAN 中继端口。

如果按所示顺序完成配置步骤,则不会违反这些 PVLAN 规则。要将专用 VLAN 配置为跨多个交换机,请执行以下操作:

创建跨多个支持 ELS 的 EX 系列交换机的专用 VLAN (CLI 过程)

此任务可使用支持增强型第 2 层软件 (ELS) 配置样式的 EX 系列交换机的 Junos OS 如果交换机运行的软件不支持 ELS,请参阅 创建跨多个 EX 系列交换机的专用 VLAN (CLI 过程)。有关 ELS 的详细信息,请参阅 使用增强型第 2 层软件 CLI。

运行 Junos OS 15.1X53 版的 QFX5100 交换机和 QFX10002 交换机不支持专用 VLAN。

出于安全原因,限制广播和未知单播流量的流或限制已知主机之间的通信通常很有用。专用 VLAN (PVLAN) 允许您将广播域(主 VLAN)拆分为多个独立的广播子域(辅助 VLAN),实质上是将 VLAN 放入 VLAN 中。此过程介绍如何将 PVLAN 配置为跨越多台交换机。

有关配置 PVLAN 的准则列表,请参阅 了解专用 VLAN。

要将 PVLAN 配置为跨越多台交换机,请在将加入 PVLAN 的所有交换机上执行以下过程:

创建跨多个 EX 系列交换机的专用 VLAN(不支持 ELS)(CLI 过程)

如果交换机运行的软件支持 ELS,请参阅创建跨多个支持 ELS 的 EX 系列交换机的专用 VLAN(CLI 过程)。

出于安全原因,限制广播和未知单播流量的流,甚至限制已知主机之间的通信通常很有用。EX 系列交换机上的专用 VLAN (PVLAN) 功能使管理员能够将广播域(也称为主 VLAN)拆分为多个独立的广播子域(也称为辅助 VLAN)。将主 VLAN 拆分为辅助 VLAN 实质上会将一个 VLAN 嵌套在另一个 VLAN 中。本主题介绍如何将 PVLAN 配置为跨越多台交换机。

开始之前,为将成为主 VLAN 一部分的所有辅助 VLAN 配置名称。(与辅助 VLAN 不同,您无需预配置主 VLAN — 此过程提供了主 VLAN 的完整配置。)有关配置辅助 VLAN 的说明,请参阅 为 EX 系列交换机配置 VLAN。

以下规则适用于创建 PVLAN:

-

主 VLAN 必须是带标记的 VLAN。

-

在配置辅助 VLAN 之前,必须先配置主 VLAN 和 PVLAN 中继端口。

-

不支持在 PVLAN 接口上配置 VoIP VLAN。

-

如果在 PVLAN 中继端口上配置了多 VLAN 注册协议 (MVRP),则必须使用相同的提交操作提交辅助 VLAN 和 PVLAN 中继端口的配置。

要将专用 VLAN 配置为跨多个交换机,请执行以下操作:

要使用路由 VLAN 接口 (RVI) 而不是连接到路由器的混合端口,选择性地启用隔离 VLAN 和社区 VLAN 之间的路由,请参阅 在 EX 系列交换机上的专用 VLAN 中配置路由 VLAN 接口。

只有 EX8200 交换机或 EX8200 虚拟机箱支持使用 RVI 在 PVLAN 域中的隔离 VLAN 和社区 VLAN 之间路由第 3 层流量。

示例:在支持 ELS 的单个交换机上配置专用 VLAN

此示例将 Junos OS 用于支持增强型第 2 层软件 (ELS) 配置样式的交换机。如果 EX 交换机运行的软件不支持 ELS,请参阅 示例:在单个 EX 系列交换机上配置专用 VLAN。有关 ELS 的详细信息,请参阅 使用增强型第 2 层软件 CLI。

运行 Junos OS 15.1X53 版的 QFX5100 交换机和 QFX10002 交换机不支持专用 VLAN。

出于安全原因,限制广播和未知单播流量的流或限制已知主机之间的通信通常很有用。专用 VLAN (PVLAN) 允许您将广播域(主 VLAN)拆分为多个独立的广播子域(辅助 VLAN),实质上是将 VLAN 放入 VLAN 中。

此示例介绍如何在单个交换机上创建 PVLAN:

要求

此示例使用以下硬件和软件组件:

一台 Junos OS 交换机

适用于 EX 系列交换机的 Junos OS 14.1X53-D10 或更高版本

适用于 QFX 系列交换机的 Junos OS 14.1X53-D15 或更高版本

概述和拓扑

您可以隔离订阅者组以提高安全性和效率。此配置示例使用一个简单的拓扑来说明如何创建一个具有一个主 VLAN 和三个辅助 VLAN(一个隔离 VLAN 和两个社区 VLAN)的 PVLAN。

表 6 列出了示例中使用的拓扑的接口。

| 接口 | 描述 |

|---|---|

|

混合成员端口 |

|

人力资源社区 VLAN 成员端口 |

|

财务社区 VLAN 成员端口 |

|

隔离成员端口 |

表 7 列出了示例中使用的拓扑的 VLAN ID。

| VLAN ID | 描述 |

|---|---|

|

主 VLAN |

|

人力资源社区 VLAN |

|

财务社区 VLAN |

|

隔离 VLAN |

图 16 显示了此示例的拓扑结构。

上的专用 VLAN 拓扑

上的专用 VLAN 拓扑

配置

您可以使用现有 VLAN 作为专用 PVLAN 的基础,并在其中创建子域。在此示例中,使用 VLAN 名称 vlan-pri创建主 VLAN,作为过程的一部分。

要配置 PVLAN,请执行以下操作:

CLI 快速配置

要快速创建和配置 PVLAN,请将以下命令复制粘贴到交换机终端窗口中:

[edit] set vlans vlan-pri vlan-id 100 set vlans vlan-iso private-vlan isolated vlan-id 400 set vlans vlan-hr private-vlan community vlan-id 200 set vlans vlan-finance private-vlan community vlan-id 300 set vlans vlan-pri vlan-id 100 isolated-vlan vlan-iso community-vlan vlan-hr community-vlan vlan-finance set interface ge-0/0/11 unit 0 family ethernet-switching interface-mode access vlan members vlan-hr set interface ge-0/0/12 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-hr set interface ge-0/0/13 unit 0 family ethernet-switching interface-mode access vlan members vlan-finance set interface ge-0/0/14 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-finance set interface ge-0/0/15 unit 0 family ethernet-switching interface-mode access vlan members vlan-iso set interface ge-0/0/16 unit 0 family ethernet-switching interface-mode access vlan members vlan-iso set interface ge-0/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri set interface ge-1/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri

过程

分步程序

要配置 PVLAN,请执行以下操作:

创建专用 VLAN 的主 VLAN(在本例中,名称为 vlan-pri):

[edit vlans] user@switch# set vlan-pri vlan-id 100

创建隔离 VLAN 并为其分配 VLAN ID:

[edit vlans] user@switch# set vlan-iso private-vlan isolated vlan-id 400

创建人力资源社区 VLAN 并为其分配 VLAN ID:

[edit vlans] user@switch# set vlan-hr private-vlan community vlan-id 200

创建财务社区 VLAN 并为其分配 VLAN ID:

[edit vlans] user@switch# set vlan-finance private-vlan community vlan-id 300

将辅助 VLAN 与主 VLAN 进行关联:

[edit vlans] user@switch# set vlan-pri vlan-id 100 isolated-vlan vlan-iso community-vlan vlan-hr community-vlan vlan-finance

将接口设置为相应的接口模式:

[edit interfaces] user@switch# set ge-0/0/11 unit 0 family ethernet-switching interface-mode access vlan members vlan-hr user@switch# set ge-0/0/12 unit 0 family ethernet-switching interface-mode access vlan members vlan-hr user@switch# set ge-0/0/13 unit 0 family ethernet-switching interface-mode access vlan members vlan-finance user@switch# set ge-0/0/14 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-finance user@switch# set ge-0/0/15 unit 0 family ethernet-switching interface-mode access vlan members vlan-iso user@switch# set ge-0/0/16 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-iso

配置主 VLAN 的混合中继接口。主 VLAN 使用此接口与辅助 VLAN 进行通信。

user@switch# set ge-0/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri

配置主 VLAN 的另一个中继接口(也是混合接口),将 PVLAN 连接到路由器。

user@switch# set ge-1/0/0 unit 0 family ethernet-switching interface-mode trunk vlan members vlan-pri

示例:在单个 QFX 系列交换机上配置专用 VLAN

出于安全原因,限制广播和未知单播流量的流,甚至限制已知主机之间的通信通常很有用。专用 VLAN (PVLAN) 功能允许管理员将广播域拆分为多个独立的广播子域,实质上是将 VLAN 放入 VLAN 中。

此示例介绍如何在单个交换机上创建 PVLAN:

要求

此示例使用以下硬件和软件组件:

一台 QFX3500 设备

适用于 QFX 系列的 Junos OS 12.1 或更高版本

开始配置 PVLAN 之前,请确保已创建并配置必要的 VLAN。请参阅 如何在没有增强型第 2 层支持的 QFX 系列交换机上配置 VLAN。

概述和拓扑

在拥有多栋建筑物和 VLAN 的大型办公室中,出于安全原因或对广播域进行分区,您可能需要隔离某些工作组或其他端点。此配置示例显示了一个简单的拓扑结构,说明如何创建具有一个主 VLAN 和两个社区 VLAN(一个用于人力资源,一个用于财务)以及两个独立端口(一个用于邮件服务器,另一个用于备份服务器)的 PVLAN。

表 8 列出了示例拓扑的设置。

| 接口 | 描述 |

|---|---|

|

主 VLAN ( |

|

用户 1,人力资源社区 ( |

|

用户 2,人力资源社区 ( |

|

用户 3,财经社区 ( |

|

用户 4,财经社区 ( |

|

邮件服务器,隔离 ( |

|

备份服务器,隔离 ( |

|

主 VLAN ( |

配置

CLI 快速配置

要快速创建和配置 PVLAN,请将以下命令复制粘贴到交换机终端窗口中:

[edit] set vlans pvlan100 vlan-id 100 set interfaces ge-0/0/0 unit 0 family ethernet-switching port-mode trunk set interfaces ge-0/0/0 unit 0 family ethernet-switching vlan members pvlan set interfaces ge-1/0/0 unit 0 family ethernet-switching port-mode trunk set interfaces ge-1/0/0 unit 0 family ethernet-switching vlan members pvlan set interfaces ge-0/0/11 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/12 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/13 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/14 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/15 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/16 unit 0 family ethernet-switching port-mode access set vlans pvlan100 pvlan set vlans pvlan100 interface ge-0/0/0.0 set vlans pvlan100 interface ge-1/0/0.0 set vlans hr-comm interface ge-0/0/11.0 set vlans hr-comm interface ge-0/0/12.0 set vlans finance-comm interface ge-0/0/13.0 set vlans finance-comm interface ge-0/0/14.0 set vlans hr-comm primary-vlan pvlan100 set vlans finance-comm primary-vlan pvlan100 set pvlan100 interface ge-0/0/15.0 isolated set pvlan100 interface ge-0/0/16.0 isolated

过程

分步程序

要配置 PVLAN,请执行以下操作:

设置主 VLAN 的 VLAN ID:

[edit vlans] user@switch# set pvlan vlan-id 100

设置接口和端口模式:

[edit interfaces] user@switch# set ge-0/0/0 unit 0 family ethernet-switching port-mode trunk user@switch# set ge-0/0/0 unit 0 family ethernet-switching vlan members pvlan user@switch# set ge-1/0/0 unit 0 family ethernet-switching port-mode trunk user@switch# set ge-1/0/0 unit 0 family ethernet-switching vlan members pvlan user@switch# set ge-0/0/11 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/12 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/13 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/14 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/15 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/16 unit 0 family ethernet-switching port-mode access

将主 VLAN 设置为不使用本地交换:

注意:主 VLAN 必须是带标记的 VLAN。

[edit vlans] user@switch# set pvlan100 pvlan

将中继接口添加到主 VLAN:

[edit vlans] user@switch# set pvlan100 interface ge-0/0/0.0 user@switch# set pvlan100 interface ge-1/0/0.0

对于每个辅助 VLAN,配置接入接口:

注意:我们建议将辅助 VLAN 设置为未标记的 VLAN。如果标记辅助 VLAN,则不会影响功能。但是,当在单个交换机上配置辅助 VLAN 时,不会使用标记。

[edit vlans] user@switch# set hr-comm interface ge-0/0/11.0 user@switch# set hr-comm interface ge-0/0/12.0 user@switch# set finance-comm interface ge-0/0/13.0 user@switch# set finance-comm interface ge-0/0/14.0

对于每个社区 VLAN,设置主 VLAN:

[edit vlans] user@switch# set hr-comm primary-vlan pvlan100 user@switch# set finance-comm primary-vlan pvlan100

配置主 VLAN 中的隔离接口:

[edit vlans] user@switch# set pvlan100 interface ge-0/0/15.0 isolated user@switch# set pvlan100 interface ge-0/0/16.0 isolated

结果

检查配置结果:

[edit]

user@switch# show

interfaces {

ge-0/0/0 {

unit 0 {

family ethernet-switching {

port-mode trunk;

vlan {

members pvlan100;

}

}

}

}

ge-1/0/0 {

unit 0 {

family ethernet-switching;

}

}

ge-0/0/11 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

ge-0/0/12 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

ge-0/0/13 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

ge-0/0/14 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

vlans {

finance-comm {

interface {

ge-0/0/13.0;

ge-0/0/14.0;

}

primary-vlan pvlan100;

}

hr-comm {

interface {

ge-0/0/11.0;

ge-0/0/12.0;

}

primary-vlan pvlan100;

}

pvlan100 {

vlan-id 100;

interface {

ge-0/0/15.0;

ge-0/0/16.0;

ge-0/0/0.0;

ge-1/0/0.0;

}

pvlan;

}

}

验证

要确认配置工作正常,请执行以下任务:

验证是否已创建专用 VLAN 和辅助 VLAN

目的

验证是否已在交换机上正确创建主 VLAN 和辅助 VLAN。

行动

使用以下命令:show vlans

user@switch> show vlans pvlan100 extensive

VLAN: pvlan100, Created at: Tue Sep 16 17:59:47 2008

802.1Q Tag: 100, Internal index: 18, Admin State: Enabled, Origin: Static

Private VLAN Mode: Primary

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 6 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/11.0, untagged, access

ge-0/0/12.0, untagged, access

ge-0/0/13.0, untagged, access

ge-0/0/14.0, untagged, access

ge-0/0/15.0, untagged, access

ge-0/0/16.0, untagged, access

ge-1/0/0.0, tagged, trunk

Secondary VLANs: Isolated 2, Community 2

Isolated VLANs :

__pvlan_pvlan_ge-0/0/15.0__

__pvlan_pvlan_ge-0/0/16.0__

Community VLANs :

finance-comm

hr-comm

user@switch> show vlans hr-comm extensive

VLAN: hr-comm, Created at: Tue Sep 16 17:59:47 2008

Internal index: 22, Admin State: Enabled, Origin: Static

Private VLAN Mode: Community, Primary VLAN: pvlan100

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 2 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/11.0, untagged, access

ge-0/0/12.0, untagged, access

ge-1/0/0.0, tagged, trunk

user@switch> show vlans finance-comm extensive

VLAN: finance-comm, Created at: Tue Sep 16 17:59:47 2008

Internal index: 21, Admin State: Enabled, Origin: Static

Private VLAN Mode: Community, Primary VLAN: pvlan100

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 2 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/13.0, untagged, access

ge-0/0/14.0, untagged, access

ge-1/0/0.0, tagged, trunk

user@switch> show vlans __pvlan_pvlan_ge-0/0/15.0__ extensive

VLAN: __pvlan_pvlan_ge-0/0/15.0__, Created at: Tue Sep 16 17:59:47 2008

Internal index: 19, Admin State: Enabled, Origin: Static

Private VLAN Mode: Isolated, Primary VLAN: pvlan100

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 1 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/15.0, untagged, access

ge-1/0/0.0, tagged, trunk

user@switch> show vlans __pvlan_pvlan_ge-0/0/16.0__ extensive

VLAN: __pvlan_pvlan_ge-0/0/16.0__, Created at: Tue Sep 16 17:59:47 2008

Internal index: 20, Admin State: Enabled, Origin: Static

Private VLAN Mode: Isolated, Primary VLAN: pvlan100

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 1 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/16.0, untagged, access

ge-1/0/0.0, tagged, trunk

意义

输出显示已创建主 VLAN,并标识与其关联的接口和辅助 VLAN。

示例:在单个 EX 系列交换机上配置专用 VLAN

出于安全原因,限制广播和未知单播流量的流,甚至限制已知主机之间的通信通常很有用。EX 系列交换机上的专用 VLAN (PVLAN) 功能允许管理员将广播域拆分为多个独立的广播子域,实质上是将 VLAN 放入 VLAN 中。

此示例介绍如何在单个 EX 系列交换机上创建 PVLAN:

不支持在 PVLAN 接口上配置 IP 语音 (VoIP) VLAN。

要求

此示例使用以下硬件和软件组件:

一台 EX 系列交换机

适用于 EX 系列交换机的 Junos OS 9.3 或更高版本

开始配置 PVLAN 之前,请确保已创建并配置必要的 VLAN。请参阅 为 EX 系列交换机配置 VLAN。

概述和拓扑

在拥有多栋建筑物和 VLAN 的大型办公室中,出于安全原因或对广播域进行分区,您可能需要隔离某些工作组或其他端点。此配置示例显示了一个简单的拓扑结构,说明如何创建具有一个主 VLAN 和两个社区 VLAN(一个用于人力资源,一个用于财务)以及两个独立端口(一个用于邮件服务器,另一个用于备份服务器)的 PVLAN。

表 9 列出了示例拓扑的设置。

| 接口 | 描述 |

|---|---|

ge-0/0/0.0 |

主 VLAN (vlan1) 中继接口 |

ge-0/0/11.0 |

用户 1,人力资源社区 (hr-comm) |

ge-0/0/12.0 |

用户 2,人力资源社区 (hr-comm) |

ge-0/0/13.0 |

用户 3,金融社区 (finance-comm) |

ge-0/0/14.0 |

用户 4,金融社区 (finance-comm) |

ge-0/0/15.0 |

邮件服务器,隔离(隔离) |

ge-0/0/16.0 |

备份服务器,隔离(隔离) |

ge-1/0/0.0 |

主 VLAN ( PVLAN) 中继接口 |

图 17 显示了此示例的拓扑结构。

上的专用 VLAN 拓扑

上的专用 VLAN 拓扑

配置

要配置 PVLAN,请执行以下操作:

CLI 快速配置

要快速创建和配置 PVLAN,请将以下命令复制粘贴到交换机终端窗口中:

[edit] set vlans vlan1 vlan-id 1000 set interfaces ge-0/0/0 unit 0 family ethernet-switching port-mode trunk set interfaces ge-0/0/0 unit 0 family ethernet-switching vlan members vlan1 set interfaces ge-1/0/0 unit 0 family ethernet-switching port-mode trunk set interfaces ge-1/0/0 unit 0 family ethernet-switching vlan members vlan1 set interfaces ge-0/0/11 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/12 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/13 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/14 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/15 unit 0 family ethernet-switching port-mode access set interfaces ge-0/0/16 unit 0 family ethernet-switching port-mode access set vlans vlan1 no-local-switching set vlans vlan1 interface ge-0/0/0.0 set vlans vlan1 interface ge-1/0/0.0 set vlans hr-comm vlan-id 400 set vlans hr-comm interface ge-0/0/11.0 set vlans hr-comm interface ge-0/0/12.0 set vlans finance-comm vlan-id 300 set vlans finance-comm interface ge-0/0/13.0 set vlans finance-comm interface ge-0/0/14.0 set vlans hr-comm primary-vlan vlan1 set vlans finance-comm primary-vlan vlan1 set vlans vlan1 interface ge-0/0/15.0 set vlans vlan1 interface ge-0/0/16.0

过程

分步程序

要配置 PVLAN,请执行以下操作:

设置主 VLAN 的 VLAN ID:

[edit vlans] user@switch# set vlan1 vlan-id 1000

设置接口和端口模式:

[edit interfaces] user@switch# set ge-0/0/0 unit 0 family ethernet-switching port-mode trunk user@switch# set ge-0/0/0 unit 0 family ethernet-switching vlan members pvlan user@switch# set ge-1/0/0 unit 0 family ethernet-switching port-mode trunk user@switch# set ge-1/0/0 unit 0 family ethernet-switching vlan members vlan1 user@switch# set ge-0/0/11 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/12 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/13 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/14 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/15 unit 0 family ethernet-switching port-mode access user@switch# set ge-0/0/16 unit 0 family ethernet-switching port-mode access

将主 VLAN 设置为不使用本地交换:

注意:主 VLAN 必须是带标记的 VLAN。

[edit vlans] user@switch# set vlan1 no-local-switching

将中继接口添加到主 VLAN:

[edit vlans] user@switch# set vlan1 interface ge-0/0/0.0 user@switch# set vlan1 interface ge-1/0/0.0

对于每个辅助 VLAN,配置 VLAN ID 和接入接口:

注意:我们建议将辅助 VLAN 设置为未标记的 VLAN。如果标记辅助 VLAN,则不会影响功能。但是,当在单个交换机上配置辅助 VLAN 时,不会使用标记。

[edit vlans] user@switch# set hr-comm vlan-id 400 user@switch# set hr-comm interface ge-0/0/11.0 user@switch# set hr-comm interface ge-0/0/12.0 user@switch# set finance-comm vlan-id 300 user@switch# set finance-comm interface ge-0/0/13.0 user@switch# set finance-comm interface ge-0/0/14.0

对于每个社区 VLAN,设置主 VLAN:

[edit vlans] user@switch# set hr-comm primary-vlan vlan1 user@switch# set finance-comm primary-vlan vlan1

将每个隔离接口添加到主 VLAN:

[edit vlans] user@switch# set vlan1 interface ge-0/0/15.0 user@switch# set vlan1 interface ge-0/0/16.0

结果

检查配置结果:

[edit]

user@switch# show

interfaces {

ge-0/0/0 {

unit 0 {

family ethernet-switching {

port-mode trunk;

vlan {

members vlan1;

}

}

}

}

ge-1/0/0 {

unit 0 {

family ethernet-switching {

port-mode trunk;

vlan {

members vlan1;

}

}

}

}

ge-0/0/11 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

ge-0/0/12 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

ge-0/0/13 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

ge-0/0/14 {

unit 0 {

family ethernet-switching {

port-mode access;

}

}

}

vlans {

finance-comm {

vlan-id 300;

interface {

ge-0/0/13.0;

ge-0/0/14.0;

}

primary-vlan vlan1;

}

hr-comm {

vlan-id 400;

interface {

ge-0/0/11.0;

ge-0/0/12.0;

}

primary-vlan vlan1;

}

vlan1 {

vlan-id 1000;

interface {

ge-0/0/15.0;

ge-0/0/16.0;

ge-0/0/0.0;

ge-1/0/0.0;

}

no-local-switching;

}

}

验证

要确认配置工作正常,请执行以下任务:

验证是否已创建专用 VLAN 和辅助 VLAN

目的

验证是否已在交换机上正确创建主 VLAN 和辅助 VLAN。

行动

使用以下命令:show vlans

user@switch> show vlans vlan1 extensive

VLAN: vlan1, Created at: Tue Sep 16 17:59:47 2008

802.1Q Tag: 1000, Internal index: 18, Admin State: Enabled, Origin: Static

Private VLAN Mode: Primary

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 6 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/11.0, untagged, access

ge-0/0/12.0, untagged, access

ge-0/0/13.0, untagged, access

ge-0/0/14.0, untagged, access

ge-0/0/15.0, untagged, access

ge-0/0/16.0, untagged, access

ge-1/0/0.0, tagged, trunk

Secondary VLANs: Isolated 2, Community 2

Isolated VLANs :

__vlan1_vlan1_ge-0/0/15.0__

__vlan1_vlan1_ge-0/0/16.0__

Community VLANs :

finance-comm

hr-comm

user@switch> show vlans hr-comm extensive

VLAN: hr-comm, Created at: Tue Sep 16 17:59:47 2008

802.1Q Tag: 400,Internal index: 22, Admin State: Enabled, Origin: Static

Private VLAN Mode: Community, Primary VLAN: vlan1

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 2 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/11.0, untagged, access

ge-0/0/12.0, untagged, access

ge-1/0/0.0, tagged, trunk

user@switch> show vlans finance-comm extensive

VLAN: finance-comm, Created at: Tue Sep 16 17:59:47 2008

802.1Q Tag: 300,Internal index: 21, Admin State: Enabled, Origin: Static

Private VLAN Mode: Community, Primary VLAN: vlan1

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 2 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/13.0, untagged, access

ge-0/0/14.0, untagged, access

ge-1/0/0.0, tagged, trunk

user@switch> show vlans __vlan1_vlan1_ge-0/0/15.0__ extensive

VLAN: __vlan1_vlan1_ge-0/0/15.0__, Created at: Tue Sep 16 17:59:47 2008

Internal index: 19, Admin State: Enabled, Origin: Static

Private VLAN Mode: Isolated, Primary VLAN: vlan1

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 1 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/15.0, untagged, access

ge-1/0/0.0, tagged, trunk

user@switch> show vlans __vlan1_vlan1_ge-0/0/16.0__ extensive

VLAN: __vlan1_vlan1_ge-0/0/16.0__, Created at: Tue Sep 16 17:59:47 2008

Internal index: 20, Admin State: Enabled, Origin: Static

Private VLAN Mode: Isolated, Primary VLAN: vlan1

Protocol: Port Mode

Number of interfaces: Tagged 2 (Active = 0), Untagged 1 (Active = 0)

ge-0/0/0.0, tagged, trunk

ge-0/0/16.0, untagged, access

ge-1/0/0.0, tagged, trunk

意义

输出显示已创建主 VLAN,并标识与其关联的接口和辅助 VLAN。

示例:配置跨多个 QFX 交换机的专用 VLAN

出于安全原因,限制广播和未知单播流量的流,甚至限制已知主机之间的通信通常很有用。专用 VLAN (PVLAN) 功能允许管理员将广播域拆分为多个独立的广播子域,实质上是将 VLAN 放入 VLAN 中。一个 PVLAN 可以跨越多台交换机。

此示例介绍如何创建跨多个交换机的 PVLAN。此示例创建一个包含多个辅助 VLAN 的主 PVLAN:

要求

此示例使用以下硬件和软件组件:

三台 QFX3500 设备

适用于 QFX 系列的 Junos OS 12.1 或更高版本

开始配置 PVLAN 之前,请确保已创建并配置必要的 VLAN。请参阅 如何在没有增强型第 2 层支持的 QFX 系列交换机上配置 VLAN。

概述和拓扑

在拥有多栋建筑物和 VLAN 的大型办公室中,出于安全原因或对广播域进行分区,您可能需要隔离某些工作组或其他端点。此配置示例说明如何创建跨多个 QFX 设备的 PVLAN,其中一个主 VLAN 包含两个社区 VLAN(一个用于人力资源,一个用于财务),以及一个交换机间隔离 VLAN(用于邮件服务器、备份服务器和 CVS 服务器)。PVLAN 由三台交换机、两台接入交换机和一台分布交换机组成。PVLAN 通过分布交换机上配置的混合端口连接到路由器。

交换机 1 和交换机 2 上的隔离端口即使属于同一域,也彼此之间没有第 2 层连接。请参阅 了解专用 VLAN。

图 18 显示了此示例的拓扑结构 — 两台接入交换机连接到分布交换机,而分布交换机(通过混合端口)连接到路由器。

的 PVLAN 拓扑

的 PVLAN 拓扑

| 属性 | 设置 |

|---|---|

VLAN 名称和标记 ID |

主 VLAN,标记 100 隔离 vlan-id、标记 50finance-comm、标记 300hr-comm、标记 400 |

PVLAN 中继接口 |

ge-0/0/0.0,将交换机 1 连接到交换机 3 ge-0/0/5.0,将交换机 1 连接到交换机 2 |

主 VLAN 中的隔离接口 |

ge-0/0/15.0, 邮件服务器 ge-0/0/16.0, 备份服务器 |

VLAN 中的接口 finance-com |

ge-0/0/11.0 ge-0/0/12.0 |

VLAN 中的接口 hr-comm |

ge-0/0/13.0 ge-0/0/14.0 |

| 属性 | 设置 |

|---|---|

VLAN 名称和标记 ID |

主 VLAN,标记 100 隔离 vlan-id、标记 50finance-comm、标记 300hr-comm、标记 400 |

PVLAN 中继接口 |

ge-0/0/0.0,将交换机 2 连接到交换机 3 ge-0/0/5.0,将交换机 2 连接到交换机 1 |

主 VLAN 中的隔离接口 |

ge-0/0/17.0,CVS 服务器 |

VLAN 中的接口 finance-com |

ge-0/0/11.0 ge-0/0/12.0 |

VLAN 中的接口 hr-comm |

ge-0/0/13.0 ge-0/0/14.0 |

| 属性 | 设置 |

|---|---|

VLAN 名称和标记 ID |

主 VLAN,标记 100 隔离 vlan-id、标记 50finance-comm、标记 300hr-comm、标记 400 |

PVLAN 中继接口 |

ge-0/0/0.0,将交换机 3 连接到交换机 1 ge-0/0/1.0,将交换机 3 连接到交换机 2 |

混合端口 |

ge-0/0/2,将 PVLAN 连接到路由器

注意:

您必须将将 PVLAN 连接到 PVLAN 之外的其他交换机或路由器的中继端口配置为 PVLAN 的成员,这会隐式地将其配置为混合端口。 |

拓扑结构

在交换机 1 上配置 PVLAN

在多台交换机上配置 PVLAN 时,以下规则适用:

主 VLAN 必须是带标记的 VLAN。建议您先配置主 VLAN。

如果要配置公共组 VLAN ID,则必须先配置主 VLAN 和 PVLAN 中继端口。您还必须使用 pvlan 语句将主 VLAN 配置为专用。

如果要配置隔离 VLAN ID,则必须先配置主 VLAN 和 PVLAN 中继端口。

CLI 快速配置

要快速创建和配置跨多个交换机的 PVLAN,请复制以下命令并将其粘贴到交换机 1 的终端窗口中:

[edit] set vlans finance-comm vlan-id 300 set vlans finance-comm interface ge-0/0/11.0 set vlans finance-comm interface ge-0/0/12.0 set vlans finance-comm primary-vlan pvlan100 set vlans hr-comm vlan-id 400 set vlans hr-comm interface ge-0/0/13.0 set vlans hr-comm interface ge-0/0/14.0 set vlans hr-comm primary-vlan pvlan100 set vlans pvlan100 vlan-id 100 set vlans pvlan100 interface ge-0/0/15.0 set vlans pvlan100 interface ge-0/0/16.0 set vlans pvlan100 interface ge-0/0/0.0 pvlan-trunk set vlans pvlan100 interface ge-0/0/5.0 pvlan-trunk set vlans pvlan100 pvlan set vlans pvlan100 pvlan isolation-vlan-id 50 set pvlan100 interface ge-0/0/15.0 isolated set pvlan100 interface ge-0/0/16.0 isolated

过程

分步程序

设置主 VLAN 的 VLAN ID:

[edit vlans] user@switch# set pvlan100 vlan-id 100

设置 PVLAN 中继接口以跨相邻交换机连接此 VLAN:

[edit vlans] user@switch# set pvlan100 interface ge-0/0/0.0 pvlan-trunk user@switch# set pvlan100 interface ge-0/0/5.0 pvlan-trunk

将主 VLAN 设置为专用且不使用本地交换:

[edit vlans] user@switch# set pvlan100 pvlan

设置跨交换机的 金融通信 社区 VLAN 的 VLAN ID:

[edit vlans] user@switch# set finance-comm vlan-id 300

配置 财务通信 VLAN 的接入接口:

[edit vlans] user@switch# set finance-comm interface ge-0/0/11.0

user@switch# set finance-comm interface ge-0/0/12.0

设置此辅助社区的主 VLAN VLAN,finance-comm :

[edit vlans] user@switch# set vlans finance-comm primary-vlan pvlan100

为跨交换机的 HR 公共组 VLAN 设置 VLAN ID。

[edit vlans] user@switch# set hr-comm vlan-id 400

为 hr-comm VLAN 配置接入接口:

[edit vlans] user@switch# set hr-comm interface ge-0/0/13.0 user@switch# set hr-comm interface ge-0/0/14.0

设置此辅助社区 VLAN 的主 VLAN,hr-comm:

[edit vlans] user@switch# set vlans hr-comm primary-vlan pvlan100

设置交换机间隔离 ID,以创建跨越交换机的交换机间隔离域:

[edit vlans] user@switch# set pvlan100 pvlan isolation-vlan-id 50

配置主 VLAN 中的隔离接口:

[edit vlans] user@switch# set pvlan100 interface ge-0/0/15.0 isolated user@switch# set pvlan100 interface ge-0/0/16.0 isolated

注意:配置隔离端口时,请将其包括为主 VLAN 的成员,但不要将其配置为任何社区 VLAN 的成员。

结果

检查配置结果:

[edit]

user@switch# show

vlans {

finance-comm {

vlan-id 300;

interface {

ge-0/0/11.0;

ge-0/0/12.0;

}

primary-vlan pvlan100;

}

hr-comm {

vlan-id 400;

interface {

ge-0/0/13.0;

ge-0/0/14.0;

}

primary-vlan pvlan100;

}

pvlan100 {

vlan-id 100;

interface {

ge-0/0/15.0;

ge-0/0/16.0;

ge-0/0/0.0 {

pvlan-trunk;

}

ge-0/0/5.0 {

pvlan-trunk;

}

}

pvlan;

isolation-vlan-id 50;

}

}

在交换机 2 上配置 PVLAN

CLI 快速配置

要快速创建和配置跨多个交换机的专用 VLAN,请将以下命令复制粘贴到交换机 2 的终端窗口中:

交换机 2 的配置与交换机 1 的配置相同,但交换机间隔离域中的接口除外。对于交换机 2,接口为 ge-0/0/17.0。

[edit] set vlans finance-comm vlan-id 300 set vlans finance-comm interface ge-0/0/11.0 set vlans finance-comm interface ge-0/0/12.0 set vlans finance-comm primary-vlan pvlan100 set vlans hr-comm vlan-id 400 set vlans hr-comm interface ge-0/0/13.0 set vlans hr-comm interface ge-0/0/14.0 set vlans hr-comm primary-vlan pvlan100 set vlans pvlan100 vlan-id 100 set vlans pvlan100 interface ge-0/0/17.0 set vlans pvlan100 interface ge-0/0/0.0 pvlan-trunk set vlans pvlan100 interface ge-0/0/5.0 pvlan-trunk set vlans pvlan100 pvlan set vlans pvlan100 pvlan isolation-vlan-id 50 set pvlan100 interface ge-0/0/17.0 isolated

过程

分步程序

要在交换机 2 上配置将跨越多台交换机的 PVLAN,请执行以下操作:

设置跨交换机的 金融通信 社区 VLAN 的 VLAN ID:

[edit vlans] user@switch# set finance-comm vlan-id 300

配置 财务通信 VLAN 的接入接口:

[edit vlans] user@switch# set finance-comm interface ge-0/0/11.0

user@switch# set finance-comm interface ge-0/0/12.0

设置此辅助社区的主 VLAN VLAN,finance-comm:

[edit vlans] user@switch# set vlans finance-comm primary-vlan pvlan100

为跨交换机的 HR 公共组 VLAN 设置 VLAN ID。

[edit vlans] user@switch# set hr-comm vlan-id 400

为 hr-comm VLAN 配置接入接口:

[edit vlans] user@switch# set hr-comm interface ge-0/0/13.0 user@switch# set hr-comm interface ge-0/0/14.0

设置此辅助社区 VLAN 的主 VLAN,hr-comm:

[edit vlans] user@switch# set vlans hr-comm primary-vlan pvlan100

设置主 VLAN 的 VLAN ID:

[edit vlans] user@switch# set pvlan100 vlan-id 100

设置将此 VLAN 连接到相邻交换机的 PVLAN 中继接口:

[edit vlans] user@switch# set pvlan100 interface ge-0/0/0.0 pvlan-trunk user@switch# set pvlan100 interface ge-0/0/5.0 pvlan-trunk

将主 VLAN 设置为专用且不使用本地交换:

[edit vlans] user@switch# set pvlan100 pvlan

设置交换机间隔离 ID,以创建跨越交换机的交换机间隔离域:

[edit vlans] user@switch# set pvlan100 pvlan isolation-vlan-id 50

注意:要配置隔离端口,请将其包括为主 VLAN 的成员之一,但不要将其配置为属于某个社区 VLAN。

在主 VLAN 中配置隔离接口:

[edit vlans] user@switch# set pvlan100 interface ge-0/0/17.0 isolated

结果

检查配置结果:

[edit]

user@switch# show

vlans {

finance-comm {

vlan-id 300;

interface {

ge-0/0/11.0;

ge-0/0/12.0;

}

primary-vlan pvlan100;

}

hr-comm {

vlan-id 400;

interface {

ge-0/0/13.0;

ge-0/0/14.0;

}

primary-vlan pvlan100;

}

pvlan100 {

vlan-id 100;

interface {

ge-0/0/15.0;

ge-0/0/16.0;

ge-0/0/0.0 {

pvlan-trunk;

}

ge-0/0/5.0 {

pvlan-trunk;

}

ge-0/0/17.0;

}

pvlan;

isolation-vlan-id 50;

}

}

在交换机 3 上配置 PVLAN

CLI 快速配置

要快速将交换机 3 配置为充当此 PVLAN 的分布交换机,请将以下命令复制粘贴到交换机 3 的终端窗口中:

接口 ge-0/0/2.0 是将 PVLAN 连接到路由器的中继端口。

[edit] set vlans finance-comm vlan-id 300 set vlans finance-comm primary-vlan pvlan100 set vlans hr-comm vlan-id 400 set vlans hr-comm primary-vlan pvlan100 set vlans pvlan100 vlan-id 100 set vlans pvlan100 interface ge-0/0/0.0 pvlan-trunk set vlans pvlan100 interface ge-0/0/1.0 pvlan-trunk set vlans pvlan100 pvlan set vlans pvlan100 pvlan isolation-vlan-id 50

过程

分步程序

要将交换机 3 配置为此 PVLAN 的分布交换机,请使用以下过程:

设置跨交换机的 金融通信 社区 VLAN 的 VLAN ID:

[edit vlans] user@switch# finance-comm vlan-id 300

设置此辅助社区的主 VLAN VLAN,finance-comm:

[edit vlans] user@switch# set vlans finance-comm primary-vlan pvlan100

设置跨交换机的人力资源公共组 VLAN 的 VLAN ID:

[edit vlans] user@switch# set hr-comm vlan-id 400

设置此辅助社区 VLAN 的主 VLAN,hr-comm:

[edit vlans] user@switch# set vlans hr-comm primary-vlan pvlan100

设置主 VLAN 的 VLAN ID:

[edit vlans] user@switch# set pvlan100 vlan-id 100

设置将此 VLAN 连接到相邻交换机的 PVLAN 中继接口:

[edit vlans] user@switch# set pvlan100 interface ge-0/0/0.0 pvlan-trunk user@switch# set pvlan100 interface ge-0/0/5.0 pvlan-trunk

将主 VLAN 设置为专用且不使用本地交换:

[edit vlans] user@switch# set pvlan100 pvlan

设置交换机间隔离 ID,以创建跨越交换机的交换机间隔离域:

[edit vlans] user@switch# set pvlan100 pvlan isolation-vlan-id 50

注意:要配置隔离端口,请将其包括为主 VLAN 的成员之一,但不要将其配置为属于某个社区 VLAN。

结果

检查配置结果:

[edit]

user@switch# show

vlans {

finance-comm {

vlan-id 300;

primary-vlan pvlan100;

}

hr-comm {

vlan-id 400;

primary-vlan pvlan100;

}

pvlan100 {

vlan-id 100;

interface {

ge-0/0/0.0 {

pvlan-trunk;

}

ge-0/0/1.0 {

pvlan-trunk;

}

ge-0/0/2.0;

}

pvlan;

isolation-vlan-id 50;

}

}

验证

要确认配置工作正常,请执行以下任务:

验证是否在交换机 1 上创建了主 VLAN 和辅助 VLAN

目的

验证跨多个交换机的 PVLAN 配置是否在交换机 1 上正常工作:

行动

使用以下命令:show vlans extensive

user@switch> show vlans extensive

VLAN: __pvlan_pvlan100_ge-0/0/15.0__, Created at: Thu Sep 16 23:15:27 2010

Internal index: 5, Admin State: Enabled, Origin: Static

Private VLAN Mode: Isolated, Primary VLAN: pvlan100

Protocol: Port Mode, Mac aging time: 300 seconds

Number of interfaces: Tagged 2 (Active = 2), Untagged 1 (Active = 1)

ge-0/0/0.0*, tagged, trunk, pvlan-trunk

ge-0/0/5.0*, tagged, trunk, pvlan-trunk

ge-0/0/15.0*, untagged, access

VLAN: __pvlan_pvlan100_ge-0/0/16.0__, Created at: Thu Sep 16 23:15:27 2010

Internal index: 6, Admin State: Enabled, Origin: Static

Private VLAN Mode: Isolated, Primary VLAN: pvlan100

Protocol: Port Mode, Mac aging time: 300 seconds

Number of interfaces: Tagged 2 (Active = 2), Untagged 1 (Active = 1)

ge-0/0/0.0*, tagged, trunk, pvlan-trunk

ge-0/0/5.0*, tagged, trunk, pvlan-trunk

ge-0/0/16.0*, untagged, access

VLAN: __pvlan_pvlan100_isiv__, Created at: Thu Sep 16 23:15:27 2010

802.1Q Tag: 50, Internal index: 7, Admin State: Enabled, Origin: Static

Private VLAN Mode: Inter-switch-isolated, Primary VLAN: pvlan100

Protocol: Port Mode, Mac aging time: 300 seconds

Number of interfaces: Tagged 2 (Active = 2), Untagged 0 (Active = 0)

ge-0/0/0.0*, tagged, trunk, pvlan-trunk

ge-0/0/5.0*, tagged, trunk, pvlan-trunk

VLAN: default, Created at: Thu Sep 16 03:03:18 2010

Internal index: 2, Admin State: Enabled, Origin: Static

Protocol: Port Mode, Mac aging time: 300 seconds

Number of interfaces: Tagged 0 (Active = 0), Untagged 0 (Active = 0)

VLAN: finance-comm, Created at: Thu Sep 16 23:15:27 2010

802.1Q Tag: 300, Internal index: 8, Admin State: Enabled, Origin: Static

Private VLAN Mode: Community, Primary VLAN: pvlan100

Protocol: Port Mode, Mac aging time: 300 seconds

Number of interfaces: Tagged 2 (Active = 2), Untagged 2 (Active = 2)

ge-0/0/0.0*, tagged, trunk, pvlan-trunk

ge-0/0/5.0*, tagged, trunk, pvlan-trunk

ge-0/0/11.0*, untagged, access

ge-0/0/12.0*, untagged, access

VLAN: hr-comm, Created at: Thu Sep 16 23:15:27 2010

802.1Q Tag: 400, Internal index: 9, Admin State: Enabled, Origin: Static

Private VLAN Mode: Community, Primary VLAN: pvlan100

Protocol: Port Mode, Mac aging time: 300 seconds

Number of interfaces: Tagged 2 (Active = 2), Untagged 2 (Active = 2)

ge-0/0/0.0*, tagged, trunk, pvlan-trunk

ge-0/0/5.0*, tagged, trunk, pvlan-trunk

ge-0/0/13.0*, untagged, access

ge-0/0/14.0*, untagged, access

VLAN: pvlan100, Created at: Thu Sep 16 23:15:27 2010

802.1Q Tag: 100, Internal index: 4, Admin State: Enabled, Origin: Static

Private VLAN Mode: Primary

Protocol: Port Mode, Mac aging time: 300 seconds

Number of interfaces: Tagged 2 (Active = 2), Untagged 6 (Active = 6)

ge-0/0/0.0*, tagged, trunk, pvlan-trunk

ge-0/0/5.0*, tagged, trunk, pvlan-trunk

ge-0/0/11.0*, untagged, access

ge-0/0/12.0*, untagged, access

ge-0/0/13.0*, untagged, access

ge-0/0/14.0*, untagged, access

ge-0/0/15.0*, untagged, access

ge-0/0/16.0*, untagged, access

Secondary VLANs: Isolated 2, Community 2, Inter-switch-isolated 1

Isolated VLANs :

__pvlan_pvlan100_ge-0/0/15.0__

__pvlan_pvlan100_ge-0/0/16.0__

Community VLANs :

finance-comm

hr-comm

Inter-switch-isolated VLAN :

__pvlan_pvlan100_isiv__

意义

输出显示,交换机 1 上创建了一个 PVLAN,并显示其中包含两个隔离 VLAN、两个社区 VLAN 和一个交换机间隔离 VLAN。如果出现 pvlan-trunk 和 inter-switch-isolationated 字段,则表示此 PVLAN 跨越多台交换机。

验证是否在交换机 2 上创建了主 VLAN 和辅助 VLAN

目的

验证跨多个交换机的 PVLAN 配置是否在交换机 2 上工作正常:

行动

使用以下命令:show vlans extensive

user@switch> show vlans extensive

VLAN: __pvlan_pvlan100_ge-0/0/17.0__, Created at: Thu Sep 16 23:19:22 2010

Internal index: 5, Admin State: Enabled, Origin: Static

Private VLAN Mode: Isolated, Primary VLAN: pvlan100

Protocol: Port Mode, Mac aging time: 300 seconds

Number of interfaces: Tagged 2 (Active = 2), Untagged 1 (Active = 1)

ge-0/0/0.0*, tagged, trunk, pvlan-trunk

ge-0/0/5.0*, tagged, trunk, pvlan-trunk

ge-0/0/17.0*, untagged, access

VLAN: __pvlan_pvlan100_isiv__, Created at: Thu Sep 16 23:19:22 2010

802.1Q Tag: 50, Internal index: 6, Admin State: Enabled, Origin: Static

Private VLAN Mode: Inter-switch-isolated, Primary VLAN: pvlan100

Protocol: Port Mode, Mac aging time: 300 seconds

Number of interfaces: Tagged 2 (Active = 2), Untagged 0 (Active = 0)

ge-0/0/0.0*, tagged, trunk, pvlan-trunk

ge-0/0/5.0*, tagged, trunk, pvlan-trunk

VLAN: default, Created at: Thu Sep 16 03:03:18 2010

Internal index: 2, Admin State: Enabled, Origin: Static

Protocol: Port Mode, Mac aging time: 300 seconds

Number of interfaces: Tagged 0 (Active = 0), Untagged 0 (Active = 0)

VLAN: finance-comm, Created at: Thu Sep 16 23:19:22 2010

802.1Q Tag: 300, Internal index: 7, Admin State: Enabled, Origin: Static

Private VLAN Mode: Community, Primary VLAN: pvlan100

Protocol: Port Mode, Mac aging time: 300 seconds

Number of interfaces: Tagged 2 (Active = 2), Untagged 2 (Active = 2)

ge-0/0/0.0*, tagged, trunk, pvlan-trunk

ge-0/0/5.0*, tagged, trunk, pvlan-trunk

ge-0/0/11.0*, untagged, access

ge-0/0/12.0*, untagged, access

VLAN: hr-comm, Created at: Thu Sep 16 23:19:22 2010

802.1Q Tag: 400, Internal index: 8, Admin State: Enabled, Origin: Static

Private VLAN Mode: Community, Primary VLAN: pvlan100

Protocol: Port Mode, Mac aging time: 300 seconds

Number of interfaces: Tagged 2 (Active = 2), Untagged 2 (Active = 2)

ge-0/0/0.0*, tagged, trunk, pvlan-trunk

ge-0/0/5.0*, tagged, trunk, pvlan-trunk

ge-0/0/13.0*, untagged, access

ge-0/0/14.0*, untagged, access

VLAN: pvlan100, Created at: Thu Sep 16 23:19:22 2010

802.1Q Tag: 100, Internal index: 4, Admin State: Enabled, Origin: Static

Private VLAN Mode: Primary

Protocol: Port Mode, Mac aging time: 300 seconds