超流

JSA 会分析单个流,以查找网络上正在使用常见攻击媒介的指标。当与标准匹配的流数达到指定数量时, JSA 将各个流分组为 超流。对于每分钟流量 (FPM) 许可证,每个超流只算一个流,无论其中捆绑了多少条流记录。

您可以配置流阈值,以控制在创建超流之前必须与标准匹配的唯一流的数量。在阈值为 100 的情况下,前 99 个流将作为正常流量记录发送。超流记录中包含第 100 个流和后续匹配流。 JSA 继续每分钟报告一次超流量,直到一个完整的间隔没有匹配的流量通过。因为即使只有一个流记录匹配,超流也会保持活动状态,因此有些超流看起来可能很小。

如果不希望 JSA 创建超流,在 流处理器 配置设置中,将 创建超级流 设置更改为 No。

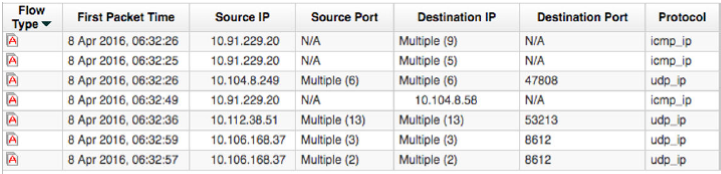

超流类型 A:网络扫描

网络扫描会尝试发现网络上的所有活动主机,并将这些主机映射到一个 IP 地址。

JSA 查找其中一个主机向多个主机发送数据的流,并将此类型的活动标记为 A 类超流。此单向流是具有相同源 IP 和不同目标 IP 的所有流的聚合,但以下参数相同:

协议

源字节与数据包的比率

源 IP 地址

目标端口(仅限 TCP 和 UDP 流)

TCP 标志(仅限 TCP 流)

ICMP 类型和代码(仅限 ICMP 流)

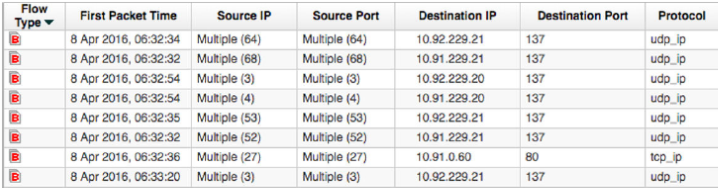

超流类型 B:分布式拒绝服务 (DDoS)

当多个系统泛洪目标系统的带宽或资源时,会发生 DDoS 攻击。

JSA 会查找许多主机将数据发送到一个目标主机的流,并将此活动标记为 B 类超流。此单向流是具有不同源 IP 且具有单个目标 IP 的所有流的聚合,但以下参数相同:

协议

源字节与数据包的比率

目标 IP 地址

目标端口(仅限 TCP 和 UDP 流)

TCP 标志(仅限 TCP 流)

ICMP 类型和代码(仅限 ICMP 流)

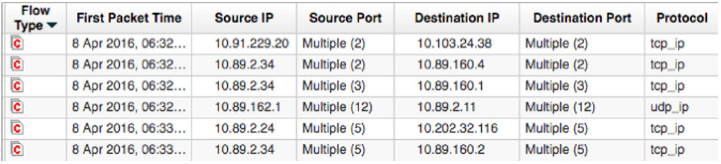

超流类型 C:端口扫描

端口扫描会尝试识别网络上特定主机正在使用的端口。

JSA 查找具有一个源 IP 和一个目标 IP 但多个端口的流。此单向流是具有不同源端口或目标端口的所有非 ICMP 流的聚合,但以下参数相同:

协议

源 IP 地址

目标 IP 地址

源字节与数据包的比率

TCP 标志(仅限 TCP 流)