JSA 事件和流

JSA 的核心功能是通过监控流和事件来管理网络安全。

事件和流数据之间的显著区别在于,事件(通常为用户登录或 VPN 连接等特定操作的日志)发生在特定时间,而该事件则记录在那个时间。流是网络活动记录,根据会话中的活动,可能会持续数秒、几分钟、数小时或数天。例如,Web 请求可能下载多个文件,如图片、广告、视频,并且持续 5 到 10 秒,或者观看 Netflix 电影的用户可能处于长达几个小时的网络会话中。流是两个主机之间的网络活动记录。

事件

JSA 接受来自网络上的日志源的事件日志。日志源是创建事件日志的防火墙或入侵保护系统 (IPS) 等数据源。

JSA 使用 syslog、syslog-tcp 和 SNMP 等协议,接受来自日志源的事件。 JSA 还可以使用 SCP、SFTP、FTP、JDBC、Check Point OPSEC 和 SMB/CIFS 等协议来设置出站连接以检索事件。

事件管道

在查看和使用 JSA 控制台上的事件数据之前,从日志源收集事件,然后由事件处理器进行处理。JSA一体化设备除了充当 JSA 控制台之外,还充当事件收集器和事件处理器。

JSA 可以使用专用 事件收集器 设备,或者使用事件收集服务和事件处理服务在一体化设备上运行的一体化设备来收集事件。

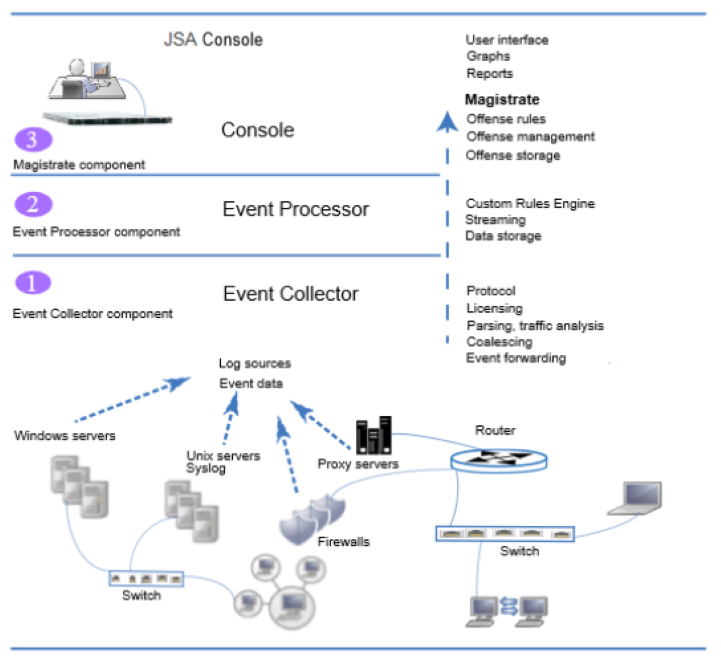

下图显示了事件管道的各层。

事件收集-- 事件收集器 组件完成以下功能:

协议

从 Syslog、JDBC、OPSEC、日志文件和 SNMP 等日志源协议收集数据。

许可证限制

监控系统以管理输入队列和 EPS 许可的传入事件数量。

解析

从源设备获取原始事件,并将字段解析为 JSA 可用格式。

日志源流量分析和自动发现

将解析和规范化事件数据应用于支持自动发现的可能 DSM。

凝聚

对事件进行解析,然后根据跨事件的通用属性进行合并。

事件转发

应用系统的路由规则,将数据转发到异地目标、外部 Syslog 系统、JSON 系统和其他 IIM。

当 事件收集器 从日志源(如防火墙)接收事件时,事件将被放入输入队列中进行处理。

队列大小因使用的协议或方法而异,从这些队列中,事件会解析和规范化。标准化过程涉及将原始数据转换为包含 IP 地址等字段的格式, JSA 可以使用。

JSA 可通过标头中包含的源 IP 地址或主机名识别已知的日志源。

JSA 解析已知日志源的事件并将其合并到记录中。来自过去未检测到的新或未知日志源的事件将被重定向到流量分析(自动检测)引擎。

发现新的日志源后,将发送用于添加日志源的配置请求消息至 JSA 控制台。如果禁用自动检测,或者超过日志源许可限制,则不会添加新日志源。

事件处理-- 事件处理器 组件完成以下功能:

自定义规则引擎 (CRE)

自定义规则引擎 (CRE) 负责处理 JSA 接收的事件,并将它们与定义的规则进行比较,从而持续跟踪事件涉及的系统,从而向用户生成通知。当事件与规则匹配时, 事件处理器 会向 JSA 控制台 上的裁判官发送通知,显示特定事件触发了规则。 JSA 控制台 上的治安官组件创建和管理攻击。触发规则时,将生成响应或操作,如通知、系统日志、SNMP、电子邮件、新事件和攻击。

流

当用户通过实时(流)从“日志活动”选项卡查看事件时,将实时事件数据发送至 JSA 控制台。数据库中不提供流式事件。

事件存储 (Ariel)

一种事件的时间序列数据库,其中数据按分钟存储。数据存储在处理事件的位置。

事件收集器将规范化事件数据发送到自定义规则引擎 (CRE) 处理事件的事件处理器。如果事件与 JSA 控制台上预定义的 CRE 自定义规则匹配,事件处理器将执行为规则响应定义的操作。

JSA 控制台上的裁判 -- 地方法官组件完成以下功能:

攻击规则

监控和处理攻击行为,例如生成电子邮件通知。

攻击管理

更新有效攻击、更改攻击状态,并为用户访问“攻击”选项卡的 犯罪 信息。

攻击存储

将攻击数据注销到 Postgres 数据库中。

地方处理核心 (MPC) 负责将犯罪与来自多个 事件处理器 组件的事件通知相关联。只有 JSA 控制台 或一体化设备才有治安管理组件。

流

JSA 流通过将 IP 地址、端口、字节和数据包计数以及其他数据规范化为流记录来代表网络活动,这些流实际上是两个主机之间网络会话的记录。 JSA 中收集和创建流信息的组件称为 流处理器。

JSA 流收集不是完全数据包捕获。对于跨越多个时间间隔(分钟)的网络会话,流管道在每分钟结束时报告一条记录,其中显示字节和数据包等指标的当前数据。您可能会在 JSA 中看到多个记录(每分钟),其“首次数据包时间”相同,但“最后数据包时间”值随时间的递增。

当 流处理器 检测到具有唯一源 IP 地址、目标 IP 地址、源端口、目标端口和其他特定协议选项(包括 802.1q VLAN 字段)的第一个数据包时,流将开始。

评估每个新数据包。字节和数据包计数被添加到流记录的统计计数器中。间隔结束时,流的状态记录会发送至 流处理器 ,并重置流的统计计数器。当在配置的时间内未检测到流活动时,流将结束。

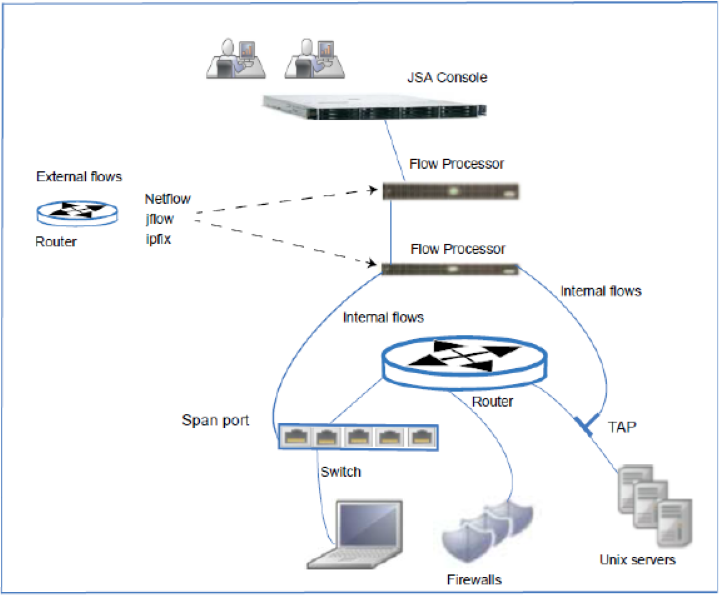

流处理器 可以处理来自以下内部或外部源的流:

外部源是流源,如净流、流、jflow。外部源可以发送至专用 流处理器 或 流处理器 设备。外部源不需要那么多的 CPU 处理,因为不会处理每个数据包来构建流。在此配置中,可能有一个专用 的流处理器 和一个用于接收和创建流数据的流 处理器 。在较小环境(小于 50 Mbps)中,一体式设备可以处理所有数据处理。

流处理器通过连接到 SPAN 端口或网络 TAP 收集内部流量。JSA 流处理器可以将完整数据包从其捕获卡转发到数据包捕获设备,但本身不会捕获完整数据包。

下图显示了收集网络中流的选项。

流管道

流处理器将从从监控端口(如 SPA、TAP 和监控会话)或外部流源(如 netflow、sflow、jflow)收集的原始数据包生成流数据。然后,这些数据会转换为 JSA 流格式,并发送到管道中进行处理。

流处理器运行以下功能:

流去重复数据

流去重是一个当多个 流处理器 向流处理器设备提供数据时移除重复 流的过程 。

非对称重组

负责在以非对称方式提供数据时组合每个流的两端。此过程可以识别来自每一端的流,并将其组合到一条记录中。但是,有时只有流的一端存在。

许可证限制

监控进入系统的传入流数,以管理输入队列和许可。

转发

应用系统的路由规则,例如,向异地目标、外部 Syslog 系统、JSON 系统和其他 SIEM 发送流数据。

流数据通过自定义规则引擎 (CRE) 进行传递,并与配置的规则相关联,并且可以根据此关联生成违规。您可以在“攻击”选项卡中查看“攻击”。