验证默认分支机构连接

首先,让我们验证 SRX 上的默认 WAN 和 LAN 连接。

验证 WAN 连接

确认 WAN 接口上的 DHCP 客户端

验证 WAN 接口是否从 ISP (ISP) 提供的 DHCP 服务接收了 IP 地址。在默认配置中,ge-0/0/0 接口是区域的一部分 untrust ,并设置为 DHCP 客户端。

root@branch_SRX> show dhcp client binding IP address Hardware address Expires State Interface 172.16.1.10 78:4f:9b:26:21:f5 77215 BOUND ge-0/0/0.0

确认互联网连接

成功执行 ping 操作, www.juniper.net确认互联网访问。

root@branch_SRX> ping www.juniper.net inet count 2 PING e1824.dscb.akamaiedge.net (104.100.54.237): 56 data bytes 64 bytes from 104.100.54.237: icmp_seq=0 ttl=47 time=7.268 ms 64 bytes from 104.100.54.237: icmp_seq=1 ttl=47 time=9.803 ms --- e1824.dscb.akamaiedge.net ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 7.268/8.536/9.803/1.267 ms

验证 LAN 连接

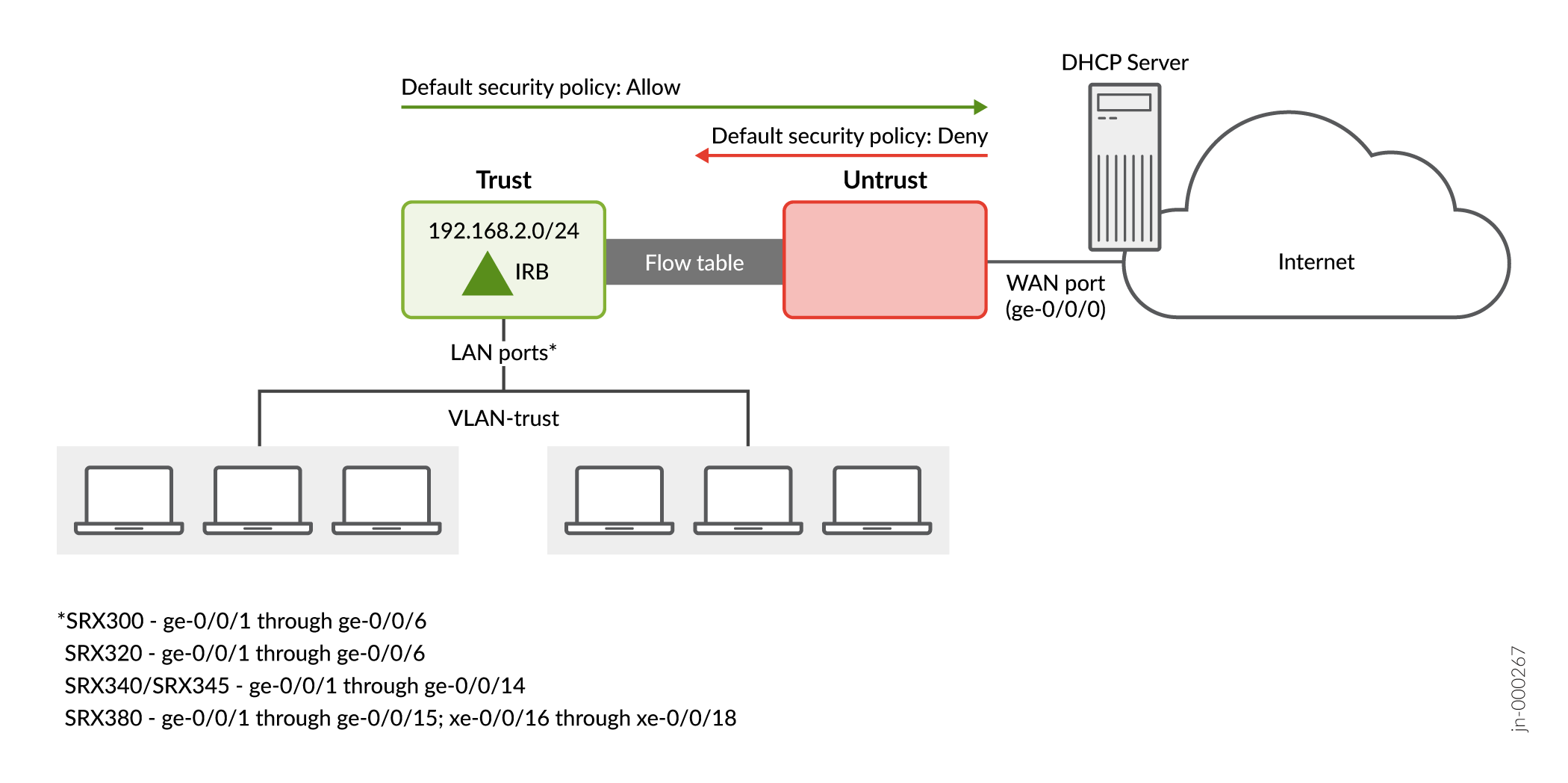

验证 LAN 连接。 SRX300 系列默认安全策略 汇总了出厂默认安全区域及其行为。有关各种 LAN 设备使用的物理连接和 MAC 地址的详细信息,请参阅 SRX300 系列默认 连接。

虽然端口类型和数量因分支机构 SRX 型号(SRX 300 系列)而异,但出厂默认配置会产生相同类型的连接:

- 区域内所有 LAN 端口均具备完整的第 2 层连接trust

- 区域允许从任何 LAN 端口发送的 untrust 流量

- 允许从区域返回 untrust 的 trust 流量返回区域

- 从该区域发起的 untrust 流量将被 trust 阻止

在继续验证默认连接时,请记住这些默认值。

确认 LAN DHCP 服务器

验证 SRX 是否已将 IP 地址分配给 LAN 客户端。回想一下,在出厂默认配置中,支持第 3 层的集成路由和桥接 (IRB) 接口可充当所有 LAN 端口的 DCHP 服务器。请参阅 图 1 ,将输出中显示的 MAC 地址映射到我们分支机构使用的设备和 SRX 端口。

root@branch_SRX> show dhcp server binding IP address Session Id Hardware address Expires State Interface 192.168.2.5 3530 08:81:f4:82:a4:5c 70025 BOUND irb.0 192.168.2.8 3529 08:81:f4:8a:eb:51 68662 BOUND irb.0 192.168.2.13 3534 20:4e:71:a6:a7:01 86366 BOUND irb.0 192.168.2.7 3535 d4:20:b0:00:c3:37 86126 BOUND irb.0

输出将确认 SRX 设备是否正确将默认 192.168.2.0/24 地址池中的 IP 地址分配给 LAN 客户端。

显示 VLAN

在出厂默认配置中,所有 LAN 端口均位于同一 VLAN (vlan-trust) 中,为共享 192.168.2.0/24 IP 子网提供完全(非过滤)第 2 层连接。 show vlans 使用命令显示设备上的所有 VLAN。

root@branch_SRX> show vlans

Routing instance VLAN name Tag Interfaces

default-switch default 1

default-switch vlan-trust 3

ge-0/0/1.0*

ge-0/0/10.0

ge-0/0/11.0

ge-0/0/12.0

ge-0/0/13.0

ge-0/0/14.0

ge-0/0/15.0

ge-0/0/2.0*

ge-0/0/3.0*

ge-0/0/4.0

ge-0/0/5.0

ge-0/0/6.0

ge-0/0/7.0

ge-0/0/8.0

ge-0/0/9.0

xe-0/0/16.0

xe-0/0/17.0

xe-0/0/18.0

输出显示有两个 VLAN: default VLAN(分配的 VLAN ID 1)和 VLAN(分配的 vlan-trust VLAN ID 3)。在出厂默认配置中,没有接口与默认 VLAN 相关联。所有 LAN 端口都与 vlan-trust VLAN 关联。同样,分配给同一 VLAN 的所有接口在第 2 层均具有完全连接。

验证 MAC 地址学习

发出命令以 show ethernet-switching table 验证 VLAN 中的 vlan-trust MAC 学习。

root@branch_SRX> show ethernet-switching table

MAC flags (S - static MAC, D - dynamic MAC, L - locally learned, P - Persistent static, C - Control MAC

SE - statistics enabled, NM - non configured MAC, R - remote PE MAC, O - ovsdb MAC)

Ethernet switching table : 6 entries, 6 learned

Routing instance : default-switch

Vlan MAC MAC Age Logical NH RTR

name address flags interface Index ID

vlan-trust 08:81:f4:82:a4:5c D - ge-0/0/3.0 0 0

vlan-trust 08:81:f4:8a:eb:51 D - ge-0/0/2.0 0 0

vlan-trust 20:4e:71:a6:a7:01 D - ge-0/0/1.0 0 0

输出确认 VLAN 中 vlan-trust LAN 客户端的预期 MAC 地址学习。

在 VLAN 中,只要设备发送任何类型的流量,MAC 地址学习就会发生。SRX 会根据源 MAC 地址学习。这种学习会基于目标 MAC 地址构建用于转发流量的以太网交换表。广播、未知单播和组播 (BUM) 流量将泛洪到 VLAN 中的所有端口。在本案例中,使用 DHCP 获取 IP 地址足以触发显示的 MAC 地址学习。

确认信任区域中的 LAN 连接

要确认区域内的 trust LAN 连接,只需在 LAN 客户端之间发送 ping。或者,您可以从 SRX 向每个 LAN 客户端发送 ping。要进行验证,请登录连接到 SRX ge-0/0/2 接口的员工设备,并测试与 SRX 中的 IRB 接口和连接到 SRX ge-0/0/1 接口的 LAN 设备的连接情况。使用上述命令输出中显示的 MAC 和 IP 地址。

首先,确认员工设备接口参数。具体来说,MAC 和 IP 地址:

root@employee> show interfaces ge-1/0/1

Physical interface: ge-1/0/1, Enabled, Physical link is Up

Interface index: 153, SNMP ifIndex: 522

Link-level type: Ethernet, MTU: 1514, MRU: 1522, LAN-PHY mode, Speed: 1000mbps, BPDU Error: None, Loop Detect PDU Error: None,

. . .

Current address: 08:81:f4:8a:eb:51, Hardware address: 08:81:f4:8a:eb:51

. . .

Logical interface ge-1/0/1.0 (Index 338) (SNMP ifIndex 598)

Flags: Up SNMP-Traps 0x0 Encapsulation: ENET2

Input packets : 1338313

Output packets: 40277

Protocol inet, MTU: 1500

Max nh cache: 75000, New hold nh limit: 75000, Curr nh cnt: 1, Curr new hold cnt: 0, NH drop cnt: 0

Flags: Sendbcast-pkt-to-re

Addresses, Flags: Is-Preferred Is-Primary

Destination: 192.168.2/24, Local: 192.168.2.8, Broadcast: 192.168.2.255

Protocol multiservice, MTU: Unlimited

Flags: Is-Primary

接下来,使用 ping 测试到 SRX 的 IRB 接口和连接到 ge-0/0/1 接口的 LAN 设备的预期 LAN 连接。如上所示,ge-0/0/1 上的 LAN 设备被分配的 IP 地址为 192.168.2.13:

root@employee> ping 192.168.2.1 count 2 PING 192.168.2.1 (192.168.2.1): 56 data bytes 64 bytes from 192.168.2.1: icmp_seq=0 ttl=64 time=0.938 ms 64 bytes from 192.168.2.1: icmp_seq=1 ttl=64 time=0.893 ms --- 192.168.2.1 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 0.893/0.915/0.938/0.023 ms root@employee> ping 192.168.2.13 count 2 PING 192.168.2.13 (192.168.2.13): 56 data bytes 64 bytes from 192.168.2.13: icmp_seq=0 ttl=64 time=2.798 ms 64 bytes from 192.168.2.13: icmp_seq=1 ttl=64 time=1.818 ms --- 192.168.2.13 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 1.818/2.308/2.798/0.490 ms root@employee> traceroute 192.168.2.13 traceroute to 192.168.2.13 (192.168.2.13), 30 hops max, 40 byte packets 1 192.168.2.13 (192.168.2.13) 1.759 ms 1.991 ms 1.786 ms

ping 成功,这将验证信任 VLAN 端口的预期连接。添加的 traceroute 输出可以确认 LAN 站的共享 IP 子网,以及由此产生的直接连接。如果以后部署多个 VLAN 和 IP 子网以保护本地分支机构连接,则此连接将发生变化。

使用源 NAT 验证 LAN 到 WAN 的连接

从 LAN 客户端向互联网目标发送 ping。如果需要,您可以从 SRX 的 IRB 接口源 ping 以执行相同的数据包流。目的是验证源自 trust 区域的流量是否通过源 NAT 流向 untrust 区域。这为 LAN 站提供互联网连接。

让我们向网站发送 ping,从连接到 SRX ge-0/0/2 接口的 juniper.net LAN 客户端测试互联网连接。

root@employee> ping www.juniper.net count 2 inet

PING e1824.dscb.akamaiedge.net (104.100.54.237): 56 data bytes

64 bytes from 104.100.54.237: icmp_seq=0 ttl=44 time=4.264 ms

64 bytes from 104.100.54.237: icmp_seq=1 ttl=44 time=4.693 ms

--- e1824.dscb.akamaiedge.net ping statistics ---

2 packets transmitted, 2 packets received, 0% packet loss

round-trip min/avg/max/stddev = 4.264/4.479/4.693/0.214 ms

root@employee> show route 104.100.54.237

inet.0: 23 destinations, 23 routes (22 active, 0 holddown, 1 hidden)

+ = Active Route, - = Last Active, * = Both

0.0.0.0/0 *[Access-internal/12] 3w6d 01:45:40, metric 0

> to 192.168.2.1 via ge-1/0/1.0

ping 成功,确认 LAN 到 WAN 的连接。命令输出 show route 确认 LAN 站是否将测试流量作为其默认网关发送至 SRX。

请注意,从 LAN 站向互联网目标发送 ping 涉及从trust区域到untrust区域的数据包流。SRX 是基于流的设备。需要一个安全策略来允许区域之间的流。正如我们在图 1 中指出的,出厂默认策略允许trustuntrust数据包流。

查看流会话表,以确认 LAN 客户端和 WAN 之间是否存在活动会话。

root@branch_SRX> show security flow session Session ID: 8590056439, Policy name: trust-to-untrust/5, State: Stand-alone, Timeout: 2, Valid In: 192.168.2.8/28282 --> 104.100.54.237/56711;icmp, Conn Tag: 0x0, If: irb.0, Pkts: 1, Bytes: 84, Out: 104.100.54.237/56711 --> 172.16.1.10/7273;icmp, Conn Tag: 0x0, If: ge-0/0/0.0, Pkts: 1, Bytes: 84, . . .

输出显示测试流量已成功创建流表条目。同一流的第二个条目用于确认 SRX 在向目标 104.100.54.237(www.juniper.net)发送 ping 之前,对流量执行了源 NAT(使用其 WAN 接口的 172.16.10)。这确认流量被允许从 trust 区域流向 untrust 具有源 NAT 的区域。您从 LAN 站成功执行 ping 操作, www.juniper.net 以确认预期的出厂默认 LAN-WAN 连接。

接下来,我们将向您展示如何根据您的要求更改默认 LAN 连接以保护本地分支机构。