Visão geral da configuração do SSR e WAN Assurance

Depois de concluir as tarefas do pré-requisito e projetar sua WAN, use essas informações para orientar o processo de configuração.

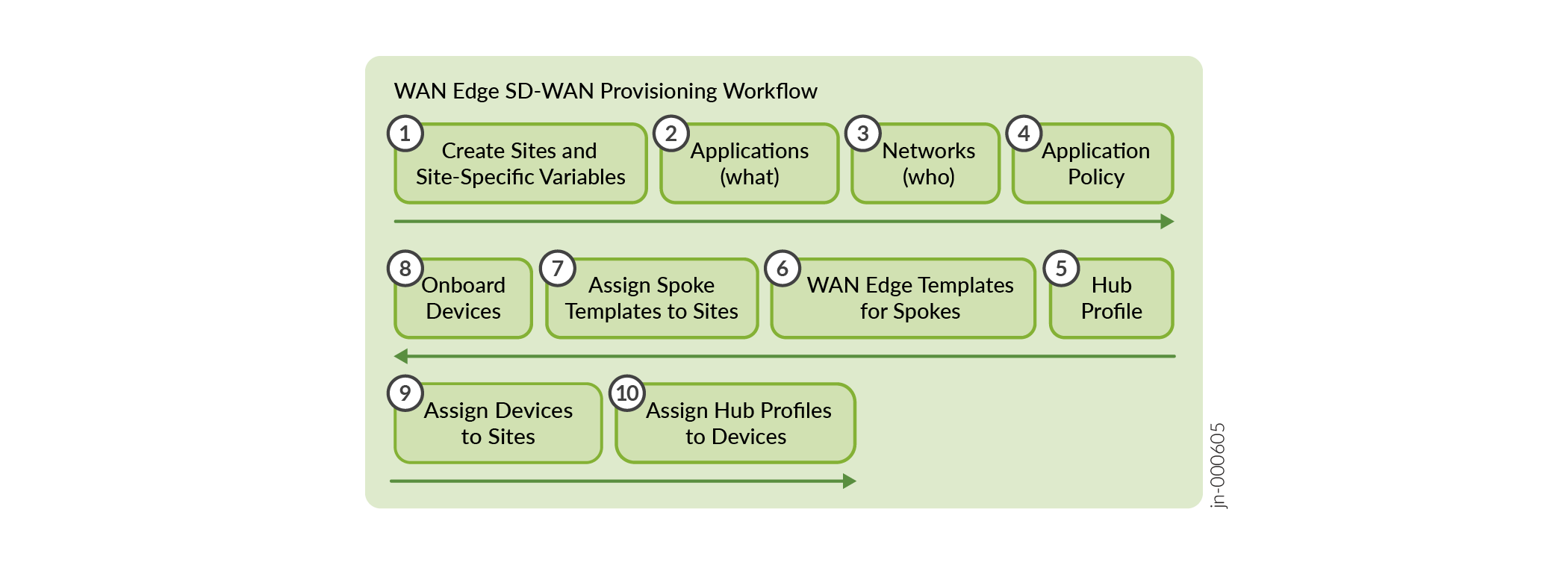

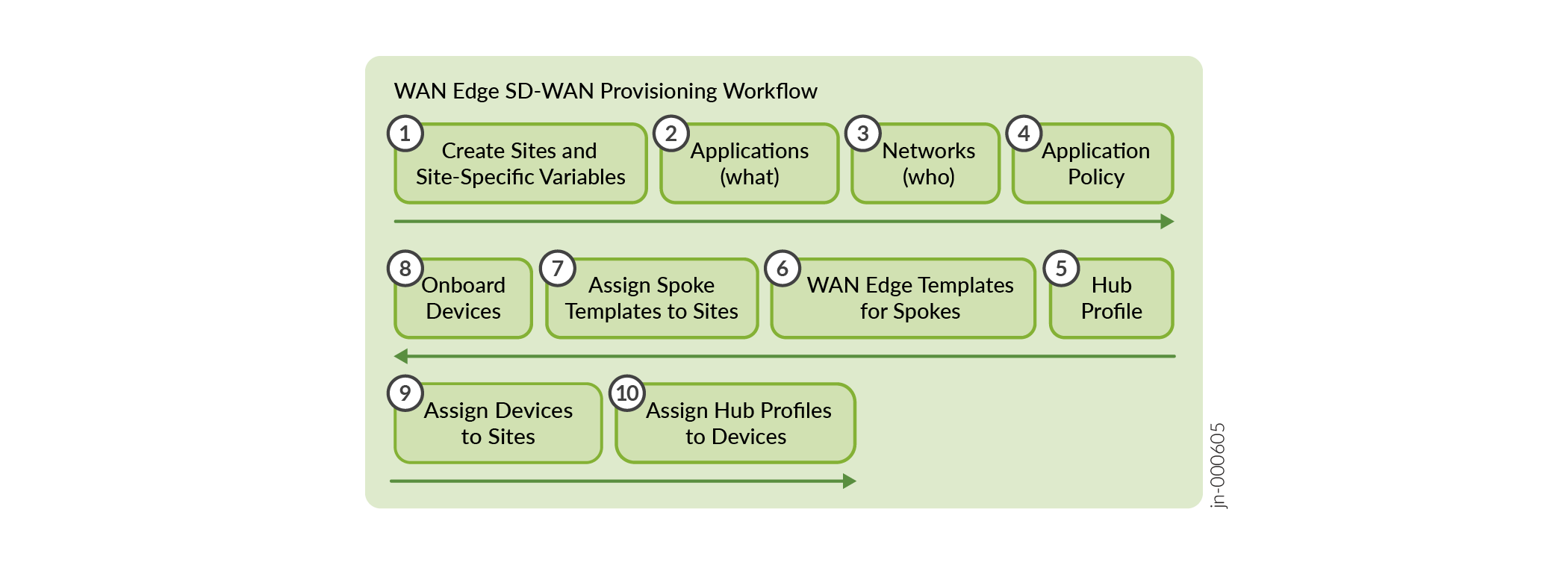

Fluxo de trabalho de configuração

O processo de configuração consiste em um conjunto de tarefas inter-relacionadas.

Figura 1: Fluxo de trabalho de configuração de

WAN

WAN

WAN

WAN

| Descrição da tarefa | Mais informações | |

|---|---|---|

| Crie variáveis para usar em suas configurações. | Caso ainda não tenha feito isso, adicione seus sites à sua organização. Em seguida, para agilizar o processo de configuração, defina variáveis de site para cada site. Você usa essas variáveis mais tarde nos modelos para dispositivos de borda WAN e o perfil do hub. | Definir variáveis de site |

| Configure seus aplicativos. | Configure aplicativos | |

| Configure suas redes. | Configure redes | |

| Crie políticas de aplicativos. | As políticas de aplicativos determinam quais redes ou usuários podem acessar quais aplicativos e de acordo com qual política de direcionamento de tráfego. | Configure políticas de aplicativos |

| Crie perfis de hub. | Crie perfis de hub para dispositivos independentes ou em clusters para automatizar a criação de caminhos de overlay. | Configure perfis de hub |

| Crie modelos de borda de WAN. | Crie modelos de borda wan para simplificar e padronizar a configuração de dispositivos em seus sites. | Configure modelos de borda de WAN |

| Configure qualquer dispositivo autônomo. | Se você estiver gerenciando um dispositivo sem um perfil de hub ou modelo de borda WAN, vá para a BORDA WAN > WAN Edge, selecione o dispositivo e insira as configurações. | Capítulo de referência de configuração deste guia |

| Atribua dispositivos, modelos e perfis de hub a sites. | Integre seus dispositivos atribuindo-os a um site. Preencha a integração anexando perfis de hub e modelos de spoke aos respectivos sites de hub e sites de spoke. Esta etapa final une a topologia. | Atribua modelos a sites |

Tarefas de configuração opcionais

Você pode realizar as seguintes tarefas em seus dispositivos para fornecer medidas adicionais de segurança:

-

Configure conectores de borda seguros — realize inspeção de tráfego pelo Secure Edge para os dispositivos de borda WAN gerenciados pelo portal Juniper Mist Cloud. Para começar, veja a visão geral do Juniper Mist Secure Edge Connector.

- Configure a detecção de ameaças baseada em IDP — monitore os eventos que ocorrem em sua rede e interrompa ataques proativamente e evite ataques futuros. Veja a detecção de ameaças baseada em IDP.

Atualize o software em seu dispositivo para aproveitar novos aprimoramentos.

- Atualize o software — atualize o software em seu dispositivo através do portal Juniper Mist em algumas etapas simples. Veja atualizar o dispositivo de borda WAN.