Interface de túnel seguro em um roteador virtual

Leia este tópico para saber mais sobre a interface de túnel seguro (st0) em um roteador virtual.

Uma interface de túnel segura (st0) é uma interface interna que é usada por VPNs baseadas em rota para rotear o tráfego de texto claro para um túnel VPN IPsec.

Entendendo o suporte a roteadores virtuais para VPNs baseadas em rota

Esse recurso inclui suporte de instância de roteamento para VPNs baseadas em rota. Em versões anteriores, quando uma interface st0 foi colocada em uma instância de roteamento sem falhas, os túneis de VPN nesta interface não funcionaram corretamente. Você pode colocar a interface st0 em uma instância de roteamento e configurar cada unidade no modo ponto a ponto ou modo multiponto. Portanto, o tráfego vpn agora funciona corretamente em um VR não desdestabelhante. Agora, você pode configurar diferentes subunits da interface st0 em diferentes instâncias de roteamento. As funções a seguir são suportadas para instâncias de roteamento sem falhas:

Gerenciamento manual de chaves

Tráfego de trânsito

Auto-tráfego

Monitoramento de VPN

VPNs hub-spoke

Protocolo de encapsulamento do Security Payload (ESP)

Protocolo de cabeçalho de autenticação (AH)

Modo agressivo ou modo principal

st0 ancorada na interface de loopback (lo0)

Número máximo de roteadores virtuais (VRs) suportados em um firewall da Série SRX

Aplicativos como o Application Layer Gateway (ALG), Detecção e Prevenção de Intrusões (IDP) e Segurança de Conteúdo

Detecção de peer morto (DPD)

Cluster de chassi ativo/backup

Abrir o caminho mais curto primeiro (OSPF) no st0

Protocolo de informações de roteamento (RIP) sobre st0

VPN baseada em políticas dentro de VR

Entendendo as limitações do roteador virtual

Quando você configura VPN em firewalls da Série SRX, a sobreposição de endereços IP em roteadores virtuais é suportada com as seguintes limitações:

Um endereço de interface externa IKE não pode se sobrepor a nenhum outro roteador virtual.

Um endereço de interface interna ou de confiança pode se sobrepor a qualquer outro roteador virtual.

Um endereço de interface st0 não pode se sobrepor em VPN baseada em rota em túneis de ponto a multiponto, como o NHTB.

Um endereço de interface st0 pode se sobrepor em VPN baseada em rota em túneis ponto a ponto.

Consulte também

Exemplo: Configurando uma interface st0 em um roteador virtual

Este exemplo mostra como configurar uma interface st0 em um roteador virtual.

Requisitos

Antes de começar, configure as interfaces e atribua as interfaces a zonas de segurança. Veja "Visão geral das zonas de segurança".

Visão geral

Neste exemplo, você realiza as seguintes operações:

Configure as interfaces.

Configure as propostas da Fase 1 do IKE.

Configure as políticas de IKE e consulte as propostas.

Configure um gateway IKE e consulte a política.

Configure propostas de Fase 2.

Configure políticas e consulte as propostas.

Configure o AutoKey IKE e consulte a política e o gateway.

Configure a política de segurança.

Configure a instância de roteamento.

Configure a ligação vpn à interface do túnel.

Configure as opções de roteamento.

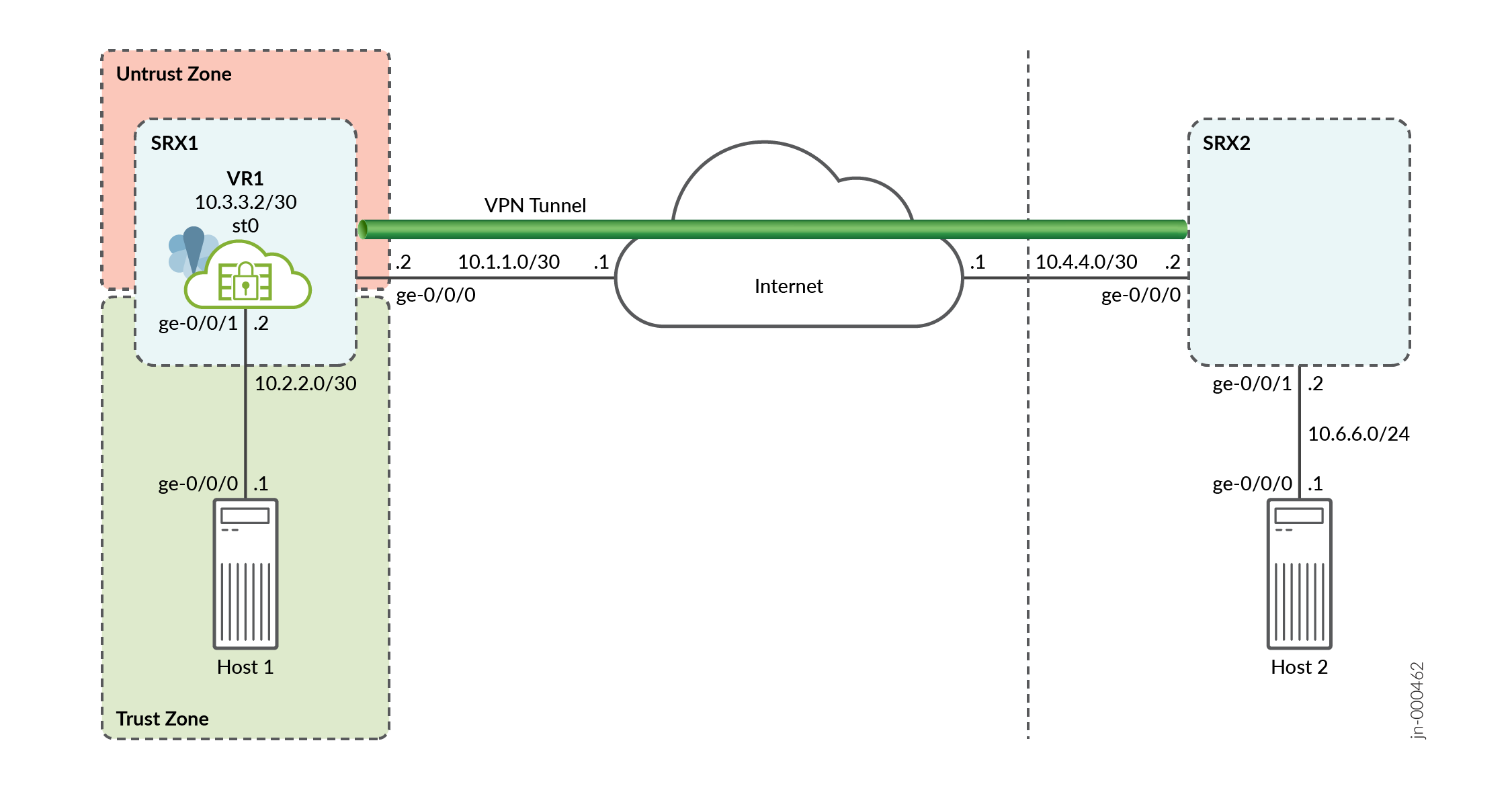

Figura 1 mostra a topologia usada neste exemplo.

Tabelas a seguir mostram os parâmetros de configuração.

|

Recursos |

Nome |

Parâmetros de configuração |

|---|---|---|

|

Interfaces |

ge-0/0/0,0 |

10.1.1.2/30 |

|

ge-0/0/1,0 |

10.2.2.2/30 |

|

|

st0.0 (interface de túnel) |

10.3.3.2/30 |

|

|

Instância de roteamento (Roteador virtual) |

VR1 |

ge-0/0/1,0 st0.0 |

|

Rotas estáticas |

10.6.6.0/24 |

O próximo salto é st0.0. |

|

Zonas de segurança |

confiança |

|

|

desconfiança |

|

|

Recursos |

Nome |

Parâmetros de configuração |

|---|---|---|

|

Proposta |

first_ikeprop |

|

|

Política |

first_ikepol |

|

|

Porta |

primeiro |

|

|

Recursos |

Nome |

Parâmetros de configuração |

|---|---|---|

|

Proposta |

first_ipsecprop |

|

|

Política |

first_ipsecpol |

|

|

VPN |

first_vpn |

|

Configuração

Procedimento

Configuração rápida da CLI

Para configurar rapidamente este exemplo, copie os seguintes comandos, cole-os em um arquivo de texto, remova quaisquer quebras de linha, altere todos os detalhes necessários para combinar com a configuração da sua rede, copiar e colar os comandos na CLI no nível de [edit] hierarquia e, em seguida, entrar no commit modo de configuração.

set interfaces ge-0/0/0 unit 0 family inet address 10.1.1.2/30 set interfaces ge-0/0/1 unit 0 family inet address 10.2.2.2/30 set interfaces st0 unit 0 family inet address 10.3.3.2/30 set security zones security-zone trust interfaces ge-0/0/1 set security zones security-zone untrust interfaces ge-0/0/0 set security zones security-zone untrust interfaces st0.0 set security ike proposal first_ikeprop authentication-method pre-shared-keys set security ike proposal first_ikeprop dh-group group2 set security ike proposal first_ikeprop authentication-algorithm md5 set security ike proposal first_ikeprop encryption-algorithm 3des-cbc set security ike policy first_ikepol mode main set security ike policy first_ikepol proposals first_ikeprop set security ike policy first_ikepol pre-shared-key ascii-text "$ABC123" set security ike gateway first ike-policy first_ikepol set security ike gateway first address 10.4.4.2 set security ike gateway first external-interface ge-0/0/0.0 set security ipsec proposal first_ipsecprop protocol esp set security ipsec proposal first_ipsecprop authentication-algorithm hmac-md5-96 set security ipsec proposal first_ipsecprop encryption-algorithm 3des-cbc set security ipsec policy first_ipsecpol perfect-forward-secrecy keys group1 set security ipsec policy first_ipsecpol proposals first_ipsecprop set security ipsec vpn first_vpn bind-interface st0.0 set security ipsec vpn first_vpn ike gateway first set security ipsec vpn first_vpn ike ipsec-policy first_ipsecpol set security ipsec vpn first_vpn establish-tunnels immediately set security policies from-zone trust to-zone untrust policy p1 match source-address any set security policies from-zone trust to-zone untrust policy p1 match destination-address any set security policies from-zone trust to-zone untrust policy p1 match application any set security policies from-zone trust to-zone untrust policy p1 then permit set security policies from-zone untrust to-zone trust policy p2 match source-address any set security policies from-zone untrust to-zone trust policy p2 match destination-address any set security policies from-zone untrust to-zone trust policy p2 match application any set security policies from-zone untrust to-zone trust policy p2 then permit set routing-instances VR1 instance-type virtual-router set routing-instances VR1 interface ge-0/0/1.0 set routing-instances VR1 interface st0.0 set routing-instances VR1 routing-options static route 10.6.6.0/24 next-hop st0.0

Procedimento passo a passo

O exemplo a seguir exige que você navegue por vários níveis na hierarquia de configuração. Para obter instruções sobre como fazer isso, veja Usando o Editor de CLI no modo de configuração no Guia de usuário do Junos OS CLI.

Para configurar uma st0 em um VR:

Configure as interfaces.

[edit] user@host# set interfaces ge-0/0/0 unit 0 family inet address 10.1.1.2/30 user@host# set interfaces ge-0/0/1 unit 0 family inet address 10.2.2.2/30 user@host# set interfaces st0 unit 0 family inet address 10.3.3.2/30

-

Configure zonas de segurança.

[edit] user@host# set security zones security-zone trust interfaces ge-0/0/1 user@host# set security zones security-zone untrust interfaces ge-0/0/0 user@host# set security zones security-zone untrust interfaces st0.0

Configure a Fase 1 do túnel IPsec.

[edit security ike] user@host# set proposal first_ikeprop authentication-method pre-shared-keys user@host# set proposal first_ikeprop dh-group group2 user@host# set proposal first_ikeprop authentication-algorithm md5 user@host# set proposal first_ikeprop encryption-algorithm 3des-cbc

Configure as políticas de IKE e consulte as propostas.

[edit security ike] user@host# set policy first_ikepol mode main user@host# set policy first_ikepol proposals first_ikeprop user@host# set policy first_ikepol pre-shared-key ascii-text "$ABC123"

Configure o gateway IKE e consulte a política.

[edit security ike] user@host# set gateway first ike-policy first_ikepol user@host# set gateway first address 10.4.4.2 user@host# set gateway first external-interface ge-0/0/0.0

Configure a Fase 2 do túnel IPsec.

[edit security ipsec] user@host# set proposal first_ipsecprop protocol esp user@host# set proposal first_ipsecprop authentication-algorithm hmac-md5-96 user@host# set proposal first_ipsecprop encryption-algorithm 3des-cbc

Configure as políticas e consulte as propostas.

[edit security ipsec] user@host# set policy first_ipsecpol perfect-forward-secrecy keys group1 user@host# set policy first_ipsecpol proposals first_ipsecprop

Configure o AutoKey IKE e consulte a política e o gateway.

[edit security ipsec] user@host# set vpn first_vpn ike gateway first user@host# set vpn first_vpn ike ipsec-policy first_ipsecpol user@host# set vpn first_vpn establish-tunnels immediately

Configure a ligação vpn à interface do túnel.

[edit security ipsec] user@host# set vpn first_vpn bind-interface st0.0

Configure a política de segurança.

[edit security policies] user@host# set from-zone trust to-zone untrust policy p1 match source-address any user@host# set from-zone trust to-zone untrust policy p1 match destination-address any user@host# set from-zone trust to-zone untrust policy p1 match application any user@host# set from-zone trust to-zone untrust policy p1 then permit user@host# set from-zone untrust to-zone trust policy p2 match source-address any user@host# set from-zone untrust to-zone trust policy p2 match destination-address any user@host# set from-zone untrust to-zone trust policy p2 match application any user@host# set from-zone untrust to-zone trust policy p2 then permit

Configure o st0 na instância de roteamento.

[edit routing-instances] user@host# set VR1 instance-type virtual-router user@host# set VR1 interface ge-0/0/1.0 user@host# set VR1 interface st0.0

Configure as opções de roteamento.

[edit routing-instances VR1 routing-options] user@host# set static route 10.6.6.0/24 next-hop st0.0

Resultados

A partir do modo de configuração, confirme sua configuração inserindo os show security comandos e show routing-instances os comandos. Se a saída não exibir a configuração pretendida, repita as instruções de configuração neste exemplo para corrigi-la.

user@host# show security

ike {

proposal first_ikeprop {

authentication-method pre-shared-keys;

dh-group group2;

authentication-algorithm md5;

encryption-algorithm 3des-cbc;

}

policy first_ikepol {

mode main;

proposals first_ikeprop;

pre-shared-key ascii-text "$ABC123"; ## SECRET-DATA

}

gateway first {

ike-policy first_ikepol;

address 10.4.4.2;

external-interface ge-0/0/0.0;

}

}

ipsec {

proposal first_ipsecprop {

protocol esp;

authentication-algorithm hmac-md5-96;

encryption-algorithm 3des-cbc;

}

policy first_ipsecpol {

perfect-forward-secrecy {

keys group1;

}

proposals first_ipsecprop;

}

vpn first_vpn {

bind-interface st0.0;

ike {

gateway first;

ipsec-policy first_ipsecpol;

}

establish-tunnels immediately;

}

}

policies {

from-zone trust to-zone untrust {

policy p1 {

match {

source-address any;

destination-address any;

application any;

}

then {

permit;

}

}

}

from-zone untrust to-zone trust {

policy p2 {

match {

source-address any;

destination-address any;

application any;

}

then {

permit;

}

}

}

zones {

security-zone trust {

interfaces {

ge-0/0/1.0;

}

}

security-zone untrust {

interfaces {

ge-0/0/0.0;

st0.0;

}

}

}

user@host# show routing-instances

VR1 {

instance-type virtual-router;

interface ge-0/0/1.0;

interface st0.0;

routing-options {

static {

route 10.6.6.0/24 next-hop st0.0;

}

}

}

Se você terminar de configurar o dispositivo, entre no commit modo de configuração.

Verificação

Para confirmar que a configuração está funcionando corretamente, execute esta tarefa:

Verificando uma interface st0 no roteador virtual

Propósito

Verifique a interface st0 no roteador virtual.

Ação

A partir do modo operacional, entre no show interfaces st0.0 detail comando. O número listado para tabela de roteamento corresponde à ordem que as tabelas de roteamento no show route all comando.

Tabela de histórico de alterações

A compatibillidadde com o recurso dependerá da platadorma e versão utilizada. Use o Feature Explorer para saber se o recurso é compatível com sua plataforma.