Configuración de la implementación de Juniper Secure Connect

En este tema, aprenderá sobre la implementación de Juniper Secure Connect.

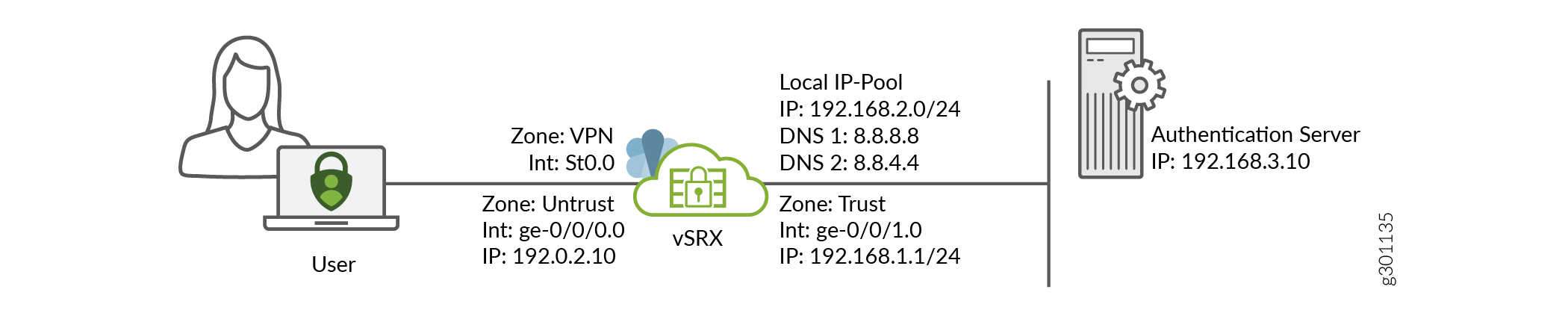

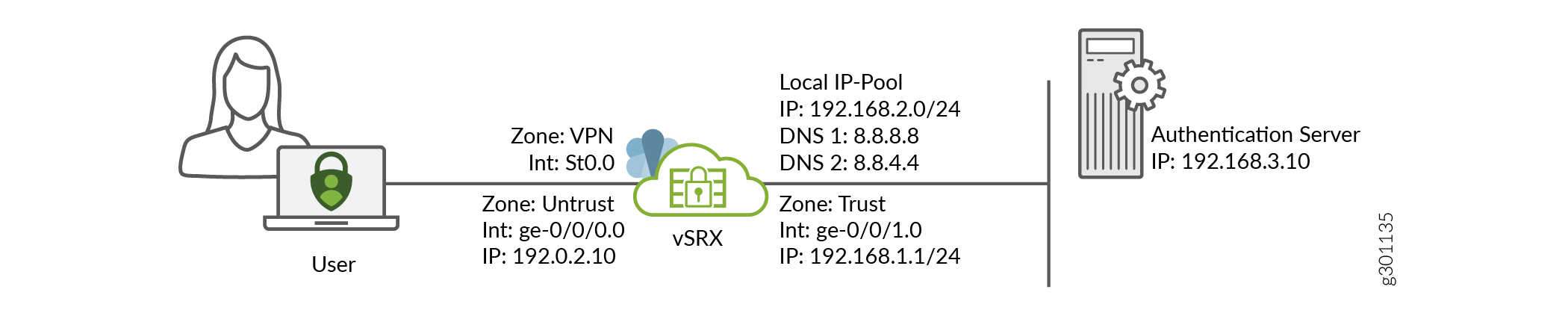

La figura 1 muestra una configuración de implementación típica para Juniper Secure Connect. El usuario remoto puede tener acceso a los recursos protegidos que están detrás del firewall.

Figura 1: Configuración de la implementación de Juniper Secure Connect

Conozca sus casos de uso de VPN de acceso remoto y prepárese para el despliegue. Asegúrese de ajustar los valores de configuración para asignarlos a su entorno.