Puntos de acceso rogue, neighbor y honeypot

Comprenda la amenaza que representan los puntos de acceso no autorizados en o cerca de su sitio. Aprenda a ver la lista de AP detectados y a tomar medidas para hacer frente a estas amenazas.

¿Qué son los puntos de acceso rogue, neighbor y honeypot?

Los puntos de acceso (AP) no autorizados, vecinos y honeypot son dispositivos no autorizados que operan en su red o cerca de ella, a menudo con el objetivo de engañar a los usuarios para que se conecten al punto de acceso "falso" con el fin de robar datos o monitorear las comunicaciones.

-

Los puntos de acceso no autorizados son puntos de acceso inalámbricos instalados en su red por cable sin autorización. Normalmente, este AP se conecta a la LAN a través de un cable Ethernet. La intención de los pícaros puede ser maliciosa, como obtener acceso ilícito a la red, o benigna, como un empleado que configura su propio punto de acceso Wi-Fi para cubrir un punto muerto percibido. Los clientes no autorizados son usuarios que se han conectado a la AP no autorizada.

-

Los AP vecinos no están conectados a su red, pero Juniper Mist los detecta en las cercanías. Dado que estos puntos de acceso cercanos suelen tener una señal fuerte, es posible que los clientes se conecten al AP vecino, suponiendo que es suyo y que es seguro. Los puntos de acceso vecinos también pueden ser una forma para que los usuarios de sus instalaciones eludan las restricciones de seguridad en su red, como transmitir música en vivo o acceder a sitios bloqueados, o para evitar pagar por servicios. Los puntos de acceso vecinos no maliciosos son SSID de otra organización. En otras palabras, los SSID legítimos que pertenecen a una organización también se enumerarán como vecinos de otra organización.

-

Los honeypots, también conocidos como gemelos malvados, son puntos de acceso no autorizados que anuncian su SSID, generalmente con el objetivo de capturar las credenciales de inicio de sesión del cliente. Aquí, un mal actor puede copiar o aproximarse a su punto de acceso Wi-Fi, falsificar la pantalla de inicio de sesión de su organización y luego recopilar el nombre de usuario y la contraseña de usuarios desprevenidos mientras intentan iniciar sesión en "su" red. El mal actor puede usar las credenciales para iniciar sesión en su red real y causar los estragos que tenga en mente. Los honeypots no maliciosos son SSID de otra organización que difunden la misma WLAN.

Detección de dispositivos anómalos

Los puntos de acceso de Juniper incluyen una radio de escaneo dedicada para detectar puntos de acceso potencialmente maliciosos y sus clientes. Las radios de escaneo dedicadas operan en bandas Wi-Fi de 2,4, 5 y 6 GHz. Proporcionan datos para ajustes de rendimiento en tiempo real en la AP, así como transmisión de telemetría que Juniper Mist utiliza para optimizaciones en todo el sitio.

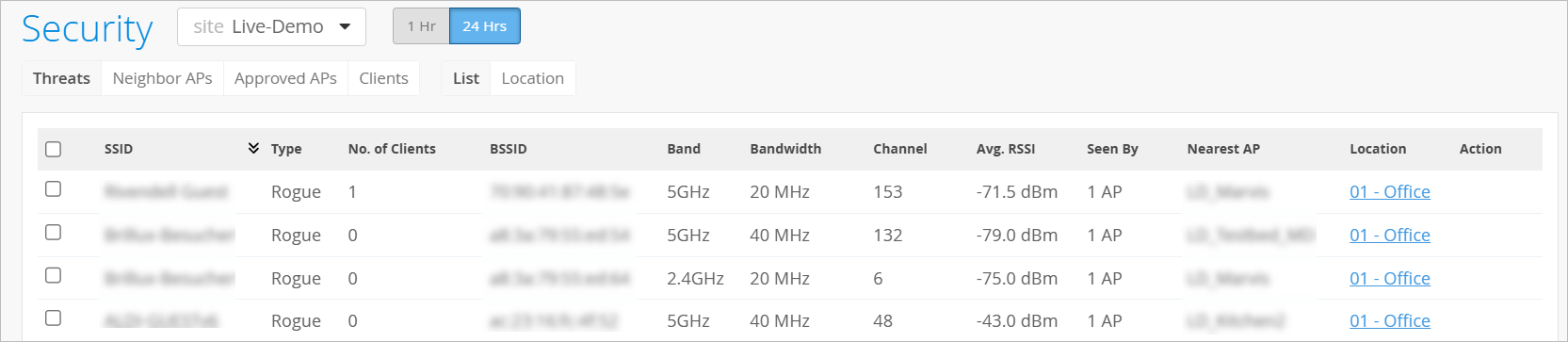

En el portal de Mist Juniper, la página de Seguridad Site > Wireless> proporciona una lista de todos los AP anómalos que se han detectado. Puede profundizar en cualquier elemento para encontrar la ubicación física, la conexión Ethernet y los clientes no autorizados conectados al AP. Haga clic en las entradas distintas de cero en la columna No. de clientes para abrir una ventana emergente de lista de clientes no autorizados para los clientes asociados con ese dispositivo.

de Seguridad

de Seguridad

La pestaña Amenazas en la página de Seguridad muestra una lista de AP Rogue y Honeypot. Para ver las listas de AP vecinos, AP aprobados y clientes , haga clic en la pestaña correspondiente situada encima de la lista.

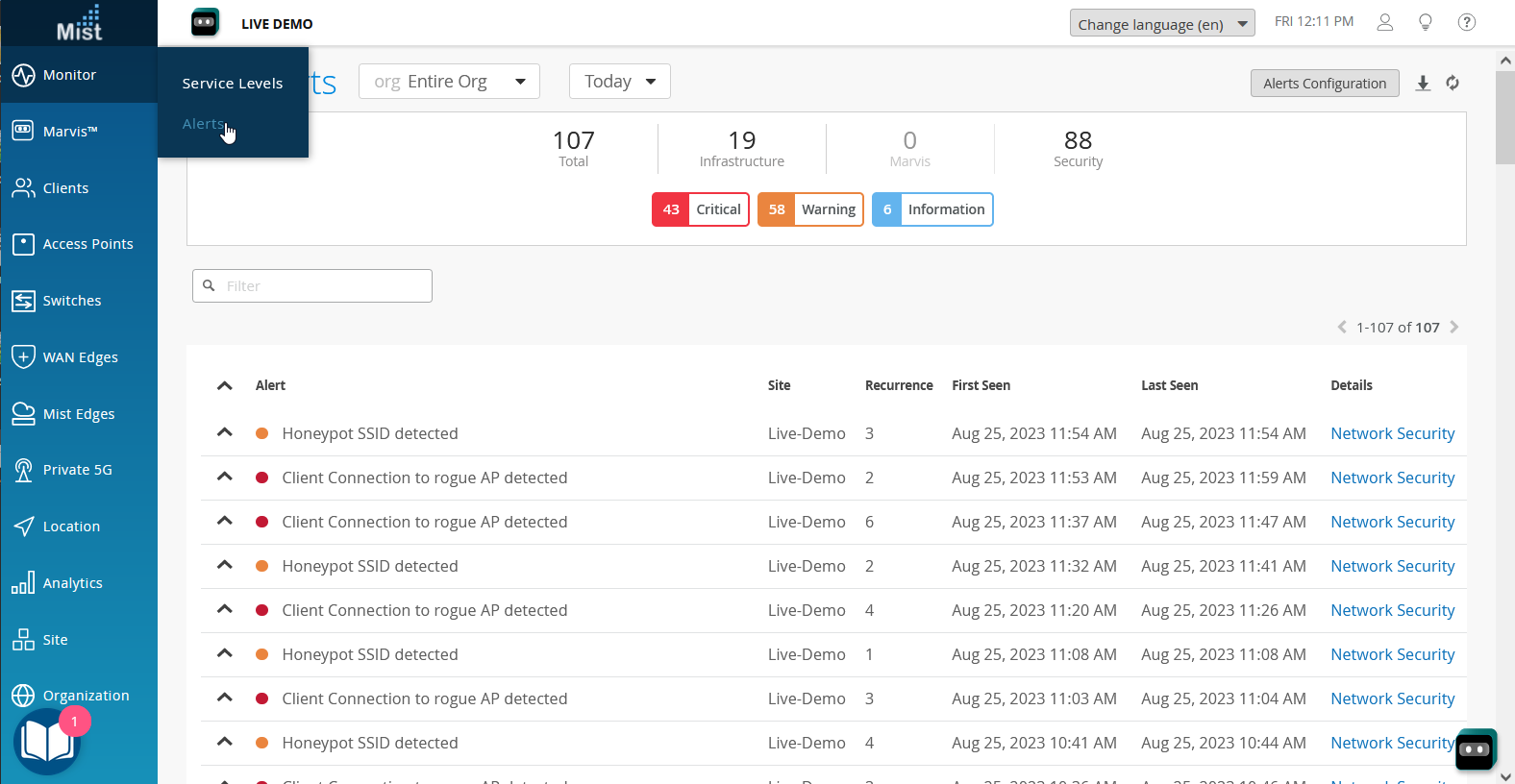

Para ver esta información en esta página, debe configurar alertas para puntos de acceso honeypot y no autorizados para el sitio o para toda la organización.

de alertas

de alertas

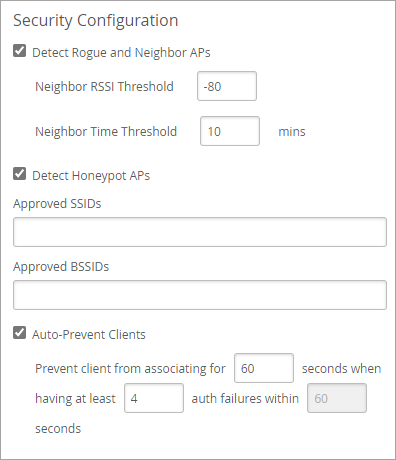

Configurar la protección contra amenazas de AP

En la configuración del sitio, puede habilitar o deshabilitar la detección de AP no autorizados, vecinos y honeypot. También puede ajustar la configuración para evitar que los AP conocidos se clasifiquen erróneamente como amenazas.

Para configurar la protección contra amenazas de AP:

Encuentra y elimina pícaros

Puede descubrir y eliminar clientes no autorizados de su red en el sitio > la página de > inalámbrico Seguridad del portal de Mist de Juniper™.

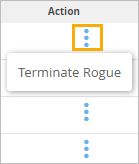

La siguiente animación muestra cómo encontrar puntos de acceso no autorizados y eliminarlos. Básicamente, cuando hace clic en el botón Terminar , los puntos de acceso de Juniper cercanos enviarán tramas de desautenticación a los clientes no autorizados, que se identifican por sus direcciones MAC a través de su asociación con el AP no autorizado. El marco de desautenticación es una notificación, no una solicitud, y el cliente no autorizado se eliminará.

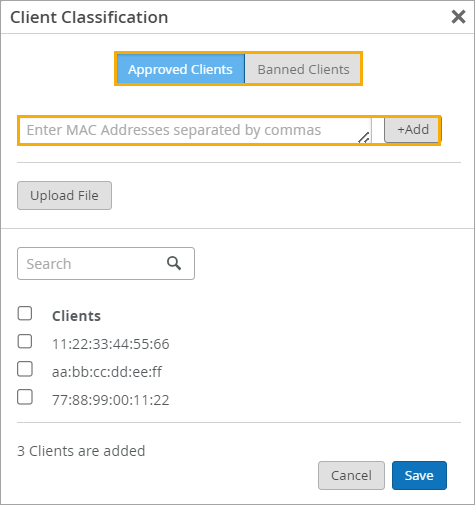

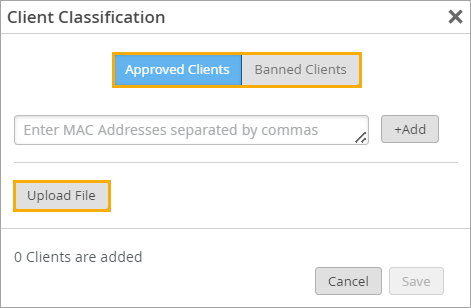

Si desea evitar que estos clientes no autorizados vuelvan a unirse a la red, puede clasificarlos como prohibidos y ningún AP del sitio los volverá a autenticar. Por el contrario, para permitir que ciertos clientes terminados vuelvan a la red, puede clasificarlos como aprobados y los AP no rechazarán el intento de autenticación. Para obtener ayuda, consulte Clasificar, aprobar y prohibir clientes inalámbricos designados.

Para buscar y eliminar puntos de acceso no autorizados:

Clasificar, aprobar y prohibir clientes inalámbricos designados

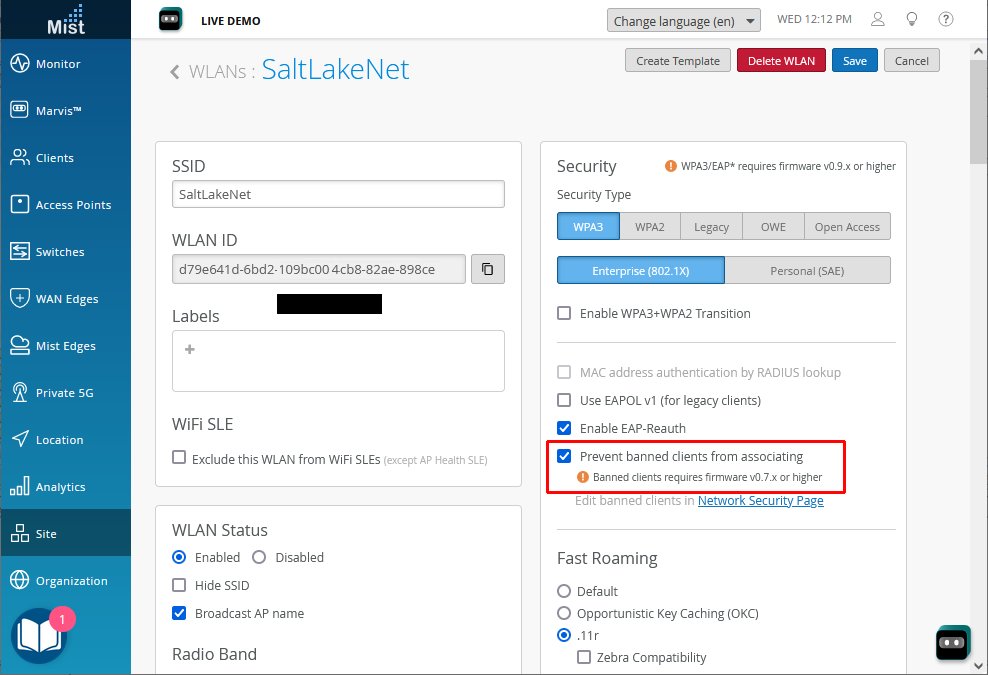

Para proteger su red, use esta función para permitir o prohibir puntos de acceso en función de sus direcciones MAC.

Para simplificar la seguridad y el control inalámbricos, puede identificar los clientes inalámbricos que desea prohibir o aprobar.

Con la versión 0.9.x o posterior del firmware de AP, los clientes pueden ser prohibidos o aprobados en un sitio específico o en toda la organización.

Limitaciones de clasificación:

-

Versión de firmware 0.14.x y posterior: se pueden almacenar hasta 512 clasificaciones de clientes para un SSID dado localmente, en los AP relevantes (más de 512 se almacenan solo en la nube).

-

Versiones de firmware anteriores: las clasificaciones de los clientes se almacenan en la nube de Mist. El AP debe estar conectado a la nube para hacer referencia a la clasificación y aplicarla.