Configurar políticas de aplicación en firewalls serie SRX

Las políticas de aplicación son políticas de seguridad en el diseño de garantía de WAN de Juniper, donde se define qué red y los usuarios pueden acceder a qué aplicaciones, y según qué política de direccionamiento del tráfico. Para definir políticas de aplicación, debe crear redes, aplicaciones y perfiles de dirección de tráfico. A continuación, utilice estos detalles como criterios coincidentes para permitir el acceso a aplicaciones o destinos, o bloquear el acceso desde ellas.

En el portal de nube de Juniper Mist™, la configuración Redes o usuarios determina la zona de origen. La configuración Aplicaciones + dirección del tráfico determina la zona de destino. Las rutas de dirección del tráfico determinan la zona de destino en los firewalls serie SRX de Juniper Networks®, por lo que asegúrese de asignar perfiles de dirección de tráfico a las políticas de aplicación.

Notas sobre las políticas de aplicación:

-

Puede definir políticas de aplicación de una de tres maneras: a nivel de la organización, dentro de una plantilla de borde WAN o dentro de un perfil de concentrador.

-

Cuando define una política de aplicación en el nivel de la organización, puede importar y usar la política en varias plantillas de borde WAN o en perfiles de concentrador. Es decir, puede seguir el modelo "definir una vez, usar varias veces".

-

Cuando se define una política de aplicación directamente dentro de un perfil de borde o hub de WAN, el alcance de la política está limitado solo a esa plantilla de borde wan o perfil de concentrador. No puede volver a usar la política en otras plantillas o perfiles.

-

Mist evalúa y aplica políticas en el orden de su aparición en la lista de políticas.

Configurar políticas de aplicación

Para configurar las políticas de aplicación:

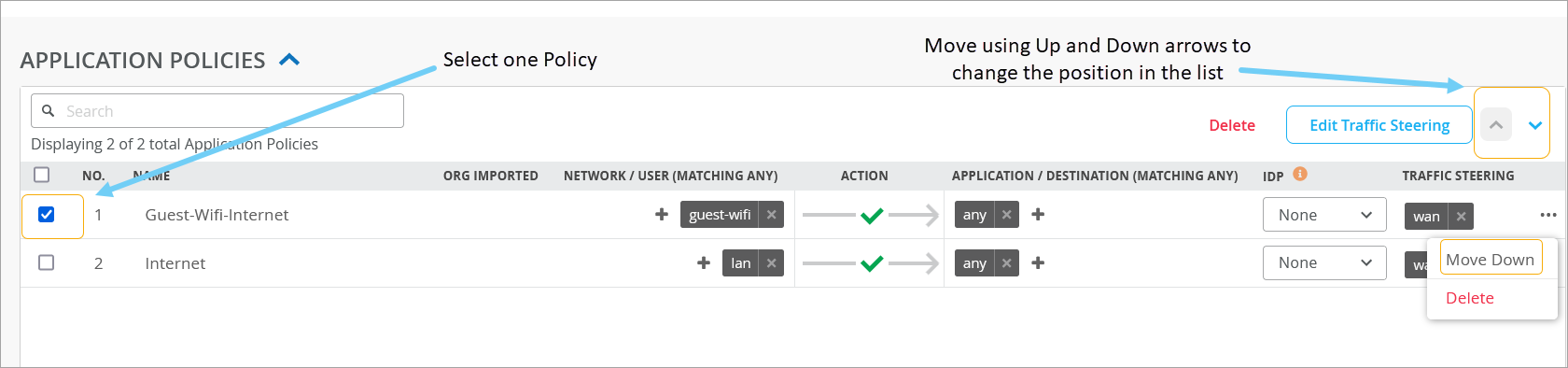

Reordenar y eliminar políticas de aplicaciones

La política de aplicación de reordenamiento le permite mover las políticas después de crearse.

Mist evalúa las políticas y ejecuta políticas en el orden de su aparición en la lista de políticas, debe tener en cuenta lo siguiente:

-

El orden de las políticas es importante. Dado que la evaluación de políticas comienza desde la parte superior de la lista,

-

Las nuevas políticas van al final de la lista de políticas.

Seleccione una política y utilice flecha arriba o flecha abajo para cambiar el orden. Puede cambiar el orden de la política en cualquier momento.

política

política

Para eliminar una política de aplicación, seleccione la política de aplicación que desea eliminar y, a continuación, haga clic en Eliminar que aparece en la parte superior derecha del panel.

Uso de las mismas direcciones IP y prefijos en redes y aplicaciones

En la configuración de las políticas de aplicación, la red o los usuarios pertenecen a la zona de origen y las aplicaciones/destino pertenecen a la zona de destino.

Puede usar las mismas direcciones IP y prefijos tanto para redes como para aplicaciones cuando los define para diferentes propósitos; es decir, actúan como origen en una política y como destino en otra.

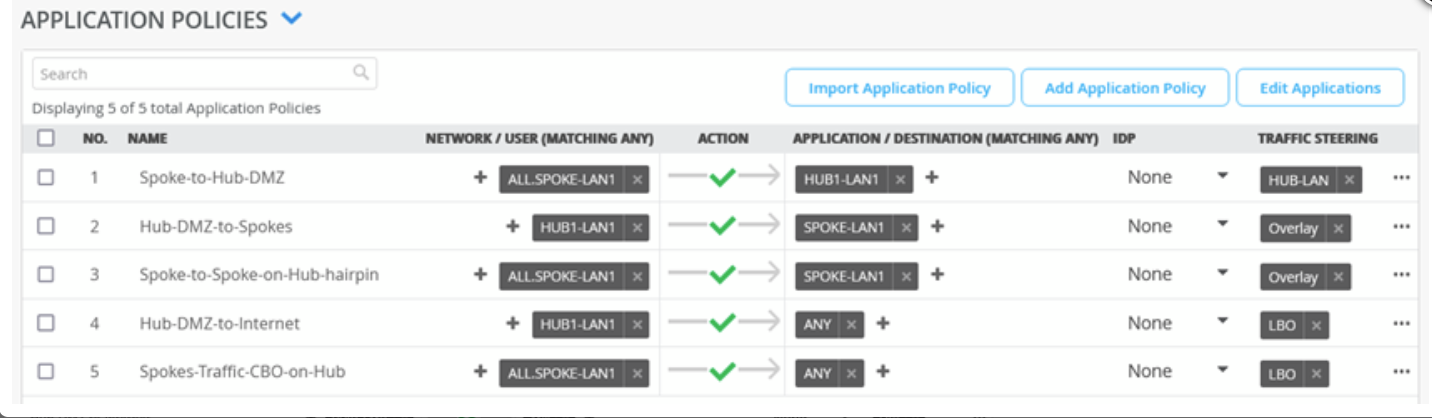

Considere las políticas de la figura 4.

Aquí, tiene una red o usuarios SPOKE-LAN1 que tiene una dirección IP 192.168.200.0/24 para una interfaz LAN radial. La captura de pantalla muestra que las siguientes políticas utilizan la misma red de diferentes maneras:

-

Radio a radio vía hub: esta política permite el tráfico de radio a radio entrante y saliente a través de un hub. Aquí, definimos SPOKE-LAN1 como una red y como una aplicación.

-

ZDM radial a hub: esta política permite el tráfico de radio a concentrador. Aquí, definimos SPOKE-LAN1 como una red.

-

Hub-DMZ-to-spoke: esta política permite el tráfico concentrador a radio. Aquí, definimos SPOKE-LAN1 como una aplicación.