EN ESTA PÁGINA

Descripción general del panel de control

¿Qué es J-Web Dashboard

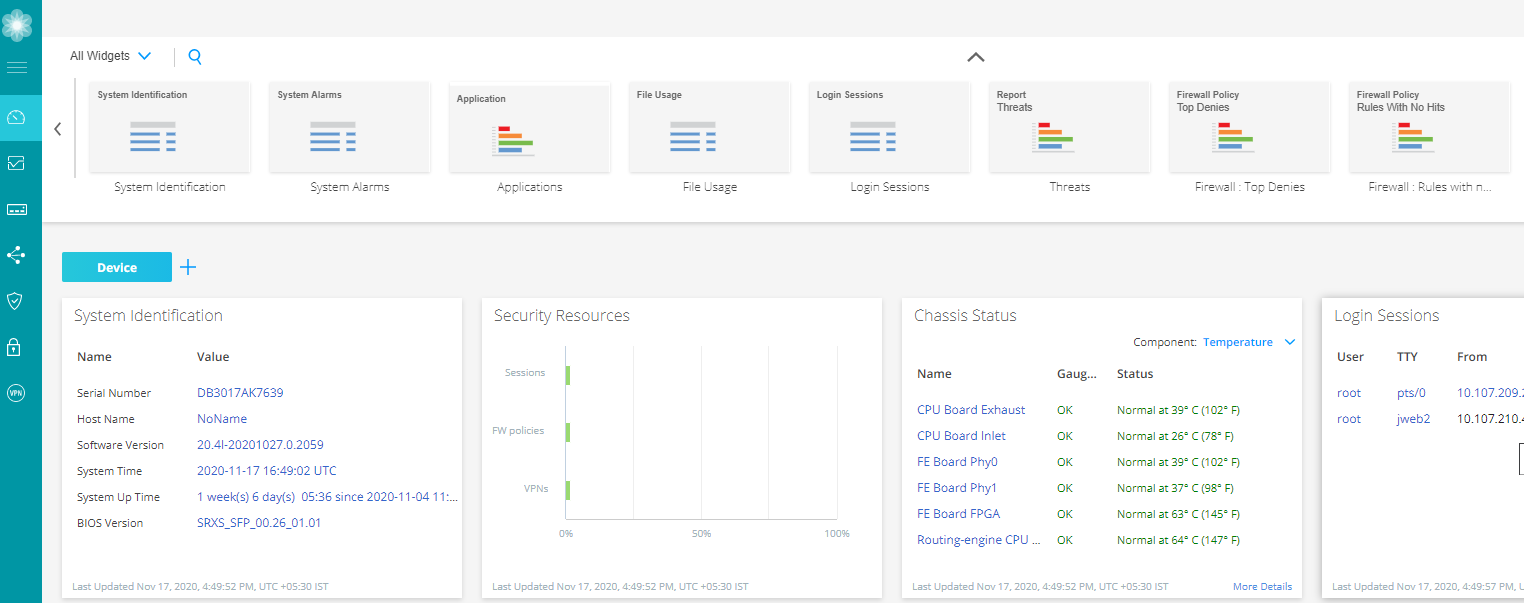

El panel de control de J-Web ofrece una descripción general unificada del sistema y el estado de la red recuperados de los dispositivos de la serie SRX.

Para usar el panel en el menú de nivel superior, seleccione Panel. De forma predeterminada, la página Panel muestra todas las miniaturas del widget.

En la Figura 1, se muestra un ejemplo de la página Panel de la puerta de enlace de servicios SRX345.

de control de SRX345

de control de SRX345

Trabajar con widgets

Cada panel de widgets actúa como un marco independiente. Puede hacer clic en el icono + para agregar un panel independiente y nombrarlo según su facilidad. Puede actualizar la visualización de la página del panel haciendo clic en el icono de actualización en la esquina superior derecha sobre el panel de widgets.

Puedes elegir cualquiera de las categorías para ver los widgets en tu dispositivo:

-

Todos los widgets: muestra todos los widgets compatibles

Aplicaciones: muestra solo los widgets compatibles con las aplicaciones

Dispositivos: muestra solo los widgets compatibles con los dispositivos

Seguridad: muestra solo los widgets compatibles relacionados con la seguridad

El panel Actividad de amenazas no está disponible en dispositivos SRX5400, SRX5600 y SRX5800.

En el caso de los dispositivos serie SRX configurados para sistemas lógicos, se muestran los paneles identificación del sistema lógico y perfil de sistema lógico cuando inicia sesión como administrador del sistema lógico de usuario. Estos son los únicos paneles lógicos del sistema disponibles en Preferencias del panel de control.

Si la configuración de rescate no está establecida, el vínculo establecer configuración de rescate le dirige a la página Administración de dispositivos > administración de configuración > rescate para establecer la configuración de rescate.

Para usar un widget en el panel:

Arrastre los widgets desde la paleta o el contenedor de miniaturas hasta el panel.

Cuando agregue más widgets en el panel de J-Web, puede observar un alto uso de CPU en el motor de enrutamiento durante un breve lapso de tiempo en cada actualización. Recomendamos que utilice cuatro widgets para un menor consumo de CPU.

Ratón sobre la parte superior de cada widget para minimizar, actualizar y cerrar con los iconos respectivos.

Nota:Los datos del dashlet se actualizan cada minuto de forma predeterminada. No puede configurar manualmente el intervalo de actualización de la dashlet. Si los datos no están envejecidos en la caché, los datos se cargan de la caché durante la actualización del guión. Si los datos están envejecidos, se recuperan del dispositivo durante el siguiente ciclo de intervalos de actualización.

En la tabla 1, se proporcionan las opciones de widgets de panel según el dispositivo seleccionado.

Campo |

Descripción |

|---|---|

| Alarmas del sistema |

Proporciona el tiempo recibido, la gravedad, la descripción de las alarmas y la acción que se va a tomar. |

| Identificación del sistema |

Proporciona detalles del sistema, como el número de serie del software, el nombre del host, la versión de software, la versión de BIOS, el tiempo de actividad del sistema y el tiempo del sistema. |

| Sesiones de inicio de sesión |

Proporciona las credenciales de usuario, el tiempo de inicio de sesión, el tiempo de inactividad y el host. |

| Uso de archivos |

Proporciona los requisitos actuales de espacio para los archivos de registro, temporales, de bloqueo y de base de datos. Haga clic en Mantener para descargar o eliminar algunos o todos estos archivos.

Nota:

El widget de uso de archivo admite tarjetas de línea RE3 para la línea de dispositivos SRX5000. |

| Aplicaciones |

Muestra las 10 aplicaciones principales según las sesiones o el ancho de banda. |

| Amenazas |

Muestra los 10 principales orígenes de SPI, fuentes antispam y nombre del antivirus, ordenados por recuento. |

| Utilización de recursos |

Proporciona una representación gráfica de la CPU, la memoria y el almacenamiento utilizados tanto para los planos de datos como para los planos de control. El control de CPU también muestra el valor promedio de carga durante 1 minuto cuando se pasa el ratón sobre control de CPU.

Nota:

El widget de utilización de recursos admite tarjetas de línea RE3 para la línea de dispositivos SRX5000. |

| Firewall: Principales denegaciones |

Muestra las solicitudes principales que el firewall rechaza según sus direcciones IP de origen, ordenadas por recuento. |

| Política de firewall: reglas sin aciertos |

Muestra las políticas de firewall con la mayoría de las reglas no afectadas, ordenadas por recuento. |

| Actividad de amenazas |

Proporciona las amenazas más actuales recibidas en el dispositivo. |

| Firewall: Principales eventos |

Muestra los 10 principales eventos de firewall del tráfico de red, ordenados por recuento. |

| IDP: Principales eventos |

Muestra los 10 principales eventos de IDP agrupados por tipo de evento, ordenados por recuento. |

| Potencia de la señal |

Muestra la potencia de señal del dispositivo. |

| Interfaz: la mayoría de los paquetes caídos |

Muestra las 5 interfaces principales según la respuesta de CLI; el número superior aumentará a 10. |

| Interfaz: la mayoría de las sesiones |

Muestra las 10 interfaces principales con la mayoría de las sesiones. |

| IP: Principales destinos |

Muestra las 10 direcciones principales de destino, ordenadas por número o volumen. |

| IP: Fuentes principales |

Muestra las 10 direcciones principales de origen del tráfico de red, ordenadas por número o volumen. |

| Virus: Bloqueado superior |

Muestra los 10 principales virus bloqueados, ordenados por recuento. |

| Zonas: Ancho de banda superior por paquetes |

Muestra las 10 zonas principales con la velocidad de transferencia de datos máxima en los paquetes. |

| Filtrado web: bloqueado por la parte superior de la web |

Muestra los 5 principales web bloqueados según la respuesta de cli. |

| Filtrado web: dirección principal de origen |

Muestra los 4 principales filtros web de direcciones de origen según la respuesta de CLI. |

| Filtrado web: dirección principal de destino |

Muestra los cuatro principales filtros web de direcciones de destino según la respuesta de cli. |

| Aplicaciones y usuarios: Aplicaciones de alto riesgo bloqueadas por usuario |

Muestra las 4 principales aplicaciones de alto riesgo bloqueadas por usuario según la respuesta de cli. |

| Aplicaciones y usuarios: se permiten aplicaciones de alto riesgo por usuario |

Muestra las aplicaciones de alto riesgo permitidas por usuario. |

| Recursos de seguridad |

Proporciona la cantidad máxima, configurada y activada de sesiones, políticas de firewall/VPN y VPN IPsec. |

| Filtrado de contenido: los principales filtros de contenido |

Muestra los 10 principales protocolo, razón y dirección de origen. |

| Filtrado web: categorías principales de la web |

Muestra las 10 categorías principales de la web, riesgo de seguridad, pérdida de productividad, responsabilidad legal y bloqueo. |

| Monitoreo de amenazas |

Muestra los principales malwares identificados, amenazas y categorías infectadas. |

| Principales usuarios de aplicaciones de alto riesgo por volumen o cantidad |

Muestra los principales usuarios de las aplicaciones de alto riesgo por volumen. |

| Aplicaciones y usuarios: Categorías principales |

Muestra las cuatro principales categorías de aplicaciones y usuarios ordenadas por número y volumen. |

| Aplicaciones y usuarios: principales usuarios |

Muestra los 4 principales usuarios ordenados por número y volumen. |

| Aplicaciones y usuarios: principales IP |

Muestra las 4 principales IP de aplicaciones y usuarios ordenadas por número y volumen. |

| Aplicaciones y usuarios: aplicaciones de alto riesgo |

Muestra las 4 principales aplicaciones de alto riesgo ordenadas por riesgo, cantidad y volumen. |

| Antispam: Dirección principal de origen |

Muestra los 4 grupos principales de Antispam por dirección de origen y ordenados por recuento. |

| Aplicaciones y usuarios: Uso de aplicaciones por categoría o tipo |

Muestra los 5 principales usos de aplicaciones por grupo de categoría. |

| Aplicaciones y usuarios: usuarios con el uso de aplicaciones más importante |

Muestra los 5 principales usuarios con el volumen de uso de aplicaciones más importante. |

| Uso de almacenamiento |

Muestra el almacenamiento usado y disponible, así como información de uso de otros componentes del sistema. |

| Identificación del sistema lógico |

Proporciona el nombre lógico del sistema, el perfil de seguridad asignado al sistema lógico, la versión de software y la hora del sistema. |

| Perfil del sistema lógico |

Muestra los tipos de recursos que se asignan al sistema lógico de usuario, la cantidad de recursos utilizados y reservados, y la cantidad máxima de recursos permitidos. |

| Mapas de amenazas: Virus |

Muestra los datos de última hora. Haga clic en Más detalles para ver los registros de eventos del antivirus en Monitor > registros > amenazas. |

| Mapas de amenazas: SPI |

Muestra los datos de última hora. Haga clic en Más detalles para ver los registros de eventos de SPI en Monitor > registros > amenazas. |

| TDR: los principales éxitos de la traducción de fuentes |

Muestra los 10 principales éxitos de traducción de origen. Haga clic en Más detalles para ver los registros TDR de origen en Monitor > registros > todos los eventos. |

| TDR: los principales éxitos de la traducción de destino |

Muestra los 10 principales éxitos de traducción de destino. Haga clic en Más detalles para ver los registros TDR de destino en Monitor > registros > todos los eventos. |

| Incidentes por gravedad |

Muestra los cuatro incidentes principales de los datos de la última hora. |

| Ubicaciones de fuentes de malware y servidores de C&C |

Puede ver el servidor de C&C o la fuente de malware a través del widget. Ambas pantallas duran datos de una hora. Haga clic en Más detalles para ver:

|

| VPN IPsec (pares de ICR) |

Muestra el recuento de estado de las topologías de VPN de IPsec, como ADVPN Hub and Spoke, acceso remoto y sitio a sitio/Hub & spoke. Haga clic en Más detalles para redirigir a la página Supervisión de red > > VPN IPsec . |