EN ESTA PÁGINA

Ejemplo: Interconexión de una VPN de capa 2 con una VPN de capa 3

En este ejemplo, se proporciona un procedimiento paso a paso y comandos para interconectar y verificar una VPN de capa 2 con una VPN de capa 3. Contiene las siguientes secciones:

Requisitos

En este ejemplo, se utilizan los siguientes componentes de hardware y software:

Junos OS versión 9.3 o posterior

Cinco enrutadores serie MX

Tres enrutadores serie M

Dos enrutadores serie T

Descripción general y topología

Una VPN de capa 2 es un tipo de red privada virtual (VPN) que usa etiquetas MPLS para transportar datos. La comunicación se produce entre los enrutadores de borde del proveedor (PE).

Las VPN de capa 2 usan BGP como protocolo de señalización y, en consecuencia, tienen un diseño más simple y requieren menos sobrecarga de aprovisionamiento que las VPN tradicionales en circuitos de capa 2. La señalización del BGP también permite la detección automática de los pares de VPN de capa 2. Las VPN de capa 2 pueden tener una topología de malla completa o radial. El mecanismo de tunelización en la red central es, normalmente, MPLS. Sin embargo, las VPN de capa 2 también pueden usar otros protocolos de tunelización, como GRE.

Las VPN de capa 3 se basan en VPN IP RFC 2547bis, BGP/MPLS. El RFC 2547bis define un mecanismo mediante el cual los proveedores de servicios pueden usar sus redes troncales IP para proporcionar servicios VPN a sus clientes. Una VPN de capa 3 es un conjunto de sitios que comparten información de enrutamiento común y cuya conectividad está controlada por una recopilación de políticas. Los sitios que conforman una VPN de capa 3 están conectados a través de la red troncal de Internet pública existente de un proveedor. Las VPN de RFC 2547bis también se conocen como VPN BGP/MPLS porque BGP se utiliza para distribuir información de enrutamiento VPN en la red troncal del proveedor, y MPLS se utiliza para reenviar tráfico de VPN a través de la red troncal a sitios vpn remotos.

Las redes de clientes, debido a que son privadas, pueden usar direcciones públicas o direcciones privadas, como se define en RFC 1918, Asignación de direcciones para Internet privada. Cuando las redes de clientes que usan direcciones privadas se conectan a la infraestructura de Internet pública, es posible que las direcciones privadas se superpongan con las mismas direcciones privadas que utilizan otros usuarios de red. Las VPN MPLS/BGP resuelven este problema agregando un distinguidor de ruta. Un diferenciador de ruta es un prefijo de identificador VPN que se agrega a cada dirección desde un sitio VPN determinado, lo que crea una dirección que es única tanto dentro de la VPN como dentro de Internet.

Además, cada VPN tiene su propia tabla de enrutamiento específica de VPN que contiene la información de enrutamiento solo para esa VPN. Para separar las rutas de una VPN de las rutas del Internet público o de las de otras VPN, el enrutador de PE crea una tabla de enrutamiento independiente para cada VPN llamada tabla de enrutamiento y reenvío VPN (VRF). El enrutador de PE crea una tabla VRF para cada VPN que tenga una conexión a un enrutador de borde de cliente (CE). Cualquier cliente o sitio que pertenezca a la VPN solo puede tener acceso a las rutas de las tablas VRF para esa VPN. Cada tabla VRF tiene uno o más atributos de comunidad extendida asociados que identifican la ruta como perteneciente a una colección específica de enrutadores. Uno de ellos, el atributo de destino de ruta , identifica una colección de sitios (tablas VRF) a la cual un enrutador de PE distribuye rutas. El enrutador PE usa el destino de ruta para restringir la importación de rutas remotas en sus tablas VRF.

Cuando un enrutador de PE de entrada recibe rutas anunciadas de un enrutador CE directamente conectado, comprueba la ruta recibida con la política de exportación de VRF para esa VPN.

Si coincide, la ruta se convierte al formato VPN-IPv4, es decir, se agrega el distinguidor de ruta a la ruta. Luego, el enrutador PE anuncia la ruta en formato VPN-IPv4 a los enrutadores de PE remotos. También adjunta un destino de ruta a cada ruta aprendida de los sitios directamente conectados. El destino de ruta adjunto a la ruta se basa en el valor de la política de destino de exportación configurada de la tabla VRF. Luego, las rutas se distribuyen mediante sesiones de IBGP, que se configuran en la red central del proveedor.

Si la ruta del enrutador CE no coincide, no se exporta a otros enrutadores de PE, pero aún se puede usar localmente para el enrutamiento, por ejemplo, si dos enrutadores CE en la misma VPN están conectados directamente al mismo enrutador de PE.

Cuando un enrutador de PE de salida recibe una ruta, la comprueba con la política de importación en la sesión de IBGP entre los enrutadores de PE. Si se acepta, el enrutador coloca la ruta en su tabla bgp.l3vpn.0. Al mismo tiempo, el enrutador comprueba la ruta con la política de importación de VRF para la VPN. Si coincide, el diferenciador de ruta se quita de la ruta y la ruta se coloca en la tabla VRF (la routing-instance-nametabla .inet.0) en formato IPv4.

Topología

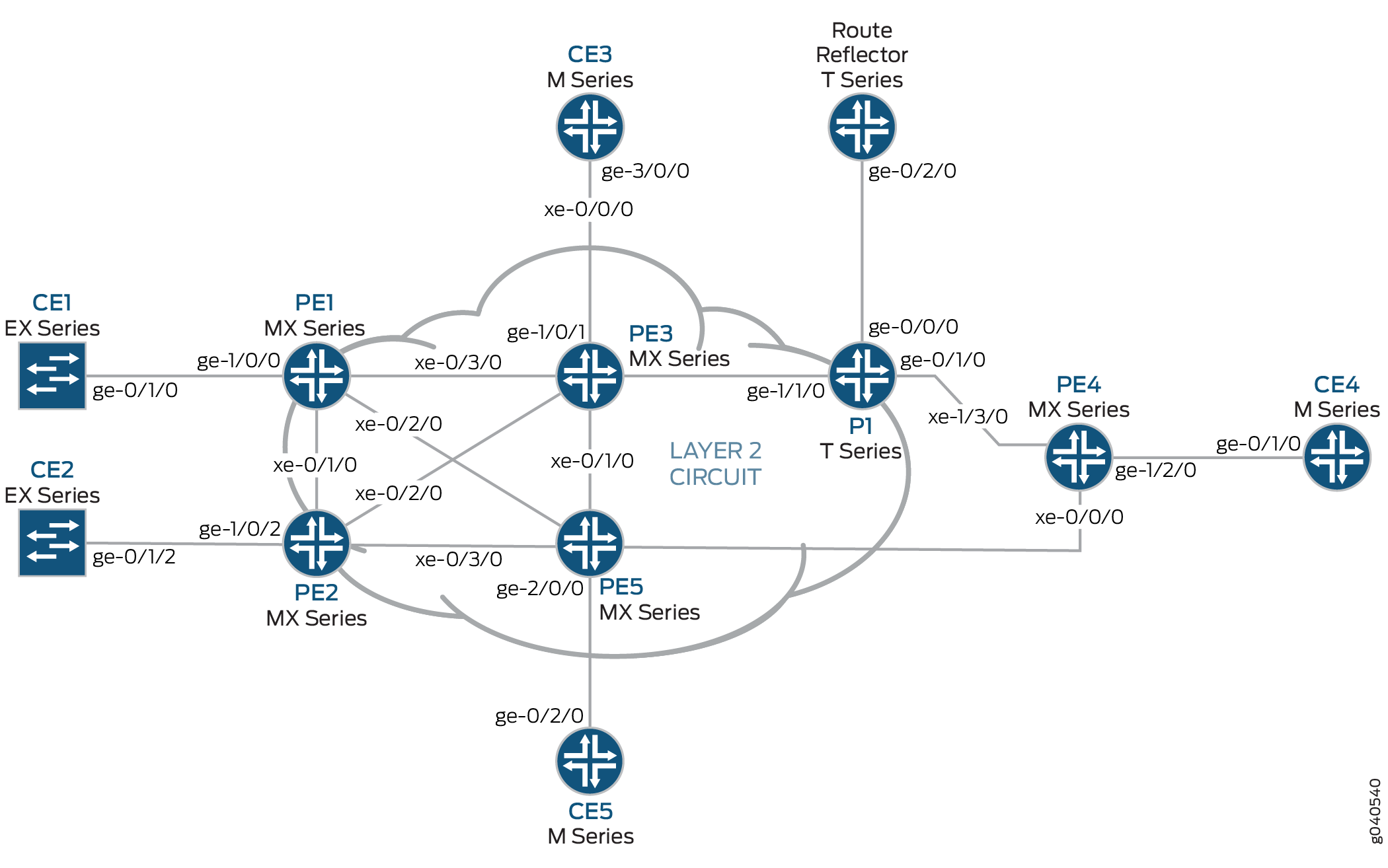

La Figura 1 muestra la topología física de una interconexión VPN de capa 2 a capa 3.

de capa 3

de capa 3

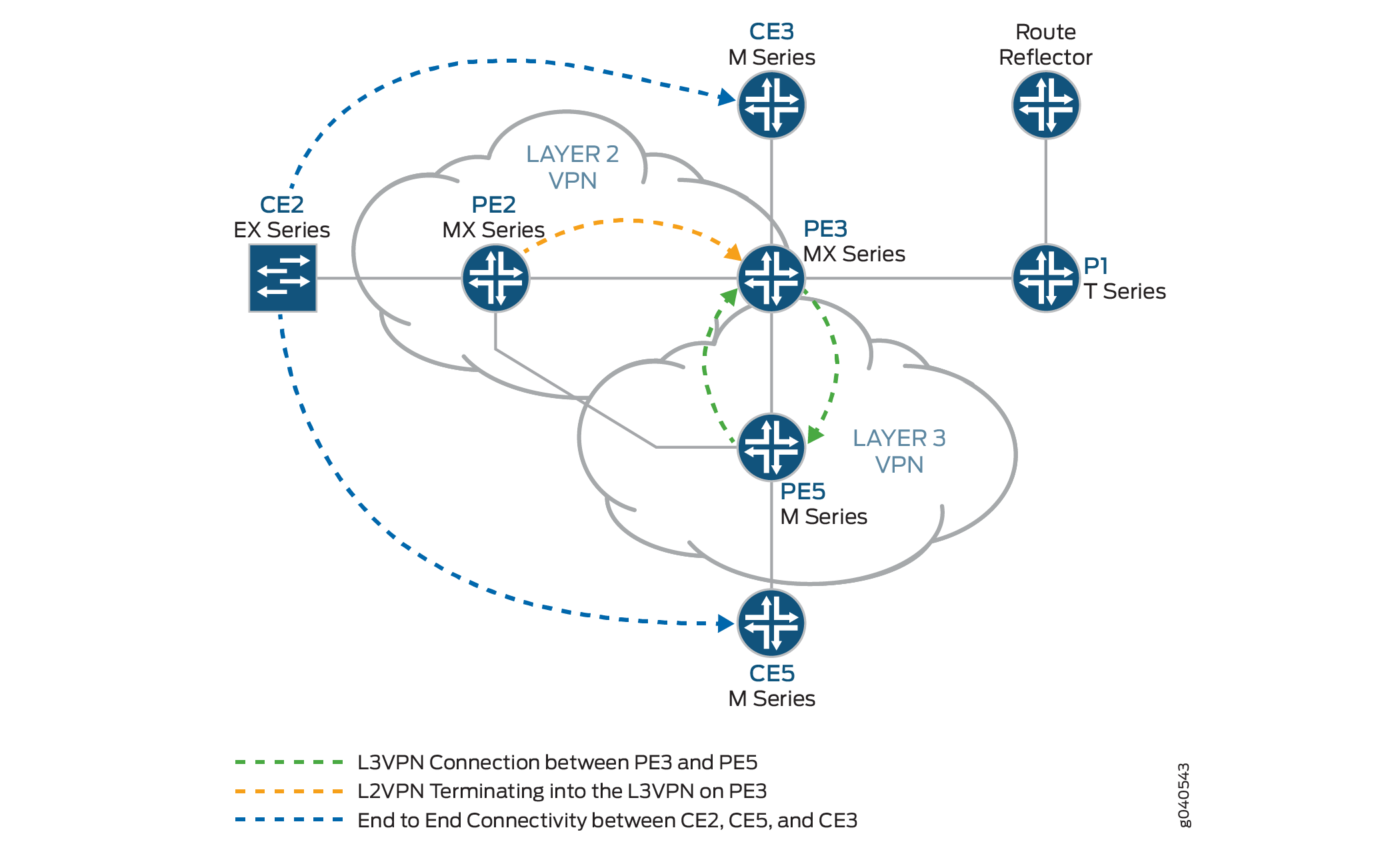

La topología lógica de una interconexión VPN de capa 2 a capa 3 se muestra en la figura 2.

de capa 3

de capa 3

Las siguientes definiciones describen el significado de las abreviaturas de dispositivo utilizadas en la figura 1 y la figura 2.

Dispositivo de borde del cliente (CE): un dispositivo en las instalaciones del cliente que proporciona acceso a la VPN del proveedor de servicios a través de un vínculo de datos a uno o más enrutadores de borde de proveedor (PE).

Por lo general, el dispositivo CE es un enrutador IP que establece una adyacencia con sus enrutadores de PE conectados directamente. Después de establecer la adyacencia, el enrutador CE anuncia las rutas VPN locales del sitio al enrutador de PE y aprende rutas VPN remotas del enrutador de PE.

Dispositivo de borde de proveedor (PE): un dispositivo o conjunto de dispositivos en el borde de la red del proveedor que presenta la vista del proveedor del sitio del cliente.

Los enrutadores de PE intercambian información de enrutamiento con enrutadores CE. Los enrutadores de PE son conscientes de las VPN que se conectan a través de ellas, y los enrutadores de PE mantienen el estado de VPN. Solo se requiere un enrutador PE para mantener rutas VPN para aquellas VPN a las que está directamente conectado. Después de aprender las rutas VPN locales de los enrutadores CE, un enrutador de PE intercambia información de enrutamiento VPN con otros enrutadores de PE mediante IBGP. Por último, cuando se usa MPLS para reenviar tráfico de datos VPN a través de la red troncal del proveedor, el enrutador de PE de entrada funciona como el enrutador de conmutación de etiquetas de entrada (LSR) y el enrutador de PE de salida funciona como el LSR de salida.

Proveedor (P): dispositivo que opera dentro de la red central del proveedor y que no interactúa directamente con ningún CE.

Aunque el dispositivo P es una parte clave de la implementación de VPN para los clientes del proveedor de servicios y puede proporcionar enrutamiento para muchos túneles operados por proveedores que pertenecen a diferentes VPN, no es consciente de VPN en sí mismo y no mantiene el estado de VPN. Su función principal es permitir que el proveedor de servicios escale sus ofertas de VPN, por ejemplo, actuando como un punto de agregación para varios enrutadores de PE.

Los enrutadores P funcionan como LSR de tránsito MPLS al reenviar tráfico de datos VPN entre enrutadores pe. Los enrutadores P solo son necesarios para mantener rutas a los enrutadores de PE del proveedor; no están obligados a mantener información de enrutamiento VPN específica para cada sitio del cliente.

Configuración

Para interconectar una VPN de capa 2 con una VPN de capa 3, realice estas tareas:

Configuración de los protocolos e interfaces de base

Procedimiento paso a paso

En cada enrutador PE y P, configure el OSPF con extensiones de ingeniería de tráfico en todas las interfaces. Desactive OSPF en la interfaz fxp0.0.

[edit protocols] ospf { traffic-engineering; area 0.0.0.0 { interface all; interface fxp0.0 { disable; } } }En todos los enrutadores de núcleo, habilite MPLS en todas las interfaces. Desactive MPLS en la interfaz fxp0.0.

[edit protocols] mpls { interface all; interface fxp0.0 { disable; } }En todos los enrutadores de núcleo, cree un grupo par BGP interno y especifique la dirección del reflector de ruta (192.0.2.7) como vecino. También habilite el BGP para transportar mensajes de información de accesibilidad de la capa de red VPLS (NLRI) de capa 2 para este grupo par mediante la inclusión de la

signalinginstrucción en el[edit protocols bgp group group-name family l2vpn]nivel de jerarquía.[edit protocols] bgp { group RR { type internal; local-address 192.0.2.2; family l2vpn { signaling; } neighbor 192.0.2.7; } }En el enrutador PE3, cree un grupo de pares BGP interno y especifique la dirección IP del reflector de la ruta (192.0.2.7) como vecino. Habilite el BGP para transportar mensajes NLRI VPLS de capa 2 para este grupo par y habilite el procesamiento de direcciones VPN-IPv4 mediante la inclusión de la

unicastinstrucción en el[edit protocols bgp group group-name family inet-vpn]nivel de jerarquía.[edit protocols] bgp { group RR { type internal; local-address 192.0.2.3; family inet-vpn { unicast; } family l2vpn { signaling; } neighbor 192.0.2.7; } }Para el dominio VPN de capa 3 en el enrutador PE3 y el enrutador PE5, habilite RSVP en todas las interfaces. Desactive RSVP en la interfaz fxp0.0.

[edit protocols] rsvp { interface all; interface fxp0.0 { disable; } }En los enrutadores PE3 y PE5, cree rutas conmutadas por etiquetas (LSP) al reflector de ruta y a los demás enrutadores de PE. En el ejemplo siguiente se muestra la configuración en el enrutador PE5.

[edit protocols] mpls { label-switched-path to-RR { to 192.0.2.7; } label-switched-path to-PE2 { to 192.0.2.2; } label-switched-path to-PE3 { to 192.0.2.3; } label-switched-path to-PE4 { to 192.0.2.4; } label-switched-path to-PE1 { to 192.0.2.1; } }En los enrutadores PE1, PE2, PE3 y PE5, configure las interfaces de núcleo con una dirección IPv4 y habilite la familia de direcciones MPLS. En el ejemplo siguiente se muestra la configuración de la interfaz xe-0/1/0 en el enrutador PE2.

[edit] interfaces { xe-0/1/0 { unit 0 { family inet { address 10.10.2.2/30; } family mpls; } } }En el enrutador PE2 y el enrutador PE3, configure LDP para el protocolo de señalización MPLS MPLS de capa 2 de VPN para todas las interfaces. Desactive LDP en la interfaz fxp0.0. (También se puede usar RSVP.)

[edit protocols] ldp { interface all; interface fxp0.0 { disable; } }En el reflector de ruta, cree un grupo par de BGP interno y especifique las direcciones IP de los enrutadores de PE como vecinos.

[edit] protocols { bgp { group RR { type internal; local-address 192.0.2.7; family inet { unicast; } family inet-vpn { unicast; } family l2vpn { signaling; } cluster 192.0.2.7; neighbor 192.0.2.1; neighbor 192.0.2.2; neighbor 192.0.2.4; neighbor 192.0.2.5; neighbor 192.0.2.3; } } }En el reflector de ruta, configure los LSP MPLS hacia los enrutadores PE3 y PE5 para resolver los próximos saltos del BGP desde la tabla de enrutamiento inet.3.

[edit] protocols { mpls { label-switched-path to-pe3 { to 192.0.2.3; } label-switched-path to-pe5 { to 192.0.2.5; } interface all; } }

Configuración de las interfaces VPN

Procedimiento paso a paso

El enrutador PE2 es un extremo de la VPN de capa 2. El enrutador PE3 está realizando la unión de VPN de capa 2 entre la VPN de capa 2 y la VPN de capa 3. El ENRUTADOR PE3 usa la interfaz de túnel lógico (interfaz lt) configurada con diferentes unidades de interfaz lógica aplicadas en dos instancias vpn de capa 2 diferentes. El paquete se bucle a través de la interfaz lt configurada en el enrutador PE3. La configuración del enrutador PE5 contiene la interfaz PE-CE.

En el enrutador PE2, configure la encapsulación de interfaz ge-1/0/2. Incluya la instrucción de encapsulación y especifique la

ethernet-cccopción (vlan-ccctambién se admite la encapsulación) en el[edit interfaces ge-1/0/2]nivel de jerarquía. La encapsulación debe ser la misma en todo un dominio VPN de capa 2 (enrutadores PE2 y PE3). Además, configure lo0 de interfaz.[edit] interfaces { ge-1/0/2 { encapsulation ethernet-ccc; unit 0; } lo0 { unit 0 { family inet { address 192.0.2.2/24; } } } }En el enrutador PE2, configure la instancia de enrutamiento en el nivel de jerarquía [

edit routing-instances]. Además, configure el protocolo VPN de capa 2 en el nivel de jerarquía [edit routing-instances routing-instances-name protocols]. Configure el ID de sitio remoto como 3. El ID de sitio 3 representa el enrutador PE3 (Hub-PE). La VPN de capa 2 usa LDP como protocolo de señalización. Tenga en cuenta que en el siguiente ejemplo, tanto la instancia de enrutamiento como el protocolo se denominanl2vpn.[edit] routing-instances {l2vpn{ # routing instance instance-type l2vpn; interface ge-1/0/2.0; route-distinguisher 65000:2; vrf-target target:65000:2; protocols {l2vpn{ # protocol encapsulation-type ethernet; site CE2 { site-identifier 2; interface ge-1/0/2.0 { remote-site-id 3; } } } } } }En el enrutador PE5, configure la interfaz Gigabit Ethernet para el vínculo

ge-2/0/0PE-CE y configure lalo0interfaz.[edit interfaces] ge-2/0/0 { unit 0 { family inet { address 198.51.100.8/24; } } } lo0 { unit 0 { } }En el enrutador PE5, configure la instancia de enrutamiento VPN de capa 3 (

L3VPN) en el[edit routing-instances]nivel jerárquico. También configure el BGP en el[edit routing-instances L3VPN protocols]nivel jerárquico.[edit] routing-instances { L3VPN { instance-type vrf; interface ge-2/0/0.0; route-distinguisher 65000:5; vrf-target target:65000:2; vrf-table-label; protocols { bgp { group ce5 { neighbor 198.51.100.2 { peer-as 200; } } } } } }En un enrutador de la serie MX, como el enrutador PE3, debe crear la interfaz de servicios de túnel que se utilizará en los servicios de túnel. Para crear la interfaz de servicio de túnel, incluya la

bandwidthinstrucción y especifique la cantidad de ancho de banda que se debe reservar para los servicios de túnel en gigabits por segundo en el[edit chassis fpc slot-number pic slot-number tunnel-services]nivel jerárquico.[edit] chassis { dump-on-panic; fpc 1 { pic 1 { tunnel-services { bandwidth 1g; } } } }En el enrutador PE3, configure la interfaz Gigabit Ethernet.

Incluya la

addressinstrucción en el[edit interfaces ge-1/0/1.0 family inet]nivel de jerarquía y especifique198.51.100.9/24como dirección IP.[edit] interfaces { ge-1/0/1 { unit 0 { family inet { address 198.51.100.9/24; } } } }En el enrutador PE3, configure la interfaz de

lt-1/1/10.0túnel lógico en el[edit interfaces lt-1/1/10 unit 0]nivel jerárquico. El ENRUTADOR PE3 es el enrutador que une la VPN de capa 2 a la VPN de capa 3 mediante la interfaz de túnel lógico. La configuración de las interfaces de unidad par es lo que hace que la interconexión.Para configurar la interfaz, incluya la

encapsulationinstrucción y especifique laethernet-cccopción. Incluya lapeer-unitinstrucción y especifique la unidad1de interfaz lógica como interfaz de túnel par. Incluya lafamilyinstrucción y especifique lacccopción.[edit] interfaces { lt-1/1/10 { unit 0 { encapsulation ethernet-ccc; peer-unit 1; family ccc; } } }En el enrutador PE3, configure la interfaz de

lt-1/1/10.1túnel lógico en el[edit interfaces lt-1/1/10 unit 1]nivel jerárquico.Para configurar la interfaz, incluya la

encapsulationinstrucción y especifique laethernetopción. Incluya lapeer-unitinstrucción y especifique la unidad0de interfaz lógica como interfaz de túnel par. Incluya lafamilyinstrucción y especifique lainetopción. Incluya laaddressinstrucción en el[edit interfaces lt-1/1/10 unit 0]nivel de jerarquía y especifique198.51.100.7/24como dirección IPv4.[edit] interfaces { lt-1/1/10 { unit 1 { encapsulation ethernet; peer-unit 0; family inet { address 198.51.100.7/24; } } } }En el enrutador PE3, agregue la

ltunidad de interfaz 1 a la instancia de enrutamiento en el[edit routing-instances L3VPN]nivel jerárquico. Configure el tipo de instancia comovrfconltla unidad par 1 como una interfaz PE-CE para terminar la VPN de capa 2 en el enrutador PE2 en la VPN de capa 3 en el enrutador PE3.[edit] routing-instances { L3VPN { instance-type vrf; interface ge-1/0/1.0; interface lt-1/1/10.1; route-distinguisher 65000:33; vrf-target target:65000:2; vrf-table-label; protocols { bgp { export direct; group ce3 { neighbor 198.51.100.10 { peer-as 100; } } } } } }En el enrutador PE3, agregue la

ltunidad de interfaz 0 a la instancia de enrutamiento en el[edit routing-instances protocols l2vpn]nivel jerárquico. También configure el mismo destino vrf para las instancias de enrutamiento VPN de capa 2 y VPN de capa 3, de modo que las rutas se puedan filtrar entre las instancias. La configuración de ejemplo en el paso anterior muestra el destino vrf para la instancia deL3VPNenrutamiento. En el siguiente ejemplo, se muestra el destino vrf para la instancia del2vpnenrutamiento.[edit] routing-instances { l2vpn { instance-type l2vpn; interface lt-1/1/10.0; route-distinguisher 65000:3; vrf-target target:65000:2; protocols { l2vpn { encapsulation-type ethernet; site CE3 { site-identifier 3; interface lt-1/1/10.0 { remote-site-id 2; } } } } } }En el enrutador PE3, configure la

policy-statementinstrucción para exportar las rutas aprendidas desde la unidad 1 de interfaz conectadaltdirectamente a todos los enrutadores CE para conectividad, si es necesario.[edit] policy-options { policy-statement direct { term 1 { from protocol direct; then accept; } } }

Resultados

El siguiente resultado muestra la configuración completa del enrutador PE2:

Enrutador PE2

interfaces {

xe-0/1/0 {

unit 0 {

family inet {

address 10.10.2.2/30;

}

family mpls;

}

}

xe-0/2/0 {

unit 0 {

family inet {

address 10.10.5.1/30;

}

family mpls;

}

}

xe-0/3/0 {

unit 0 {

family inet {

address 10.10.4.1/30;

}

family mpls;

}

}

ge-1/0/2 {

encapsulation ethernet-ccc;

unit 0;

}

fxp0 {

apply-groups [ re0 re1 ];

}

lo0 {

unit 0 {

family inet {

address 192.0.2.2/24;

}

}

}

}

routing-options {

static {

route 172.0.0.0/8 next-hop 172.19.59.1;

}

autonomous-system 65000;

}

protocols {

mpls {

interface all;

interface fxp0.0 {

disable;

}

}

bgp {

group RR {

type internal;

local-address 192.0.2.2;

family l2vpn {

signaling;

}

neighbor 192.0.2.7;

}

}

ospf {

traffic-engineering;

area 0.0.0.0 {

interface all;

interface fxp0.0 {

disable;

}

}

}

ldp {

interface all;

interface fxp0.0 {

disable;

}

}

}

routing-instances {

l2vpn {

instance-type l2vpn;

interface ge-1/0/2.0;

route-distinguisher 65000:2;

vrf-target target:65000:2;

protocols {

l2vpn {

encapsulation-type ethernet;

site CE2 {

site-identifier 2;

interface ge-1/0/2.0 {

remote-site-id 3;

}

}

}

}

}

}

El siguiente resultado muestra la configuración final del enrutador PE5:

Enrutador PE5

interfaces {

ge-0/0/0 {

unit 0 {

family inet {

address 10.10.4.2/30;

}

family mpls;

}

}

xe-0/1/0 {

unit 0 {

family inet {

address 10.10.6.2/30;

}

family mpls;

}

}

ge-1/0/0 {

unit 0 {

family inet {

address 10.10.9.1/30;

}

family mpls;

}

}

xe-1/1/0 {

unit 0 {

family inet {

address 10.10.3.2/30;

}

family mpls;

}

}

ge-2/0/0 {

unit 0 {

family inet {

address 198.51.100.8/24;

}

}

}

lo0 {

unit 0 {

family inet {

address 192.0.2.5/24;

}

}

}

}

routing-options {

static {

route 172.0.0.0/8 next-hop 172.19.59.1;

}

autonomous-system 65000;

}

protocols {

rsvp {

interface all {

link-protection;

}

interface fxp0.0 {

disable;

}

}

mpls {

label-switched-path to-RR {

to 192.0.2.7;

}

label-switched-path to-PE2 {

to 192.0.2.2;

}

label-switched-path to-PE3 {

to 192.0.2.3;

}

label-switched-path to-PE4 {

to 192.0.2.4;

}

label-switched-path to-PE1 {

to 192.0.2.1;

}

interface all;

interface fxp0.0 {

disable;

}

}

bgp {

group to-rr {

type internal;

local-address 192.0.2.5;

family inet-vpn {

unicast;

}

family l2vpn {

signaling;

}

neighbor 192.0.2.7;

}

}

ospf {

traffic-engineering;

area 0.0.0.0 {

interface all;

interface fxp0.0 {

disable;

}

}

}

ldp {

interface all;

interface fxp0.0 {

disable;

}

}

}

routing-instances {

L3VPN {

instance-type vrf;

interface ge-2/0/0.0;

route-distinguisher 65000:5;

vrf-target target:65000:2;

vrf-table-label;

protocols {

bgp {

group ce5 {

neighbor 198.51.100.2 {

peer-as 200;

}

}

}

}

}

}

El siguiente resultado muestra la configuración final del enrutador PE3:

Enrutador PE3

chassis {

dump-on-panic;

fpc 1 {

pic 1 {

tunnel-services {

bandwidth 1g;

}

}

}

network-services ip;

}

interfaces {

ge-1/0/1 {

unit 0 {

family inet {

address 198.51.100.9/24;

}

}

}

lt-1/1/10 {

unit 0 {

encapsulation ethernet-ccc;

peer-unit 1;

family ccc;

}

unit 1 {

encapsulation ethernet;

peer-unit 0;

family inet {

address 198.51.100.7/24;

}

}

}

xe-2/0/0 {

unit 0 {

family inet {

address 10.10.20.2/30;

}

family mpls;

}

}

xe-2/1/0 {

unit 0 {

family inet {

address 10.10.6.1/30;

}

family mpls;

}

}

xe-2/2/0 {

unit 0 {

family inet {

address 10.10.5.2/30;

}

family mpls;

}

}

xe-2/3/0 {

unit 0 {

family inet {

address 10.10.1.2/30;

}

family mpls;

}

}

lo0 {

unit 0 {

family inet {

address 192.0.2.3/24;

}

}

}

}

routing-options {

static {

route 172.0.0.0/8 next-hop 172.19.59.1;

}

autonomous-system 65000;

}

protocols {

rsvp {

interface all;

interface fxp0.0 {

disable;

}

}

mpls {

label-switched-path to-RR {

to 192.0.2.7;

}

label-switched-path to-PE2 {

to 192.0.2.2;

}

label-switched-path to-PE5 {

to 192.0.2.5;

}

label-switched-path to-PE4 {

to 192.0.2.4;

}

label-switched-path to-PE1 {

to 192.0.2.1;

}

interface all;

interface fxp0.0 {

disable;

}

}

bgp {

group RR {

type internal;

local-address 192.0.2.3;

family inet-vpn {

unicast;

}

family l2vpn {

signaling;

}

neighbor 192.0.2.7;

}

}

ospf {

traffic-engineering;

area 0.0.0.0 {

interface all;

interface fxp0.0 {

disable;

}

}

}

ldp {

interface all;

interface fxp0.0 {

disable;

}

}

}

policy-options {

policy-statement direct {

term 1 {

from protocol direct;

then accept;

}

}

}

routing-instances {

L3VPN {

instance-type vrf;

interface ge-1/0/1.0;

interface lt-1/1/10.1;

route-distinguisher 65000:33;

vrf-target target:65000:2;

vrf-table-label;

protocols {

bgp {

export direct;

group ce3 {

neighbor 198.51.100.10 {

peer-as 100;

}

}

}

}

}

l2vpn {

instance-type l2vpn;

interface lt-1/1/10.0;

route-distinguisher 65000:3;

vrf-target target:65000:2;

protocols {

l2vpn {

encapsulation-type ethernet;

site CE3 {

site-identifier 3;

interface lt-1/1/10.0 {

remote-site-id 2;

}

}

}

}

}

}

Verificación

Verifique la interconexión VPN de capa 2 a capa 3 VPN:

- Verificación de la interfaz VPN PE2 del enrutador

- Verificación de la interfaz VPN PE3 del enrutador

- Verificar la conectividad de extremo a extremo desde el enrutador CE2 hasta el enrutador CE5 y el enrutador CE3

Verificación de la interfaz VPN PE2 del enrutador

Propósito

Compruebe que la VPN de capa 2 esté funcionando en la interfaz del enrutador PE2 y que todas las rutas estén allí.

Acción

Utilice el

show l2vpn connectionscomando para comprobar que el ID del sitio de conexión es 3 para el enrutador PE3 y que el estado esUp.user@PE2> show l2vpn connections Layer-2 VPN connections: Legend for connection status (St) EI -- encapsulation invalid NC -- interface encapsulation not CCC/TCC/VPLS EM -- encapsulation mismatch WE -- interface and instance encaps not same VC-Dn -- Virtual circuit down NP -- interface hardware not present CM -- control-word mismatch -> -- only outbound connection is up CN -- circuit not provisioned <- -- only inbound connection is up OR -- out of range Up -- operational OL -- no outgoing label Dn -- down LD -- local site signaled down CF -- call admission control failure RD -- remote site signaled down SC -- local and remote site ID collision LN -- local site not designated LM -- local site ID not minimum designated RN -- remote site not designated RM -- remote site ID not minimum designated XX -- unknown connection status IL -- no incoming label MM -- MTU mismatch MI -- Mesh-Group ID not available BK -- Backup connection ST -- Standby connection PF -- Profile parse failure PB -- Profile busy RS -- remote site standby Legend for interface status Up -- operational Dn -- down Instance: l2vpn Local site: CE2 (2) connection-site Type St Time last up # Up trans 3 rmt Up Jan 7 14:14:37 2010 1 Remote PE: 192.0.2.3, Negotiated control-word: Yes (Null) Incoming label: 800000, Outgoing label: 800001 Local interface: ge-1/0/2.0, Status: Up, Encapsulation: ETHERNETUse el

show route tablecomando para comprobar que la ruta VPN de capa 2 está presente y que hay un salto siguiente de a través de10.10.5.2laxe-0/2/0.0interfaz. El siguiente resultado verifica que las rutas VPN de capa 2 estén presentes en la tabla l2vpn.l2vpn.0. Se debe mostrar una salida similar para el enrutador PE3.user@PE2> show route table l2vpn.l2vpn.0 l2vpn.l2vpn.0: 2 destinations, 2 routes (2 active, 0 holddown, 0 hidden) + = Active Route, - = Last Active, * = Both 65000:2:2:3/96 *[L2VPN/170/-101] 02:40:35, metric2 1 Indirect 65000:3:3:1/96 *[BGP/170] 02:40:35, localpref 100, from 192.0.2.7 AS path: I > to 10.10.5.2 via xe-0/2/0.0Verifique que el enrutador PE2 tenga una etiqueta MPLS VPN de capa 2 que apunta a la etiqueta LDP al enrutador PE3 en ambas direcciones (PUSH y POP).

user@PE2> show route table mpls.0 mpls.0: 13 destinations, 13 routes (13 active, 0 holddown, 0 hidden) + = Active Route, - = Last Active, * = Both 0 *[MPLS/0] 1w3d 08:57:41, metric 1 Receive 1 *[MPLS/0] 1w3d 08:57:41, metric 1 Receive 2 *[MPLS/0] 1w3d 08:57:41, metric 1 Receive 300560 *[LDP/9] 19:45:53, metric 1 > to 10.10.2.1 via xe-0/1/0.0, Pop 300560(S=0) *[LDP/9] 19:45:53, metric 1 > to 10.10.2.1 via xe-0/1/0.0, Pop 301008 *[LDP/9] 19:45:53, metric 1 > to 10.10.4.2 via xe-0/3/0.0, Swap 299856 301536 *[LDP/9] 19:45:53, metric 1 > to 10.10.4.2 via xe-0/3/0.0, Pop 301536(S=0) *[LDP/9] 19:45:53, metric 1 > to 10.10.4.2 via xe-0/3/0.0, Pop 301712 *[LDP/9] 16:14:52, metric 1 > to 10.10.5.2 via xe-0/2/0.0, Swap 315184 301728 *[LDP/9] 16:14:52, metric 1 > to 10.10.5.2 via xe-0/2/0.0, Pop 301728(S=0) *[LDP/9] 16:14:52, metric 1 > to 10.10.5.2 via xe-0/2/0.0, Pop 800000 *[L2VPN/7] 02:40:35 > via ge-1/0/2.0, Pop Offset: 4 ge-1/0/2.0 *[L2VPN/7] 02:40:35, metric2 1 > to 10.10.5.2 via xe-0/2/0.0, Push 800001 Offset: -4

Significado

La l2vpn instancia de enrutamiento está activa en la interfaz ge-1/0/2 y la ruta VPN de capa 2 se muestra en la tabla l2vpn.l2vpn.0. La tabla mpls.0 muestra las rutas VPN de capa 2 utilizadas para reenviar el tráfico mediante una etiqueta LDP.

Verificación de la interfaz VPN PE3 del enrutador

Propósito

Compruebe que la conexión VPN de capa 2 del enrutador PE2 y el enrutador PE3 esté Up funcionando.

Acción

Verifique que se haya establecido la sesión BGP con el reflector de ruta para la familia

l2vpn-signalingy la familiainet-vpn.user@PE3> show bgp summary Groups: 2 Peers: 2 Down peers: 0 Table Tot Paths Act Paths Suppressed History Damp State Pending bgp.l2vpn.0 1 1 0 0 0 0 bgp.L3VPN.0 1 1 0 0 0 0 Peer AS InPkt OutPkt OutQ Flaps Last Up/Dwn State|#Active /Received/Accepted/Damped... 192.0.2.7 65000 2063 2084 0 1 15:35:16 Establ bgp.l2vpn.0: 1/1/1/0 bgp.L3VPN.0: 1/1/1/0 L3VPN.inet.0: 1/1/1/0 l2vpn.l2vpn.0: 1/1/1/0

El siguiente resultado verifica la ruta vpn de capa 2 y la etiqueta asociada con ella.

user@PE3> show route table l2vpn.l2vpn.0 detail l2vpn.l2vpn.0: 2 destinations, 2 routes (2 active, 0 holddown, 0 hidden) 65000:2:2:3/96 (1 entry, 1 announced) *BGP Preference: 170/-101 Route Distinguisher: 65000:2 Next hop type: Indirect Next-hop reference count: 4 Source: 192.0.2.7 Protocol next hop: 192.0.2.2 Indirect next hop: 2 no-forward State: <Secondary Active Int Ext> Local AS: 65000 Peer AS: 65000 Age: 2:45:52 Metric2: 1 Task: BGP_65000.192.0.2.7+60585 Announcement bits (1): 0-l2vpn-l2vpn AS path: I (Originator) Cluster list: 192.0.2.7 AS path: Originator ID: 192.0.2.2 Communities: target:65000:2 Layer2-info: encaps:ETHERNET, control flags:Control-Word, mtu: 0, site preference: 100 Accepted Label-base: 800000, range: 2, status-vector: 0x0 Localpref: 100 Router ID: 192.0.2.7 Primary Routing Table bgp.l2vpn.0El siguiente resultado muestra la ruta L2VPN MPLS.0 en la tabla de rutas mpls.0.

user@PE3> show route table mpls.0 mpls.0: 21 destinations, 21 routes (21 active, 0 holddown, 0 hidden) + = Active Route, - = Last Active, * = Both 0 *[MPLS/0] 1w3d 09:05:41, metric 1 Receive 1 *[MPLS/0] 1w3d 09:05:41, metric 1 Receive 2 *[MPLS/0] 1w3d 09:05:41, metric 1 Receive 16 *[VPN/0] 15:59:24 to table L3VPN.inet.0, Pop 315184 *[LDP/9] 16:21:53, metric 1 > to 10.10.20.1 via xe-2/0/0.0, Pop 315184(S=0) *[LDP/9] 16:21:53, metric 1 > to 10.10.20.1 via xe-2/0/0.0, Pop 315200 *[LDP/9] 01:13:44, metric 1 to 10.10.20.1 via xe-2/0/0.0, Swap 625297 > to 10.10.6.2 via xe-2/1/0.0, Swap 299856 315216 *[LDP/9] 16:21:53, metric 1 > to 10.10.6.2 via xe-2/1/0.0, Pop 315216(S=0) *[LDP/9] 16:21:53, metric 1 > to 10.10.6.2 via xe-2/1/0.0, Pop 315232 *[LDP/9] 16:21:45, metric 1 > to 10.10.1.1 via xe-2/3/0.0, Pop 315232(S=0) *[LDP/9] 16:21:45, metric 1 > to 10.10.1.1 via xe-2/3/0.0, Pop 315248 *[LDP/9] 16:21:53, metric 1 > to 10.10.5.1 via xe-2/2/0.0, Pop 315248(S=0) *[LDP/9] 16:21:53, metric 1 > to 10.10.5.1 via xe-2/2/0.0, Pop 315312 *[RSVP/7] 15:02:40, metric 1 > to 10.10.6.2 via xe-2/1/0.0, label-switched-path to-pe5 315312(S=0) *[RSVP/7] 15:02:40, metric 1 > to 10.10.6.2 via xe-2/1/0.0, label-switched-path to-pe5 315328 *[RSVP/7] 15:02:40, metric 1 > to 10.10.20.1 via xe-2/0/0.0, label-switched-path to-RR 315360 *[RSVP/7] 15:02:40, metric 1 > to 10.10.20.1 via xe-2/0/0.0, label-switched-path to-RR 316272 *[RSVP/7] 01:13:27, metric 1 > to 10.10.6.2 via xe-2/1/0.0, label-switched-path Bypass->10.10.9.1 316272(S=0) *[RSVP/7] 01:13:27, metric 1 > to 10.10.6.2 via xe-2/1/0.0, label-switched-path Bypass->10.10.9.1 800001 *[L2VPN/7] 02:47:33 > via lt-1/1/10.0, Pop Offset: 4 lt-1/1/10.0 *[L2VPN/7] 02:47:33, metric2 1 > to 10.10.5.1 via xe-2/2/0.0, Push 800000 Offset: -4Utilice el

show route table mpls.0comando con ladetailopción para ver los atributos del BGP de la ruta, como el tipo de salto siguiente y las operaciones de etiqueta.user@PE5> show route table mpls.0 detail lt-1/1/10.0 (1 entry, 1 announced) *L2VPN Preference: 7 Next hop type: Indirect Next-hop reference count: 2 Next hop type: Router, Next hop index: 607 Next hop: 10.10.5.1 via xe-2/2/0.0, selected Label operation: Push 800000 Offset: -4 Protocol next hop: 192.0.2.2 Push 800000 Offset: -4 Indirect next hop: 8cae0a0 1048574 State: <Active Int> Age: 2:46:34 Metric2: 1 Task: Common L2 VC Announcement bits (2): 0-KRT 2-Common L2 VC AS path: I Communities: target:65000:2 Layer2-info: encaps:ETHERNET, control flags:Control-Word, mtu: 0, site preference: 100

Verificar la conectividad de extremo a extremo desde el enrutador CE2 hasta el enrutador CE5 y el enrutador CE3

Propósito

Compruebe la conectividad entre los enrutadores CE2, CE3 y CE5.

Acción

Haga ping a la dirección IP CE3 del enrutador CE2.

user@CE2> ping 198.51.100.10 # CE3 IP address PING 198.51.100.10 (198.51.100.10): 56 data bytes 64 bytes from 198.51.100.10: icmp_seq=0 ttl=63 time=0.708 ms 64 bytes from 198.51.100.10: icmp_seq=1 ttl=63 time=0.610 ms

Haga ping a la dirección IP CE5 del enrutador CE2.

user@CE2> ping 198.51.100.2 # CE5 IP address PING 198.51.100.2 (198.51.100.2): 56 data bytes 64 bytes from 198.51.100.2: icmp_seq=0 ttl=62 time=0.995 ms 64 bytes from 198.51.100.2: icmp_seq=1 ttl=62 time=1.005 ms