EN ESTA PÁGINA

Ejemplo: Configuración de grupos de inundación SI-SI

Requisitos

En este ejemplo, se utilizan los siguientes componentes de hardware y software:

Cuatro enrutadores.

Junos OS.

Antes de empezar:

Configure el protocolo de enrutamiento SI-SI en los enrutadores.

Configure interfaces SI-SI con ID de área específicos para modificar el comportamiento de inundación según sus requisitos.

Visión general

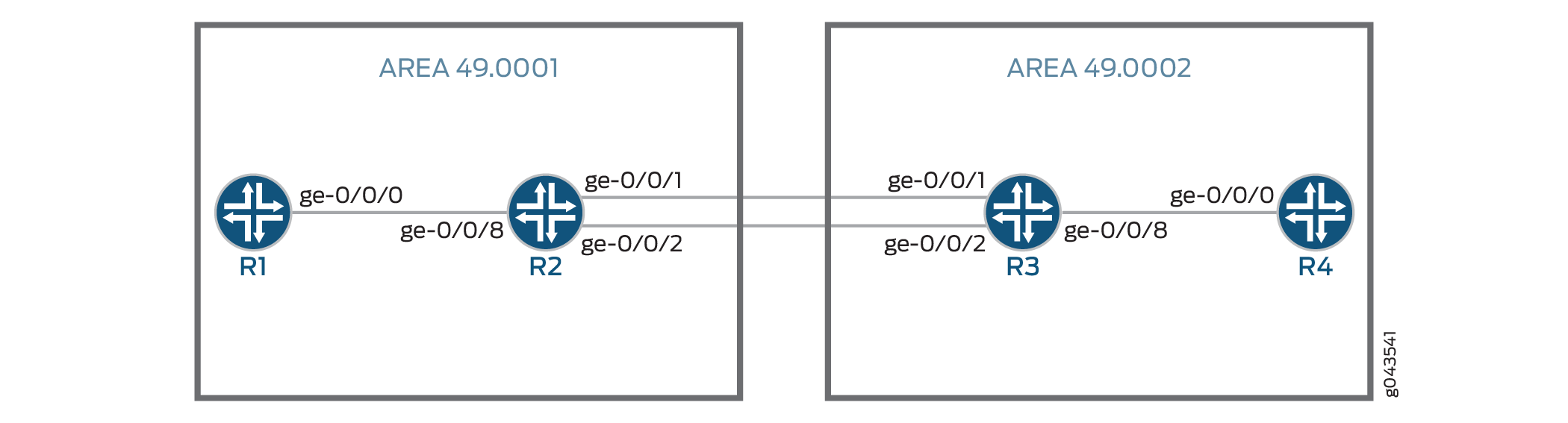

Topología

En esta topología, flood-group se configura en el enrutador R2.

Configuración

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red y, luego, copie y pegue los comandos en la CLI en el nivel jerárquico [edit] .

R1

set interfaces ge-0/0/0 description "Connected To R2" set interfaces ge-0/0/0 unit 0 family inet address 81.1.3.3/24 set interfaces ge-0/0/0 unit 0 family iso set interfaces lo0 unit 0 family inet address 81.3.3.3/32 set interfaces lo0 unit 0 family iso address 49.0001.0810.0300.3003.00 set protocols isis interface all set protocols isis interface fxp0.0 disable

R2

set interfaces ge-0/0/1 description "Connected To R3" set interfaces ge-0/0/1 unit 0 family inet address 30.1.1.1/32 set interfaces ge-0/0/1 unit 0 family iso set interfaces ge-0/0/2 description "Connected To R3" set interfaces ge-0/0/2 unit 0 family inet address 40.1.1.1/32 set interfaces ge-0/0/2 unit 0 family iso set interfaces ge-0/0/8 description "Connected To R1" set interfaces ge-0/0/8 unit 0 family inet address 81.1.3.1/24 set interfaces ge-0/0/8 unit 0 family iso set interfaces lo0 unit 0 family inet address 81.1.1.1/32 set interfaces lo0 unit 0 family iso address 49.0001.0810.0100.1001.00 set protocols isis interface all set protocols isis interface fxp0.0 disable

R3

set interfaces ge-0/0/1 description "Connected To R2" set interfaces ge-0/0/1 unit 0 family inet address 30.1.1.2/32 set interfaces ge-0/0/1 unit 0 family iso set interfaces ge-0/0/2 description "Connected To R2" set interfaces ge-0/0/2 unit 0 family inet address 40.1.1.2/32 set interfaces ge-0/0/2 unit 0 family iso set interfaces ge-0/0/8 description "Connected To R4" set interfaces ge-0/0/8 unit 0 family inet address 81.2.4.2/24 set interfaces ge-0/0/8 unit 0 family iso set interfaces lo0 unit 0 family inet address 81.2.2.2/32 set interfaces lo0 unit 0 family iso address 49.0002.0810.0200.2002.00 set protocols isis interface all set protocols isis interface fxp0.0 disable

R4

set interfaces ge-0/0/0 description "Connected To R3" set interfaces ge-0/0/0 unit 0 family inet address 81.2.4.4/24 set interfaces ge-0/0/0 unit 0 family iso set interfaces lo0 unit 0 family inet address 81.4.4.4/32 set interfaces lo0 unit 0 family iso address 49.0002.0810.0400.4004.00 set protocols isis interface all set protocols isis interface fxp0.0 disable

1. commit Después de cada configuración.

2. A continuación se muestra el resultado antes de configurar flood-group en R2. Verá los paquetes de estado de enlace (LSP) de R1, R2, R3 y R4.

Desde el modo operativo, ejecute el comando en el show isis database enrutador R1.

user@R1> show isis database

user@R1# run show isis database

IS-IS level 1 link-state database:

LSP ID Sequence Checksum Lifetime Attributes

R2.00-00 0x3 0xea11 1175 L1 L2

R1.00-00 0x5 0x34f8 1197 L1 L2

R1.02-00 0x2 0 0 L1 L2

3 LSPs

IS-IS level 2 link-state database:

LSP ID Sequence Checksum Lifetime Attributes

R2.00-00 0x1b 0x2ccc 1175 L1 L2

R3.00-00 0x21 0xb15e 865 L1 L2

R3.02-00 0xb 0xdac3 839 L1 L2

R3.03-00 0xc 0xd1ca 865 L1 L2

R3.04-00 0x8 0x33ff 618 L1 L2

R1.00-00 0xb 0x2cfa 1197 L1 L2

R1.02-00 0x8 0 0 L1 L2

R4.00-00 0xc 0x40c3 621 L1 L2

Procedimiento

Procedimiento paso a paso

En el ejemplo siguiente, debe explorar por varios niveles en la jerarquía de configuración. Para obtener más información acerca de cómo navegar por la CLI, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de la CLI de Junos OS.

Comprobación de la funcionalidad del grupo de inundación:

Desactivar el protocolo SI-SI en los enrutadores R1 y R2

[edit protocols] user@R1# deactivate protocols isis user@R1# commit

[edit protocols] user@R2# deactivate protocols isis user@R2# commit

Configure flood-group en la interfaz del enrutador R2:

set protocol isis interface interface flood-groupflood-group-area-ID[edit protocols] user@R2# set protocols isis interface ge-0/0/8.0 flood-group 49.0001 user@R2# commit

Active el protocolo SI-SI en los enrutadores R1 y R2 y espere hasta que aparezca la adyacencia.

[edit protocols] user@R1# activate protocols isis user@R1# commit

[edit protocols] user@R2# activate protocols isis user@R2# commit

Verificación

Comprobación de la base de datos SI-SI

Propósito

Compruebe la base de datos SI-SI.

Acción

A continuación se muestra el resultado después de configurar flood-group en R2. show isis database en el enrutador R1 mostrará los LSP del enrutador R1 y del enrutador R2 solamente. flood-group solo se puede aplicar a LSP no originados por el propio proveedor.

Desde el modo operativo, ejecute el comando en el show isis database enrutador R1.

user@R1> show isis database

user@R1# run show isis database

IS-IS level 1 link-state database:

LSP ID Sequence Checksum Lifetime Attributes

R2.00-00 0x2 0x43b9 1123 L1 L2

R1.00-00 0x2 0x8e60 1125 L1 L2

R1.02-00 0x1 0x88e9 1125 L1 L2

3 LSPs

IS-IS level 2 link-state database:

LSP ID Sequence Checksum Lifetime Attributes

R2.00-00 0x1a 0x7485 1148 L1 L2

R1.00-00 0x9 0xddaf 1150 L1 L2

R1.02-00 0x1 0x88e9 1150 L1 L2

3 LSPs