Descripción general de CoS Cola para túneles

En un firewall serie SRX que ejecuta Junos OS, una interfaz de túnel es una interfaz interna y admite muchas de las mismas funciones de CoS que una interfaz física. La interfaz de túnel crea un vínculo de punto a punto virtual entre dos firewalls serie SRX en puntos remotos a través de una red IP.

Por ejemplo, puede configurar las funciones de CoS para interfaces de encapsulación de enrutamiento genérico (GRE) y túnel IP-IP. Los protocolos de tunelización encapsulan paquetes dentro de un protocolo de transporte.

Los túneles GRE e IP-IP se utilizan con servicios como IPsec y TDR para configurar VPN de punto a punto. Junos OS le permite habilitar la cola de CoS, la programación y la formación para el tráfico que sale a través de estas interfaces de túnel. Para obtener un ejemplo de configuración de cola de CoS para túneles GRE, consulte Ejemplo: Configuración de Cola de CoS para túneles IP-IP o GRE.

La cola de CoS no se admite en túneles GRE en clústeres de chasis.

Beneficios de la cola de CoS para interfaces de túnel

La cola de CoS habilitada para interfaces de túnel tiene las siguientes ventajas:

Segrega el tráfico de túnel.

Cada túnel se puede moldear de modo que un túnel con tráfico de baja prioridad no pueda inundar otros túneles que transportan tráfico de alta prioridad.

El tráfico de un túnel no afecta al tráfico de otros túneles.

Controla el ancho de banda del túnel.

El tráfico a través de varios túneles está limitado a no exceder un cierto ancho de banda.

Por ejemplo, supongamos que tiene tres túneles a tres sitios remotos a través de una sola interfaz WAN. Puede seleccionar parámetros CoS para cada túnel de modo que el tráfico a algunos sitios tenga más ancho de banda que el tráfico a otros sitios.

Personaliza las políticas de CoS.

Puede aplicar diferentes políticas de cola, programación y formación a diferentes túneles según los requisitos del usuario. Cada túnel se puede configurar con diferentes mapas de programador, diferentes profundidades de cola, etc. La personalización le permite configurar una política de CoS granular que proporciona un mejor control sobre el tráfico de túnel.

Prioriza el tráfico antes de que entre en un túnel.

Por ejemplo, la cola de CoS evita tener paquetes de baja prioridad programados antes que los paquetes de alta prioridad cuando la velocidad de la interfaz es mayor que la velocidad del tráfico del túnel. Esta función es más útil cuando se combina con IPsec. Por lo general, IPsec procesa paquetes de manera FIFO. Sin embargo, con CoS haciendo cola, cada túnel puede priorizar paquetes de alta prioridad sobre paquetes de baja prioridad. Además, cada túnel se puede moldear de modo que un túnel con tráfico de baja prioridad no inunde túneles que transporten tráfico de alta prioridad.

Configuración de CoS en túneles lógicos

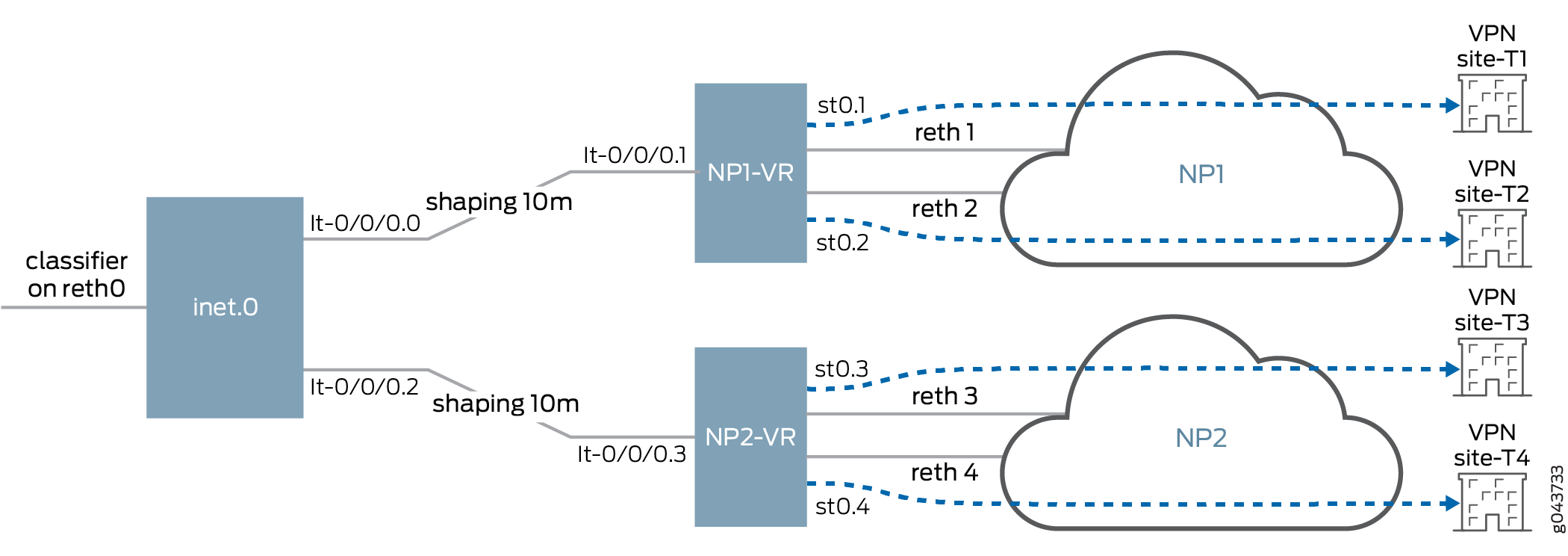

El CoS tiene cuatro escenarios típicos que permiten la conexión con sitios remotos mediante túneles seguros. Sin embargo, diferentes túneles seguros se pueden conectar mediante diferentes interfaces de reth a diferentes proveedores de red (NP). Para un NP específico, se puede usar un ancho de banda ascendente limitado para priorizar negocios de alta prioridad y evitar la caída ciega del tráfico en el lado del NP. Actualmente, el CoS no admite la cola a través de interfaes físicos (IFD). Tener un policía compartido no funciona tan bien como hacer cola, el policía puede dejar caer el tráfico de alta prioridad independientemente de la prioridad. Para admitir la cola en un IFD para habilitar las funciones de CoS para priorizar la cola y el modelado, se requiere una configuración de túnel lógico (LT) y NP.

Debe definir un par de túneles lógicos que estén uno a uno asignados a los NP y redirigir el tráfico con enrutamiento a la interfaz LT antes de cifrar el tráfico a través de un túnel seguro.

Por ejemplo, configure lt-0/0/0.0 y lt-0/0.1 para conectar el inet 0 y NP1 (enrutador virtual) y configurar una ruta estática para redirigir el tráfico a NP1 como próximo salto lt-0/0.0. Dado que NP1 tiene un ancho de banda de 10 Mbps para el tráfico ascendente, lt-0/00.0 se puede configurar con 10 mbps de ancho de banda. Véase la figura 1.

routing-instances {

NP1 {

instance-type virtual-router;

interface lt-0/0/0.1;

interface lo0.0;

interface reth1.0;

interface reth2.0;

interface st0.1;

interface st0.2;

routing-options {

static {

route 59.200.200.1/32 next-hop <next-hop addr of ipsec tunnel st0.1>;

route 59.200.200.2/32 next-hop <next-hop addr of ipsec tunnel st0.2>;

route 60.60.60.1/32 next-hop st0.1;

route 60.60.60.2/32 next-hop st0.2;

route 58.58.58.1/32 next-hop lt-0/0/0.1;

route 58.58.58.2/32 next-hop lt-0/0/0.1;

}

}

}

NP2 {

instance-type virtual-router;

interface lt-0/0/0.3;

interface lo0.1;

interface reth3.0;

interface reth4.0;

interface st0.3;

interface st0.4;

routing-options {

static {

route 59.200.200.3/32 next-hop <next-hop addr of ipsec tunnel st0.3>;

route 59.200.200.4/32 next-hop <next-hop addr of ipsec tunnel st0.4>;

route 60.60.60.3/32 next-hop st0.3;

route 60.60.60.4/32 next-hop st0.4;

route 58.58.58.3/32 next-hop lt-0/0/0.3;

route 58.58.58.4/32 next-hop lt-0/0/0.3;

}

}

}

}

routing-options {

static {

route 60.60.60.1/32 next-hop lt-0/0/0.0;

route 60.60.60.2/32 next-hop lt-0/0/0.0;

route 60.60.60.3/32 next-hop lt-0/0/0.2;

route 60.60.60.4/32 next-hop lt-0/0/0.2;

}

}

class-of-service {

interfaces {

lt-0/0/0 {

unit 0 {

shaping-rate 10m;

}

unit 2 {

shaping-rate 10m;

}

}

Cómo funciona la cola de CoS

La figura 2 muestra el procesamiento relacionado con CoS que se produce para el tráfico que entra y sale de un túnel. Para obtener más información sobre el procesamiento de paquetes basado en flujos, consulte la Guía del usuario para dispositivos de seguridad basado en flujos y paquetes.

de túnel

de túnel

Limitaciones de los coS shapers para interfaces de túnel

Al definir una velocidad de modelado de CoS en una interfaz de túnel, tenga en cuenta las siguientes restricciones:

La velocidad de modelado en la interfaz de túnel debe ser menor que la de la interfaz de salida física.

La velocidad de formación solo mide el tamaño del paquete que incluye el paquete de capa 3 con encapsulación GRE o IP-IP. La encapsulación de capa 2 agregada por la interfaz física no se factoriza en la medición de la velocidad de formación.

El comportamiento de CoS funciona como se esperaba solo cuando la interfaz física transporta solo el tráfico de túnel GRE o IP-IP con forma. Si la interfaz física transporta otro tráfico, lo que reduce el ancho de banda disponible para el tráfico de interfaz de túnel, las funciones de CoS no funcionan como se esperaba.

No puede configurar un formador de interfaz lógica y un configurador de circuito virtual simultáneamente en el enrutador. Si se desea dar forma a un circuito virtual, no defina un modelador de interfaz lógica. En su lugar, defina una velocidad de modelado para todos los circuitos virtuales.