SCCP ALG

El Protocolo de control de cliente flaco (SCCP) es un protocolo simple y ligero que requiere relativamente poco procesamiento informático. Los clientes SCCP utilizan TCP/IP para comunicarse con las aplicaciones del Administrador de llamadas en un clúster.

Descripción de las ALG de SCCP

El Protocolo de control de cliente flaco (SCCP) es un protocolo patentado de Cisco para la señalización de llamadas. Flaco se basa en una arquitectura de control de llamadas basada en agentes de llamadas. El protocolo de control utiliza tramas codificadas por binarios codificadas en tramas TCP enviadas a destinos de número de puerto TCP conocidos para configurar y derribar las sesiones de medios RTP.

El protocolo SCCP, de la misma manera que otros protocolos de control de llamadas, negocia parámetros de punto de conexión de medios (específicamente el número de puerto del Protocolo de transporte en tiempo real (RTP) y la dirección IP de terminación de medios, mediante la inserción de información en los paquetes de control. La puerta de enlace de capa de aplicación (ALG) SCCP analiza estos paquetes de control y facilita el flujo de medios y paquetes de control a través del sistema.

El SCCP ALG también implementa la limitación de velocidad de las llamadas y ayuda a proteger los recursos críticos de sobrecargas y ataques de denegación de servicio (DoS).

El SCCP ALG de Junos OS implementa las siguientes funciones:

Validación de unidades de datos de protocolo SCCP

Traducción de números de puerto y dirección IP integrados

Asignación de recursos de firewall (agujeros y puertas) para pasar medios

Envejecimiento de las llamadas inactivas

API de configuración para parámetros ALG SCCP

API de modo operativo para mostrar contadores, estado y estadísticas

En la arquitectura SCCP, un proxy, conocido como administrador de llamadas, realiza la mayor parte del procesamiento. Los teléfonos IP, también denominados estaciones de extremo, ejecutan el cliente SCCP y se conectan a un administrador de llamadas principal (y, si está disponible, secundario) a través de TCP en el puerto 2000 y regístrese con el administrador de llamadas principal. A continuación, esta conexión se utiliza para establecer llamadas procedentes o desde el cliente.

El ALG de SCCP admite lo siguiente:

Flujo de llamada de un cliente SCCP, a través del administrador de llamadas, a otro cliente SCCP.

Conmutación por error sin problemas: conmuta todas las llamadas en proceso al firewall en espera durante la falla del principal.

Inspección de carga de señalización de voz sobre IP (VoIP): inspecciona completamente la carga de los paquetes de señalización VoIP entrantes. El ALG bloquea cualquier ataque de paquete mal formado.

Inspección de carga de señalización SCCP: inspecciona completamente la carga de los paquetes de señalización SCCP entrantes. El ALG bloquea cualquier ataque de paquete mal formado.

Procesamiento con estado: invoca las máquinas de estado basadas en VoIP correspondientes para procesar la información analizada. Cualquier paquete fuera de estado o fuera de la transacción se identifica y se maneja correctamente.

Traducción de direcciones de red (TDR): traduce cualquier dirección IP integrada y la información de puerto en la carga, según la información de enrutamiento y la topología de red existentes, con la dirección IP traducida y el número de puerto, si es necesario.

Creación y administración de agujeros de pin para el tráfico VoIP: identifica la información de la dirección IP y del puerto utilizada para medios o señalización, y abre (y cierra) de forma dinámica agujeros para transmitir de forma segura los medios.

En este tema se incluyen las siguientes secciones:

- Seguridad SCCP

- Componentes SCCP

- Transacciones SCCP

- Versión SCCP

- Mensajes de control SCCP y flujo RTP

- Mensajes SCCP

Seguridad SCCP

El ALG SCCP incluye las siguientes funciones de seguridad:

Inspección de estado de mensajes de control SCCP a través de TCP y validación del formato del mensaje, y validez del mensaje para el estado de llamada actual. Se pierden mensajes no válidos.

Aplicación de políticas de seguridad entre los teléfonos IP de Cisco y el administrador de llamadas de Cisco.

Proteja contra la inundación de llamadas mediante la velocidad que limita el número de llamadas procesadas por el ALG.

Conmutación por error ininterrumpida de llamadas, incluidas las que están en curso en caso de falla de dispositivo en una implementación agrupada.

Componentes SCCP

Los componentes principales de la arquitectura VoIP SCCP incluyen lo siguiente:

Cliente SCCP

El cliente SCCP se ejecuta en un teléfono IP, también llamado estación de extremo, que utiliza SCCP para la señalización y para hacer llamadas. Para que un cliente SCCP realice una llamada, primero debe registrarse con un administrador de llamadas principal (y un secundario, si está disponible). La conexión entre el cliente y el administrador de llamadas está sobre TCP en el puerto 2000. A continuación, esta conexión se usa para establecer llamadas hacia o desde el cliente. La transmisión de medios se hace a través de RTP, UDP e IP.

Administrador de llamadas

El administrador de llamadas implementa el software del servidor de control de llamadas SCCP y tiene control general de todos los dispositivos y la comunicación en la red VoIP SCCP. Sus funciones incluyen definir, monitorear y controlar grupos SCCP, regiones de números y planes de ruta; que proporciona inicialización, admisión y registro de dispositivos en la red; proporcionar una base de datos redundante que contiene direcciones, números de teléfono y formatos de números; e iniciar contacto con dispositivos llamados o sus agentes para establecer sesiones lógicas en las que puede fluir la comunicación de voz.

Clúster

Un clúster es una colección de clientes SCCP y un administrador de llamadas. El administrador de llamadas en el clúster detecta todos los clientes SCCP en el clúster. Puede haber más de un administrador de llamadas para copias de seguridad en un clúster. El comportamiento del Administrador de llamadas varía en cada uno de los siguientes escenarios de clúster:

Dentro del clúster, en el que el administrador de llamadas detecta cada cliente SCCP, y la llamada se encuentra entre clientes SCCP del mismo clúster.

Entre clústeres, en el que el administrador de llamadas necesita comunicarse con otro administrador de llamadas mediante H.323 para la configuración de llamadas.

Llamadas entre clústeres mediante el guardián para el control de admisión y la resolución de direcciones.

El comportamiento del Administrador de llamadas también varía con las llamadas entre un cliente SCCP y un teléfono en una red telefónica conmutada pública (PSTN), y con llamadas entre un cliente SCCP y un teléfono en otro dominio administrativo que usa H.323.

Transacciones SCCP

Las transacciones SCCP son los procesos que deben tener lugar para que una llamada SCCP continúe. Las transacciones SCCP incluyen los siguientes procesos:

Inicialización del cliente

Para inicializar, el cliente SCCP debe determinar la dirección IP del Administrador de llamadas, su propia dirección IP y otra información acerca de la puerta de enlace IP y los servidores DNS. La inicialización se lleva a cabo en la LAN local. El cliente envía una solicitud de protocolo de control de host dinámico (DHCP) para obtener una dirección IP, la dirección del servidor DNS y el nombre y la dirección del servidor TFTP. El cliente necesita el nombre del servidor TFTP para descargar el archivo de configuración llamado sepmacaddr.cnf. Si no se da el nombre TFTP, el cliente utiliza el nombre de archivo predeterminado en el teléfono IP. A continuación, el cliente descarga el archivo de configuración .cnf (xml) del servidor TFTP. Los archivos CNF contienen la dirección IP o las direcciones del administrador de llamadas principal y secundario de Cisco. Con esta información, el cliente se pone en contacto con el administrador de llamadas para registrarse.

Registro de clientes

El cliente SCCP, después de la inicialización, se registra con el administrador de llamadas a través de una conexión TCP en el puerto predeterminado conocido 2000. El cliente se registra proporcionando al Administrador de llamadas su dirección IP, la dirección MAC del teléfono y otra información, como el protocolo y la versión. El cliente no puede iniciar ni recibir llamadas hasta que se registre. Los mensajes keepalive mantienen esta conexión TCP abierta entre el cliente y el administrador de llamadas para que el cliente pueda iniciar o recibir llamadas en cualquier momento, siempre que una política en el dispositivo lo permita.

Configuración de llamadas

La configuración de llamadas ip de teléfono a IP mediante SCCP siempre es manejada por el administrador de llamadas. Los mensajes para la configuración de llamada se envían al Administrador de llamadas, que devuelve los mensajes adecuados al estado de la llamada. Si la configuración de la llamada es correcta, y una política en el dispositivo permite la llamada, el Administrador de llamadas envía los mensajes de configuración de medios al cliente.

Configuración de medios

El administrador de llamadas envía la dirección IP y el número de puerto de la parte llamada a la parte que llama. El administrador de llamadas también envía la dirección IP de medios y el número de puerto de la parte que llama a la parte llamada. Después de la configuración de medios, los medios se transmiten directamente entre los clientes. Cuando finaliza la llamada, el administrador de llamadas se informa y termina las secuencias de medios. En ningún momento durante este proceso, el administrador de llamadas entrega la función de configuración de llamadas al cliente. Los medios se transmiten directamente entre clientes a través de RTP/UDP/IP.

Versión SCCP

A partir de Junos OS versión 12.1X46-D10 y Junos OS versión 17.3R1, el SCCP ALG admite las versiones 16, 17 y 20 de SCCP y varios mensajes SCCP se actualizaron con un nuevo formato. La versión 7 del Cisco Call Manager (CM) utiliza la versión 20 del SCCP.

Mensajes de control SCCP y flujo RTP

La Figura 1 muestra los mensajes de control SCCP utilizados para configurar y derribar una llamada simple entre el teléfono 1 y el teléfono 2. Excepto por el mensaje offhook que inicia la llamada desde phone1 y el mensaje onhook que señala el final de la llamada, todos los aspectos de la llamada son controlados por el Administrador de llamadas.

Mensajes SCCP

Las tablas 1, 2, 3 y 4 enumeran los ID de mensaje de llamada SCCP en los cuatro intervalos permitidos por el dispositivo.

#define STATION_REGISTER_MESSAGE |

0x00000001 |

#define STATION_IP_PORT_MESSAGE |

0x00000002 |

#define STATION_ALARM_MESSAGE |

0x00000020 |

#define STATION_OPEN_RECEIVE_CHANNEL_ACK |

0x00000022 |

#define STATION_START_MEDIA_TRANSMISSION |

0x00000001 |

#define STATION_STOP_MEDIA_TRANSMISSION |

0x00000002 |

#define STATION_CALL_INFO_MESSAGE |

0x00000020 |

#define STATION_OPEN_RECEIVE_CHANNEL_ACK |

0x00000022 |

#define STATION_CLOSE_RECEIVE_CHANNEL |

0x00000106 |

#define STATION_REGISTER_TOKEN_REQ_MESSAGE |

0x00000029 |

#define STATION_MEDIA_TRANSMISSION_FAILURE |

0x0000002A |

#define STATION_OPEN_MULTIMEDIA_RECEIVE_CHANNEL_ACK |

0x00000031 |

#define STATION_OPEN_MULTIMEDIA_RECEIVE_CHANNEL |

0x00000131 |

#define STATION_START_MULTIMEDIA_TRANSMISSION |

0x00000132 |

#define STATION_STOP_MULTIMEDIA_TRANSMISSION |

0x00000133 |

#define STATION_CLOSE_MULTIMEDIA_RECEIVE_CHANNEL |

0x00000136 |

Limitaciones de ALG de SCCP

El SCCP es un protocolo patentado de Cisco. Entonces, cualquier cambio al protocolo por Cisco hace que la implementación del ALG SCCP se rompa. Sin embargo, se proporcionan soluciones alternativas para omitir la decodificación estricta y permitir que cualquier cambio de protocolo se maneje con gracia.

Cualquier cambio en las políticas dejará caer las sesiones y afectará las llamadas SCCP ya establecidas.

El ALG SCCP abre agujeros de pin que se contraen durante el tráfico o la inactividad de los medios. Esto significa que, durante una pérdida temporal de conectividad, las sesiones de medios de comunicación no se vuelven a restablecer.

El Administrador de llamadas (CM) versión 6.x y posteriores no admite paquetes de sondeo TCP en modo de clúster de chasis. Como resultado, las sesiones SCCP existentes se interrumpirán cuando haya una conmutación por error. Todavía puede crear nuevas sesiones SCCP durante la conmutación por error.

Descripción de tiempos de espera de medios inactivos al ALG de SCCP

La función de tiempo de espera de medios inactivos le ayuda a conservar los recursos de red y maximizar la transferencia de datos.

Este parámetro indica la longitud máxima de tiempo (en segundos) que una llamada puede permanecer activa sin ningún tráfico de medios dentro de un grupo. Cada vez que se produce un paquete de protocolo de transporte en tiempo real (RTP) o de protocolo de control en tiempo real (RTCP) dentro de una llamada, este tiempo de espera se restablece. Cuando el período de inactividad supera esta configuración, se cierran las puertas del Protocolo de control de cliente flaco (SCCP) abiertas para los medios. La configuración predeterminada es de 120 segundos y el intervalo es de 10 a 2550 segundos. Tenga en cuenta que, tras el tiempo de espera, mientras se eliminan los recursos para medios (sesiones y agujeros pin), la llamada no se termina.

Descripción general de la configuración de ALG de SCCP

La puerta de enlace de capa de aplicación del protocolo de control de cliente flaco (SCCP ALG) está habilitada de forma predeterminada en el dispositivo: no se requiere ninguna acción para habilitarla. Sin embargo, puede elegir ajustar las operaciones de ALG SCCP con las siguientes instrucciones:

Conserve los recursos de red y maximice la transferencia de datos. Para obtener instrucciones, consulte Ejemplo: Establecer tiempos de espera de medios inactivos ALG SCCP.

Habilite que los mensajes desconocidos pasen cuando la sesión esté en el modo de traducción de direcciones de red (TDR) y en el modo de ruta. Para obtener instrucciones, consulte Ejemplo: Permitir tipos de mensajes ALG SCCP desconocidos.

Proteja a los clientes de SCCP de ataques de inundación de denegación de servicio (DoS). Para obtener instrucciones, consulte Ejemplo: Configurar la protección contra ataques SCCP ALG DoS.

Ejemplo: Establecer tiempos de espera de medios inactivos ALG de SCCP

En este ejemplo, se muestra cómo establecer el valor de tiempo de espera de los medios inactivos para el ALG de SCCP.

Requisitos

Antes de comenzar, revise el parámetro utilizado para indicar la longitud máxima de tiempo (en segundos) que una llamada puede permanecer activa sin ningún tráfico de medios dentro de un grupo. Consulte Descripción de los tiempos de espera de medios inactivos ALG de SCCP.

Visión general

Cada vez que se produce un paquete RTP o RTCP dentro de una llamada, este tiempo de espera se restablece. Cuando el período de inactividad supera esta configuración, se cierran las puertas que el SCCP abrió para los medios. En este ejemplo, se establece el tiempo de espera de inactividad de los medios en 90 segundos.

Configuración

Procedimiento

Configuración rápida de GUI

Procedimiento paso a paso

Para establecer el tiempo de espera de los medios inactivos para el ALG de SCCP:

Seleccione Configurar>Seguridad>ALG.

Seleccione la pestaña SCCP .

En el cuadro Tiempo de espera de medios inactivos, escriba

90.Haga clic en Aceptar para comprobar su configuración y guardarla como configuración candidata.

Si ha terminado de configurar el dispositivo, haga clic en Confirmar opciones>Commit.

Procedimiento paso a paso

Para establecer el tiempo de espera de los medios inactivos para el ALG de SCCP:

Configure el valor de tiempo de espera de medios inactivoSCCP ALG.

[edit] user@host# set security alg sccp inactive-media-timeout 90

Si ha terminado de configurar el dispositivo, confirme la configuración.

[edit] user@host# commit

Verificación

Para comprobar que la configuración funciona correctamente, escriba el show security alg sccp comando.

Ejemplo: Permitir tipos de mensajes SCCP ALG desconocidos

En este ejemplo, se muestra cómo configurar el ALG SCCP para permitir tipos de mensajes SCCP desconocidos en el modo TDR y en el modo de ruta.

Requisitos

Antes de comenzar, determine si debe acomodar tipos de mensajes SCCP nuevos y desconocidos para el dispositivo.

Visión general

Para adaptarse al desarrollo en marcha del Protocolo de control de cliente flaco (SCCP), es posible que desee permitir el tráfico que contiene nuevos tipos de mensajes SCCP. La función de tipo de mensaje SCCP desconocida le permite configurar el dispositivo para que acepte el tráfico SCCP que contiene tipos de mensajes desconocidos en el modo de traducción de direcciones de red (TDR) y en el modo de ruta.

El valor predeterminado es colocar mensajes desconocidos (no compatibles). No recomendamos permitir mensajes desconocidos porque pueden comprometer la seguridad. Sin embargo, en un entorno seguro de prueba o producción, el comando de tipo de mensaje SCCP desconocido puede ser útil para resolver problemas de interoperabilidad con equipos de proveedores dispares. Permitir mensajes SCCP desconocidos puede ayudarlo a poner su red en funcionamiento para que pueda analizar posteriormente el tráfico de voz sobre IP (VoIP) para determinar por qué se han caído algunos mensajes.

Observe que el comando de tipo de mensaje SCCP desconocido solo se aplica a los paquetes recibidos identificados como paquetes VoIP compatibles. Si no se puede identificar un paquete, siempre se pierde. Si un paquete se identifica como un protocolo compatible y ha configurado el dispositivo para permitir tipos de mensajes desconocidos, el mensaje se reenvía sin procesar.

Configuración

Procedimiento

Configuración rápida de GUI

Procedimiento paso a paso

Para configurar el ALG SCCP para permitir tipos de mensajes desconocidos:

Seleccione Configurar>Seguridad>ALG.

Seleccione la pestaña SCCP .

Active la casilla habilitar permitir TDR aplicada .

Active la casilla habilitar permitir enrutado .

Haga clic en Aceptar para comprobar su configuración y guardarla como configuración candidata.

Si ha terminado de configurar el dispositivo, haga clic en Confirmar opciones>Commit.

Procedimiento paso a paso

Para configurar el ALG SCCP para permitir tipos de mensajes desconocidos:

Permitir que pasen tipos de mensajes desconocidos si la sesión está en modo TDR o en modo de ruta.

[edit] user@host# set security alg sccp application-screen unknown-message permit-nat-applied permit-routed

Si ha terminado de configurar el dispositivo, confirme la configuración.

[edit] user@host# commit

Verificación

Para comprobar que la configuración funciona correctamente, escriba el show security alg sccp comando.

Ejemplo: Configuración de la protección contra ataques SCCP ALG DoS

En este ejemplo, se muestra cómo configurar la protección contra inundación de conexión para el ALG SCCP.

Requisitos

Antes de comenzar, determine si debe proteger la puerta de enlace de medios SCCP de ataques de inundación doS.

Visión general

Puede proteger a los clientes de puerta de enlace de capa de aplicación de protocolo de control de cliente flaco (SCCP ALG) de ataques de inundación de denegación de servicio (DoS) limitando la cantidad de llamadas que intentan procesar.

Cuando configure la protección contra inundación de llamadas SCCP, el ALG de SCCP deja caer cualquier llamada que supere el umbral establecido. El intervalo es de 2 a 1000 llamadas por segundo por cliente, el valor predeterminado es 20.

En este ejemplo, el dispositivo está configurado para eliminar cualquier llamada que supere los 500 por segundo por cliente.

Configuración

Procedimiento

Configuración rápida de GUI

Procedimiento paso a paso

Para configurar la protección contra inundación de llamadas para el ALG SCCP:

Seleccione Configurar>Seguridad>ALG.

Seleccione la pestaña SCCP .

En el cuadro Umbral de inundación de llamada, escriba

500.Haga clic en Aceptar para comprobar su configuración y guardarla como configuración candidata.

Si ha terminado de configurar el dispositivo, haga clic en Confirmar opciones>Commit.

Procedimiento paso a paso

Para configurar la protección contra inundación de llamadas para el ALG SCCP:

Configure la protección contra ataques DoS:

[edit] user@host# set security alg sccp application-screen call-flood threshold 500

Si ha terminado de configurar el dispositivo, confirme la configuración.

[edit] user@host# commit

Verificación

Para comprobar que la configuración funciona correctamente, escriba el show security alg sccp comando.

Ejemplo: Configurar el administrador de llamadas ALG SCCP o el servidor TFTP en la zona privada

En este ejemplo, se muestra cómo configurar TDR estática en la interfaz saliente de un dispositivo de Juniper Networks para permitir que las personas que llaman en una zona pública se registren con un administrador de llamadas ALG SCCP o un servidor TFTP ubicado en una zona privada.

Requisitos

Antes de comenzar, comprenda la compatibilidad tDR con SCCP ALG. Consulte Descripción de las ALG de SCCP.

Visión general

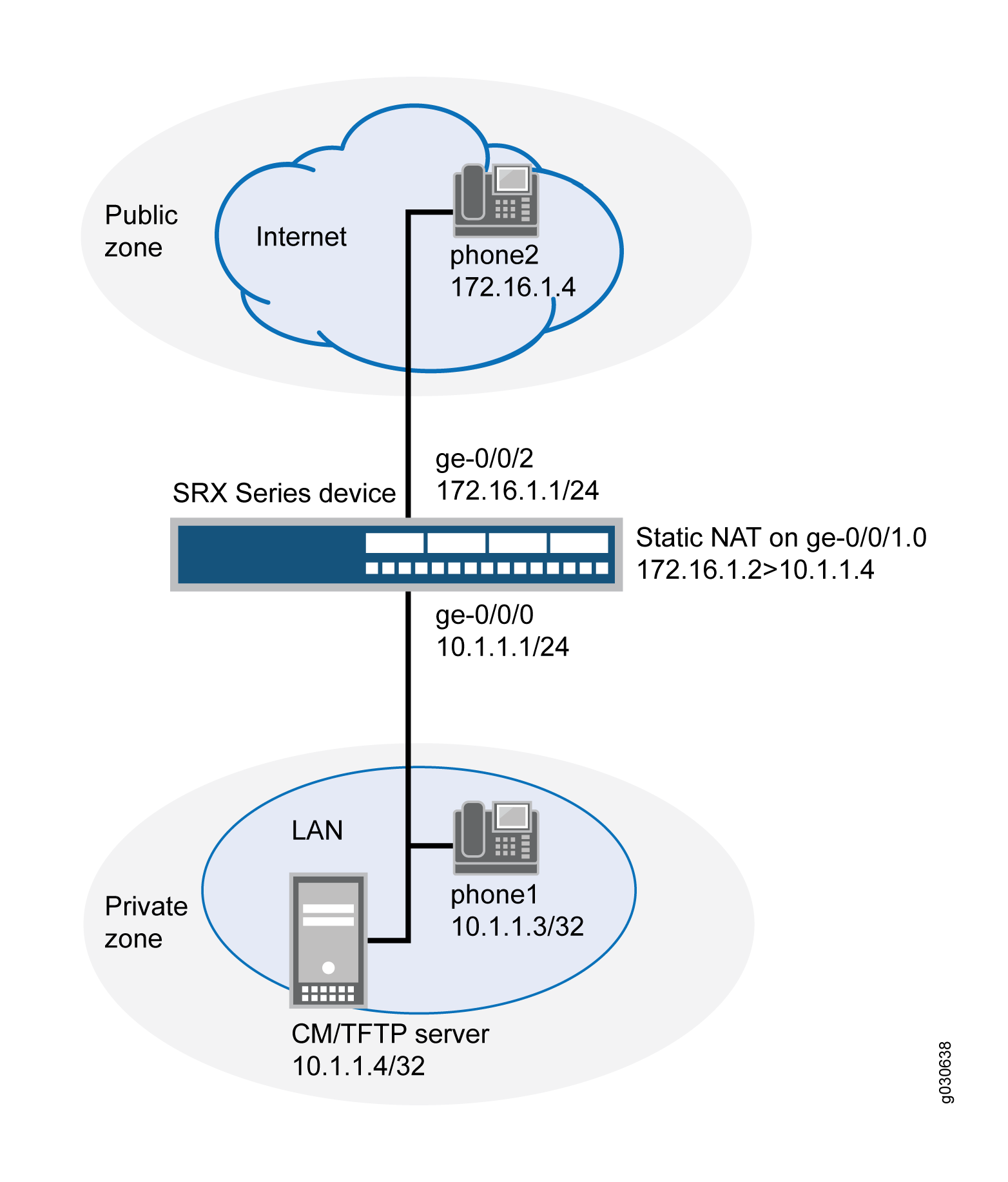

En este ejemplo (consulte el cuadro 2), un solo dispositivo sirve como administrador de llamadas o como servidor TFTP. El administrador de llamadas o el servidor TFTP y phone1 se asocian a la zona privada, y phone2 se asocia a la zona pública. Configure un conjunto de reglas TDR estáticas para el administrador de llamadas o el servidor TFTP de modo que cuando phone2 lo inicie se ponga en contacto con el servidor TFTP y obtenga la dirección IP del administrador de llamadas. A continuación, cree una política denominada in-pol para permitir el tráfico SCCP del público a la zona privada y una política denominada out-pol para permitir que el teléfono1 llame.

Recomendamos que cambie la dirección IP del administrador de llamadas, que reside en el archivo de configuración del servidor TFTP (sep <mac_addr>.cnf), a la dirección IP TDR del administrador de llamadas.

Topología

La figura 2 muestra al administrador de llamadas o al servidor TFTP en la zona privada.

privada

privada

En este ejemplo, configure TDR de la siguiente manera:

-

Cree un conjunto de reglas TDR estática llamada al proxy con una regla llamada phone2 para que coincida con paquetes de la zona pública con la dirección de destino 172.16.1.2/32. Para paquetes coincidentes, la dirección IP de destino se traduce a la dirección privada 10.1.1.4/32.

-

Configure ARP de proxy para la dirección 172.16.1.2/32 en la interfaz ge-0/0/1.0. Esto permite que el sistema responda a las solicitudes ARP recibidas en la interfaz para estas direcciones.

-

Configure un segundo conjunto de reglas llamado teléfonos con una regla llamada phone1 para habilitar el TDR de interfaz para la comunicación de phone1 a phone2.

Configuración

Procedimiento

Configuración rápida de CLI

Para configurar rápidamente esta sección del ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, luego, ingrese commit desde el [edit] modo de configuración.

set interfaces ge-0/0/0 unit 0 family inet address 10.1.1.1/24 set interfaces ge-0/0/1 unit 0 family inet address 172.16.1.1/24 set security zones security-zone private interfaces ge-0/0/0.0 set security zones security-zone public interfaces ge-0/0/1.0 set security address-book book1 address phone1 10.1.1.3/32 set security address-book book1 address cm-tftp_server 10.1.1.4/32 set security address-book book1 attach zone private set security address-book book2 address phone2 172.16.1.4/32 set security address-book book2 attach zone public set security nat source rule-set phones from zone private set security nat source rule-set phones to zone public set security nat source rule-set phones rule phone1 match source-address 10.1.1.3/32 set security nat source rule-set phones rule phone1 then source-nat interface set security nat static rule-set to-proxy from zone public set security nat static rule-set to-proxy rule phone2 match destination-address 172.16.1.2/32 set security nat static rule-set to-proxy rule phone2 then static-nat prefix 10.1.1.4/32 set security nat proxy-arp interface ge-0/0/1.0 address 172.16.1.2/32 set security policies from-zone public to-zone private policy in-pol match source-address phone2 set security policies from-zone public to-zone private policy in-pol match destination-address cm-tftp_server set security policies from-zone public to-zone private policy in-pol match destination-address phone1 set security policies from-zone public to-zone private policy in-pol match application junos-sccp set security policies from-zone public to-zone private policy in-pol then permit set security policies from-zone private to-zone public policy out-pol match source-address any set security policies from-zone private to-zone public policy out-pol match destination-address phone2 set security policies from-zone private to-zone public policy out-pol match application junos-sccp set security policies from-zone private to-zone public policy out-pol then permit set security policies from-zone private to-zone private policy tftp-pol match source-address any set security policies from-zone private to-zone private policy tftp-pol match destination-address any set security policies from-zone private to-zone private policy tftp-pol match application junos-tftp set security policies from-zone private to-zone private policy tftp-pol then permit

Procedimiento paso a paso

En el ejemplo siguiente, debe navegar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración en la Guía del usuario de cli.

Para configurar TDR para un administrador de llamadas ALG SCCP o un servidor TFTP ubicado en una zona privada:

-

Configure interfaces.

[edit] user@host# set interfaces ge-0/0/0 unit 0 family inet address 10.1.1.1/24 user@host# set interfaces ge-0/0/1 unit 0 family inet address 172.16.1.1/24

-

Cree zonas de seguridad.

[edit security zones] user@host# set security-zone private interfaces ge-0/0/0.0 user@host# set security-zone public interfaces ge-0/0/1.0

-

Cree libretas de direcciones y adjunte zonas a ellas.

[edit security address-book book1] user@host# set address phone1 10.1.1.3/32 user@host# set address cm-tftp_server 10.1.1.4/32 user@host# set attach zone private

[edits security address-book book2] user@host# set address phone2 172.16.1.4/32 user@host# set attach zone public

-

Cree un conjunto de reglas para TDR estático y asígnele una regla.

[edit security nat static rule-set to-proxy] user@host# set from zone public user@host# set rule phone2 match destination-address 172.16.1.2/32 user@host# set rule phone2 then static-nat prefix 10.1.1.4/32

-

Configure ARP de proxy.

[edit security nat] user@host# set proxy-arp interface ge-0/0/1.0 address 172.16.1.2/32

-

Configure el TDR de interfaz para la comunicación desde phone1 hasta phone2.

[edit security nat source rule-set phones] user@host# set from zone private user@host# set to zone public user@host# set rule phone1 match source-address 10.1.1.3/32 user@host# set rule phone1 then source-nat interface

-

Configure una política para permitir el tráfico de la zona pública a la zona privada.

[edit security policies from-zone public to-zone private policy in-pol] user@host# set match source-address phone2 user@host# set match destination-address cm-tftp_server user@host# set match destination-address phone1 user@host# set match application junos-sccp user@host# set then permit

-

Configure una política para permitir el tráfico de la zona privada a la zona pública.

[edit security policies from-zone private to-zone public policy out-pol] user@host# set match source-address any user@host# set match destination-address phone2 user@host# set match application junos-sccp user@host# set then permit

-

Configure una política para permitir el tráfico desde phone1 al servidor CM/TFTP.

[edit security policies from-zone private to-zone private policy tftp-pol] user@host# set match source-address any user@host# set match destination-address any user@host# set match application junos-tftp user@host# set then permit

Resultados

Desde el modo de configuración, confirme la configuración ingresando los show interfacescomandos , show security zones, show security address-book, show security naty show security policies . Si el resultado no muestra la configuración deseada, repita las instrucciones de configuración en este ejemplo para corregirla.

[edit]

user@host# show interfaces

ge-0/0/0 {

unit 0 {

family inet {

address 10.1.1.1/24;

}

}

}

ge-0/0/1 {

unit 0 {

family inet {

address 172.16.1.1/24;

}

}

}

[edit]

user@host# show security zones

security-zone private {

interfaces {

ge-0/0/0.0;

}

}

security-zone public {

interfaces {

ge-0/0/1.0;

}

}

[edit]

user@host# show security address-book

book1 {

address phone1 10.1.1.3/32;

address cm-tftp_server 10.1.1.4/32;

attach {

zone private;

}

}

book2 {

address phone2 172.16.1.4/32;

attach {

zone public;

}

}

[edit]

user@host# show security nat

source {

rule-set phones {

from zone private;

to zone public;

rule phone1 {

match {

source-address 10.1.1.3/32;

}

then {

source-nat {

interface;

}

}

}

}

}

static {

rule-set to-proxy {

from zone public;

rule phone2 {

match {

destination-address 172.16.1.2/32;

}

then {

static-nat prefix 10.1.1.4/32;

}

}

}

}

proxy-arp {

interface ge-0/0/1.0 {

address {

172.16.1.2/32;

}

}

}

[edit]

user@host# show security policies

from-zone public to-zone private {

policy in-pol {

match {

source-address phone2;

destination-address cm-tftp_server;

destination-address phone1;

application junos-sccp;

}

then {

permit;

}

}

}

from-zone private to-zone public {

policy out-pol {

match {

source-address any;

destination-address phone2;

application junos-sccp;

}

then {

permit;

}

}

}

from-zone private to-zone private {

policy tftp-pol {

match {

source-address any;

destination-address any;

application junos-tftp;

}

then {

permit;

}

}

}

Si ha terminado de configurar el dispositivo, ingrese commit desde el modo de configuración.

Verificación

Para confirmar que la configuración funciona correctamente, realice estas tareas:

- Verificar el uso de la regla TDR de origen

- Verificar la configuración de TDR estática

- Verificación de ALG de SCCP

- Verificar las policías de seguridad de SIP ALG

Verificar el uso de la regla TDR de origen

Propósito

Verifique que haya tráfico que coincida con la regla TDR de origen.

Acción

Desde el modo operativo, ingrese el show security nat source rule all comando.

user@host> show security nat source rule all

Total rules: 1

Total referenced IPv4/IPv6 ip-prefixes: 3/0

source NAT rule: phone1 Rule-set: phones

Rule-Id : 3

Rule position : 2

From zone : private

To zone : public

Match

Source addresses : 10.1.1.3 - 10.1.1.3

Destination port : 0 - 0

Action : interface

Persistent NAT type : N/A

Persistent NAT mapping type : address-port-mapping

Inactivity timeout : 0

Max session number : 0

Translation hits : 0

Significado

El Translation hits campo muestra que no hay tráfico que coincida con la regla TDR de origen.

Verificar la configuración de TDR estática

Propósito

Verifique que haya tráfico que coincida con el conjunto de reglas TDR estáticas.

Acción

Desde el modo operativo, ingrese el show security nat static rule phone2 comando.

user@host> show security nat static rule phone2

Static NAT rule: phone2 Rule-set: to-proxy Rule-Id : 1 Rule position : 1 From zone : public Destination addresses : 172.16.1.2 Host addresses : 10.1.1.4 Netmask : 32 Host routing-instance : N/A Translation hits : 0

Significado

El Translation hits campo muestra que no hay tráfico que coincida con el conjunto de reglas TDR de origen.

Verificación de ALG de SCCP

Propósito

Verifique que el ALG de SCCP esté habilitado.

Acción

Desde el modo operativo, ingrese el show security alg status | match sccp comando.

user@host> show security alg status | match sccp

SCCP : Enabled

Significado

El resultado muestra el estado ALG de SCCP del siguiente modo:

-

Habilitado: muestra que el ALG SCCP está habilitado.

-

Deshabilitado: muestra que el ALG SCCP está deshabilitado.

Verificar las policías de seguridad de SIP ALG

Propósito

Compruebe que el TDR estático entre la zona pública y la zona privada está establecido.

Acción

Desde el modo operativo, ingrese el show security policies comando.

user@host> show security policies

from-zone private to-zone public {

policy out-pol {

match {

source-address any;

destination-address phone2;

application junos-sccp;

}

then {

permit;

}

}

}

from-zone public to-zone private {

policy in-pol {

match {

source-address phone2;

destination-address [ cm-tftp_server phone1 ];

application junos-sccp;

}

then {

permit;

}

}

}

from-zone private to-zone private {

policy tftp-pol {

match {

source-address any;

destination-address any;

application junos-tftp;

}

then {

permit;

}

}

}

Significado

El resultado de ejemplo muestra que se establece la TDR estática entre la zona pública y la zona privada.

Verificar las configuraciones de ALG de SCCP

- Verificación de ALG de SCCP

- Verificar llamadas ALG de SCCP

- Verificar los detalles de la llamada ALG de SCCP

- Verificar contadores ALG SCCP

Verificación de ALG de SCCP

Propósito

Muestra las opciones de verificación de SCCP.

Acción

Desde la CLI, ingrese el show security alg sccp comando.

user@host> show security alg sccp ? Possible completions: calls Show SCCP calls counters Show SCCP counters

Significado

El resultado muestra una lista de todos los parámetros de verificación SCCP. Verifique la siguiente información:

Todas las llamadas SCCP

Contadores para todas las llamadas SCCP

Consulte también

Verificar llamadas ALG de SCCP

Propósito

Muestra una lista de todas las llamadas SCCP

Acción

Desde la CLI, ingrese el show security alg sccp calls comando.

user@host> show security alg sccp calls Possible completions: calls Show SCCP calls counters Show SCCP counters endpoints Show SCCP endpoints

Significado

El resultado muestra una lista de todos los parámetros de verificación SCCP. Verifique la siguiente información:

Todas las llamadas SCCP

Contadores para todos los conjuntos de SCCP c

Información de todos los puntos de conexión SCCP

Verificar los detalles de la llamada ALG de SCCP

Propósito

Muestra detalles de todas las llamadas SCCP.

Acción

Desde la CLI, ingrese el show security alg sccp calls detail comando.

user@host> show security alg sccp calls detail

Client IP address: 11.0.102.91

Client zone: 7

Call Manager IP: 13.0.99.226

Conference ID: 16789504

Resource manager group: 2048

SCCP channel information:

Media transmit channel address (IP address/Port): 0.0.0.0:0

Media transmit channel translated address (IP address/Port): 0.0.0.0:0

Media transmit channel pass-through party ID (PPID): 0

Media transmit channel resource ID: 0

Media receive channel address (IP address/Port): 11.0.102.91:20060

Media receive channel translated address (IP address/Port): 25.0.0.1:1032

Media receive channel pass-through party ID (PPID): 16934451

Media receive channel resource ID: 8185

Multimedia transmit channel address (IP address/Port): 0.0.0.0:0

Multimedia transmit channel translated address (IP address/Port): 0.0.0.0:0

Multimedia transmit channel pass-through party ID (PPID): 0

Multimedia transmit channel resource ID: 0

Multimedia receive channel address (IP address/Port): 0.0.0.0:0

Multimedia receive channel translated address (IP address/Port): 0.0.0.0:0

Multimedia receive channel pass-through party ID (PPID): 0

Multimedia receive channel resource ID: 0

Total number of calls = 1

Significado

El resultado muestra una lista de todos los parámetros de verificación SCCP. Verifique la siguiente información:

Zona de cliente

Dirección IP del administrador de llamadas: 13.0.99.226

ID de conferencia

Grupo de administrador de recursos

Información del canal SCCP

Número total de llamadas

Verificar contadores ALG SCCP

Propósito

Muestra una lista de todos los contadores SCCP

Acción

En la interfaz J-Web, seleccione Monitor>ALGs>SCCP>Counters. Como alternativa, desde la CLI, ingrese el show security alg sccp counters comando.

user@host> show security alg sccp ounters SCCP call statistics: Active client sessions : 0 Active calls : 0 Total calls : 0 Packets received : 0 PDUs processed : 0 Current call rate : 0 Error counters: Packets dropped : 0 Decode errors : 0 Protocol errors : 0 Address translation errors : 0 Policy lookup errors : 0 Unknown PDUs : 0 Maximum calls exceeded : 0 Maximum call rate exceeded : 0 Initialization errors : 0 Internal errors : 0 Nonspecific error : 0 No active calls to delete : 0 No active client sessions to delete : 0 Session cookie create errors : 0 Invalid NAT cookie detected : 0

Significado

El resultado muestra una lista de todos los parámetros de verificación SCCP. Verifique la siguiente información:

Estadísticas de llamadas SCCP

Contadores de errores