Interfaz de usuario administrativa y configuración de JIMS

Lea esta sección para conocer la interfaz administrativa de JIMS y sus opciones de configuración.

Menú de la interfaz de usuario de JIMS

La interfaz de usuario de JIMS consta de tres menús.

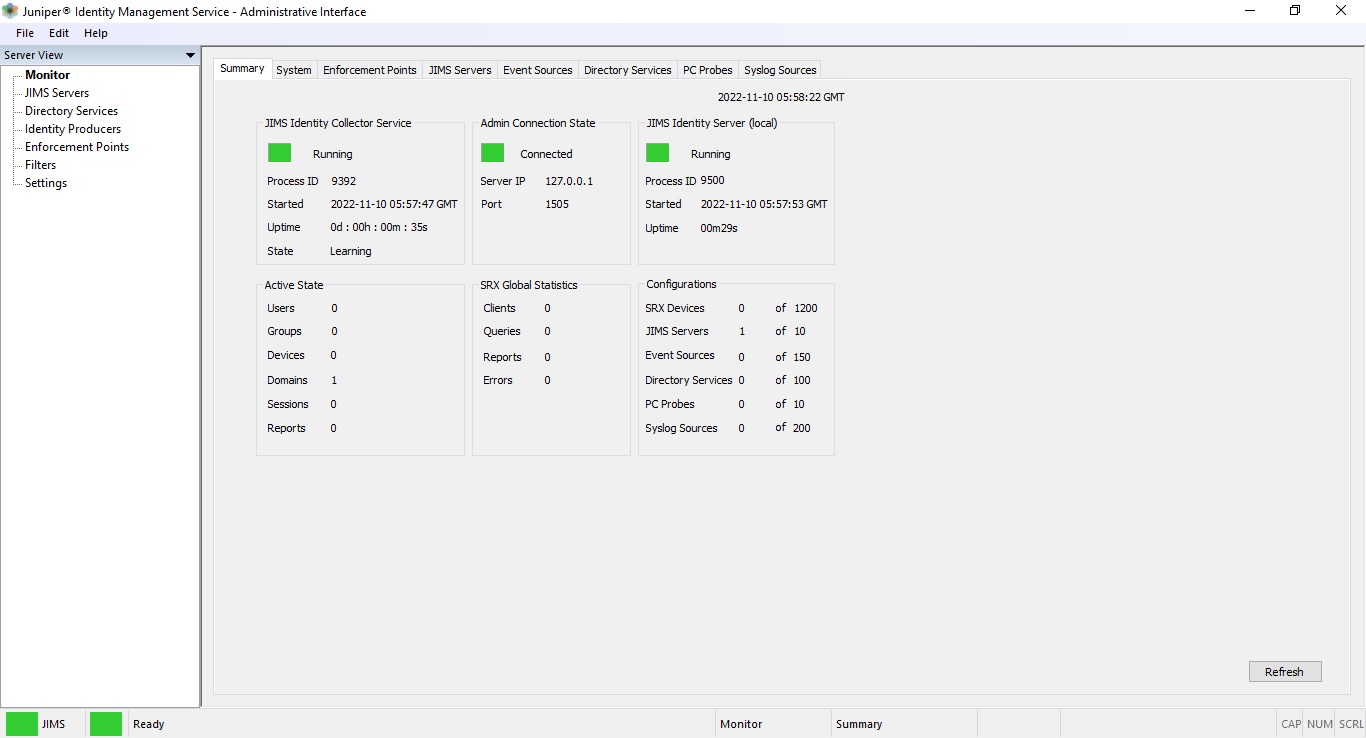

La siguiente ilustración captura la interfaz de usuario de JIMS.

Figura 2: Pantalla de la interfaz de usuario de JIMS

| Descripción del menú | |

|---|---|

| Archivo | Le permite importar y exportar los datos de configuración relacionados con el JIMS. Puede usar el menú Archivo para conectar el recopilador de JIMS a Juniper Secure Edge y volver a conectarse a una conexión perdida de la interfaz de usuario. |

| Modificar | Le permite copiar y buscar contenido desde la interfaz de usuario con vista de tabla/lista. |

| Ayuda | Le permite encontrar la documentación y la información sobre JIMS, como la versión, la compilación y otra información de derechos de autor, como el aviso de marca registrada, todos los derechos reservados, las atribuciones y los términos de licencia. |

Las otras opciones de la interfaz de usuario se enumeran a continuación.

- Monitorear

- Servidor JIMS

- Servicios de directorio

- Productores de identidad

- Puntos de cumplimiento

- Filtros

- Configuración

Monitorear

El menú Monitor ofrece varias pestañas con información diferente relacionada con el estado, los eventos, etc. La fecha y la hora en la barra superior muestran la fecha y la hora en formato GMT.

El menú Monitor consta de 8 pestañas:

| Descripción del menú | |

|---|---|

| Resumen |

|

| Sistema | Enumera todos los sistemas configurados. |

| Puntos de cumplimiento | Enumera todos los puntos de cumplimiento configurados con estadísticas específicas del dispositivo. Para obtener una explicación más detallada y los pasos de configuración, consulte Puntos de cumplimiento |

| Servidores JIMS | Enumera todos los servidores JIMS configurados con estadísticas específicas. Para obtener una explicación más detallada y los pasos de configuración, consulte JIMS Server |

| Fuentes de eventos | Enumera todas las fuentes de eventos configuradas con estadísticas específicas. Para obtener una explicación más detallada y los pasos de configuración, consulte Servicios de directorio |

| Servicios de directorio | Enumera todos los servicios de directorio configurados con estadísticas específicas. Para obtener una explicación más detallada y los pasos de configuración, consulte JIMS Server |

| Sondas de PC | Enumera todos los nombres de usuario configurados y el orden de ejecución, incluidas las estadísticas del sondeo. Para obtener una explicación más detallada y los pasos de configuración, consulte Productores de identidad |

| Fuentes de syslog | Enumera todos los clientes Syslog configurados que envían datos a JIMS con estadísticas específicas. Para obtener una explicación más detallada y los pasos de configuración, consulte Productores de identidad |

Servidor JIMS

Cuando se instala JIMS, configura automáticamente el servidor JIMS local. Si utiliza Contrail® Service Orchestration (CSO) o Juniper® Secure Edge, deben configurarse manualmente.

Para conocer los pasos de configuración, consulte Servidor JIMS

Servicios de directorio

Debe configurar al menos un servidor de directorios para que el recopilador de JIMS recopile usuarios, dispositivos y pertenencias a grupos. Actualmente, solo se admite Active Directory.

Si tiene previsto utilizar varios servidores de directorios con las mismas credenciales, puede crear una plantilla para reducir la entrada de cada servidor de directorios.

Para conocer los pasos de configuración, consulte Servicios de directorio

Productores de identidad

Puede configurar Identity Producers para recopilar eventos de estado de usuario y dispositivo. JIMS utiliza esta información para proporcionar asignaciones de direcciones IP a nombres de usuario. JIMS también proporciona nombres de dispositivo con nombres de dominio a los puntos de aplicación (firewalls de la serie SRX).

Los productores de identidad ofrecen muchas pestañas que se enumeran a continuación.

Los orígenes de eventos se utilizan para recopilar el nombre de usuario y la dirección IP asociada. Esto crea una asignación de IP_address a nombre de usuario, así como un nombre de dispositivo con un nombre de dominio de un controlador de dominio de Microsoft o Microsoft Exchange Server. Puede navegar a orígenes de eventos desde Vista del servidor > Productores de identidad

Si tiene previsto utilizar varios orígenes de eventos con las mismas credenciales, puede crear una plantilla para reducir la entrada de cada servidor de origen de eventos.

Para conocer los pasos de configuración, consulte Agregar origen de evento

Las sondas de PC son un complemento de los orígenes de eventos y los eventos de Syslog para todos los dispositivos Windows conectados en el dominio. Cuando el origen de eventos al que le falta un dominio y un nombre de usuario está asociado a una dirección IP, la sonda de PC inicia una llamada WMI al dispositivo específico para recopilar la información que falta. La información de WMI contiene datos confidenciales. Asegúrese de que el recopilador de JIMS no envíe sondeos WMI a redes que no sean de confianza. Puede navegar a las sondas de PC desde la vista del servidor > los proveedores de identidad.

Para ver los pasos de configuración, consulte Agregar sonda de PC

Los orígenes syslog se utilizan para recopilar la asignación de usuarios y dispositivos desde una IP de otros sistemas, como un concentrador VPN, un sistema de control de acceso a la red (NAC), un controlador de acceso inalámbrico, etc. Puede navegar a las fuentes de syslog desde la vista del servidor > Productores de identidad

Syslog se utiliza como una expresión regular (regex), en lugar de una plantilla ofrecida por otras funciones. Syslog utiliza una configuración base específica para cada tipo de cliente syslog. Puede usar una configuración base ya creada para que Juniper® Secure Connect registre a los usuarios que están activos en eventos de inicio y cierre de sesión.

Para conocer los pasos de configuración, consulte Agregar origen de syslog

Puntos de cumplimiento

Debe configurar puntos de cumplimiento. De lo contrario, los firewalls de la serie SRX no pueden extraer información del usuario, del dispositivo ni del grupo para aplicar políticas de reconocimiento de identidad (firewall de usuario).

Si tiene muchos firewalls de la serie SRX con el mismo ID de cliente y secreto de cliente, puede crear una plantilla para reducir la entrada de cada firewall de la serie SRX.

Para conocer los pasos de configuración, consulte Agregar puntos de cumplimiento en la interfaz de usuario de JIMS

JIMS con firewall de la serie SRX

El Servicio de administración de identidad de Juniper (JIMS) es una aplicación de servicio de Windows diseñada para recopilar y administrar información de usuarios, dispositivos y grupos de dominios de Active Directory.

Para usar el Servicio de administración de identidad de Juniper, sus puntos de cumplimiento (firewalls de la serie SRX y NFX) deben estar configurados correctamente para obtener información de identidad de JIMS.

Los puntos de cumplimiento utilizan el servidor JIMS principal hasta que la conexión declara el servidor como perdido. Periódicamente, el punto de cumplimiento sondea el servidor principal con errores y vuelve a él una vez que vuelve a estar disponible sin la intervención del usuario.

La conexión al servidor JIMS solo debe usar el transporte HTTPS, el cual cifra la comunicación entre el punto de cumplimiento y el servidor JIMS. Tanto los puntos de cumplimiento como el servidor JIMS autentican la conexión mediante un ID de cliente y un secreto de cliente, lo que genera un token de acceso. Este token de acceso debe estar presente en cada consulta al servidor JIMS.

Hay dos métodos para obtener información de identidad del usuario de JIMS:

-

Consultas por lotes:

SRX envía un mensaje de consulta por lotes a JIMS cada 5 segundos de forma predeterminada para obtener la información de identidad disponible.

-

Consultas IP:

Cuando a SRX le falta información sobre una dirección IP específica, puede enviar una consulta IP a JIMS, que luego devuelve su estado para esa dirección IP específica. Si JIMS no contiene una entrada para la dirección IP especificada, SRX amenazará esta IP ya que es un usuario desconocido.

En el SRX, es posible definir filtros que se pueden usar para filtrar la información de identidad conocida por JIMS. Puede suscribirse a ciertos dominios o incluir o excluir información relacionada con ciertos prefijos IP definidos por entradas de libreta de direcciones o conjuntos de direcciones. Los cambios en estos filtros solo se realizarán durante la siguiente consulta por lotes.

Puede seleccionar hasta xxx entradas de libreta de direcciones/conjuntos para filtros de inclusión o exclusión, y el número total de entradas de xxx libreta de direcciones se combina con conjuntos y libros.

Puede agregar un máximo de 25 dominios a la lista de filtros. Cada conjunto de direcciones puede incluir x número de entradas de la libreta de direcciones, si los conjuntos de direcciones están incluidos en un conjunto de direcciones, set services user-identification identity-management filter

Puede actualizar la información de identidad del usuario en la tabla de autenticación de administración de identidad obtenida de JIMS. La información de identidad se actualizará durante la siguiente consulta por lotes, clear services user-identification authentication-table authentication-source identity-management

Para buscar información de identidad del usuario y validar el origen de autenticación para otorgar acceso al dispositivo, use run show services user-identification authentication-table authentication-source all

La siguiente configuración ilustra una configuración básica del servidor JIMS en un firewall de la serie SRX:

root@srx1# show services user-identification identity-management

authentication-entry-timeout 120;

invalid-authentication-entry-timeout 10;

connection {

connect-method https;

port 443;

primary {

address 70.0.0.250;

client-id abcd;

client-secret "$9$86jLdsaJDkmTUj"; ## SECRET-DATA

}

secondary {

address 70.0.0.251;

client-id otest;

client-secret "$9$W0K8-woaUH.5GD"; ## SECRET-DATA

}

}

batch-query {

items-per-batch 500;

query-interval 5;

}

Para conocer los pasos de configuración detallados, consulte Configuración de JIMS con el firewall de la serie SRX

Filtros

JIMS le permite especificar los rangos de direcciones IP que se incluirán o excluirán de los informes que el servidor JIMS envía a los firewalls de la serie SRX. También puede especificar grupos de usuarios de Active Directory para incluirlos en los informes. Estos filtros se aplican a todos los firewalls de la serie SRX en su red. También puede aplicar los filtros de dirección IPv4 en las versiones posteriores.

JIMS admite tanto un filtro IPv6 de la consulta del firewall de la serie SRX como un filtro IPv6 a nivel del sistema. El filtro a nivel del sistema funciona para filtrar las direcciones IP de las fuentes de eventos. Los filtros IP de nivel del sistema se configuran a través de la interfaz administrativa de JIMS. El servidor JIMS incluye o excluye las sesiones IP cuando el servidor JIMS recibe los eventos de inicio de sesión de los orígenes de eventos configurados.

Por ejemplo, consideremos que 192.x.x.x se agrega como la dirección IP de exclusión en el filtro de nivel del sistema en el servidor JIMS. Cuando un usuario con 192.x.x.x inicia sesión en el controlador de dominio, el servidor JIMS ignora la sesión de este usuario. Por lo tanto, no se envía ninguna entrada con 192.x.x.x al firewall de la serie SRX.

Los filtros IPv6 utilizados por la consulta del firewall de la serie SRX se configuran en el firewall de la serie SRX. El firewall de la serie SRX incluye o excluye las direcciones IP en la consulta por lotes que envía al servidor JIMS. El servidor JIMS responde con las entradas basadas en los filtros recibidos del firewall de la serie SRX. Sin embargo, tenga en cuenta que los firewalls de la serie SRX solo aplican filtros dentro del contexto del filtro a nivel del sistema. Por ejemplo, si 192.0.2.0/24 está configurado en el firewall de la serie SRX como filtro de inclusión, el firewall de la serie SRX envía la consulta con 192.0.2.0/24 como la subred de inclusión al servidor JIMS. El servidor JIMS responde solo con las entradas dentro de esta subred, aunque el servidor JIMS contiene muchas entradas distintas de 192.0.2.0/24.

Además, el servidor JIMS le permite filtrar por:

-

Grupos: se definen los grupos de usuarios de Active Directory que se incluirán en los informes. Los filtros de grupo se aplican a todos los firewalls de la serie SRX en su red.

-

Evento de usuario/dispositivo: los filtros de eventos del servidor JIMS le permiten aplicar un filtro en la red para definir los usuarios o dispositivos que se deben excluir de los informes que el servidor JIMS envía a los firewalls de la serie SRX. El filtro de eventos Usuario/Dispositivo realiza coincidencias de expresiones regulares para filtrar usuarios o dispositivos específicos por nombre. El filtro omite los eventos asociados con un usuario o dispositivo en particular.

Para firewalls de la serie SRX que ejecutan la versión de Junos OS, JIMS aplica los filtros que recibe de firewalls individuales de la serie SRX. Si configura los filtros para JIMS, el servicio primero aplica sus propios filtros a todos los firewalls de la serie SRX de la red y, luego, aplica los filtros que recibe de los firewalls de la serie SRX individuales.

Para conocer los pasos de configuración detallados, consulte Agregar filtros

Configuración

El menú Configuración consta de dos pestañas:

-

General

-

Registro

La configuración en la vista de servidor le permite cambiar los valores configurados de los puertos utilizados por JIMS. También puede cambiar el certificado digital que se utiliza para el servidor local de JIMS. Vaya a General desde la vista del servidor > Configuración.

Para obtener pasos de configuración detallados, consulte Configurar la sección General

El elemento de menú Registro en la vista del servidor le permite cambiar los niveles de registro. Cambie los niveles de registro solo si Juniper aconseja cambiar los registros para la solución de problemas. Vaya a Registro desde la vista del servidor > Configuración

Para conocer los pasos de configuración detallados, consulte Configurar la sección Registro