EN ESTA PÁGINA

Cómo funciona JIMS

RESUMEN Lea esta sección para obtener información sobre el flujo de trabajo, la arquitectura y las funcionalidades de JIMS.

Flujo de trabajo de JIMS

El Servicio de administración de identidad de Juniper (JIMS) le permite aplicar políticas en los dispositivos de la serie SRX (incluido el firewall virtual vSRX de Juniper Networks®) en función de la información de identidad del usuario, como nombres de usuario y grupos de usuarios, además de direcciones IP. El servicio asigna direcciones IP a usuarios y dispositivos según la pertenencia a grupos y proporciona esta información de asignación a los dispositivos de la serie SRX. (Los grupos de usuarios para los dispositivos de la serie SRX también se conocen como roles de usuario).) Los dispositivos de la serie SRX usan la información de asignación para generar entradas para sus tablas de autenticación que puede usar para hacer cumplir el control de políticas de seguridad basadas en usuarios o dispositivos basados en la pertenencia a grupos.

Para admitir políticas de firewall conscientes de identidad, JIMS lleva a cabo estos pasos:

-

Se comunica con Microsoft Active Directory para recuperar la información de asignación de nombre de usuario a grupo y utiliza esta información para identificar el grupo al que pertenece cada usuario.

-

Se comunica con los controladores de dominio Microsoft o servidores Microsoft Exchange en los dominios de Active Directory para recopilar información de registro de eventos, que contiene la información de asignación de dirección IP a nombre de usuario. El servicio usa la información de asignación para determinar las direcciones IP de los usuarios en Active Directory y servidores de Exchange.

-

Almacena la dirección IP, el nombre de usuario y la información de relación de grupo en su caché. A continuación, el servicio genera un informe con la información almacenada y la pone a disposición de los puntos de cumplimiento (dispositivos de la serie SRX).

-

Genera entradas de autenticación que se utilizan para aplicar el control de acceso basado en dispositivos y usuarios o en grupo aplicados en la base de reglas para los firewalls serie SRX.

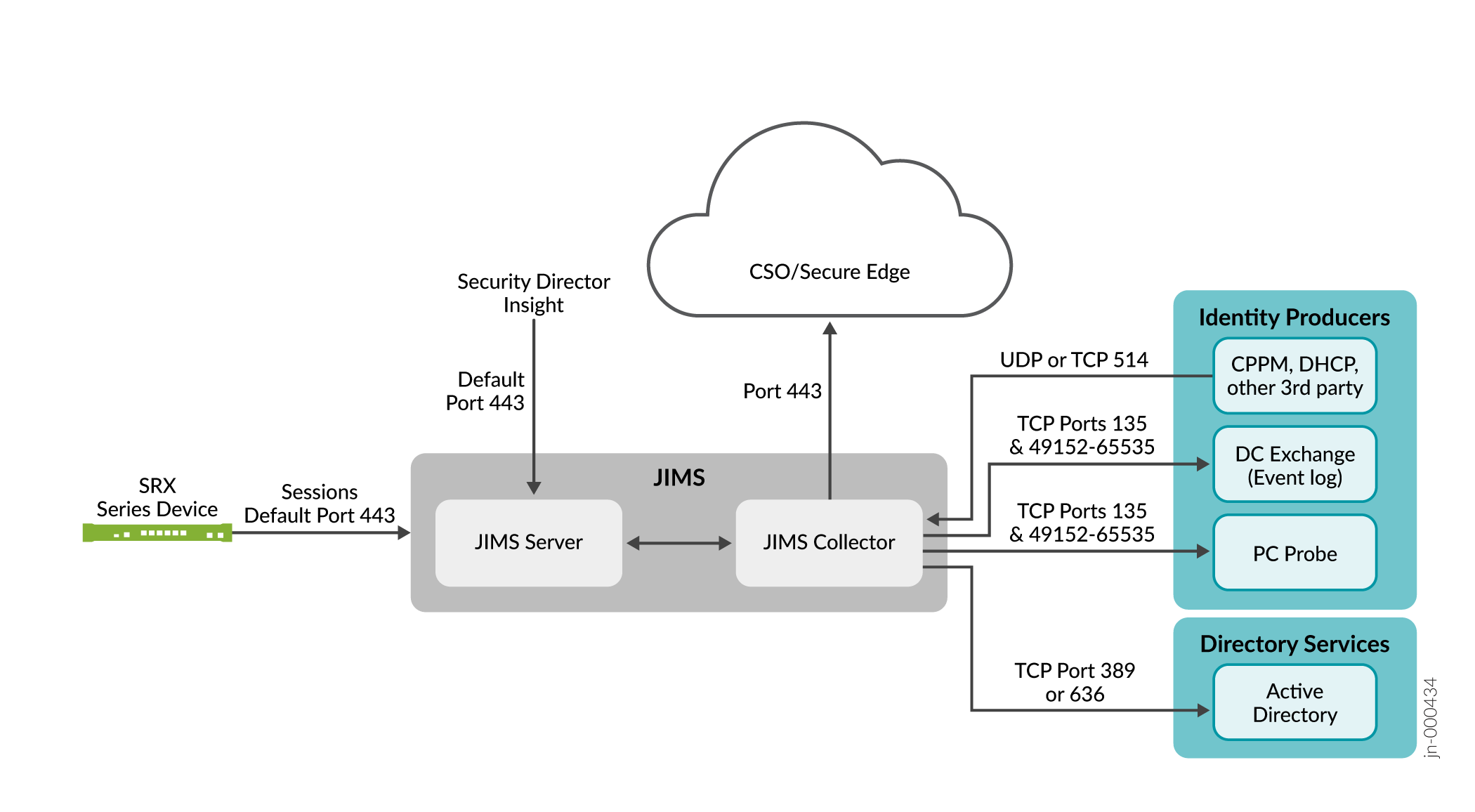

Figura 1: Arquitectura JIMS

El recopilador JIMS usa Active Directory para supervisar los cambios de estado de los usuarios, dispositivos y membresías de grupo, y recopila esta información. Después de cada instancia de recopilación de datos, el recopilador envía automáticamente estos datos al servidor JIMS. Estos datos son necesarios para actualizar los puntos de cumplimiento.

El recopilador JIMS realiza las siguientes acciones:

-

Se conecta a:

-

Servicios de directorio (Microsoft Active Directory) mediante el protocolo ligero de acceso a directorios (LDAP) sobre (puerto TCP 389) o LDAP sobre capa de sockets seguros (LDAPS) sobre (puerto TCP 636).

-

Proveedores de identidad (controladores de dominio Microsoft o Exchange Server) mediante llamada a procedimiento remoto de Microsoft (RPC) a través (puerto TCP 135 y puertos dinámicos de 49152 a 65535).

Nota:Microsoft Exchange Server también se conoce como intercambio de centro de datos.

-

Proveedores de identidad (ClearPass Policy Manager o CPPM, Protocolo de configuración dinámica de host o DHCP, y servidor syslog) mediante comunicación interna. El servidor syslog escucha los puertos TCP y UDP 514 para los mensajes de syslog entrantes.

-

Un proveedor de identidad (prueba de PC) que usa comunicación interna. La prueba de PC envía la solicitud saliente de instrumentación de administración de Windows (WMI) a los dispositivos que utilizan el puerto TCP 135 y los puertos dinámicos de 49152 a 65535.

-

-

Envía datos a servidores JIMS mediante seguridad de capa de transporte (TLS) a través del puerto TCP 443. (Los puertos TCP son configurables.)

Los puntos de cumplimiento (dispositivos de la serie SRX) usan TLS a través de los puertos TCP 443 y 591 (puerto predeterminado) para enviar consultas al servidor JIMS.

Arquitectura de JIMS

Tipos de servicio JIMS

El JIMS consta de dos servicios:

-

Recopilador: asigna usuarios y dispositivos a direcciones IP.

-

Servidor: sirve los puntos de cumplimiento con la información de asignación.

Actualmente, estos dos servicios se ejecutan en el mismo servidor que una sola aplicación.

Servidor JIMS

El servidor JIMS proporciona a todos sus puntos de cumplimiento (firewalls serie SRX) datos de identidad de alta escala sin consumir ciclos de CPU innecesarios en sus servicios de directorio. El servidor proporciona la información de identidad en un informe JIMS que incluye información de usuario, dispositivo, dirección IP y asignación de grupos. Cada dispositivo de la serie SRX utiliza esta información para tomar decisiones de política en la función de firewall de usuario.

Recolector JIMS

El recopilador JIMS se comunica con su Active Directory para recopilar información de membresía de usuario, dispositivo y grupo. El recopilador también asigna cada usuario y dispositivo activos a una dirección IP.

El recopilador también puede conectarse a un servidor syslog y actuar sobre datos entrantes de otro sistema de interés, como el control de acceso a la red (NAC), el protocolo de configuración dinámica de host (DHCP), puertas de enlace VPN o un portal cautivo para registrar eventos de inicio de sesión y cierre de sesión.

Recopilación de datos de identidad

JIMS es escalable y puede tomar el control de la recopilación de datos de identidad del usuario de Microsoft Active Directory, controladores de dominio, servidores Microsoft Exchange y servidores syslog. JIMS sirve como una única fuente centralizada de recopilación de datos para los dispositivos de la serie SRX.

El servicio genera informes que contienen la dirección IP, el nombre de usuario, el dispositivo y la información de relación de grupo que el servicio recopila de los orígenes de datos de identidad de usuario.

JIMS usa los siguientes servicios de directorio y productores de identidad para recopilar datos de identidad.

-

Servicios de directorio: recopilación de datos de Microsoft Active Directory

JIMS se comunica con cada Active Directory para recopilar información de grupo para usuarios y dispositivos. El servicio consulta a cada Active Directory configurado para obtener información de usuario y dispositivo. Consulta el origen de información del usuario adecuado cada vez que recibe un evento de inicio de sesión para un usuario.

-

Productores de identidad: recopilación de datos de fuentes de registro de eventos

JIMS se conecta a fuentes de registro de eventos para recopilar eventos de estado de usuario y dispositivo, y proporciona información de asignación de dirección IP a nombre de usuario a los dispositivos de la serie SRX. Para los eventos de inicio de sesión de usuario, JIMS recopila el nombre de dominio, el nombre de usuario y la dirección IP. En el caso de los eventos de inicio de sesión del dispositivo, JIMS recopila el nombre de dominio, el nombre del equipo y la dirección IP.

Los orígenes del registro de eventos pueden ser uno o más controladores de dominio de Active Directory o uno o más servidores de Exchange. JIMS le da la opción de configurar orígenes de registro de eventos que pueden ser una combinación de controladores de dominio de Active Directory y servidores de Exchange.

-

Productores de identidad: recopilación de datos de fuentes syslog

JIMS permite a los clientes syslog enviar datos de eventos, como información de usuario y dispositivo desde un origen de evento, como un servidor DHCP. Debe definir la dirección IP y el puerto del cliente syslog remoto al que el servidor JIMS permite una conexión. Debe configurar el servidor JIMS para recopilar datos de syslog cada vez que detecte un evento de cierre de sesión, un evento de inicio de sesión o un cambio en el valor de los datos. El recopilador JIMS extrae la información del dispositivo, el nombre de usuario y la dirección IP de los mensajes de syslog y asigna esta información a las membresías de grupo. Luego, el recopilador convierte la información de asignación en informes JIMS.

-

Productores de identidad: recopilación de datos mediante sondeos de pc de dominio

Prueba de PC

Para iniciar una prueba de PC de dominio de un dispositivo en el dominio de un cliente, JIMS necesita credenciales administrativas para acceder al dispositivo. Para una prueba de PC a una nueva dirección IP, JIMS usa cada conjunto de credenciales configuradas en el orden en que aparecen en la lista.

El sondeo de pc de dominio actúa como complemento de la lectura del registro de eventos. Cuando un usuario inicia sesión en un dominio, el registro de eventos contiene toda la información que JIMS requiere. Cuando la información de asignación de dirección IP a nombre de usuario no está disponible en el registro de eventos, JIMS inicia una prueba de PC de dominio en el dispositivo para obtener el nombre de usuario y el dominio del usuario activo actual. Puede usar pruebas de PC de dominio para determinar también el estado de un dispositivo después de que haya vencido su estado de sesión. Cuando utilice una prueba de PC, debe asegurarse de que el firewall bloquea las solicitudes de prueba de PC salientes a Internet y las direcciones IP potencialmente falsificadas mediante el bloqueo de paquetes salientes de instrumentación de administración de Windows (WMI) de sus servidores JIMS.

Puntos de cumplimiento

Cuando una consulta por lotes anterior no recupera información de asignación de dirección IP a nombre de usuario, los puntos de cumplimiento (firewalls serie SRX) vuelven a enviar consultas por lotes (informes) o consultas IP para extraer información sobre usuarios, dispositivos y pertenencia a grupos del servidor JIMS. Cuando el servidor JIMS no tiene la dirección IP sobre la que un punto de conexión ha preguntado, el servidor solicita al recopilador JIMS para estos datos. El recopilador JIMS consulta el controlador de dominio y el Servidor de Exchange para el registro correspondiente. Cuando dicho registro no existe, JIMS realiza una prueba de PC a la dirección IP. Solo puede ejecutar una prueba de PC en Microsoft Windows.