예: 가상 게이트웨이 주소를 사용하여 EVPN-VXLAN 구축 구성

이 예는 가상 게이트웨이 주소를 사용하여 이더넷 VPN(EVPN)-가상 확장형 LAN(VXLAN) 구축을 구성하는 방법을 보여줍니다.

요구 사항

이 예에서 사용되는 하드웨어 및 소프트웨어 구성 요소는 다음과 같습니다.

MX960 3D 유니버설 에지 라우터 게이트웨이 2개

ToR(Top-of-Rack) QFX5100 스위치 2개

3개의 종단 호스트 디바이스

Junos OS 릴리스 14.2 R6 이상(MX960 라우터용)Junos OS 릴리스 14.1X53-D30 이상(QFX5100 스위치용)

개요 및 토폴로지

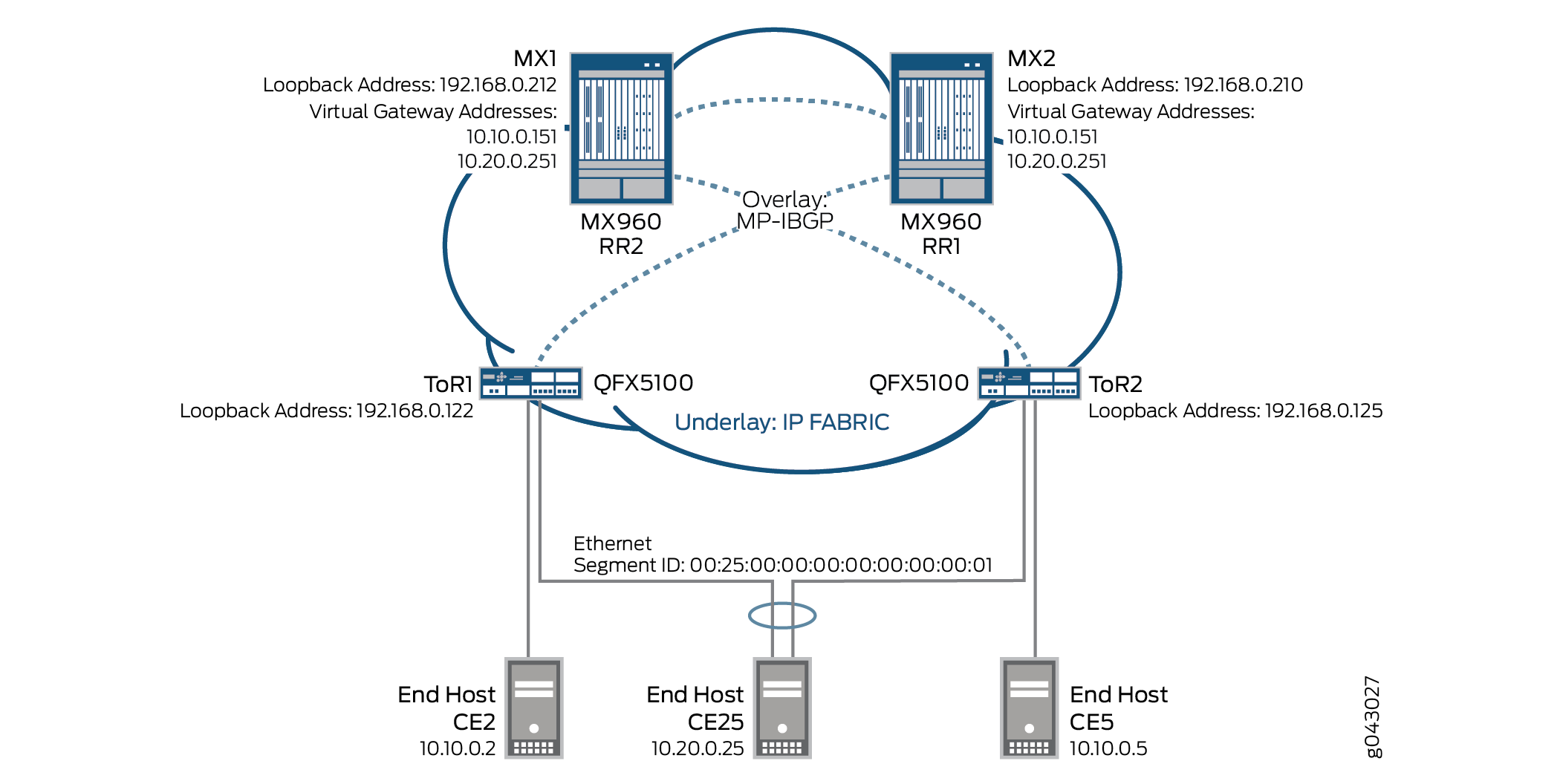

그림 1 은 EVPN-VXLAN 구축에서 가상 게이트웨이 주소를 구성하기 위한 토폴로지 예를 보여줍니다. 레이어 2 게이트웨이 기능을 제공하는 2개의 QFX 시리즈 스위치(192.168.0.122 및 192.168.0.125)(ToR 또는 리프 디바이스 역할)와 스파인 디바이스 역할을 하고 레이어 3 기본 게이트웨이 기능을 제공하는 2개의 MX 시리즈 라우터(192.168.0.212 및 192.168.0.210)를 보여줍니다.

이 토폴로지 예에서는 언더레이가 이미 구성되었으며 다이어그램에 표시되지 않는다고 가정합니다.

가상 게이트웨이 IP 주소로의 ping 전송은 현재 지원되지 않습니다.

2개의 MX 시리즈 라우터에 대해 다음 정보를 구성합니다.

IRB 인터페이스, 가상 게이트웨이 주소 및 루프백 논리적 인터페이스.

BGP 경로 리플렉션과 EVPN을 신호 프로토콜로 사용하여 스파인과 리프 디바이스 사이에 MP-IBGP(Multiprotocol Internal BGP) 오버레이를 제공합니다.

특정 경로를 가상 스위치 테이블로 허용하는 라우팅 정책.

고유한 경로 구분자 및 vrf-target 값을 포함한 각 가상 네트워크에 대한 라우팅 인스턴스(레이어 3 VRF).

각 가상 네트워크에 대한 가상 스위치 인스턴스(레이어 2 MAC-VRF), VTEP 소스 인터페이스(항상 lo0.0), 경로 구분자 및 vrf-가져오기 정책.

각 가상 스위치에 대한 EVPN 프로토콜, 캡슐화 방법, VNI 목록 및 BUM 트래픽 전달 방법.

VNID를 VLAN ID, IRB(Layer 3) 인터페이스 및 BUM 전달 방법에 매핑하는 각 가상 스위치 내의 브리지 도메인입니다.

2개의 QFX 시리즈 스위치(ToR)에 대해 다음 정보를 구성합니다.

VLAN, VLAN ID 및 루프백 논리적 인터페이스가 있는 호스트 대면 인터페이스.

LACP(Link Aggregation Control Protocol) 지원 LAG(Link Aggregation Group), ESI(Ethernet Segment ID) 및 All-Active 모드.

리프와 스파인 디바이스 간의 멀티프로토콜 내부 BGP(MP-IBGP) 오버레이와 신호 프로토콜로서의 EVPN.

캡슐화 방법으로 VXLAN을 사용하는 EVPN, extended-vni-list, 멀티캐스트 모드 및 각 VNI에 대한 경로 대상.

Vrf-imp 정책, vtep-source-interface, route-distinguisher, vrf 가져오기 및 대상 정보.

전역적으로 중요한 VNI에 매핑된 VLAN ID가 있는 VLAN 및 VXLAN 수신 노드 복제.

가상 게이트웨이 주소를 최종 호스트(가상 머신 또는 서버)의 기본 IPv4 또는 IPv6 게이트웨이 주소로 설정할 수 있습니다.

구성

이 섹션에서는 가상 게이트웨이 주소를 사용한 EVPN-VXLAN 구축의 전체 구성에 대한 단계별 지침을 제공합니다.

- MX1에 대한 라우팅 인스턴스 및 브리지 도메인 구성

- MX2를 위한 라우팅 인스턴스 및 브리지 도메인 구성

- ToR1에 대한 인터페이스 및 VLAN 구성

- ToR2에 대한 인터페이스 및 VLAN 구성

MX1에 대한 라우팅 인스턴스 및 브리지 도메인 구성

CLI 빠른 구성

이 예를 빠르게 구성하려면, 아래 명령을 복사하여 텍스트 파일로 붙여 넣은 다음 모든 라인브레이크를 제거하고, 네트워크 구성을 일치하는 데 필요한 세부 사항을 변경하고, 계층 수준에서 명령을 CLI로 [edit] 복사해 붙여 넣은 다음, 구성 모드에서 을 입력합니다 commit .

set interfaces irb unit 50 family inet address 10.10.0.101/24 virtual-gateway-address 10.10.0.151 set interfaces irb unit 51 family inet address 10.20.0.101/24 virtual-gateway-address 10.20.0.251 set interfaces lo0 unit 0 family inet address 192.168.0.212/32 set interfaces lo0.50 family inet address 192.168.50.213/32 set interfaces lo0.51 family inet address 192.198.51.214/32 set protocols bgp group overlay-evpn-rr description "Leaf/ToR1 and Leaf/ToR2" set protocols bgp group overlay-evpn-rr type internal set protocols bgp group overlay-evpn-rr local-address 192.168.0.212 set protocols bgp group overlay-evpn-rr family evpn signaling set protocols bgp group overlay-evpn-rr cluster 10.10.10.10 set protocols bgp group overlay-evpn-rr local-as 65200 set protocols bgp group overlay-evpn-rr multipath set protocols bgp group overlay-evpn-rr neighbor 192.168.0.122 set protocols bgp group overlay-evpn-rr neighbor 192.168.0.125 set protocols bgp group overlay-evpn description "to MX2/Spine2" set protocols bgp group overlay-evpn type internal set protocols bgp group overlay-evpn local-address 192.168.0.212 set protocols bgp group overlay-evpn family evpn signaling set protocols bgp group overlay-evpn local-as 65200 set protocols bgp group overlay-evpn multipath set protocols bgp group overlay-evpn neighbor 192.168.0.210 set policy-options policy-statement VS_VLAN50_IMP term ESI from community comm-leaf_esi set policy-options policy-statement VS_VLAN50_IMP term ESI then accept set policy-options policy-statement VS_VLAN50_IMP term VS_VLAN50 from community comm-VS_VLAN50 set policy-options policy-statement VS_VLAN50_IMP term VS_VLAN50 then accept set policy-options policy-statement VS_VLAN51_IMP term ESI from community comm-leaf_esi set policy-options policy-statement VS_VLAN51_IMP term ESI then accept set policy-options policy-statement VS_VLAN51_IMP term VS_VLAN51 from community comm-VS_VLAN51 set policy-options policy-statement VS_VLAN51_IMP term VS_VLAN51 then accept set policy-options community comm-VS_VLAN50 members target:1:50 set policy-options community comm-VS_VLAN51 members target:1:51 set policy-options community comm-leaf_esi members target:9999:9999 set routing-instances VRF_50 instance-type vrf set routing-instances VRF_50 interface lo0.50 set routing-instances VRF_50 interface irb.50 set routing-instances VRF_50 route-distinguisher 192.168.0.212:500 set routing-instances VRF_50 vrf-target target:10:500 set routing-instances VRF_51 instance-type vrf set routing-instances VRF_51 interface lo0.51 set routing-instances VRF_51 interface irb.51 set routing-instances VRF_51 route-distinguisher 192.168.0.212:510 set routing-instances VRF_51 vrf-target target:10:510 set routing-instances VS_VLAN50 instance-type virtual-switch set routing-instances VS_VLAN50 vtep-source-interface lo0.0 set routing-instances VS_VLAN50 route-distinguisher 192.168.0.212:50 set routing-instances VS_VLAN50 vrf-import VS_VLAN50_IMP set routing-instances VS_VLAN50 vrf-target target:1:50 set routing-instances VS_VLAN50 protocols evpn encapsulation vxlan set routing-instances VS_VLAN50 protocols evpn extended-vni-list 50 set routing-instances VS_VLAN50 protocols evpn multicast-mode ingress-replication set routing-instances VS_VLAN50 protocols evpn default-gateway no-gateway-community set routing-instances VS_VLAN50 bridge-domains bd50 vlan-id 50 set routing-instances VS_VLAN50 bridge-domains bd50 routing-interface irb.50 set routing-instances VS_VLAN50 bridge-domains bd50 vxlan vni 50 set routing-instances VS_VLAN50 bridge-domains bd50 vxlan ingress-node-replication set routing-instances VS_VLAN51 instance-type virtual-switch set routing-instances VS_VLAN51 vtep-source-interface lo0.0 set routing-instances VS_VLAN51 route-distinguisher 192.168.0.212:51 set routing-instances VS_VLAN51 vrf-import VS_VLAN51_IMP set routing-instances VS_VLAN51 vrf-target target:1:51 set routing-instances VS_VLAN51 protocols evpn encapsulation vxlan set routing-instances VS_VLAN51 protocols evpn extended-vni-list 51 set routing-instances VS_VLAN51 protocols evpn multicast-mode ingress-replication set routing-instances VS_VLAN51 protocols evpn default-gateway no-gateway-community set routing-instances VS_VLAN51 bridge-domains bd51 vlan-id 51 set routing-instances VS_VLAN51 bridge-domains bd51 routing-interface irb.51 set routing-instances VS_VLAN51 bridge-domains bd51 vxlan vni 51 set routing-instances VS_VLAN51 bridge-domains bd51 vxlan ingress-node-replication

단계별 절차

다음 예제에서는 구성 계층의 다양한 수준을 탐색해야 합니다. CLI 탐색에 대한 정보는 CLI 사용자 가이드의 구성 모드에서 CLI 편집기 사용을 참조하십시오.

MX 시리즈(스파인) 디바이스 모두에서 공통 MAC 주소 및 IP 주소 역할을 하는 가상 게이트웨이 주소를 포함하여 두 개의 가상 네트워크(VN) 각각에 대해 통합 라우팅 및 브리징(IRB) 인터페이스를 구성합니다.

[edit interfaces] user@MX1# set irb unit 50 family inet address 10.10.0.101/24 virtual-gateway-address 10.10.0.151 user@MX1# set irb unit 51 family inet address 10.20.0.101/24 virtual-gateway-address 10.20.0.251

루프백 인터페이스를 구성합니다.

[edit interfaces] user@MX1# set lo0 unit 0 family inet address 192.168.0.212/32 user@MX1# set lo0.50 family inet address 192.168.50.213/32 user@MX1# set lo0.51 family inet address 192.198.51.214/32

BGP 경로 리플렉션을 사용하여 스파인과 리프 디바이스 사이에 멀티프로토콜 내부 BGP(MP-IBGP) 오버레이를 구성하고 EVPN을 신호 프로토콜로 설정합니다.

[edit protocols] user@MX1# set bgp group overlay-evpn-rr description "to Leaf/ToR1 and Leaf/ToR2" user@MX1# set bgp group overlay-evpn-rr type internal user@MX1# set bgp group overlay-evpn-rr local-address 192.168.0.212 user@MX1# set bgp group overlay-evpn-rr family evpn signaling user@MX1# set bgp group overlay-evpn-rr cluster 10.10.10.10 user@MX1# set bgp group overlay-evpn-rr local-as 65200 user@MX1# set bgp group overlay-evpn-rr multipath user@MX1# set bgp group overlay-evpn-rr neighbor 192.168.0.122 user@MX1# set bgp group overlay-evpn-rr neighbor 192.168.0.125

EVPN 시그널링을 사용하여 스파인 디바이스를 서로 연결하도록 두 번째 MP-IBGP 오버레이를 구성합니다.

[edit protocols] user@MX1# set bgp group overlay-evpn description "to MX2/Spine2" user@MX1# set bgp group overlay-evpn type internal user@MX1# set bgp group overlay-evpn local-address 192.168.0.212 user@MX1# set bgp group overlay-evpn family evpn signaling user@MX1# set bgp group overlay-evpn local-as 65200 user@MX1# set bgp group overlay-evpn multipath user@MX1# set bgp group overlay-evpn neighbor 192.168.0.210

가상 스위치 테이블에 대한 특정 경로를 허용하도록 라우팅 정책을 구성합니다. 가상 스위치가 ToR/Leaf 디바이스에서 Type-1 ESI(Ethernet Segment ID) 경로를 가져오도록 정책에 대상 9999:9999가 포함되어 있는지 확인합니다.

[edit policy-options] user@MX1# set policy-statement VS_VLAN50_IMP term ESI from community comm-leaf_esi user@MX1# set policy-statement VS_VLAN50_IMP term ESI then accept user@MX1# set policy-statement VS_VLAN50_IMP term VS_VLAN50 from community comm-VS_VLAN50 user@MX1# set policy-statement VS_VLAN50_IMP term VS_VLAN50 then accept user@MX1# set policy-statement VS_VLAN51_IMP term ESI from community comm-leaf_esi user@MX1# set policy-statement VS_VLAN51_IMP term ESI then accept user@MX1# set policy-statement VS_VLAN51_IMP term VS_VLAN51 from community comm-VS_VLAN51 user@MX1# set policy-statement VS_VLAN51_IMP term VS_VLAN51 then accept user@MX1# set community comm-VS_VLAN50 members target:1:50 user@MX1# set community comm-VS_VLAN51 members target:1:51 user@MX1# set community comm-leaf_esi members target:9999:9999

각 가상 네트워크에 대한 라우팅 인스턴스(레이어 3 VRF)를 구성합니다. 각 라우팅 인스턴스에 고유한 경로 식별자를 할당하고, 적절한 IRB 인터페이스를 연결하고, vrf-target 값을 할당합니다.

[edit routing-instances] user@MX1# set VRF_50 instance-type vrf user@MX1# set VRF_50 interface lo0.50 user@MX1# set VRF_50 interface irb.50 user@MX1# set VRF_50 route-distinguisher 192.168.0.212:500 user@MX1# set VRF_50 vrf-target target:10:500 user@MX1# set VRF_51 instance-type vrf user@MX1# set VRF_51 interface lo0.51 user@MX1# set VRF_51 interface irb.51 user@MX1# set VRF_51 route-distinguisher 192.168.0.212:510 user@MX1# set VRF_51 vrf-target target:10:510

각 가상 네트워크에 대해 가상 스위치 인스턴스(레이어 2 MAC-VRF)를 구성합니다. VTEP 소스 인터페이스(항상 lo0.0), 경로 구분자(EVPN 경로를 식별하고 보급하는 데 사용), vrf-import 정책(가상 스위치의 EVPN 테이블로 가져올 경로 대상 정의) 및 vrf-target(정의된 경로 대상을 사용하여 해당 로컬 VRF에 대한 모든 경로를 내보내고 태그 지정)을 정의합니다. 그런 다음 각 가상 스위치에 대해 EVPN 프로토콜, 캡슐화 방법, VNI 목록 및 BUM 트래픽 전달 방법을 구성합니다. 마지막으로, VNID를 VLAN ID에 매핑하고, IRB(레이어 3) 인터페이스를 연결하고, BUM 전달 방법을 식별하는 각 가상 스위치에 대한 브리지 도메인을 구성합니다.

[edit routing-instances] user@MX1# set VS_VLAN50 instance-type virtual-switch user@MX1# set VS_VLAN50 vtep-source-interface lo0.0 user@MX1# set VS_VLAN50 route-distinguisher 192.168.0.212:50 user@MX1# set VS_VLAN50 vrf-import VS_VLAN50_IMP user@MX1# set VS_VLAN50 vrf-target target:1:50 user@MX1# set VS_VLAN50 protocols evpn encapsulation vxlan user@MX1# set VS_VLAN50 protocols evpn extended-vni-list 50 user@MX1# set VS_VLAN50 protocols evpn multicast-mode ingress-replication user@MX1# set VS_VLAN50 protocols evpn default-gateway no-gateway-community user@MX1# set VS_VLAN50 bridge-domains bd50 vlan-id 50 user@MX1# set VS_VLAN50 bridge-domains bd50 routing-interface irb.50 user@MX1# set VS_VLAN50 bridge-domains bd50 vxlan vni 50 user@MX1# set VS_VLAN50 bridge-domains bd50 vxlan ingress-node-replication user@MX1# set VS_VLAN51 instance-type virtual-switch user@MX1# set VS_VLAN51 vtep-source-interface lo0.0 user@MX1# set VS_VLAN51 route-distinguisher 192.168.0.212:51 user@MX1# set VS_VLAN51 vrf-import VS_VLAN51_IMP user@MX1# set VS_VLAN51 vrf-target target:1:51 user@MX1# set VS_VLAN51 protocols evpn encapsulation vxlan user@MX1# set VS_VLAN51 protocols evpn extended-vni-list 51 user@MX1# set VS_VLAN51 protocols evpn multicast-mode ingress-replication user@MX1# set VS_VLAN51 protocols evpn default-gateway no-gateway-community user@MX1# set VS_VLAN51 bridge-domains bd51 vlan-id 51 user@MX1# set VS_VLAN51 bridge-domains bd51 routing-interface irb.51 user@MX1# set VS_VLAN51 bridge-domains bd51 vxlan vni 51 user@MX1# set VS_VLAN51 bridge-domains bd51 vxlan ingress-node-replication

MX2를 위한 라우팅 인스턴스 및 브리지 도메인 구성

CLI 빠른 구성

이 예를 빠르게 구성하려면, 아래 명령을 복사하여 텍스트 파일로 붙여 넣은 다음 모든 라인브레이크를 제거하고, 네트워크 구성을 일치하는 데 필요한 세부 사항을 변경하고, 계층 수준에서 명령을 CLI로 [edit] 복사해 붙여 넣은 다음, 구성 모드에서 을 입력합니다 commit .

set interfaces irb unit 50 family inet address 10.10.0.104/24 virtual-gateway-address 10.10.0.151 set interfaces irb unit 51 family inet address 10.20.0.104/24 virtual-gateway-address 10.20.0.251 set interfaces lo0 unit 0 family inet address 192.168.0.210/32 set interfaces lo0.50 family inet address 192.168.50.208/32 set interfaces lo0.51 family inet address 192.168.51.209/32 set protocols bgp group overlay-evpn-rr description "to Leaf/ToR1 and Leaf/ToR2" set protocols bgp group overlay-evpn-rr type internal set protocols bgp group overlay-evpn-rr local-address 192.168.0.210 set protocols bgp group overlay-evpn-rr family evpn signaling set protocols bgp group overlay-evpn-rr cluster 10.10.10.10 set protocols bgp group overlay-evpn-rr local-as 65200 set protocols bgp group overlay-evpn-rr multipath set protocols bgp group overlay-evpn-rr neighbor 192.168.0.122 set protocols bgp group overlay-evpn-rr neighbor 192.168.0.125 set protocols bgp group overlay-evpn description "to MX1/Spine1" set protocols bgp group overlay-evpn type internal set protocols bgp group overlay-evpn local-address 192.168.0.210 set protocols bgp group overlay-evpn family evpn signaling set protocols bgp group overlay-evpn local-as 65200 set protocols bgp group overlay-evpn multipath set protocols bgp group overlay-evpn neighbor 192.168.0.212 set policy-options policy-statement VS_VLAN50_IMP term ESI from community comm-leaf_esi set policy-options policy-statement VS_VLAN50_IMP term ESI then accept set policy-options policy-statement VS_VLAN50_IMP term VS_VLAN50 from community comm-VS_VLAN50 set policy-options policy-statement VS_VLAN50_IMP term VS_VLAN50 then accept set policy-options policy-statement VS_VLAN51_IMP term ESI from community comm-leaf_esi set policy-options policy-statement VS_VLAN51_IMP term ESI then accept set policy-options policy-statement VS_VLAN51_IMP term VS_VLAN51 from community comm-VS_VLAN51 set policy-options policy-statement VS_VLAN51_IMP term VS_VLAN51 then accept set policy-options community comm-VS_VLAN50 members target:1:50 set policy-options community comm-VS_VLAN51 members target:1:51 set policy-options community comm-leaf_esi members target:9999:9999 set routing-instances VRF_50 instance-type vrf set routing-instances VRF_50 interface lo0.50 set routing-instances VRF_50 interface irb.50 set routing-instances VRF_50 route-distinguisher 192.168.0.210:500 set routing-instances VRF_50 vrf-target target:10:500 set routing-instances VRF_51 instance-type vrf set routing-instances VRF_51 interface lo0.51 set routing-instances VRF_51 interface irb.51 set routing-instances VRF_51 route-distinguisher 192.168.0.210:510 set routing-instances VRF_51 vrf-target target:10:510 set routing-instances VS_VLAN50 instance-type virtual-switch set routing-instances VS_VLAN50 vtep-source-interface lo0.0 set routing-instances VS_VLAN50 route-distinguisher 192.168.0.210:50 set routing-instances VS_VLAN50 vrf-import VS_VLAN50_IMP set routing-instances VS_VLAN50 vrf-target target:1:50 set routing-instances VS_VLAN50 protocols evpn encapsulation vxlan set routing-instances VS_VLAN50 protocols evpn extended-vni-list 50 set routing-instances VS_VLAN50 protocols evpn multicast-mode ingress-replication set routing-instances VS_VLAN50 protocols evpn default-gateway no-gateway-community set routing-instances VS_VLAN50 bridge-domains bd50 vlan-id 50 set routing-instances VS_VLAN50 bridge-domains bd50 routing-interface irb.50 set routing-instances VS_VLAN50 bridge-domains bd50 vxlan vni 50 set routing-instances VS_VLAN50 bridge-domains bd50 vxlan ingress-node-replication set routing-instances VS_VLAN51 instance-type virtual-switch set routing-instances VS_VLAN51 vtep-source-interface lo0.0 set routing-instances VS_VLAN51 route-distinguisher 192.168.0.210:51 set routing-instances VS_VLAN51 vrf-import VS_VLAN51_IMP set routing-instances VS_VLAN51 vrf-target target:1:51 set routing-instances VS_VLAN51 protocols evpn encapsulation vxlan set routing-instances VS_VLAN51 protocols evpn extended-vni-list 51 set routing-instances VS_VLAN51 protocols evpn multicast-mode ingress-replication set routing-instances VS_VLAN51 protocols evpn default-gateway no-gateway-community set routing-instances VS_VLAN51 bridge-domains bd51 vlan-id 51 set routing-instances VS_VLAN51 bridge-domains bd51 routing-interface irb.51 set routing-instances VS_VLAN51 bridge-domains bd51 vxlan vni 51 set routing-instances VS_VLAN51 bridge-domains bd51 vxlan ingress-node-replication

단계별 절차

다음 예제에서는 구성 계층의 다양한 수준을 탐색해야 합니다. CLI 탐색에 대한 정보는 CLI 사용자 가이드의 구성 모드에서 CLI 편집기 사용을 참조하십시오.

MX 시리즈(스파인) 디바이스 모두에서 공통 MAC 주소 및 IP 주소 역할을 하는 가상 게이트웨이 주소를 포함하여 두 개의 가상 네트워크(VN) 각각에 대해 통합 라우팅 및 브리징(IRB) 인터페이스를 구성합니다.

[edit interfaces] user@MX2# set irb unit 50 family inet address 10.10.0.104/24 virtual-gateway-address 10.10.0.151 user@MX2# set irb unit 51 family inet address 10.20.0.104/24 virtual-gateway-address 10.20.0.251

루프백 인터페이스를 구성합니다.

[edit interfaces] user@MX2# set lo0 unit 0 family inet address 192.168.0.210/32 user@MX2# set lo0.50 family inet address 192.168.50.208/32 user@MX2# set lo0.51 family inet address 192.168.51.209/32

BGP 경로 리플렉션을 사용하여 스파인과 리프 디바이스 사이에 멀티프로토콜 내부 BGP(MP-IBGP) 오버레이를 구성하고 EVPN을 신호 프로토콜로 설정합니다.

[edit protocols] user@MX2# set bgp group overlay-evpn-rr description "to Leaf/ToR1 and Leaf/ToR2" user@MX2# set bgp group overlay-evpn-rr type internal user@MX2# set bgp group overlay-evpn-rr local-address 192.168.0.210 user@MX2# set bgp group overlay-evpn-rr family evpn signaling user@MX2# set bgp group overlay-evpn-rr cluster 10.10.10.10 user@MX2# set bgp group overlay-evpn-rr local-as 65200 user@MX2# set bgp group overlay-evpn-rr multipath user@MX2# set bgp group overlay-evpn-rr neighbor 192.168.0.122 user@MX2# set bgp group overlay-evpn-rr neighbor 192.168.0.125

EVPN 시그널링을 사용하여 스파인 디바이스를 서로 연결하도록 두 번째 MP-IBGP 오버레이를 구성합니다.

[edit protocols] user@MX2# set bgp group overlay-evpn description "to MX1/Spine1" user@MX2# set bgp group overlay-evpn type internal user@MX2# set bgp group overlay-evpn local-address 192.168.0.210 user@MX2# set bgp group overlay-evpn family evpn signaling user@MX2# set bgp group overlay-evpn local-as 65200 user@MX2# set bgp group overlay-evpn multipath user@MX2# set bgp group overlay-evpn neighbor 192.168.0.212

가상 스위치 테이블에 대한 특정 경로를 허용하도록 라우팅 정책을 구성합니다. 가상 스위치가 ToR/Leaf 디바이스에서 Type-1 ESI(Ethernet Segment ID) 경로를 가져오도록 정책에 대상 9999:9999가 포함되어 있는지 확인합니다.

[edit policy-options] user@MX2# set policy-statement VS_VLAN50_IMP term ESI from community comm-leaf_esi user@MX2# set policy-statement VS_VLAN50_IMP term ESI then accept user@MX2# set policy-statement VS_VLAN50_IMP term VS_VLAN50 from community comm-VS_VLAN50 user@MX2# set policy-statement VS_VLAN50_IMP term VS_VLAN50 then accept user@MX2# set policy-statement VS_VLAN51_IMP term ESI from community comm-leaf_esi user@MX2# set policy-statement VS_VLAN51_IMP term ESI then accept user@MX2# set policy-statement VS_VLAN51_IMP term VS_VLAN51 from community comm-VS_VLAN51 user@MX2# set policy-statement VS_VLAN51_IMP term VS_VLAN51 then accept user@MX2# set community comm-VS_VLAN50 members target:1:50 user@MX2# set community comm-VS_VLAN51 members target:1:51 user@MX2# set community comm-leaf_esi members target:9999:9999

각 가상 네트워크에 대한 라우팅 인스턴스(레이어 3 VRF)를 구성합니다. 각 라우팅 인스턴스에 고유한 경로 식별자를 할당하고, 적절한 IRB 인터페이스를 연결하고, vrf-target 값을 할당합니다.

[edit routing-instances] user@MX2# set VRF_50 instance-type vrf user@MX2# set VRF_50 interface lo0.50 user@MX2# set VRF_50 interface irb.50 user@MX2# set VRF_50 route-distinguisher 192.168.0.210:500 user@MX2# set VRF_50 vrf-target target:10:500 user@MX2# set VRF_51 instance-type vrf user@MX2# set VRF_51 interface lo0.51 user@MX2# set VRF_51 interface irb.51 user@MX2# set VRF_51 route-distinguisher 192.168.0.210:510 user@MX2# set VRF_51 vrf-target target:10:510

각 가상 네트워크에 대해 가상 스위치 인스턴스(레이어 2 MAC-VRF)를 구성합니다. VTEP 소스 인터페이스(항상 lo0.0), 경로 구분자(EVPN 경로를 식별하고 보급하는 데 사용), vrf-import 정책(가상 스위치의 EVPN 테이블로 가져올 경로 대상 정의) 및 vrf-target(정의된 경로 대상을 사용하여 해당 로컬 VRF에 대한 모든 경로를 내보내고 태그 지정)을 정의합니다. 그런 다음 각 가상 스위치에 대해 EVPN 프로토콜, 캡슐화 방법, VNI 목록 및 BUM 트래픽 전달 방법을 구성합니다. 마지막으로, VNID를 VLAN ID에 매핑하고, IRB(레이어 3) 인터페이스를 연결하고, BUM 전달 방법을 식별하는 각 가상 스위치에 대한 브리지 도메인을 구성합니다.

[edit routing-instances] user@MX2# set VS_VLAN50 instance-type virtual-switch user@MX2# set VS_VLAN50 vtep-source-interface lo0.0 user@MX2# set VS_VLAN50 route-distinguisher 192.168.0.210:50 user@MX2# set VS_VLAN50 vrf-import VS_VLAN50_IMP user@MX2# set VS_VLAN50 vrf-target target:1:50 user@MX2# set VS_VLAN50 protocols evpn encapsulation vxlan user@MX2# set VS_VLAN50 protocols evpn extended-vni-list 50 user@MX2# set VS_VLAN50 protocols evpn multicast-mode ingress-replication user@MX2# set VS_VLAN50 protocols evpn default-gateway no-gateway-community user@MX2# set VS_VLAN50 bridge-domains bd50 vlan-id 50 user@MX2# set VS_VLAN50 bridge-domains bd50 routing-interface irb.50 user@MX2# set VS_VLAN50 bridge-domains bd50 vxlan vni 50 user@MX2# set VS_VLAN50 bridge-domains bd50 vxlan ingress-node-replication user@MX2# set VS_VLAN51 instance-type virtual-switch user@MX2# set VS_VLAN51 vtep-source-interface lo0.0 user@MX2# set VS_VLAN51 route-distinguisher 192.168.0.210:51 user@MX2# set VS_VLAN51 vrf-import VS_VLAN51_IMP user@MX2# set VS_VLAN51 vrf-target target:1:51 user@MX2# set VS_VLAN51 protocols evpn encapsulation vxlan user@MX2# set VS_VLAN51 protocols evpn extended-vni-list 51 user@MX2# set VS_VLAN51 protocols evpn multicast-mode ingress-replication user@MX2# set VS_VLAN51 protocols evpn default-gateway no-gateway-community user@MX2# set VS_VLAN51 bridge-domains bd51 vlan-id 51 user@MX2# set VS_VLAN51 bridge-domains bd51 routing-interface irb.51 user@MX2# set VS_VLAN51 bridge-domains bd51 vxlan vni 51 user@MX2# set VS_VLAN51 bridge-domains bd51 vxlan ingress-node-replication

ToR1에 대한 인터페이스 및 VLAN 구성

CLI 빠른 구성

이 예를 빠르게 구성하려면, 아래 명령을 복사하여 텍스트 파일로 붙여 넣은 다음 모든 라인브레이크를 제거하고, 네트워크 구성을 일치하는 데 필요한 세부 사항을 변경하고, 계층 수준에서 명령을 CLI로 [edit] 복사해 붙여 넣은 다음, 구성 모드에서 을 입력합니다 commit .

set interfaces ge-1/1/0 description "to CE2" set interfaces ge-1/1/0 unit 0 family ethernet-switching vlan members v50 set interfaces ge-1/1/2 description "to CE25" set interfaces ge-1/1/2 ether-options 802.3ad ae0 set interfaces ae0 esi 00:25:00:00:00:00:00:00:00:01 set interfaces ae0 esi all-active set interfaces ae0 aggregated-ether-options lacp active set interfaces ae0 aggregated-ether-options lacp system-id 00:00:00:01:01:01 set interfaces ae0 unit 0 family ethernet-switching vlan members v51 set interfaces lo0 unit 0 family inet address 192.168.0.122/32 set protocols bgp group overlay-evpn description "to MX1/Spine1 and MX2/Spine2" set protocols bgp group overlay-evpn type internal set protocols bgp group overlay-evpn local-address 192.168.0.122 set protocols bgp group overlay-evpn family evpn signaling set protocols bgp group overlay-evpn local-as 65200 set protocols bgp group overlay-evpn multipath set protocols bgp group overlay-evpn neighbor 192.168.0.212 set protocols bgp group overlay-evpn neighbor 192.168.0.210 set protocols evpn encapsulation vxlan set protocols evpn extended-vni-list 50 set protocols evpn extended-vni-list 51 set protocols evpn multicast-mode ingress-replication set protocols evpn vni-options vni 50 vrf-target export target:1:50 set protocols evpn vni-options vni 51 vrf-target export target:1:51 set policy-options policy-statement vrf-imp term t1 from community comm-leaf_esi set policy-options policy-statement vrf-imp term t1 then accept set policy-options policy-statement vrf-imp term t2 from community com50 set policy-options policy-statement vrf-imp term t2 then accept set policy-options policy-statement vrf-imp term t3 from community com51 set policy-options policy-statement vrf-imp term t3 then accept set policy-options policy-statement vrf-imp term t4 then reject set policy-options community comm-leaf_esi members target:9999:9999 set policy-options community com50 members target:1:50 set policy-options community com51 members target:1:51 set switch-options vtep-source-interface lo0.0 set switch-options route-distinguisher 192.168.0.122:1 set switch-options vrf-import vrf-imp set switch-options vrf-target target:9999:9999 set vlans v50 vlan-id 50 set vlans v50 vxlan vni 50 set vlans v50 vxlan ingress-node-replication set vlans v51 vlan-id 51 set vlans v51 vxlan vni 51 set vlans v51 vxlan ingress-node-replication

단계별 절차

다음 예제에서는 구성 계층의 다양한 수준을 탐색해야 합니다. CLI 탐색에 대한 정보는 CLI 사용자 가이드의 구성 모드에서 CLI 편집기 사용을 참조하십시오.

CE2 종단 호스트 디바이스를 향한 호스트 대면 인터페이스를 생성 및 구성하고 VLAN 정보를 구성합니다.

[edit interfaces] user@ToR1# set ge-1/1/0 description "to CE2" user@ToR1# set ge-1/1/0 unit 0 family ethernet-switching vlan members v50

CE25 엔드 호스트 디바이스를 향한 호스트 대면 인터페이스를 생성 및 구성하고 어그리게이션 이더넷 번들 ae0의 구성원으로 구성합니다.

[edit interfaces] user@ToR1# set ge-1/1/2 description "to CE25" user@ToR1# set ge-1/1/2 ether-options 802.3ad ae0

CE25 종단 호스트 디바이스를 향한 LACP(Link Aggregation Control Protocol) 지원 LAG(Link Aggregation Group) 인터페이스를 구성합니다. 이더넷 세그먼트 ID(ESI)는 전체 EVPN 도메인에서 전역적으로 고유합니다. All-active 구성을 통해 ToR1 및 ToR2 모두 CE25 엔드 호스트 디바이스로 트래픽을 전달하거나 CE25 엔드 호스트 디바이스로부터 트래픽을 전달할 수 있습니다.

[edit interfaces] user@ToR1# set ae0 esi 00:25:00:00:00:00:00:00:00:01 user@ToR1# set ae0 esi all-active user@ToR1# set ae0 aggregated-ether-options lacp active user@ToR1# set ae0 aggregated-ether-options lacp system-id 00:00:00:01:01:01 user@ToR1# set ae0 unit 0 family ethernet-switching vlan members v51

루프백 인터페이스를 구성합니다.

[edit interfaces] user@ToR1# set lo0 unit 0 family inet address 192.168.0.122/32

리프 디바이스와 스파인 디바이스 사이에 멀티프로토콜 내부 BGP(MP-IBGP) 오버레이를 구성하고 EVPN을 신호 프로토콜로 구성합니다.

[edit protocols] user@ToR1# set bgp group overlay-evpn description "to MX1/Spine1 and MX2/Spine2" user@ToR1# set bgp group overlay-evpn type internal user@ToR1# set bgp group overlay-evpn local-address 192.168.0.122 user@ToR1# set bgp group overlay-evpn family evpn signaling user@ToR1# set bgp group overlay-evpn local-as 65200 user@ToR1# set bgp group overlay-evpn multipath user@ToR1# set bgp group overlay-evpn neighbor 192.168.0.212 user@ToR1# set bgp group overlay-evpn neighbor 192.168.0.210

캡슐화 방법으로 VXLAN을 사용하여 EVPN을 구성하고, 어떤 VNI가 EVPN-VXLAN MP-BGP 도메인의 일부인지 설정하도록 extended-vni-list를 구성하고, (멀티캐스트 언더레이를 사용하는 대신) 수신 복제를 사용하도록 멀티캐스트 모드를 설정한 다음, vni-options에서 각 VNI에 대한 경로 대상을 구성합니다.

[edit protocols] user@ToR1# set evpn encapsulation vxlan user@ToR1# set evpn extended-vni-list 50 user@ToR1# set evpn extended-vni-list 51 user@ToR1# set evpn multicast-mode ingress-replication user@ToR1# set evpn vni-options vni 50 vrf-target export target:1:50 user@ToR1# set evpn vni-options vni 51 vrf-target export target:1:51

vrf-imp 정책을 구성하여 대상 커뮤니티를 식별하고 bgp.evpn.0에서 default-switch.evpn.0 인스턴스로 가져올 수 있도록 허용합니다.

[edit policy-options] user@ToR1# set policy-statement vrf-imp term t1 from community comm-leaf_esi user@ToR1# set policy-statement vrf-imp term t1 then accept user@ToR1# set policy-statement vrf-imp term t2 from community com50 user@ToR1# set policy-statement vrf-imp term t2 then accept user@ToR1# set policy-statement vrf-imp term t3 from community com51 user@ToR1# set policy-statement vrf-imp term t3 then accept user@ToR1# set policy-statement vrf-imp term t4 then reject user@ToR1# set community comm-leaf_esi members target:9999:9999 user@ToR1# set community com50 members target:1:50 user@ToR1# set community com51 members target:1:51

vtep-source-interface(항상 lo0.0으로 설정됨), route-distinguisher, vrf 가져오기 및 대상 정보를 구성합니다.

참고:MP-BGP 내의 모든 경로 보급이 전역적으로 고유하도록 하려면 경로 구분자가 모든 스위치에서 네트워크 전체에서 고유해야 합니다. vrf-target은 최소한 모든 ESI(Type-1) 경로를 포함하여 스위치에 대한 아웃바운드 라우팅 정보에 태그를 지정합니다. 명령문은

vrf-importvrf-imp 정책을 참조하여 원격 디바이스의 인바운드 라우팅 정보를 허용합니다.[edit switch-options] user@ToR1# set vtep-source-interface lo0.0 user@ToR1# set route-distinguisher 192.168.0.122:1 user@ToR1# set vrf-import vrf-imp user@ToR1# set vrf-target target:9999:9999

VLAN을 정의하고, 로컬에서 중요한 VLAN ID를 전역적으로 중요한 VNI에 매핑하고, VXLAN 수신 노드 복제를 설정합니다.

[edit vlans] user@ToR1# set v50 vlan-id 50 user@ToR1# set v50 vxlan vni 50 user@ToR1# set v50 vxlan ingress-node-replication user@ToR1# set v51 vlan-id 51 user@ToR1# set v51 vxlan vni 51 user@ToR1# set v51 vxlan ingress-node-replication

ToR2에 대한 인터페이스 및 VLAN 구성

CLI 빠른 구성

이 예를 빠르게 구성하려면, 아래 명령을 복사하여 텍스트 파일로 붙여 넣은 다음 모든 라인브레이크를 제거하고, 네트워크 구성을 일치하는 데 필요한 세부 사항을 변경하고, 계층 수준에서 명령을 CLI로 [edit] 복사해 붙여 넣은 다음, 구성 모드에서 을 입력합니다 commit .

set interfaces ge-1/1/0 description "to CE5" set interfaces ge-1/1/0 unit 0 family ethernet-switching vlan members v50 set interfaces ge-1/1/2 description "to CE25" set interfaces ge-1/1/2 ether-options 802.3ad ae0 set interfaces ae0 esi 00:25:00:00:00:00:00:00:00:01 set interfaces ae0 esi all-active set interfaces ae0 aggregated-ether-options lacp active set interfaces ae0 aggregated-ether-options lacp system-id 00:00:00:01:01:01 set interfaces ae0 unit 0 family ethernet-switching vlan members v51 set interfaces lo0 unit 0 family inet address 192.168.0.125/32 set protocols bgp group overlay-evpn description "to MX1/Spine1 and MX2/Spine2" set protocols bgp group overlay-evpn type internal set protocols bgp group overlay-evpn local-address 192.168.0.125 set protocols bgp group overlay-evpn family evpn signaling set protocols bgp group overlay-evpn local-as 65200 set protocols bgp group overlay-evpn multipath set protocols bgp group overlay-evpn neighbor 192.168.0.212 set protocols bgp group overlay-evpn neighbor 192.168.0.210 set protocols evpn encapsulation vxlan set protocols evpn extended-vni-list 50 set protocols evpn extended-vni-list 51 set protocols evpn multicast-mode ingress-replication set protocols evpn vni-options vni 50 vrf-target export target:1:50 set protocols evpn vni-options vni 51 vrf-target export target:1:51 set policy-options policy-statement vrf-imp term t1 from community comm-leaf_esi set policy-options policy-statement vrf-imp term t1 then accept set policy-options policy-statement vrf-imp term t2 from community com50 set policy-options policy-statement vrf-imp term t2 then accept set policy-options policy-statement vrf-imp term t3 from community com51 set policy-options policy-statement vrf-imp term t3 then accept set policy-options policy-statement vrf-imp term t4 then reject set policy-options community comm-leaf_esi members target:9999:9999 set policy-options community com50 members target:1:50 set policy-options community com50 members target:1:50 set policy-options community com51 members target:1:51 set switch-options vtep-source-interface lo0.0 set switch-options route-distinguisher 192.168.0.125:1 set switch-options vrf-import vrf-imp set switch-options vrf-target target:9999:9999 set vlans v50 vlan-id 50 set vlans v50 vxlan vni 50 set vlans v50 vxlan ingress-node-replication set vlans v51 vlan-id 51 set vlans v51 vxlan vni 51 set vlans v51 vxlan ingress-node-replication

단계별 절차

다음 예제에서는 구성 계층의 다양한 수준을 탐색해야 합니다. CLI 탐색에 대한 정보는 CLI 사용자 가이드의 구성 모드에서 CLI 편집기 사용을 참조하십시오.

CE5 종단 호스트 디바이스를 향한 호스트 대면 인터페이스를 생성 및 구성하고 VLAN 정보를 구성합니다.

[edit interfaces] user@ToR2# set ge-1/1/0 description "to CE5" user@ToR2# set ge-1/1/0 unit 0 family ethernet-switching vlan members v50

CE25 엔드 호스트 디바이스를 향한 호스트 대면 인터페이스를 생성 및 구성하고 어그리게이션 이더넷 번들 ae0의 구성원으로 구성합니다.

[edit interfaces] user@ToR2# set ge-1/1/2 description "to CE25" user@ToR2# set ge-1/1/2 ether-options 802.3ad ae0

CE25 종단 호스트 디바이스를 향한 LACP(Link Aggregation Control Protocol) 지원 LAG(Link Aggregation Group) 인터페이스를 구성합니다. 이더넷 세그먼트 ID(ESI)는 전체 EVPN 도메인에서 전역적으로 고유합니다. All-active 구성을 통해 ToR1 및 ToR2 모두 CE25 엔드 호스트 디바이스로 트래픽을 전달하거나 CE25 엔드 호스트 디바이스로부터 트래픽을 전달할 수 있습니다.

[edit interfaces] user@ToR2# set ae0 esi 00:25:00:00:00:00:00:00:00:01 user@ToR2# set ae0 esi all-active user@ToR2# set ae0 aggregated-ether-options lacp active user@ToR2# set ae0 aggregated-ether-options lacp system-id 00:00:00:01:01:01 user@ToR2# set ae0 unit 0 family ethernet-switching vlan members v51

루프백 인터페이스를 구성합니다.

[edit interfaces] user@ToR2# set lo0 unit 0 family inet address 192.168.0.125/32

리프 디바이스와 스파인 디바이스 사이에 멀티프로토콜 내부 BGP(MP-IBGP) 오버레이를 구성하고 EVPN을 신호 프로토콜로 구성합니다.

[edit protocols] user@ToR2# set bgp group overlay-evpn description "to MX1/Spine1 and MX2/Spine2" user@ToR2# set bgp group overlay-evpn type internal user@ToR2# set bgp group overlay-evpn local-address 192.168.0.125 user@ToR2# set bgp group overlay-evpn family evpn signaling user@ToR2# set bgp group overlay-evpn local-as 65200 user@ToR2# set bgp group overlay-evpn multipath user@ToR2# set bgp group overlay-evpn neighbor 192.168.0.212 user@ToR2# set bgp group overlay-evpn neighbor 192.168.0.210

캡슐화 방법으로 VXLAN을 사용하여 EVPN을 구성하고, 어떤 VNI가 EVPN-VXLAN MP-BGP 도메인의 일부인지 설정하도록 extended-vni-list를 구성하고, (멀티캐스트 언더레이를 사용하는 대신) 수신 복제를 사용하도록 멀티캐스트 모드를 설정한 다음, vni-options에서 각 VNI에 대한 경로 대상을 구성합니다.

[edit protocols] user@ToR2# set evpn encapsulation vxlan user@ToR2# set evpn extended-vni-list 50 user@ToR2# set evpn extended-vni-list 51 user@ToR2# set evpn multicast-mode ingress-replication user@ToR2# set evpn vni-options vni 50 vrf-target export target:1:50 user@ToR2# set evpn vni-options vni 51 vrf-target export target:1:51

vrf-imp 정책을 구성하여 대상 커뮤니티를 식별하고 bgp.evpn.0에서 default-switch.evpn.0 인스턴스로 가져올 수 있도록 허용합니다.

[edit policy-options] user@ToR2# set policy-statement vrf-imp term t1 from community comm-leaf_esi user@ToR2# set policy-statement vrf-imp term t1 then accept user@ToR2# set policy-statement vrf-imp term t2 from community com50 user@ToR2# set policy-statement vrf-imp term t2 then accept user@ToR2# set policy-statement vrf-imp term t3 from community com51 user@ToR2# set policy-statement vrf-imp term t3 then accept user@ToR2# set policy-statement vrf-imp term t4 then reject user@ToR2# set community comm-leaf_esi members target:9999:9999 user@ToR2# set community com50 members target:1:50 user@ToR2# set community com51 members target:1:51

vtep-source-interface(항상 lo0.0으로 설정됨), route-distinguisher, vrf 가져오기 및 대상 정보를 구성합니다.

참고:MP-BGP 내의 모든 경로 보급이 전역적으로 고유하도록 하려면 경로 구분자가 모든 스위치에서 네트워크 전체에서 고유해야 합니다. vrf-target은 최소한 모든 ESI(Type-1) 경로를 포함하여 스위치에 대한 아웃바운드 라우팅 정보에 태그를 지정합니다. 명령문은

vrf-importvrf-imp 정책을 참조하여 원격 디바이스의 인바운드 라우팅 정보를 허용합니다.[edit switch-options] user@ToR2# set vtep-source-interface lo0.0 user@ToR2# set route-distinguisher 192.168.0.125:1 user@ToR2# set vrf-import vrf-imp user@ToR2# set vrf-target target:9999:9999

VLAN을 정의하고, 로컬에서 중요한 VLAN ID를 전역적으로 중요한 VNI에 매핑하고, VXLAN 수신 노드 복제를 설정합니다.

[edit vlans] user@ToR2# set v50 vlan-id 50 user@ToR2# set v50 vxlan vni 50 user@ToR2# set v50 vxlan ingress-node-replication user@ToR2# set v51 vlan-id 51 user@ToR2# set v51 vxlan vni 51 user@ToR2# set v51 vxlan ingress-node-replication

확인

구성이 올바르게 작동하고 있는지 확인합니다.

- MX1에서 최종 호스트 디바이스로의 연결 확인

- MX2에서 최종 호스트 디바이스로의 연결 확인

- ToR1에서 IRB 가상(애니캐스트) 게이트웨이 연결성 확인

- ToR1에서 가상 게이트웨이 주소 VLAN 매핑 확인

- 엔드 호스트 디바이스 간 서브넷 내 및 서브넷 간 트래픽 연결 확인

MX1에서 최종 호스트 디바이스로의 연결 확인

목적

MX1 라우터 게이트웨이가 CE2, CE5 및 CE25 엔드 호스트 디바이스를 ping할 수 있는지 확인합니다.

작업

run ping 10.10.0.2 routing-instance VS_VLAN50 명령을 입력하여 CE2 엔드 호스트 디바이스를 ping합니다.

user@MX1# run ping 10.10.0.2 routing-instance VS_VLAN50 PING 10.10.0.2 (10.10.0.2): 56 data bytes 64 bytes from 10.10.0.2: icmp_seq=0 ttl=64 time=1.699 ms 64 bytes from 10.10.0.2: icmp_seq=1 ttl=64 time=0.842 ms 64 bytes from 10.10.0.2: icmp_seq=2 ttl=64 time=0.802 ms ^C --- 10.10.0.2 ping statistics --- 3 packets transmitted, 3 packets received, 0% packet loss round-trip min/avg/max/stddev = 0.802/1.114/1.699/0.414 ms

run ping 10.10.0.5 routing-instance VS_VLAN50 명령을 입력하여 CE5 최종 호스트 디바이스를 ping합니다.

user@MX1# run ping 10.10.0.5 routing-instance VS_VLAN50 PING 10.10.0.5 (10.10.0.5): 56 data bytes 64 bytes from 10.10.0.5: icmp_seq=0 ttl=64 time=1.674 ms 64 bytes from 10.10.0.5: icmp_seq=1 ttl=64 time=0.797 ms 64 bytes from 10.10.0.5: icmp_seq=2 ttl=64 time=0.778 ms ^C --- 10.10.0.5 ping statistics --- 3 packets transmitted, 3 packets received, 0% packet loss round-trip min/avg/max/stddev = 0.778/1.083/1.674/0.418 ms

run ping 10.20.0.25 routing-instance VS_VLAN51 명령을 입력하여 CE25 종단 호스트 디바이스를 ping합니다.

user@MX1# run ping 10.20.0.25 routing-instance VS_VLAN51 PING 10.20.0.25 (10.20.0.25): 56 data bytes 64 bytes from 10.20.0.25: icmp_seq=0 ttl=64 time=1.754 ms 64 bytes from 10.20.0.25: icmp_seq=1 ttl=64 time=0.742 ms ^C --- 10.20.0.25 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 0.742/1.248/1.754/0.506 ms

의미

MX1 라우터 게이트웨이에서 CE2, CE5 및 CE25 엔드 호스트 디바이스로의 Ping이 성공적으로 완료되었습니다.

MX 시리즈 라우터 게이트웨이에서 ping을 전송할 때 게이트웨이는 IRB IP 주소의 고유한 부분을 소스로 사용하므로 해당 주소에서 ICMP 응답을 수신할 수 있으므로 ping이 성공적으로 수행됩니다. IRB IP 주소의 애니캐스트 부분은 게이트웨이 이중화에 사용됩니다.

MX2에서 최종 호스트 디바이스로의 연결 확인

목적

MX2 라우터 게이트웨이가 CE2, CE5 및 CE25 엔드 호스트 디바이스를 ping할 수 있는지 확인합니다.

작업

run ping 10.10.0.2 routing-instance VS_VLAN50 명령을 입력하여 CE2 엔드 호스트 디바이스를 ping합니다.

user@MX2# run ping 10.10.0.2 routing-instance VS_VLAN50 PING 10.10.0.2 (10.10.0.2): 56 data bytes 64 bytes from 10.10.0.2: icmp_seq=0 ttl=64 time=2.063 ms 64 bytes from 10.10.0.2: icmp_seq=1 ttl=64 time=0.790 ms 64 bytes from 10.10.0.2: icmp_seq=2 ttl=64 time=0.888 ms ^C --- 10.10.0.2 ping statistics --- 3 packets transmitted, 3 packets received, 0% packet loss round-trip min/avg/max/stddev = 0.790/1.247/2.063/0.578 ms

run ping 10.10.0.5 routing-instance VS_VLAN50 명령을 입력하여 CE5 최종 호스트 디바이스를 ping합니다.

user@MX2# run ping 10.10.0.5 routing-instance VS_VLAN50 PING 10.10.0.5 (10.10.0.5): 56 data bytes 64 bytes from 10.10.0.5: icmp_seq=0 ttl=64 time=0.780 ms 64 bytes from 10.10.0.5: icmp_seq=1 ttl=64 time=0.803 ms 64 bytes from 10.10.0.5: icmp_seq=2 ttl=64 time=0.758 ms ^C --- 10.10.0.5 ping statistics --- 3 packets transmitted, 3 packets received, 0% packet loss round-trip min/avg/max/stddev = 0.758/0.780/0.803/0.018 ms

run ping 10.20.0.25 routing-instance VS_VLAN51 명령을 입력하여 CE25 종단 호스트 디바이스를 ping합니다.

user@MX2# run ping 10.20.0.25 routing-instance VS_VLAN51 PING 10.20.0.25 (10.20.0.25): 56 data bytes 64 bytes from 10.20.0.25: icmp_seq=0 ttl=64 time=0.889 ms 64 bytes from 10.20.0.25: icmp_seq=1 ttl=64 time=0.859 ms 64 bytes from 10.20.0.25: icmp_seq=2 ttl=64 time=0.824 ms ^C --- 10.20.0.25 ping statistics --- 3 packets transmitted, 3 packets received, 0% packet loss round-trip min/avg/max/stddev = 0.824/0.857/0.889/0.027 ms

의미

MX2 라우터 게이트웨이에서 CE2, CE5 및 CE25 최종 호스트 디바이스로의 Ping이 성공적으로 완료되었습니다.

MX 시리즈 라우터 게이트웨이에서 ping을 전송할 때 게이트웨이는 IRB IP 주소의 고유한 부분을 소스로 사용하므로 해당 주소에서 ICMP 응답을 수신할 수 있으므로 ping이 성공적으로 수행됩니다. IRB IP 주소의 애니캐스트 부분은 게이트웨이 이중화에 사용됩니다.

ToR1에서 IRB 가상(애니캐스트) 게이트웨이 연결성 확인

목적

리프 디바이스(ToR 디바이스)가 VNI 50 및 VNI 51의 IRB 가상 게이트웨이에 연결할 수 있는지, 그리고 MX1 및 MX2 디바이스 모두에서 ESI 정보가 수신되고 있는지 확인합니다.

작업

MX1에서

show route receive-protocol bgp 192.168.0.212수신한 EVPN 경로를 표시하려면 명령을 입력합니다.user@ToR1> show route receive-protocol bgp 192.168.0.212 inet.0: 13 destinations, 18 routes (13 active, 0 holddown, 0 hidden) :vxlan.inet.0: 10 destinations, 10 routes (10 active, 0 holddown, 0 hidden) bgp.evpn.0: 75 destinations, 123 routes (75 active, 0 holddown, 0 hidden) Prefix Nexthop MED Lclpref AS path 1:192.168.0.212:0::050000ff780000067d00::FFFF:FFFF/304 * 192.168.0.212 I 1:192.168.0.212:0::050000ff78000001c400::FFFF:FFFF/304 * 192.168.0.212 I 2:192.168.0.212:50::50::00:00:5e:00:53:01/304 * 192.168.0.212 I 2:192.168.0.212:50::50::00:00:5e:00:53:f0/304 * 192.168.0.212 I 2:192.168.0.212:51::51::00:00:5e:00:53:01/304 * 192.168.0.212 I 2:192.168.0.212:51::51::00:00:5e:00:53:f0/304 * 192.168.0.212 I 2:192.168.0.212:50::50::00:00:5e:00:53:01::10.10.0.151/304 * 192.168.0.212 I 2:192.168.0.212:50::50::00:00:5e:00:53:f0::10.10.0.101/304 * 192.168.0.212 I 2:192.168.0.212:51::51::00:00:5e:00:53:01::10.20.0.251/304 * 192.168.0.212 I 2:192.168.0.212:51::51::00:00:5e:00:53:f0::10.20.0.101/304 * 192.168.0.212 I <output omitted>

show route table default-switch.evpn.0 evpn-esi-value 05:00:00:ff:78:00:00:06:7d:00명령을 입력하여 default-switch.evpn.0 테이블에 VNI 50에 대한 유형 1 ESI 경로를 표시합니다.user@ToR1> show route table default-switch.evpn.0 evpn-esi-value 05:00:00:ff:78:00:00:06:7d:00 default-switch.evpn.0: 66 destinations, 114 routes (66 active, 0 holddown, 0 hidden) + = Active Route, - = Last Active, * = Both 1:192.168.0.212:0::050000ff780000067d00::FFFF:FFFF/304 *[BGP/170] 00:10:15, localpref 100, from 192.168.0.212 AS path: I, validation-state: unverified > to 192.0.2.8 via ge-0/0/2.0 ## Underlay addressing to 192.0.2.12 via ge-0/0/4.0 ## Underlay addressing 1:192.168.0.210:0::050000ff780000067d00::FFFF:FFFF/304 *[BGP/170] 00:12:07, localpref 100, from 192.168.0.210 AS path: I, validation-state: unverified to 192.0.2.8 via ge-0/0/2.0 ## Underlay addressing > to 192.0.2.12 via ge-0/0/4.0 ## Underlay addressing

의미

명령의 샘플 출력 show route receive-protocol bgp 192.168.0.212 에서 ToR1은 MX1의 IRB 애니캐스트 게이트웨이에 대해 자동 생성된 ESI에 대한 유형 1 광고를 수신합니다. 또한 IRB 애니캐스트 MAC 및 IP 주소(00:00:5e:00:53:01/10.10.0.151 및 00:00:5e:00:53:01/10.20.0.251)에 대한 유형 2 광고와 IRB 물리적 MAC 및 IP 주소(00:00:5e:00:53:f0/10.10.0.101 및 00:00:5e:00:53:f0/10.20.0.201)를 표시합니다.

ToR1은 MX2에서 유사한 경로 보급을 수신합니다.

명령의 show route table default-switch.evpn.0 evpn-esi-value 05:00:00:ff:78:00:00:06:7d:00 샘플 출력에서 ToR1은 MX1(192.168.0.212) 및 MX2(192.168.0.210)에서 수신한 ESI 광고를 default-switch 테이블에 설치합니다.

ToR1에서 가상 게이트웨이 주소 VLAN 매핑 확인

목적

VNI 50 및 VNI 51에 대한 IRB 가상 게이트웨이가 리프(ToR) 디바이스의 관련 VLAN에 올바르게 매핑되어 최종 호스트가 지정된 기본 게이트웨이에 도달하는지 확인합니다.

작업

show ethernet-switching table vlan-id 50 명령을 입력하여 VLAN 50의 멤버를 표시합니다.

user@ToR1> show ethernet-switching table vlan-id 50

MAC flags (S - static MAC, D - dynamic MAC, L - locally learned, P - Persistent static

SE - statistics enabled, NM - non configured MAC, R - remote PE MAC, O - ovsdb MAC)

Ethernet switching table : 3 entries, 3 learned

Routing instance : default-switch

Vlan MAC MAC Logical Active

name address flags interface source

v50 00:00:5e:00:53:01 DR,SD esi.1724 05:00:00:ff:78:00:00:06:7d:00

v50 00:00:5e:00:53:62 DL ge-1/1/0.0

v50 00:00:5e:00:53:f0 D vtep.32769 192.168.0.212

v50 00:00:5e:00:53:e0 D vtep.32770 192.168.0.210

show ethernet-switching table vlan-id 51 명령을 입력하여 VLAN 51의 멤버를 표시합니다.

user@@ToR1> show ethernet-switching table vlan-id 51

MAC flags (S - static MAC, D - dynamic MAC, L - locally learned, P - Persistent static

SE - statistics enabled, NM - non configured MAC, R - remote PE MAC, O - ovsdb MAC)

Ethernet switching table : 3 entries, 3 learned

Routing instance : default-switch

Vlan MAC MAC Logical Active

name address flags interface source

v51 00:00:5e:00:53:01 DR,SD esi.1725 05:00:00:ff:78:00:00:01:c4:00

v51 00:00:5e:00:53:63 DL ae0.0

v51 00:00:5e:00:53:f0 D vtep.32769 192.168.0.212

v51 00:00:5e:00:53:e0 D vtep.32770 192.168.0.210

의미

출력에는 IRB 애니캐스트 게이트웨이에 대한 MAC 주소 및 자동 생성된 ESI가 표시됩니다. 이는 게이트웨이가 해당 VLAN에 올바르게 매핑되고 있음을 의미합니다.

이 구성 예에서 ToR(QFX5100) 디바이스에 사용되는 Junos OS 버전은 VNI당 애니캐스트 게이트웨이를 로드 밸런싱합니다. 특정 VNI에 대해 스위치는 트래픽을 단일 VTEP로 전달합니다.

엔드 호스트 디바이스 간 서브넷 내 및 서브넷 간 트래픽 연결 확인

목적

최종 호스트 디바이스(CE2, CE5 및 CE25) 간에 서브넷 내 및 서브넷 간 트래픽 연결이 있는지 확인합니다.

작업

run ping 10.10.0.2 명령을 입력하여 CE5 엔드 호스트 디바이스에서 CE2 엔드 호스트 디바이스로 ping하여 서브넷 내 트래픽을 확인합니다.

user@CE5# run ping 10.10.0.2 PING 10.10.0.2 (10.10.0.2): 56 data bytes 64 bytes from 10.10.0.2: icmp_seq=0 ttl=64 time=2.063 ms 64 bytes from 10.10.0.2: icmp_seq=1 ttl=64 time=0.790 ms 64 bytes from 10.10.0.2: icmp_seq=2 ttl=64 time=0.888 ms ^C --- 10.10.0.2 ping statistics --- 3 packets transmitted, 3 packets received, 0% packet loss round-trip min/avg/max/stddev = 0.790/1.247/2.063/0.578 ms

run ping 10.20.0.25 명령을 입력하여 CE5 엔드 호스트 디바이스에서 CE25 엔드 호스트 디바이스로 ping하여 인터서브넷 트래픽을 확인합니다.

user@CE5# run ping 10.20.0.25 PING 10.20.0.25 (10.20.0.25): 56 data bytes 64 bytes from 10.20.0.25: icmp_seq=0 ttl=63 time=1.029 ms 64 bytes from 10.20.0.25: icmp_seq=1 ttl=63 time=0.928 ms 64 bytes from 10.20.0.25: icmp_seq=2 ttl=63 time=0.946 ms 64 bytes from 10.20.0.25: icmp_seq=3 ttl=63 time=2.750 ms ^C --- 10.20.0.25 ping statistics --- 4 packets transmitted, 4 packets received, 0% packet loss round-trip min/avg/max/stddev = 0.928/1.413/2.750/0.773 ms

의미

서브넷 내(CE5 종단 호스트 장치에서 CE2 종단 호스트 장치로) 및 서브넷 간(CE5 종단 호스트 장치에서 CE25 종단 호스트 장치로) 트래픽 연결이 작동합니다.