OpenRoaming 패스포인트 구성

주니퍼 Mist WLAN용 Passpoint와 함께 RadSec을 사용하십시오.

주니퍼 Mist는 Wi-Fi 인증 Passpoint™(이전 명칭: Hotspot 2.0)를 지원합니다. Passpoint 연결은 인증 및 연결을 위해 WPA-2/WPA-3-Enterprise로 보호되므로 Wi-Fi 사용자는 마치 셀룰러 타워인 것처럼 Passpoint 구성 WLAN에 연결할 수 있습니다. Passpoint는 WLAN을 구성할 때 Mist에서 활용할 수 있는 네트워크 선택 등 운영자별 가입자 정책을 지원합니다. Mist는 OpenRoaming도 지원합니다. OpenRoaming은 TLS를 통한 RADIUS라고도 하는 RadSec을 사용하여 공용 네트워크를 통해 RADIUS 패킷을 안전하게 전송합니다.

WLAN에서 RadSec 옵션이 활성화되면 Mist는 조직에 대한 고유한 CA 인증서와 주니퍼 AP에 대한 인증서를 자동으로 생성합니다. RadSec을 지원하고 확장하여 OpenRoaming을 구현하려면 주니퍼 AP에서 펌웨어 버전 0.8x 이상을 실행해야 합니다. 또한 설정을 완료하려면 조직의 AP에서 제공하는 인증서를 인증할 수 있도록 Mist CA 인증서를 RADIUS 서버로 가져와야 합니다.

Mist 측에서 다음 절차에 설명된 대로 RADIUS 서버 인증서를 가져와 Mist로 가져와야 합니다.

OpenRoaming 인증서 설정

기존 RadSec 서버 CA 인증서를 조직으로 가져오려면 다음을 수행합니다.

- Mist 포털에서 조직 > 관리 > 설정을 클릭한 다음 RadSec 인증서 섹션까지 아래로 스크롤합니다.

- RadSec 인증서 추가 링크를 클릭하여 RadSec 인증서 창을 엽니다.

- RadSec 서버 CA 인증서를 복사하여 RadSec 인증 창에 붙여넣습니다. 다음과 같아야 합니다.

-----BEGIN CERTIFICATE----- HASHHASHA7qgAwIBAgIBATANBgkqhkiG9w0BAQsFADBbMQswCQYDVQQGEwJVUzEN HASHHASHHASHHASHAgIBATANBgkqhkiG9w0BAQsFADBbMQswCQYDVQQGEwJVUzEN HASHHASHHASHHASHHASHHASHBgkqhkiG9w0BAQsFADBbMQswCQYDVQQGEwJVUzEN -----END CERTIFICATE-----

-

추가 버튼을 클릭한 다음 Mist 콘솔의 오른쪽 상단 모서리에 있는 저장을 클릭합니다.

OpenRoaming WLAN을 생성합니다

조직에 구성된 모든 필수 인증서를 사용하여 OpenRoaming을 사용하는 WLAN을 생성할 수 있습니다. 이는 사이트별(사이트 | 무선 > WLAN) 또는 글로벌(조직 | 무선 > 템플릿 WLAN 템플릿 > 템플릿 생성)을 참조하십시오.

OpenRoaming을 사용하도록 기존 WLAN을 업데이트할 때 업데이트 중에 WLAN 템플릿에 연결된 주니퍼 AP의 Wi-Fi 서비스가 중단됩니다.

RadSec을 사용하여 OpenRoaming으로 사이트 수준 WLAN을 생성하려면 다음을 수행합니다.

- Mist 포털에서 사이트 | 무선> WLAN을 적용한 다음 추가 WLAN 버튼을 클릭하여 새 WLAN을 만듭니다.

- SSID 필드에 WLAN 이름을 지정합니다.

- 페이지를 아래로 스크롤하여 보안 섹션까지 이동하고 다음 보안 유형을 선택합니다.

- WPA2 또는 WPA3

엔터프라이즈(802.1X)

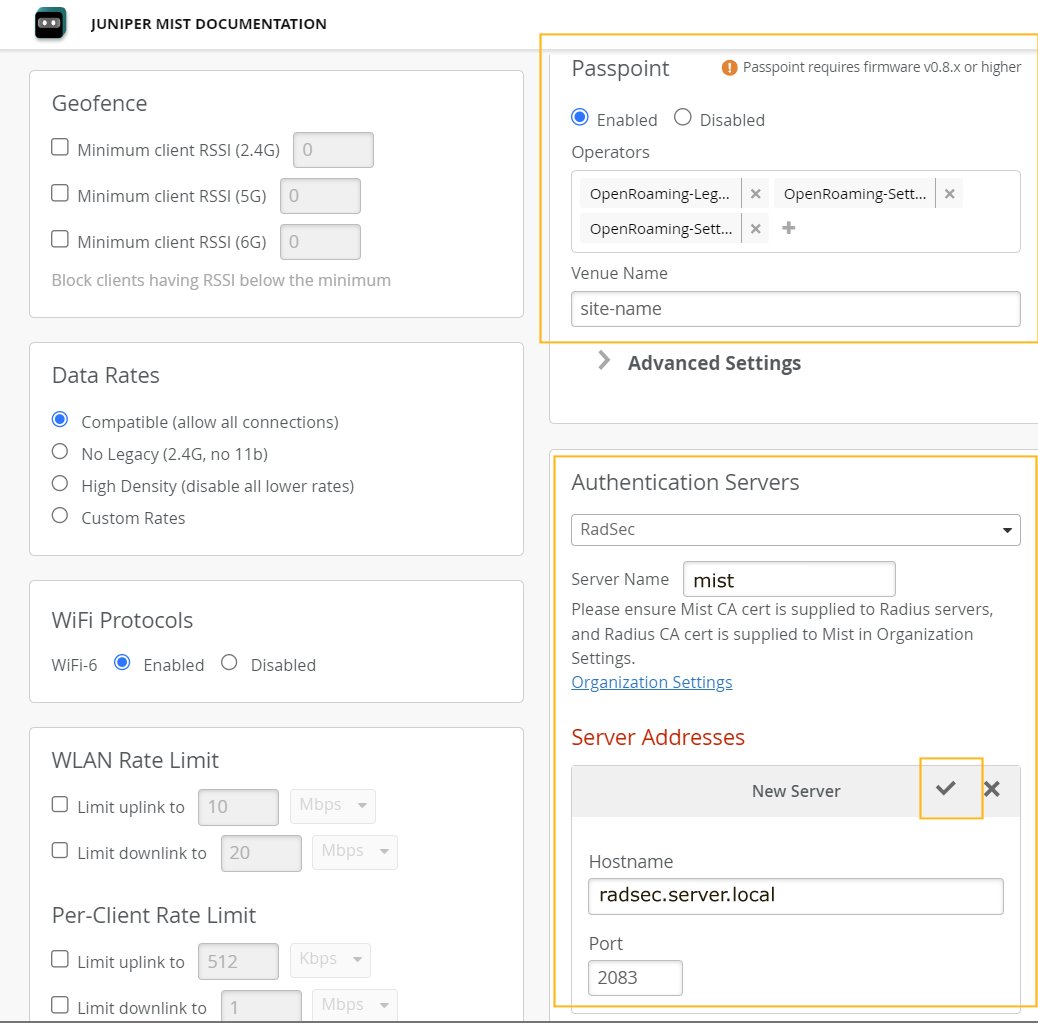

- 그림 1에 나온 것처럼 Enterprise(802.1X)를 선택하면 Passpoint 섹션을 사용할 수 있습니다.

그림 1: OpenRoaming Passpoint[ Enable]을 선택하고 다음 [Operator]를 선택합니다.

OpenRoaming-레거시

OpenRoaming-Settled

OpenRoaming-Settlement-Free

- 인증 서버 섹션의 드롭다운에서 RadSec을 선택합니다.

- 서버 이름의 경우 서버 인증서에 표시되는 대로 RadSec 프록시에 대해 지정된 이름을 사용합니다. 주니퍼 AP는 이 이름을 사용하여 RadSec 서버를 확인합니다.

- 포트의 경우 기본값은 2083입니다. RadSec 서버에 다른 것을 사용하는 경우 지정하십시오.

- 확인 표시를 클릭하여 RadSec 서버 구성을 추가합니다.

- 구성 페이지 상단에서 생성 버튼을 클릭하여 설정을 완료합니다.

RadSec 소개

클라이언트는 RADIUS만으로 신뢰할 수 있는 네트워크를 사용하여 RADIUS 서버에 연결한 다음 ID를 인증하고 권한을 부여합니다. 이 핸드셰이크의 일부에는 일반 텍스트로 IP 주소를 교환하고 공유 암호를 사용하여 연결을 설정하는 작업이 포함됩니다. 이 시퀀스는 클라이언트가 연결하거나 다시 연결할 때마다 반복됩니다. 그러나 수신자가 UDP를 인식하지 않고, 연결이 안전하지 않을 수 있으며, 로밍으로 인해 사용자가 재인증해야 할 수 있다는 단점이 있습니다.

반면 RadSec은 클라이언트와 서버 사이에 암호화된 TLS 터널을 형성하여 OpenRoaming 트래픽이 공용 네트워크를 통해 안전하게 전송될 수 있도록 합니다. 또한 RadSec은 엔터프라이즈 공개 키 인프라(PKI) 및 x.509 디지털 인증서를 활용하여 동적 연결을 즉석에서 생성할 수 있습니다. 조직은 클라이언트와 서버 모두에 인증서를 발급하여 각자가 서로의 진위 여부를 증명할 수 있도록 하여 중간자 공격을 방지합니다. 또한 조직 수준의 PKI 인증서는 클라이언트가 재인증을 위해 호출할 때마다 인증서를 다시 제출하기 때문에 원활한 로밍을 제공할 수 있습니다. 마지막으로, RadSec 프록시는 OpenRoaming 프로토콜을 사용하여 로밍 사용자의 인증 요청을 자격 증명에 따라 올바른 RADIUS로 라우팅합니다.