이 페이지에서

대시보드 개요

J-Web 대시보드란?

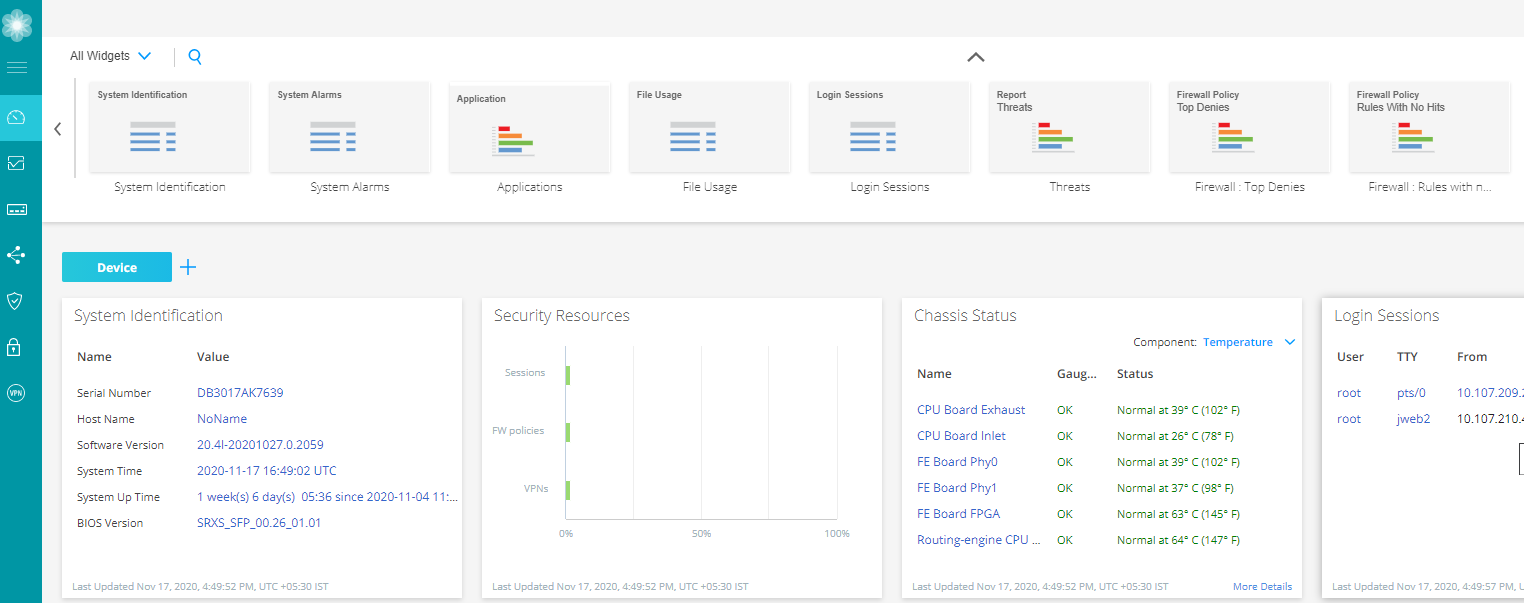

J-Web 대시보드는 SRX 시리즈 디바이스에서 검색된 시스템 및 네트워크 상태에 대한 통합 개요를 제공합니다.

최상위 메뉴에서 대시보드를 사용하려면 대시보드를 선택합니다. 기본적으로 대시보드 페이지에는 모든 위젯 미리보기가 표시됩니다.

그림 1 은 SRX345 서비스 게이트웨이 대시보드 페이지의 예를 보여줍니다.

위젯 사용

각 위젯 창은 별도의 프레임 역할을 합니다. + 아이콘을 클릭하여 별도의 대시보드를 추가하고 쉽게 이름을 지정할 수 있습니다. 위젯 창 위의 오른쪽 상단 모서리에서 새로 고침 아이콘을 클릭하여 대시보드 페이지의 디스플레이를 새로 고칠 수 있습니다.

범주 중 하나를 선택하여 디바이스의 위젯을 볼 수 있습니다.

-

모든 위젯 - 지원되는 모든 위젯을 표시합니다.

애플리케이션 - 지원되는 애플리케이션 관련 위젯만 표시

디바이스 - 지원되는 디바이스 관련 위젯만 표시합니다.

보안 - 지원되는 보안 관련 위젯만 표시

위협 활동 창은 SRX5400, SRX5600 및 SRX5800 디바이스에서 사용할 수 없습니다.

논리적 시스템을 위해 구성된 SRX 시리즈 디바이스의 경우 사용자 논리적 시스템 관리자로 로그인할 때 논리적 시스템 식별 및 논리적 시스템 프로필 창이 표시됩니다. 대시보드 기본 설정에서 사용할 수 있는 유일한 논리적 시스템 창입니다.

구조 구성이 설정되지 않은 경우, 설정된 복구 구성 링크는 디바이스 관리 > 구성 관리 > 복구 페이지로 안내하여 구조 구성을 설정합니다.

대시보드에서 위젯을 사용하려면,

팔레트 또는 미리보기 컨테이너에서 대시보드로 위젯을 드래그합니다.

J-Web 대시보드에 위젯을 추가할 때, 새로 고침 시 짧은 시간 동안 라우팅 엔진 높은 CPU 사용량을 관찰할 수 있습니다. CPU 사용량을 낮추기 위해 4개의 위젯을 사용하는 것이 좋습니다.

각 위젯 맨 위에 마우스를 쳐 최소화, 새로 고침하고 각 아이콘을 사용하여 닫습니다.

참고:대시 데이터는 기본적으로 매 분마다 새로 고쳐집니다. 대시의 새로 고침 간격을 수동으로 구성할 수 없습니다. 데이터가 캐시에 숙지되지 않은 경우, 대시렛 새로 고침 중에는 캐시에서 데이터가 로드됩니다. 데이터가 숙성되면 다음 새로 고침 간격 주기 동안 디바이스에서 검색됩니다.

표 1 은 선택한 디바이스를 기반으로 대시보드 위젯 옵션을 제공합니다.

필드 |

설명 |

|---|---|

| 시스템 알람 |

수신된 시간, 심각도, 알람에 대한 설명 및 취해야 할 작업을 제공합니다. |

| 시스템 식별 |

소프트웨어의 일련번호, 호스트 이름, 소프트웨어 버전, BIOS 버전, 시스템 업타임 및 시스템 시간과 같은 시스템 세부 정보를 제공합니다. |

| 로그인 세션 |

사용자 자격 증명, 로그인 시간, 유휴 시간 및 호스트를 제공합니다. |

| 파일 사용 |

로그, 임시, 충돌 및 데이터베이스 파일에 대한 현재 공간 요구 사항을 제공합니다. 유지(Maintain )를 클릭하여 이러한 파일의 일부 또는 전체를 다운로드하거나 삭제합니다.

참고:

파일 사용 위젯은 디바이스 SRX5000 라인 RE3 라인 카드를 지원합니다. |

| 응용 프로그램 |

세션 또는 대역폭을 기반으로 상위 10개 애플리케이션을 표시합니다. |

| 위협 |

카운트별로 정렬된 상위 10개 IPS 소스, 스팸 차단 소스 및 바이러스 차단 이름을 표시합니다. |

| 리소스 활용도 |

데이터와 컨트롤 플레인 모두에 사용되는 CPU, 메모리 및 스토리지를 그래픽으로 표현합니다. CPU 컨트롤은 CPU 컨트롤을 마우스로 사용할 때 1분 동안의 로드 평균 값도 보여줍니다.

참고:

리소스 활용 위젯은 디바이스 SRX5000 라인 RE3 라인 카드를 지원합니다. |

| 방화벽: 최상위 거부 |

카운트별로 정렬된 소스 IP 주소를 기반으로 방화벽에서 거부된 상위 요청을 표시합니다. |

| 방화벽 정책: 안타를 기록하지 않는 규칙 |

카운트별로 정렬된 가장 많은 규칙이 적용되지 않는 방화벽 정책을 표시합니다. |

| 위협 활동 |

디바이스에서 수신된 최신 위협을 제공합니다. |

| 방화벽: 주요 이벤트 |

카운트별로 정렬된 네트워크 트래픽의 상위 10개 방화벽 이벤트를 모두 표시합니다. |

| IDP: 주요 이벤트 |

카운트별로 정렬된 이벤트 유형으로 그룹화된 상위 10개의 IDP 이벤트를 표시합니다. |

| 신호 강도 |

디바이스의 신호 강도를 표시합니다. |

| 인터페이스: 가장 손실된 패킷 |

CLI 응답을 기반으로 상위 5개 인터페이스를 표시합니다. 상위 개 수는 10개까지 증가합니다. |

| 인터페이스: 대부분의 세션 |

대부분의 세션으로 상위 10개 인터페이스를 표시합니다. |

| IP: 주요 목적지 |

카운트 또는 볼륨별로 정렬된 상위 10개 대상 주소를 표시합니다. |

| IP: 주요 소스 |

카운트 또는 볼륨별로 정렬된 네트워크 트래픽의 상위 10개 소스 주소를 표시합니다. |

| 바이러스: 최상단 차단 |

카운트별로 정렬된 상위 10개 차단 바이러스를 표시합니다. |

| 영역: 패킷별 최상위 대역폭 |

패킷의 최대 처리량 속도로 상위 10개 영역을 표시합니다. |

| 웹 필터링: 웹 최상위 차단 |

CLI 응답을 기반으로 차단된 상위 5개 웹을 표시합니다. |

| 웹 필터링: 상위 소스 주소 |

CLI 응답을 기반으로 상위 4개 소스 주소 웹 필터를 표시합니다. |

| 웹 필터링: 주요 대상 주소 |

CLI 응답을 기반으로 상위 4개 대상 주소 웹 필터를 표시합니다. |

| 애플리케이션 및 사용자: 사용자당 차단된 고위험 애플리케이션 |

CLI 응답을 기반으로 사용자당 차단된 상위 4개 고위험 애플리케이션을 표시합니다. |

| 애플리케이션 및 사용자: 사용자당 허용되는 고위험 애플리케이션 |

사용자당 허용되는 고위험 애플리케이션을 표시합니다. |

| 보안 리소스 |

최대, 구성 및 활성화된 세션 수, 방화벽/VPN 정책 및 IPsec VPN을 제공합니다. |

| 컨텐츠 필터링: 주요 콘텐츠 필터 |

상위 10개 프로토콜, 이유 및 소스 주소를 표시합니다. |

| 웹 필터링: 상위 웹 범주 |

상위 10개 웹 범주, 보안 위험, 생산성 손실, 법적 책임 및 차단된 범주를 표시합니다. |

| 위협 모니터링 |

식별된 상위 멀웨어, 위협 및 감염된 범주를 표시합니다. |

| 볼륨/카운트별 고위험 애플리케이션의 최고 사용자 |

고위험 애플리케이션의 상위 사용자를 볼륨별로 표시합니다. |

| 애플리케이션 및 사용자: 주요 카테고리 |

카운트 및 볼륨별로 정렬된 애플리케이션 및 사용자의 상위 4개 범주를 표시합니다. |

| 애플리케이션 및 사용자: 최고 사용자 |

카운트 및 볼륨으로 정렬된 상위 4개 사용자를 표시합니다. |

| 애플리케이션 및 사용자: 최상위 IP |

카운트 및 볼륨별로 정렬된 애플리케이션 및 사용자의 상위 4개 IP를 표시합니다. |

| 애플리케이션 및 사용자: 고위험 애플리케이션 |

위험, 수 및 볼륨으로 정렬된 상위 4개 고위험 애플리케이션을 표시합니다. |

| 스팸 차단: 상위 소스 주소 |

소스 주소별로 상위 4개 스팸 차단 그룹을 표시하고 카운트별로 정렬합니다. |

| 애플리케이션 및 사용자: 카테고리/유형별 애플리케이션 사용 |

범주 그룹별 상위 5개 애플리케이션 사용량을 표시합니다. |

| 애플리케이션 및 사용자: 애플리케이션 사용량이 가장 중요한 사용자 |

가장 중요한 애플리케이션 사용량을 가진 상위 5개 사용자를 표시합니다. |

| 스토리지 사용량 |

다른 시스템 구성 요소에 대한 사용 및 사용 가능한 스토리지 및 사용 정보를 표시합니다. |

| 논리적 시스템 식별 |

논리적 시스템 이름, 논리적 시스템에 할당된 보안 프로필, 소프트웨어 버전 및 시스템 시간을 제공합니다. |

| 논리적 시스템 프로파일 |

사용자 논리적 시스템에 할당된 리소스 유형, 사용 및 예약된 리소스 수, 허용되는 최대 리소스 수를 표시합니다. |

| 위협 지도: 바이러스 |

마지막 1시간 데이터를 표시합니다. Monitor > Logs > 위협에서 자세한 내용을 클릭하여 바이러스 차단 이벤트 로그를 확인하세요. |

| 위협 맵: IPS |

마지막 1시간 데이터를 표시합니다. 자세한 내용을 클릭하여 Monitor > Logs > 위협에서 IPS 이벤트 로그를 확인하세요. |

| NAT - 상위 소스 변환 히트 |

상위 10개 소스 변환 히트를 표시합니다. 모든 이벤트에 > 모니터 > 로그에서 소스 NAT 로그를 보려면 자세한 내용을 클릭합니다. |

| NAT - 최고 대상 변환 히트 |

상위 10개 대상 변환 히트를 표시합니다. 모든 이벤트를 > 모니터 > 로그에서 대상 NAT 로그를 보려면 자세한 내용을 클릭합니다. |

| 심각도에 의한 인시던트 |

마지막 1시간 데이터의 상위 4가지 인시던트 표시. |

| C&C 서버 및 멀웨어 소스 위치 |

위젯을 통해 C&C 서버 또는 멀웨어 소스를 볼 수 있습니다. 둘 다 마지막 1시간 데이터를 표시합니다. 자세한 내용을 보려면 다음을 클릭하십시오.

|

| IPsec VPN(IKE 피어) |

ADVPN 허브 앤 스포크, 원격 액세스, Site-to-Site/Hub & Spoke와 같은 IPsec VPN 토폴로지의 상태 수를 표시합니다. 자세한 내용을 클릭하여 모니터 > 네트워크 > IPsec VPN 페이지로 리디렉션합니다. |