레이어 3 VPN을 통한 IPv4 트래픽

레이어 3 VPN의 IPv4 경로 배포 이해

VPN 내에서 VPN-IPv4 경로의 배포는 PE 및 CE 라우터 간에, 그리고 PE 라우터 간에 발생합니다( 그림 1 참조).

내 경로 배포

내 경로 배포

이 섹션은 다음 주제에 대해 설명합니다.

CE에서 PE 라우터로의 경로 배포

CE 라우터는 직접 연결된 PE 라우터에 대한 경로를 발표합니다. 발표된 경로는 IPv4 형식입니다. PE 라우터는 VPN을 위한 VRF 테이블에 경로를 배치합니다. Junos OS에서 이것은 routing-instance-name.inet.0 라우팅 테이블이며, 여기서 routing-instance-name 은 VPN의 구성된 이름입니다.

CE와 PE 라우터 간의 연결은 원격 연결(WAN 연결) 또는 직접 연결(예: 프레임 릴레이 또는 이더넷 연결)일 수 있습니다.

CE 라우터는 다음 중 하나를 사용하여 PE 라우터와 통신할 수 있습니다.

-

최단 경로 우선(OSPF)

-

찢다

-

BGP(Border

-

정적 경로

그림 2 는 CE 라우터에서 PE 라우터로 경로가 배포되는 방식을 보여줍니다. 라우터 PE1은 서로 다른 VPN에 있는 두 개의 CE 라우터에 연결됩니다. 따라서 각 VPN에 대해 하나씩 두 개의 VRF 테이블을 생성합니다. CE 라우터는 IPv4 경로를 발표합니다. PE 라우터는 이러한 경로를 각 VPN에 하나씩 두 개의 서로 다른 VRF 테이블에 설치합니다. 마찬가지로, 라우터 PE2는 직접 연결된 두 개의 CE 라우터에서 경로가 설치되는 두 개의 VRF 테이블을 생성합니다. 라우터 PE3는 단 하나의 VPN에만 직접 연결되어 있기 때문에 하나의 VRF 테이블을 생성합니다.

로의 경로 분포

로의 경로 분포

PE 라우터 간 경로 배포

하나의 PE 라우터가 직접 연결된 고객 에지(CE) 라우터에서 광고된 경로를 수신하면, 해당 VPN에 대한 VRF 내보내기 정책에 대해 수신된 경로를 확인합니다. 일치하는 경우 경로는 VPN-IPv4 형식으로 변환됩니다. 즉, 8바이트 경로 식별자가 4바이트 VPN 접두사 앞에 추가되어 12바이트 VPN-IPv4 주소를 형성합니다. 그런 다음 경로에 경로 대상 커뮤니티가 태그 지정됩니다. PE 라우터는 VRF 가져오기 정책에서 사용할 원격 PE 라우터에 VPN-IPv4 형식의 경로를 발표합니다. 경로는 프로바이더의 코어 네트워크에서 구성된 IBGP 세션을 사용하여 배포됩니다. 경로가 일치하지 않으면 다른 PE 라우터로 내보내지지 않지만 동일한 VPN에 있는 두 개의 CE 라우터가 동일한 PE 라우터에 직접 연결된 경우와 같이 라우팅을 위해 여전히 로컬에서 사용할 수 있습니다.

원격 PE 라우터는 경로가 PE 라우터 간의 IBGP 세션에서 가져오기 정책을 통과하면 경로를 bgp.l3vpn.0 테이블에 배치합니다. 동시에 VPN의 VRF 가져오기 정책에 대한 경로를 확인합니다. 일치하는 경우 경로 식별자가 경로에서 제거되고 IPv4 형식의 VRF 테이블( routing-instance-name.inet.0 테이블)에 배치됩니다.

그림 3 은 라우터 PE1이 프로바이더의 코어 네트워크에 있는 다른 PE 라우터로 경로를 배포하는 방법을 보여줍니다. 라우터 PE2 및 라우터 PE3에는 각각 IBGP 세션을 통해 수신된 경로를 수락하고 VRF 테이블에 설치할지 여부를 결정하는 데 사용하는 VRF 가져오기 정책이 있습니다.

간 경로 분포

간 경로 분포

PE 라우터가 직접 연결된 고객 에지( 그림 3의 라우터 PE1)로부터 보급된 경로를 수신하면 다음 절차를 사용하여 경로를 검사하고 VPN 경로로 변환한 후 원격 PE 라우터에 배포합니다.

-

PE 라우터는 해당 VPN에 대한 VRF 내보내기 정책을 사용하여 수신 경로를 확인합니다.

-

수신된 경로가 내보내기 정책과 일치하면 경로는 다음과 같이 처리됩니다.

-

경로는 VPN-IPv4 형식으로 변환됩니다. 즉, 8바이트 경로 식별자가 4바이트 VPN 접두사 앞에 추가되어 12바이트 VPN-IPv4 주소를 형성합니다.

-

경로 대상 커뮤니티가 경로에 추가됩니다.

-

PE 라우터는 VPN-IPv4 형식의 경로를 원격 PE 라우터에 광고합니다. 경로는 프로바이더의 코어 네트워크에서 구성된 IBGP 세션을 사용하여 배포됩니다.

-

-

경로가 내보내기 정책과 일치하지 않으면 원격 PE 라우터로 내보내지지 않지만 라우팅을 위해 여전히 로컬에서 사용할 수 있습니다(예: 동일한 VPN에 있는 두 개의 CE 라우터가 동일한 PE 라우터에 직접 연결된 경우).

원격 PE 라우터가 다른 PE 라우터( 그림 3의 라우터 PE2 및 PE3)로부터 광고된 경로를 수신하면 다음 절차를 사용하여 경로를 처리합니다.

-

PE 라우터 간의 IBGP 세션에서 가져오기 정책에 의해 경로가 허용되면, 원격 PE 라우터는 경로를 bgp.l3vpn.0 테이블에 배치합니다.

-

원격 PE 라우터는 VPN에 대한 VRF 가져오기 정책에 대해 경로의 경로 대상 커뮤니티를 확인합니다.

-

일치하는 경우 경로 식별자가 경로에서 제거되고 IPv4 형식의 VRF 테이블( routing-instance-name.inet.0 테이블)에 배치됩니다.

PE에서 CE 라우터로의 경로 배포

원격 PE 라우터는 IPv4 형식의 VRF 테이블의 경로를 직접 연결된 CE 라우터로 발표합니다.

PE 라우터는 다음 라우팅 프로토콜 중 하나를 사용하여 CE 라우터와 통신할 수 있습니다.

-

최단 경로 우선(OSPF)

-

찢다

-

BGP(Border

-

정적 경로

그림 4 는 3개의 PE 라우터가 연결된 CE 라우터에 대한 경로를 발표하는 방법을 보여줍니다.

로의 경로 분포

로의 경로 분포

VPN-IPv4 주소 및 경로 식별자 이해하기

레이어 3 VPN은 RFC 1918(사설 인터넷에 대한 주소 할당)에 정의된 대로 공용 주소 또는 개인 주소를 사용할 수 있는 개인 네트워크를 공용 인터넷 인프라를 통해 연결하기 때문에 개인 네트워크에서 개인 주소를 사용할 때 주소가 다른 개인 네트워크의 주소와 겹칠 수 있습니다.

그림 5는 서로 다른 개인 네트워크의 개인 주소가 어떻게 겹칠 수 있는지 보여 줍니다. 여기서 VPN A 및 VPN B 내의 사이트는 개인 네트워크에 주소 공간 10.1.0.0/16, 10.2.0.0/16 및 10.3.0.0/16을 사용합니다.

간의 중복 주소

간의 중복 주소

개인 주소가 겹치지 않도록 하려면 개인 주소 대신 공용 주소를 사용하도록 네트워크 디바이스를 구성할 수 있습니다. 그러나 이것은 크고 복잡한 작업입니다. RFC 4364에 제공된 솔루션은 기존 개인 네트워크 번호를 사용하여 모호하지 않은 새 주소를 만듭니다. 새 주소는 BGP 프로토콜에 확장으로 추가된 BGP 주소 패밀리인 VPN-IPv4 주소 패밀리의 일부입니다. VPN-IPv4 주소에서는 경로 식별자라고 하는 VPN을 식별하는 값이 프라이빗 IPv4 주소 앞에 접두사로 추가되어 프라이빗 IPv4 주소를 고유하게 식별하는 주소를 제공합니다.

PE 라우터만 BGP에 대한 VPN-IPv4 주소 확장을 지원해야 합니다. 수신 PE 라우터는 VPN 내의 디바이스에서 IPv4 경로를 수신하면 경로에 경로 구분자 접두사를 추가하여 이를 VPN-IPv4 경로로 변환합니다. VPN-IPv4 주소는 PE 라우터 간에 교환되는 경로에만 사용됩니다. 송신 PE 라우터가 VPN-IPv4 경로를 수신하면 연결된 CE 라우터에 경로를 알리기 전에 경로 식별자를 제거하여 VPN-IPv4 경로를 IPv4 경로로 다시 변환합니다.

VPN-IPv4 주소의 형식은 다음과 같습니다.

-

경로 구분자는 다음 형식 중 하나로 지정할 수 있는 6바이트 값입니다.

-

as-number:number, 여기서as-number는 AS 번호(2바이트 값)이고number는 임의의 4바이트 값입니다. AS 번호는 1에서 65,535까지의 범위에 있을 수 있습니다. IANA(Internet Assigned Numbers Authority)에서 할당한 비개인 AS 번호, 가급적이면 ISP(인터넷 서비스 공급자) 자체 또는 고객의 자체 AS 번호를 사용하는 것이 좋습니다. -

ip-address:number, 여기서ip-address은(는) IP 주소(4바이트 값)이고number은(는) 임의의 2바이트 값입니다. IP 주소는 전역적으로 고유한 유니캐스트 주소가 될 수 있습니다. 문에router-id구성한 주소(할당된 접두사 범위 내의 비개인 주소)를 사용하는 것이 좋습니다.

-

-

IPv4 address—VPN 내 디바이스의 4바이트 주소입니다.

그림 5 는 경로 식별자에서 AS 번호를 사용하는 방법을 보여줍니다. VPN A가 AS 65535에 있고 VPN B가 AS 666에 있다고 가정하고(이 두 AS 번호는 모두 ISP에 속함) VPN A의 사이트 2에 대한 경로 식별자가 65535:02이고 VPN B의 사이트 2에 대한 경로 식별자가 666:02라고 가정합니다. 라우터 PE2는 VPN A의 CE 라우터로부터 경로를 수신하면 IP 주소 10.2.0.0에서 VPN-IPv4 주소 65535:02:10.2.0.0으로 변환합니다. PE 라우터는 VPN A와 동일한 주소 공간을 사용하는 VPN B로부터 경로를 수신하면 이를 VPN-IPv4 주소 666:02:10.2.0.0으로 변환합니다.

IP 주소가 경로 식별자에 사용되는 경우 라우터 PE2의 IP 주소가 172.168.0.1이라고 가정합니다. PE 라우터는 VPN A로부터 경로를 수신하면 이를 VPN-IPv4 주소 172.168.0.1:0:10.2.0.0/16으로 변환하고 VPN B에서 172.168.0.0:1:10.2.0.0/16으로 경로를 변환합니다.

경로 구분자는 서로 다른 VPN의 IPv4 주소에 대한 PE 라우터 사이에서만 사용됩니다. 수신 PE 라우터는 경로 식별자를 생성하고 고객 에지(CE) 라우터에서 수신한 IPv4 경로를 VPN-IPv4 주소로 변환합니다. 송신 PE 라우터는 VPN-IPv4 경로를 IPv4 경로로 변환한 후 CE 라우터에 알립니다.

VPN-IPv4 주소는 BGP 주소의 한 유형이기 때문에 PE 라우터가 프로바이더의 코어 네트워크 내에서 VPN-IPv4 경로를 배포할 수 있도록 PE 라우터 쌍 간에 IBGP 세션을 구성해야 합니다. (모든 PE 라우터는 동일한 AS 내에 있는 것으로 가정됩니다.)

BGP 커뮤니티를 정의하여 PE 라우터 간의 경로 배포를 제한합니다. BGP 커뮤니티 정의는 그 자체로 IPv4 주소를 구별하지 않습니다.

그림 6 은 라우터 PE1이 VPN A의 사이트 1에 있는 CE 라우터로부터 수신한 경로에 경로 구분자 10458:22:10.1/16을 추가하고 이러한 경로를 다른 두 PE 라우터로 전달하는 방법을 보여줍니다. 마찬가지로, 라우터 PE1은 VPN B의 사이트 1에서 CE 라우터가 수신한 경로에 경로 구분자 10458:23:10.2/16을 추가하고 이러한 경로를 다른 PE 라우터로 전달합니다.

레이어 3 VPN을 위한 IPv4 패킷 포워딩 구성

레이어 2 및 레이어 3 VPN에서 IPv4 트래픽에 대한 패킷 전달을 지원하도록 라우터를 구성할 수 있습니다. 패킷 전달은 구성된 도우미 서비스의 유형에 따라 다음 방법 중 하나로 처리됩니다.

BOOTP 서비스 - 클라이언트는 BOOTP 서비스로 구성된 라우터를 통해 지정된 라우팅 인스턴스의 서버로 부트스트랩 프로토콜(BOOTP) 요청을 보냅니다. 서버는 클라이언트 주소를 인식하고 BOOTP 서비스로 구성된 라우터에 응답을 다시 보냅니다. 이 라우터는 지정된 라우팅 인스턴스의 올바른 클라이언트 주소로 응답을 전달합니다.

기타 서비스 - 클라이언트는 서비스로 구성된 라우터를 통해 지정된 라우팅 인스턴스의 서버로 요청을 보냅니다. 서버는 클라이언트 주소를 인식하고 지정된 라우팅 인스턴스의 올바른 클라이언트 주소로 응답을 보냅니다.

VPN에 대한 패킷 전달을 활성화하려면 문을 포함합니다.helpers

helpers {

service {

description description-of-service;

server {

address address {

routing-instance routing-instance-names;

}

}

interface interface-name {

description description-of-interface;

no-listen;

server {

address address {

routing-instance routing-instance-names;

}

}

}

}

}

다음 계층 수준에서 이 명령문을 포함시킬 수 있습니다:

[edit forwarding-options][edit logical-systems logical-system-name forwarding-options][edit routing-instances routing-instance-name forwarding-options]메모:여러 VPN에 대해 패킷 전달을 활성화할 수 있습니다. 그러나 클라이언트와 서버는 동일한 VPN 내에 있어야 합니다. 클라이언트와 서버 간의 경로를 따라 패킷 포워딩이 활성화된 모든 주니퍼 네트웍스 라우팅 플랫폼도 동일한 VPN 내에 상주해야 합니다.

주소 및 라우팅 인스턴스가 함께 고유한 서버를 구성합니다. 이는 여러 서버를 허용할 수 있는 BOOTP 서비스로 구성된 라우터에 영향을 미칩니다.

예를 들어 BOOTP 서비스는 다음과 같이 구성할 수 있습니다.

[edit forwarding-options helpers bootp] server address 10.2.3.4 routing-instance [instance-A instance-B];

주소는 동일하더라도 라우팅 인스턴스가 다릅니다. 에서 instance-A BOOTP 서비스를 위해 들어오는 패킷은 라우팅 인스턴스에서 instance-A 로 10.2.3.4 전달되고, 에서 instance-B 들어오는 패킷은 라우팅 인스턴스에서 instance-B 로 전달됩니다. 다른 서비스는 단일 서버만 수락할 수 있으므로 이 구성은 이러한 경우에 적용되지 않습니다.

예: 기본 MPLS 기반 레이어 3 VPN 구성

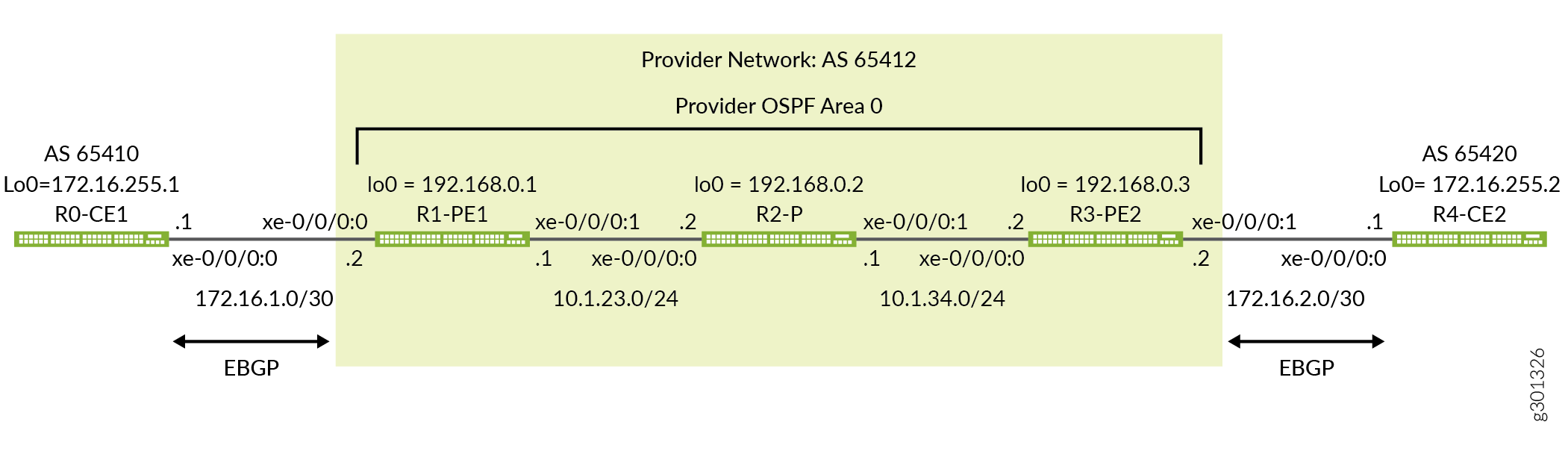

이 예에서는 Junos OS를 실행하는 라우터 또는 스위치에서 기본 MPLS 기반 레이어 3 VPN을 구성하고 검증하는 방법을 보여 줍니다. IPv4 기반 예에서는 프로바이더와 고객 에지 디바이스 간의 라우팅 프로토콜로 EBGP를 사용합니다.

당사 콘텐츠 테스트 팀은 이 예제를 검증하고 업데이트했습니다.

Junos OS를 실행하는 라우터와 스위치를 사용하여 MPLS 기반의 레이어 3 VPN(가상 프라이빗 네트워크)을 구축하여 고객 사이트를 레이어 3 연결과 상호 연결할 수 있습니다. 정적 라우팅이 지원되는 반면, 레이어 3 VPN은 일반적으로 고객 디바이스가 공급자 네트워크와 라우팅 정보를 교환하도록 하며 IP 프로토콜(예: IPv4 및/또는 IPv6)에 대한 지원이 필요합니다.

이는 고객 디바이스가 IP 프로토콜을 기반으로 하지 않을 수 있고 고객 에지(CE) 디바이스 간에 라우팅(있는 경우)이 발생하는 레이어 2 VPN과 대조적입니다. CE 디바이스가 공급자 에지 디바이스와 상호 작용(피어)하는 레이어 3 VPN과 달리, 레이어 2 VPN에서는 고객 트래픽이 CE 디바이스 간에 엔드투엔드를 실행하는 모든 라우팅 프로토콜을 통해 공급자 코어를 투명하게 통과합니다.

MPLS 기반 VPN은 프로바이더 네트워크에서 기본 MPLS 기능을 필요로 합니다. 기본 MPLS가 작동하면 프로바이더 코어를 통한 전송을 위해 LSP(Label-Switched Path)를 사용하는 VPN을 구성할 수 있습니다.

VPN 서비스의 추가는 공급자 네트워크의 기본 MPLS 스위칭 작업에 영향을 미치지 않습니다. 실제로 프로바이더(P) 디바이스는 VPN을 인식하지 못하기 때문에 기본 MPLS 구성만 필요합니다. VPN 상태는 프로바이더 에지(PE) 디바이스에서만 유지됩니다. 이것이 MPLS 기반 VPN이 잘 확장되는 주요 이유입니다.

- 요구 사항

- 개요 및 토폴로지

- 빠른 구성

- MPLS 기반 레이어 3 VPN을 위한 로컬 PE(PE1) 디바이스 구성

- MPLS 기반 레이어 3 VPN을 위한 원격 PE(PE2) 디바이스 구성

- 확인

요구 사항

이 예에서 사용되는 소프트웨어 및 하드웨어 구성 요소는 다음과 같습니다:

라우팅 및 스위칭 디바이스용 Junos OS 릴리스 12.3 이상

Junos OS 릴리스 20.3R1에서 재검증됨

PE(Provider Edge) 디바이스 2개

단일 공급자(P) 디바이스

고객 에지(CE) 디바이스 2개

이 예에서는 레이어 3 VPN을 기존 MPLS 기준선에 추가하는 방법에 초점을 맞춥니다. 네트워크에 MPLS가 아직 구축되지 않은 경우 기본 MPLS 구성이 제공됩니다.

MPLS 기반 VPN을 지원하기 위해 기본 MPLS 기준은 다음과 같은 기능을 제공해야 합니다.

MPLS 제품군 지원으로 운영되는 코어 대면 및 루프백 인터페이스

공급자(P 및 PE) 디바이스의 루프백 주소 간 연결성을 제공하기 위한 최단 경로 우선(OSPF) 또는 IS-IS(Intermediate System to Intermediate System)와 같은 내부 게이트웨이 프로토콜

LSP를 신호하기 위한 LDP 또는 RSVP와 같은 MPLS 신호 전송 프로토콜

PE 디바이스 루프백 주소 간에 설정된 LSP

LSP는 주어진 VPN에 참여하는 PE 디바이스의 각 쌍 사이에 필요합니다. 향후 VPN 성장을 수용할 수 있도록 모든 PE 디바이스 간에 LSP를 구축하는 것이 좋습니다. LSP는 [edit protocols mpls] 계층 수준에서 구성합니다. CCC(Circuit Cross-Connect) 연결을 위한 MPLS 구성과는 달리, PE 디바이스의 고객 대면(에지) 인터페이스와 LSP를 수동으로 연결할 필요가 없습니다. 대신 레이어 3 VPN은 BGP 신호를 사용하여 사이트 연결성을 보급합니다. 이 BGP 신호 처리는 원격 VPN 사이트를 LSP 포워딩 다음 홉으로 매핑하는 작업을 자동화합니다. 즉, 레이어 3 VPN을 사용하면 PE 디바이스의 에지 대면 인터페이스에 LSP를 명시적으로 매핑할 필요가 없습니다.

개요 및 토폴로지

레이어 3 VPN을 통해 고객은 서비스 프로바이더의 기술 전문 지식을 활용하여 효율적인 사이트 간 라우팅을 보장할 수 있습니다. 고객 에지(CE) 디바이스는 일반적으로 BGP 또는 OSPF와 같은 라우팅 프로토콜을 사용하여 서비스 프로바이더 에지(PE) 디바이스와 경로를 교환합니다. 정적 라우팅은 레이어 3 VPN에 지원되지만 일반적으로 동적 라우팅 프로토콜이 선호됩니다.

VPN의 정의는 로컬 및 원격 PE 디바이스의 변경만 포함합니다. 이러한 디바이스는 기본 MPLS 스위칭 기능만 제공하므로 공급자 디바이스(이미 작동하는 MPLS 기준이 있다고 가정)에 추가 구성이 필요하지 않습니다. CE 디바이스는 MPLS를 사용하지 않으며 기본 인터페이스 및 라우팅 프로토콜 구성만 필요하므로 PE 디바이스와 상호 작용할 수 있습니다.

레이어 3 VPN에서는 로컬 PE 디바이스와 피어링하도록 CE 디바이스를 구성합니다. 이는 고객 에지(CE) 디바이스가 MPLS 기반 프로바이더 코어를 통해 연결되어 있음에도 불구하고 공유 링크에 있는 것처럼 서로 피어링하는 레이어 2 VPN과 대조적입니다.

MPLS 기준이 설정되면 PE 디바이스에서 다음 기능을 구성하여 MPLS 기반 레이어 3 VPN을 설정해야 합니다.

지원하는 BGP 그룹

family inet-vpn unicast연결된 CE 디바이스와 호환되는 인스턴스 유형

vrf및 라우팅 프로토콜 정의가 있는 라우팅 인스턴스연결된 CE 디바이스와 동일한 서브넷에 인터페이스를 배치하는 IPv4 주소와 함께 으로

family inet구성된 PE 디바이스의 고객 대면 인터페이스. 원하는 경우 VLAN 캡슐화 및 해당 VLAN ID도 구성할 수 있습니다.

적절한 엔드투엔드 연결을 위해서는 PE 디바이스와의 피어링을 지원하기 위해 CE 디바이스를 호환 가능한 IP 서브넷 및 라우팅 프로토콜 매개변수로 구성해야 합니다.

그림 7 은 이 예에서 사용된 토폴로지입니다. 이 그림에는 프로바이더 및 고객 네트워크에서 사용되는 인터페이스 이름, IP 주소 지정 및 라우팅 프로토콜이 자세히 나와 있습니다. 또한 CE와 PE 디바이스 간의 피어링 관계도 강조합니다. 이 예시에서 각 고객 에지(CE) 디바이스가 로컬 PE 디바이스 에 EBGP 피어링 세션을 형성할 것으로 예상합니다. 공급자 네트워크와 두 고객 사이트에는 BGP 작업을 지원하기 위해 할당된 AS(Autonomous System) 번호가 있습니다. 이 예제에서는 라우팅 정책 CE 디바이스에 적용되어 프로바이더 페이싱 및 루프백 인터페이스에 대한 직접 경로를 광고합니다.

빠른 구성

이 섹션의 구성을 사용하여 MPLS 기반 레이어 3 VPN을 빠르게 시작하고 실행할 수 있습니다. 구성에는 레이어 3 VPN을 지원하기 위한 기능적 MPLS 기준이 포함됩니다. 이 예는 구성의 VPN 측면에 초점을 맞춥니다. 이 예에서 사용되는 기본 MPLS 기능에 대한 추가 정보는 다음 링크를 참조하십시오.

CLI 빠른 구성

디바이스 구성에는 관리 인터페이스, 정적 경로, 시스템 로깅, 시스템 서비스 및 사용자 로그인 정보가 생략됩니다. 이러한 구성 부분은 위치에 따라 다르며 MPLS 또는 VPN 기능과 직접 관련되지 않습니다.

환경의 세부 사항에 따라 필요에 따라 다음 명령을 편집하고 계층의 구성 모드일 때 로컬 CE(CE1) 디바이스 터미널 창에 붙여넣습니다.[edit]

CE1 디바이스에 대한 전체 구성입니다.

set system host-name ce1 set interfaces xe-0/0/0:0 description "Link from CE1 to PE1 for L3vpn" set interfaces xe-0/0/0:0 unit 0 family inet address 172.16.1.1/30 set interfaces lo0 unit 0 family inet address 172.16.255.1/32 set routing-options router-id 172.16.255.1 set routing-options autonomous-system 65410 set protocols bgp group PE1 type external set protocols bgp group PE1 export adv_direct set protocols bgp group PE1 peer-as 65412 set protocols bgp group PE1 neighbor 172.16.1.2 set policy-options policy-statement adv_direct term 1 from protocol direct set policy-options policy-statement adv_direct term 1 from route-filter 172.16.0.0/16 orlonger set policy-options policy-statement adv_direct term 1 then accept

PE1 디바이스의 전체 구성.

set system host-name pe1 set interfaces xe-0/0/0:0 description "Link from PE1 to CE1 for L3vpn" set interfaces xe-0/0/0:0 unit 0 family inet address 172.16.1.2/30 set interfaces xe-0/0/0:1 description "Link from PE1 to p-router" set interfaces xe-0/0/0:1 mtu 4000 set interfaces xe-0/0/0:1 unit 0 family inet address 10.1.23.1/24 set interfaces xe-0/0/0:1 unit 0 family mpls set interfaces lo0 unit 0 family inet address 192.168.0.1/32 set routing-instances CE1_L3vpn protocols bgp group CE1 type external set routing-instances CE1_L3vpn protocols bgp group CE1 peer-as 65410 set routing-instances CE1_L3vpn protocols bgp group CE1 neighbor 172.16.1.1 set routing-instances CE1_L3vpn instance-type vrf set routing-instances CE1_L3vpn interface xe-0/0/0:0.0 set routing-instances CE1_L3vpn route-distinguisher 192.168.0.1:12 set routing-instances CE1_L3vpn vrf-target target:65412:12 set routing-options router-id 192.168.0.1 set routing-options autonomous-system 65412 set protocols bgp group ibgp type internal set protocols bgp group ibgp local-address 192.168.0.1 set protocols bgp group ibgp family inet-vpn unicast set protocols bgp group ibgp neighbor 192.168.0.3 set protocols mpls label-switched-path lsp_to_pe2 to 192.168.0.3 set protocols mpls interface xe-0/0/0:1.0 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface xe-0/0/0:1.0 set protocols rsvp interface lo0.0 set protocols rsvp interface xe-0/0/0:1.0

P 장치에 대한 전체 구성.

set system host-name p set interfaces xe-0/0/0:0 description "Link from p-router to PE1" set interfaces xe-0/0/0:0 mtu 4000 set interfaces xe-0/0/0:0 unit 0 family inet address 10.1.23.2/24 set interfaces xe-0/0/0:0 unit 0 family mpls set interfaces xe-0/0/0:1 description "Link from p-router to PE2" set interfaces xe-0/0/0:1 mtu 4000 set interfaces xe-0/0/0:1 unit 0 family inet address 10.1.34.1/24 set interfaces xe-0/0/0:1 unit 0 family mpls set interfaces lo0 unit 0 family inet address 192.168.0.2/32 set protocols mpls interface xe-0/0/0:0.0 set protocols mpls interface xe-0/0/0:1.0 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface xe-0/0/0:0.0 set protocols ospf area 0.0.0.0 interface xe-0/0/0:1.0 set protocols rsvp interface lo0.0 set protocols rsvp interface xe-0/0/0:0.0 set protocols rsvp interface xe-0/0/0:1.0

PE2 디바이스의 전체 구성.

set system host-name pe2 set interfaces xe-0/0/0:1 description "Link from PE2 to CE2 for L3vpn" set interfaces xe-0/0/0:1 unit 0 family inet address 172.16.2.2/30 set interfaces xe-0/0/0:0 description "Link from PE2 to p-router" set interfaces xe-0/0/0:0 mtu 4000 set interfaces xe-0/0/0:0 unit 0 family inet address 10.1.34.2/24 set interfaces xe-0/0/0:0 unit 0 family mpls set interfaces lo0 unit 0 family inet address 192.168.0.3/32 set routing-instances CE2_L3vpn protocols bgp group CE2 type external set routing-instances CE2_L3vpn protocols bgp group CE2 peer-as 65420 set routing-instances CE2_L3vpn protocols bgp group CE2 neighbor 172.16.2.1 set routing-instances CE2_L3vpn instance-type vrf set routing-instances CE2_L3vpn interface xe-0/0/0:1.0 set routing-instances CE2_L3vpn route-distinguisher 192.168.0.3:12 set routing-instances CE2_L3vpn vrf-target target:65412:12 set routing-options router-id 192.168.0.3 set routing-options autonomous-system 65412 set protocols bgp group ibgp type internal set protocols bgp group ibgp local-address 192.168.0.3 set protocols bgp group ibgp family inet-vpn unicast set protocols bgp group ibgp neighbor 192.168.0.1 set protocols mpls label-switched-path lsp_to_pe1 to 192.168.0.1 set protocols mpls interface xe-0/0/0:0.0 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface xe-0/0/0:0.0 set protocols rsvp interface lo0.0 set protocols rsvp interface xe-0/0/0:0.0

CE2 디바이스에 대한 전체 구성입니다.

set system host-name ce2 set interfaces xe-0/0/0:0 description "Link from CE2 to PE2 for L3vpn" set interfaces xe-0/0/0:0 unit 0 family inet address 172.16.2.1/30 set interfaces lo0 unit 0 family inet address 172.16.255.2/32 set routing-options router-id 172.16.255.2 set routing-options autonomous-system 65420 set protocols bgp group PE2 type external set protocols bgp group PE2 export adv_direct set protocols bgp group PE2 peer-as 65412 set protocols bgp group PE2 neighbor 172.16.2.2 set policy-options policy-statement adv_direct term 1 from protocol direct set policy-options policy-statement adv_direct term 1 from route-filter 172.16.0.0/16 orlonger set policy-options policy-statement adv_direct term 1 then accept

작업이 만족스러우면 모든 디바이스에서 구성 변경 사항을 커밋해야 합니다. 새로운 MPLS 기반 레이어 3 VPN을 구입하신 것을 축하합니다! 레이어 3 VPN이 예상대로 작동하는지 확인하는 데 필요한 단계는 확인 섹션을 참조하십시오.

MPLS 기반 레이어 3 VPN을 위한 로컬 PE(PE1) 디바이스 구성

이 섹션에서는 이 예에서 PE1 디바이스를 구성하는 데 필요한 단계를 다룹니다. PE 디바이스에 초점을 맞춥니다. PE 디바이스가 VPN 구성이 들어 있는 곳이기 때문입니다. 이 예에서 사용되는 CE 디바이스 및 P 디바이스 구성에 대한 빠른 구성 섹션을 참조하십시오.

MPLS 기준선 구성(필요한 경우)

레이어 3 VPN을 구성하기 전에 PE 디바이스가 작동하는 MPLS 기준선을 가지고 있는지 확인합니다. MPLS 기준이 이미 있는 경우, 단계별 절차로 건너뛰어 레이어 3 VPN을 PE 디바이스에 추가할 수 있습니다.

호스트 이름을 구성합니다.

[edit] user@pe1# set system host-name pe1

코어 및 루프백 인터페이스를 구성합니다.

[edit] user@pe1# set interfaces xe-0/0/0:1 description "Link from PE1 to P-router" [edit] user@pe1# set interfaces xe-0/0/0:1 mtu 4000 [edit] user@pe1# set interfaces xe-0/0/0:1 unit 0 family inet address 10.1.23.1/24 [edit] user@pe1# set interfaces xe-0/0/0:1 unit 0 family mpls [edit] user@pe1# set interfaces lo0 unit 0 family inet address 192.168.0.1/32

모범 사례:레이어 3 VPN은 수신 PE에서 단편화를 수행할 수 있지만, CE가 단편화 없이 최대 크기의 프레임을 보낼 수 있도록 네트워크를 설계하는 것이 가장 좋습니다. 단편화가 발생하지 않도록 하기 위해 공급자 네트워크는 PE 디바이스에 의해 MPLS 및 가상 라우팅 및 포워딩(VRF) 레이블이 추가된 후 CE 디바이스가 생성할 수 있는 가장 큰 프레임을 지원해야 합니다. 이 예에서는 고객 에지(CE) 디바이스를 기본값인 1500바이트 최대 전송 단위(MTU)로 유지하고, 프로바이더 코어는 4000바이트 최대 전송 단위(MTU)를 지원합니다. 이를 통해 CE 디바이스는 MPLS 및 VRF 캡슐화 오버헤드가 있더라도 프로바이더의 네트워크에서 MTU를 초과할 수 없습니다.

프로토콜을 구성합니다.

메모:RSVP 신호 LSP에 대해 트래픽 엔지니어링이 지원되지만 기본 MPLS 스위칭 또는 VPN 구축에는 필요하지 않습니다. 제공된 MPLS 기준은 RSVP를 사용하여 LSP를 신호하고 최단 경로 우선(OSPF)에 대한 트래픽 엔지니어링을 활성화합니다. 그러나 경로 제약 조건이 구성되지 않으므로 LSP가 내부 게이트웨이 프로토콜의 최단 경로를 통해 라우팅될 것으로 예상됩니다.

[edit] user@pe1# set protocols ospf area 0.0.0.0 interface lo0.0 passive [edit] user@pe1# set protocols ospf area 0.0.0.0 interface xe-0/0/0:1.0 [edit] user@pe1# set protocols ospf traffic-engineering [edit] user@pe1# set protocols mpls interface xe-0/0/0:1.0 [edit] user@pe1# set protocols rsvp interface lo0.0 [edit] user@pe1# set protocols rsvp interface xe-0/0/0:1.0

원격 PE 디바이스의 루프백 주소에 LSP를 정의합니다.

[edit] user@pe1# set protocols mpls label-switched-path lsp_to_pe2 to 192.168.0.3

이제 MPLS 기준이 PE1 디바이스에 구성됩니다. 레이어 3 VPN을 계속 구성합니다.

절차

단계별 절차

레이어 3 VPN을 위한 PE1 디바이스를 구성하려면 다음 단계를 따르십시오.

고객 대면 인터페이스를 구성합니다.

팁:동일한 PE 디바이스에서 MPLS 기반 레이어 2 VPN과 MPLS 기반 레이어 3 VPN을 모두 구성할 수 있습니다. 그러나 동일한 고객 에지 대면 인터페이스를 레이어 2 VPN과 레이어 3 VPN을 모두 지원하도록 구성할 수는 없습니다.

[edit interfaces] user@pe1# set xe-0/0/0:0 description "Link from PE1 to CE1 for L3vpn" [edit] user@pe1# set xe-0/0/0:0 unit 0 family inet address 172.16.1.2/30

로컬 및 원격 PE 디바이스 간의 피어링을 위한 BGP 그룹을 구성합니다. PE 디바이스의 루프백 주소를 로컬 주소로 사용하고 주소 패밀리를

inet-vpn unicast활성화하여 레이어 3 VPN 경로 교환을 지원합니다. 이 예에서 PE 디바이스에는 BGP에 대한 라우팅 정책이 필요하지 않습니다. 기본적으로 PE 디바이스는 EBGP 피어링을 통해 학습한 경로를 IBGP로 CE 디바이스로 재보급합니다.[edit protocols bgp] user@pe1# set group ibgp local-address 192.168.0.1 [edit protocols bgp] user@pe1# set group ibgp family inet-vpn unicast

팁:PE-PE IBGP 세션이 비-VPN 경로 교환을 지원해야 하는 경우(예: 또는

inet6패밀리를 각각 사용하는 일반 IPv4 또는 IPv6 경로) 다른 주소 패밀리를inet지정할 수 있습니다.BGP 그룹 유형을 내부로 구성합니다.

[edit protocols bgp] user@pe1# set group ibgp type internal

원격 PE 디바이스의 루프백 주소를 BGP neighbor로 구성합니다.

[edit protocols bgp] user@pe1# set group ibgp neighbor 192.168.0.3

루프백 주소와 일치하도록 라우터 ID를 구성하고 BGP 피어링에 필요한 BGP AS(Autonomous System) 번호를 정의합니다.

[edit routing-options] user@pe1# set router-id 192.168.0.1 [edit routing-options] user@pe1# set autonomous-system 65412

라우팅 인스턴스를 구성합니다. 의 CE1_L3vpn인스턴스 이름을 지정하고, 의

vrf을instance-type구성합니다.[edit routing-instances] user@pe1# set CE1_L3vpn instance-type vrf

PE 디바이스의 고객 대면 인터페이스가 라우팅 인스턴스에 속하도록 구성합니다.

[edit routing-instances] user@pe1# set CE1_L3vpn interface xe-0/0/0:0.0

라우팅 인스턴스의 경로 식별자를 구성합니다. 이 설정은 특정 PE 디바이스의 특정 VRF에서 전송된 경로를 구분하는 데 사용됩니다. 이는 각 PE 디바이스의 각 라우팅 인스턴스에 대해 고유해야 합니다.

[edit routing-instances] user@pe1# set CE1_L3vpn route-distinguisher 192.168.0.1:12

인스턴스의 가상 라우팅 및 포워딩(VRF) 테이블 라우팅 대상을 구성합니다. 명령문은

vrf-target경로 가져오기에 대해 동일한 값을 자동으로 일치시키면서 보급된 모든 경로에 지정된 커뮤니티 태그를 추가합니다. 적절한 경로 교환을 위해서는 주어진 VPN을 공유하는 PE 디바이스에서 일치하는 경로 대상을 구성해야 합니다.[edit routing-instances] user@pe1# set CE1_L3vpn vrf-target target:65142:12

메모:가져오기 및 내보내기 옵션을 사용하여 VRF 가져오기 및 내보내기 정책을 명시적으로 구성하면 더 복잡한 정책을 생성할 수 있습니다. 자세한 내용은 vrf-import 및 vrf-export 를 참조하십시오.

CE1 디바이스에 대한 EBGP 피어링을 지원하도록 라우팅 인스턴스를 구성합니다. VRF 링크의 CE1 엔드에 대한 직접 인터페이스 피어링이 사용되며, CE1의 AS(Autonomous System) 번호가 매개 변수와 함께 올바르게 지정됩니다

peer-as.[edit routing-instances] user@pe1# set CE1_L3vpn protocols bgp group CE1 type external [edit routing-instances] user@pe1# set CE1_L3vpn protocols bgp group CE1 peer-as 65410 [edit routing-instances] user@pe1# set CE1_L3vpn protocols bgp group CE1 neighbor 172.16.1.1

PE1 디바이스에서 변경 사항을 커밋하고 CLI 운영 모드로 돌아갑니다.

[edit] user@pe1# commit and-quit

결과

PE1 디바이스에 구성 결과를 표시합니다. 출력은 이 예에서 추가된 기능 구성만 반영합니다.

user@pe1> show configuration

interfaces {

xe-0/0/0:0 {

description "Link from PE1 to CE1 for L3vpn";

unit 0 {

family inet {

}

}

unit 0 {

family inet {

address 10.1.23.1/24;

}

family mpls;

}

ge-0/0/1 {

description "Link from PE1 to P-router";

mtu 4000;

unit 0 {

family inet {

address 10.1.23.1/24;

}

family mpls;

}

}

lo0 {

unit 0 {

family inet {

address 192.168.0.1/32;

}

}

}

}

routing-instances {

CE1_L3vpn {

protocols {

bgp {

group CE1 {

type external;

peer-as 65410;

neighbor 172.16.1.1;

}

}

}

instance-type vrf;

interface xe-0/0/0:0.0;

route-distinguisher 192.168.0.1:12;

vrf-target target:65412:12;

}

}

routing-options {

router-id 192.168.0.1;

autonomous-system 65412;

}

protocols {

bgp {

group ibgp {

type internal;

local-address 192.168.0.1;

family inet-vpn {

unicast;

}

neighbor 192.168.0.3;

}

}

mpls {

label-switched-path lsp_to_pe2 {

to 192.168.0.3;

}

interface xe-0/0/0:1.0;

}

ospf {

traffic-engineering;

area 0.0.0.0 {

interface lo0.0 {

passive;

}

interface xe-0/0/0:1.0;

}

}

rsvp {

interface lo0.0;

interface xe-0/0/0:1.0;

}

}

MPLS 기반 레이어 3 VPN을 위한 원격 PE(PE2) 디바이스 구성

이 섹션에서는 이 예에서 PE1 디바이스를 구성하는 데 필요한 단계를 다룹니다. PE 디바이스에 초점을 맞춥니다. PE 디바이스가 VPN 구성이 들어 있는 곳이기 때문입니다. 이 예에서 사용되는 CE 디바이스 및 P 디바이스 구성에 대한 빠른 구성 섹션을 참조하십시오.

MPLS 기준선 구성(필요한 경우)

레이어 3 VPN을 구성하기 전에 PE 디바이스가 작동하는 MPLS 기준선을 가지고 있는지 확인합니다. MPLS 기준이 이미 있는 경우, 단계별 절차로 건너뛰어 레이어 3 VPN을 PE 디바이스에 추가할 수 있습니다.

호스트 이름을 구성합니다.

[edit] user@pe2# set system host-name pe2

코어 및 루프백 인터페이스를 구성합니다.

[edit] user@pe2# set interfaces xe-0/0/0:0 description "Link from PE2 to P-router" [edit] user@pe2# set interfaces xe-0/0/0:0 mtu 4000 [edit] user@pe2# set interfaces xe-0/0/0:0 unit 0 family inet address 10.1.34.2/24 [edit] user@pe2# set interfaces xe-0/0/0:0 unit 0 family mpls [edit] user@pe2# set interfaces lo0 unit 0 family inet address 192.168.0.3/32

모범 사례:레이어 3 VPN은 수신 PE에서 단편화를 수행할 수 있지만, CE가 단편화 없이 최대 크기의 프레임을 보낼 수 있도록 네트워크를 설계하는 것이 가장 좋습니다. 단편화가 발생하지 않도록 하기 위해 공급자 네트워크는 PE 디바이스에 의해 MPLS 및 가상 라우팅 및 포워딩(VRF) 레이블이 추가된 후 CE 디바이스가 생성할 수 있는 가장 큰 프레임을 지원해야 합니다. 이 예에서는 고객 에지(CE) 디바이스를 기본값인 1500바이트 최대 전송 단위(MTU)로 유지하고, 프로바이더 코어는 4000바이트 최대 전송 단위(MTU)를 지원합니다. 이를 통해 CE 디바이스는 MPLS 및 VRF 캡슐화 오버헤드가 있더라도 프로바이더의 네트워크에서 MTU를 초과할 수 없습니다.

프로토콜을 구성합니다.

메모:RSVP 신호 LSP에 대해 트래픽 엔지니어링이 지원되지만 기본 MPLS 스위칭 또는 VPN 구축에는 필요하지 않습니다. 제공된 MPLS 기준은 RSVP를 사용하여 LSP를 신호하고 최단 경로 우선(OSPF)에 대한 트래픽 엔지니어링을 활성화합니다. 그러나 경로 제약 조건이 구성되지 않으므로 LSP가 내부 게이트웨이 프로토콜의 최단 경로를 통해 라우팅될 것으로 예상됩니다.

[edit] user@pe2# set protocols ospf area 0.0.0.0 interface lo0.0 passive [edit] user@pe2# set protocols ospf area 0.0.0.0 interface xe-0/0/0:0.0 [edit] user@pe2# set protocols ospf traffic-engineering [edit] user@pe2# set protocols mpls interface xe-0/0/0:0.0 [edit] user@pe2# set protocols rsvp interface lo0.0 [edit] user@pe2# set protocols rsvp interface xe-0/0/0:0.0

원격 PE 디바이스의 루프백 주소에 LSP를 정의합니다.

[edit] user@pe2# set protocols mpls label-switched-path lsp_to_pe1 to 192.168.0.1

이제 MPLS 기준이 PE1 디바이스에 구성됩니다. 레이어 3 VPN을 계속 구성합니다.

절차

단계별 절차

레이어 3 VPN을 위한 PE2 디바이스를 구성하려면 다음 단계를 따르십시오.

고객 대면 인터페이스를 구성합니다.

팁:동일한 PE 디바이스에서 MPLS 기반 레이어 2 VPN과 MPLS 기반 레이어 3 VPN을 모두 구성할 수 있습니다. 그러나 동일한 고객 에지 대면 인터페이스를 레이어 2 VPN과 레이어 3 VPN을 모두 지원하도록 구성할 수는 없습니다.

[edit interfaces] user@pe2# set xe-0/0/0:1 description "Link from PE2 to CE2 for L3vpn" [edit] user@pe2# set xe-0/0/0:1 unit 0 family inet address 172.16.2.2/30

로컬 및 원격 PE 디바이스 간의 피어링을 위한 BGP 그룹을 구성합니다. PE 디바이스의 루프백 주소를 로컬 주소로 사용하고 주소 패밀리를

inet-vpn unicast활성화하여 레이어 3 VPN 경로 교환을 지원합니다.[edit protocols bgp] user@pe1# set group ibgp local-address 192.168.0.1 [edit protocols bgp] user@pe1# set group ibgp family inet-vpn unicast

팁:PE-PE IBGP 세션이 비-VPN 경로 교환을 지원해야 하는 경우(예: 또는

inet6패밀리를 각각 사용하는 일반 IPv4 또는 IPv6 경로) 다른 주소 패밀리를inet지정할 수 있습니다.BGP 그룹 유형을 내부로 구성합니다.

[edit protocols bgp] user@pe2# set group ibgp type internal

PE1 디바이스의 루프백 주소를 BGP neighbor로 구성합니다.

[edit protocols bgp] user@pe2# set group ibgp neighbor 192.168.0.1

루프백 주소와 일치하도록 라우터 ID를 구성하고 BGP AS(Autonomous System) 번호를 정의합니다.

[edit routing-options] user@pe2# set routing-options router-id 192.168.0.3 [edit routing-options] user@pe2# set autonomous-system 65412

라우팅 인스턴스를 구성합니다. 의 과 함께

instance-typevrf의 CE2_L3vpn인스턴스 이름을 지정합니다.[edit routing-instances] user@pe2# set CE2_L3vpn instance-type vrf

PE 디바이스의 고객 대면 인터페이스가 라우팅 인스턴스에 속하도록 구성합니다.

[edit routing-instances] user@pe2# set CE2_L3vpn interface xe-0/0/0:1.0

라우팅 인스턴스의 경로 식별자를 구성합니다. 이 설정은 특정 PE 디바이스의 특정 VRF에서 전송된 경로를 구분하는 데 사용됩니다. 이는 각 PE 디바이스의 각 라우팅 인스턴스에 대해 고유해야 합니다.

[edit routing-instances] user@pe2# set CE2_L3vpn route-distinguisher 192.168.0.3:12

인스턴스의 가상 라우팅 및 포워딩(VRF) 테이블 라우팅 대상을 구성합니다. 명령문은

vrf-target경로 가져오기에 대해 동일한 값을 자동으로 일치시키면서 보급된 모든 경로에 지정된 커뮤니티 태그를 추가합니다. 적절한 경로 교환을 위해서는 주어진 VPN을 공유하는 PE 디바이스에서 일치하는 경로 대상을 구성해야 합니다.[edit routing-instances] user@pe2# set CE2_L3vpn vrf-target target:65412:12

메모:가져오기 및 내보내기 옵션을 사용하여 VRF 가져오기 및 내보내기 정책을 명시적으로 구성하면 더 복잡한 정책을 생성할 수 있습니다. 자세한 내용은 vrf-import 및 vrf-export 를 참조하십시오.

CE2 디바이스에 대한 EBGP 피어링을 지원하도록 라우팅 인스턴스를 구성합니다. VRF 링크의 CE2 엔드에 대한 직접 인터페이스 피어링이 사용되며, CE2의 AS(Autonomous System) 번호가 매개 변수를 사용하여 올바르게 지정됩니다

peer-as.[edit routing-instances] user@pe2# set CE2_L3vpn protocols bgp group CE2 type external [edit routing-instances] user@pe2# set CE2_L3vpn protocols bgp group CE2 peer-as 65420 [edit routing-instances] user@pe2# set CE2_L3vpn protocols bgp group CE2 neighbor 172.16.2.1

PE2 디바이스에서 변경 사항을 커밋하고 CLI 운영 모드로 돌아갑니다.

[edit] user@pe2# commit and-quit

결과

PE2 디바이스에 구성 결과를 표시합니다. 출력은 이 예에서 추가된 기능 구성만 반영합니다.

user@pe2> show configuration

interfaces {

xe-0/0/0:0 {

description "Link from PE2 to p-router";

mtu 4000;

unit 0 {

family inet {

address 10.1.34.2/24;

}

family mpls;

}

}

xe-0/0/0:1 {

description "Link from PE2 to CE2 for L3vpn";

unit 0 {

family inet {

address 172.16.2.2/30;

}

}

}

lo0 {

unit 0 {

family inet {

address 192.168.0.3/32;

}

}

}

}

routing-instances {

CE2_L3vpn {

protocols {

bgp {

group CE2 {

type external;

peer-as 65420;

neighbor 172.16.2.1;

}

}

}

instance-type vrf;

interface xe-0/0/0:1.0;

route-distinguisher 192.168.0.3:12;

vrf-target target:65412:12;

}

}

routing-options {

router-id 192.168.0.3;

autonomous-system 65412;

}

protocols {

bgp {

group ibgp {

type internal;

local-address 192.168.0.3;

family inet-vpn {

unicast;

}

neighbor 192.168.0.1;

}

}

mpls {

label-switched-path lsp_to_pe1 {

to 192.168.0.1;

}

interface xe-0/0/0:0.0;

}

ospf {

traffic-engineering;

area 0.0.0.0 {

interface lo0.0 {

passive;

}

interface xe-0/0/0:0.0;

}

}

rsvp {

interface lo0.0;

interface xe-0/0/0:0.0;

}

}

확인

MPLS 기반 레이어 3 VPN이 제대로 작동하는지 확인하려면 다음 작업을 수행합니다.

- 제공자 OSPF 인접성 및 경로 교환 확인

- MPLS 및 RSVP 인터페이스 설정 확인

- RSVP 신호 LSP 확인

- BGP 세션 상태 확인

- 라우팅 테이블에서 레이어 3 VPN 경로 확인

- 레이어 3 VPN 연결을 사용하여 원격 PE 디바이스 핑

- 레이어 3 VPN을 통한 CE 디바이스의 엔드투엔드 작동 확인

- 플랫폼별 MPLS 레이어 3 VPN 동작

제공자 OSPF 인접성 및 경로 교환 확인

목적

원격 공급자 디바이스의 루프백 주소에 대한 인접성 상태 및 OSPF 학습 경로를 확인하여 OSPF 프로토콜이 공급자 네트워크에서 제대로 작동하는지 확인합니다. MPLS LSP의 성공적인 구축을 위해서는 적절한 IGP 작업이 중요합니다.

행동

user@pe1> show ospf neighbor Address Interface State ID Pri Dead 10.1.23.2 xe-0/0/0:1.0 Full 192.168.0.2 128 37

user@pe1> show route protocol ospf | match 192.168 192.168.0.2/32 *[OSPF/10] 1w1d 23:59:43, metric 1 192.168.0.3/32 *[OSPF/10] 1w1d 23:59:38, metric 2

의미

출력은 PE1 디바이스가 P 디바이스(192.168.0.2)에 최단 경로 우선(OSPF) 인접성을 설정했음을 보여줍니다. 또한 P 및 원격 PE 디바이스 루프백 주소(192.168.0.2) 및 (192.168.0.3)가 로컬 PE 디바이스에서 최단 경로 우선(OSPF)을 통해 올바르게 학습됨을 보여줍니다.

MPLS 및 RSVP 인터페이스 설정 확인

목적

RSVP 및 MPLS 프로토콜이 PE 디바이스의 코어 대면 인터페이스에서 작동하도록 구성되었는지 확인합니다. 또한 이 단계에서는 가 family mpls PE 디바이스의 코어 대면 인터페이스의 단위 수준에서 올바르게 구성되었는지 확인합니다.

행동

user@pe1> show mpls interface Interface State Administrative groups (x: extended) xe-0/0/0:1.0 Up <none>

user@pe1> show rsvp interface

RSVP interface: 2 active

Active Subscr- Static Available Reserved Highwater

Interface State resv iption BW BW BW mark

lo0.0 Up 0 100% 0bps 0bps 0bps 0bps

xe-0/0/0:1.0 Up 1 100% 10Gbps 10Gbps 0bps 0bps

의미

출력 결과, MPLS 및 RSVP가 로컬 PE 디바이스의 코어 및 루프백 인터페이스에 올바르게 구성되었음을 보여줍니다.

RSVP 신호 LSP 확인

목적

RSVP 신호 수신 및 송신 LSP가 PE 디바이스의 루프백 주소 사이에 올바르게 설정되었는지 확인합니다.

행동

user@pe1> show rsvp session Ingress RSVP: 1 sessions To From State Rt Style Labelin Labelout LSPname 192.168.0.3 192.168.0.1 Up 0 1 FF - 17 lsp_to_pe2 Total 1 displayed, Up 1, Down 0 Egress RSVP: 1 sessions To From State Rt Style Labelin Labelout LSPname 192.168.0.1 192.168.0.3 Up 0 1 FF 3 - lsp_to_pe1 Total 1 displayed, Up 1, Down 0 Transit RSVP: 0 sessions Total 0 displayed, Up 0, Down 0

의미

출력은 수신 및 송신 RSVP 세션이 모두 PE 디바이스 간에 올바르게 설정되었음을 보여줍니다. 성공적인 LSP 설정은 MPLS 기준이 작동 중임을 나타냅니다.

BGP 세션 상태 확인

목적

PE 디바이스 간의 IBGP 세션이 레이어 3 VPN NLRI(Network Layer Reachability Information)에 대한 지원으로 올바르게 설정되었는지 확인합니다. 이 단계에서는 로컬 PE-CE EBGP 세션이 IPv4 경로를 교환하도록 설정되고 올바르게 구성되었는지 확인합니다.

행동

user@pe1> show bgp summary

Groups: 2 Peers: 2 Down peers: 0

Table Tot Paths Act Paths Suppressed History Damp State Pending

inet.0

0 0 0 0 0 0

bgp.l3vpn.0

2 2 0 0 0 0

Peer AS InPkt OutPkt OutQ Flaps Last Up/Dwn State|#Active/Received/Accepted/Damped...

172.16.1.1 65410 26038 25938 0 0 1w1d 3:12:32 Establ

CE1_L3vpn.inet.0: 1/2/2/0

192.168.0.3 65412 19 17 0 0 6:18 Establ

CE1_L3vpn.inet.0: 2/2/2/0

bgp.l3vpn.0: 2/2/2/0

의미

출력은 원격 PE 디바이스(192.168.0.3)에 대한 IBGP 세션이 올바르게 설정되었으며(Establ), 필드를 통해 Up/Dwn 세션이 현재 상태에6:18 얼마나 오래 있었는지()를 보여줍니다. 필드는 flaps 상태 전환이 발생하지 않았음을 확인하여(0) 세션이 안정적임을 나타냅니다. 또한 레이어 3 VPN 경로(NLRI)는 표의 존재 bgp.l3vpn.0 에 의해 보여지는 바와 같이 원격 PE에서 학습되었습니다.

또한 디스플레이는 로컬 CE1 디바이스()에 대한 EBGP 세션이 설정되었고 IPv4 경로가 CE1 디바이스에서 수신되어 CE1 디바이스 라우팅 인스턴스(172.16.1.1CE1_L3vpn.inet.0)에 설치되었음을 확인합니다

이 출력은 PE 디바이스와 CE 디바이스 간의 BGP 피어링이 레이어 3 VPN을 지원하기 위해 제대로 작동하고 있음을 확인합니다.

라우팅 테이블에서 레이어 3 VPN 경로 확인

목적

PE1 디바이스의 라우팅 테이블이 원격 PE가 광고하는 레이어 3 VPN 경로로 채워졌는지 확인합니다. 이러한 경로는 트래픽을 원격 CE 디바이스로 포워딩하는 데 사용됩니다.

행동

user@pe1> show route table bgp.l3vpn.0

bgp.l3vpn.0: 2 destinations, 2 routes (2 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

192.168.0.3:12:172.16.2.0/30

*[BGP/170] 00:22:45, localpref 100, from 192.168.0.3

AS path: I, validation-state: unverified

> to 10.1.23.2 via xe-0/0/0:1.0, label-switched-path lsp_to_pe2

192.168.0.3:12:172.16.255.2/32

*[BGP/170] 00:22:43, localpref 100, from 192.168.0.3

AS path: 65420 I, validation-state: unverified

> to 10.1.23.2 via xe-0/0/0:1.0, label-switched-path lsp_to_pe2

user@pe1> show route table CE1_L3vpn.inet.0

CE1_L3vpn.inet.0: 5 destinations, 6 routes (5 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

172.16.1.0/30 *[Direct/0] 1w1d 03:29:44

> via xe-0/0/0:0.0

[BGP/170] 1w1d 03:29:41, localpref 100

AS path: 65410 I, validation-state: unverified

> to 172.16.1.1 via xe-0/0/0:0.0

172.16.1.2/32 *[Local/0] 1w1d 03:29:44

Local via xe-0/0/0:0.0

172.16.2.0/30 *[BGP/170] 00:23:28, localpref 100, from 192.168.0.3

AS path: I, validation-state: unverified

> to 10.1.23.2 via xe-0/0/0:1.0, label-switched-path lsp_to_pe2

172.16.255.1/32 *[BGP/170] 1w1d 03:29:41, localpref 100

AS path: 65410 I, validation-state: unverified

> to 172.16.1.1 via xe-0/0/0:0.0

172.16.255.2/32 *[BGP/170] 00:23:26, localpref 100, from 192.168.0.3

AS path: 65420 I, validation-state: unverified

> to 10.1.23.2 via xe-0/0/0:1.0, label-switched-path lsp_to_pe2

의미

show route table bgp.l3vpn.0 명령은 원격 PE 디바이스에서 수신한 레이어 3 VPN 경로를 표시합니다. show route table CE1_L3vpn.inet.0 명령은 라우팅 인스턴스로 가져온 모든 경로를 나열합니다CE1_L3vpn. 이러한 항목은 일치하는 경로 대상이 있는 원격 PE2 디바이스에서 수신한 경로 외에도 CE1 디바이스에 대한 로컬 EBGP 피어링에서 학습한 경로를 나타냅니다.

두 테이블 모두 원격 레이어 3 VPN 경로가 포워딩 다음 홉으로 LSP와 lsp_to_pe2 올바르게 연결되어 있음을 보여줍니다. 출력은 로컬 PE 디바이스가 PE2 디바이스에서 원격 CE2 위치와 관련된 경로를 학습했음을 확인합니다. 또한 로컬 PE가 공급자 네트워크를 통한 MPLS 전송을 사용하여 레이어 3 VPN 트래픽을 원격 PE2 디바이스로 전달하는 것을 보여줍니다.

레이어 3 VPN 연결을 사용하여 원격 PE 디바이스 핑

목적

ping을 사용하여 로컬 및 원격 PE 디바이스 간의 레이어 3 VPN 연결을 확인합니다. 이 명령은 PE 디바이스 간의 레이어 3 VPN 라우팅 및 MPLS 전달 작업을 확인합니다.

행동

user@pe1> ping routing-instance CE1_L3vpn 172.16.2.2 source 172.16.1.2 count 2 PING 172.16.2.2 (172.16.2.2): 56 data bytes 64 bytes from 172.16.2.2: icmp_seq=0 ttl=61 time=128.235 ms 64 bytes from 172.16.2.2: icmp_seq=1 ttl=61 time=87.597 ms --- 172.16.2.2 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 87.597/107.916/128.235/20.319 m

의미

출력은 레이어 3 VPN 컨트롤 및 포워딩 플레인이 PE 디바이스 간에 올바르게 작동하고 있음을 확인합니다.

레이어 3 VPN을 통한 CE 디바이스의 엔드투엔드 작동 확인

목적

CE 디바이스 간의 레이어 3 VPN 연결을 확인합니다. 이 단계에서는 CE 디바이스가 운영 인터페이스를 가지며 EBGP 기반 레이어 3 연결을 위해 적절하게 구성되었는지 확인합니다. 이 작업은 로컬 CE1 디바이스가 원격 CE 디바이스의 경로를 학습했는지 확인하고 CE 디바이스가 루프백 주소 간에 트래픽을 종단 간 전달할 수 있는지 확인하여 수행됩니다.

행동

user@ce1> show route protocol bgp

inet.0: 12 destinations, 12 routes (12 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

172.16.2.0/30 *[BGP/170] 00:40:50, localpref 100

AS path: 65412 I, validation-state: unverified

> to 172.16.1.2 via xe-0/0/0:0.0

172.16.255.2/32 *[BGP/170] 00:40:49, localpref 100

AS path: 65412 65420 I, validation-state: unverified

> to 172.16.1.2 via xe-0/0/0:0.0

inet6.0: 1 destinations, 1 routes (1 active, 0 holddown, 0 hidden)

user@ce1> ping 172.16.255.2 source 172.16.255.1 size 1472 do-not-fragment count 2 PING 172.16.255.2 (172.16.255.2): 1472 data bytes 1480 bytes from 172.16.255.2: icmp_seq=0 ttl=61 time=79.245 ms 1480 bytes from 172.16.255.2: icmp_seq=1 ttl=61 time=89.125 ms --- 172.16.255.2 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 79.245/84.185/89.125/4.940 ms

의미

출력 결과, 레이어 3 VPN 기반 연결이 고객 에지(CE) 디바이스 간에 올바르게 작동하고 있음을 보여줍니다. 로컬 CE 디바이스는 BGP를 통해 원격 CE 디바이스의 VRF 인터페이스 및 루프백 경로를 학습했습니다. ping은 원격 CE 디바이스의 루프백 주소로 생성되며, 인수를 source 172.16.255.1 사용하여 로컬 CE 디바이스의 루프백 주소에서 조달됩니다. do-not-fragment 및 size 1472 스위치를 추가하면 고객 에지(CE) 디바이스가 로컬 PE 디바이스에서 단편화를 유발하지 않고 1500바이트 IP 패킷을 전달할 수 있음을 확인합니다.

명령에 추가된 인수는 size 1472 ping 1472바이트의 에코 데이터를 생성합니다. 8바이트의 ICMP(Internet Control Message Protocol)와 20바이트의 IP 헤더가 추가되어 총 페이로드 크기가 1500바이트가 됩니다. do-not-fragment 스위치를 추가하면 로컬 CE 및 PE 디바이스가 단편화를 수행할 수 없습니다. 이 ping 방법은 CE 디바이스 간에 표준 1500바이트 최대 길이 이더넷 프레임을 교환할 때 단편화가 필요하지 않음을 확인합니다.

이러한 결과는 MPLS 기반 레이어 3 VPN이 올바르게 작동하고 있음을 확인합니다.

플랫폼별 MPLS 레이어 3 VPN 동작

기능 탐색기를 사용하여 특정 기능에 대한 플랫폼 및 릴리스 지원을 확인할 수 있습니다.

다음 표를 사용하여 플랫폼에 대한 플랫폼별 동작을 검토합니다.

| 플랫폼 |

다름 |

|---|---|

| ACX 7000 시리즈 라우터 |

|