유연한 터널 인터페이스 구성

유연한 터널 인터페이스 개요

FTI(Flexible Tunnel Interface)는 정적 라우팅 및 BGP 프로토콜을 사용하여 엔드포인트를 라우터에 연결하는 터널을 통해 경로를 교환하는 논리적 터널 인터페이스 유형입니다.

- MX 시리즈 라우터 및 SRX 시리즈 방화벽의 유연한 터널 인터페이스

- PTX 시리즈 라우터 및 QFX 시리즈 스위치의 유연한 터널 인터페이스

- 플랫폼별 FTI 동작

- PTX 시리즈 라우터의 FTI 터널을 위한 MPLS 지원

- ACX 시리즈 라우터의 유연한 터널 인터페이스

- ACX 시리즈 라우터의 FTI 터널에 대한 MPLS 지원

- 유연한 터널 인터페이스의 이점

- 유연한 터널 인터페이스의 한계

MX 시리즈 라우터 및 SRX 시리즈 방화벽의 유연한 터널 인터페이스

FTI는 MX 시리즈 라우터 및 SRX 시리즈 방화벽에서 다음과 같은 기능을 가지고 있습니다.

-

FTI는 레이어 2 의사 헤더를 통한 VXLAN 캡슐화만 지원합니다.

-

FTI는 라우터와 여러 가상 머신을 호스팅하는 서버 사이 또는 서로 다른 두 데이터센터의 라우터 간에 사용됩니다.

-

FTI는 포트 미러링 대상으로 구성할 수 있습니다.

-

FTI는 논리적 인터페이스 통계 스트리밍을 지원합니다.

VXLAN 캡슐화 프로세스에서 레이어 2 주소는 VLAN 태깅 없이 "유사" 소스(소스 MAC: 00-00-5E-00-52-00) 및 대상(00-00-5E-00-52-01) MAC 주소로 채워집니다. 그러나 패킷이 원격 엔드포인트에 도달하면 이러한 주소는 무시됩니다. 원격 엔드포인트는 대상 IP 주소와 지정된 대상 UDP 포트 번호로 식별됩니다. 원격 엔드포인트의 해당 FTI는 VNI(가상 네트워크 식별자) 값, 터널의 원본 IP 주소 및 대상 UDP 포트 번호로 식별됩니다. 이 모든 값은 VXLAN 캡슐화가 적용된 FTI에서 구성할 수 있습니다.

에 연결하는 FTI

에 연결하는 FTI

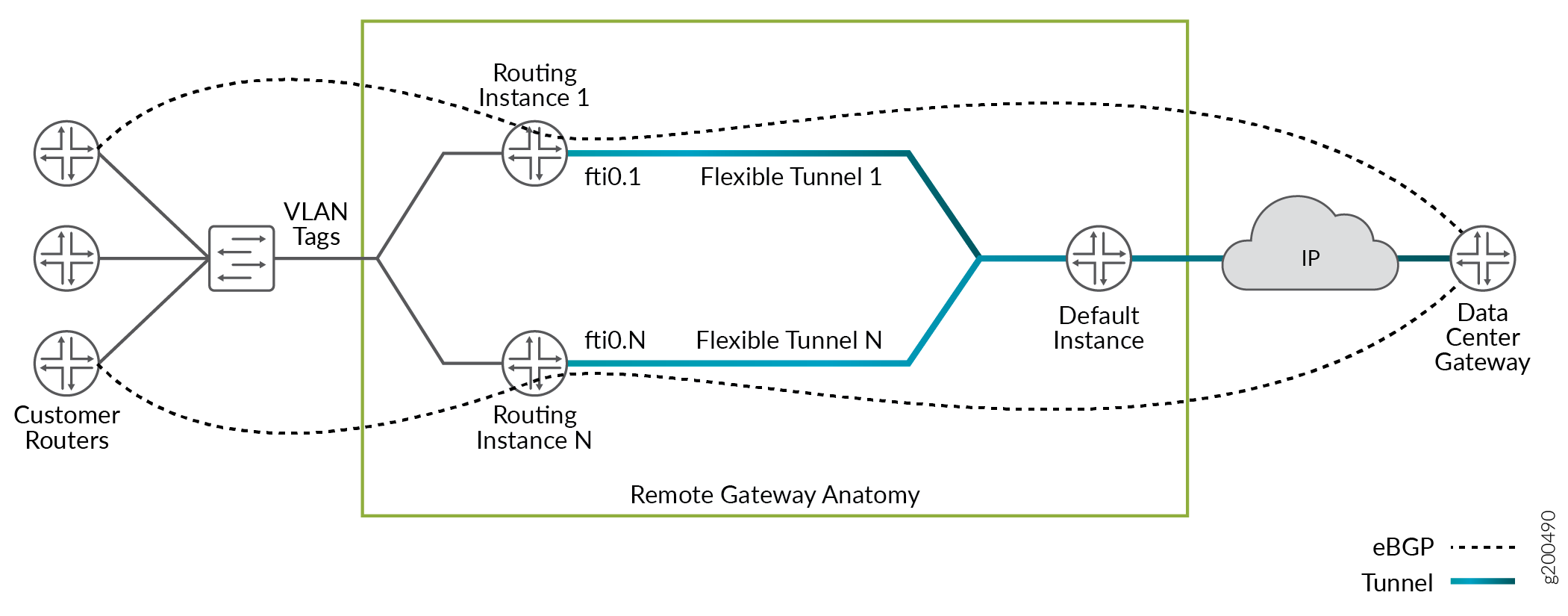

그림 1 은 FTI가 원격 위치에서 Virtual Private Cloud로의 연결을 제공하는 방법을 보여줍니다. 유연한 개별 터널(1 N에서 )은 모든 고객에 대해 프로비저닝됩니다. 고객에 대한 논리적 인터페이스와 해당 FTI는 하나의 라우팅 인스턴스에서 작동하도록 구성됩니다. FTI는 BGP 프로토콜(eBGP 및 iBGP)을 사용하여 고객 디바이스에서 원격 게이트웨이로 또는 그 반대로 패킷을 전송합니다.

PTX 시리즈 라우터 및 QFX 시리즈 스위치의 유연한 터널 인터페이스

일부 PTX 시리즈 라우터 및 QFX 시리즈 스위치는 FTI를 지원합니다. 플랫폼 및 Junos 버전 지원에 대한 자세한 내용은 기능 탐색기를 참조하십시오. PTX 및 QFX 스위치의 FTI 지원에는 다음 기능이 포함됩니다.

-

FTI는 Junos OS 릴리스 19.3R1부터 시작하는 릴리스에서 지원됩니다.

-

FTI는 UDP 캡슐화만 지원합니다.

-

FTI는 MPLS 전송, 수신, 송신, PHP와 같은 MPLS 터널의 모든 위치에서 시작할 수 있습니다.

-

UDP 캡슐화를 사용하는 FTI는 다음 페이로드를 지원합니다.

-

IPV4 내부 IPV4 UDP 패킷

-

IPV4 UDP 패킷 내부 IPV6

-

IPV4 UDP 패킷 내부의 MPLS

-

IPV4 UDP 패킷 내부 ISO

-

UDP 캡슐화를 사용하는 FTI는 다음과 같은 특징과 기능을 지원합니다.

-

MPLS 링크 보호 및 노드 링크 보호.

-

RSVP 대역폭의 수동 구성.

-

LDP 및 RSVP에서 BFD를 제외한 활력 감지를 위한 BFD 지원.

-

다음 프로토콜 지원:

-

BGP(Border

-

RSVP

-

LDP

-

최단 경로 우선(OSPF)

-

이시스

-

-

정적 경로.

-

FTI 논리적 인터페이스 통계.

-

터널에 진입하기 전에 FTI의 최대 전송 단위(MTU) 구성 및 페이로드 단편화.

-

언더레이는 어그리게이션 이더넷 또는 정규 인터페이스일 수 있으며, 태그가 지정된 하위 인터페이스 또는 일반 레이어 3 인터페이스일 수 있습니다.

-

ECMP 오버레이 및 언더레이

플랫폼별 FTI 동작

| 플랫폼 |

다름 |

|---|---|

| Junos OS Evolved를 사용하는 PTX 라우터 |

FTI에 대한 출력 방화벽 필터는 지원되지 않습니다. |

UDP 캡슐화로 FTI 인터페이스를 구성하려면 계층 수준에서 [edit interfaces fti0 unit unit tunnel encapsulation] udp 문을 포함합니다.

예를 들어:

[edit interfaces]

fti0 {

unit unit_number {

tunnel {

encapsulation udp {

source {

address ipv4_address;

}

destination{

address ipv4_address;

}

}

}

family inet {

destination-udp-port udp port ;

}

family inet6 {

destination-udp-port udp port ;

}

family mpls {

destination-udp-port udp port ;

}

family iso {

destination-udp-port udp port ;

}

}

}

PTX 시리즈 라우터의 FTI 터널을 위한 MPLS 지원

Junos OS Evolved 릴리스 21.4R1부터 FTI 터널을 통해 MPLS 프로토콜을 구성하여 MPLS를 지원하지 않는 IP 네트워크를 통해 MPLS 패킷을 전송할 수 있습니다.

진화한 Junos OS 릴리스 21.4R1에서 GRE(Generic Routing Encapsulation) 및 UDP 터널은 IPv4 및 IPv6 트래픽에 대한 MPLS 프로토콜을 지원합니다. GRE 및 UDP 터널에 대한 캡슐화 및 캡슐화 해제를 구성할 수 있습니다.

지원되는 기능은 다음과 같습니다.

-

IPv4 및 IPv6 트래픽에 대한 캡슐화 및 캡슐화 해제

-

UDP 포트 번호 구성

-

MPLS 노드 링크 보호

-

LSP의 수신, 송신, PHP 및 전송 역할

-

LSP의 수신, 송신, PHP 및 전송 역할에서 핑 및 트레이스라우트 지원

-

오버레이 및 언더레이 ECMP

-

RSVP 대역폭의 수동 구성.

-

MPLS 서비스

-

L3VPN (엘3VPN)

-

6VPE

-

L2 회로

-

넥스홉 또는 접두사 레이블당 BGP-LU

-

-

라우팅 인스턴스

-

규칙 재작성 및 분류자 구성을 포함한 CoS(Class of service)

-

페이로드의 최대 전송 단위(MTU) 구성 및 단편화

-

활성화 감지를 위한 BFD 지원.

-

제이비젼

다음과 같은 기능은 지원되지 않습니다.

-

MPLS 링크 보호

-

RSVP 대역폭 FTI 인터페이스의 터널 목적지에 대한 다음 홉을 기반으로 하는 상속

-

TTL 전파.

-

터널 엔드포인트의 CoS(Class of Service) 입니다.

-

FT-over-FT 해상도 .

-

FT 대상 IP는 BGP가 아닌 IGP를 통해 연결할 수 있어야 합니다(간접 다음 홉 없음). 도달 가능성은 LSP가 아닌 IPV4 경로를 통해 이루어져야 합니다.

-

경로 최대 전송 단위(MTU) 검색 .

UDP 터널에서 MPLS 트래픽을 허용하려면 계층 수준에서 [edit forwarding-options tunnels udp port-profile profile-name] 문을 포함합니다mpls port-number. GRE 터널에서 MPLS 트래픽을 허용하려면 계층에서 mpls 문을 [edit interfaces fti0 unit unit family] 포함합니다.

예를 들어:

[edit forwarding-options]

tunnels {

udp {

port-profile p1 {

inet <port num>

inet6 <port num>

mpls <port num>

iso <port num>

}

}

}

ACX 시리즈 라우터의 유연한 터널 인터페이스

진화한 Junos OS 릴리스 24.1R1부터는 계층 수준에서 명령을 [edit interfaces fti unit unit] 사용하여 tunnel encapsulation gre source address destination address 캡슐화를 구성할 수 있습니다. 플랫폼 및 Junos 버전 지원에 대한 자세한 내용은 기능 탐색기를 참조하십시오.

지원되는 기능은 다음과 같습니다.

-

FTI 인터페이스 기반 GRE 캡슐화 및 캡슐화 해제 모드

-

inet, inte6, iso 페이로드

-

오버레이로 IPv4 및 IPv6 모두

-

IPv4 및 IPv6 모두 언더레이

-

BFD, OSPF, ISIS 및 정적 경로

-

언더레이 및 오버레이 ECMP

-

FTI IFL 통계

-

FTI의 MTU 구성.

-

FTI의 TTL 구성.

-

호스트 ping

-

터널 엔드포인트 연결성에 기반한 FTI 링크 업 또는 다운 상태

-

FTI 및 일반 인터페이스의 ECMP

-

캡슐화 해제 측에서 FTI에 대한 입력 필터 지원.

-

터널 종료 전용 모드

-

IPv4 및 IPv6 캡슐화를 위한 경로 MTU 검색

-

내부 소스 IP에 대한 터널 캡슐화 해제에서 스푸핑 방지

-

유연한 vlan-태깅

-

다른 터널을 통한 터널 대상 도달 가능성

-

FTI IFF MTU 값이 높고 언더레이 IFF MTU가 낮은 경우 MTU 예외 생성

-

데이터 경로 제한으로 인해 터널링된 패킷 및 페이로드에 대해 터널 언더레이 인터페이스에 적용된 출력 필터

-

터널링된 패킷에 대해 터널 캡슐화 해제 노드의 NNI 인터페이스에 적용된 입력 필터 및 데이터 경로 제한으로 인한 페이로드

-

동일한 터널 구성에 대한 동적 다음 홉 터널과 함께 FTI 터널.

-

FTI IFF 비활성화 및 활성화

-

터널 시작점 및 끝점에서의 IP 단편화

-

터널 및 MPLS 통계가 모두 활성화된 터널을 통해 전송되는 MPLS 캡슐화 패킷에는 터널 캡슐화 통계가 지원되지 않습니다. MPLS 통계만 지원됩니다.

-

및

set system packet-forwarding-options tunnel decap-stats-enable문을 사용하여 터널 캡슐화 또는 캡슐화 해제 통계를set system packet-forwarding-options tunnel encap-stats-enable구성할 수 있습니다. CLI(설정/삭제/비활성화)를 사용할 때,datapath restart이(가) 발생하여 카운터와 터널을 연결하거나 연결 해제합니다.

터널 캡슐화 또는 캡슐화 해제 통계를 구성하면 PFE 프로세스가 다시 시작되고 서비스에도 영향을 미칩니다.

GRE 캡슐화로 FTI 인터페이스를 구성하려면 계층 수준에서 [edit interfaces fti0 unit unit tunnel encapsulation] 문을 포함합니다gre.

예를 들어:

[edit interfaces]

fti0 {

unit unit-number{

tunnel {

encapsulation gre {

source {

address ipv4/ipv6_address;

}

destination {

address ipv4/ipv6_address;

}

tunnel-routing-instance {

routing-instance instance name;

}

bypass-loopback;

ttlttl-value;

}

}

family inet {

address ip_address ;

}

family inet6 {

address ip_address;

}

family mpls;

family iso;

}

}

진화한 Junos OS 릴리스 24.2R1부터 ACX 시리즈는 UDP 캡슐화 및 캡슐화 해제를 통해 FTI를 지원합니다. 플랫폼 및 Junos 버전 지원에 대한 자세한 내용은 기능 탐색기를 참조하십시오.

지원되는 기능은 다음과 같습니다.

-

UDP를 사용하는 FTI는 다음 페이로드를 지원합니다.

-

IPv4 내부 IPv4 UDP 패킷

-

IPv6 내부 IPv4 UDP 패킷

-

IPv4 UDP 패킷 내부의 MPLS

-

IPv4 UDP 패킷 내부 ISO

-

IPv4 내부 IPv6 UDP 패킷

-

IPv6 내부 IPv6 UDP 패킷

-

IPv6 UDP 패킷 내부의 MPLS

-

IPv6 UDP 패킷 내부 ISO

-

-

다음 프로토콜 지원:

-

BGP(Border

-

BFD (BFD)

-

최단 경로 우선(OSPF)

-

이시스

-

-

정적 경로.

-

FTI 논리적 인터페이스 통계.

-

FTI의 MTU 구성.

-

FTI의 TTL 구성.

-

ECMP 오버레이 및 언더레이

-

bypass-loopback구성 및payload-port-profile profile name구성은 필수입니다.

-

터널 종료 전용 모드

-

IPv4 및 IPv6 캡슐화를 위한 경로 MTU 검색

-

내부 소스 IP에 대한 터널 캡슐화 해제에서 스푸핑 방지

-

유연한 vlan-태깅

-

다른 터널을 통한 터널 대상 도달 가능성

-

FTI IFF MTU 값이 높고 언더레이 IFF MTU가 낮은 경우 MTU 예외 생성

-

데이터 경로 제한으로 인해 터널링된 패킷 및 페이로드에 대해 터널 언더레이 인터페이스에 적용된 출력 필터

-

터널링된 패킷에 대해 터널 캡슐화 해제 노드의 NNI 인터페이스에 적용된 입력 필터 및 데이터 경로 제한으로 인한 페이로드

-

동일한 터널 구성에 대한 동적 다음 홉 터널과 함께 FTI 터널.

-

FTI IFF 비활성화 및 활성화

-

터널 시작점 및 끝점에서의 IP 단편화

-

터널 및 MPLS 통계가 모두 활성화된 터널을 통해 전송되는 MPLS 캡슐화 패킷에는 터널 캡슐화 통계가 지원되지 않습니다. MPLS 통계만 지원됩니다.

-

및

set system packet-forwarding-options tunnel decap-stats-enable문을 사용하여 터널 캡슐화 또는 캡슐화 해제 통계를set system packet-forwarding-options tunnel encap-stats-enable구성할 수 있습니다. CLI(설정/삭제/비활성화)를 사용할 때,datapath restart이(가) 발생하여 카운터와 터널을 연결하거나 연결 해제합니다.

UDP 캡슐화로 FTI 인터페이스를 구성하려면 계층 수준에서 [edit interfaces fti0 unit unit tunnel encapsulation] udp 문을 포함합니다.

예를 들어:

[edit interfaces]

fti0 {

unit unit-number{

tunnel {

encapsulation udp {

source {

address ipv4/ipv6_address;

}

destination {

address ipv4/ipv6_address;

}

tunnel-routing-instance {

routing-instance instance name;

}

bypass-loopback;

payload-port-profile profile name{

inet port num;

inet6 port num;

mpls port num;

iso port num;

}

ttlttl-value;

}

}

family inet {

address ip_address ;

}

family inet6 {

address ip_address;

}

family mpls;

family iso;

}

}

ACX 시리즈 라우터의 FTI 터널에 대한 MPLS 지원

진화한 Junos OS 릴리스 24.2R1부터 ACX 시리즈 라우터의 FTI 터널을 통해 MPLS 프로토콜을 구성하여 MPLS를 지원하지 않는 IP 네트워크를 통해 MPLS 패킷을 전송할 수 있습니다.

진화한 Junos OS 릴리스 24.2R1에서, GRE(Generic Routing Encapsulation) 및 UDP 터널은 ACX 시리즈 라우터의 IPv4 및 IPv6 트래픽에 대해 MPLS 프로토콜을 지원합니다. GRE 및 UDP 터널에 대한 캡슐화 및 캡슐화 해제를 구성할 수 있습니다. 플랫폼 및 Junos 버전 지원에 대한 자세한 내용은 기능 탐색기를 참조하십시오.

지원되는 기능은 다음과 같습니다.

-

IPv4 및 IPv6 트래픽에 대한 캡슐화 및 캡슐화 해제

-

UDP 포트 번호 구성

-

LSP의 수신, 송신, PHP 및 전송 역할에서 핑 및 트레이스라우트 지원

-

오버레이 및 언더레이 ECMP

-

캡슐화 및 캡슐화 해제를 통한 LDP, RSVP, 정적 LSP 및 BGP 프로토콜

-

다양한 터널 종료 시나리오를 지원하며, MPLSoGRE 또는 MPLSoUDP 터널은 다음 경우 중 하나에서 시작할 수 있습니다.

-

MPLS 레이블 에지 라우터(LER)

-

MPLS 레이블 스위치 라우터(LSR)

-

MPLS PHP

-

MPLS 송신 PE

-

-

MPLS 서비스

-

L3VPN (엘3VPN)

-

6VPE

-

6PE (체육)

-

-

터널 종료 전용 모드

-

IPv4 및 IPv6 캡슐화를 위한 경로 MTU 검색

-

내부 소스 IP에 대한 터널 캡슐화 해제에서 스푸핑 방지

-

유연한 vlan-태깅

-

다른 터널을 통한 터널 대상 도달 가능성

-

FTI IFF MTU 값이 높고 언더레이 IFF MTU가 낮은 경우 MTU 예외 생성

-

데이터 경로 제한으로 인해 터널링된 패킷 및 페이로드에 대해 터널 언더레이 인터페이스에 적용된 출력 필터

-

터널링된 패킷에 대해 터널 캡슐화 해제 노드의 NNI 인터페이스에 적용된 입력 필터 및 데이터 경로 제한으로 인한 페이로드

-

동일한 터널 구성에 대한 동적 다음 홉 터널과 함께 FTI 터널.

-

FTI IFF 비활성화 및 활성화

-

터널 시작점 및 끝점에서의 IP 단편화

-

터널 및 MPLS 통계가 모두 활성화된 터널을 통해 전송되는 MPLS 캡슐화 패킷에는 터널 캡슐화 통계가 지원되지 않습니다. MPLS 통계만 지원됩니다.

-

및

set system packet-forwarding-options tunnel decap-stats-enable문을 사용하여 터널 캡슐화 또는 캡슐화 해제 통계를set system packet-forwarding-options tunnel encap-stats-enable구성할 수 있습니다. CLI(설정/삭제/비활성화)를 사용할 때,datapath restart이(가) 발생하여 카운터와 터널을 연결하거나 연결 해제합니다.

GRE 또는 UDP 터널에서 MPLS 트래픽을 구성하려면 계층에서 mpls 문을 [edit interfaces fti0 unit unit family] 포함합니다.

[edit interfaces]

fti0 {

unit unit-number{

tunnel {

encapsulation (gre | udp) {

source {

address ipv4/ipv6_address;

}

destination {

address ipv4/ipv6_address;

}

tunnel-routing-instance {

routing-instance instance name;

}

bypass-loopback;

payload-port-profile profile name{

inet port num;

inet6 port num;

mpls port num;

iso port num;

}

ttlttl-value;

}

}

family inet {

address ip_address;

}

family inet6 {

address ip_address;

}

family mpls;

family iso;

}

}

유연한 터널 인터페이스의 이점

-

엔트로피와 로드 밸런싱은 전송 중에 발생합니다. IP in IP 또는 GRE(Generic Routing Encapsulation)와 같은 오버터널 캡슐화와 달리, VXLAN 캡슐화는 UDP 데이터그램의 소스 포트에서 해시 계산 결과 전달을 지원합니다. 이를 통해 전송 중인 트래픽 로드를 효율적으로 분산할 수 있습니다.

-

FTI에는 여러 캡슐화를 지원할 수 있는 확장 가능한 디자인이 있습니다.

-

vniFTI에서 VXLAN 캡슐화의 속성은 고객 격리에 도움이 됩니다. -

UDP 캡슐화가 있는 FTI는 UDP 헤더의 소스 및 대상 포트를 사용합니다. UDP 소스 포트는 내부 페이로드의 해시 값에서 파생되기 때문에 ECMP를 통한 더 나은 트래픽 배포의 이점을 누릴 수 있습니다.

유연한 터널 인터페이스의 한계

-

폴리싱은 FTI의 분산 포워딩 모델을 따릅니다. 따라서 프로비저닝된 대역폭 제한은 개별 패킷 포워딩 엔진 수준에서 적용됩니다. 결과적으로 더 많은 트래픽이 허용될 수 있습니다.

-

현재 FTI 터널링된 트래픽은 인스턴스에서 엄격하게 라우팅됩니다

inet.0. 따라서 FTI는 IPv4 트래픽만 지원합니다. -

MX80은 FTI를 지원하지 않습니다.

-

규칙 재작성 및 분류자 구성을 포함한 CoS(Class of service) 구성은 FTI에서 지원되지 않습니다.

-

터널 헤더의 TTL(Time-to-Live)은 기본값 64로 설정됩니다.

-

DSCP(Differentiated Services Code Point) 값은 기본값 0으로 설정되지만 내부 포워딩 클래스 및 손실 우선 순위 필드는 유지되며 송신 인터페이스 재작성 규칙에서 DSCP를 재작성하는 데 사용할 수 있습니다.

-

IP 단편화는 FTI에서 지원되지 않습니다.

UDP 캡슐화를 사용하는 FTI는 다음 기능을 지원하지 않습니다.

-

LDP 및 RSVP를 통한 BFD는 지원되지 않습니다.

-

디바이스의 집계 이더넷 멤버 통계QFX1000 지원되지 않습니다.

-

FTI 논리적 인터페이스당 10,000개 경로는 지원되지 않습니다.

-

라우팅 인스턴스는 지원되지 않습니다.

-

논리 시스템은 지원되지 않습니다.

-

경로 최대 전송 단위(MTU) 검색은 지원되지 않습니다.

-

폴리싱 및 방화벽은 지원되지 않습니다.

-

UDP 터널에 대한 BGP 시그널링은 지원되지 않습니다.

-

터널 엔드포인트의 CoS(Class of Service)는 지원되지 않습니다.

-

TTL 전파는 지원되지 않습니다.

-

멀티캐스트 트래픽이 지원되지 않습니다.

-

일반 IPV6 UDP 터널은 지원되지 않습니다.

-

터널링된 트래픽에 대한 스푸핑 방지 검사는 지원되지 않습니다.

-

MPLS FRR은 지원되지 않습니다.

-

FT-over-FT 해상도는 지원되지 않습니다.

-

FT 대상 IP는 BGP가 아닌 IGP를 통해 연결할 수 있어야 합니다(간접 다음 홉 없음). 도달 가능성은 LSP가 아닌 IPV4 경로를 통해 이루어져야 합니다.

-

FT 물리적 인터페이스 수준 통계는 지원되지 않습니다.

-

fti0을 제외한 FTI의 모든 인터페이스는 지원되지 않습니다.

-

번호가 지정되지 않은 주소는 지원되지 않습니다.

참조

유연한 터널 인터페이스 구성

MX 시리즈 라우터의 레이어 2 의사 헤더를 사용한 VXLAN(Virtual Extensible LAN) 캡슐화 또는 PTX 시리즈 라우터 및 QFX 시리즈 스위치의 UDP 캡슐화를 지원하는 유연한 터널 인터페이스(FTI)를 구성할 수 있습니다. FTI(Flexible Tunnel Interface)는 IPv4 전송 네트워크를 통해 IPv4 및 IPv6 오버레이를 생성하는 데 사용할 수 있는 포인트 투 포인트 레이어 3 인터페이스입니다. BGP 프로토콜 세션은 라우팅 정보를 배포하기 위해 FTI를 통해 실행되도록 구성할 수 있습니다.

다음 섹션에서는 디바이스에서 FTI를 구성하고 및 destination-udp-port 값으로 식별 vni 된 필수 tunnel-endpoint vxlan 캡슐화 아래에서 또는 vxlan-gpe 매개 변수를 사용하여 udp 여러 캡슐화를 활성화하는 방법에 대해 설명합니다.

PE1에서 FTI 구성

계층 수준에서 문을 포함하여 tunnel-endpoint vxlan FTI를 [edit interfaces] 구성할 수 있습니다.

IPv4 네트워크에 대한 FTI를 구성하고 해당 속성을 정의하려면 다음을 수행합니다.

확인

목적

FTI가 구성되었는지 확인하고 상태를 확인합니다.

행동

구성 모드에서 명령을 실행하여 MX 시리즈 라우터의 FTI가 show interfaces fti number 구성되었는지 확인할 수 있습니다.

user@host# show interfaces fti0

Physical interface: fti0, Enabled, Physical link is Up

Interface index: 136, SNMP ifIndex: 504

Type: FTI, Link-level type: Flexible-tunnel-Interface, MTU: Unlimited, Speed: Unlimited

Device flags : Present Running

Interface flags: SNMP-Traps

Link type : Full-Duplex

Link flags : None

Last flapped : Never

Input packets : 0

Output packets: 0

Logical interface fti0.0 (Index 340) (SNMP ifIndex 581)

Flags: Up Point-To-Point SNMP-Traps Encapsulation: VXLAN-GPEv4

Destination UDP port: 4789, VNI: 1000, Source address: 5.5.5.5, Destination address: 6.6.6.6

Input packets : 0

Output packets: 0

Protocol inet, MTU: Unlimited

Max nh cache: 0, New hold nh limit: 0, Curr nh cnt: 0, Curr new hold cnt: 0, NH drop cnt: 0

Flags: Sendbcast-pkt-to-re

Addresses, Flags: Is-Preferred Is-Primary

Destination: 3.3.3/24, Local: 3.3.3.5, Broadcast: 3.3.3.255

마찬가지로 , show interfaces fti0 extensive, show interfaces fti0 terse및 show interfaces fti0 statistics 명령을 실행하여 show interfaces fti0 detailFTI에 대한 자세한 정보를 얻을 수 있습니다. 인터페이스 fti 표시를 참조하십시오.

의미

명령은 show interfaces fti0 새 캡슐화 vxlan-gpe로 구성된 FTI의 상태를 표시합니다. 출력으로 FTI가 구성되고 물리적 링크가 임을 up확인합니다.

SRX 방화벽에서 유연한 터널 인터페이스 구성

SRX 방화벽에서 유연한 터널 인터페이스(FTI)를 구성할 때 인터페이스에 대한 영역 및 보안 정책도 구성해야 합니다.

보안 영역은 정책을 통해 인바운드 및 아웃바운드 트래픽을 규제해야 하는 하나 이상의 네트워크 세그먼트의 집합입니다. FTI를 보안 영역 중 하나에 할당하면 FTI가 한 보안 영역에서 다른 보안 영역으로 연결되는 보안 통로 역할을 합니다. 보안 정책은 FTI를 통한 트래픽 플로우를 제어합니다. SRX 방화벽에서 보안 정책을 구성하여 FTI를 통과하는 트래픽을 허용하거나 거부할 수 있습니다. 다음 샘플 구성은 SRX 방화벽에서 FTI를 구성하는 방법을 보여줍니다.

-

캡슐화로

vxlan-gpeFTI를 구성합니다.set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe source address 198.51.100.1 set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe destination address 198.51.100.2 set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe tunnel-endpoint vxlan set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe destination-udp-port 4789 set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe vni 22701 set interfaces fti0 unit 0 family inet address 198.51.100.1/24 set interfaces lo0 unit 0 family inet address 192.168.100.1

-

FTI를 구성하고 보안 영역에 할당합니다. 보안 영역에 대한 자세한 내용은 https://www.juniper.net/documentation/us/en/software/junos/security-policies/topics/topic-map/security-zone-configuration.html 를 참조하십시오.

set security zones security-zone FTI-ZONE host-inbound-traffic system-services all set security zones security-zone FTI-ZONE host-inbound-traffic protocols all set security zones security-zone FTI-ZONE interfaces fti0.0

-

FTI로 전송되는 트래픽과 트래픽이 인터페이스를 통과할 때 수행해야 하는 작업에 대한 정책을 생성합니다. 이 예에서는 모든 트래픽 통과를 허용합니다. 보안 정책 구성에 대한 자세한 내용은 https://www.juniper.net/documentation/us/en/software/junos/security-policies/topics/topic-map/security-policy-configuration.html 를 참조하십시오.

set security policies from-zone FTI-ZONE to-zone trust policy fti-out match source-address any set security policies from-zone FTI-ZONE to-zone trust policy fti-out match destination-address any set security policies from-zone FTI-ZONE to-zone trust policy fti-out match application any set security policies from-zone FTI-ZONE to-zone trust policy fti-out then permit set security policies from-zone FTI-ZONE to-zone trust policy fti-in match source-address any set security policies from-zone FTI-ZONE to-zone trust policy fti-in match destination-address any set security policies from-zone FTI-ZONE to-zone trust policy fti-in match application any set security policies from-zone FTI-ZONE to-zone trust policy fti-in then permit set routing-options static route 198.51.100.2/32 next-hop 10.100.12.2

유연한 터널 생성 확인

show interfaces fti0.0 명령을 사용하여 유연한 터널 인터페이스에 대한 정보를 표시합니다.

user@device1>show interfaces fti0.0

Logical interface fti0.0 (Index 72) (SNMP ifIndex 520)

Flags: Up Point-To-Point SNMP-Traps Encapsulation: VXLAN-GPEv4

Destination UDP port: 4789, Source UDP port range: [49160 - 65535],

VNI: 22701, Source address: 10.0.0.2, Destination address: 10.0.0.1

Input packets : 0

Output packets: 5

Security: Zone: FTI-ZONE

Allowed host-inbound traffic : bootp bfd bgp dns dvmrp igmp ldp msdp nhrp ospf ospf3 pgm pim rip ripng router-discovery

rsvp sap vrrp dhcp finger ftp tftp ident-reset http https ike netconf ping reverse-telnet reverse-ssh rlogin rpm rsh snmp

snmp-trap ssh telnet traceroute xnm-clear-text xnm-ssl lsping lsselfping ntp sip dhcpv6 r2cp webapi-clear-text webapi-ssl

tcp-encap sdwan-appqoe high-availability

Protocol inet, MTU: 1450

Max nh cache: 0, New hold nh limit: 0, Curr nh cnt: 0, Curr new hold cnt: 0, NH drop cnt: 0

Flags: Sendbcast-pkt-to-re

Addresses, Flags: Is-Preferred Is-Primary

Destination: 10.18.1/24, Local: 10.18.1.2, Broadcast: 10.18.1.255

예: MX 시리즈 라우터에서 유연한 터널 인터페이스 구성

요구 사항

이 예에서 사용되는 하드웨어 및 소프트웨어 구성 요소는 다음과 같습니다.

MX10003 및 MX 시리즈 5G 유니버설 라우팅 플랫폼.

Junos OS 릴리스 18.3 이상.

개요

이 예에서는 유연한 터널 인터페이스를 사용하여 두 라우터 사이에 레이어 3 VPN 오버레이 네트워크를 생성합니다. 실제 구축에서 엔드포인트 중 하나는 데이터 센터 또는 데이터 센터 게이트웨이의 서버일 수 있습니다.

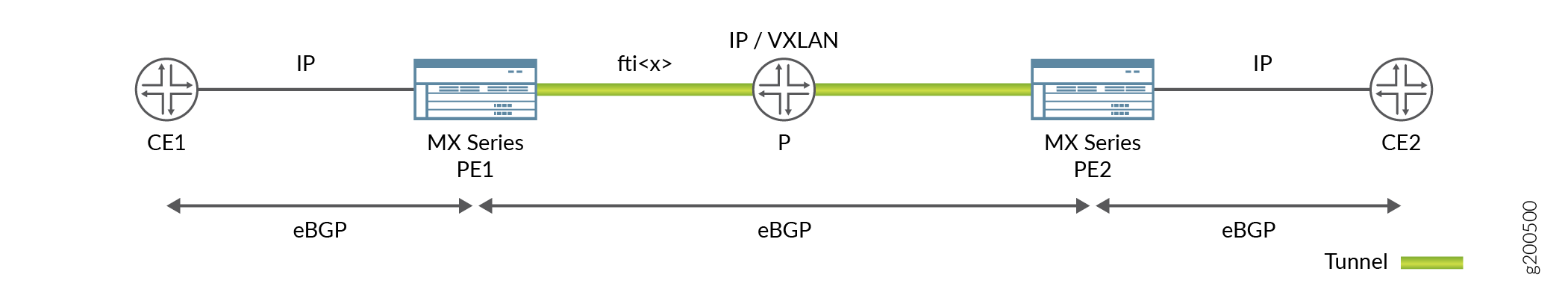

게이트웨이 디바이스인 PE1이 FTI 터널에 대한 고객 측을 나타내기 위해 엔터프라이즈 고객 간의 링크 역할을 하는 샘플 토폴로지를 고려하십시오. eBGP는 고객 에지(CE1)와 공급자 에지(PE1) 디바이스 간에 경로를 배포하는 데 사용됩니다. IPv4는 레이어 3 네트워크를 통한 테스트 프레임 전송에 사용됩니다. 이 테스트는 CE1과 CE2 간에 트래픽을 전송하는 데 사용됩니다. 두 라우터의 논리 인터페이스는 IPv4 서비스용 네트워크 디바이스의 트래픽을 전송하기 위한 FTI를 생성하기 위해 IPv4 주소로 구성됩니다.

그림 2 는 레이어 3 IPv4 서비스에 대한 FTI의 성능에 대한 샘플 토폴로지를 보여줍니다.

구성

이 예에서는 PE1의 인터페이스 fti0과 PE2의 인터페이스 fti0 사이에 있는 레이어 3 IPv4 서비스에 대한 FTI를 구성하여 상호 연결 라우터의 터널 인터페이스를 구성합니다.

CLI 빠른 구성

이 예를 빠르게 구성하려면, 아래 명령을 복사하여 텍스트 파일로 붙여 넣은 다음 모든 라인브레이크를 제거하고, 네트워크 구성을 일치하는 데 필요한 세부 사항을 바꾸고 [] 계층 수준에서 명령을 CLI로edit 복사해 붙여 넣습니다.

PE1에서 매개 변수를 구성하려면

set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe source address 198.51.100.1 set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe destination address 198.51.100.2 set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe tunnel-endpoint vxlan set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe destination-udp-port 4789 set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe vni 22701 set interfaces fti0 unit 0 family inet address 198.51.100.1/24

PE2에서 매개 변수를 구성하려면

set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe source address 198.51.100.2 set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe destination address 198.51.100.1 set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe tunnel-endpoint vxlan set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe destination-udp-port 4789 set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe vni 22701 set interfaces fti0 unit 0 family inet address 198.51.100.2/24

PE1 구성

단계별 절차

다음 단계에서는 구성 계층에서 다양한 수준의 탐색이 필요합니다. CLI 탐색 관련 정보는 Junos OS CLI 사용자 가이드의 구성 모드에서 CLI 편집기 사용을 참조하십시오.

PE1에서 매개 변수를 구성하려면:

구성 모드에서 계층 수준으로 이동합니다

[edit interfaces]:[edit] user@host# edit interfaces

FTI 및 논리적 단위를 구성하고 프로토콜 체계를 지정합니다.

[set interfaces] user@host# set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe

논리적 인터페이스의 소스 주소를 지정합니다.

[set interfaces] user@host# set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe source address 198.51.100.1

논리적 인터페이스의 대상 주소를 지정합니다.

[set interfaces] user@host# set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe destination address 198.51.100.2

캡슐화

vxlan로 설정합니다tunnel-endpoint.[set interfaces] user@host# set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe tunnel-endpoint vxlan

생성된 프레임의 UDP 헤더에 사용할 대상의 UDP 포트 값을 지정합니다.

[set interfaces] user@host# set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe destination-udp-port 4789

인터페이스에서

vni캡슐화를vxlan-gpe식별하는 데 사용할 값을 지정합니다.[set interfaces] user@host# set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe vni 22701

인터페이스의 주소 유형 패밀리를 지정합니다.

[set interfaces] user@host# set interfaces fti0 unit 0 family inet address 198.51.100.1/24

PE2 구성

단계별 절차

다음 단계에서는 구성 계층에서 다양한 수준의 탐색이 필요합니다. CLI 탐색 관련 정보는 Junos OS CLI 사용자 가이드의 구성 모드에서 CLI 편집기 사용을 참조하십시오.

PE2에서 매개 변수를 구성하려면:

구성 모드에서 계층 수준으로 이동합니다

[edit interfaces]:[edit] user@host# edit interfaces

FTI 및 논리적 단위를 구성하고 프로토콜 체계를 지정합니다.

[set interfaces] user@host# set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe

논리적 인터페이스의 소스 주소를 지정합니다.

[set interfaces] user@host# set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe source address 198.51.100.2

논리적 인터페이스의 대상 주소를 지정합니다.

[set interfaces] user@host# set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe destination address 198.51.100.1

캡슐화

vxlan로 설정합니다tunnel-endpoint.[set interfaces] user@host# set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe tunnel-endpoint vxlan

생성된 프레임의 UDP 헤더에 사용할 대상의 UDP 포트 값을 지정합니다.

[set interfaces] user@host# set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe destination-udp-port 4789

인터페이스에서

vni캡슐화를vxlan-gpe식별하는 데 사용할 값을 지정합니다.[set interfaces] user@host# set interfaces fti0 unit 0 tunnel encapsulation vxlan-gpe vni 22701

인터페이스의 주소 유형 패밀리를 지정합니다.

[set interfaces] user@host# set interfaces fti0 unit 0 family inet address 198.51.100.2/24

구성이 성공적으로 완료되면 명령을 입력하여

show fti0매개 변수를 볼 수 있습니다.

결과

구성 모드에서 명령을 입력하여 show PE1 및 PE2에 대한 구성을 확인합니다. 출력이 의도된 구성을 표시하지 않으면, 이 예의 구성 지침을 반복하여 수정합니다.

PE1의 매개변수:

[edit interfaces]

fti0{

unit 0 {

tunnel {

encapsulation vxlan-gpe {

source {

address 198.51.100.1;

}

destination {

address 198.51.100.2;

}

tunnel-endpoint vxlan;

destination-udp-port 4789;

vni 22701;

}

}

family inet {

address 198.51.100.1/24;

}

}

PE2의 매개 변수 :

[edit interfaces]

fti0{

unit 0 {

tunnel {

encapsulation vxlan-gpe {

source {

address 198.51.100.2;

}

destination {

address 198.51.100.1;

}

tunnel-endpoint vxlan;

destination-udp-port 4789;

vni 22701;

}

}

family inet {

address 198.51.100.2/24;

}

}

인터페이스를 구성한 후, 구성 모드에서 명령을 입력합니다 commit .

FTI에서 터널 종료에 의한 IP-IP 캡슐화 해제 구성

필터 기반 캡슐화 해제에서, 캡슐 해제된 패킷은 내부 헤더 룩업을 위해 재순환되고 그에 따라 전달됩니다. 그러나 터널 종료는 패킷 처리의 단일 패스로 완료되므로 필터 기반 프로세스에 비해 성능 향상을 제공합니다. 진화한 Junos OS 릴리스 20.1R2부터는 터널 종료를 구성하여 PTX 시리즈 라우터의 유연한 터널 인터페이스에서 IP-IP 캡슐화 해제를 구성할 수 있습니다. 계층 수준에서 터널 종료를 구성하여 유연한 터널 인터페이스에서 IP-IP 캡슐화 해제를 [edit interfaces fti0 unit number tunnel encapsulation IPIP] 구성할 수 있습니다.

진화한 Junos OS 릴리스 20.1R2의 경우, FTI는 캡슐화를 지원하지 않습니다.

터널 종료에 의한 IP-IP 캡슐화 해제를 구성하려면,

변경 내역 표

기능 지원은 사용 중인 플랫폼과 릴리스에 따라 결정됩니다. 기능 탐색기 를 사용하여 플랫폼에서 기능이 지원되는지 확인하세요.