이 페이지의 내용

침입 탐지 및 방지 개요

주니퍼 네트웍스 IDP 시스템은 위협을 탐지하고 예방하여 네트워크 보안을 강화합니다. 악의적인 활동에 대한 트래픽을 모니터링하고, 서명 데이터베이스를 사용하여 공격을 식별하며, 실시간 완화를 위해 보안 정책을 적용합니다. 이 시스템은 선제적인 위협 탐지 및 대응을 제공합니다.

침입 탐지는 네트워크에서 발생하는 이벤트를 모니터링하고 이벤트를 분석하여 잠재적인 인시던트, 위반 또는 보안 정책에 대한 시급한 위협의 징후를 파악하는 프로세스입니다. 침입 방지는 침입 탐지를 수행한 다음 탐지된 인시던트를 중지하는 프로세스입니다. 보안 조치는 IDS와 IPS이며, 이는 네트워크의 일부가 되어 잠재적인 인시던트를 탐지하고 차단합니다.

이점

침입 탐지 및 방지(IDP)를 활용하면 네트워크의 보안 태세를 크게 강화하여 알려진 위협과 새로운 위협으로부터 광범위하게 보호할 수 있습니다. 다음은 몇 가지 이점입니다.

-

선제적인 위협 방지—공격이 피해를 입히는 것을 방지합니다.

-

네트워크 가시성—잠재적인 보안 문제에 대한 인사이트를 제공합니다.

-

사용자 지정 가능한 보호—특정 네트워크 요구 사항에 맞게 보안 정책을 조정할 수 있습니다.

-

규정 준수 지원 - 네트워크 보안에 대한 규제 요구 사항을 충족하는 데 도움이 됩니다.

-

자동 대응 및 교정 - IDP 시스템은 다음과 같은 방법으로 탐지된 위협에 자동으로 대응할 수 있습니다.

-

악성 트래픽 차단

-

영향을 받는 방화벽 격리

-

관리자에게 경고

이 작업은 보안 사고의 영향을 최소화하는 데 도움이 됩니다.

-

IDP 워크플로우

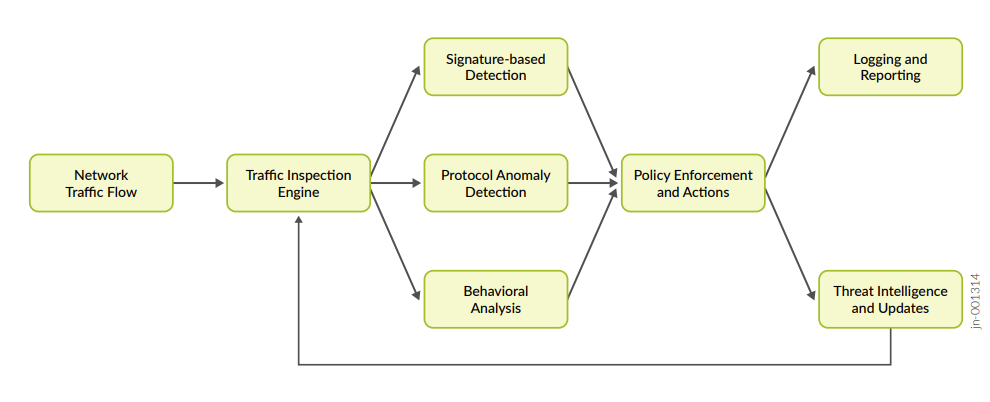

IDP 시스템은 트래픽을 검사하여 위협을 탐지하고 완화합니다. 트래픽 검사 엔진은 서명 기반 탐지, 프로토콜 이상 징후 탐지 및 동작 분석을 사용하여 패킷을 분석합니다. 위협이 발견되면 정책 적용 및 작업 단계에서 활동을 차단할지, 경고할지 또는 기록할지 결정됩니다. 이벤트는 기록되고 추가 분석을 위해 관리자에게 다시 보고됩니다. 위협 인텔리전스 및 업데이트는 새로운 위협 데이터를 추가하여 탐지를 지속적으로 개선하고 진화하는 사이버 위협에 대한 실시간 보호를 보장합니다.

표 1: IDP 워크플로는 IDP 워크플로의 세부 정보를 나열합니다.

| 구성 요소 | 설명 |

|---|---|

| 트래픽 검사 엔진(또는 IDP 검사 프로세스) | 패킷에서 잠재적인 보안 위험(알려진 공격 패턴과 일치)을 검사합니다. |

| 탐지 메커니즘 | 서명 기반 탐지, 프로토콜 이상 징후 탐지(예상되는 네트워크 동작에서 벗어난 것을 식별), 동작 분석(과거 데이터를 기반으로 비정상적인 패턴 탐지)이 있습니다. |

| 정책 시행 및 조치 | 위협이 식별되면 시스템은 정책을 시행하고 해당 활동을 차단, 경고 또는 기록할지 여부를 결정합니다. |

| 기록 및 보고 | 탐지된 이벤트는 기록되거나 보고됩니다. 관리자가 분석 및 대응합니다 |

| 위협 인텔리전스 및 업데이트 | 새로운 위협 데이터를 시스템에 지속적으로 공급합니다. 적응형 위협 프로파일링을 참조하십시오. |

IDP는 어떻게 작동합니까?

IDP 정책을 사용하면 보안 디바이스를 통과하는 네트워크 트래픽에 대해 다양한 공격 탐지 및 방지 기술을 선택적으로 적용할 수 있습니다. 이러한 보안 디바이스는 주니퍼 네트웍스 IDP 시리즈 IDP 어플라이언스에서 제공되는 것과 동일한 IDP 시그니처 세트를 제공하여 공격으로부터 네트워크를 보호합니다.

보안 디바이스에서 초기 IDP 기능을 다운로드하고 구성하려면 IDP 기본 구성을 참조하십시오.