Aruba ClearPass 구성

Aruba ClearPass의 보안 정책을 포함하도록 방화벽을 구성하는 방법에 대해 알아보십시오.

예: Aruba ClearPass로 보안 정책 시행

이 예에서는 Aruba ClearPass Policy Manager를 인증 소스로 사용하는 SRX 시리즈 방화벽 통합 ClearPass 인증 및 시행 기능을 사용하여 리소스를 보호하고 인터넷 액세스를 제어하도록 보안을 구성하는 방법을 다룹니다. SRX 시리즈 통합 ClearPass 기능을 사용하면 사용자 이름, 그룹 이름 또는 사용자 그룹과 디바이스 유형을 연결하는 역할 이름으로 사용자를 식별하여 회사 리소스 및 인터넷에 대한 액세스를 제어하는 보안 정책을 구성할 수 있습니다.

오늘날의 네트워크 환경은 언제 어디서나 모든 디바이스 액세스를 어느 정도 지원하고 사용자가 네트워크에 연결된 여러 디바이스를 동시에 사용할 수 있기 때문에 다양한 종류의 공격에 더 개방되어 있습니다. 사용자 이름으로 사용자를 식별할 수 있기 때문에 통합된 ClearPass 인증 및 적용 기능은 이러한 기능으로 인한 보안 격차를 줄여줍니다.

사용자 인증 및 ID 정보가 CPPM에서 SRX 시리즈 방화벽으로 전달되는 방법에 대한 자세한 내용은 다음 주제를 참조하십시오.

이 예에서는 다음 프로세스를 다룹니다.

디바이스 IP 주소가 아닌 사용자 이름 또는 그룹 이름을 기반으로 사용자 수준에서 액세스를 제어하는 방법.

보안 정책에서 source-identity 매개 변수를 사용하여 CPPM에서 인증이 제공되는 사용자 이름 또는 사용자 그룹의 이름을 지정할 수 있습니다. 이 정책은 사용된 디바이스에 관계없이 사용자가 보호된 리소스 또는 인터넷에 액세스하려고 할 때 생성되는 트래픽에 적용됩니다. 액세스 제어는 사용자 디바이스의 IP 주소가 아닌 사용자 이름과 연결됩니다.

지정된 영역과 대상 주소 또는 사용자가 속한 그룹에 따라 구분되는 다양한 작업을 지정하는 단일 사용자에 대해 다양한 보안 정책을 구성할 수 있습니다.

ClearPass 인증 테이블의 내용을 표시하고 해석하는 방법.

SRX 시리즈 방화벽은 CPPM에서 수신하는 사용자 인증 및 ID 정보를 포함하기 위해 ClearPass 인증 테이블을 생성합니다. 디바이스는 리소스에 대한 액세스를 요청하는 사용자를 인증하기 위해 테이블을 참조합니다.

ClearPass 인증 테이블 내용은 동적입니다. 다양한 이벤트에 대한 응답으로 그리고 그룹을 참조하는 보안 정책과 관련하여 사용자 활동을 반영하도록 수정됩니다.

예를 들어, 사용자가 네트워크에서 로그아웃하거나 네트워크에 로그아웃하면 사용자가 그룹에서 제거되거나 사용자가 속한 그룹을 지정하는 참조된 보안 정책이 삭제되는 경우와 같이 ClearPass 인증 테이블이 수정됩니다. 후자의 경우 사용자 항목에 더 이상 사용자가 해당 그룹에 속하는 것으로 표시되지 않습니다.

이 예에서는 ClearPass 인증 테이블 내용이 표시되어 두 개의 이벤트로 인해 변경된 내용을 나타냅니다. 사용자에 대한 콘텐츠가 표시됩니다.

특정 사용자가 네트워크에서 로그아웃하기 전과 후

참조된 보안 정책이 삭제되기 전과 후에

보안 정책이 참조하는 그룹에 속한 사용자의 항목이 정책이 삭제되기 전과 후에 표시됩니다.

요구 사항

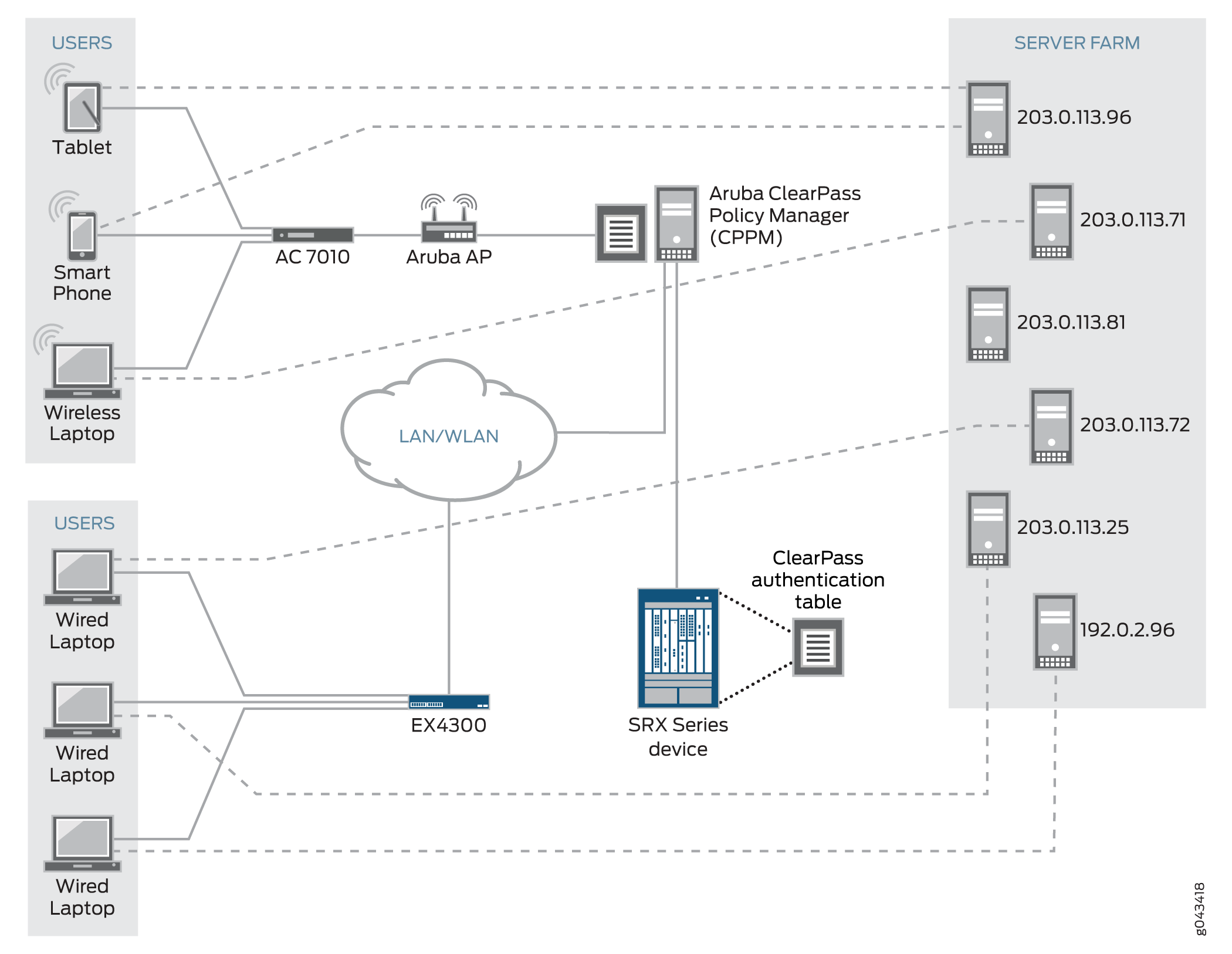

이 섹션에서는 이 예의 토폴로지에 대한 소프트웨어 및 하드웨어 요구 사항을 정의합니다. 토폴로지 설계는 그림 1 을 참조하십시오.

하드웨어 및 소프트웨어 구성 요소는 다음과 같습니다.

Aruba ClearPass입니다. ClearPass 정책 관리자(CPPM)는 로컬 인증 소스를 사용하여 사용자를 인증하도록 구성됩니다.

CPPM은 사용자 이름, 사용자가 속한 그룹의 이름 목록, 사용된 디바이스의 IP 주소 및 디바이스 상태 토큰을 포함한 사용자 인증 및 ID 정보를 SRX 시리즈 방화벽에 제공하도록 구성되어 있다고 가정합니다.

통합 ClearPass 기능이 포함된 Junos OS를 실행하는 SRX 시리즈 방화벽입니다.

서버 영역에 있는 6개의 서버로 구성된 서버 팜:

마케팅 서버 보호(203.0.113.23)

인적 자원 서버 (203.0.113.25 )

어카운팅 서버(203.0.113.72)

공용 서버(203.0.113.62)

기업 서버(203.0.113.71)

세일즈 서버(203.0.113.81)

ArubaOS를 실행하는 AC 7010 Aruba Cloud Services Controller.

ArubaOS를 실행하는 Aruba AP 무선 액세스 컨트롤러.

Aruba AP는 AC7010에 연결되어 있습니다.

무선 사용자는 Aruba AP를 통해 CPPM에 연결합니다.

유선 802.1 액세스 디바이스로 사용되는 주니퍼 네트웍스 EX4300 스위치.

유선 사용자는 EX4300 스위치를 사용하여 CPPM에 연결합니다.

6개의 최종 사용자 시스템:

Microsoft OS를 실행하는 유선 네트워크에 연결된 PC 3대

Aruba AP 액세스 디바이스를 통해 네트워크에 액세스하는 두 개의 BYOD 디바이스 AP 액세스 디바이스

Microsoft OS를 실행하는 무선 노트북 1대

개요

통합 ClearPass 기능의 인증 소스로서 CPPM은 SRX 시리즈 방화벽에 사용자 인증 및 ID 정보를 게시합니다. 이 정보를 수신하면 SRX 시리즈 UserID 데몬은 이를 처리하고 라우팅 엔진 인증 테이블에서 인증된 사용자에 대한 항목을 생성한 다음 해당 정보를 패킷 포워딩 엔진 측의 ClearPass 인증 테이블에 동기화합니다.

SRX 시리즈 방화벽은 사용자가 액세스 인증하고 사용자의 디바이스에서 생성된 트래픽이 SRX 시리즈 방화벽에 도착할 때 사용자가 인증되었는지 확인하기 위해 사용자 SRX 시리즈 방화벽에 대한 사용자 인증 및 ID 정보가 필요합니다. source-identity 매개 변수에 사용자가 속한 그룹의 사용자 이름 또는 이름을 지정하는 보안 정책이 있는 경우, SRX 시리즈 방화벽은 ClearPass 인증 테이블의 내용에서 해당 사용자에 대한 항목을 검색합니다.

ClearPass 인증 테이블에서 사용자에 대한 항목을 찾지 못한 경우, SRX 시리즈 방화벽은 다른 인증 테이블을 포함하는 검색 순서를 구성한 경우 해당 테이블을 검색할 수 있습니다. 인증 테이블 검색 순서에 대한 정보는 표 1 을 참조하십시오.

통합된 ClearPass 기능을 사용하면 사용자가 속한 그룹의 사용자 이름 또는 이름을 기반으로 발행한 트래픽과 일치하도록 구성된 ID 인식 보안 정책을 만들 수 있습니다.

역할 매핑은 SRX 시리즈 방화벽이 아닌 CPPM에서 구성합니다.

예를 들어 디바이스 유형 역할 매핑은 사용자 ID를 회사 소유 컴퓨터에 연결할 수 있습니다. 규칙에 매핑된 모든 사용자에게 적용되도록 구성된 보안 정책에서 이 역할을 그룹으로 지정할 수 있습니다. 이 경우 규칙에 대해 CPPM에서 설정한 조건(회사 소유 컴퓨터 사용)이 규칙에 매핑된 모든 사용자에게 적용됩니다. SRX 시리즈 방화벽은 조건을 고려하지 않고 CPPM의 규칙을 수락합니다.

이 예에 포함된 다음 구성은 규칙 매핑을 통해 CPPM이 정의한 대로 사용되는 디바이스 유형에 따라 적용 가능한 보안 정책을 다룹니다. CPPM이 보안 정책에서 그룹으로 사용되는 다음과 같은 매핑된 규칙을 SRX 시리즈 방화벽에 게시했다고 가정합니다.

PCS에 대한 마케팅 액세스 제한 그룹

jxchan을 디바이스 유형 PC에 매핑합니다.

source-identity 필드에 marketing-access-for-pcs-limited-group을 지정하는 정책은 jxchan 및 이에 매핑된 다른 사용자가 회사 소유인지 여부에 관계없이 PC를 사용하여 마케팅 서버 보호 서버에 액세스할 수 있도록 허용합니다.

accounting-grp 및 company-device(accounting-grp and-company-device)

회사 디바이스를 사용하여 회계 그룹에 속한 사용자를 매핑합니다. CPPM은 accounting-grp-and-company-device 역할을 SRX 시리즈 방화벽에 보냅니다. 매핑은 역할 매핑 규칙에 따라 CPPM에서 수행됩니다.

소스 ID 필드에 accounting-grp-and-company-device를 지정하는 정책은 규칙에 매핑된 사용자가 accounting-server의 보호된 리소스에 액세스할 수 있도록 허용합니다. accounting-grp 그룹은 규칙에 매핑됩니다. 따라서 매핑된 규칙은 accounting-grp의 구성원에게 적용됩니다.

사용자 viki2는 accounting-grp에 속합니다. 모든 조건이 적용되는 경우, 즉 viki2가 회사 소유 디바이스를 사용하고 있고 정책이 액세스를 허용하는 경우, 그녀는 accounting-server의 리소스에 대한 액세스가 허용됩니다. 그러나 SRX 시리즈 방화벽은 규칙을 분석하지 않는다는 점을 기억하십시오. 오히려 CPPM에 의해 매핑된 모든 사용자에게 적용됩니다.

게스트 디바이스 BYOD

게스트 그룹을 디바이스 유형 BYOD, 즉 네트워크로 가져온 모든 사용자 소유 디바이스에 매핑합니다.

소스 ID 필드에 guest-device-byod를 지정하는 정책은 규칙에 매핑된 사용자가 스마트폰 또는 기타 사용자 소유 디바이스를 사용하는 경우 서버 영역의 모든 서버에 대한 액세스를 거부합니다. 사용자 이름 guest2는 CPPM에 의해 이 규칙에 매핑됩니다.

모든 경우에 보안 정책 조건에 따라 사용자가 액세스를 허용하거나 거부하는 경우 다음 조건이 존재한다고 가정할 수 있습니다.

CPPM은 사용자와 그룹에 대한 올바른 인증 정보를 SRX 시리즈 방화벽에 게시했습니다.

SRX 시리즈 방화벽은 인증된 사용자 정보를 올바르게 처리하고 ClearPass 인증 테이블에 사용자 및 그룹에 대한 항목을 생성했습니다.

Junos OS 릴리스 15.1X49-D130부터 SRX 시리즈 방화벽은 보안 정책에서 소스 ID와 연결된 IPv6 주소 사용을 지원합니다. IPv4 또는 IPv6 항목이 존재하는 경우, 해당 항목과 일치하는 정책이 트래픽에 적용되고 액세스가 허용되거나 거부됩니다.

표 1 에는 사용자, 해당 그룹 및 이들이 속한 영역이 요약되어 있습니다. 모든 사용자는 기본 GLOBAL 도메인에 속합니다.

사용자 |

그룹 |

영역 |

|---|---|---|

아베(abew1) |

|

마케팅 존 |

요한(jxchan) |

|

마케팅 존 |

린(lchen1) |

|

인적 자원 영역 |

비키(viki2) |

|

어카운팅 존 |

게스트1 |

|

퍼블릭 영역 |

게스트2 |

|

퍼블릭 영역 |

구성

이 섹션에서는 CPPM에 의해 인증된 사용자가 발행한 트래픽과 일치하는 보안 정책을 포함하도록 SRX 시리즈 방화벽을 구성하는 방법을 다룹니다.

CLI 빠른 구성

이 예를 빠르게 구성하려면, 아래 문을 복사하여 텍스트 파일로 붙여 넣은 다음 모든 라인브레이크를 제거하고, 네트워크 구성을 일치하는 데 필요한 세부 사항을 변경하고, 계층 수준에서 [edit] 문을 복사하여 CLI에 붙여 넣은 다음, 구성 모드에서 들어갑니다 commit .

set interfaces ge-0/0/3 vlan-tagging set interfaces ge-0/0/3.0 vlan-id 300 family inet address 203.0.113.45/24 set interfaces ge-0/0/3.1 vlan-id 310 family inet address 192.0.2.18/24 set interfaces ge-0/0/3.2 vlan-id 320 family inet address 192.0.2.14/24 set interfaces ge-0/0/4 vlan-tagging set interfaces ge-0/0/4.0 vlan-id 400 family inet address 192.0.2.16/24 set interfaces ge-0/0/4.1 vlan-id 410 family inet address 192.0.2.19/24 set security zones security-zone marketing-zone interfaces ge-0/0/3.0 host-inbound-traffic system-services all set security zones security-zone marketing-zone interfaces ge-0/0/3.0 host-inbound-traffic protocols all set security zones security-zone accounting-zone interfaces ge-0/0/3.1 host-inbound-traffic system-services all set security zones security-zone accounting-zone interfaces ge-0/0/3.1 host-inbound-traffic protocols all set security zones security-zone human-resources-zone interfaces ge-0/0/3.2 host-inbound-traffic system-services all set security zones security-zone human-resources-zone interfaces ge-0/0/3.2 host-inbound-traffic protocols all set security zones security-zone public-zone interfaces ge-0/0/4.0 host-inbound-traffic system-services all set security zones security-zone public-zone interfaces ge-0/0/4.0 host-inbound-traffic protocols all set security zones security-zone servers-zone interfaces ge-0/0/4.1 host-inbound-traffic system-services all set security zones security-zone servers-zone interfaces ge-0/0/4.1 host-inbound-traffic protocols all set security address-book servers-zone-addresses address marketing-server-protected 203.0.113.23 set security address-book servers-zone-addresses address human-resources-server 203.0.113.25 set security address-book servers-zone-addresses address accounting-server 203.0.113.72 set security address-book servers-zone-addresses address corporate-server 203.0.113.71 set security address-book servers-zone-addresses address public-server 203.0.113.91 set security address-book servers-zone-addresses attach zone servers-zone set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p1 match source-address any destination address any set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p1 match application any set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p1 match source-identity “global\marketing-access-for-pcs-limited-group” set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p1 then permit set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p2 match source-address any destination address marketing-zone-protected set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p2 match application any set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p2 match source-identity “global\abew1” set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p2 then permit set security policies from-zone accounting-zone to-zone servers-zone policy acct-cp-device match source-address any destination-address accounting-server set security policies from-zone accounting-zone to-zone servers-zone policy acct-cp-device match application any set security policies from-zone accounting-zone to-zone servers-zone policy acct-cp-device match source-identity “global\accounting-grp-and-company-device” set security policies from-zone accounting-zone to-zone servers-zone policy acct-cp-device then permit set security policies from-zone human-resources-zone to-zone servers-zone policy human-resources-p1 match source-address any destination-address corporate-server set security policies from-zone human-resources-zone to-zone servers-zone policy human-resources-p1 match application any set security policies from-zone human-resources-zone to-zone servers-zone policy human-resources-p1 match source-identity “global\corporate-limited” set security policies from-zone human-resources-zone to servers-zone policy human-resources-p1 then permit set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p0 match source-address any destination-address corporate-server set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p0 match application any set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p0 match source-identity “global\marketing-access-limited-grp” set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p0 then permit set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p3 match source-address any destination-address human-resources-server set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p3 match application any set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p3 match source-identity “global\sales-limited-group” set security policies from-zone marketing-zone to-zone servers-zone policy marketing-p3 then permit set security policies from-zone public-zone to-zone servers-zone policy guest-allow-access match source-address any destination address public-server set security policies from-zone public-zone to-zone servers-zone policy guest-allow-access match application any set security policies from-zone public-zone to-zone servers-zone policy guest-allow-access match source-identity “global\guest” set security policies from-zone public-zone to-zone servers-zone policy guest-allow-access then permit set security policies from-zone public-zone to-zone servers-zone policy guest-deny-access match source-address any destination-address any set security policies from-zone public-zone to-zone servers-zone policy guest-deny-access match application any set security policies from-zone public-zone to-zone servers-zone policy guest-deny-access match source-identity “global\guest-device-byod” set security policies from-zone public-zone to-zone servers-zone policy guest-deny-access then deny

인터페이스, 영역 및 주소록 구성

단계별 절차

다음 예에서는 구성 계층에서 다양한 수준을 탐색해야 합니다. 자세한 내용은 구성 모드에서 CLI 편집기 사용을 참조하십시오.

다음 인터페이스를 구성하고 영역에 할당합니다.

ge-0/0/3.0 > 마케팅 영역

ge-0/0/3.1 > 인적 자원 영역

ge-0/0/3.2> 어카운팅 존

공용 영역> ge-0/0/4.0

ge-0/0/4.1 > 서버 영역

이 예에서는 논리적 인터페이스를 사용하므로 VLAN 태깅을 구성해야 합니다.

-

SRX 시리즈 방화벽을 위한 인터페이스를 구성합니다.

[edit interfaces] set ge-0/0/3 vlan-tagging set ge-0/0/3.0 vlan-id 300 family inet address 203.0.113.45/24 set ge-0/0/3.1 vlan-id 310 family inet address 192.0.2.18/24 set ge-0/0/3.2 vlan-id 320 family inet address 192.0.2.14/24 set ge-0/0/4 vlan-tagging set ge-0/0/4.0 vlan-id 400 family inet address 192.0.2.16/24 set ge-0/0/4.1 vlan-id 410 family inet address 192.0.2.19/24

영역을 구성합니다.

[edit security zones] user@host#set security-zone marketing-zone interfaces ge-0/0/3.0 host-inbound-traffic system-services all user@host#set security-zone marketing-zone interfaces ge-0/0/3.0 host-inbound-traffic protocols all user@host#set security-zone accounting-zone interfaces ge-0/0/3.1 host-inbound-traffic system-services all user@host#set security-zone accounting-zone interfaces ge-0/0/3.1 host-inbound-traffic protocols all user@host#set security-zone human-resources-zone interfaces ge-0/0/3.2 host-inbound-traffic system-services all user@host#set security-zone human-resources-zone interfaces ge-0/0/3.2 host-inbound-traffic protocols all user@host#set security-zone public-zone interfaces ge-0/0/4.0 host-inbound-traffic system-services all user@host#set security-zone public-zone interfaces ge-0/0/4.0 host-inbound-traffic protocols all user@host#set security-zone servers-zone interfaces ge-0/0/4.1 host-inbound-traffic system-services all user@host#set security-zone servers-zone interfaces ge-0/0/4.1 host-inbound-traffic protocols all

보안 정책에서 대상 주소로 사용할 서버의 IP 주소가 포함된 주소록을 구성합니다.

[edit security address-book servers-zone-addresses] user@host# set address marketing-server-protected 203.0.113.23 user@host# set address human-resources-server 203.0.113.25 user@host# set address accounting-server 203.0.113.72 user@host# set address corporate-server 203.0.113.71 user@host# set address public-server 203.0.113.91

servers-zone-addresses 주소록을 servers-zone에 연결합니다.

[edit security address-book] user@host# set servers-zone-addresses attach zone servers-zone

결과

구성 모드에서 명령을 입력하여 인터페이스 구성을 확인합니다. show interfaces 출력에 의도한 구성이 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정합니다.

ge-0/0/3 {

unit 0 {

vlan-id 300;

family inet {

address 203.0.113.45/24;

}

}

unit 1 {

vlan-id 310;

family inet {

address 192.0.2.18/24;

}

}

unit 2 {

vlan-id 320;

family inet {

address 192.0.2.14/24;

}

}

}

ge-0/0/4 {

vlan-tagging;

unit 0 {

vlan-id 400;

family inet {

address 192.0.2.16/24;

}

}

unit 1 {

vlan-id 410;

family inet {

address 192.0.2.19/24;

}

}

}

구성 모드에서 명령을 입력하여 영역에 대한 구성을 확인합니다. show security zones 출력에 의도한 구성이 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정합니다.

security-zone human-resources-zone {

interfaces {

ge-0/0/3.2 {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

}

}

}

security-zone accounting-zone {

interfaces {

ge-0/0/3.1 {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

}

}

}

security-zone marketing-zone {

interfaces {

ge-0/0/3.0 {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

}

}

}

security-zone servers-zone {

interfaces {

ge-0/0/4.1 {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

}

}

}

security-zone public-zone {

interfaces {

ge-0/0/4.0 {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

}

}

}

구성 모드에서 명령을 입력하여 주소록에 대한 구성을 확인합니다. show security address-book 출력에 의도한 구성이 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정합니다.

servers-zone-addresses {

address marketing-zone-protected 203.0.113.23 /32;

address human-resources-server 203.0.113.25 /32;

address accounting-server 203.0.113.72/32;

address corporate-server 203.0.113.71/32;

address public-server 203.0.113.91/32;

attach {

zone servers-zone;

}

}

회사 리소스에 대한 사용자 액세스 제어를 위한 ID 인식 보안 정책 구성

단계별 절차

이 작업에는 사용된 디바이스의 IP 주소가 아닌 사용자 이름 또는 그룹 이름을 기반으로 리소스에 대한 사용자의 액세스에 적용되는 보안 정책을 구성하는 작업이 수반됩니다.

모든 사용자는 기본 GLOBAL 도메인에 속합니다.

marketing-access-for-pcs-limited-group을 소스 ID로 지정하는 보안 정책을 구성합니다. 이 그룹에 속하는 사용자 jxchan은 PC를 사용할 때 개인 장치이든 회사 소유 장치이든 서버 영역의 모든 서버에 액세스할 수 있습니다. 사용자 이름 jxchan은 CPPM에 의해 marketing-access-for-pcs-limited-group 규칙에 매핑됩니다.

[edit security policies] user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p1 match source-address any destination address any user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p1 match application any user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p1 match source-identity “global\marketing-access-for-pcs-limited-group” user@hoset from-zone marketing-zone to-zone servers-zone policy marketing-p1 then permit

사용자가 사용하는 디바이스에 관계없이 servers-zone의 marketing-zone-protected 서버(IP 주소 203.0.113.23)에 대한 abew1 액세스를 허용하는 보안 정책을 구성합니다.

[edit security policies] user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p2 match source-address any destination address marketing-zone-protected user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p2 match application any user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p2 match source-identity “global\abew1” user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p2 then permit

회사 소유 디바이스를 사용할 때 서버 영역의 계정 서버(IP 주소 203.0.113.72)에 대한 사용자 viki2 액세스를 허용하는 보안 정책을 구성합니다. 사용자 viki2는 CPPM에 의해 회사 소유 디바이스 규칙(accounting-grp-and-company-device)에 매핑되는 accounting-grp에 속합니다.

[edit security policies] user@host# set from-zone accounting-zone to-zone servers-zone policy acct-cp-device match source-address any destination-address accounting-server user@host# set from-zone accounting-zone to-zone servers-zone policy acct-cp-device match application any user@host# set from-zone accounting-zone to-zone servers-zone policy acct-cp-device match source-identity “global\accounting-grp-and-company-device” user@host# set from-zone accounting-zone to-zone servers-zone policy acct-cp-device then permit

기업 제한 그룹에 속한 사용자가 인적 자원 영역에서 요청을 시작할 때 서버 영역의 회사 서버 서버(IP 주소 203.0.113.71)에 대한 제한된 액세스를 허용하는 보안 정책을 구성합니다.

소스 주소가 "any"로 지정된 경우 정책은 회사 제한 그룹에 속하는 다른 사용자에게 적용됩니다.

[edit security policies] user@host# set from-zone human-resources-zone to-zone servers-zone policy human-resources-p1 match source-address any destination-address corporate-server user@host# set from-zone human-resources-zone to-zone servers-zone policy human-resources-p1 match application any user@host# set from-zone human-resources-zone to-zone servers-zone policy human-resources-p1 match source-identity “global\corporate-limited” user@host# set from-zone human-resources-zone to servers-zone policy human-resources-p1 then permit

서버 영역의 회사 서버(IP 주소 203.0.113.71) 서버에 대한 사용자 abew1 액세스를 허용하는 보안 정책을 구성합니다. 사용자 abew1은 보안 정책이 적용되는 marketing-access-limited-grp에 속합니다.

[edit security policies] user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p0 match source-address any destination-address corporate-server user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p0 match application any user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p0 match source-identity “global\marketing-access-limited-grp” user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p0 then permit

sales-limited-group에 속한 사용자가 marketing-zone에서 요청을 시작할 때 human-resources-server(IP 주소 203.0.113.81) 서버에 액세스할 수 있도록 허용하는 보안 정책을 구성합니다. 사용자 jxchan은 sales-limited-group에 속해 있습니다.

[edit security policies] user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p3 match source-address any destination-address human-resources-server user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p3 match application any user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p3 match source-identity “global\sales-limited-group” user@host# set from-zone marketing-zone to-zone servers-zone policy marketing-p3 then permit

게스트 그룹에 속한 사용자가 서버 영역의 공용 서버(IP 주소 203.0.113.91)에 액세스할 수 있도록 허용하는 보안 정책을 구성합니다.

[edit security policies] user@host# set from-zone public-zone to-zone servers-zone policy guest-allow-access match source-address any destination address public-server user@host# set from-zone public-zone to-zone servers-zone policy guest-allow-access match application any user@host# set from-zone public-zone to-zone servers-zone policy guest-allow-access match source-identity “global\guest” user@host# set from-zone public-zone to-zone servers-zone policy guest-allow-access then permit

guest-device-byod 그룹에 속한 사용자가 자신의 디바이스를 사용할 때 servers-zone의 모든 서버에 대한 액세스를 거부하는 보안 정책을 구성합니다.

[edit security policies] user@host# set from-zone public-zone to-zone servers-zone policy guest-deny-access match source-address any destination-address any user@host# set from-zone public-zone to-zone servers-zone policy guest-deny-access match application any user@host# user@host# set from-zone public-zone to-zone servers-zone policy guest-deny-access match source-identity “global\guest-device-byod” user@host# set from-zone public-zone to-zone servers-zone policy guest-deny-access then deny

결과

구성 모드에서 명령을 입력하여 통합 ClearPass에 대한 보안 정책 구성을 확인합니다.show security policies

출력에 의도한 구성이 표시되지 않으면 이 예의 구성 지침을 반복하여 수정합니다.

from-zone marketing-zone to-zone servers-zone {

policy marketing-p1 {

match {

source-address any;

destination-address any;

application any;

source-identity "global\marketing-access-for-pcs-limited-group";

}

then {

permit;

}

}

policy marketing-p2 {

match {

source-address any;

destination-address marketing-zone-protected;

application any;

source-identity "global\abew1";

}

then {

permit;

}

}

policy marketing-p0 {

match {

source-address any;

destination-address corporate-server;

application any;

source-identity "global\marketing-access-limited-grp";

}

then {

permit;

}

}

policy marketing-p3 {

match {

source-address any;

destination-address human-resources-server;

application any;

source-identity "global\sales-limited-group";

}

then {

permit;

}

}

}

from-zone accounting-zone to-zone servers-zone {

policy acct-cp-device {

match {

source-address any;

destination-address accounting-server;

application any;

source-identity "global\accounting-grp-and-company-device";

}

then {

permit;

}

}

}

from-zone human-resources-zone to-zone servers-zone {

policy human-resources-p1 {

match {

source-address any;

destination-address corporate-server;

application any;

source-identity "global\corporate-limited";

}

then {

permit;

}

}

}

from-zone public-zone to-zone servers-zone {

policy guest-allow-access {

match {

source-address any;

destination-address public-server;

application any;

source-identity “global\guest”;

}

then {

permit;

}

}

policy guest-deny-access {

match {

source-address any;

destination-address any;

application any;

source-identity “global\guest-device-byod”;

}

then {

deny;

}

}

}

검증

이 섹션에서는 일부 사용자 인증 항목을 수정하는 특정 이벤트가 발생한 후 ClearPass 인증 테이블 내용을 확인합니다. 또한 삭제 명령을 실행한 후 ClearPass 인증 테이블이 삭제되었는지 확인하는 방법도 보여줍니다. 여기에는 다음 부분이 포함됩니다.

인증된 사용자가 네트워크에서 로그아웃하기 전과 후의 ClearPass 인증 표 내용 표시

목적

인증된 특정 사용자가 네트워크에 로그인한 경우와 로그아웃한 후에 ClearPass 인증 테이블 내용을 표시합니다.

작업

aruba-clearpass라고 하는 ClearPass 인증 테이블에 대한 명령을 입력합니다 show services user-identification authentication-table authentication-source authentication-source . ClearPass 인증 테이블에는 사용자 viki2에 대한 항목이 포함되어 있습니다.

show services user-identification authentication-table authentication-source aruba-clearpass Domain: GLOBAL Total entries: 6 Source IP Username groups(Ref by policy) state 203.0.113.21 viki2 accounting-grp-and-company-dev Valid 203.0.113.89 abew1 marketing-access-limited-grp Valid 203.0.113.52 jxchan marketing-access-for-pcs-limit Valid 203.0.113.53 lchen1 corporate-limited Valid 203.0.113.54 guest1 Valid 203.0.113.55 guest2 Valid

viki2가 네트워크에서 로그아웃한 후 동일한 명령을 다시 입력합니다. ClearPass 인증 테이블에는 더 이상 viki2에 대한 항목이 포함되어 있지 않습니다.

Domain: GLOBAL Total entries: 6 Source IP Username groups(Ref by policy) state 203.0.113.89 abew1 marketing-access-limited-grp Valid 203.0.113.52 jxchan marketing-access-for-pcs-limit Valid 203.0.113.53 lchen1 corporate-limited Valid 203.0.113.54 guest1 Valid 203.0.113.55 guest2 Valid

참조된 보안 정책이 삭제되기 전과 후의 인증 테이블 내용 표시

목적

보안 정책에서 참조하는 그룹에 속한 특정 사용자(lchen1)에 대한 ClearPass 인증 테이블 내용을 표시합니다. 해당 보안 정책을 삭제한 다음, 해당 사용자에 대한 항목을 다시 표시합니다.

작업

특정 사용자 lchen1에 대한 ClearPass 인증 테이블 항목을 표시하는 명령을 입력합니다 show service user-identification authentication-table authentication-source user user-name . 여기에는 corporate-limited 그룹이 포함됩니다.

show service user-identification authentication-table authentication-source user lchen1 Domain: GLOBAL Source IP Username groups(Ref by policy) state 203.0.113.53 lchen1 corporate-limited Valid

human-resources-p1 보안 정책 source-identity 필드는 corporate-limited 그룹을 나타냅니다. 위의 ClearPassauthentication 항목에 표시된 것처럼 사용자 lchen1은 해당 그룹에 속합니다. 다음은 human-resources-p1 참조 보안 정책에 대한 구성입니다.

from-zone human-resources-zone to-zone servers-zone {

policy human-resources-p1 {

match {

source-address any;

destination-address corporate-server;

application any;

source-identity "global\corporate-limited";

}

then {

permit;

}

}

}

source-identity 매개 변수가 corporate-limited라는 그룹을 참조하는 human-resources-p1 보안 정책을 삭제한 후 동일한 명령을 다시 입력합니다. lchen1에 대한 인증 항목에는 corporate-limited 그룹이 포함되어 있지 않습니다.

show service user-identification authentication-table authentication-source aruba-clearpass user lchen1 Domain: GLOBAL Source IP Username groups(Ref by policy) state 203.0.113.53 lchen1 Valid

수정 후 ClearPass 인증 테이블 상태를 확인하는 데 다른 접근 방식을 취합니다. 전체 테이블을 표시하여 그룹(기업 제한)이 사용자 항목에 포함되어 있지 않은지 확인합니다. 둘 이상의 사용자가 회사 제한 그룹에 속해 있는 경우 영향을 받는 모든 사용자에 대한 인증 항목에는 해당 그룹 이름이 표시되지 않습니다.

운영 모드에서 명령을 입력합니다.show services user-identification authentication-table authentication-source aruba-clearpass

show services user-identification authentication-table authentication-source aruba-clearpass Domain: GLOBAL Total entries: 6 Source IP Username groups(Ref by policy) state 203.0.113.21 viki2 accounting-grp-and-company-dev Valid 203.0.113.89 abew1 marketing-access-limited-grp Valid 203.0.113.52 jxchan marketing-access-for-pcs-limit Valid 203.0.113.53 lchen1 Valid 203.0.113.54 guest1 Valid 203.0.113.55 guest2 Valid

예: 웹 API 함수 구성

SRX 시리즈 방화벽과 ClearPass 정책 관리자(CPPM)는 보호된 리소스와 인터넷에 대한 액세스를 제어하기 위해 협력합니다. 이를 위해 SRX 시리즈 방화벽은 사용자의 요청에 맞는 보안 정책을 적용하는 동시에 사용자를 인증해야 합니다. 통합된 ClearPass 인증 및 적용 기능을 위해 SRX 시리즈 방화벽은 ClearPass를 인증 소스로 사용합니다.

이 예에서 다루는 웹 API 기능은 SRX 시리즈 방화벽과의 보안 연결을 시작할 수 있는 API를 CPPM에 노출합니다. CPPM은 이 연결을 사용하여 사용자 인증 정보를 SRX 시리즈 방화벽에 게시합니다. 이러한 관계에서 SRX 시리즈 방화벽은 CPPM 클라이언트에 대한 HTTPS 서버 역할을 합니다.

요구 사항

이 섹션에서는 이 예의 토폴로지에 대한 소프트웨어 및 하드웨어 요구 사항을 정의합니다. 토폴로지 설계는 그림 3 을 참조하십시오.

하드웨어 및 소프트웨어 구성 요소는 다음과 같습니다.

-

Aruba ClearPass Policy Manager(CPPM). CPPM은 로컬 인증 소스를 사용하여 사용자를 인증하도록 구성됩니다.

참고:CPPM은 사용자 이름, 사용자가 속한 그룹의 이름 목록, 사용된 디바이스의 IP 주소 및 디바이스 상태 토큰을 포함한 사용자 인증 및 ID 정보를 SRX 시리즈 방화벽에 제공하도록 구성되어 있다고 가정합니다.

-

통합 ClearPass 기능이 포함된 Junos OS를 실행하는 SRX 시리즈 방화벽입니다.

-

서버 영역에 있는 6개의 서버로 구성된 서버 팜:

-

마케팅 서버 보호(203.0.113.23)

-

인적 자원 서버 (203.0.113.25 )

-

어카운팅 서버(203.0.113.72)

-

공용 서버(192.0.2.96)

-

기업 서버(203.0.113.71)

-

세일즈 서버(203.0.113.81)

-

-

ArubaOS를 실행하는 AC 7010 Aruba Cloud Services Controller.

-

ArubaOS를 실행하는 Aruba AP 무선 액세스 컨트롤러.

Aruba AP는 AC7010에 연결되어 있습니다.

무선 사용자는 Aruba AP를 통해 CPPM에 연결합니다.

-

유선 802.1 액세스 디바이스로 사용되는 주니퍼 네트웍스 EX4300 스위치.

유선 사용자는 EX4300 스위치를 사용하여 CPPM에 연결합니다.

-

6개의 최종 사용자 시스템:

-

Microsoft OS를 실행하는 유선 네트워크에 연결된 PC 3대

-

Aruba AP 액세스 디바이스를 통해 네트워크에 액세스하는 두 개의 BYOD 디바이스 AP 액세스 디바이스

-

Microsoft OS를 실행하는 무선 노트북 1대

-

개요

SRX 시리즈 방화벽에서 ID 인식 보안 정책을 구성하여 디바이스의 IP 주소가 아닌 사용자 이름 또는 그룹 이름을 기반으로 리소스에 대한 사용자의 액세스를 제어할 수 있습니다. 이 기능을 위해 SRX 시리즈 방화벽은 사용자 인증에 CPPM을 사용합니다. SRX 시리즈 방화벽은 CPPM이 통합할 수 있도록 웹 API(webapi)를 ClearPass에 노출합니다. CCPM은 연결 전반에 걸쳐 사용자 인증 정보를 SRX 시리즈 방화벽에 효율적으로 게시합니다. CPPM이 보안 연결을 시작하고 설정할 수 있도록 Web API 함수를 구성해야 합니다. SRX 시리즈 방화벽과 CPPM 간의 연결을 설정하는 데 SRX 시리즈 방화벽에는 별도의 라우팅 엔진 프로세스가 필요하지 않습니다.

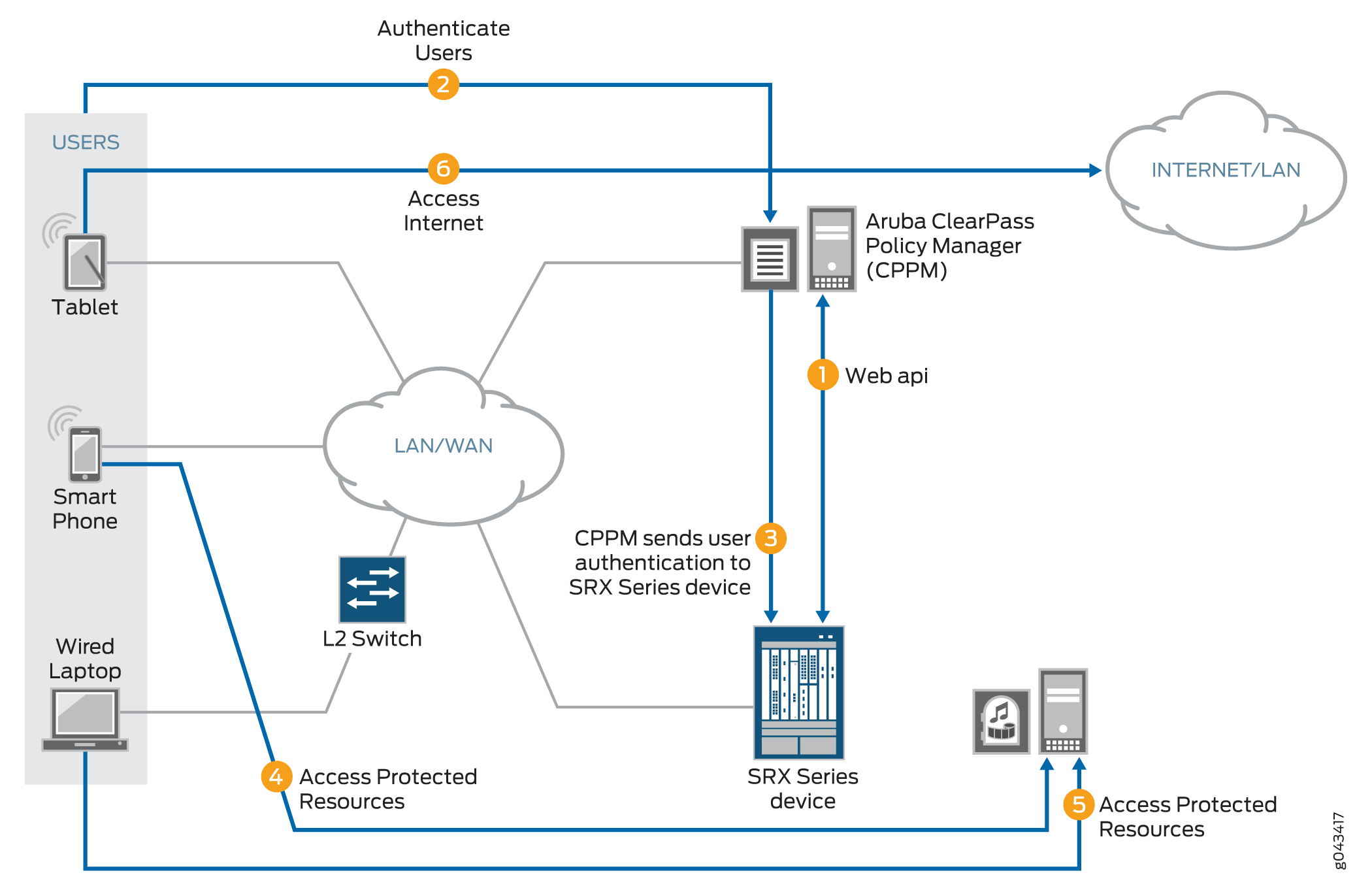

그림 2는 사용자 인증을 포함하여 SRX 시리즈 방화벽과 CPPM 간의 통신 주기를 보여줍니다.

설명한 대로 다음 활동이 발생합니다.

-

CPPM은 웹 API를 사용하여 SRX 시리즈 방화벽과의 보안 연결을 시작합니다.

-

세 명의 사용자가 네트워크에 연결되고 CPPM에 의해 인증됩니다.

-

태블릿 사용자는 회사 WAN을 통해 네트워크에 연결합니다.

-

스마트폰 사용자가 회사 WAN을 통해 네트워크에 연결합니다.

-

무선 노트북 사용자는 기업 LAN에 연결된 레이어 2 스위치에 연결된 유선 노트북에서 네트워크에 연결합니다.

-

-

CPPM은 네트워크에 로그인한 사용자의 사용자 인증 및 ID 정보를 웹 API를 사용하여 POST 요청 메시지의 SRX 시리즈 방화벽으로 보냅니다.

사용자의 트래픽이 SRX 시리즈 방화벽에 도착하면 SRX 시리즈 방화벽은 다음을 수행합니다.

-

트래픽이 일치하는 보안 정책을 식별합니다.

-

ClearPass 인증 테이블에서 사용자에 대한 인증 항목을 찾습니다.

-

사용자를 인증한 후 트래픽에 보안 정책을 적용합니다.

-

-

보호된 내부 리소스에 대한 액세스를 요청하는 스마트폰 사용자의 트래픽이 SRX 시리즈 방화벽에 도착합니다. 3단계에서 식별된 모든 조건이 충족되고 보안 정책이 이를 허용하므로 SRX 시리즈 방화벽은 보호 리소스에 대한 사용자 연결을 허용합니다.

-

보호된 리소스에 대한 액세스를 요청하는 유선 노트북 사용자의 트래픽이 SRX 시리즈 방화벽에 도착합니다. 3단계에서 식별된 모든 조건이 충족되고 보안 정책이 이를 허용하므로 SRX 시리즈 방화벽은 리소스에 대한 사용자 연결을 허용합니다.

-

인터넷 액세스를 요청하는 태블릿 사용자의 트래픽이 SRX 시리즈 방화벽에 도착합니다. 3단계에서 식별된 모든 조건이 충족되고 보안 정책이 이를 허용하므로 SRX 시리즈 방화벽은 사용자가 인터넷에 연결할 수 있도록 허용합니다.

Web API 디먼은 보안상의 이유로 기본적으로 사용하도록 설정되지 않습니다. Web API 디먼을 시작하면 기본적으로 HTTP(8080) 또는 HTTPS(8443) 서비스 포트가 열립니다. 사용하려는 HTTP 프로토콜 버전에 따라 이러한 포트 중 하나가 구성되었는지 확인해야 합니다. 보안상의 이유로 HTTPS를 사용하는 것이 좋습니다. 이러한 포트를 열면 시스템이 서비스 공격에 더 취약해집니다. 이러한 포트를 사용할 수 있는 서비스 공격으로부터 보호하기 위해 Web API 디먼은 사용하도록 설정한 후에만 시작됩니다.

웹 API는 RESTful 웹 서비스 구현입니다. 그러나 RESTful 웹 서비스를 완전히 지원하지는 않습니다. 오히려 ClearPass 클라이언트의 요청에 응답하는 HTTP 또는 HTTPS 서버 역할을 합니다.

Web API 연결은 HTTP 서비스 포트(8080) 또는 HTTPS 서비스 포트(8443)를 사용하여 CPPM에 의해 초기화됩니다. ClearPass가 메시지를 게시할 수 있으려면 Web API 데몬을 사용하도록 설정하고 구성해야 합니다.

남용을 완화하고 데이터 변조로부터 보호하기 위해 Web API 데몬은 다음을 수행합니다.

-

HTTP 또는 HTTPS 기본 사용자 계정 인증에 의한 ClearPass 클라이언트 인증이 필요합니다.

-

클라이언트 원본으로 구성된 IP 주소에서만 데이터를 게시할 수 있습니다. 즉, ClearPass 클라이언트 IP 주소(이 예에서는 192.0.2.199)에서만 HTTP 또는 HTTPS POST 요청을 허용합니다.

-

게시된 콘텐츠가 설정된 XML 데이터 형식을 준수해야 합니다. 데이터를 처리할 때 Web API 디먼은 올바른 데이터 형식이 사용되었는지 확인합니다.

웹 관리와 SRX 시리즈 방화벽을 함께 구축하는 경우 서로 다른 HTTP 또는 HTTPS 서비스 포트에서 실행되어야 합니다.

이 기능이 데이터 변조를 방지하는 방법에 대한 자세한 내용은 Web API 함수를 참조하세요.

SRX 시리즈 UserID 데몬은 사용자 인증 및 ID 정보를 처리하여 패킷 포워딩 엔진의 ClearPass 인증 테이블에 동기화합니다. SRX 시리즈 방화벽은 CPPM에서만 수신되는 정보에 사용할 ClearPass 인증 테이블을 생성합니다. ClearPass 인증 테이블에는 다른 인증 소스의 사용자 인증 정보가 포함되어 있지 않습니다. SRX 시리즈 방화벽은 ClearPass 인증 테이블을 검사하여 유선 또는 무선 디바이스와 로컬 네트워크 리소스를 사용하여 인터넷에서 보호된 네트워크 리소스에 액세스하려는 사용자를 인증합니다.

CPPM이 SRX 시리즈 방화벽에 연결하고 인증 정보를 게시하려면 HTTPS 인증을 사용하여 인증해야 합니다. Web API 디먼은 HTTPS 인증서를 참조하는 데 사용할 수 있는 세 가지 방법, 즉 기본 인증서, PKI 로컬 인증서 및 인증서 및 인증서 키 구성 문을 통해 구현된 사용자 지정 인증서의 세 가지 방법을 지원합니다. 이러한 인증서 방법은 상호 배타적입니다.

이 예에서는 CPPM과 SRX 시리즈 방화벽 간의 연결에 HTTPS를 사용합니다. 보안을 보장하기 위해 통합 ClearPass 기능의 기본 인증서 키 크기는 2084비트입니다.

보안상의 이유로 기본 인증서, PKI 생성 인증서 또는 사용자 지정 인증서 등 어떤 방법을 사용하든 인증서 크기가 2084비트 이상인지 확인해야 합니다.

다음 예제는 PKI를 사용하여 인증서 및 키를 생성하는 방법을 보여줍니다.

user@host>request security pki generate-key-pair certificate-id aruba size 2048 user@host>request security pki local-certificate generate-self-signed certificate-id aruba domain-name mycompany.net email jxchan@mycompany.net ip-address 192.51.100.21 subject “CN=John Doe,OU=Sales ,O=mycompany.net ,L=MyCity ,ST=CA,C=US"

구성

이 섹션에서는 SRX 시리즈 웹 API를 활성화하고 구성하는 방법을 다룹니다.

Web API를 사용하도록 설정해야 합니다. 기본적으로 활성화되어 있지 않습니다.

CLI 빠른 구성

이 예를 빠르게 구성하려면, 아래 문을 복사하여 텍스트 파일로 붙여 넣은 다음 모든 라인브레이크를 제거하고, 네트워크 구성을 일치하는 데 필요한 세부 사항을 변경하고, 계층 수준에서 [edit] 문을 복사하여 CLI에 붙여 넣은 다음, 구성 모드에서 들어갑니다 commit .

set system services webapi user sunny password i4%rgd set system services webapi client 192.0.2.199 set system services webapi https port 8443 set system services webapi https pki-local-certificate aruba set system services webapi debug-level alert set interfaces ge-0/0/3.4 vlan-id 340 family inet address 192.51.100.21 set security zones security-zone trust interfaces ge-0/0/3.4 host-inbound-traffic system-services webapi-ssl set security user-identification authentication-source aruba-clearpass priority 110 set security user-identification authentication-source local-authentication-table priority 120 set security user-identification authentication-source active-directory-authentication-table priority 125 set security user-identification authentication-source firewall-authentication priority 150 set security user-identification authentication-source unified-access-control priority 200

SRX 시리즈 웹 API 데몬 구성

단계별 절차

웹 API를 구성하면 CPPM이 SRX 시리즈 방화벽에 대한 연결을 초기화할 수 있습니다. 별도의 연결 구성은 필요하지 않습니다.

CPPM은 사용자 이름, 사용자가 속한 그룹의 이름, 사용된 디바이스의 IP 주소, 상태 토큰 등 인증된 사용자 ID 정보를 SRX 시리즈 방화벽에 제공하도록 구성되어 있다고 가정합니다.

CPPM은 사용자 또는 사용자 그룹을 디바이스 유형에 매핑하는 역할 매핑을 구성했을 수 있습니다. CPPM이 역할 매핑 정보를 SRX 시리즈 방화벽으로 전달하는 경우, SRX 시리즈 방화벽은 역할 매핑을 그룹으로 처리합니다. SRX 시리즈 방화벽은 이들을 다른 그룹과 구별하지 않습니다.

Web API 데몬을 구성하려면 다음을 수행합니다.

-

계정의 웹 API 데몬(webapi) 사용자 이름과 암호를 구성합니다.

이 정보는 HTTPS 인증 요청에 사용됩니다.

[edit system services] user@host# set webapi user sunny password i4%rgd

-

Web API 클라이언트 주소, 즉 ClearPass 웹 서버 데이터 포트의 IP 주소를 구성합니다.

SRX 시리즈 방화벽은 이 주소의 정보만 허용합니다.

참고:여기에 주소가 구성된 ClearPass 웹 서버 데이터 포트는 사용자 쿼리 기능에 사용되는 포트와 동일합니다(해당 기능을 구성하는 경우).

[edit system services] user@host# set webapi client 192.0.2.199

참고:Junos OS 릴리스 15.1X49-D130부터 SRX 시리즈 방화벽은 Web API 클라이언트 주소를 구성하기 위한 IPv6 주소를 지원합니다. Junos OS 릴리스 15.1X49-D130 이전에는 IPv4 주소만 지원되었습니다.

-

Web API 데몬 HTTPS 서비스 포트를 구성합니다.

기본 TCP 포트 8080 또는 8443에서 Web API 서비스를 사용하도록 설정하는 경우 해당 포트에서 호스트 인바운드 트래픽을 사용하도록 설정해야 합니다.

이 예제에서는 Web API 서비스의 보안 버전(webapi-ssl)이 사용되므로 HTTPS 서비스 포트 8443을 구성해야 합니다.

[edit system services] user@host# set webapi https port 8443

-

HTTPS 기본 인증서를 사용하도록 Web API 데몬을 구성합니다.

[edit system services] user@host# set webapi https pki-local-certificate aruba

-

Web API 데몬에 대한 추적 수준을 구성합니다.

지원되는 추적 수준은 notice, warn, error, crit, alert 및 emerg입니다. 기본값은 error입니다.

[edit system services] user@host# webapi debug-level alert

-

CPPM의 호스트 인바운드 트래픽에 사용할 인터페이스를 구성합니다.

user@host# set interfaces ge-0/0/3.4 vlan-id 340 family inet address 192.51.100.21

-

TCP 포트 8443에서 HTTPS 호스트 인바운드 트래픽을 통해 Web API 서비스를 사용하도록 설정합니다.

[edit security zones] user@host# set security-zone trust interfaces ge-0/0/3.4 host-inbound-traffic system-services webapi-ssl

결과

구성 모드에서 명령을 입력하여 Web API 구성을 확인합니다. show system services webapi 출력에 의도한 구성이 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정합니다.

user {

sunny;

password "$ABC123"; ## SECRET-DATA

}

client {

192.0.2.199;

}

https {

port 8443;

pki-local-certificate aruba;

}

debug-level {

alert;

}

구성 모드에서 명령을 입력하여 CPPM의 호스트 인바운드 트래픽에 사용되는 인터페이스의 구성을 확인합니다. show interfaces ge-0/0/3.4 출력에 의도한 구성이 표시되지 않으면 이 예의 확인 프로세스를 반복하여 수정합니다.

vlan-id 340;

family inet {

address 192.51.100.21/32;

}

구성 모드에서 명령을 입력 show security zones security-zone trust 하여 보안 웹 API 서비스(web-api-ssl)를 사용하여 CPPM에서 호스트 인바운드 트래픽을 허용하는 보안 영역 구성을 확인합니다. 출력에 의도한 구성이 표시되지 않으면 이 예의 확인 프로세스를 반복하여 수정합니다.

interfaces {

ge-0/0/3.4 {

host-inbound-traffic {

system-services {

webapi-ssl;

}

}

}

}

디바이스 구성이 완료되면 구성 모드에서 들어갑니다 commit .

ClearPass 인증 테이블 항목 시간 초과 및 우선 순위 구성

단계별 절차

이 절차는 다음 정보를 구성합니다.

-

ClearPass 인증 테이블에서 유휴 인증 항목을 만료할 시기를 결정하는 시간 제한 매개 변수입니다.

-

ClearPass 인증 테이블은 SRX 시리즈 방화벽이 사용자 인증 항목을 검색하기 위한 조회 순서의 첫 번째 인증 테이블입니다. ClearPass 인증 테이블에서 항목을 찾을 수 없고 구성된 다른 인증 테이블이 있는 경우 SRX 시리즈 방화벽은 설정한 순서에 따라 항목을 검색합니다.

-

ClearPass 인증 테이블의 유휴 인증 항목을 만료하는 데 사용되는 시간 제한 값을 20분으로 설정합니다.

[edit services user-identification] user@host# set authentication-source aruba-clearpass authentication-entry-timeout 20

인증 소스와 통합하기 위해 SRX 시리즈 방화벽을 처음 구성할 때 ClearPass 인증 테이블에서 유휴 항목이 만료되는 시기를 식별하는 시간 제한 인증 값을 지정해야 합니다. 시간 제한 값을 지정하지 않으면 기본값으로 가정됩니다.

-

기본값 = 30분

-

range = 설정된 경우 시간 제한 값은 [10,1440분] 범위 내에 있어야 합니다. 값이 0이면 항목이 만료되지 않음을 의미합니다.

-

-

인증 테이블 우선 순위를 설정하여 SRX 시리즈 방화벽이 먼저 ClearPass 인증 테이블에서 사용자 인증 항목을 검색하도록 지시합니다. ClearPass 인증 테이블에서 사용자에 대한 항목을 찾을 수 없는 경우 다른 인증 테이블을 검색하는 순서를 지정합니다.

참고:ClearPass 인증 테이블이 패킷 포워딩 엔진의 유일한 인증 테이블 이 아닌 경우 이 값을 설정해야 합니다.

[edit security user-identification] user@host# set authentication-source aruba-clearpass priority 110 user@host# set authentication-source local-authentication-table priority 120 user@host# set authentication-source active-directory-authentication-table priority 125 user@host# set authentication-source firewall-authentication priority 150 user@host# set authentication-source unified-access-control priority 200

ClearPass 인증 테이블의 기본 우선 순위 값은 110입니다. 로컬 인증 테이블 항목을 100에서 120으로 변경하여 SRX 시리즈 방화벽이 패킷 포워딩 엔진에 다른 인증 테이블이 있는 경우 먼저 ClearPass 인증 테이블을 확인하도록 지시해야 합니다. 표 2 는 새로운 인증 테이블 검색 우선 순위를 보여줍니다.

표 2: SRX 시리즈 방화벽 인증 테이블 검색 우선순위 할당 SRX 시리즈 인증 테이블

값 설정

ClearPass 인증 테이블

110

로컬 인증 테이블

120

Active Directory 인증 테이블

125

방화벽 인증 테이블

150

UAC 인증 테이블

200

결과

구성 모드에서 ClearPass 인증 테이블 항목의 에이징 아웃에 대해 설정된 시간 제한 값이 올바른지 확인합니다. 명령을 입력합니다. show services user-identification 출력에 의도한 구성이 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정합니다.

authentication-source aruba-clearpass {

authentication-entry-timeout 20;

}

예: 사용자 쿼리 기능 구성

이 예에서는 SRX 시리즈 방화벽을 구성하여 해당 정보를 사용할 수 없는 경우 개별 사용자의 사용자 인증 및 ID 정보에 대해 Aruba ClearPass를 자동으로 쿼리할 수 있는 방법을 설명합니다.

사용자 쿼리 기능은 사용자 인증 및 ID 정보를 가져오는 Web API 메서드를 보완하는 기능이며 선택 사항입니다.

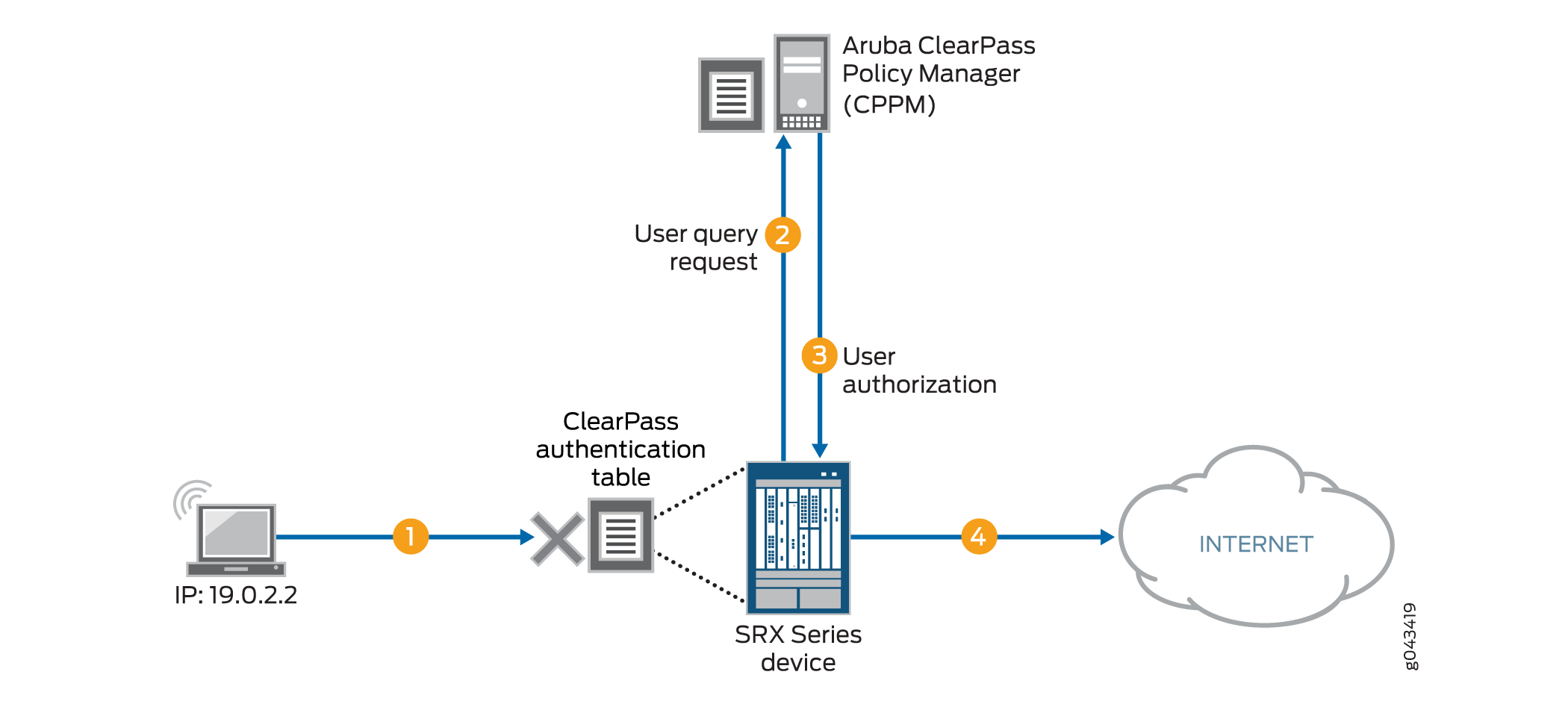

요구 사항

이 섹션에서는 사용자 쿼리 요구 사항을 포함하는 전체 토폴로지에 대한 소프트웨어 및 하드웨어 요구 사항을 정의합니다. 토폴로지는 그림 5 를 참조하십시오. 사용자 쿼리 프로세스에 대한 자세한 내용은 그림 4를 참조하십시오.

하드웨어 및 소프트웨어 구성 요소는 다음과 같습니다.

Aruba ClearPass(CPPM). CPPM은 로컬 인증 소스를 사용하여 사용자를 인증하도록 구성됩니다.

참고:CPPM은 사용자 이름, 사용자가 속한 그룹의 이름 목록, 사용된 디바이스의 IP 주소 및 디바이스 상태 토큰을 포함한 사용자 인증 및 ID 정보를 SRX 시리즈 방화벽에 제공하도록 구성되어 있다고 가정합니다.

통합 ClearPass 기능이 포함된 Junos OS를 실행하는 SRX 시리즈 방화벽입니다.

서버 영역에 있는 6개의 서버로 구성된 서버 팜:

마케팅 서버 보호(203.0.113.23)

인적 자원 서버 (203.0.113.25 )

어카운팅 서버(203.0.113.72)

공용 서버(203.0.113.91)

기업 서버(203.0.113.71)

세일즈 서버(203.0.113.81)

ArubaOS를 실행하는 AC 7010 Aruba Cloud Services Controller.

ArubaOS를 실행하는 Aruba AP 무선 액세스 컨트롤러.

Aruba AP는 AC7010에 연결되어 있습니다.

무선 사용자는 Aruba AP를 통해 CPPM에 연결합니다.

유선 802.1 액세스 디바이스로 사용되는 주니퍼 네트웍스 EX4300 스위치.

유선 사용자는 EX4300 스위치를 사용하여 CPPM에 연결합니다.

6개의 최종 사용자 시스템:

Microsoft OS를 실행하는 유선 네트워크에 연결된 PC 3대

Aruba AP 액세스 디바이스를 통해 네트워크에 액세스하는 두 개의 BYOD 디바이스 AP 액세스 디바이스

Microsoft OS를 실행하는 무선 노트북 1대

개요

디바이스의 ClearPass 인증 테이블에 해당 사용자에 대한 항목이 포함되어 있지 않은 경우 SRX 시리즈 방화벽이 개별 사용자에 대해 CPPM에서 인증된 사용자 ID 정보를 얻을 수 있도록 사용자 쿼리 기능을 구성할 수 있습니다. SRX 시리즈 방화벽은 액세스 요청에서 발생하는 트래픽을 생성한 사용자 디바이스의 IP 주소를 기반으로 쿼리를 수행합니다.

디바이스에 특정 사용자에 대한 CPPM의 인증 정보가 아직 없는 데에는 여러 가지 이유가 있습니다. 예를 들어, 사용자가 CPPM에 의해 아직 인증되지 않은 경우가 발생할 수 있습니다. 이 조건은 사용자가 매니지드 스위치 또는 WLAN에 없는 액세스 레이어를 통해 네트워크에 가입한 경우에 발생할 수 있습니다.

사용자 쿼리 기능은 SRX 시리즈 방화벽이 웹 API를 사용하여 해당 정보를 SRX 시리즈 방화벽에 게시하지 않은 사용자에 대해 CPPM에서 사용자 인증 및 ID 정보를 얻을 수 있는 수단을 제공합니다. 디바이스가 ClearPass 인증 테이블에 항목이 없는 사용자로부터 액세스 요청을 받으면 이 기능이 구성된 경우 자동으로 CPPM을 쿼리합니다.

그림 4 는 다음 단계를 포함하는 사용자 쿼리 플로우 프로세스를 보여줍니다.

-

사용자가 리소스에 액세스하려고 시도합니다. SRX 시리즈 방화벽은 액세스를 요청하는 트래픽을 수신합니다. 디바이스는 ClearPass 인증 테이블에서 사용자에 대한 항목을 검색하지만 아무 것도 찾을 수 없습니다.

디바이스는 CPPM에서 사용자에 대한 인증을 요청합니다.

CPPM은 사용자를 인증하고 사용자 인증 및 ID 정보를 디바이스에 반환합니다.

디바이스는 ClearPass 인증 테이블에 사용자에 대한 항목을 생성하고 사용자에게 인터넷에 대한 액세스 권한을 부여합니다.

디바이스가 쿼리를 실행할 때를 제어하는 데 사용할 수 있는 매개 변수에 대한 자세한 내용은 통합 ClearPass 인증 및 적용 사용자 쿼리 기능 이해를 참조하십시오.

이 기능이 구성되면 개별 사용자에 대한 인증 정보를 위해 CPPM을 수동으로 쿼리할 수도 있습니다.

ClearPass 엔드포인트 API는 OAuth(RFC 6749)를 사용하여 액세스를 인증하고 권한을 부여해야 합니다. 디바이스가 개별 사용자 인증 및 권한 부여 정보에 대한 CPPM을 쿼리할 수 있으려면 액세스 토큰을 획득해야 합니다. 이를 위해 디바이스는 ClearPass가 지원하는 두 가지 유형 중 하나인 클라이언트 자격 증명 액세스 토큰 부여 유형을 사용합니다.

CPPM(ClearPass Policy Manager)의 관리자는 grant_type가 "client_credentials"로 설정된 CPPM에서 API 클라이언트를 생성해야 합니다. 그런 다음 해당 정보를 사용하여 액세스 토큰을 획득하도록 디바이스를 구성할 수 있습니다. 다음은 이를 수행하기 위한 메시지 형식의 예입니다.

curl https://{$Server}/api/oauth – – insecure – – data

“grant_type=client_credentials&client_id=Client2&client_secret= m2Tvcklsi9je0kH9UTwuXQwIutKLC2obaDL54/fC2DzC"

디바이스에서 액세스 토큰을 획득하도록 요청하면 다음 예와 유사한 응답이 발생합니다.

{

“access_token”:”ae79d980adf83ecb8e0eaca6516a50a784e81a4e”,

“expires_in”:2880,

“token_type”:”Bearer”,

“scope”=nu;

}

액세스 토큰이 만료되기 전에 디바이스는 동일한 메시지를 사용하여 새 토큰을 얻을 수 있습니다.

구성

사용자 쿼리 기능을 활성화하고 구성하려면 다음 작업을 수행하십시오.

CLI 빠른 구성

이 예를 빠르게 구성하려면, 아래 문을 복사하여 텍스트 파일로 붙여 넣은 다음 모든 라인브레이크를 제거하고, 네트워크 구성을 일치하는 데 필요한 세부 사항을 변경하고, 계층 수준에서 [edit] 문을 복사하여 CLI에 붙여 넣은 다음, 구성 모드에서 들어갑니다 commit .

set services user-identification authentication-source aruba-clearpass user-query web-server cp-webserver address 192.0.2.199 set services user-identification authentication-source aruba_clearpass user-query ca-certificate RADUISServerCertificate.crt set services user-identification authentication-source aruba-clearpass user-query client-id client-1 set services user-identification authentication-source aruba-clearpass user-query client-secret 7cTr13# set services user-identification authentication-source aruba-clearpass user-query token-api “api/oauth” set services user-identification authentication-source aruba-clearpass user-query IP address “api/vi/insight/endpoint/ip/$IP$”

사용자 쿼리 기능 구성(옵션)

단계별 절차

SRX 시리즈 방화벽이 ClearPass 클라이언트에 자동으로 연결하여 개별 사용자에 대한 인증 정보를 요청할 수 있도록 사용자 쿼리 기능을 구성합니다.

사용자 쿼리 함수는 Web API를 사용하여 전송된 CPPM의 입력을 보완합니다. 사용자 쿼리 기능이 작동하기 위해 Web API 디먼을 사용하도록 설정할 필요는 없습니다. 사용자 쿼리 기능의 경우, SRX 시리즈 방화벽은 HTTP 클라이언트입니다. 이를 통해 포트 443의 CPPM에 HTTPS 요청을 보냅니다.

SRX 시리즈 방화벽이 개별 사용자 쿼리를 자동으로 수행할 수 있도록 하려면:

Aruba ClearPass를 사용자 쿼리 요청에 대한 인증 소스로 구성하고 ClearPass 웹 서버 이름과 IP 주소를 구성합니다. 디바이스가 ClearPass 웹 서버에 연결하려면 이 정보가 필요합니다.

Junos OS 릴리스 15.1X49-D130부터 IPv4 주소 외에 IPv6 주소로 Aruba Clearpass 서버 IP 주소를 구성할 수 있습니다. Junos OS 릴리스 15.1X49-D130 이전에는 IPv4 주소만 지원되었습니다.

참고:aruba-clearpass를 인증 소스로 지정해야 합니다.

[edit services user-identification] user@host# set authentication-source aruba-clearpass user-query web-server cp-webserver address 192.0.2.199

참고:ClearPass 웹 서버는 하나만 구성할 수 있습니다.

선택적으로 포트 번호 및 연결 방법을 구성하거나 이러한 매개 변수에 대해 다음 값을 수락합니다. 이 예에서는 기본값을 가정합니다.

connect-method(기본값은 HTTPS)

포트(기본적으로 디바이스는 포트 443의 CPPM에 HTTPS 요청을 보냅니다

그러나 연결 방법과 포트를 명시적으로 구성하려면 다음 문을 사용합니다.

set services user-identification authentication-source aruba-clearpass user-query web-server cp-webserver connect method <https/http> set services user-identification authentication-source aruba-clearpass user-query web-server cp-webserver port port-number

-

(선택 사항) ClearPass 웹 서버를 확인하는 데 사용할 디바이스의 ClearPass CA 인증서 파일을 구성합니다. (아무것도 구성되지 않은 경우 기본 인증서가 가정됩니다.)

[edit services user-identification] user@host# set authentication-source aruba_clearpass user-query ca-certificate RADUISServerCertificate.crt

ca-certificate를 사용하면 SRX 시리즈 방화벽이 ClearPass 웹 서버의 신뢰성과 신뢰할 수 있는지 확인할 수 있습니다.

인증서를 구성하기 전에 ClearPass 디바이스의 관리자는 다음 작업을 수행해야 합니다.

-

CPPM에서 ClearPass 웹 서버의 인증서를 내보내고 인증서를 디바이스로 가져옵니다.

-

ca-certificate를 SRX 시리즈 방화벽에 있는 대로 CA 파일명을 포함하여 경로로 구성합니다. 이 예에서는 다음 경로가 사용됩니다.

/var/tmp/RADUISServerCertificate.crt

-

-

SRX 시리즈 방화벽이 사용자 쿼리에 필요한 액세스 토큰을 획득하는 데 필요한 클라이언트 ID와 암호를 구성합니다.

[edit services user-identification] user@host# set authentication-source aruba-clearpass user-query client-id client-1 user@host# set authentication-source aruba-clearpass user-query client-secret 7cTr13#

클라이언트 ID 및 클라이언트 암호는 필수 값입니다. CPPM의 클라이언트 구성과 일치해야 합니다.

팁:CPPM에서 클라이언트를 구성할 때 디바이스 구성에 사용할 클라이언트 ID와 암호를 복사합니다.

액세스 토큰을 획득하기 위한 URL 생성에 사용되는 토큰 API를 구성합니다.

참고:토큰 API를 지정해야 합니다. 기본값이 없습니다.

[edit services user-identification] user@host# set authentication-source aruba-clearpass user-query token-api “api/oauth”

이 예에서 토큰 API는

api/oauth입니다. 액세스 토큰을 획득하기 위한 전체 URL을 생성하기 위해 다음 정보와 결합됩니다https://192.0.2.199/api/oauth연결 방법은 HTTPS입니다.

이 예에서 ClearPass 웹 서버의 IP 주소는 192.0.2.199입니다.

개별 사용자 인증 및 ID 정보를 쿼리하는 데 사용할 쿼리 API를 구성합니다.

[edit services user-identification] user@host# set authentication-source aruba-clearpass user-query query-api ’api/vi/insight/endpoint/ip/$IP$’

이 예에서 query-api는

api/vi/insight/endpoint/ip/$IP$입니다. URL과https://192.0.2.199/api/oauthhttps://192.0.2.199/api/oauth/api/vi/insight/endpoint/ip/$IP$결합되어 .$IP 변수는 SRX 시리즈가 인증 정보를 요청하는 사용자에 대한 최종 사용자 디바이스의 IP 주소로 대체됩니다.

디바이스가 개별 사용자 쿼리를 전송하기 전에 지연할 시간을 초 단위로 구성합니다.

[edit services user-identification] user@host# set authentication-source aruba-clearpass user-query delay-query-time 10

개별 사용자 인증 정보에 대한 CPPM에 쿼리 수동 발행(선택 사항)

단계별 절차

디바이스의 IP 주소가 203.0.113.46인 사용자에 대한 인증 정보를 수동으로 요청하도록 다음 명령문을 구성합니다.

root@device>request service user-identification authentication-source aruba-clearpass user-query address 203.0.113.46

검증

다음 절차에 따라 사용자 쿼리 함수가 예상대로 작동하는지 확인합니다.

- ClearPass 웹 서버가 온라인 상태인지 확인하기

- 추적 활성화 및 출력 확인

- 사용자 쿼리 기능이 정상적으로 실행되고 있는지 확인

- 사용자 쿼리 카운터를 사용하여 문제가 있는지 확인

ClearPass 웹 서버가 온라인 상태인지 확인하기

목적

사용자 쿼리 요청이 성공적으로 완료될 수 있는지 확인하는 첫 번째 수단인 ClearPass 웹 서버가 온라인 상태인지 확인합니다.

작업

명령을 입력하여 show service user-identification authentication-source authentication-source user-query status ClearPass가 온라인 상태인지 확인합니다.

show service user-identification authentication-source aruba-clearpass user-query status Authentication source: aruba-clearpass Web server Address: 192.0.2.199 Status: Online Current connections: 0

추적 활성화 및 출력 확인

목적

사용자 쿼리 함수에서 생성된 모든 오류 메시지를 추적 로그에 표시합니다.

작업

추적 로그 파일 이름을 설정하고 다음 명령을 사용하여 추적을 활성화합니다.

set system services webapi debug-log trace-log-1 set services user-identification authentication-source aruba-clearpass traceoptions flag user-query

사용자 쿼리 기능이 정상적으로 실행되고 있는지 확인

목적

사용자 쿼리 함수 동작에 문제가 있는지 확인합니다.

작업

syslog 메시지를 확인하여 사용자 쿼리 요청이 실패했는지 확인합니다.

실패하면 다음 오류 메시지가 보고됩니다.

LOG1: sending user query for IP <ip-address> to ClearPass web server failed. :reason

이유는 "서버가 연결되지 않음" 또는 "소켓 오류"일 수 있습니다.

사용자 쿼리 카운터를 사용하여 문제가 있는지 확인

목적

사용자 쿼리 카운터를 표시하여 문제가 있는 경우 명령을 입력합니다 show service user-identification authentication-source authentication-source user-query counters .

사용자 쿼리 요청에 대한 응답으로 ClearPass가 반환하는 타임스탬프는 표준 시간대를 포함하는 형식을 포함하여 모든 ISO 8601 형식으로 지정할 수 있습니다.

작업

show service user-identification authentication-source aruba-clearpass user-query counters

Authentication source: aruba-clearpass

Web server Address: Address: ip-address

Access token: token-string

RE quest sent number: counter

Routing received number: counter

Time of last response: timestamp

예: 위협 및 공격 로그를 필터링하고 속도를 제한하도록 ClearPass 구성

SRX 시리즈 방화벽은 네트워크 리소스를 보호하는 보안 모듈에서 식별한 위협 및 공격에 대한 정보를 ClearPass Policy Manager(CPPM)에 동적으로 전송할 수 있습니다. 특정 디바이스 및 해당 사용자의 활동과 관련된 공격 및 공격 위협을 감지하고 해당 로그를 생성합니다. 이 전송을 제어하려면 전송할 로그 유형과 전송되는 속도를 구성해야 합니다. 그런 다음 이 정보를 사용하여 CPPM에 대한 정책 규칙을 설정하여 네트워크 보안을 강화할 수 있습니다.

이 예에서는 위협 및 공격 로그만 필터링하여 CPPM에 전송하고 SRX 시리즈 방화벽이 전송하는 볼륨과 속도를 제어하도록 SRX 시리즈 통합 ClearPass 인증 및 적용 기능을 구성하는 방법을 보여줍니다.

요구 사항

이 예의 토폴로지는 다음과 같은 하드웨어 및 소프트웨어 구성 요소를 사용합니다.

서버의 가상 머신(VM)에 구현된 Aruba CPPM. CPPM은 로컬 인증 소스를 사용하여 사용자를 인증하도록 구성됩니다.

통합 ClearPass 기능이 포함된 Junos OS를 실행하는 SRX 시리즈 방화벽입니다. SRX 시리즈 방화벽은 주니퍼 네트웍스 EX4300 스위치와 인터넷에 연결됩니다. SRX 시리즈 방화벽은 보안 연결을 통해 ClearPass와 통신합니다.

유선 802.1 액세스 디바이스로 사용되는 주니퍼 네트웍스 EX4300 스위치. EX4300 레이어 2 스위치는 엔드포인트 사용자를 네트워크에 연결합니다. SRX 시리즈 방화벽이 스위치에 연결되어 있습니다.

Microsoft OS를 실행하는 유선 네트워크 연결 PC. 시스템은 EX4300 스위치에 직접 연결됩니다.

위협 및 공격 로그는 보안 기능이 포착하여 보호하는 이벤트에 의해 트리거된 이러한 디바이스의 활동에 대해 기록됩니다.

개요

SRX 시리즈 통합 ClearPass 인증 및 적용 기능은 Aruba ClearPass와 함께 실제 및 잠재적 공격으로부터 회사 리소스를 보호합니다. SRX 시리즈 방화벽은 전송 로그를 통해 네트워크 리소스에 대한 위협과 이에 대한 공격에 대해 CPPM에 알려줍니다. 그런 다음 이 정보를 사용하여 CPPM에서 보안 정책의 구성을 평가할 수 있습니다. 이 정보를 기반으로 개별 사용자 또는 장치와 관련하여 보안을 강화할 수 있습니다.

이 기능의 동작을 제어하려면 공격 및 위협 로그 항목을 필터링하고 속도 제한 조건을 설정하도록 SRX 시리즈 방화벽을 구성해야 합니다.

다음과 같은 방법으로 이 함수의 동작을 조정할 수 있습니다.

필터를 설정하여 SRX 시리즈 방화벽이 위협 및 공격 로그만 CPPM으로 전송하도록 지시합니다. 이 필터를 사용하면 SRX 시리즈 방화벽과 로그 서버가 관련 없는 로그를 처리할 필요가 없도록 할 수 있습니다.

전송되는 로그의 양을 제어하기 위한 속도 제한 조건을 설정합니다.

rate-limit 매개 변수를 설정하여 로그가 전송되는 볼륨과 속도를 제어합니다. 예를 들어, rate-limit 매개 변수를 1000으로 설정하여 1초 동안 최대 1000개의 로그가 ClearPass로 전송되도록 지정할 수 있습니다. 이 경우 1015개의 로그를 전송하려는 시도가 있는 경우 한도를 초과하는 로그 수(이 경우 15개 로그)가 삭제됩니다. 로그는 큐에 추가되거나 버퍼링되지 않습니다.

대상, 로그 형식, 필터 및 속도 제한에 따라 정의된 각 개별 로그를 사용하여 최대 3개의 로그 스트림을 구성할 수 있습니다. 로그 메시지는 구성된 모든 로그 스트림으로 전송됩니다. 각 스트림은 개별적으로 속도 제한이 있습니다.

속도 제한을 지원하기 위해 로그 메시지는 디바이스의 로컬 SPU에서 분할 속도로 전송됩니다. 구성 과정에서 라우팅 엔진은 각 SPU에 분할 속도를 할당합니다. 나누어진 속도는 구성된 속도를 디바이스의 SPU 수로 나눈 값과 같습니다.

divided-rate = configured-rate/number-of-SPUs

구성

이 예에서는 ClearPass로 전송할 위협 및 공격 로그를 선택하도록 필터를 구성하는 방법을 설명합니다. 또한 주어진 기간 동안 전송되는 로그의 양을 제어하기 위해 속도 제한기를 설정하는 방법도 다룹니다. 여기에는 다음 부분이 포함됩니다.

CLI 빠른 구성

이 예를 빠르게 구성하려면, 아래 문을 복사하여 텍스트 파일로 붙여 넣은 다음 모든 라인브레이크를 제거하고, 네트워크 구성을 일치하는 데 필요한 세부 사항을 변경하고, 계층 수준에서 [edit] 문을 복사하여 CLI에 붙여 넣은 다음, 구성 모드에서 들어갑니다 commit .

set security log stream threat-attack-logs host 203.0.113.47 set security log mode stream set security log source-interface ge-0/0/1.0 set security log stream to_clearpass format sd-syslog set security log stream to_clearpass filter threat-attack set security log stream to_clearpass rate-limit 1000

CPPM으로 전송되는 위협 및 공격 로그를 필터링하기 위한 통합 ClearPass 인증 및 적용 구성

단계별 절차

로그 스트림의 이름과 대상의 IP 주소를 지정합니다.

[edit security] user@host# set security log stream threat-attack-logs host 203.0.113.47

로그 모드를 스트리밍으로 설정합니다.

[edit security] user@host# set log mode stream

호스트 소스 인터페이스 번호를 설정합니다.

[edit security] user@host#set log source-interface ge-0/0/1.0

구조화된 syslog 형식을 사용하여 syslog를 통해 ClearPass로 로그를 전송하도록 로그 스트림을 설정합니다.

[ edit security] user@host# set log stream to_clearpass format sd-syslog

기록할 이벤트 유형을 지정합니다.

[edit security] user@host# set log stream to_clearpass filter threat-attack

참고:이 구성은 필터에 대해 설정된 현재 범주와 관련하여 상호 배타적입니다.

이 스트림에 대한 속도 제한을 설정합니다. 범위는 1에서 65,535까지입니다.

이 예에서는 초당 최대 1000개의 로그를 ClearPass로 전송할 수 있도록 지정합니다. 최대값에 도달하면 추가 로그가 삭제됩니다.

[ edit security] user@host# set log stream to_clearpass rate-limit 1000

결과

구성 모드에서 명령을 입력하여 인터페이스 구성을 확인합니다. show interfaces 출력에 의도한 구성이 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정합니다.

mode stream;

source-interface ge-0/0/1.0;

stream threat-attack-logs {

host {

203.0.113.47;

}

}

stream to_clearpass {

format sd-syslog;

filter threat-attack;

rate-limit {

1000;

}

}

예: JIMS를 사용하여 ClearPass 구성

이 예제에서는 사용자 ID 정보에 대해 JIMS(주니퍼 Identity Management Service)와 ClearPass를 동시에 활성화하고 JIMS와 ClearPass가 동시에 작동하는 방식을 확인하는 방법을 보여줍니다. 또한 이 예에서는 어떤 인증 항목이 우선 순위가 부여되는지, 그리고 JIMS 및 ClearPass에 대한 시간 초과가 어떻게 작동하는지 설명합니다.

요구 사항

이 예에서 사용되는 하드웨어 및 소프트웨어 구성 요소는 다음과 같습니다.

SRX 시리즈 방화벽.

JIMS 서버의 IP 주소입니다.

ClearPass 클라이언트 IP 주소입니다.

Aruba ClearPass Policy Manager(CPPM). CPPM은 로컬 인증 소스를 사용하여 사용자를 인증하도록 구성됩니다.

참고:CPPM은 사용자 이름, 사용자가 속한 그룹의 이름 목록, 사용된 디바이스의 IP 주소 및 디바이스 상태 토큰을 포함한 사용자 인증 및 ID 정보를 SRX 시리즈 방화벽에 제공하도록 구성되어 있다고 가정합니다.

개요

SRX 시리즈 방화벽은 다양한 인증 소스에서 사용자 또는 디바이스 ID 정보를 얻습니다. SRX 시리즈 방화벽은 디바이스 ID 정보를 획득한 후 디바이스 ID 인증 테이블에 항목을 생성합니다. SRX 시리즈 방화벽은 사용자 ID 정보를 위해 JIMS 및 ClearPass에 의존합니다. SRX 시리즈 방화벽은 JIMS와 ClearPass를 동시에 활성화함으로써 JIMS를 쿼리하여 Active Directory 및 Exchange 서버에서 사용자 ID 정보를 가져오고, CPPM은 웹 API를 통해 사용자 인증 및 ID 정보를 SRX 시리즈 방화벽에 푸시합니다.

JIMS IP 쿼리와 ClearPass 사용자 쿼리가 모두 활성화되면 SRX 시리즈 방화벽은 항상 ClearPass를 먼저 쿼리합니다. IP-사용자 또는 그룹 매핑이 JIMS와 CPPM 모두에서 수신되면 SRX 시리즈 방화벽은 최신 인증 항목을 고려하고 기존 인증 항목을 덮어씁니다. 초 단위로 지정된 매개 변수를 설정 delay-query-time 하여 SRX 시리즈 방화벽이 쿼리를 보내기 전에 일정 시간 동안 대기하도록 허용할 수 있습니다. JIMS 및 ClearPass가 활성화되면 지연 시간은 서로 동일한 값이 되어야 합니다. 그렇지 않으면 오류 메시지가 표시되고 커밋 검사가 실패합니다.

구성

CLI 빠른 구성

이 예를 빠르게 구성하려면, 아래 명령을 복사하여 텍스트 파일로 붙여 넣은 다음 모든 라인브레이크를 제거하고, 네트워크 구성을 일치하는 데 필요한 세부 사항을 변경한 다음, 계층 수준에서 [edit] 명령을 복사하여 CLI에 붙여 넣습니다.

set services user-identification identity-management connection primary address 192.0.2.0 set services user-identification identity-management connection primary client-id otest set services user-identification identity-management connection primary client-secret test set services user-identification authentication-source aruba-clearpass user-query web-server cp-server set services user-identification authentication-source aruba-clearpass user-query address 198.51.100.0 set services user-identification authentication-source aruba-clearpass user-query client-id otest set services user-identification authentication-source aruba-clearpass user-query client-secret test set services user-identification authentication-source aruba-clearpass user-query token-api oauth_token/oauth set services user-identification authentication-source aruba-clearpass user-query query-api "user_query/v1/ip/$IP$" set system services webapi user root set system services webapi user password “$ABC123" set system services webapi client 203.0.113.0 set system services webapi https port 8443 set system services webapi https default-certificate set services user-identification authentication-source aruba-clearpass authentication-entry-timeout 30 set services user-identification authentication-source aruba-clearpass invalid-authentication-entry-timeout 30 set services user-identification identity-management authentication-entry-timeout 30 set services user-identification identity-management invalid-authentication-entry-timeout 30 set services user-identification identity-management ip-query query-delay-time 15 set services user-identification authentication-source aruba-clearpass user-query delay-query-time 15

절차

단계별 절차

JIMS와 ClearPass를 동시에 구성하려면 다음 구성을 사용합니다.

기본 JIMS 서버의 IP 주소를 구성합니다.

[edit services] user@host# set user-identification identity-management connection primary address 192.0.2.0

SRX 시리즈가 인증의 일부로 JIMS 주 서버에 제공하는 클라이언트 ID를 구성합니다.

[edit services] user@host# set user-identification identity-management connection primary client-id otest

SRX 시리즈가 인증의 일부로 JIMS 주 서버에 제공하는 클라이언트 암호를 구성합니다.

[edit services] user@host# set user-identification identity-management connection primary client-secret test

-

Aruba ClearPass를 사용자 쿼리 요청에 대한 인증 소스로 구성하고 ClearPass 웹 서버 이름과 IP 주소를 구성합니다. SRX 시리즈 방화벽은 ClearPass 웹 서버에 연결하기 위해 이 정보가 필요합니다.

[edit services] user@host# set user-identification authentication-source aruba-clearpass user-query web-server cp-server address 198.51.100.0

-

SRX 시리즈 방화벽이 사용자 쿼리에 필요한 액세스 토큰을 획득해야 하는 클라이언트 ID와 클라이언트 암호를 구성합니다.

[edit services] user@host# set user-identification authentication-source aruba-clearpass user-query client-id otest user@host# set user-identification authentication-source aruba-clearpass user-query client-secret test

액세스 토큰을 획득하기 위한 URL 생성에 사용되는 토큰 API를 구성합니다.

[edit services] user@host# set user-identification authentication-source aruba-clearpass user-query token-api oauth_token/oauth

개별 사용자 인증 및 ID 정보를 쿼리하는 데 사용할 쿼리 API를 구성합니다.

[edit services] user@host# set user-identification authentication-source aruba-clearpass user-query query-api "user_query/v1/ip/$IP$"

계정의 Web API 데몬 사용자 이름과 암호를 구성합니다.

[edit system services] user@host# set webapi user user password “$ABC123"

Web API 클라이언트 주소, 즉 ClearPass 웹 서버 데이터 포트의 IP 주소를 구성합니다.

[edit system services] user@host# set webapi client 203.0.113.0

Web API 프로세스 HTTPS 서비스 포트를 구성합니다.

[edit system services] user@host# set webapi https port 8443 user@host# set webapi https default-certificate

Aruba ClearPass에 대한 인증 항목 시간 제한 값을 구성합니다.

[edit services] user@host# set user-identification authentication-source aruba-clearpass invalid-authentication-entry-timeout 30

Aruba ClearPass의 SRX 시리즈 인증 테이블에 있는 잘못된 사용자 인증 항목에 할당할 독립적인 시간 제한 값을 구성합니다.

[edit services] user@host# set user-identification identity-management authentication-entry-timeout 30

JIMS에 대한 SRX 시리즈 인증 테이블의 잘못된 사용자 인증 항목에 할당할 독립적인 시간 제한 값을 구성합니다.

[edit services] user@host# set user-identification identity-management invalid-authentication-entry-timeout 30

-

SRX 시리즈 방화벽이 쿼리를 전송하기 전에 일정 시간 동안 대기할 수 있도록 초 단위로 지정된 매개 변수를 설정합니다

query-delay-time.[edit services] user@host# set user-identification identity-management ip-query query-delay-time 15

-

SRX 시리즈 방화벽이 쿼리를 전송하기 전에 일정 시간 동안 대기할 수 있도록 초 단위로 지정된 매개 변수를 설정합니다

query-delay-time.[edit services] user@host# set user-identification authentication-source aruba-clearpass user-query delay-query-time 15

결과

구성 모드에서 , 명령을 입력 show system services webapi하여 구성을 확인합니다. 출력에 의도한 구성이 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정합니다.

[edit ]

user@host# show system services webapi

user {

device;

password "$ABC123"; ## SECRET-DATA

}

client {

203.0.113.0;

}

https {

port 8443;

default-certificate;

}

구성 모드에서 명령을 입력하여 구성을 확인합니다. show services user-identification authentication-source aruba-clearpass 출력에 의도한 구성이 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정합니다.

[edit ]

user@host# show services user-identification authentication-source aruba-clearpass

authentication-entry-timeout 30;

invalid-authentication-entry-timeout 30;

user-query {

web-server {

cp-server;

address 10.208.164.31;

}

client-id otest;

client-secret "$ABC123"; ## SECRET-DATA

token-api oauth_token/oauth;

query-api "user_query/v1/ip/$IP$";

delay-query-time 15;

}

구성 모드에서 명령을 입력하여 구성을 확인합니다. show services user-identification identity-management 출력에 의도한 구성이 표시되지 않으면 이 예의 지침을 반복하여 구성을 수정합니다.

[edit ]

user@host# show services user-identification identity-management

authentication-entry-timeout 30;

invalid-authentication-entry-timeout 30;

connection {

primary {

address 10.208.164.137;

client-id otest;

client-secret "$ABC123"; ## SECRET-DATA

}

}

ip-query {

query-delay-time 15;

}

디바이스 구성이 완료되면 구성 모드에서 들어갑니다 commit .

검증

구성이 제대로 작동하고 있는지 확인합니다.

JIMS 인증 항목 확인

목적

JIMS에 대한 디바이스 ID 인증 테이블이 업데이트되었는지 확인합니다.

작업

명령을 입력합니다.show services user-identification authentication-table authentication-source identity-management source-name "JIMS - Active Directory" node 0

show services user-identification authentication-table authentication-source identity-management source-name "JIMS - Active Directory" node 0 node0: -------------------------------------------------------------------------- Logical System: root-logical-system Domain: ad-jims-2008.com Total entries: 5 Source IP Username groups(Ref by policy) state 192.0.2.2 administrator dow_group_00001,dow_group_0000 Valid 192.0.2.4 administrator dow_group_00001,dow_group_0000 Valid 192.0.2.5 administrator dow_group_00001,dow_group_0000 Valid 192.0.2.7 administrator dow_group_00001,dow_group_0000 Valid 192.0.2.11 administrator dow_group_00001,dow_group_0000 Valid

의미

출력은 인증 항목이 업데이트되었음을 표시합니다.

ClearPass 인증 항목 확인

목적

ClearPass에 대한 디바이스 ID 인증 테이블이 업데이트되었는지 확인합니다.

작업

항목이 업데이트되었는지 확인하는 명령을 입력합니다 show services user-identification authentication-table authentication-source aruba-clearpass node 0 .

show services user-identification authentication-table authentication-source aruba-clearpass node 0 node0: -------------------------------------------------------------------------- Logical System: root-logical-system Domain: juniper.net Total entries: 1 Source IP Username groups(Ref by policy) state 2001:db8::::63bf:3fff:fdd2 ipv6_user01 ipv6_group1 Valid

의미

출력에 ClearPass에 대한 인증 항목이 업데이트되고 있음을 표시합니다.

도메인별 디바이스 항목 확인

목적

인증된 모든 디바이스가 도메인에 속하는지 확인합니다.

작업

명령을 입력합니다.show services user-identification device-information table all domain juniper.net node 0

show services user-identification device-information table all domain juniper.net node 0 node0: -------------------------------------------------------------------------- Domain: juniper.net Total entries: 1 Source IP Device ID Device-Groups 2001:db8:4136:e378:8000:63bf:3fff:fdd2 dev01 device_group1

의미

출력에는 도메인에 속하는 인증된 모든 디바이스가 표시됩니다.

ClearPass 웹 서버가 온라인 상태인지 확인

목적

ClearPass 웹 서버가 온라인 상태인지 확인합니다.

작업

명령을 입력합니다.show services user-identification authentication-source aruba-clearpass user-query status

show services user-identification authentication-source aruba-clearpass user-query status

node1:

--------------------------------------------------------------------------

Authentication source: aruba-clearpass

Web server Address: 198.51.100.0

Status: Online

Current connections: 0

의미

출력에 ClearPass 웹 서버가 온라인 상태임을 표시합니다.

JIMS 서버가 온라인 상태인지 확인

목적

JIMS 서버가 온라인 상태인지 확인합니다.

작업

명령을 입력합니다.show services user-identification identity-management status

show services user-identification identity-management status

node1:

--------------------------------------------------------------------------

Primary server :

Address : 192.0.2.0

Port : 443

Connection method : HTTPS

Connection status : Online

Secondary server :

Address : 192.0.2.1

Port : 443

Connection method : HTTPS

Connection status : Offline

Last received status message : OK (200)

Access token : P1kAlMiG2Kb7FzP5tM1QBI6DSS92c31Apgjk9lV

Token expire time : 2018-04-12 06:57:37

의미

출력은 JIMS 서버가 온라인 상태임을 표시합니다.