JSA 아키텍처 개요

JSA 구축을 계획하거나 생성할 때 JSA 아키텍처를 잘 알고 있으면 JSA 구성 요소가 네트워크에서 어떻게 작동하는지 평가한 다음 JSA 구축을 계획하고 생성하는 것이 도움이 됩니다.

JSA 는 네트워크 데이터를 실시간으로 수집, 처리, 집계 및 저장합니다. JSA 는 이 데이터를 사용하여 실시간 정보 및 모니터링, 경고 및 공격, 네트워크 위협에 대한 대응을 제공함으로써 네트워크 보안을 관리합니다.

JSA는 IT 인프라의 실시간 가시성을 제공하는 모듈식 아키텍처로, 위협 탐지 및 우선 순위 지정에 사용할 수 있습니다. 로그 및 플로우 수집과 분석 요구 사항에 맞게 JSA를 확장할 수 있습니다. JSA Risk Manager 및 JSA Vulnerability Manager와 같은 통합 모듈을 JSA 플랫폼에 추가할 수 있습니다.

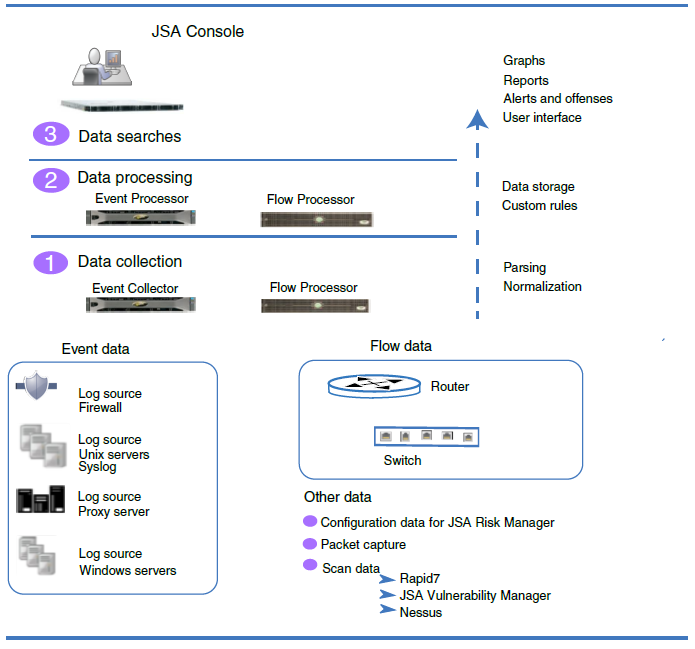

JSA 보안 인텔리전스 플랫폼의 운영은 세 가지 계층으로 구성되며, 규모와 복잡성에 관계없이 모든 JSA 구축 구조에 적용됩니다. 다음 다이어그램은 JSA 아키텍처를 구성하는 계층을 보여줍니다.

JSA 아키텍처는 구축 중인 구성 요소의 크기나 개수에 관계없이 동일한 방식으로 작동합니다. 다이어그램에 표시된 다음 3개의 레이어는 JSA 시스템의 핵심 기능을 나타냅니다.

데이터 수집

데이터 수집은 네트워크에서 이벤트 또는 플로우와 같은 데이터가 수집되는 첫 번째 레이어입니다. 올인원 어플라이언스를 사용하여 네트워크에서 직접 데이터를 수집하거나 JSA 이벤트 수집기 또는 JSA 플로우 프로세서 와 같은 수집기를 사용하여 이벤트 또는 흐름 데이터를 수집할 수 있습니다. 데이터는 처리 계층으로 전달되기 전에 구문 분석되고 정규화됩니다. 원시 데이터가 구문 분석되면 구조화되고 사용 가능한 형식으로 표시되도록 정규화됩니다.

JSA의 핵심 기능은 이벤트 데이터 수집 및 플로우 수집에 중점을 둡니다.

이벤트 데이터는 사용자 로그인, 이메일, VPN 연결, 방화벽 거부, 프록시 연결 및 디바이스 로그에 기록할 수 있는 기타 이벤트와 같이 사용자 환경의 특정 시점에 발생하는 이벤트를 나타냅니다.

플로우 데이터는 네트워크 상의 두 호스트 간 네트워크 활동 정보 또는 세션 정보이며, JSA 는 이를 플로우 레코드로 변환합니다. JSA 는 원시 데이터를 IP 주소, 포트, 바이트 및 패킷 수와 기타 정보를 플로우 기록으로 변환하거나 정규화하며, 이는 두 호스트 간의 세션을 효과적으로 나타냅니다.

데이터 처리

데이터 수집 후 두 번째 계층 또는 데이터 처리 계층은 이벤트 데이터 및 흐름 데이터가 CRE(사용자 지정 규칙 엔진)를 통해 실행되어 공격 및 경고를 생성한 다음 데이터가 스토리지에 기록되는 곳입니다.

이벤트 데이터 및 플로우 데이터는 이벤트 프로세서 또는 플로우 프로세서를 추가할 필요 없이 올인원 어플라이언스에서 처리할 수 있습니다. 올인원 기기의 처리 용량이 초과되는 경우 추가 요구사항을 처리하기 위해 이벤트 프로세서, 플로우 프로세서 또는 기타 처리 어플라이언스를 추가해야 할 수 있습니다. 더 많은 스토리지 용량이 필요할 수도 있으며, 이는 데이터 노드를 추가하여 처리할 수 있습니다.

JSA Risk Manager, JSA Vulnerability Manager와 같은 다른 기능은 다양한 유형의 데이터를 수집하고 더 많은 기능을 제공합니다.

JSA Risk Manager 는 네트워크 인프라 구성을 수집하고 네트워크 토폴로지 맵을 제공합니다. 데이터를 사용하여 구성 변경 및 네트워크의 규칙 구현을 통해 다양한 네트워크 시나리오를 시뮬레이션함으로써 위험을 관리할 수 있습니다.

JSA Vulnerability Manager를 사용하여 네트워크를 스캔하고 취약성 데이터를 처리하거나 Nessus 및 Rapid7과 같은 다른 스캐너에서 수집된 취약성 데이터를 관리할 수 있습니다. 수집된 취약성 데이터는 네트워크의 다양한 보안 위험을 식별하는 데 사용됩니다.

데이터 검색

세 번째 또는 최상위 레이어에서는 JSA 가 수집 및 처리하는 데이터를 검색, 분석, 보고, 알림 또는 공격 조사에 사용할 수 있습니다. 사용자는 JSA 콘솔의 사용자 인터페이스에서 네트워크에 대한 보안 관리 작업을 검색하고 관리할 수 있습니다.

All-in-One 시스템에서는 모든 데이터가 수집, 처리 및 All-in-One 어플라이언스에 저장됩니다.

분산 환경에서 JSA 콘솔 은 이벤트 및 플로우 처리 또는 스토리지를 수행하지 않습니다. 대신 JSA 콘솔 은 사용자가 검색, 보고서, 알림 및 조사에 사용할 수 있는 사용자 인터페이스로 주로 사용됩니다.