Security Directorインサイト緩和のためのPolicy Enforcerの設定

Security Director Insightsは、Juniper® Advanced Threat Prevention Cloud(Juniper ATP Cloud)またはPolicy Enforcerを使用して緩和を実行します。このトピックでは、緩和策のためにPolicy Enforcerを設定する方法について説明します。Policy Enforcerは、Security Director Insightsの仮想マシン(VM)に統合されています。IPアドレスは、Security Director Insightsの統合型Policy Enforcerまたは従来のスタンドアロン型Policy Enforcerのいずれかで軽減できます。緩和に統合されたPolicy Enforcerを使用している場合は、Policy Enforcerの詳細を入力する必要があるすべての場所で、Security Director Insights VMのIPアドレスを使用します。

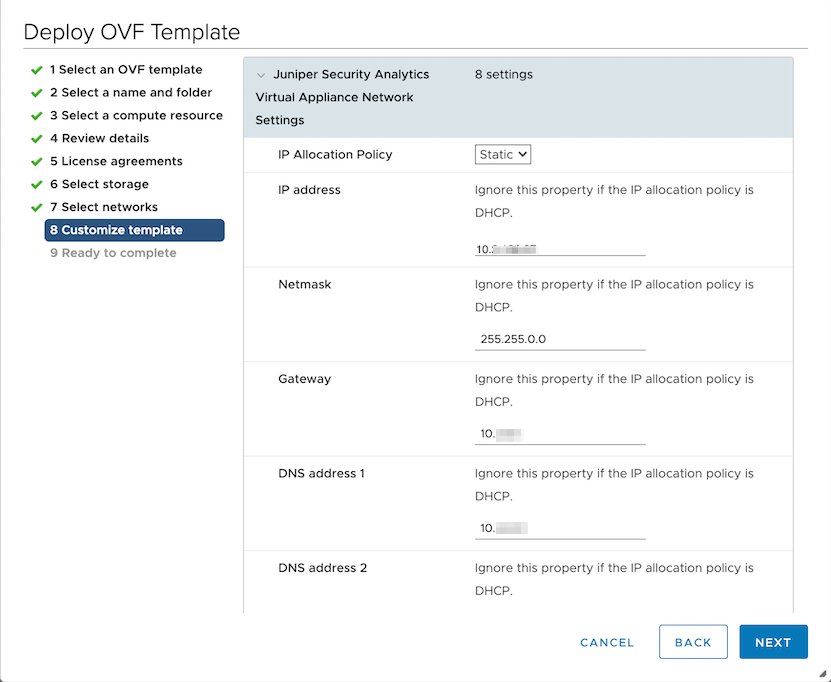

Security Director Insightsノードを追加する

Security Director Insightsノードを追加するには、次の手順を実行します。

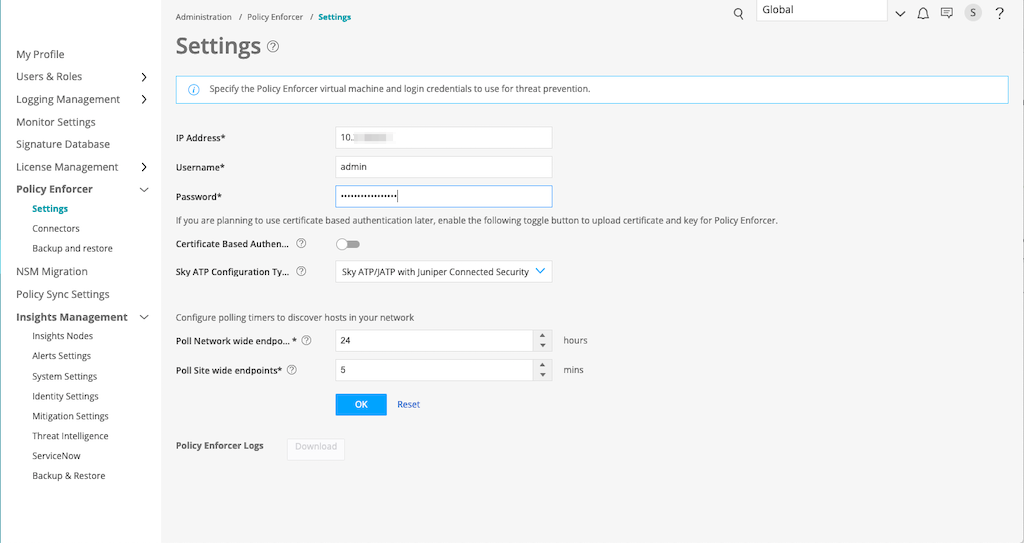

Security Director Insightsを統合型Policy Enforcerとして設定する

統合Policy Enforcerを設定するには:

緩和のためのカスタムフィードの作成

Policy Enforcer を使用してインシデントを軽減するには、ブロックリストと感染したホストのカスタム フィードを作成する必要があります。

Policy Enforcerカスタムフィードを作成するには:

[Custom Feeds] ページには、ブロックリスト用と感染したホスト用の 2 つの新しいカスタム フィードが表示されます。

Policy Enforcerを使用したSecurity Director Insightsの設定

Policy Enforcerを使用して緩和設定を構成するには:

| 設定 |

ガイドライン |

|---|---|

| Policy Enforcer ホスト名 |

Policy Enforcer 仮想マシンの IP アドレスが自動的に表示されます。これは、[Policy Enforcer > 設定( Settings)] ページで設定する IP アドレスです。 |

| Policy Enforcer SSH ユーザー名 |

SSHユーザー名が自動的に表示されます。これは、Policy Enforcer>設定ページで設定するのと同じユーザ名です。 |

| Policy Enforcer SSHパスワード |

Policy Enforcer の SSH パスワードを入力します。これは、Policy Enforcer>設定ページで入力するパスワードと同じです。 |

| API ユーザー名 |

Policy Enforcer コントローラ API の認証情報がある場合は、既存の API ユーザー名を入力します。それ以外の場合は、名前を入力すると、Security Director Insightsが新しいユーザー名を作成します。 |

| APIパスワード |

Policy Enforcer コントローラ API の認証情報がある場合は、既存の API パスワードを入力します。それ以外の場合は、パスワードを入力すると、Security Director Insightsが新しいパスワードを作成します。 |

| ブロックリストフィード名 |

[Configure > Threat Prevention > Feed Sources > Custom Feeds] ページで作成したブロックリストのカスタムフィード名を入力します。 |

| 感染ホストフィード名 |

[Configure > Threat Prevention > Feed Sources > Custom Feeds] ページで作成した感染したホストカスタムフィード名を入力します。 |

Security Director Insightsは、Juniper ATP CloudとPolicy Enforcerを使用した緩和をサポートします。一度にアクティブにできるプラグインは 1 つだけです。Policy Enforcer緩和設定を有効にする前に、Juniper ATP Cloudプラグインが有効になっている場合は必ず無効にしてください。

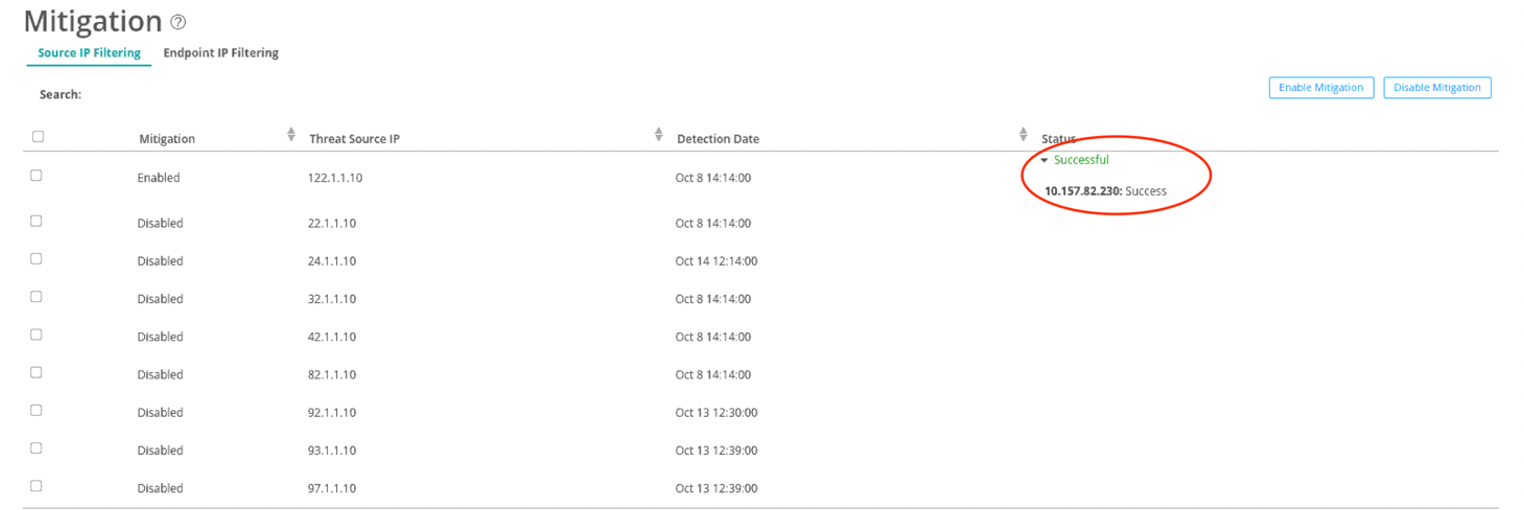

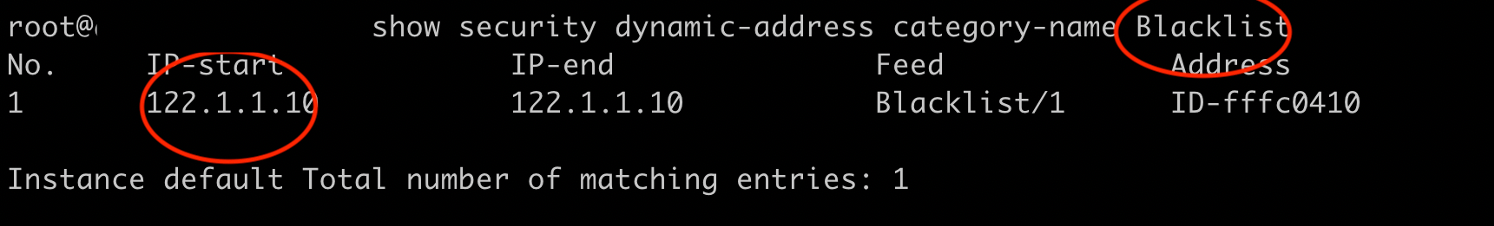

Policy Enforcerで緩和策を監視する

次の例は、Policy Enforcerを使用してインシデントを軽減する方法を示しています。

軽減策を監視するには: