不正アクセスポイント、ネイバーアクセスポイント、ハニーポットアクセスポイント

お客様のサイト上またはその近くにある不正アクセスポイントがもたらす脅威を理解します。検出されたAPのリストを表示し、これらの脅威に対処するためのアクションを講じる方法を学びましょう。

不正、ネイバー、ハニーポットアクセスポイントとは何ですか?

不正、ネイバー、ハニーポットアクセスポイント(AP)は、ネットワーク上またはネットワークの近くで動作する不正なデバイスで、多くの場合、データを盗んだり通信を監視したりするために、ユーザーをだまして「偽の」アクセスポイントに接続させることを目的としています。

-

不正APとは 、有線ネットワークに許可なくインストールされた無線APです。通常、このAPはイーサネットケーブルを介してLANに接続されます。不正の意図は、ネットワークへの不正アクセスを取得するなどの悪意のあるものから、従業員が認識されたデッドスポットをカバーするために独自のWi-Fiホットスポットを設定するなどの無害なものにも対応します。 不正クライアント とは、不正なAPに接続したユーザーです。

-

近隣のAPがネットワークに接続されていませんが、ジュニパーMistが近くでAPを検知します。これらの近くのAPは通常、信号が強いため、クライアントは隣接するAPに接続し、それがあなたのもので安全であると仮定するかもしれません。また、施設内のユーザーは、音楽のストリーミングやブロックされたサイトへのアクセスなど、ネットワークのセキュリティ制限を回避したり、サービス料金の支払いを回避したりするための手段にもなり得ます。悪意のないネイバーAPは、他の組織のSSIDです。つまり、ある組織に属する正規のSSIDは、別の組織のネイバーとしてもリストされます。

-

ハニーポットは、邪悪な双子とも呼ばれ、通常、クライアントのログイン認証情報を取得することを目的として、SSIDをアドバタイズする不正なAPです。ここでは、悪意のある攻撃者がWi-Fiホットスポットをコピーまたは近似し、組織のログイン画面を偽装し、「あなたの」ネットワークにログインしようとする無防備なユーザーのユーザー名とパスワードを収集する可能性があります。その後、悪意のある攻撃者は資格情報を使用して実際のネットワークにログインし、意図しているあらゆる大混乱を引き起こす可能性があります。悪意のないハニーポットとは、同じWLANをブロードキャストしている別の組織のSSIDです。

異常なデバイスの検出

ジュニパーのAPには、悪意のある可能性のあるAPとそのクライアントを検知するための専用のスキャン無線が搭載されています。専用のスキャン無線は、2.4、5、6GHzのWi-Fi帯域で動作します。AP上のパフォーマンスをリアルタイムで調整するためのデータや、ジュニパーMistがサイト全体の最適化に使用するストリーミングテレメトリも提供されます。

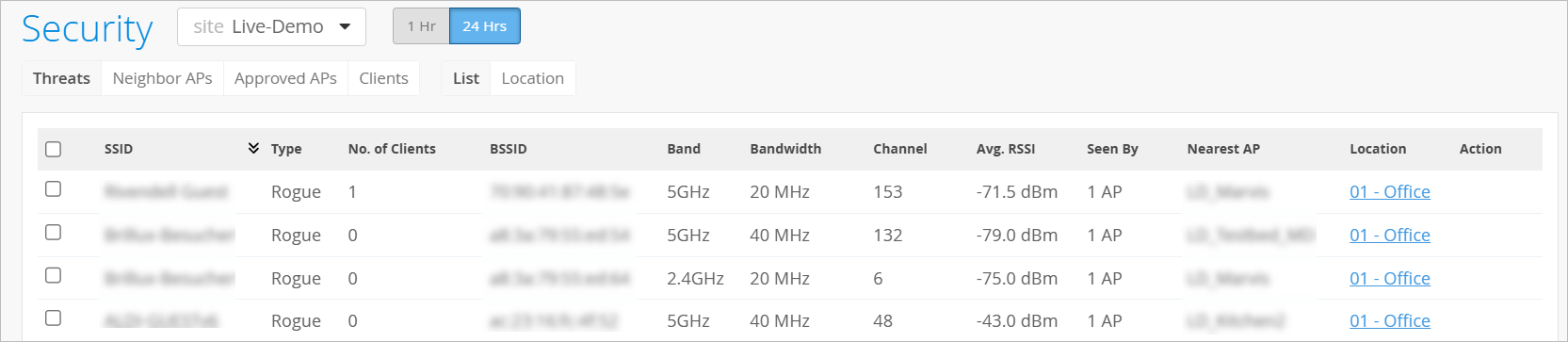

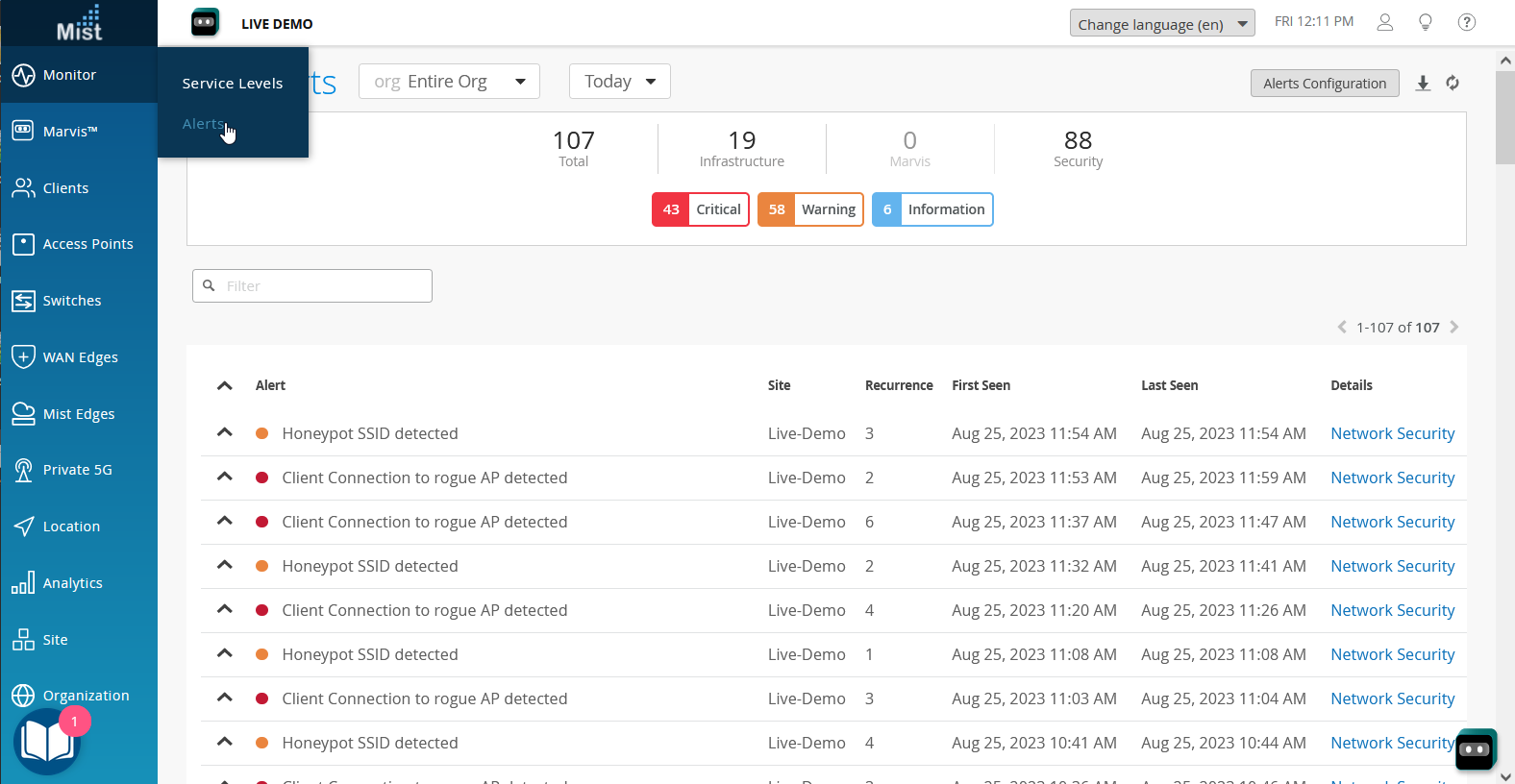

ジュニパー Mistポータルの[ Site > Wireless> セキュリティ ]ページには、検出されたすべての異常なAPのリストが表示されます。任意の項目をドリルダウンして、物理的な場所、イーサネット接続、APに接続されている不正クライアントを見つけることができます。 クライアント数 列のエントリがゼロ以外のものをクリックすると、そのデバイスに関連付けられているクライアントの不正クライアントリストポップアップが開きます。

セキュリティページの脅威タブには、不正APとハニーポットAPのリストが表示されます。 ネイバーAP、 承認済みAP、 クライアント のリストは、リストの上にある適切なタブをクリックすると表示できます。

このページでこの情報を確認するには、サイトまたは組織全体のハニーポットおよび不正APのアラートを設定する必要があります。

AP脅威防御の設定

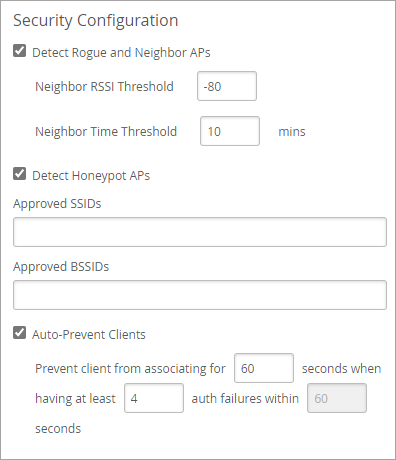

サイト設定で、不正、ネイバー、ハニーポットAPの検出を有効または無効にできます。また、既知のAPが脅威として誤って分類されないように設定を調整することもできます。

AP脅威防御を設定するには:

不正を見つけて削除する

ジュニパー Mist™ポータルのサイト>無線>セキュリティページで、ネットワークから不正なクライアントを検出して削除できます。

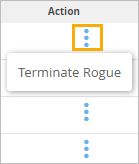

次のアニメーションは、不正なAPを見つけて削除する方法を示しています。基本的に、 終了 ボタンをクリックすると、近くのジュニパー APが不正クライアントに認証解除フレームを送信します。不正クライアントは、不正APとの関連付けを通じてMACアドレスによって識別されます。認証解除フレームは通知であり、リクエストではなく、不正なクライアントはドロップされます。

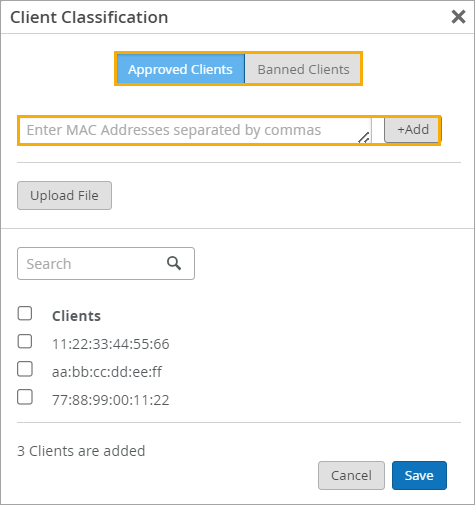

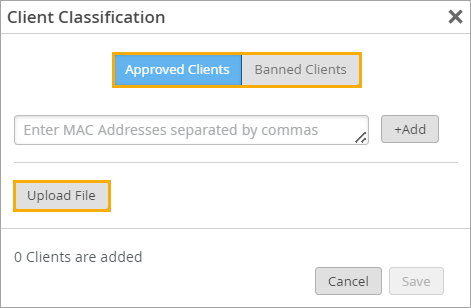

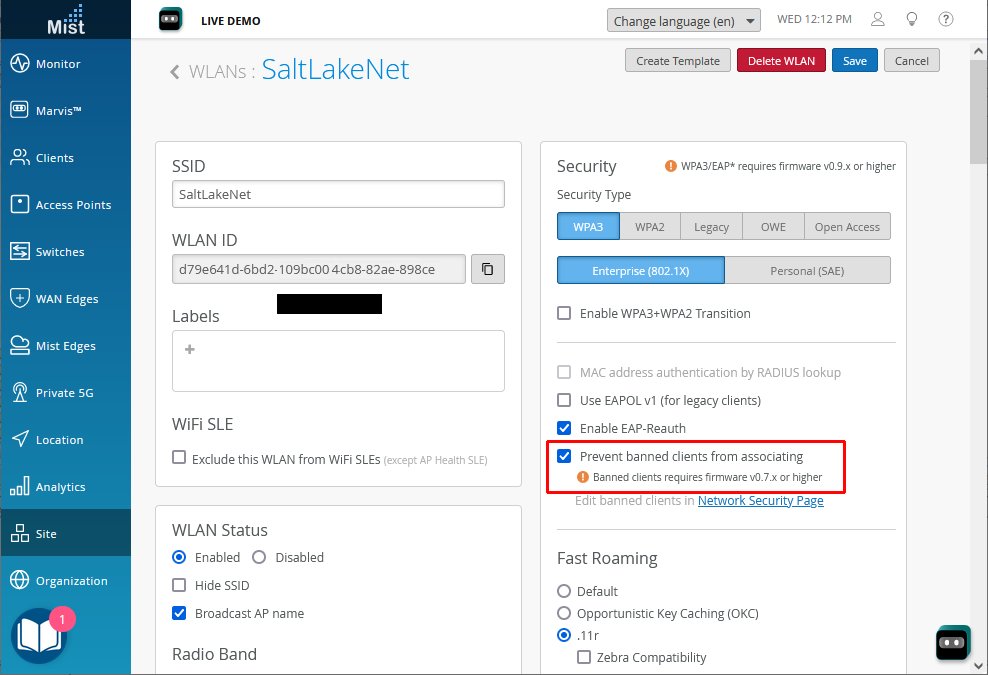

これらの不正なクライアントがネットワークに再参入するのを防ぎたい場合は、それらを禁止として分類することができ、サイト内のどのAPからも再認証されなくなります。逆に、終端した特定のクライアントをネットワークに戻せるようにするには、承認 済みとして分類することができ、APは認証の試みを拒否しません。ヘルプについては、「 指定された無線クライアントの分類、承認、禁止」を参照してください。

不正なAPを見つけて削除するには:

指定された無線クライアントの分類、承認、禁止

ネットワークを保護するには、この機能を使用して、MACアドレスに基づいてアクセスポイントを許可または禁止します。

無線のセキュリティと制御を簡素化するために、禁止または承認する無線クライアントを特定できます。

APファームウェアバージョン0.9.x以降では、特定のサイトまたは組織全体からクライアントを禁止または承認できます。

分類の制限:

-

ファームウェアバージョン0.14.x以降—特定のSSIDに対して最大512のクライアント分類をローカルの関連するAPに保存できます(512を超える場合はクラウドにのみ保存されます)。

-

以前のファームウェアバージョン—クライアント分類はMistクラウドに保存されます。分類を参照して適用するには、APをクラウドに接続する必要があります。