このページの内容

ZscalerによるSecure Edge Connectorの設定(手動)

ZscalerをSecure Edgeプロバイダとして統合する際に、手動プロビジョニングトンネルを使用するには、このワークフローに従ってください。

ジュニパーMistは、ジュニパーネットワークスのSRXシリーズファイアウォールおよびWANエッジデバイスとして導入されるセッションスマート™ ルーター用に特別に設計された構築済みコネクタを提供します。これらのコネクタにより、セキュアエッジ(SSE)導入環境とのシームレスな統合が容易になります。

このトピックでは、ZscalerをSecure Edgeプロバイダとして統合する際にトンネルを手動でプロビジョニングする方法について説明します。MistのZscaler Secure Edge Connector構成を使用して、WAN EdgeデバイスとSSEの間にトンネルが構成されます。その結果、WANエッジデバイスはIPsecトンネルを使用してSSEへの接続を確立します。

概要

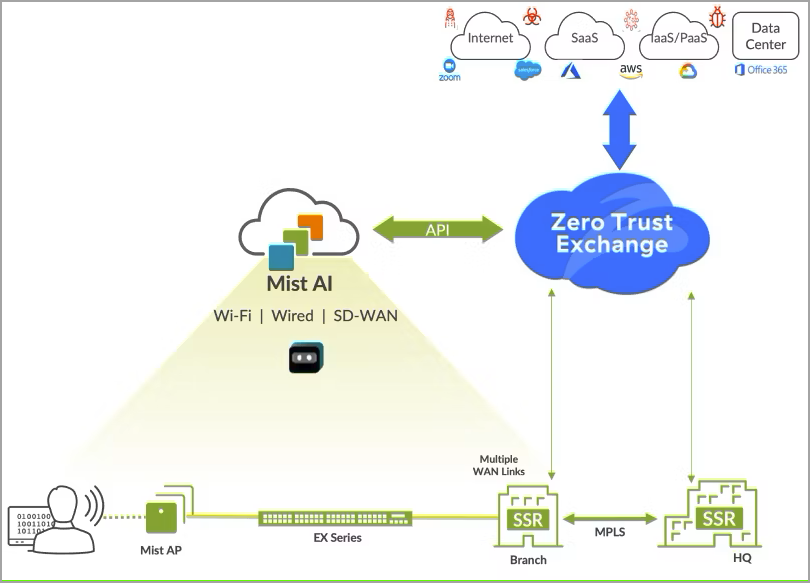

Juniper Mist WAN AssuranceとMist AIはセキュリティを強化し、Zscalerとの統合により、場所全体にわたる安全なアクセスのための包括的なSASEソリューションを提供します。Zscalerは、サイバーセキュリティ機能とゼロトラスト接続を提供し、すべてがMist Cloudとシームレスに統合されています。

の統合

の統合

Secure EdgeコネクタとしてZscalerを選択した場合に、Mist Cloudポータルから手動でトンネルを設定する方法については、次のトピックをお読みください。

Zscaler統合用のトンネルの手動プロビジョニング

前提条件

IPsecトンネルの場合

- Zscalerクラウドアカウント

- Zscalerアカウントから設定されたローカルIDと事前共有キー(PSK)。PSKの長さは必ず6〜255文字の範囲で設定してください。

- Zscaler パブリック サービス エッジ トンネル(プライマリおよびセカンダリ)の IP アドレスまたはホスト名。 Zscaler適用ノード(ZEN)のホスト名とIPアドレスの検索を参照してください。

- 「 IPSec VPNトンネルの設定」を確認してください。

GREトンネルの場合

- Zscalerクラウドアカウント

- Zscaler パブリック サービス エッジ トンネル(プライマリおよびセカンダリ)の IP アドレスまたはホスト名。Zscaler Enforcement Nodes(ZEN)のホスト名とIPアドレスの検索を参照してください。 GREトンネルの設定を参照してください。

- 静的 IP アドレス。 静的IPについてを参照してください。

Zscaler統合用のトンネルの手動プロビジョニング

- ジュニパー Mist ポータルで、WAN Edge テンプレートレベル、ハブ プロファイル、またはサイト レベルで [Secure Edge Connectors ] セクションに移動します。

- プロバイダーを追加をクリックします。

- [ Add Provider ] ウィンドウで、[ Zscaler] を選択します。

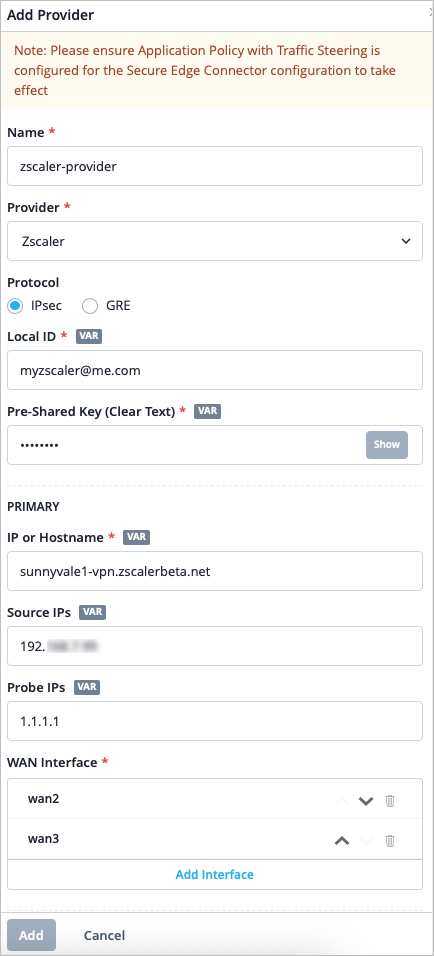

- [プロバイダの追加] ウィンドウで、表 1 を使用して、Zscaler の手動トンネル プロビジョニングに次の情報を入力します。

- IPsecトンネルの場合:

表1:IPsecトンネルのプロバイダ設定を追加する フィールド 値 名前 サービスの名前を入力します。 プロバイダー Zscalerを選択します。 プロトコル IPsecを選択します。 ローカルID ZscalerアカウントのログインIDを入力します。 事前共有キー Zscalerアカウントで作成された事前共有キー(PSK)を入力します。PSKの長さは6〜255文字である必要があります。 IPまたはホスト名 ZscalerデータセンターのIPアドレスまたはホスト名を指定します( https://config.zscaler.com/zscalerbeta.net/cenr を参照)。デバイスの場所に最も近いデータセンターのIPアドレスを追加することをお勧めします。 送信元IP Zscalerトンネルの送信元IPアドレスを入力します。 プローブIP プローブIPアドレスを入力します。任意の既知のIP(例:8.8.8.8)を使用できます。プローブを使用してZscaler IPsecトンネルのステータスを監視するには、プローブIPアドレスが必要です。 WANインターフェイス プライマリおよびセカンダリトンネルのプロビジョニングにWANインターフェイスを割り当てます。複数のWANインターフェイスを追加でき、リストされた最初のインターフェイスが優先されます。最初のインターフェイスがダウンしている場合、システムは2番目のインターフェイスを使用してトンネルを確立します。 図2:Zscaler IPsecトンネルの詳細を追加

セカンダリトンネルオプションを設定します(オプション)。IPまたはホスト名、送信元IP、プローブIP、WANインターフェイスを入力します。

追加をクリックします。

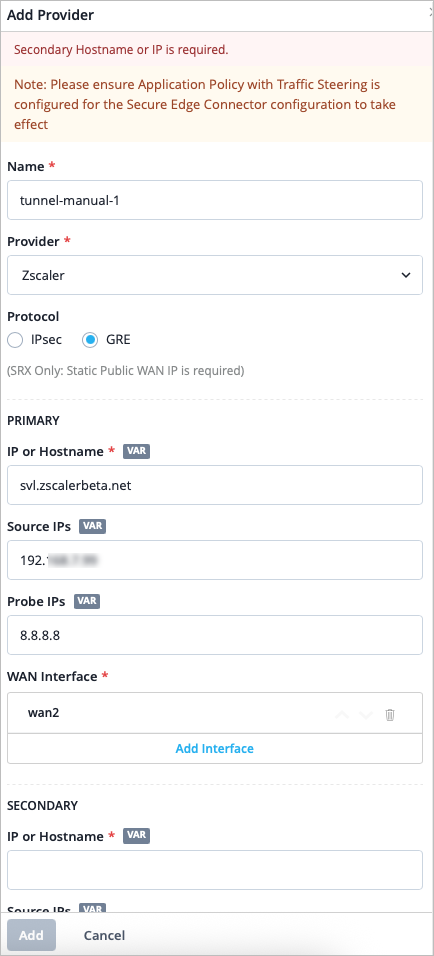

- GREトンネルについては、 表2を使用して 次の情報を入力します。

表2:GREトンネルのプロバイダ設定を追加する フィールド 値 名前 サービスの名前を入力します。 プロバイダー Zscalerを選択します。 プロトコル GREを選択します。 IPまたはホスト名 ZscalerデータセンターのIPアドレスまたはホスト名を指定します。 https://config.zscaler.com/zscalerbeta.net/cenr を参照してください。デバイスの場所に最も近いデータセンターのIPアドレスを追加することをお勧めします。 送信元IP GREトンネルの送信元IPアドレスを入力します。 GREトンネルの設定を参照してください。 プローブIP プローブIPアドレスを入力します。任意の既知のIP(例:8.8.8.8)を使用できます。プローブを使用してZscaler GREトンネルのステータスを監視するには、プローブIPアドレスが必要です。 WANインターフェイス プライマリおよびセカンダリトンネルのプロビジョニングにWANインターフェイスを割り当てます。複数のWANインターフェイスを追加でき、リストされた最初のインターフェイスが優先されます。最初のインターフェイスがダウンした場合、システムは2番目のインターフェイスを使用してトンネルを確立します。 セカンダリトンネルオプションを設定します(オプション)。IPまたはホスト名、送信元IP、プローブIP、WANインターフェイスを入力します

.

図3:Zscaler GREトンネルの詳細を追加する

- IPsecトンネルの場合:

- 追加 をクリックして続 行します。

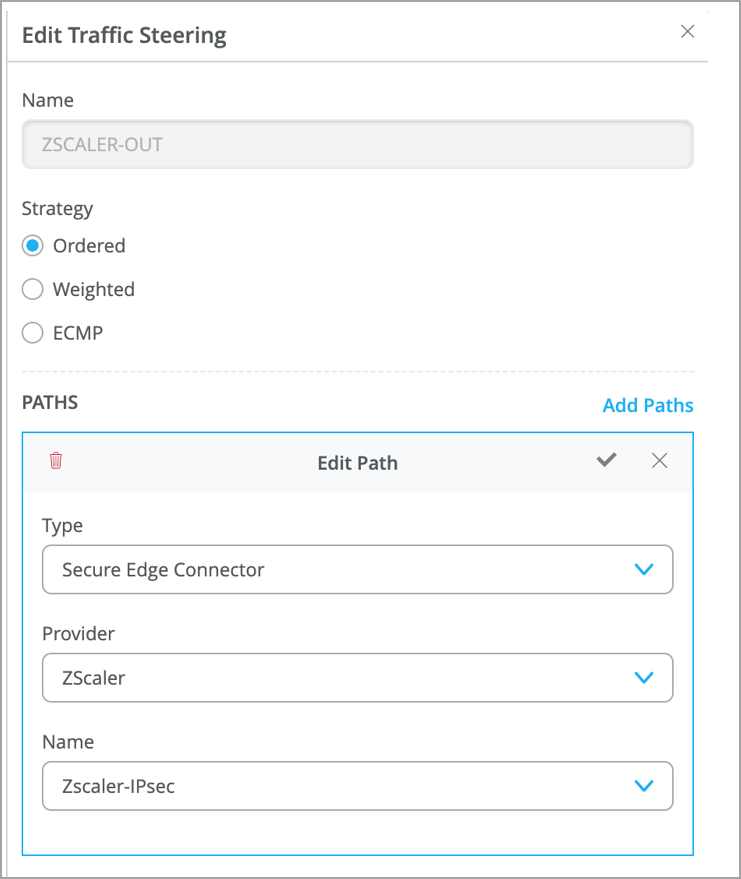

WANエッジテンプレートページまたはWANエッジデバイスページにトラフィックステアリングプロファイルを追加します。以下の表を参考にしてください。 トラフィックステアリングルールを参照してください。

表3:トラフィックステアリング設定 フィールド 値 名前 トラフィックステアリングルールの名前を入力します。 戦略 戦略を選択します。トラフィックステアリングプロファイルは、トポロジーと設定に基づいて、任意の戦略(順序付け/重み付け/ECMP)で設定できます。 パスを追加 パスを追加をクリックし、以下の詳細を入力します。 - タイプ— Secure Edge Connectorを選択します。

- プロバイダー—Zscalerを選択します。

- 名前—前に作成したZscalerプロバイダーの名前を選択します。

図4:トラフィックステアリングパス

パスの追加タイトルバーの青いチェックマークを選択して、変更を保存します。

サイドパネルの下部にある 追加 をクリックします。

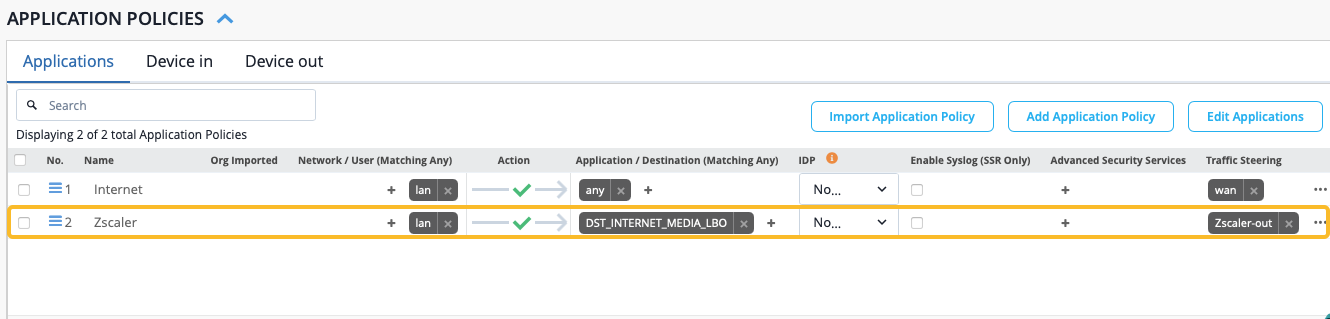

- 作成したトラフィックステアリングプロファイルを使用するアプリケーションポリシーを追加します。 このステップは、プロバイダトンネルを有効にするために必要です。 アプリケーションポリシーの 表4 に示すように詳細を入力します。

表4:アプリケーションポリシー設定 フィールド 値 名前 アプリケーションポリシーの名前を入力します。 ネットワーク/ユーザー これは、トンネルを介してアプリケーションに安全にアクセスする必要があるネットワークまたはユーザーのことです。 アクション トラフィックに対して 許可 のアクションを選択します。 アプリケーション/宛先 ネットワーク/ユーザーにアクセス権を付与するアプリケーションを選択します。 トラフィックステアリング ステップ6で作成したトラフィックステアリングプロファイルを選択します。トラフィックが宛先に到達するまでに通過できるパスを指定します。 図5:アプリケーションポリシー

検証とトラブルシューティング

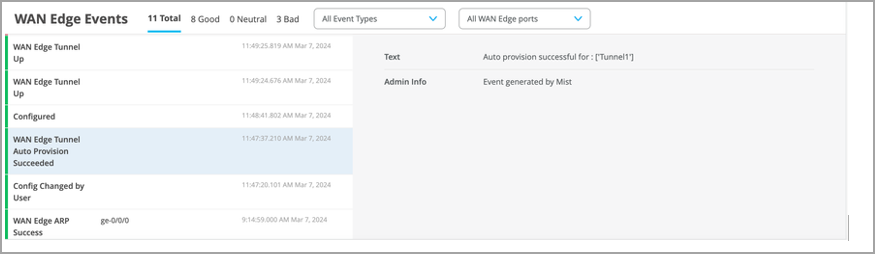

Mist ポータルで、[ WAN Edge ] > [ WAN Edge] > WAN Edge インサイト > WAN Edge イベントに移動して、確立されたトンネルの詳細を確認できます。 WANエッジトンネルアップ イベントが表示されます。

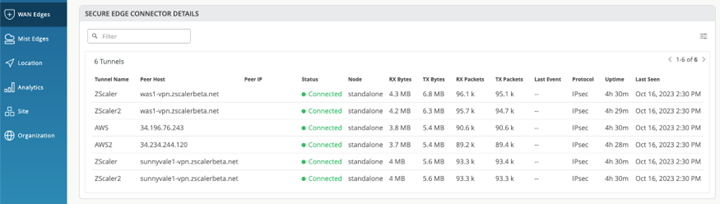

Zscaler トンネル設定が展開されたら、[ WAN Edge] > [WAN Edge] に移動して、トンネル ステータスを確認できます。デバイス名をクリックし、ジュニパー Mistポータルの Secure Edge Connectorの詳細 セクションまで下にスクロールします。

トンネルを確立できない場合は、トンネル設定の問題、またはデバイスからの到達可能性の問題が考えられます。以下のオプションを使用して、問題のトラブルシューティングを行うことができます。

- Mistポータルで設定されたZscalerのIPアドレスまたはホスト名を確認します。Zscalerアカウントで設定されたローカルIDとPSKが、Mistポータルで設定されたものと一致していることを確認します。

- デバイスの WAN インターフェイスから Zscaler パブリック IP アドレスに ping を送信し、応答があるかどうかを確認します。

- Mistポータルのパケットキャプチャツールを使用します。ZscalerパブリックIPアドレスをフィルターとしてWANインターフェイスでPCAPを実行し、双方向パケットがあるかどうかを確認します。 パケットキャプチャを使用したSRXシリーズファイアウォールのトラブルシューティングを参照してください。

- セキュリティ デバイスが Zscaler にパケットを送信していて、Zscaler から応答がない場合は、次の操作を行います。

- Zscaler の IP アドレスがアクティブかどうかを確認します。

- トラフィックフローをブロックしているアップリンクルーターがないか確認します。

- 該当する場合は、NAT設定を確認します。

パケットキャプチャの結果は、上記の問題の検出に役立つことに注意してください。