項目一覧

J-Web 統合コンテンツ セキュリティ Web フィルタリングを使用して Web サイトを許可またはブロックする

Webフィルタリングの概要と、J-Webを使用してコンテンツセキュリティ対応SRXシリーズファイアウォールでURLをフィルタリングする方法をご覧ください。Webフィルタリングは、Webへのアクセスを許可またはブロックしたり、ネットワークトラフィックを監視したりするのに役立ちます。

コンテンツ セキュリティ URL フィルタリングの概要

今日、私たちのほとんどは Web に多くの時間を費やしています。私たちは、お気に入りのサイトを閲覧し、電子メールで送られてきた興味深いリンクをたどり、オフィス ネットワークにさまざまな Web ベースのアプリケーションを使用します。このようにネットワークの利用が増えたことは、個人的にも仕事上でも役立っています。しかしながら、それはまた、潜在的なデータ損失、コンプライアンスの欠如、マルウェアやウイルスなどの脅威など、さまざまなセキュリティおよびビジネスリスクに組織をさらすことになります。リスクが高まるこの環境では、企業はWebまたはURLフィルターを実装してネットワークの脅威を制御するのが賢明です。Web フィルタまたは URL フィルタを使用して、インターネット上の Web サイトを分類し、ユーザ アクセスを許可またはブロックできます。

以下は、オフィスネットワークのユーザーがブロックされたWebサイトにアクセスできる典型的な状況の例です。

Web ブラウザーで、ユーザーは人気のあるゲーム サイト「 www.game.co.uk」と入力します。ユーザーは、 Access Denied や The Website is blocked などのメッセージを受信します。このようなメッセージが表示されるということは、組織がゲーム Web サイトのフィルターを挿入しており、職場からサイトにアクセスできないことを意味します。

Juniper Web(J-Web)デバイスマネージャーは、SRXシリーズファイアウォールでコンテンツセキュリティWebフィルタリングをサポートします。

Junos OS 22.2R1以降:

-

J-Web GUI では、UTM という用語は「コンテンツ セキュリティ」に置き換えられています。

-

Junos CLIコマンドでは、コンテンツセキュリティを表す従来の用語UTMを引き続き使用します。

J-Web では、Webフィルタリング プロファイルが、Web サイトのカテゴリで事前に定義された Web 接続に基づいて、一連の権限とアクションを定義します。また、Webフィルタリング プロファイル用のカスタム URL カテゴリと URL パターン リストを作成することもできます。

J-Web Content Security Webフィルタリングを使用してメール内のURLを検査することはできません。

コンテンツセキュリティのメリット Web フィルタリング

-

ローカル Webフィルタリング:

-

ライセンスは必要ありません。

-

ポリシーを適用する許可サイト(許可リスト)またはブロックされたサイト(ブロックリスト)の独自のリストを定義できます。

-

-

拡張Webフィルタリング:

-

最も強力な統合フィルタリング方法であり、URL カテゴリの詳細なリスト、Google セーフ サーチのサポート、評価エンジンが含まれています。

-

追加のサーバーコンポーネントは必要ありません。

-

各 URL の脅威スコアをリアルタイムで提供します。

-

ブロックされた URL へのユーザー アクセスを単に禁止するのではなく、ブロックされた URL からユーザー定義の URL にユーザーをリダイレクトできます。

-

-

リダイレクトWebフィルタリング:

-

すべてのクエリをローカルで追跡するため、インターネット接続は必要ありません。

-

スタンドアロンの Websense ソリューションのログ機能とレポート機能を使用します。

-

Web フィルタリング ワークフロー

スコープ

この例では、次のことを行います。

-

独自のカスタムURLパターンリストとURLカテゴリを作成します。

-

ローカル エンジン タイプを使用して Webフィルタリング プロファイルを作成します。ここでは、SRXシリーズファイアウォールで評価される許可サイト(許可リスト)またはブロックされたサイト(ブロックリスト)にできる独自のURLカテゴリを定義します。ブロックされたサイトに追加されたすべての URL は拒否されますが、許可されたサイトに追加されたすべての URL は許可されます。

-

不適切なゲーム Web サイトをブロックし、適切な Web サイト( www.juniper.net など)を許可します。

-

ユーザーがゲーム Web サイトにアクセスしようとしたときに表示するカスタム メッセージを定義します。

-

Webフィルタリングプロファイルをコンテンツセキュリティポリシーに適用します。

-

コンテンツセキュリティポリシーをセキュリティポリシールールに割り当てます。

WebフィルタリングとURLフィルタリングは同じ意味です。この例では、 Webフィルタリング という用語を使用します。

始める前に

-

デバイスが 基本構成で設定されていることを前提としています。そうでない場合は、「 セットアップ ウィザードの構成」を参照してください。

-

ローカル エンジン タイプを使用する場合、Webフィルタリング プロファイルを設定するためのライセンスは必要ありません。これは、独自の URL パターン リストと URL カテゴリを定義する必要があるためです。

-

WebフィルタリングプロファイルのJuniper Enhancedエンジンタイプを試す場合は、有効なライセンス(wf_key_websense_ewf)が必要です。リダイレクト Webフィルタリングにライセンスは必要ありません。

-

この例で使用するSRXシリーズファイアウォールが、Junos OS リリース22.2R1以降を実行していることを確認します。

手記:Junos OS 22.2R1以降:

-

J-Web GUI では、「コンテンツセキュリティ」という用語は「コンテンツセキュリティ」に置き換えられます。

-

Junos CLIコマンドでは、コンテンツセキュリティに従来の「コンテンツセキュリティ」という用語を引き続き使用します。

-

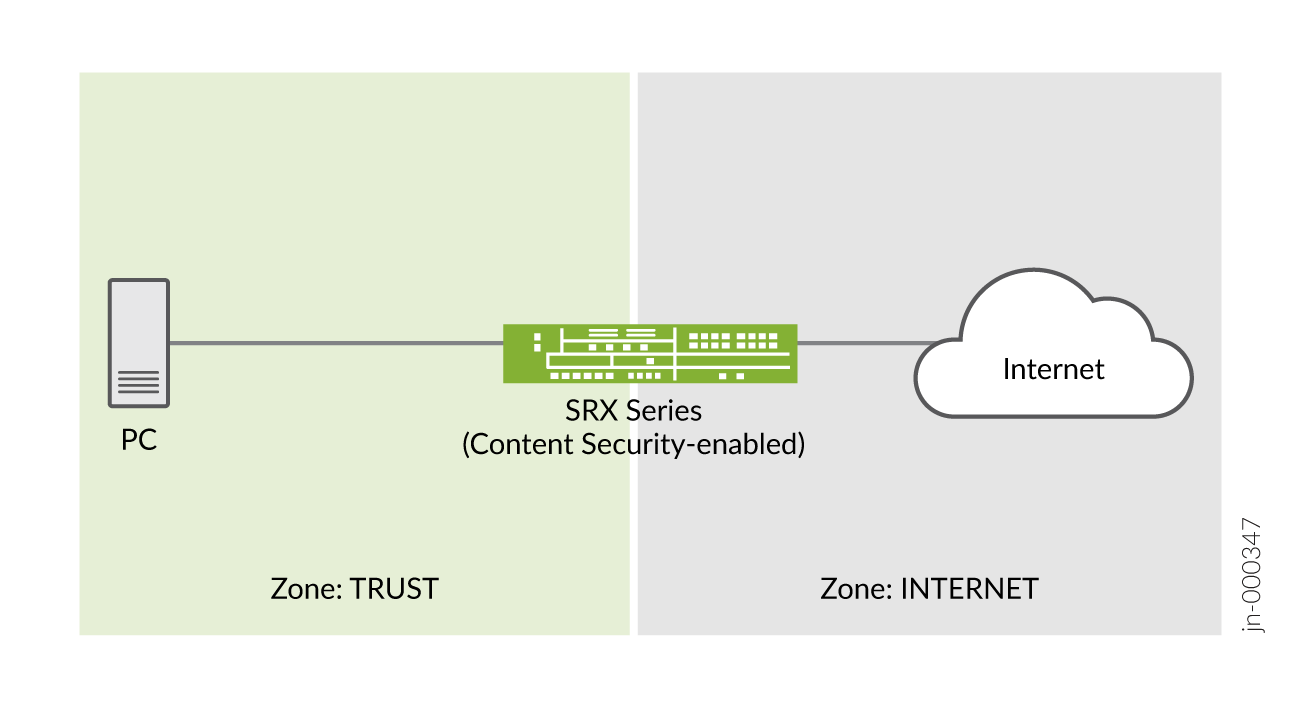

位相幾何学

このトポロジーでは、インターネットにアクセスできるコンテンツセキュリティ対応のSRXシリーズファイアウォールに接続されたPCがあります。J-Webを使用して、この簡単なセットアップを使用して、インターネットに送信されるHTTP/HTTPSリクエストをフィルタリングしてみましょう。

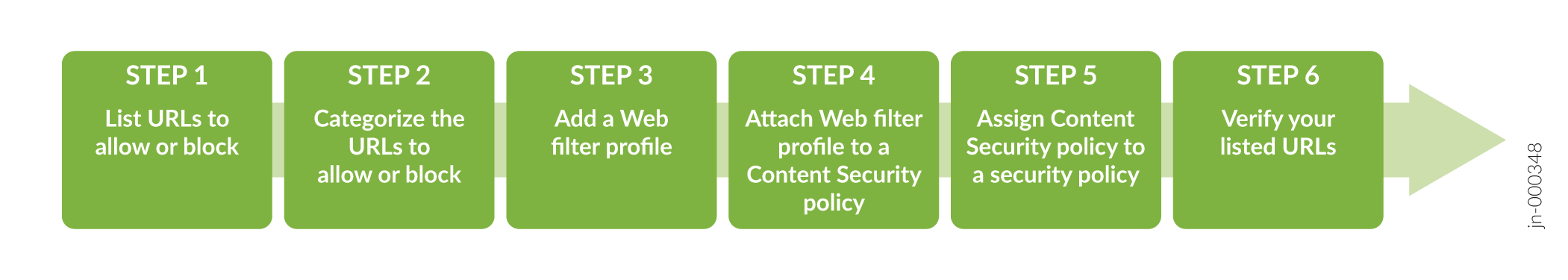

スニークピーク – J-WebコンテンツセキュリティのWebフィルタリング手順

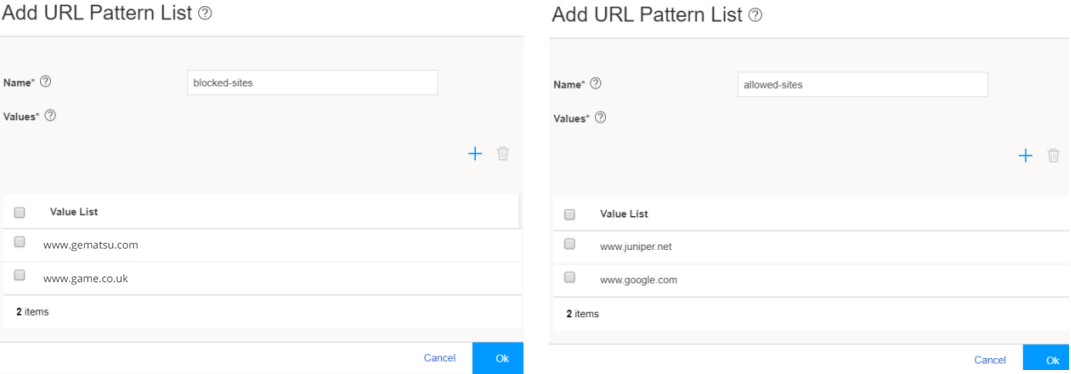

ステップ 1: 許可またはブロックする URL を一覧表示する

このステップでは、カスタムオブジェクト(URLとパターン)を定義して、許可またはブロックするURLを処理します。

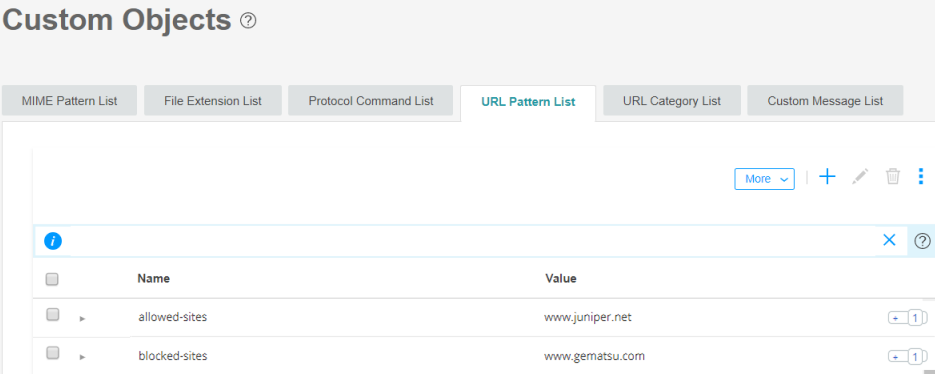

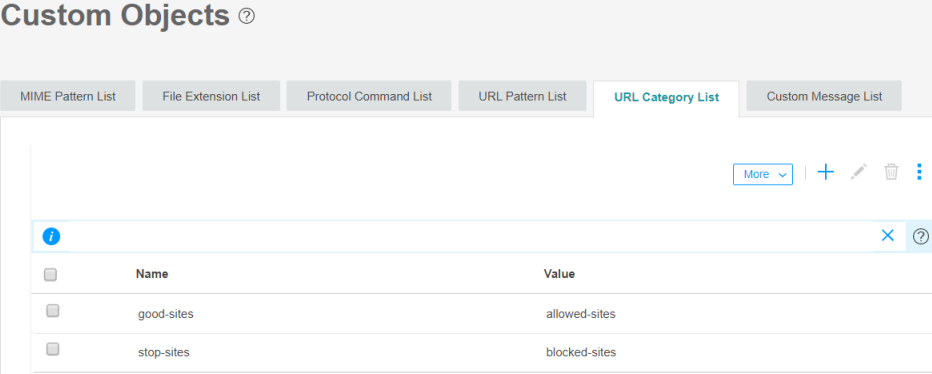

現在地(J-Web UI): セキュリティ サービス>Content Security>Custom Objects。

URL を一覧表示するには:

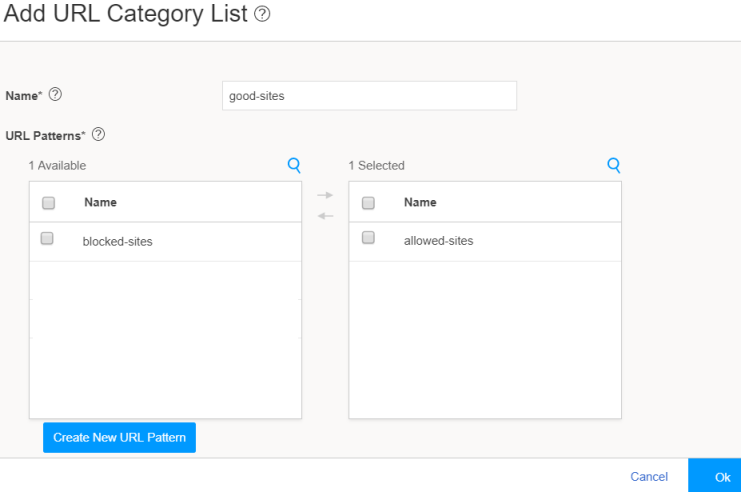

手順 2: 許可またはブロックする URL を分類する

次に、作成したURLパターンをURLカテゴリリストに割り当てます。カテゴリ リストは、関連付けられた URL に関連付けられたアクションを定義します。たとえば、 ギャンブル カテゴリはブロックする必要があります。

現在地: セキュリティ サービス>Content Security>Custom Objects.

URL を分類するには:

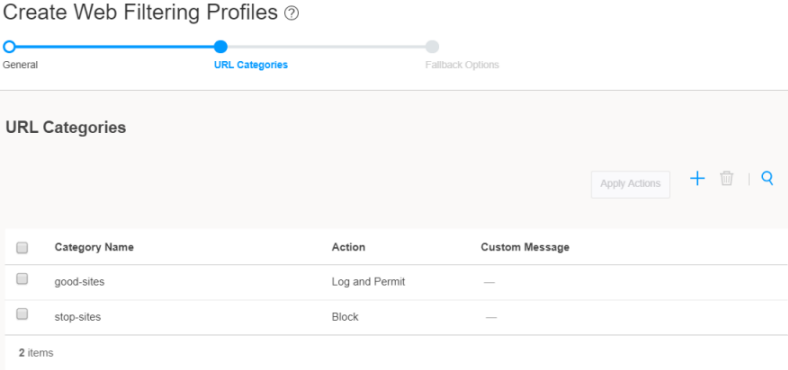

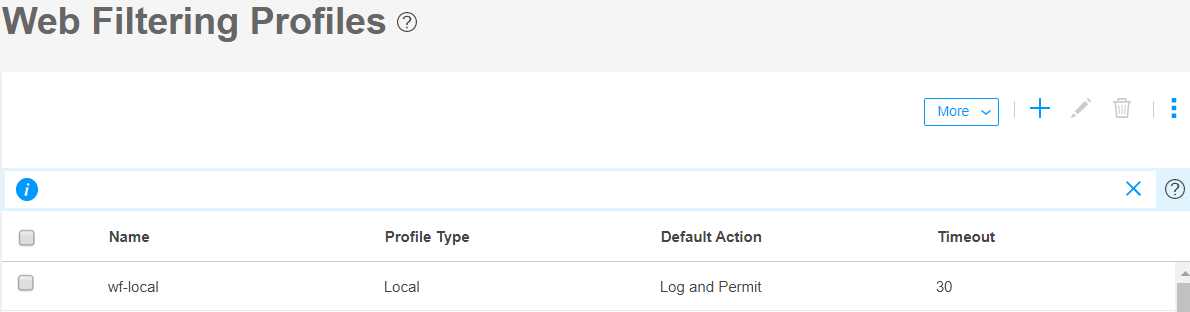

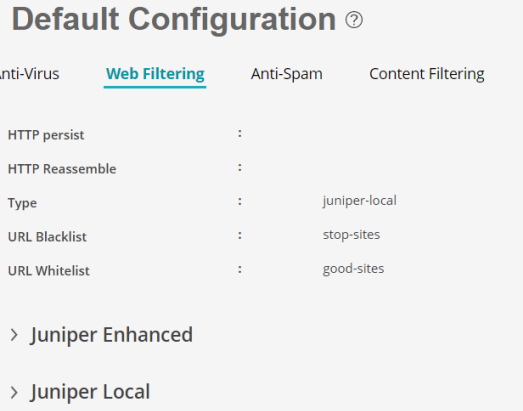

ステップ 3:Web フィルタリング プロファイルを追加する

それでは、作成したURLオブジェクト(パターンとカテゴリー)をContent Security Webフィルタリングプロファイルにリンクします。このマッピングにより、フィルタリング動作に異なる値を設定できます。

現在地: セキュリティ サービス>Content Security>Web フィルタリング プロファイル。

Webフィルタリング プロファイルを作成するには、次の手順に従います。

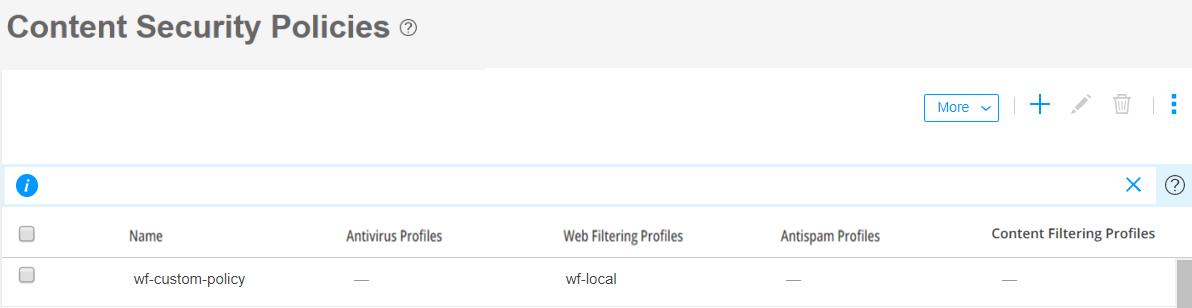

手順 4: コンテンツ セキュリティ セキュリティポリシーで Web フィルタリング プロファイルを参照する

次に、Webフィルタリングプロファイル(wf-local)を、セキュリティポリシーに適用できるコンテンツセキュリティポリシーに割り当てる必要があります。

現在地: セキュリティ サービス>コンテンツセキュリティ>コンテンツセキュリティポリシー。

コンテンツセキュリティポリシーを作成するには:

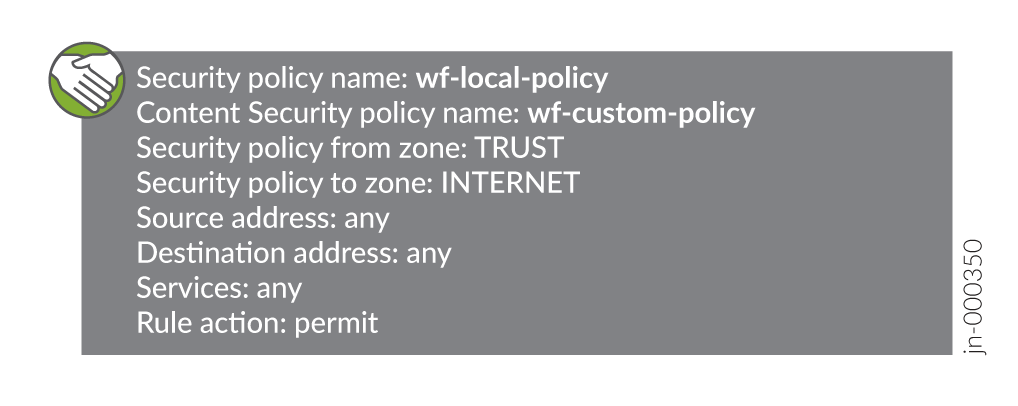

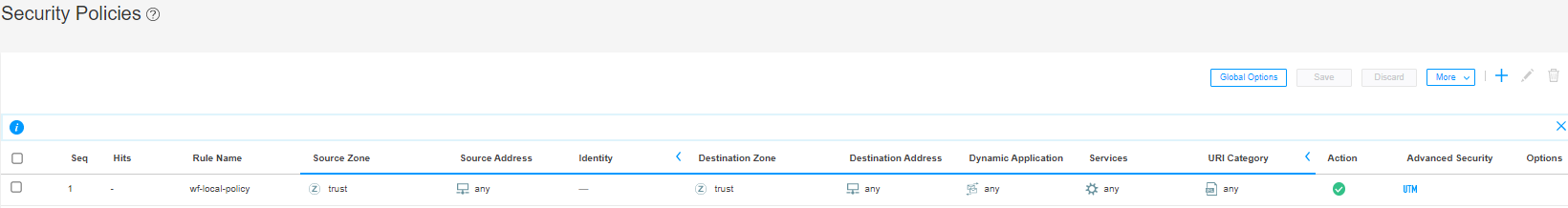

手順 5: コンテンツ セキュリティポリシーをセキュリティポリシーに割り当てる

コンテンツ セキュリティ構成を TRUST ゾーンから INTERNET ゾーンのセキュリティ ポリシーにまだ割り当てていません。フィルタリング アクションは、一致条件として機能するセキュリティ ポリシー ルールにコンテンツ セキュリティ ポリシーを割り当てた後にのみ実行されます。

セキュリティ ポリシー ルールが許可されている場合、SRXシリーズファイアウォールは以下を実行します。

-

HTTP/HTTPS接続をインターセプトし、(HTTP/HTTPSリクエスト内の)各URLまたはIPアドレスを抽出します。

手記:HTTPS接続の場合、WebフィルタリングはSSLフォワードプロキシを介してサポートされます。

-

Webフィルタリング(セキュリティ サービス>コンテンツセキュリティ>デフォルト設定)で、ユーザーが設定したブロックリストまたは許可リストでURLを検索します。次に、URLが次の場所にある場合:

-

ユーザーが構成したブロックリストの場合、デバイスはURLをブロックします。

-

ユーザーが構成した許可リストでは、デバイスはURLを許可します。

-

-

ユーザー定義のカテゴリをチェックし、カテゴリに対してユーザーが指定したアクションに基づいて URL をブロックまたは許可します。

-

Webフィルタリングプロファイルで設定されたデフォルトのアクションに基づいて、URLを許可またはブロックします(カテゴリが設定されていない場合)。

You are here: セキュリティポリシーとオブジェクト>セキュリティポリシー.

コンテンツセキュリティポリシーのセキュリティポリシールールを作成するには:

手順 6: URL がサーバーから許可またはブロックされていることを確認する

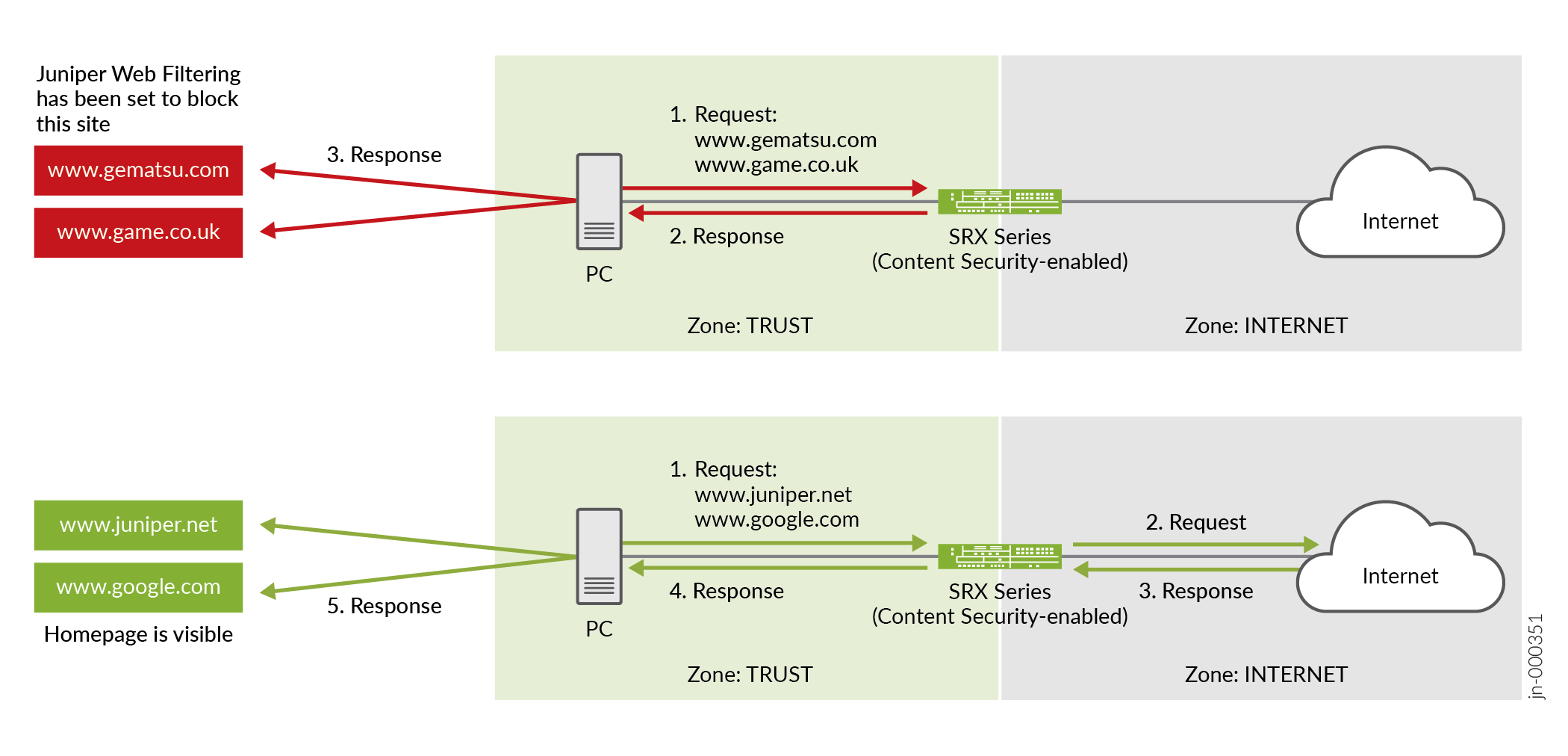

設定とセキュリティポリシーが、トポロジで定義されたURLで正常に機能することを確認しましょう。

-

www.gematsu.com と www.game.co.uk を入力すると、SRXシリーズ ファイアウォールによって URL がブロックされ、構成されたブロックされたサイト メッセージが送信されます。

手記:ほとんどのサイトではHTTPSを使用しています。ブロックされたサイトメッセージは、HTTPサイトでのみ表示されます。HTTPS の場合、

An error occurred during a connection to <blocked-siteurl> PR_CONNECT_RESET_ERRORなどの「セキュア接続に失敗しました」というエラー メッセージが表示されることがあります。 -

www.juniper.net と www.google.com を入力すると、SRXシリーズファイアウォールはホームページが表示されたURLを許可する必要があります。

次のステップ

| 何をすべきか? |

どこ。 |

|---|---|

| コンテンツ セキュリティ Webフィルタリングの情報と統計を監視します。 |

J-Web で、[ 監視>セキュリティ サービス>コンテンツ セキュリティ>Web フィルタリング] に移動します。 |

| 許可およびブロックされたURLに関するレポートを生成して表示します。 |

J-Web で [レポート] に移動します。Webfilterログを介して、脅威評価レポートと上位ブロックアプリケーションのレポートを生成します。 |

| 詳しくは、コンテンツ セキュリティ機能についての記事をご覧ください。 |

設定出力の例

このセクションでは、この例で定義された Web サイトを許可およびブロックする構成の例を示します。

[edit security utm] 階層レベルで、以下のコンテンツセキュリティ設定を行います。

カスタムオブジェクトの作成:

custom-objects {

url-pattern {

blocked-sites {

value [ http://*.gematsu..com http://*.game.co.uk];

}

allowed-sites {

value [ http://*.juniper.net http://*.google.com];

}

}

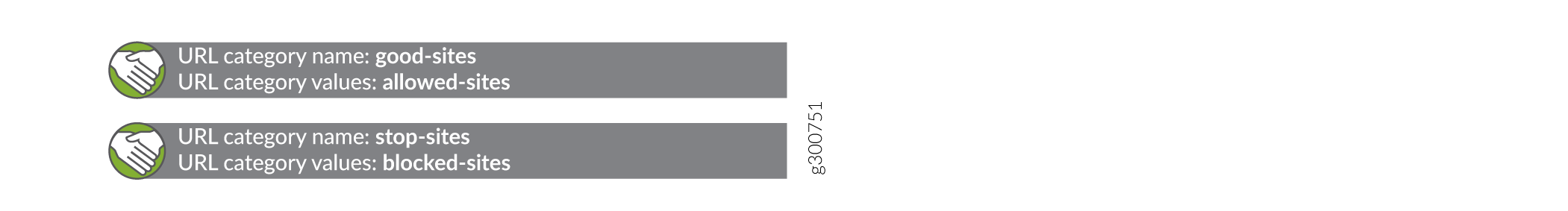

custom-url-category {

good-sites {

value allowed-sites;

}

stop-sites {

value blocked-sites;

}

}

}

Webフィルタリング プロファイルの作成:

default-configuration {

web-filtering {

url-whitelist good-sites;

url-blacklist stop-sites;

type juniper-local;

juniper-local {

default block;

custom-block-message "Juniper Web Filtering has been set to block this site.";

fallback-settings {

default log-and-permit;

server-connectivity log-and-permit;

timeout log-and-permit;

too-many-requests log-and-permit;

}

}

}

}

feature-profile {

web-filtering {

juniper-local {

profile wf-local {

category {

stop-sites {

action block;

}

good-sites {

action log-and-permit;

}

}

timeout 30;

}

}

}

}

コンテンツセキュリティポリシーの作成:

utm-policy wf-custom-policy {

web-filtering {

http-profile wf-local;

}

}

セキュリティポリシールールは、 [edit security policies] 階層レベルで設定します。

セキュリティポリシーのルールの作成:

from-zone trust to-zone internet {

policy wf-local-policy {

match {

source-address any;

destination-address any;

application any;

}

then {

permit {

application-services {

utm-policy wf-custom-policy;

}

}

}

}

}