例:基本的な MPLS ベースのレイヤー 3 VPN を設定する

この例では、Junos OS を実行するルーターまたはスイッチ上で、基本的な MPLS ベースのレイヤー 3 VPN を構成および検証する方法を示しています。IPv4 ベースの例では、プロバイダと顧客のエッジ デバイス間のルーティング プロトコルとして EBGP を使用しています。

ジュニパーのコンテンツテストチームは、この例を検証して更新しました。

Junos OS を実行するルーターとスイッチを使用して、MPLS ベースのレイヤー 3 仮想プライベート ネットワーク(VPN)を導入し、顧客サイトとレイヤー 3 接続を相互接続できます。静的ルーティングがサポートされている間、レイヤー 3 VPN は通常、顧客デバイスでプロバイダ ネットワークとルーティング情報を交換し、IP プロトコル(IPv4 や IPv6 など)をサポートする必要があります。

これは、顧客デバイスがIPプロトコルに基づいていないレイヤー2 VPNと、カスタマーエッジ(CE)デバイス間のルーティング(存在する場合)とは対照的です。CE デバイスがプロバイダ エッジ デバイスと(ピア)通信するレイヤー 3 VPN とは異なり、レイヤー 2 VPN では、顧客のトラフィックは CE デバイス間でエンドツーエンドで実行されるルーティング プロトコルを使用してプロバイダ コアを透過的に通過します。

MPLS ベースの VPN では、プロバイダ ネットワークにベースライン MPLS 機能が必要です。基本的な MPLS が動作すると、プロバイダ コア経由のトランスポートにラベルスイッチ パス(LSP)を使用する VPN を設定できます。

VPN サービスを追加しても、プロバイダ ネットワークにおける基本的な MPLS スイッチング操作には影響しません。実際、プロバイダ(P)デバイスは、VPN を認識していないため、ベースライン MPLS 設定のみを必要とします。VPN の状態は、PE(プロバイダ エッジ)デバイスでのみ維持されます。これは MPLS ベース VPN の拡張性が非常に優れている主な理由です。

必要条件

この例では、次のソフトウェアコンポーネントとハードウェアコンポーネントを使用します。

ルーティングおよびスイッチング デバイス用 Junos OS リリース 12.3 以降

Junos OS リリース 20.3R1 で再検証

2 つのプロバイダ エッジ(PE)デバイス

1 つのプロバイダ(P)デバイス

2 台のカスタマー エッジ(CE)デバイス

この例では、既存の MPLS ベースラインにレイヤー 3 VPN を追加する方法に焦点を当てています。基本的な MPLS 構成は、ネットワークに MPLS がまだ導入されていない場合に備えています。

MPLS ベースの VPN をサポートするには、基盤となる MPLS ベースラインに以下の機能が必要です。

MPLS ファミリーのサポートで動作するコア対向およびループバック インターフェイス

プロバイダ(P および PE)デバイスのループバック アドレス間の到達可能性を提供する OSPF や IS-IS などの内部ゲートウェイ プロトコル

LSP に信号を送る LDP や RSVP などの MPLS シグナリング プロトコル

PE デバイス ループバック アドレス間に確立された LSP

LSP は、特定の VPN に参加する PE デバイスの各ペア間で必要です。将来の VPN の成長に対応するために、すべての PE デバイス間に LSP を構築することをお勧めします。LSP は階層レベルで設定します [edit protocols mpls] 。回線クロスコネクト(CCC)接続の MPLS 設定とは異なり、LSP を PE デバイスの顧客対応(エッジ)インターフェイスに手動で関連付ける必要はありません。代わりに、レイヤー 3 VPN は BGP シグナリングを使用してサイトの到達可能性をアドバタイズします。この BGP シグナリングは、リモート VPN サイトから LSP 転送ネクスト ホップへのマッピングを自動化します。つまり、レイヤー 3 VPN を使用して LSP を PE デバイスのエッジ側インターフェイスに明示的にマッピングする必要はありません。

概要とトポロジー

レイヤー 3 VPN を使用すると、サービス プロバイダの技術的専門知識を活用して、効率的なサイトツーサイト ルーティングを実現できます。通常、カスタマー エッジ(CE)デバイスは、BGP や OSPF などのルーティング プロトコルを使用して、サービス プロバイダ エッジ(PE)デバイスとルートを交換します。レイヤー 3 VPN では静的ルーティングがサポートされていますが、通常は動的ルーティング プロトコルが望ましいです。

VPN の定義には、ローカルおよびリモート PE デバイスのみに対する変更が含まれます。これらのデバイスは基本的な MPLS スイッチング機能のみを提供するため、プロバイダ デバイスに追加の設定は必要ありません(すでに MPLS ベースラインが機能している場合)。CE デバイスは MPLS を使用せず、基本的なインターフェイスとルーティング プロトコルの設定のみを必要とするため、PE デバイスと通信できます。

レイヤー 3 VPN では、CE デバイスをローカル PE デバイスとピアリングするように設定します。これは、MPLS ベースのプロバイダ コアを介して接続されているにもかかわらず、CE デバイスが共有リンク上にあるかのように相互にピアリングするレイヤー 2 VPN とは対照的です。

MPLS ベースラインを設定したら、PE デバイスで次の機能を設定して、MPLS ベースのレイヤー 3 VPN を確立する必要があります。

サポートを持つ

family inet-vpn unicastBGP グループインスタンスタイプ

vrfと、接続されたCEデバイスと互換性のあるルーティングプロトコル定義を持つルーティングインスタンス接続された CE デバイスと

family inet同じサブネット上にインターフェイスを配置する IPv4 アドレスとともに設定された PE デバイス上の顧客対応インターフェイス。必要に応じて、VLAN カプセル化と対応する VLAN ID も設定できます。

適切なエンドツーエンド接続を実現するには、互換性のある IP サブネットとルーティング プロトコル パラメーターを使用して CE デバイスを設定し、PE デバイスとのピアリングをサポートする必要があります。

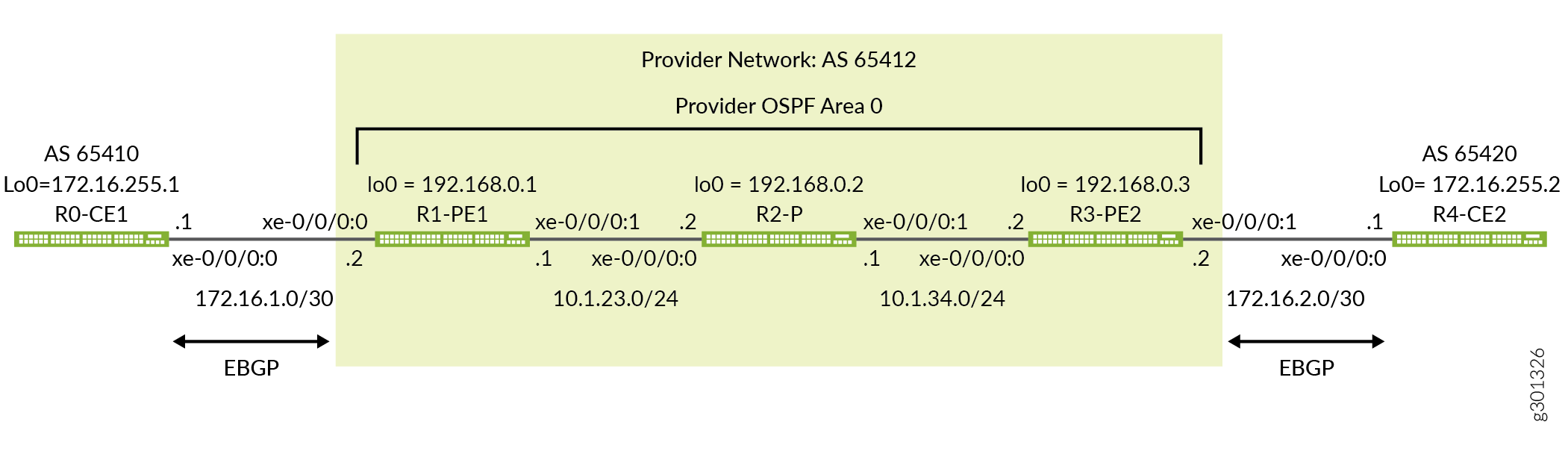

図 1 は、この例で使用するトポロジを示しています。この図では、プロバイダネットワークと顧客ネットワークで使用されるインターフェイス名、IPアドレッシング、ルーティングプロトコルの詳細を示しています。また、CE デバイスと PE デバイス間のピアリング関係も強調しています。この例では、各 CE デバイスがローカル PE デバイスへの EBGP ピアリング セッション を 形成することを想定しています。プロバイダ ネットワークと顧客サイトの両方に、BGP 運用をサポートするための自律システム番号が割り当てられていることに注意してください。この例では、CE デバイスにルーティング ポリシーを適用して、プロバイダが直面しているインターフェイスとループバック インターフェイスの直接ルートをアドバタイズします。

クイック構成

このセクションの設定を使用して、MPLS ベースのレイヤー 3 VPN を迅速に稼働します。この設定には、レイヤー 3 VPN をサポートするための機能的な MPLS ベースラインが含まれています。この例では、設定の VPN の側面に焦点を当てています。この例で使用されるベースライン MPLS 機能の詳細については、次のリンクを参照してください。

CLI クイック設定

デバイス設定では、管理インターフェイス、静的ルート、システム ロギング、システム サービス、ユーザー ログイン情報は省略されています。これらの構成部分は場所によって異なり、MPLS や VPN の機能とは直接関係しません。

環境の詳細に必要に応じて次のコマンドを編集し、階層の設定モード [edit] でローカル CE(CE1)デバイス端末ウィンドウに貼り付けます。

CE1 デバイスの完全な設定。

set system host-name ce1 set interfaces xe-0/0/0:0 description "Link from CE1 to PE1 for L3vpn" set interfaces xe-0/0/0:0 unit 0 family inet address 172.16.1.1/30 set interfaces lo0 unit 0 family inet address 172.16.255.1/32 set routing-options router-id 172.16.255.1 set routing-options autonomous-system 65410 set protocols bgp group PE1 type external set protocols bgp group PE1 export adv_direct set protocols bgp group PE1 peer-as 65412 set protocols bgp group PE1 neighbor 172.16.1.2 set policy-options policy-statement adv_direct term 1 from protocol direct set policy-options policy-statement adv_direct term 1 from route-filter 172.16.0.0/16 orlonger set policy-options policy-statement adv_direct term 1 then accept

PE1 デバイスの完全な設定。

set system host-name pe1 set interfaces xe-0/0/0:0 description "Link from PE1 to CE1 for L3vpn" set interfaces xe-0/0/0:0 unit 0 family inet address 172.16.1.2/30 set interfaces xe-0/0/0:1 description "Link from PE1 to p-router" set interfaces xe-0/0/0:1 mtu 4000 set interfaces xe-0/0/0:1 unit 0 family inet address 10.1.23.1/24 set interfaces xe-0/0/0:1 unit 0 family mpls set interfaces lo0 unit 0 family inet address 192.168.0.1/32 set routing-instances CE1_L3vpn protocols bgp group CE1 type external set routing-instances CE1_L3vpn protocols bgp group CE1 peer-as 65410 set routing-instances CE1_L3vpn protocols bgp group CE1 neighbor 172.16.1.1 set routing-instances CE1_L3vpn instance-type vrf set routing-instances CE1_L3vpn interface xe-0/0/0:0.0 set routing-instances CE1_L3vpn route-distinguisher 192.168.0.1:12 set routing-instances CE1_L3vpn vrf-target target:65412:12 set routing-options router-id 192.168.0.1 set routing-options autonomous-system 65412 set protocols bgp group ibgp type internal set protocols bgp group ibgp local-address 192.168.0.1 set protocols bgp group ibgp family inet-vpn unicast set protocols bgp group ibgp neighbor 192.168.0.3 set protocols mpls label-switched-path lsp_to_pe2 to 192.168.0.3 set protocols mpls interface xe-0/0/0:1.0 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface xe-0/0/0:1.0 set protocols rsvp interface lo0.0 set protocols rsvp interface xe-0/0/0:1.0

P デバイスの完全な設定。

set system host-name p set interfaces xe-0/0/0:0 description "Link from p-router to PE1" set interfaces xe-0/0/0:0 mtu 4000 set interfaces xe-0/0/0:0 unit 0 family inet address 10.1.23.2/24 set interfaces xe-0/0/0:0 unit 0 family mpls set interfaces xe-0/0/0:1 description "Link from p-router to PE2" set interfaces xe-0/0/0:1 mtu 4000 set interfaces xe-0/0/0:1 unit 0 family inet address 10.1.34.1/24 set interfaces xe-0/0/0:1 unit 0 family mpls set interfaces lo0 unit 0 family inet address 192.168.0.2/32 set protocols mpls interface xe-0/0/0:0.0 set protocols mpls interface xe-0/0/0:1.0 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface xe-0/0/0:0.0 set protocols ospf area 0.0.0.0 interface xe-0/0/0:1.0 set protocols rsvp interface lo0.0 set protocols rsvp interface xe-0/0/0:0.0 set protocols rsvp interface xe-0/0/0:1.0

PE2 デバイスの完全な設定。

set system host-name pe2 set interfaces xe-0/0/0:1 description "Link from PE2 to CE2 for L3vpn" set interfaces xe-0/0/0:1 unit 0 family inet address 172.16.2.2/30 set interfaces xe-0/0/0:0 description "Link from PE2 to p-router" set interfaces xe-0/0/0:0 mtu 4000 set interfaces xe-0/0/0:0 unit 0 family inet address 10.1.34.2/24 set interfaces xe-0/0/0:0 unit 0 family mpls set interfaces lo0 unit 0 family inet address 192.168.0.3/32 set routing-instances CE2_L3vpn protocols bgp group CE2 type external set routing-instances CE2_L3vpn protocols bgp group CE2 peer-as 65420 set routing-instances CE2_L3vpn protocols bgp group CE2 neighbor 172.16.2.1 set routing-instances CE2_L3vpn instance-type vrf set routing-instances CE2_L3vpn interface xe-0/0/0:1.0 set routing-instances CE2_L3vpn route-distinguisher 192.168.0.3:12 set routing-instances CE2_L3vpn vrf-target target:65412:12 set routing-options router-id 192.168.0.3 set routing-options autonomous-system 65412 set protocols bgp group ibgp type internal set protocols bgp group ibgp local-address 192.168.0.3 set protocols bgp group ibgp family inet-vpn unicast set protocols bgp group ibgp neighbor 192.168.0.1 set protocols mpls label-switched-path lsp_to_pe1 to 192.168.0.1 set protocols mpls interface xe-0/0/0:0.0 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ospf area 0.0.0.0 interface xe-0/0/0:0.0 set protocols rsvp interface lo0.0 set protocols rsvp interface xe-0/0/0:0.0

CE2 デバイスの完全な設定。

set system host-name ce2 set interfaces xe-0/0/0:0 description "Link from CE2 to PE2 for L3vpn" set interfaces xe-0/0/0:0 unit 0 family inet address 172.16.2.1/30 set interfaces lo0 unit 0 family inet address 172.16.255.2/32 set routing-options router-id 172.16.255.2 set routing-options autonomous-system 65420 set protocols bgp group PE2 type external set protocols bgp group PE2 export adv_direct set protocols bgp group PE2 peer-as 65412 set protocols bgp group PE2 neighbor 172.16.2.2 set policy-options policy-statement adv_direct term 1 from protocol direct set policy-options policy-statement adv_direct term 1 from route-filter 172.16.0.0/16 orlonger set policy-options policy-statement adv_direct term 1 then accept

作業に満足したら、すべてのデバイスで設定変更をコミットしてください。新しい MPLS ベースのレイヤー 3 VPN をおめでとうございます。レイヤー 3 VPN が期待どおりに機能していることを確認するために必要な手順については、「 検証 」セクションを参照してください。

MPLS ベースのレイヤー 3 VPN のローカル PE(PE1)デバイスの設定

このセクションでは、この例で PE1 デバイスを設定するために必要な手順について説明します。ここでは VPN 設定が収容されるため、PE デバイスに焦点を当てます。この例で使用する CE デバイスと P デバイスの設定については、「 クイック 設定」セクションを参照してください。

MPLS ベースラインの設定(必要な場合)

レイヤー 3 VPN を設定する前に、PE デバイスに動作する MPLS ベースラインがあることを確認します。すでに MPLS ベースラインがある場合は、手順に従って、レイヤー 3 VPN を PE デバイスに追加できます。

ホスト名を設定します。

[edit] user@pe1# set system host-name pe1

コア インターフェイスとループバック インターフェイスを設定します。

[edit] user@pe1# set interfaces xe-0/0/0:1 description "Link from PE1 to P-router" [edit] user@pe1# set interfaces xe-0/0/0:1 mtu 4000 [edit] user@pe1# set interfaces xe-0/0/0:1 unit 0 family inet address 10.1.23.1/24 [edit] user@pe1# set interfaces xe-0/0/0:1 unit 0 family mpls [edit] user@pe1# set interfaces lo0 unit 0 family inet address 192.168.0.1/32

ベスト プラクティス:レイヤー 3 VPN はイングレス PE でフラグメント化を実行できますが、CE がフラグメント化を必要とせずに最大サイズのフレームを送信できるようにネットワークを設計するベスト プラクティスです。フラグメント化が起こらないよう、プロバイダ ネットワークは MPLS および VRF(仮想ルーティングおよび転送)ラベルが PE デバイスによって追加された 後 に CE デバイスが生成できる最大フレームをサポートする必要があります。この例では、4,000 バイト MTU をサポートするようにプロバイダ コアを設定しながら、CE デバイスをデフォルトの 1500 バイト MTU(最大伝送単位)にします。これにより、MPLS および VRF カプセル化オーバーヘッドがあっても、CE デバイスはプロバイダのネットワーク内の MTU を超えることはできません。

プロトコルを設定します。

手記:トラフィック エンジニアリングは RSVP 信号 LSP でサポートされていますが、基本的な MPLS スイッチングや VPN 導入には必要ありません。提供される MPLS ベースラインは、RSVP を使用して LSP に信号を送り、OSPF のトラフィック エンジニアリングを可能にします。ただし、パス制約が設定されていないので、LSP が内部ゲートウェイ プロトコルの最短パスを介してルーティングされることを想定しています。

[edit] user@pe1# set protocols ospf area 0.0.0.0 interface lo0.0 passive [edit] user@pe1# set protocols ospf area 0.0.0.0 interface xe-0/0/0:1.0 [edit] user@pe1# set protocols ospf traffic-engineering [edit] user@pe1# set protocols mpls interface xe-0/0/0:1.0 [edit] user@pe1# set protocols rsvp interface lo0.0 [edit] user@pe1# set protocols rsvp interface xe-0/0/0:1.0

リモート PE デバイスのループバック アドレスへの LSP を定義します。

[edit] user@pe1# set protocols mpls label-switched-path lsp_to_pe2 to 192.168.0.3

MPLS ベースラインは PE1 デバイスで設定されました。レイヤー 3 VPN を設定し続けます。

プロシージャ

手順

レイヤー 3 VPN の PE1 デバイスを設定するには、次の手順に従います。

顧客対応インターフェイスを設定します。

先端:同じ PE デバイス上で、MPLS ベースのレイヤー 2 VPN と MPLS ベースのレイヤー 3 VPN の両方を設定できます。ただし、レイヤー 2 VPN とレイヤー 3 VPN の両方をサポートするように、同じ顧客エッジ対応インターフェイスを設定することはできません。

[edit interfaces] user@pe1# set xe-0/0/0:0 description "Link from PE1 to CE1 for L3vpn" [edit] user@pe1# set xe-0/0/0:0 unit 0 family inet address 172.16.1.2/30

ローカル PE デバイスとリモート PE デバイス間のピアリング用に BGP グループを設定します。PE デバイスのループバック アドレスをローカル アドレスとして使用し、アドレス ファミリーが

inet-vpn unicastレイヤー 3 VPN ルート交換をサポートできるようにします。この例では、PE デバイスで BGP のルーティング ポリシーは必要ありません。デフォルトでは、PE デバイスは EBGP ピアリングを介して学習したルートを CE デバイスに読み込みます。[edit protocols bgp] user@pe1# set group ibgp local-address 192.168.0.1 [edit protocols bgp] user@pe1# set group ibgp family inet-vpn unicast

先端:PE から PE への IBGP セッションで、それぞれを使用する通常の IPv4 ルートや IPv6 ルートなど、非 VPN ルート交換をサポートする必要がある場合は、他のアドレス ファミリーを

inetinet6指定できます。BGP グループ タイプを内部として設定します。

[edit protocols bgp] user@pe1# set group ibgp type internal

リモート PE デバイスのループバック アドレスを BGP ネイバーとして設定します。

[edit protocols bgp] user@pe1# set group ibgp neighbor 192.168.0.3

ルーター ID をループバック アドレスと一致するように設定し、BGP ピアリングに必要な BGP 自律システム番号を定義します。

[edit routing-options] user@pe1# set router-id 192.168.0.1 [edit routing-options] user@pe1# set autonomous-system 65412

ルーティング インスタンスを設定します。のインスタンス名CE1_L3vpnを指定し、 を設定します

vrfinstance-type。[edit routing-instances] user@pe1# set CE1_L3vpn instance-type vrf

ルーティング インスタンスに属するように PE デバイスの顧客対応インターフェイスを設定します。

[edit routing-instances] user@pe1# set CE1_L3vpn interface xe-0/0/0:0.0

ルーティング インスタンスのルート識別機能を設定します。この設定は、特定の PE デバイス上の特定の VRF から送信されるルートを区別するために使用されます。これは、各 PE デバイスのルーティング インスタンスごとに一意である必要があります。

[edit routing-instances] user@pe1# set CE1_L3vpn route-distinguisher 192.168.0.1:12

インスタンスの仮想ルーティングおよび転送(VRF)テーブル ルート ターゲットを設定します。ステートメントは

vrf-target、指定されたコミュニティタグをすべてのアドバタイズされたルートに追加すると同時に、ルートインポートに対して同じ値に自動的に一致します。適切なルート交換には、特定の VPN を共有する PE デバイスで一致するルート ターゲットを設定する必要があります。[edit routing-instances] user@pe1# set CE1_L3vpn vrf-target target:65142:12

手記:インポートおよびエクスポート オプションを使用して VRF のインポートポリシーとエクスポート ポリシーを明示的に設定することで、より複雑なポリシーを作成できます。詳細については 、vrf-import と vrf-export を参照してください。

CE1 デバイスへの EBGP ピアリングをサポートするようにルーティング インスタンスを設定します。VRF リンクの CE1 終端への直接インターフェイス ピアリングが使用され、CE1 の自律システム番号がパラメータで

peer-as正しく指定されます。[edit routing-instances] user@pe1# set CE1_L3vpn protocols bgp group CE1 type external [edit routing-instances] user@pe1# set CE1_L3vpn protocols bgp group CE1 peer-as 65410 [edit routing-instances] user@pe1# set CE1_L3vpn protocols bgp group CE1 neighbor 172.16.1.1

PE1 デバイスで変更をコミットし、CLI 動作モードに戻ります。

[edit] user@pe1# commit and-quit

業績

PE1 デバイスの設定結果を表示します。出力は、この例で追加された機能構成のみを反映しています。

user@pe1> show configuration

interfaces {

xe-0/0/0:0 {

description "Link from PE1 to CE1 for L3vpn";

unit 0 {

family inet {

}

}

unit 0 {

family inet {

address 10.1.23.1/24;

}

family mpls;

}

ge-0/0/1 {

description "Link from PE1 to P-router";

mtu 4000;

unit 0 {

family inet {

address 10.1.23.1/24;

}

family mpls;

}

}

lo0 {

unit 0 {

family inet {

address 192.168.0.1/32;

}

}

}

}

routing-instances {

CE1_L3vpn {

protocols {

bgp {

group CE1 {

type external;

peer-as 65410;

neighbor 172.16.1.1;

}

}

}

instance-type vrf;

interface xe-0/0/0:0.0;

route-distinguisher 192.168.0.1:12;

vrf-target target:65412:12;

}

}

routing-options {

router-id 192.168.0.1;

autonomous-system 65412;

}

protocols {

bgp {

group ibgp {

type internal;

local-address 192.168.0.1;

family inet-vpn {

unicast;

}

neighbor 192.168.0.3;

}

}

mpls {

label-switched-path lsp_to_pe2 {

to 192.168.0.3;

}

interface xe-0/0/0:1.0;

}

ospf {

traffic-engineering;

area 0.0.0.0 {

interface lo0.0 {

passive;

}

interface xe-0/0/0:1.0;

}

}

rsvp {

interface lo0.0;

interface xe-0/0/0:1.0;

}

}

MPLS ベースのレイヤー 3 VPN のリモート PE(PE2)デバイスの設定

このセクションでは、この例で PE1 デバイスを設定するために必要な手順について説明します。ここでは VPN 設定が収容されるため、PE デバイスに焦点を当てます。この例で使用する CE デバイスと P デバイスの設定については、「 クイック 設定」セクションを参照してください。

MPLS ベースラインの設定(必要な場合)

レイヤー 3 VPN を設定する前に、PE デバイスに動作する MPLS ベースラインがあることを確認します。すでに MPLS ベースラインがある場合は、手順に従って、レイヤー 3 VPN を PE デバイスに追加できます。

ホスト名を設定します。

[edit] user@pe2# set system host-name pe2

コア インターフェイスとループバック インターフェイスを設定します。

[edit] user@pe2# set interfaces xe-0/0/0:0 description "Link from PE2 to P-router" [edit] user@pe2# set interfaces xe-0/0/0:0 mtu 4000 [edit] user@pe2# set interfaces xe-0/0/0:0 unit 0 family inet address 10.1.34.2/24 [edit] user@pe2# set interfaces xe-0/0/0:0 unit 0 family mpls [edit] user@pe2# set interfaces lo0 unit 0 family inet address 192.168.0.3/32

ベスト プラクティス:レイヤー 3 VPN はイングレス PE でフラグメント化を実行できますが、CE がフラグメント化を必要とせずに最大サイズのフレームを送信できるようにネットワークを設計するベスト プラクティスです。フラグメント化が起こらないよう、プロバイダ ネットワークは MPLS および VRF(仮想ルーティングおよび転送)ラベルが PE デバイスによって追加された 後 に CE デバイスが生成できる最大フレームをサポートする必要があります。この例では、4,000 バイト MTU をサポートするようにプロバイダ コアを設定しながら、CE デバイスをデフォルトの 1500 バイト MTU(最大伝送単位)にします。これにより、MPLS および VRF カプセル化オーバーヘッドがあっても、CE デバイスはプロバイダのネットワーク内の MTU を超えることはできません。

プロトコルを設定します。

手記:トラフィック エンジニアリングは RSVP 信号 LSP でサポートされていますが、基本的な MPLS スイッチングや VPN 導入には必要ありません。提供される MPLS ベースラインは、RSVP を使用して LSP に信号を送り、OSPF のトラフィック エンジニアリングを可能にします。ただし、パス制約が設定されていないので、LSP が内部ゲートウェイ プロトコルの最短パスを介してルーティングされることを想定しています。

[edit] user@pe2# set protocols ospf area 0.0.0.0 interface lo0.0 passive [edit] user@pe2# set protocols ospf area 0.0.0.0 interface xe-0/0/0:0.0 [edit] user@pe2# set protocols ospf traffic-engineering [edit] user@pe2# set protocols mpls interface xe-0/0/0:0.0 [edit] user@pe2# set protocols rsvp interface lo0.0 [edit] user@pe2# set protocols rsvp interface xe-0/0/0:0.0

リモート PE デバイスのループバック アドレスへの LSP を定義します。

[edit] user@pe2# set protocols mpls label-switched-path lsp_to_pe1 to 192.168.0.1

MPLS ベースラインは PE1 デバイスで設定されました。レイヤー 3 VPN を設定し続けます。

プロシージャ

手順

レイヤー 3 VPN の PE2 デバイスを設定するには、次の手順に従います。

顧客対応インターフェイスを設定します。

先端:同じ PE デバイス上で、MPLS ベースのレイヤー 2 VPN と MPLS ベースのレイヤー 3 VPN の両方を設定できます。ただし、レイヤー 2 VPN とレイヤー 3 VPN の両方をサポートするように、同じ顧客エッジ対応インターフェイスを設定することはできません。

[edit interfaces] user@pe2# set xe-0/0/0:1 description "Link from PE2 to CE2 for L3vpn" [edit] user@pe2# set xe-0/0/0:1 unit 0 family inet address 172.16.2.2/30

ローカル PE デバイスとリモート PE デバイス間のピアリング用に BGP グループを設定します。PE デバイスのループバック アドレスをローカル アドレスとして使用し、アドレス ファミリーが

inet-vpn unicastレイヤー 3 VPN ルート交換をサポートできるようにします。[edit protocols bgp] user@pe1# set group ibgp local-address 192.168.0.1 [edit protocols bgp] user@pe1# set group ibgp family inet-vpn unicast

先端:PE から PE への IBGP セッションで、それぞれを使用する通常の IPv4 ルートや IPv6 ルートなど、非 VPN ルート交換をサポートする必要がある場合は、他のアドレス ファミリーを

inetinet6指定できます。BGP グループ タイプを内部として設定します。

[edit protocols bgp] user@pe2# set group ibgp type internal

PE1 デバイスのループバック アドレスを BGP ネイバーとして設定します。

[edit protocols bgp] user@pe2# set group ibgp neighbor 192.168.0.1

ルーター ID をループバック アドレスと一致するように設定し、BGP 自律システム番号を定義します。

[edit routing-options] user@pe2# set routing-options router-id 192.168.0.3 [edit routing-options] user@pe2# set autonomous-system 65412

ルーティング インスタンスを設定します。のインスタンス名CE2_L3vpn

instance-typevrfを指定します。[edit routing-instances] user@pe2# set CE2_L3vpn instance-type vrf

ルーティング インスタンスに属するように PE デバイスの顧客対応インターフェイスを設定します。

[edit routing-instances] user@pe2# set CE2_L3vpn interface xe-0/0/0:1.0

ルーティング インスタンスのルート識別機能を設定します。この設定は、特定の PE デバイス上の特定の VRF から送信されるルートを区別するために使用されます。これは、各 PE デバイスのルーティング インスタンスごとに一意である必要があります。

[edit routing-instances] user@pe2# set CE2_L3vpn route-distinguisher 192.168.0.3:12

インスタンスの仮想ルーティングおよび転送(VRF)テーブル ルート ターゲットを設定します。ステートメントは

vrf-target、指定されたコミュニティタグをすべてのアドバタイズされたルートに追加すると同時に、ルートインポートに対して同じ値に自動的に一致します。適切なルート交換には、特定の VPN を共有する PE デバイスで一致するルート ターゲットを設定する必要があります。[edit routing-instances] user@pe2# set CE2_L3vpn vrf-target target:65412:12

手記:インポートおよびエクスポート オプションを使用して VRF のインポートポリシーとエクスポート ポリシーを明示的に設定することで、より複雑なポリシーを作成できます。詳細については 、vrf-import と vrf-export を参照してください。

CE2 デバイスへの EBGP ピアリングをサポートするようにルーティング インスタンスを設定します。VRF リンクの CE2 終端への直接インターフェイス ピアリングが使用され、CE2 の自律システム番号がパラメータで

peer-as正しく指定されます。[edit routing-instances] user@pe2# set CE2_L3vpn protocols bgp group CE2 type external [edit routing-instances] user@pe2# set CE2_L3vpn protocols bgp group CE2 peer-as 65420 [edit routing-instances] user@pe2# set CE2_L3vpn protocols bgp group CE2 neighbor 172.16.2.1

PE2 デバイスで変更をコミットし、CLI 動作モードに戻ります。

[edit] user@pe2# commit and-quit

業績

PE2 デバイスの設定結果を表示します。出力は、この例で追加された機能構成のみを反映しています。

user@pe2> show configuration

interfaces {

xe-0/0/0:0 {

description "Link from PE2 to p-router";

mtu 4000;

unit 0 {

family inet {

address 10.1.34.2/24;

}

family mpls;

}

}

xe-0/0/0:1 {

description "Link from PE2 to CE2 for L3vpn";

unit 0 {

family inet {

address 172.16.2.2/30;

}

}

}

lo0 {

unit 0 {

family inet {

address 192.168.0.3/32;

}

}

}

}

routing-instances {

CE2_L3vpn {

protocols {

bgp {

group CE2 {

type external;

peer-as 65420;

neighbor 172.16.2.1;

}

}

}

instance-type vrf;

interface xe-0/0/0:1.0;

route-distinguisher 192.168.0.3:12;

vrf-target target:65412:12;

}

}

routing-options {

router-id 192.168.0.3;

autonomous-system 65412;

}

protocols {

bgp {

group ibgp {

type internal;

local-address 192.168.0.3;

family inet-vpn {

unicast;

}

neighbor 192.168.0.1;

}

}

mpls {

label-switched-path lsp_to_pe1 {

to 192.168.0.1;

}

interface xe-0/0/0:0.0;

}

ospf {

traffic-engineering;

area 0.0.0.0 {

interface lo0.0 {

passive;

}

interface xe-0/0/0:0.0;

}

}

rsvp {

interface lo0.0;

interface xe-0/0/0:0.0;

}

}

検証

これらのタスクを実行して、MPLS ベースのレイヤー 3 VPN が適切に動作することを確認します。

- プロバイダ OSPF 隣接関係とルート交換の検証

- MPLS および RSVP インターフェイス設定の検証

- RSVP シグナル LSP の検証

- BGP セッション ステータスの検証

- ルーティング テーブル内のレイヤー 3 VPN ルートの検証

- レイヤー 3 VPN 接続を使用したリモート PE デバイスへの ping

- レイヤー 3 VPN を介した CE デバイスのエンドツーエンド運用の検証

プロバイダ OSPF 隣接関係とルート交換の検証

目的

隣接関係ステータスと、リモート プロバイダ デバイスのループバック アドレスへの OSPF 学習ルートを検証することで、プロバイダ ネットワークで OSPF プロトコルが適切に機能していることを確認します。MPLS LSP の確立を成功させるには、適切な IGP 運用が不可欠です。

アクション

user@pe1> show ospf neighbor Address Interface State ID Pri Dead 10.1.23.2 xe-0/0/0:1.0 Full 192.168.0.2 128 37

user@pe1> show route protocol ospf | match 192.168 192.168.0.2/32 *[OSPF/10] 1w1d 23:59:43, metric 1 192.168.0.3/32 *[OSPF/10] 1w1d 23:59:38, metric 2

意味

出力は、PE1 デバイスが P デバイス(192.168.0.2)に OSPF 隣接関係を確立したことを示しています。また、P およびリモート PE デバイスのループバック アドレス()および(192.168.0.2192.168.0.3)が、ローカル PE デバイスで OSPF を介して正しく学習されていることを示しています。

MPLS および RSVP インターフェイス設定の検証

目的

RSVP および MPLS プロトコルが PE デバイスのコア側インターフェイスで動作するように設定されていることを確認します。また、このステップでは、PE デバイスの family mpls コア側インターフェイスのユニット レベルで正しく設定されていることを確認します。

アクション

user@pe1> show mpls interface Interface State Administrative groups (x: extended) xe-0/0/0:1.0 Up <none>

user@pe1> show rsvp interface

RSVP interface: 2 active

Active Subscr- Static Available Reserved Highwater

Interface State resv iption BW BW BW mark

lo0.0 Up 0 100% 0bps 0bps 0bps 0bps

xe-0/0/0:1.0 Up 1 100% 10Gbps 10Gbps 0bps 0bps

意味

この出力は、MPLS と RSVP がローカル PE デバイスのコア インターフェイスおよびループバック インターフェイスで正しく設定されていることを示しています。

RSVP シグナル LSP の検証

目的

RSVP シグナリング イングレスおよびエグレス LSP が PE デバイスのループバック アドレス間で正しく確立されていることを確認します。

アクション

user@pe1> show rsvp session Ingress RSVP: 1 sessions To From State Rt Style Labelin Labelout LSPname 192.168.0.3 192.168.0.1 Up 0 1 FF - 17 lsp_to_pe2 Total 1 displayed, Up 1, Down 0 Egress RSVP: 1 sessions To From State Rt Style Labelin Labelout LSPname 192.168.0.1 192.168.0.3 Up 0 1 FF 3 - lsp_to_pe1 Total 1 displayed, Up 1, Down 0 Transit RSVP: 0 sessions Total 0 displayed, Up 0, Down 0

意味

出力は、イングレスとエグレスの両方の RSVP セッションが PE デバイス間で正しく確立されていることを示しています。LSP の確立が成功すると、MPLS ベースラインが動作中であることが示されます。

BGP セッション ステータスの検証

目的

レイヤー 3 VPN ネットワーク レイヤー到達可能性情報(NLRI)をサポートして、PE デバイス間の IBGP セッションが正しく確立されていることを確認します。このステップでは、ローカル PE から CE への EBGP セッションが確立され、IPv4 ルートを交換するように正しく設定されていることを確認します。

アクション

user@pe1> show bgp summary

Groups: 2 Peers: 2 Down peers: 0

Table Tot Paths Act Paths Suppressed History Damp State Pending

inet.0

0 0 0 0 0 0

bgp.l3vpn.0

2 2 0 0 0 0

Peer AS InPkt OutPkt OutQ Flaps Last Up/Dwn State|#Active/Received/Accepted/Damped...

172.16.1.1 65410 26038 25938 0 0 1w1d 3:12:32 Establ

CE1_L3vpn.inet.0: 1/2/2/0

192.168.0.3 65412 19 17 0 0 6:18 Establ

CE1_L3vpn.inet.0: 2/2/2/0

bgp.l3vpn.0: 2/2/2/0

意味

この出力は、リモート PE デバイス(192.168.0.3)への IBGP セッションが正しく確立され()、フィールドをUp/Dwn介してセッションが現在の状態(Establ6:18)にどれくらいの期間経過したかを示しています。このフィールドはflaps、状態遷移が発生していない(0)ことを確認し、セッションが安定していることを示します。また、テーブルの存在bgp.l3vpn.0によって示されるように、レイヤー 3 VPN ルート(NLRI)がリモート PE から学習されたことに注意してください。

また、ローカルCE1デバイス(172.16.1.1)へのEBGPセッションが確立され、IPv4ルートがCE1デバイスから受信され、CE1デバイスルーティングインスタンス()にインストールされていることを確認します。CE1_L3vpn.inet.0

この出力は、PE デバイスと CE デバイス間の BGP ピアリングが、レイヤー 3 VPN を適切にサポートしていることを確認します。

ルーティング テーブル内のレイヤー 3 VPN ルートの検証

目的

PE1 デバイスのルーティング テーブルに、リモート PE によってアドバタイズされたレイヤー 3 VPN ルートが設定されていることを確認します。これらのルートは、トラフィックをリモート CE デバイスに転送するために使用されます。

アクション

user@pe1> show route table bgp.l3vpn.0

bgp.l3vpn.0: 2 destinations, 2 routes (2 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

192.168.0.3:12:172.16.2.0/30

*[BGP/170] 00:22:45, localpref 100, from 192.168.0.3

AS path: I, validation-state: unverified

> to 10.1.23.2 via xe-0/0/0:1.0, label-switched-path lsp_to_pe2

192.168.0.3:12:172.16.255.2/32

*[BGP/170] 00:22:43, localpref 100, from 192.168.0.3

AS path: 65420 I, validation-state: unverified

> to 10.1.23.2 via xe-0/0/0:1.0, label-switched-path lsp_to_pe2

user@pe1> show route table CE1_L3vpn.inet.0

CE1_L3vpn.inet.0: 5 destinations, 6 routes (5 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

172.16.1.0/30 *[Direct/0] 1w1d 03:29:44

> via xe-0/0/0:0.0

[BGP/170] 1w1d 03:29:41, localpref 100

AS path: 65410 I, validation-state: unverified

> to 172.16.1.1 via xe-0/0/0:0.0

172.16.1.2/32 *[Local/0] 1w1d 03:29:44

Local via xe-0/0/0:0.0

172.16.2.0/30 *[BGP/170] 00:23:28, localpref 100, from 192.168.0.3

AS path: I, validation-state: unverified

> to 10.1.23.2 via xe-0/0/0:1.0, label-switched-path lsp_to_pe2

172.16.255.1/32 *[BGP/170] 1w1d 03:29:41, localpref 100

AS path: 65410 I, validation-state: unverified

> to 172.16.1.1 via xe-0/0/0:0.0

172.16.255.2/32 *[BGP/170] 00:23:26, localpref 100, from 192.168.0.3

AS path: 65420 I, validation-state: unverified

> to 10.1.23.2 via xe-0/0/0:1.0, label-switched-path lsp_to_pe2

意味

コマンドは show route table bgp.l3vpn.0 、リモート PE デバイスから受信したレイヤー 3 VPN ルートを表示します。このコマンドは show route table CE1_L3vpn.inet.0 、ルーティング インスタンスにインポートされたすべてのルートを CE1_L3vpn リストします。これらのエントリーは、一致するルート ターゲットを持つリモート PE2 デバイスから受信したルートに加えて、CE1 デバイスへのローカル EBGP ピアリングから学習したルートを表します。

どちらの表も、リモート レイヤー 3 VPN ルートが転送ネクスト ホップとして LSP と lsp_to_pe2 正しく関連付けられていることを示しています。出力は、ローカル PE デバイスが PE2 デバイスからリモート CE2 ロケーションに関連付けられたルートを学習したことを確認します。また、プロバイダ ネットワークを介して MPLS トランスポートを使用して、ローカル PE がレイヤー 3 VPN トラフィックをリモート PE2 デバイスに転送することも示しています。

レイヤー 3 VPN 接続を使用したリモート PE デバイスへの ping

目的

ping を使用して、ローカル PE デバイスとリモート PE デバイス間のレイヤー 3 VPN 接続を検証します。このコマンドは、PE デバイス間のレイヤー 3 VPN ルーティングおよび MPLS 転送操作を検証します。

アクション

user@pe1> ping routing-instance CE1_L3vpn 172.16.2.2 source 172.16.1.2 count 2 PING 172.16.2.2 (172.16.2.2): 56 data bytes 64 bytes from 172.16.2.2: icmp_seq=0 ttl=61 time=128.235 ms 64 bytes from 172.16.2.2: icmp_seq=1 ttl=61 time=87.597 ms --- 172.16.2.2 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 87.597/107.916/128.235/20.319 m

意味

出力は、レイヤー 3 VPN 制御プレーンと転送プレーンが PE デバイス間で正しく動作していることを確認します。

レイヤー 3 VPN を介した CE デバイスのエンドツーエンド運用の検証

目的

CE デバイス間のレイヤー 3 VPN 接続を検証します。このステップでは、CE デバイスに運用インターフェイスがあり、EBGP ベースのレイヤー 3 接続用に適切に設定されていることを確認します。これは、ローカルCE1デバイスがリモートCEデバイスのルートを学習したことを確認し、CEデバイスがループバックアドレス間でトラフィックをエンドツーエンドで通過できることを確認することで行われます。

アクション

user@ce1> show route protocol bgp

inet.0: 12 destinations, 12 routes (12 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

172.16.2.0/30 *[BGP/170] 00:40:50, localpref 100

AS path: 65412 I, validation-state: unverified

> to 172.16.1.2 via xe-0/0/0:0.0

172.16.255.2/32 *[BGP/170] 00:40:49, localpref 100

AS path: 65412 65420 I, validation-state: unverified

> to 172.16.1.2 via xe-0/0/0:0.0

inet6.0: 1 destinations, 1 routes (1 active, 0 holddown, 0 hidden)

user@ce1> ping 172.16.255.2 source 172.16.255.1 size 1472 do-not-fragment count 2 PING 172.16.255.2 (172.16.255.2): 1472 data bytes 1480 bytes from 172.16.255.2: icmp_seq=0 ttl=61 time=79.245 ms 1480 bytes from 172.16.255.2: icmp_seq=1 ttl=61 time=89.125 ms --- 172.16.255.2 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 79.245/84.185/89.125/4.940 ms

意味

出力は、レイヤー 3 VPN ベースの接続が CE デバイス間で正しく機能していることを示しています。ローカル CE デバイスは、BGP を介してリモート CE デバイスの VRF インターフェイスとループバック ルートを学習しました。ping はリモート CE デバイスのループバック アドレスに対して生成され、引数を使用してsource 172.16.255.1ローカル CE デバイスのループバック アドレスから供給されます。および size 1472 スイッチをdo-not-fragment追加すると、CE デバイスは、ローカル PE デバイスでフラグメント化を呼び出すことなく、1500 バイトの IP パケットを通過できることが確認されます。

コマンドに追加されたping引数はsize 1472、1472 バイトのエコー データを生成します。さらに 8 バイトの ICMP(Internet Control Message Protocol)と 20 バイトの IP ヘッダーが追加され、合計ペイロード サイズが 1500 バイトになります。スイッチをdo-not-fragment追加すると、ローカル CE および PE デバイスがフラグメント化を実行できなくなります。この ping メソッドは、CE デバイス間で標準の 1500 バイトの最大長イーサネット フレームを交換する場合に、フラグメント化が必要ないことを確認します。

これらの結果は、MPLS ベースのレイヤー 3 VPN が正しく機能していることを確認します。