シャーシクラスターを使用したIPsec VPNトンネル

ジュニパーネットワークスは、シャーシクラスター設定でIPsec VPNトンネルをサポートします。ファイアウォール上のアクティブ/パッシブシャーシクラスターでは、すべてのVPNトンネルが同じノードで終端します。アクティブ/アクティブシャーシクラスターでは、VPNトンネルはいずれのノードでも終了できます。

デュアルアクティブバックアップIPsec VPNシャーシクラスターについて

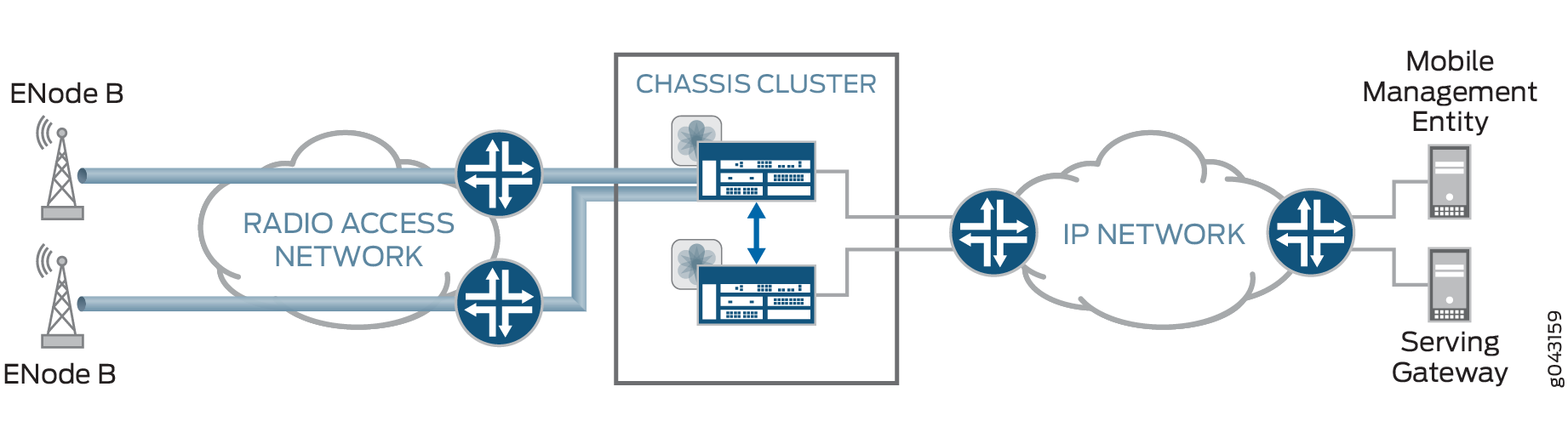

アクティブ/パッシブシャーシクラスターでは、 図1に示すように、すべてのVPNトンネルが同じノードで終端します。

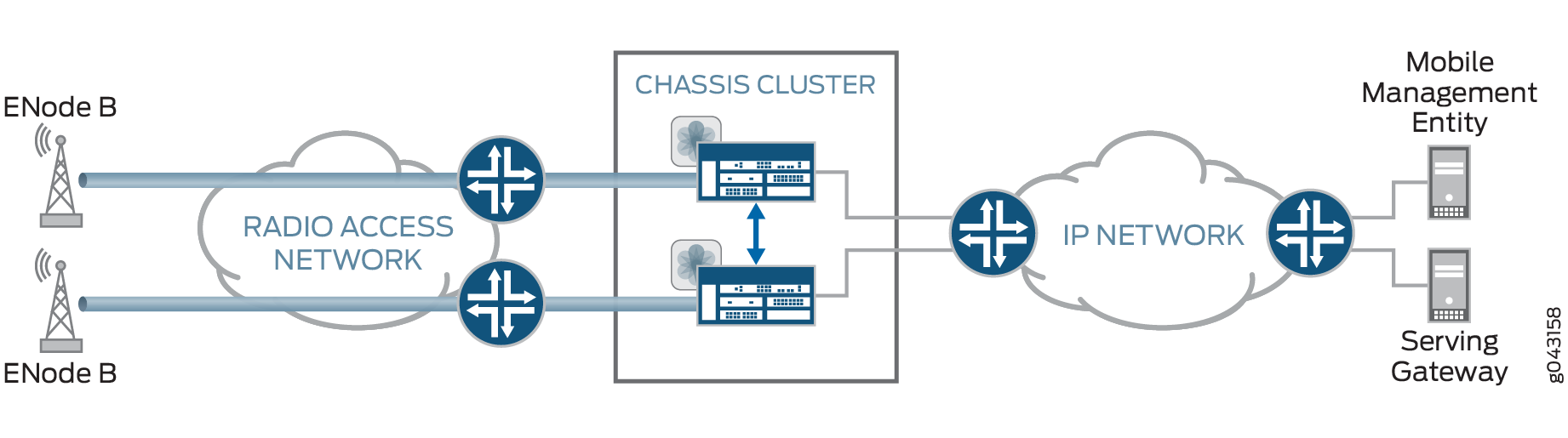

アクティブ/アクティブシャーシクラスターでは、VPNトンネルはいずれのノードでも終了できます。 図2に示すように、シャーシクラスター内の両方のノードは、両方のノード上のVPNトンネルを介して同時にトラフィックをアクティブに通過させることができます。この導入は、 デュアルアクティブバックアップIPsec VPNシャーシクラスターと呼ばれます。

デュアルアクティブバックアップIPsec VPNシャーシクラスターでは、以下の機能がサポートされています。

-

ルートベースVPNのみ。ポリシーベースのVPNはサポートされていません。

-

IKEv1およびIKEv2。

-

デジタル証明書または事前共有鍵認証

-

仮想ルーターの IKE およびセキュア トンネル インターフェイス(st0)。

-

ネットワークアドレス変換トラバーサル(NAT-T)

-

VPN監視。

-

デッドピアの検出

-

ISSU(インサービスソフトウェアアップグレード)。

-

既存のVPNトンネルのトラフィックを中断することなく、シャーシクラスターデバイスにサービス処理カード(SPC)を挿入します。 サービス処理カードの挿入に関するVPNサポートを参照してください。

-

動的ルーティング プロトコル。

-

ポイントツーマルチポイントモードで設定されたセキュアなトンネルインターフェイス(st0)。

-

トラフィックセレクターを使用したポイントツーポイントモードのst0インターフェイスを使用したAutoVPN。

-

IPv4-in-IPv4、IPv6-in-IPv4、IPv6-in-IPv6、IPv4-in-IPv6 トンネル モード

-

フラグメント化されたトラフィック。

-

ループバックインターフェイスは、VPNの外部インターフェイスとして設定できます。

デュアルアクティブバックアップIPsec VPNシャーシクラスターは、Zモードフローでは設定できません。Zモードフローは、トラフィックがシャーシクラスターノード上のインターフェイスに入り、ファブリックリンクを通過して、もう一方のクラスターノード上のインターフェイスを経由して出るときに発生します。

関連項目

例:ループバックインターフェイスの冗長性グループの設定

この例では、VPNの障害を防ぐために、ループバックインターフェイスに冗長性グループ(RG)を設定する方法を示します。冗長性グループは、シャーシクラスター設定におけるフェイルオーバーの目的でインターフェイスをグループにバンドルするために使用されます。

要件

この例では、以下のハードウェアとソフトウェアを使用しています。

シャーシクラスターをサポートするファイアウォールのペア

SSG140デバイスまたは同等品

2つのスイッチ

ファイアウォールでサポートされているJunos OSリリース

始める前に:

シャーシクラスターの冗長イーサネットインターフェイスを理解する。 ファイアウォール用シャーシクラスターユーザーガイドを参照してください。

概要

Internet Key Exchange(IKE)ゲートウェイには、ピアデバイスと通信するための外部インターフェイスが必要です。シャーシクラスターの設定では、外部インターフェイスがアクティブなノードが、VPNトンネルをサポートするサービス処理ユニット(SPU)を選択します。そのSPUでIKEおよびIPsecパケットが処理されます。そのため、アクティブな外部インターフェイスがアンカーSPUを決定します。

シャーシクラスター設定では、外部インターフェイスは冗長イーサネットインターフェイスです。冗長イーサネットインターフェイスは、物理(子)インターフェイスがダウンするとダウンする可能性があります。ピアゲートウェイに到達するための代替物理インターフェイスとして、ループバックインターフェイスを設定することができます。ループバックインターフェイスは、任意の冗長性グループで設定できます。VPNパケットのみがアクティブなインターフェイスを介してアンカーSPUを見つける必要があるため、この冗長性グループ設定はVPNパケットに対してのみチェックされます。

lo0.0はデフォルト仮想ルーターであり、仮想ルーターで許可されるループバックインターフェイスは1つだけであるため、カスタム仮想ルーターでlo0.xを設定する必要があります。

図3 は、ループバックシャーシクラスターVPNトポロジーの例を示しています。このトポロジーでは、ファイアウォールシャーシクラスターデバイスはカリフォルニア州サニーベールにあります。この設定では、シャーシ クラスター デバイスは単一のゲートウェイとして機能します。SSGシリーズデバイス(またはサードパーティ製デバイス)は、イリノイ州シカゴにあります。このデバイスは、ファイアウォールシャーシクラスターのピアデバイスとして機能し、VPNトンネルの構築に役立ちます。

のループバックインターフェイス

のループバックインターフェイス

設定

手順

CLIクイックコンフィグレーション

この例のセクションを迅速に設定するには、以下のコマンドをコピーしてテキストファイルに貼り付け、改行を削除し、ネットワーク設定に一致させる必要がある詳細情報を変更し、コマンドを [edit] 階層レベルでCLIにコピーアンドペーストして、設定モードから commit を入力します。

set interfaces lo0 redundant-pseudo-interface-options redundancy-group 1 set interfaces lo0 unit 1 family inet address 10.3.3.3/30 set routing-instances vr1 instance-type virtual-router set routing-instances vr1 interface lo0.1 set routing-instances vr1 interface reth0.0 set routing-instances vr1 interface reth1.0 set routing-instances vr1 interface st0.0 set routing-instances vr1 routing-options static route 192.168.168.1/24 next-hop st0.0 set security ike policy ike-policy1 mode main set security ike policy ike-policy1 proposal-set standard set security ike policy ike-policy1 pre-shared-key ascii-text "$ABC123" set security ike gateway t-ike-gate ike-policy ike-policy1 set security ike gateway t-ike-gate address 10.2.2.2 set security ike gateway t-ike-gate external-interface lo0.1 set security ipsec proposal p2-std-p1 authentication-algorithm hmac-sha1-96 set security ipsec proposal p2-std-p1 encryption-algorithm 3des-cbc set security ipsec proposal p2-std-p1 lifetime-seconds 180 set security ipsec proposal p2-std-p2 authentication-algorithm hmac-sha1-96 set security ipsec proposal p2-std-p2 encryption-algorithm aes-128-cbc set security ipsec proposal p2-std-p2 lifetime-seconds 180 set security ipsec policy vpn-policy1 perfect-forward-secrecy keys group2 set security ipsec policy vpn-policy1 proposals p2-std-p1 set security ipsec policy vpn-policy1 proposals p2-std-p2 set security ipsec vpn t-ike-vpn bind-interface st0.0 set security ipsec vpn t-ike-vpn ike gateway t-ike-gate set security ipsec vpn t-ike-vpn ike proxy-identity local 10.10.10.1/24 set security ipsec vpn t-ike-vpn ike proxy-identity remote 192.168.168.1/24 set security ipsec vpn t-ike-vpn ike ipsec-policy vpn-policy1

ステップバイステップの手順

ループバックインターフェイスの冗長性グループを設定するには:

1つの冗長性グループでループバックインターフェイスを設定します。

[edit interfaces] user@host# set lo0 redundant-pseudo-interface-options redundancy-group 1

ループバックインターフェイスのIPアドレスを設定します。

[edit interfaces] user@host# set lo0 unit 1 family inet address 10.3.3.3/30

ルーティングオプションを設定します。

[edit routing-instances] user@host# set vr1 instance-type virtual-router user@host# set vr1 interface lo0.1 user@host# set vr1 interface reth0.0 user@host# set vr1 interface reth1.0 user@host# set vr1 interface st0.0 user@host# set vr1 routing-options static route 192.168.168.1/24 next-hop st0.0

ループバック インターフェイスを IKE ゲートウェイの外部インターフェイスとして構成します。

[edit security ike] user@host# set policy ike-policy1 mode main user@host# set policy ike-policy1 proposal-set standard user@host# set policy ike-policy1 pre-shared-key ascii-text "$ABC123" user@host# set gateway t-ike-gate ike-policy ike-policy1 user@host# set gateway t-ike-gate address 10.2.2.2 user@host# set gateway t-ike-gate external-interface lo0.1

IPsecプロポーザルを設定します。

[edit security ipsec] user@host# set proposal p2-std-p1 authentication-algorithm hmac-sha1-96 user@host# set proposal p2-std-p1 encryption-algorithm 3des-cbc user@host# set proposal p2-std-p1 lifetime-seconds 180 user@host# set proposal p2-std-p2 authentication-algorithm hmac-sha1-96 user@host# set proposal p2-std-p2 encryption-algorithm aes-128-cbc user@host# set proposal p2-std-p2 lifetime-seconds 180 user@host# set policy vpn-policy1 perfect-forward-secrecy keys group2 user@host# set policy vpn-policy1 proposals p2-std-p1 user@host# set policy vpn-policy1 proposals p2-std-p2 user@host# set vpn t-ike-vpn bind-interface st0.0 user@host# set vpn t-ike-vpn ike gateway t-ike-gate user@host# set vpn t-ike-vpn ike proxy-identity local 10.10.10.1/24 user@host# set vpn t-ike-vpn ike proxy-identity remote 192.168.168.1/24 user@host# set vpn t-ike-vpn ike ipsec-policy vpn-policy1

結果

設定モードから、 show interfaces lo0、 show routing-instances、 show security ike、および show security ipsec コマンドを入力して設定を確認します。出力に意図した設定が表示されない場合は、この例の手順を繰り返して設定を修正します。

[edit]

user@host# show interfaces lo0

unit 1 {

family inet {

address 10.3.3.3/30;

}

}

redundant-pseudo-interface-options {

redundancy-group 1;

}

[edit]

user@host# show routing-instances

vr1 {

instance-type virtual-router;

interface lo0.1;

interface reth0.0;

interface reth1.0;

interface st0.0;

routing-options {

static {

route 192.168.168.1/24 next-hop st0.0;

}

}

}

[edit]

user@host# show security ike

policy ike-policy1 {

mode main;

proposal-set standard;

pre-shared-key ascii-text "$ABC123";

}

gateway t-ike-gate {

ike-policy ike-policy1;

address 10.2.2.2;

external-interface lo0.1;

}

[edit]

user@host# show security ipsec

proposal p2-std-p1 {

authentication-algorithm hmac-sha1-96;

encryption-algorithm 3des-cbc;

lifetime-seconds 180;

}

proposal p2-std-p2 {

authentication-algorithm hmac-sha1-96;

encryption-algorithm aes-128-cbc;

lifetime-seconds 180;

}

policy vpn-policy1 {

perfect-forward-secrecy {

keys group2;

}

proposals [ p2-std-p1 p2-std-p2 ];

}

policy vpn-policy2 {

perfect-forward-secrecy {

keys group2;

}

proposals [ p2-std-p1 p2-std-p2 ];

}

vpn t-ike-vpn {

bind-interface st0.0;

ike {

gateway t-ike-gate;

proxy-identity {

local 10.10.10.1/24;

remote 192.168.168.1/24;

}

ipsec-policy vpn-policy1;

}

}

デバイスの設定が完了したら、設定モードから commit を入力します。

検証

設定の検証

目的

ループバックインターフェイスの冗長性グループの設定が正しいことを確認します。

アクション

動作モードから、 show chassis cluster interfaces コマンドを入力します。

user@host> show chassis cluster interfaces

Control link status: Up

Control interfaces:

Index Interface Status

0 em0 Up

1 em1 Down

Fabric link status: Up

Fabric interfaces:

Name Child-interface Status

fab0 ge-0/0/7 Up / Up

fab0

fab1 ge-13/0/7 Up / Up

fab1

Redundant-ethernet Information:

Name Status Redundancy-group

reth0 Up 1

reth1 Up 1

reth2 Up 1

reth3 Down Not configured

reth4 Down Not configured

Redundant-pseudo-interface Information:

Name Status Redundancy-group

lo0 Up 1

意味

show chassis cluster interfacesコマンドは、シャーシクラスターインターフェイス情報を表示します。冗長疑似インターフェイス情報フィールドのステータスにlo0インターフェイスがUpと表示され、Redundant-ethernet情報フィールドのステータスにreth0、reth1、reth2フィールドがUpと表示されている場合、設定は正しいです。