コンテンツ フィルタリング

コンテンツフィルタリングは、基本的なデータ損失防止機能を提供します。コンテンツフィルタリングは、MIME タイプ、ファイル拡張子、プロトコルコマンドに基づいてトラフィックにフィルターを適用します。また、コンテンツフィルターモジュールを使用して、ActiveX、Java Applets、その他のコンテンツタイプもブロックできます。コンテンツフィルタリングに別途ライセンスは必要ありません。詳細については、次のトピックを参照してください。

コンテンツフィルタリングの概要

ファイル タイプに基づくコンテンツ フィルタリング

以前は、コンテンツフィルタリングは、MIME タイプ、ファイル拡張子、プロトコルコマンドに基づいて特定のタイプのトラフィックをブロックまたは許可するために実行されていました。コンテンツフィルターは、設定されたフィルターリストと照らし合わせてトラフィックをチェックすることにより、ゲートウェイを介したファイル転送を制御します。ファイル タイプに基づくこのタイプの評価は、Junos OS リリース 21.4R1 より前の Junos OS リリースでのみサポートされています。

Junos OS リリース 21.4R1 以降、コンテンツの評価はファイル コンテンツに基づいて行われます。コンテンツのファイルタイプベースの評価は非推奨であり、関連する設定は非表示になっています。

拡張コンテンツフィルタリング機能に移行しない場合は、従来の機能を使用できます。レガシー設定の使用は許可されますが、レガシー設定ノブはすべて非推奨となり、非表示になります。また、従来の設定オプションを使用すると、システムログとエラーメッセージの警告が表示されます。

このタイプの評価では、コンテンツ フィルタ モジュールは、Web フィルタリングを除く他のすべてのコンテンツ セキュリティ モジュールよりも先にトラフィックを評価します。したがって、トラフィックがコンテンツフィルターで設定された基準を満たす場合、コンテンツフィルターはこのトラフィックに最初に作用します。

次のタイプのコンテンツ フィルタを設定できます。

-

MIMEパターンフィルタ:MIMEパターンは、HTTPおよびMAILプロトコルのトラフィックタイプを識別するために使用されます。コンテンツ フィルターが実行するアクションを決定するために使用する MIME パターンのリストは 2 つあります。ブロック MIME リストには、コンテンツ フィルタによってブロックされる MIME タイプ トラフィックのリストが含まれています。MIME 例外リストには、コンテンツ フィルターによってブロックされない MIME パターンが含まれており、通常はブロックリスト上のアイテムのサブセットです。例外リストの優先順位はブロックリストよりも高いことに注意してください。両方のリストに MIME エントリーがある場合、例外リストが優先されるため、これらの MIME タイプはコンテンツ フィルターによってブロックされません。したがって、例外リストに項目を追加するときは、具体的にすることが有利です。

-

ブロック拡張子リスト — ファイル拡張子はファイル転送中に使用できるため、ファイル拡張子を使用することは、ファイル転送をブロックまたは許可するための非常に実用的な方法です。コンテンツ フィルタ リストには、ブロックするファイル拡張子のリストが含まれています。すべてのプロトコルは、ブロック拡張リストの使用をサポートしています。

-

プロトコルコマンドのブロックリストと許可リスト:プロトコルが異なれば、サーバーとクライアント間の通信に使用するコマンドも異なります。特定のコマンドをブロックまたは許可することで、トラフィックをプロトコルコマンドレベルで制御できます。

ブロック コマンド リストと許可コマンド リストは組み合わせて使用するためのもので、許可リストはブロックリストの例外リストとして機能します。

プロトコルコマンドが許可リストとブロックリストの両方に表示されている場合、そのコマンドは許可されます。

Junos OS リリース 15.1X49-D100 以降、HTTP、FTP、SMTP、POP3、IMAP プロトコルの IPv6 パススルー トラフィックは、コンテンツ セキュリティの Webフィルタリングおよびコンテンツ フィルタリング セキュリティ機能でサポートされています。

すべての有害なファイルやコンポーネントを MIME タイプやファイル拡張子で制御できるわけではないため、コンテンツフィルターモジュールを使用して ActiveX、Java Applets、その他のコンテンツタイプをブロックすることもできます。次の種類のコンテンツ ブロッキングは、HTTP でのみサポートされます。

-

ActiveX をブロックする

-

Java アプレットのブロック

-

Cookie をブロックする

-

EXEファイルをブロックする

-

ZIPファイルをブロックする

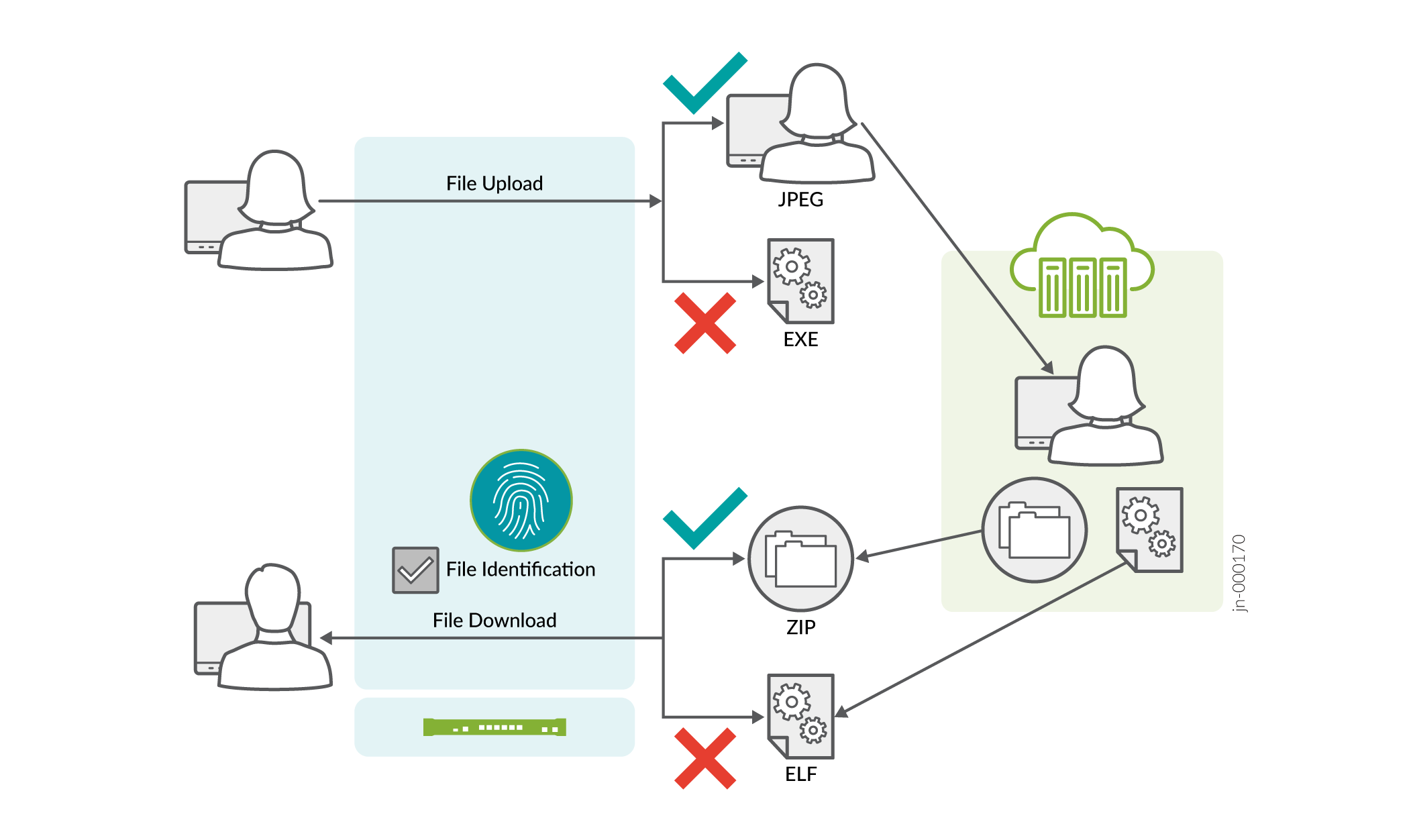

ファイルコンテンツに基づくコンテンツフィルタリング

コンテンツフィルタリングは、以前はファイルタイプ、MIMEタイプ、コンテンツタイプ、およびプロトコルコマンドに基づいて実行されていました。MIME タイプ、プロトコルコマンド フィルター、またはファイル拡張子フィルターを使用したファイル検出は、常に信頼できるとは限りません。ファイルの種類を識別する最も簡単な方法は、ファイル名拡張子を使用することですが、任意の拡張子を任意の種類のファイルに付けることができるため、本物ではありません。

Junos OS リリース 21.4R1 以降、コンテンツ セキュリティはコンテンツ フィルタリングを実行し、ファイル拡張子ではなくファイル コンテンツに基づいてファイル タイプを判断します。最初にファイルの内容が分析され、ファイルの種類が正確に判断されます。この機能は、アプリケーション識別(App ID)を補完し、Web(HTTPおよびHTTPS)トラフィックへのアクセスを識別して制御し、ネットワークを攻撃から保護するためのファイアウォールの設定を可能にします。アプリ ID によって最終的なアプリケーションの一致が確認されると、一致するコンテンツ セキュリティ ポリシーがコンテンツ フィルタリングの対象となります。

ファイルコンテンツに基づくコンテンツフィルタリングは、以下のように実行されます。

-

ファイルの識別: ファイルの種類ごとに、内容を調べてファイルの種類を決定するためのルールが定義されています。コンテンツセキュリティプロセスは、ファイルの内容を使用し、定義されたルールと照合してファイルの種類を決定します。

-

トラフィック方向のコンテンツフィルタリングルールを定義します。 コンテンツセキュリティプロセスは、CLIから設定を読み取り、ルールセットとルールを解析して解釈します。コンテンツフィルタリングルールを定義し、トラフィックを誘導するルールを適用できます。

ルールセットとルールの設定は、

[edit security utm utm-policy <utm-policy-name> content-filtering]階層レベルの下に追加されます。コンテンツ フィルタ ルールで接続リセット オプションを設定できます。ルール内に一覧表示されているコンテンツが検出されると、プロトコル ハンドラーは、ポリシーで構成されたとおりにクライアントとサーバーで TCP 接続のリセットを実行します。

手記:MIME-TYPE、CONTENT-TYPE、および プロトコルコマンドに基づくコンテンツフィルタリングオプションはサポートされていません。Junos OS リリース 21.4R1 にアップグレードした後は、

[edit security utm utm-policy <utm-policy-name> content-filtering]および[edt security utm feature-profile content-filtering profile <profile-name>階層で以前から存在していたファイル拡張子ベースのコンテンツフィルタリングオプションはサポートされなくなります。 - コンテンツフィルタリングに定義されたルールとルールセットを使用する:上記で定義したルールとルールセットを

[edit security utm default-configuration content-filtering階層から使用できます。これらのルールとルールセットを使用すると、方向固有のコンテンツ フィルタと接続のリセットを設定できます。 -

コンテンツフィルタリングのためのコンテンツセキュリティポリシーの選択:APP IDによって最終的なアプリケーションの一致が確認されると、コンテンツフィルタリングルールが定義されている一致する可能性のあるコンテンツセキュリティポリシーが処理用に選択されます。

すべてのコンテンツセキュリティポリシーについて、ルールセットノードのリストを使用してチェーンが作成され、ルールセットの下で設定されたすべてのルールがリストに追加され、それぞれのルールセットノードに添付されます。

すべてのチェックに合格した後、ローカルメモリにそれぞれの情報を保持および整理するように設定された各ルールセットとルールに一意のIDが割り当てられます。ローカル メモリ内のこのストレージは、行った構成変更を追跡し、更新を同期するために必要です。

-

検証: 以下のコマンドを使用して、コンテンツフィルタリングシステムの統計情報とエラーを表示します。

-

root-logical-system 内のポリシーでコンテンツ フィルタリングの統計情報を表示するには、

show security utm content-filtering statistics utm policy <utm policy name>コマンドとshow security utm content-filtering statistics root-logical-system utm-policy <utm policy name>コマンドを使用します。 -

指定した論理システム内のポリシーでコンテンツ フィルタリングの統計情報を表示するには、

show security utm content-filtering statistics logical-system <logical-system-name> utm-policy <utm policy name>コマンドを使用します。

-

この新機能に移行し、設定にレガシーオプションがある場合は、次のエラーメッセージが表示され、コミットが失敗します。

非推奨の機能は、拡張コンテンツフィルタリング(ルールセット/ルール)と併用できません\n");先に進むには、非推奨としてマークされた設定を削除します(詳細:show security utm)\n")拡張コンテンツフィルタリング機能に移行したくない場合は、従来のコンテンツフィルタリング機能を使用できます。従来の設定オプションは非推奨であり、非表示になっています。非推奨のレガシーオプションを使用すると、次のエラーメッセージが表示されます。

ERRMSG ("設定 ''%s\' は非推奨です", "security utm utm-policy <> content-filtering http-profile")利点

-

安全なWebアクセスを提供し、コンテンツフィルタリングルールで正確に検出されたファイルタイプを使用して、攻撃からネットワークを保護します。

-

ネットワークを通過するトラフィックを制御し、トラフィックの方向に基づいてコンテンツフィルタルールを適用します。

-

ログメッセージを改善して、ユーザーと送信元のID、セッションID、パケット方向の情報を含めました。

Junos OS リリース 22.4R1 以降、コンテンツ セキュリティ コンテンツ フィルタリング モジュールが JDPI パーサーと統合され、JDPI コンテキストを使用してコンテンツ フィルタリング機能が呼び出されます。

コンテンツ セキュリティ コンテンツ フィルタリング パケットとストリーム プラグインが追加され、プレーンなトラフィックを処理できます。

メール プロトコルのアクションの実行中に、TCP プロキシの依存関係が削除されます。 notify-mail-sender メールプロトコルの CLI 設定サポートは削除されました。

参照

コンテンツ フィルタ プロトコルのサポートについて

サポートされている各プロトコルは、利用可能なコンテンツフィルタを異なる方法で実装する場合があります。各プロトコルですべてのフィルタリング機能がサポートされているわけではありません。このトピックには、以下のセクションが含まれています。

HTTP サポート

HTTP プロトコルは、すべてのコンテンツ フィルタリング機能をサポートします。HTTP では、コンテンツフィルターはゲートウェイに残り、HTTP クライアントとサーバー間のすべての要求と応答をチェックします。

コンテンツフィルタリングが原因でHTTPリクエストがドロップされた場合、クライアントは次のようなレスポンスを受け取ります。

<custom drop message/user-configured drop message>.<src_port><dst_ip>:<dst_port>Download request was dropped due to <reason>

そのため、次のようなメッセージが表示されます。

Juniper Networks Firewall Content Filtering blocked request. 5.5.5.1:80->4.4.4.1:55247 Download request was dropped due to file extension block list

FTPサポート

FTP プロトコルは、すべてのコンテンツ フィルタリング機能をサポートしているわけではありません。サポートされるのは、ブロック拡張リストとプロトコル コマンド ブロック リストだけです。

コンテンツ フィルタリングが FTP 要求をブロックすると、次の応答が制御チャネルを介して送信されます。

550 <src_ip>:<src_port>-<dst_ip>:<dst_port><custom drop message/user-configured drop message> for Content Filtering file extension block list.>

そのため、次のようなメッセージが表示されます。

550 5.5.5.1:21->4.4.4.1:45237 Requested action not taken and the request is dropped for Content Filtering file extension block list

メールサポート

電子メール プロトコル(SMTP、IMAP、POP3)では、ブロック拡張リスト、プロトコル コマンド禁止リスト、および MIME パターン フィルタリングの機能に対するコンテンツ フィルタリングのサポートが制限されています。電子メールプロトコルのサポートは、次の理由により制限されています。

コンテンツ フィルタは、電子メール ヘッダーの 1 つのレベルのみをスキャンします。したがって、再帰的な電子メール ヘッダーと暗号化された添付ファイルはスキャンされません。

電子メール全体が MIME でエンコードされている場合、コンテンツ フィルタは MIME タイプのみをスキャンできます。

コンテンツ フィルタリングによって電子メールの一部がブロックされた場合、元の電子メールは削除され、電子メールがブロックされた理由の説明が記載されたテキスト ファイルに置き換えられます。

Junos OS リリース 19.4R1 以降、アンチウィルスとコンテンツ フィルタリング機能は、暗黙的および明示的な SMTPS、IMAPS、POP3S プロトコルをサポートし、明示的パッシブ モードの FTPS のみをサポートします。

暗黙的モード:セキュアチャネルを使用して SSL/TLS 暗号化ポートに接続します。

明示的モード:最初にセキュリティで保護されていないチャネルに接続し、次に STARTTLS コマンドを発行して通信を保護します。POP3S の場合は、STLS コマンドを使用します。

参照

コンテンツ フィルタリング プロトコルの指定(CLI 手順)

コンテンツフィルタリングプロトコルを設定するには、次のCLI設定ステートメントを使用します。

content-filtering {

profile name {

permit-command cmd-list

block-command cmd-list

block-extension file-ext-list

block-mime {

list mime-list

exception ex-mime-list

}

block-content-type {

activex

java-applet

exe

zip

http-cookie

}

notification-options {

type { message }

notify-mail-sender

custom-message msg

}

}

traceoptions {

flag {

all

basic

detail

}

}

}

コンテンツ フィルタリング設定の概要

コンテンツセキュリティフィルターは、MIMEタイプ、ファイル拡張子、プロトコルコマンド、および埋め込みオブジェクトタイプに基づいて、特定のタイプのトラフィックをブロックまたは許可します。コンテンツフィルターは、設定されたフィルターリストと照らし合わせてトラフィックをチェックすることにより、ゲートウェイを介したファイル転送を制御します。コンテンツ フィルタリング モジュールは、他のすべてのコンテンツ セキュリティ モジュールよりも先にトラフィックを評価します。トラフィックがコンテンツ フィルタで設定された基準を満たす場合、コンテンツ フィルタはこのトラフィックに最初に作用します。次の手順は、コンテンツ フィルタを設定する推奨順序を示しています。

例:コンテンツ フィルタリング カスタム オブジェクトの設定

この例では、コンテンツフィルタリングカスタムオブジェクトを設定する方法を示しています。

必要条件

開始する前に、以下を実行します。

必要なコンテンツ フィルタのタイプを決定します。 「コンテンツフィルタリングの概要」を参照してください。

コンテンツフィルタリングパラメータの設定順序を理解します。 コンテンツフィルタリング設定の概要を参照してください。

概要

この例では、コンテンツフィルタリングプロファイルの作成に使用するカスタムオブジェクトを定義します。カスタム・オブジェクトを定義するには、以下のタスクを実行します。

ftpprotocom1 と ftpprotocom2 という 2 つのプロトコルコマンドリストを作成し、これに user、pass、port、type コマンドを追加します。

extlist2 というファイル名拡張子リストを作成し、.zip、.js、および .vbs 拡張子を追加します。

block-mime list を定義し、cfmime1 を呼び出し、リストにパターンを追加します。

構成

プロシージャ

CLIクイック構成

この例を迅速に設定するには、以下のコマンドをコピーして、テキスト ファイルに貼り付け、改行を削除し、ネットワーク設定に一致させる必要がある詳細情報を変更し、コマンドを [edit] 階層レベルで CLI にコピー アンド ペーストして、設定モードから commit を入力します。

set security utm custom-objects protocol-command ftpprotocom1 value [user pass port type] set security utm custom-objects protocol-command ftpprotocom2 value [user pass port type] set security utm custom-objects filename-extension extlist2 value [zip js vbs] set security utm custom-objects mime-pattern cfmime1 value [video/quicktime image/x-portable-anymap x-world/x-vrml] set security utm custom-objects mime-pattern ex-cfmime1 value [video/quicktime-inappropriate]

手順

次の例では、設定階層のいくつかのレベルに移動する必要があります。その方法の詳細については、CLIユーザー ガイドの 設定モードにおけるCLIエディターの使用を参照してください。

コンテンツフィルタリングカスタムオブジェクトを設定するには:

2つのプロトコルコマンドリストを作成します。

[edit security utm] user@host# set custom-objects protocol-command ftpprotocom1 [edit security utm] user@host# set custom-objects protocol-command ftpprotocom2

プロトコル コマンドをリストに追加します。

[edit security utm] user@host# set custom-objects protocol-command ftpprotocom1 value [user pass port type] [edit security utm] user@host# set custom-objects protocol-command ftpprotocom2 value [user pass port type]

ファイル名拡張子リストを作成します。

[edit security utm] user@host# set custom-objects filename-extension extlist2

リストに拡張機能を追加します。

[edit security utm] user@host# set custom-objects filename-extension extlist2 value [zip js vbs]

ウイルス対策スキャン リストを作成します。

[edit security utm] user@host# set custom-objects mime-pattern cfmime1 user@host# set custom-objects mime-pattern ex-cfmime1

リストにパターンを追加します。

[edit security utm] user@host# set custom-objects mime-pattern cfmime1 value [video/quicktime image/x-portable-anymap x-world/x-vrml] user@host# set custom-objects mime-pattern ex-cfmime1 value [video/quicktime-inappropriate]

業績

設定モードから、 show security utm コマンドを入力して設定を確認します。出力結果に意図した設定内容が表示されない場合は、この例の設定手順を繰り返して設定を修正します。

[edit]

userhost#show security utm

custom-objects {

mime-pattern {

cfmime1 {

value [ video/quicktime image/x-portable-anymap x-world/x-vrml ];

}

ex-cfmime1 {

value video/quicktime-inappropriate;

}

}

filename-extension {

extlist2 {

value [ zip js vbs ];

}

}

protocol-command {

ftpprotocom1 {

value [ user pass port type ];

}

}

protocol-command {

ftpprotocom2 {

value [ user pass port type ];

}

}

}

デバイスの設定が完了したら、設定モードから commit を入力します。

例:コンテンツ フィルタリング コンテンツ セキュリティ ポリシーの設定

この例では、機能プロファイルにアタッチするコンテンツ フィルタリング コンテンツ セキュリティ ポリシーを作成する方法について説明します。

必要条件

開始する前に、以下を実行します。

必要なコンテンツ フィルタのタイプを決定します。 「コンテンツフィルタリングの概要」を参照してください。

-

各機能のコンテンツセキュリティカスタムオブジェクトを設定し、コンテンツフィルタリングプロファイルを定義します。 コンテンツフィルタリング設定の概要を参照してください。

概要

コンテンツセキュリティポリシーを設定して、コンテンツセキュリティ対応デバイスを通過するネットワークトラフィックに、さまざまなコンテンツセキュリティソリューションを選択的に適用します。機能プロファイルを使用して、カスタムオブジェクトをこれらのポリシーに関連付け、特定のタイプのトラフィックのブロックまたは許可を指定します。

この例では、utmp4 というコンテンツ セキュリティ ポリシーを設定し、このポリシーに事前設定された機能プロファイル confilter1 を割り当てます。

構成

プロシージャ

手順

コンテンツフィルタリングコンテンツセキュリティポリシーを設定するには:

コンテンツセキュリティポリシーで、異なるプロトコルアプリケーションを設定することができます。この例では、HTTP のみを示し、他のプロトコルは示していません。前に、FTP のカスタムオブジェクト(ftpprotocom1 および ftpprotocom2)を設定しました。次に、FTP 用のコンテンツフィルタポリシーを追加する必要があります。次に例を示します。

set security utm utm-policy utmp4 content-filtering ftp upload-profile confilter1

set security utm utm-policy utmp4 content-filtering ftp download-profile confilter1

-

コンテンツセキュリティポリシーを作成します。

[edit security utm] user@host# set utm-policy utmp4

-

コンテンツセキュリティポリシーをプロファイルにアタッチします。

[edit security utm] user@host# set utm-policy utmp4 content-filtering http-profile contentfilter1

デバイスの設定が完了したら、設定をコミットします。

[edit] user@host# commit

例:セキュリティポリシーへのコンテンツフィルタリングコンテンツセキュリティポリシーの添付

この例では、セキュリティ ポリシーを作成し、そのセキュリティ ポリシーにコンテンツ セキュリティ ポリシーをアタッチする方法を示します。

必要条件

開始する前に、以下を実行します。

-

コンテンツセキュリティカスタムオブジェクトを設定し、コンテンツフィルタリングプロファイルを定義し、コンテンツセキュリティポリシーを作成します。 コンテンツフィルタリング設定の概要を参照してください。

セキュリティポリシーを有効にして設定します。 例:すべてのトラフィックを許可または拒否するセキュリティポリシーの設定を参照してください。

概要

コンテンツフィルタリングコンテンツセキュリティポリシーをセキュリティポリシーに添付することで、セキュリティゾーン間で送信されるトラフィックをフィルタリングできます。

この例では、p4 というセキュリティ ポリシーを作成し、HTTP アプリケーションを使用して、任意の送信元アドレスから任意の宛先アドレスへのトラフィックが条件に一致するように指定します。次に、utmp4 というコンテンツセキュリティポリシーをセキュリティポリシー p4 に割り当てます。このコンテンツセキュリティポリシーは、セキュリティポリシーp4で指定された基準に一致するすべてのトラフィックに適用されます。

構成

プロシージャ

CLIクイック構成

コンテンツ フィルタリング コンテンツ セキュリティ ポリシーをセキュリティ ポリシーにすばやく添付するには、次のコマンドをコピーしてテキスト ファイルに貼り付け、改行を削除し、ネットワーク設定に一致させる必要がある詳細情報を変更し、コマンドを [edit] 階層レベルで CLI にコピー アンド ペーストして、設定モードから commit を入力します。

[edit] set security policies from-zone trust to-zone untrust policy p4 match source-address any set security policies from-zone trust to-zone untrust policy p4 match destination-address any set security policies from-zone trust to-zone untrust policy p4 match application junos-htttp set security from-zone trust to-zone untrust policy p4 then permit application-services utm-policy utmp4

手順

次の例では、設定階層のいくつかのレベルに移動する必要があります。その方法の詳細については、CLIユーザー ガイドの 設定モードにおけるCLIエディターの使用を参照してください。

コンテンツセキュリティポリシーをセキュリティポリシーにアタッチするには:

セキュリティポリシーを作成します。

[edit] user@host# edit security policies from-zone trust to-zone untrust policy p4

ポリシーの一致条件を指定します。

[edit security policies from-zone trust to-zone untrust policy p4] user@host# set match source-address any user@host# set match destination-address any user@host# set match application junos-http

-

コンテンツセキュリティポリシーをセキュリティポリシーにアタッチします。

[edit security policies from-zone trust to-zone untrust policy p4] user@host# set then permit application-services utm-policy utmp4

業績

設定モードから、 show security policies コマンドを入力して設定を確認します。出力結果に意図した設定内容が表示されない場合は、この例の設定手順を繰り返して設定を修正します。

[edit]

user@host# show security policies

from-zone trust to-zone untrust {

policy p4 {

match {

source-address any;

destination-address any;

application junos-http;

}

then {

permit {

application-services {

utm-policy utmp4;

}

}

}

}

}

default-policy {

permit-all;

}

デバイスの設定が完了したら、設定モードから commit を入力します。

コンテンツ フィルタリング設定の監視

目的

コンテンツフィルタリングの統計情報を表示します。

アクション

CLI でコンテンツ フィルタリングの統計情報を表示するには、 user@host > show security utm content-filtering statistics コマンドを入力します。

コンテンツ フィルタリング show statistics コマンドは、次の情報を表示します。

Base on command list: # Blocked Base on mime list: # Blocked Base on extension list: # Blocked ActiveX plugin: # Blocked Java applet: # Blocked EXE files: # Blocked ZIP files: # Blocked HTTP cookie: # Blocked

J-Web を使用してコンテンツフィルタリングの統計情報を表示するには:

[コンテンツ フィルタリング統計情報のクリア]、[監視>セキュリティ>UTM>コンテンツ フィルタリングモニター>セキュリティ>UTM>コンテンツ フィルタリング] を選択します。

次の統計情報が右側のペインに表示されます。

Base on command list: # Passed # Blocked Base on mime list: # Passed # Blocked Base on extension list: # Passed # Blocked ActiveX plugin: # Passed # Blocked Java applet: # Passed # Blocked EXE files: # Passed # Blocked ZIP files: # Passed # Blocked HTTP cookie: # Passed # Blocked

[コンテンツ フィルタリング統計のクリア(Clear Content Filtering statistics)] をクリックすると、現在の表示可能な統計情報をすべて消去し、新しい統計情報の収集を開始できます。

変更履歴

サポートされる機能は、使用しているプラットフォームとリリースによって決まります。特定の機能がお使いのプラットフォームでサポートされているかどうかを確認するには、 Feature Explorer を使用します。