このページの内容

TLS経由でSyslogを設定する

トランスポート層セキュリティ(TLS)プロトコルを介してシステムログメッセージ(syslogメッセージとも呼ばれます)を安全に転送するようにデバイスを設定する方法をご覧ください。

コントロールプレーンのログ

[system]階層レベルで

syslogステートメントを使用します。

例:TLS経由でSyslogを設定する

この例では、syslogメッセージ(コントロールプレーンログ)をTLS経由で安全に転送するようにジュニパーネットワークスデバイスを設定する方法を示しています。

要件

この例では、以下のハードウェアおよびソフトウェアコンポーネントを使用しています。

-

Junos OS リリース 21.2R1 以降

-

Junos OS Evolvedリリース23.4R1以降

-

Junos OSまたはJunos OS Evolvedを実行しているデバイス(syslogクライアント)

-

Syslogサーバー

概要

TLSプロトコルを使用して、syslogクライアントからsyslogサーバーにシステムログメッセージ(コントロールプレーンログ)を安全に転送できるようにします。TLSは証明書を使用して通信を認証し、暗号化します。

TLS上のSyslogは、RFC 5425で定義されたエンドエンティティ証明書ベースの承認ポリシーをサポートしますが、サブジェクト名の承認ポリシーはサポートしていません。

- サーバー認証(または一方向TLS)—クライアントはサーバーのIDを検証し、サーバーを信頼します。

- 相互認証—サーバーとクライアントの両方が互いを信頼します。

ネットワークに応じて、サーバー認証または相互認証のいずれかを選択できます。必要な情報にすばやくアクセスするには、 表 1 のリンクをクリックします。

| 認証モード |

手順 |

情報が配置されているセクション |

|---|---|---|

| サーバー認証 |

PKIを設定する デバイスの設定 |

設定

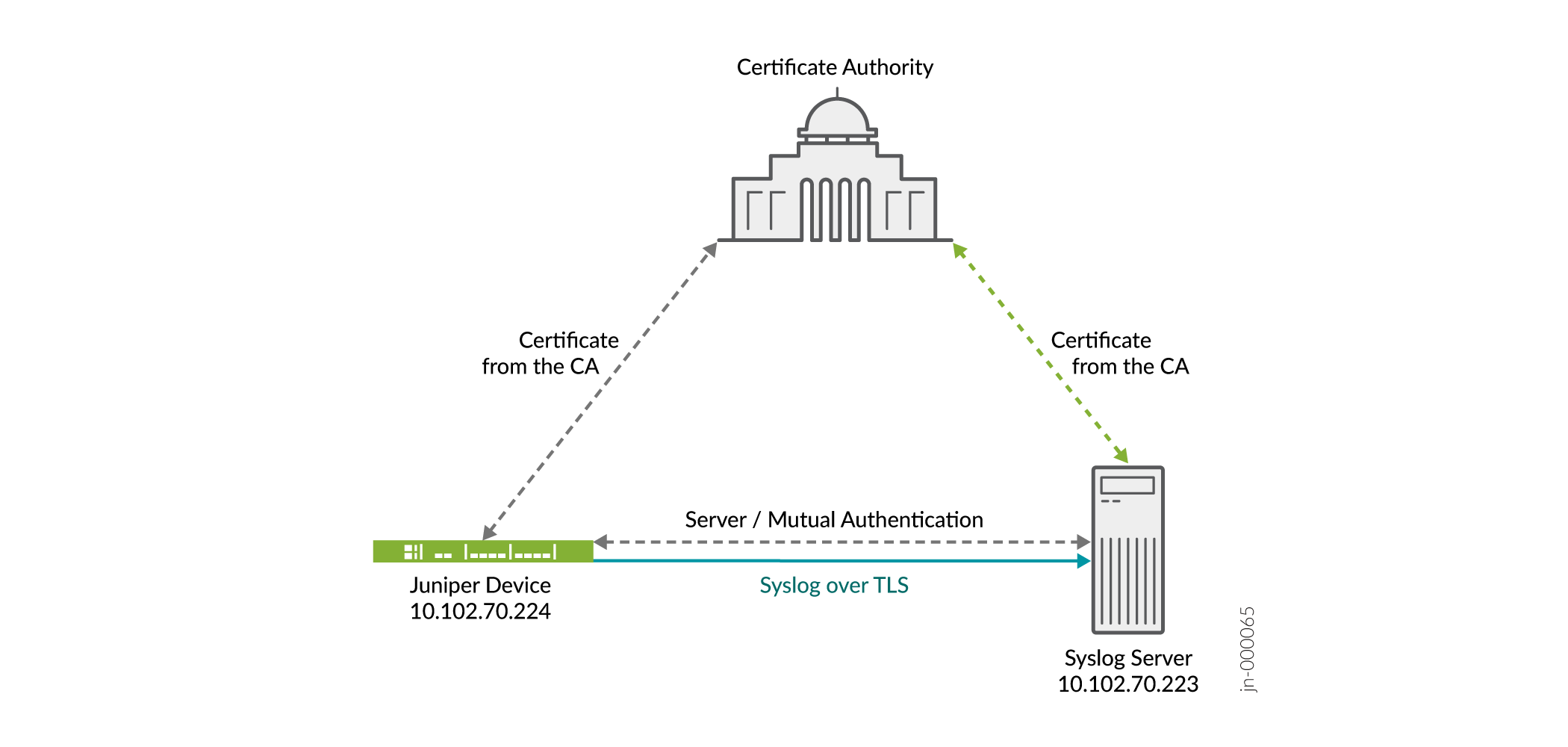

次の例では、TLSプロトコルを使用して、syslogメッセージ(コントロールプレーンログ)をジュニパーデバイスからリモートsyslogサーバーに安全に転送します。図1は、この例で使用されている基本的なトポロジーを示しています。

デバイスでPKIを設定するについては、「 Junos OSでPKIを設定する」を参照してください。

デバイスでサーバー認証を構成する

ステップバイステップの手順

次の手順では、設定階層のさまざまなレベルに移動する必要があります。CLIのナビゲーションについては、 設定モードでのCLIエディターの使用を参照してください。

デバイスを設定するには:

-

システムログメッセージを受信するsyslogサーバーを指定します。syslogサーバーのIPアドレスまたは完全修飾ホスト名を指定できます。この例では、syslogサーバーのIPアドレスとして10.102.70.233を使用します。

[edit] user@host# set system syslog host 10.102.70.223 any any

-

syslogサーバーのポート番号を指定します。

[edit] user@host# set system syslog host 10.102.70.223 port 10514

-

デバイスのsyslogトランスポートプロトコルを指定します。この例では、TLSをトランスポートプロトコルとして使用します。

[edit] user@host# set system syslog host 10.102.70.223 transport tls

-

信頼できる認証機関(CA)グループの名前を指定するか、使用するCAプロファイルの名前を指定します。この例では、example-caをCAプロファイルとしてCAとして使用します。

[edit] user@host# set system syslog host 10.102.70.223 tlsdetails trusted-ca-group trusted-ca-group-name ca-profiles example-ca

-

すべてのログメッセージを送信するようにデバイスを構成します。

[edit] user@host# set system syslog file messages any any

-

設定をコミットします。

[edit] user@host# commit

結果

設定モードで、 show system syslog コマンドを使用して設定を確認します。

[edit]

user@host# show system syslog

host 10.102.70.223 {

any any;

port 10514;

transport tls;

tlsdetails {

trusted-ca-group trusted-ca-group-name {

ca-profiles example-ca;

}

}

}

検証

設定が正常に機能していることを確認するには、syslogサーバーで show log コマンドを入力します。

関連項目

データプレーンログ

例:SRXシリーズファイアウォールでTLS syslogプロトコルを設定する

この例では、SRXシリーズファイアウォールでトランスポート層セキュリティ(TLS)syslogプロトコルを設定し、TLS syslogイベント転送をサポートするネットワークデバイスから暗号化されたsyslogイベントを受信する方法を示します。

要件

開始する前に、サーバー証明書の検証と暗号化または復号化機能を有効にします。

概要

TLS syslogプロトコルを使用すると、ログソースは、TLS syslogイベント転送をサポートするネットワークデバイスから暗号化されたsyslogイベントを受信できます。ログソースは、受信するTLS syslogイベントのリッスンポートを作成し、ネットワークデバイスの証明書ファイルを生成します。

この例では、1つのSSL-Iプロファイルに関連付けられたsyslogコレクタを設定します。各SSL-Iプロファイルで、ユーザーは優先暗号スイートや信頼できるCA証明書などを指定できます。複数のSSL-Iプロファイルを設定し、プロファイルを異なるコレクターサーバーに関連付けることができます。

設定

手順

CLIクイックコンフィグレーション

この例のセクションを迅速に設定するには、以下のコマンドをコピーしてテキストファイルに貼り付け、改行を削除し、ネットワーク設定に一致させる必要がある詳細情報を変更し、コマンドを [edit] 階層レベルでCLIにコピーアンドペーストして、設定モードから commit を入力します。

set security log mode stream set security log format sd-syslog set security log source-interface ge-0/0/1.0 set security log transport protocol tls set security log transport tls-profile ssl-i-tls set security log stream server1 format sd-syslog set security log stream server1 category all set security log stream server1 host 192.0.2.100 set services ssl initiation profile ssl-i-tls protocol-version all set services ssl initiation profile ssl-i-tls trusted-ca all set services ssl initiation profile ssl-i-tls actions ignore-server-auth-failure

ステップバイステップの手順

次の例では、設定階層のさまざまなレベルに移動する必要があります。その方法の詳細については、『CLIユーザーガイド』の「構成モードでのCLIエディターの使用」を参照してください。

TLS syslogプロトコルを設定するには:

-

ログモードをストリーミングに設定します。

[edit security] user@host# set log mode stream

-

リモートセキュリティメッセージログ用の構造化システムログ(sd-syslog)形式を指定します。

[edit security] user@host# set log format sd-syslog

-

ホスト送信元インターフェイス番号を設定します。

[edit security] user@host# set log source-interface ge-0/0/1.0

-

データのログ記録に使用するセキュリティログトランスポートプロトコルとしてTLSを指定します。

[edit security] user@host# set log transport protocol tls

-

TLSプロファイル名を指定します。

[edit security] user@host# set log transport tls-profile ssl-i-tls

-

サーバー1にログを送信するにに構造化syslog形式を使用するようにログストリームを設定します。

[edit security] user@host# set log stream server1 format sd-syslog

-

サーバー1のログのカテゴリをすべてに設定します。

[edit security] user@host# set log stream server1 category all

-

サーバー名またはIPアドレスを入力して、サーバーホストパラメーターを指定します。

[edit security] user@host# set log stream server1 host 192.0.2.100

-

SSL開始アクセスプロファイルのプロトコルバージョン all を定義します。

[edit services] user@host# set ssl initiation profile ssl-i-tls protocol-version all

-

ピアから証明書を要求するときに使用するSSL開始プロファイルに、すべてのCAプロファイルグループをアタッチします。

[edit services] user@host# set ssl initiation profile ssl-i-tls trusted-ca all

-

サーバーの認証失敗を無視するようにSSL開始アクセスプロファイルを設定します。

[edit services] user@host# set ssl initiation profile ssl-i-tls actions ignore-server-auth-failure

結果

設定モードで、 show security log コマンドを使用して設定を確認します。出力に意図した設定が表示されない場合は、この例の設定手順を繰り返して修正します。

[edit]

user@host# show security log

mode stream;

format sd-syslog;

source-interface ge-0/0/1.0;

transport {

protocol tls;

tls-profile ssl-i-tls;

}

stream server1 {

format sd-syslog;

category all;

host {

192.0.2.100;

}

}

}

[edit]

user@host# run show configuration services ssl initiation

profile ssl-i-tls {

protocol-version all;

trusted-ca all;

actions {

ignore-server-auth-failure;

}

}

デバイスの設定が完了したら、設定モードから commit を入力します。

検証

設定が正常に機能していることを確認するために、syslogサーバーで show log コマンドを入力します。