GTP トラフィックの監視

GPRS トンネリング プロトコル(GTP)は、サービス ゲートウェイ GPRS サポート ノード(SGSN)とゲートウェイ GPRS サポート ノード(GGSN)と、SGSN およびモビリティ管理エンティティ(MME)との間で、ユーザー機器の GTP トンネルを確立します。SGSN はユーザー機器からパケットを受信し、GTP ヘッダー内でパケットをカプセル化してから、GTP トンネルを介して GGSN に転送します。GGSN はパケットを受信すると、パケットのカプセル化をカプセル化し、外部ホストにパケットを転送します。

GTP-U インスペクションについて

GPRS トンネリング プロトコルのユーザー プレーン(GTP-U)インスペクションは、GTP-U パケットのセキュリティ チェックを実行します。GTP-U インスペクションが有効になっている場合、無効な GTP-U パケットはブロックされ、GPRS サポート ノード(GSN)は GTP-U 攻撃から保護されます。

GTP-U インスペクションが有効になると、デバイスの設定に応じて、GTP-U インスペクションに GTP-in-GTP パケット、エンドユーザー許可、パケット シーケンスの有効性、トンネルの有効性のチェックが含まれる場合があります。設定されているチェックが失敗すると、GTP-U パケットはドロップされます。

GTP-U GTP-U inspection is enabled, please enable GTP-U distribution to ensure that GTP-U packets are inspected by the proper inspectors, and avoid dropping GTP-U packets wrongly. Execute CLI “set security forwarding-process application-services enable-gtpu-distribution" to enable GTP-U distribution. ディストリビューションが無効になっているときに GTP-U インスペクションが有効になっている場合は、次のメッセージが表示されます。GTP-U インスペクションを有効にする場合は、GTP-U 配布も有効にする必要があります。

GTP モジュールが設定されている場合、Junos OS リリース 15.1X49-D100 および Junos OS リリース 17.3R1 以降、SRX5400、SRX5600、SRX5800 デバイスで、GTP モジュールがアンカー SPU を選択して、ポート 2123 および 2152 で受信する UDP トラフィックを配布します。GTP プロファイルを設定しない場合、GTP モジュールは機能しません。ポート 2123 と 2152 の UDP トラフィックにアンカー SPU は選択しません。

以下のリストは、トラフィックで実行されるさまざまなタイプの GTP-U インスペクションを示しています。

GTP-U tunnel check—GTP-U モジュールは、GTP-U パケットが GTP トンネルと一致しているかチェックします。トンネルが GTP-U パケットと一致がない場合、GTP-U パケットはドロップされます。

GTP-in-GTP check—SPU では、GTP モジュールは、GTP-U ペイロードが GTP パケットでなかからなかチェックします。ペイロードが GTP パケットの場合、GTP パケットはドロップされます。

End-user address check—GTP-U パケットのユーザー トンネルが見つかった場合、GTP-U モジュールはエンドユーザー アドレスを確認します。GTP-U ペイロード アドレスがエンドユーザー アドレスと一致しない場合、GTP-U パケットはドロップされます。

Junos OS リリース 15.1X49-D40 および Junos OS リリース 17.3R1 から、特定のシナリオで使用されるエンドユーザー アドレスは、GTP で送信されないメッセージを作成します。たとえば、IPv4 アドレス割り当てに DHCPv4 を使用した場合、GTP の IPv4 アドレス フィールドは メッセージを作成して、 に設定されます

0.0.0.0。ユーザー機器と GGSN/PGW は、DHCP サーバーからアドレスを取得します。このシナリオでは、GTP モジュールがエンドユーザー アドレス チェックのアドレスを取得できません。その後、この設定が有効になっている場合、GTP 作成メッセージはドロップされます。Sequence number check—GTP-U モジュールは、GTP-U パケット シーケンス番号と、GTP-U トンネルに格納されているシーケンス番号を比較します。指定された範囲にいない場合、GTP-Uパケットはドロップされます。範囲が範囲内にある場合、GTP-U トンネルでシーケンス番号が更新され、GTP-U パケットが通過します。

GTP-U インスペクションの最後に、GTP-U トンネルによってタイマーとカウンターが更新されます。

GTP トンネルの強化について

GPRS トンネリング プロトコル(GTP)トンネルは、2 つの GPRS サポート ノード間のチャネルで、2 つのホストがデータを交換します。GTP トンネルは、GTP-C(gtP-Cコントロール プレーン GTP-U)のユーザー プレーンで構成されています。GTP-C は、ゲートウェイ GPRS サポート ノード(GGSN)とサービング型 GPRS サポート ノード(SGSN)の間のシグナリングに使用されます。GTP-U トンネルを使用して、複数のシグナリング インターフェイス上でユーザー プレーン トラフィックのカプセル化とルーティングを行います。

GTP 処理が拡張され、GTP トンネル のタイムアウト問題を回避するために、GTP トンネルとセッションのライフタイムが更新されます。GTPトンネル タイムアウト値は、GTPプロファイルで設定され、GTPユーザープレーン(GTP-U)トンネルにバインドされています。データ トラフィックが GTP-U トンネルに到達するとタイマー値が更新され、GTP-U トンネルがアイドル状態の場合はタイマー値が低下します。タイマー値がゼロに減少し、GTP-C トンネルにバインドされた GTP-U トンネルすべてが削除された場合も、GTP-U トンネルは削除されます。

GTP-U インスペクションが無効になっている場合、タイマー値の有効期限が切れた後はデータ トラフィックが GTP-U トンネルを更新できず、トンネルをまたがってデータ トラフィックが流れる場合でも、すべての GTP トンネルはタイムアウトになります。このシナリオでは、GTP トンネルを更新する必要がある場合、デバイスは GTP-U トンネルが存在しないとして更新要求をドロップします。

GTPユーザー検証が無効になっている場合でも、GTP-UトラフィックはGTPトンネルを更新して、GTPトンネルを更新して、GTPトンネルのタイムアウト問題を回避できます。GTP-U トラフィックは GTPv1 トンネルと GTPv2 トンネルのみ更新可能で、GTPv0 トンネルは更新されません。GTP トンネルのエー set security forwarding-process application-services enable-gtpu-distribution ジングまたは有効期限を回避するには、 コマンドを設定する必要があります。

GTP-U トンネルには、GTP-U トンネルのスキャン時にチェックされるセッション アタッチ フラグがあります。セッションアタッチ フラグがトンネル内に存在する場合、タイマー値は減少しないうえ、トンネルがサービス中のトンネルが削除されません。

SRX5400、SRX5600、SRX5800 のデバイスでは、SPU ごとにサポートされる GTP トンネルの数が、SPU あたり 200,000 トンネルから 600,000 トンネルに増加し、SPC2 カード当たり合計 2,400,000 トンネルになります。

GTP メッセージ内の IP アドレスの検証を理解する

Gp または S8 インターフェイス上の GPRS トンネリング プロトコル(GTP)メッセージ内の IP アドレスが、設定された IP グループ リストで検証され、攻撃を防ぐ。IP グループ リストは、すべての種類のネットワーク機器に属する IP アドレスのリストです。IP グループ リスト内で、ネットワーク機器に属する IP アドレスを設定する必要があります。

S8 - このインターフェイスは、訪問した PLMN(VPLM)内の SGW と、ホーム PLMN(HPLMN)内の PGW を接続します。S8 は、S5 の PLMN 間の変種です。S8 インターフェイスは、3G モバイル ネットワークの Gp インターフェイスに相当します。

GTP ファイアウォールは、GTP メッセージ内の IP アドレスが設定された IP グループ リストと一致かどうかを判断し、以下のアクションが実行されます。

IP アドレスが IP グループ リストに見つかった場合、GTP メッセージは有効とみなされ、パケットおよび転送エンジンに転送されます。

IP グループ リストに IP アドレスが見つからない場合、GTP メッセージはドロップされます。

GTP メッセージでの IP グループ設定

IP グループは、すべての種類のネットワーク機器に属する IP アドレスのリストです。IP グループ名は GTP プロファイルで参照されます。GTP ファイアウォールは、表 2 と表 3 に示す GPRS トンネリング プロトコル(GTP)メッセージの受信/送信 IP アドレスに設定されたポリシーを 適用します。

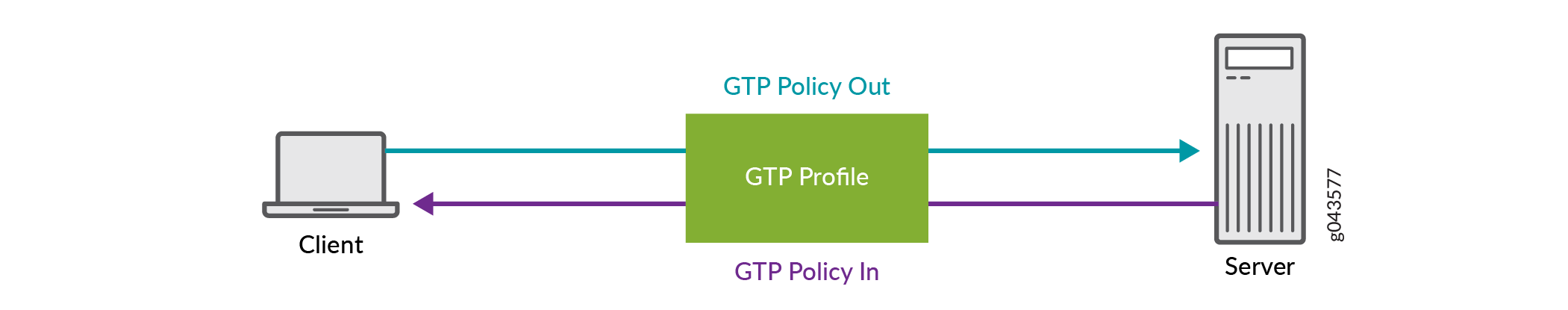

たとえば、図 1 のクライアントとサーバー間のトラフィックには 、2 つのポリシーが設定されています。

GTP Policy Out クライアントからサーバーへのトラフィック用です

GTP Policy In サーバーからクライアントへのトラフィック用です

クライアントとサーバーのすべての IP アドレスは、IP グループ リストで設定し、 および ポリシー に GTP Policy Out バインドする必要 GTP Policy In があります。

IP アドレスごとに異なる 2 種類のグループが導入されます。1 つは NE IP アドレス グループ、もう 1 つは表 1 に示すユーザー機器(UE)IP アドレス グループ 用です。

ネットワーク タイプ |

ネットワーク機器の IP アドレス |

ユーザー機器の IP アドレス |

|---|---|---|

2G(GPRS)と 3G(UMTS) |

RNC、SGSN、GGSN |

エンド ユーザー アドレス |

4G(LTE) |

eNodeB、MME、SGW、PGW |

PDN アドレス割り当て(PAA) |

GTP メッセージがメッセージ ハンドラー ステージに来ると、ネットワーク機器 IP アドレス グループとユーザー機器 IP アドレス グループが、解析された情報要素と IP アドレス ヘッダー情報に基づいてそれぞれ検証されます。

ネットワーク機器 IP アドレス グループ: GTP メッセージ内の IP アドレス ヘッダーおよび情報要素の IP アドレスが、設定済みのネットワーク機器 IP アドレス グループ リスト(存在する場合)と比較されます。設定済みの NE IP アドレス グループに NE IP アドレスが見つかった場合は、データ パケットを UE IP アドレス グループに渡し、その他のパケットをドロップします。

ユーザー機器 IP アドレス グループ: 設定済みのユーザー機器 IP アドレス グループ リストに対して、すべてのエンド ユーザー IP アドレスが検証されます。設定済みのユーザー機器 IP アドレス グループにユーザー機器の IP アドレスが見つかった場合は、データ パケットを他のパケットに渡してパケットをドロップします。

サポートされている GTP メッセージ

GpまたはS8インターフェイスを通過するメッセージのタイプは多く、サポートされているGTPメッセージの一部は次のとおりです。

メッセージ タイプ |

GTP メッセージ |

TS 29.060 の参照 |

|---|---|---|

1 |

Echo リクエスト |

7.4.1 |

2 |

Echo レスポンス |

7.4.2 |

16 |

PDPコンテキストリクエストの作成 |

7.5.1 |

17 |

PDP コンテキスト レスポンスの作成 |

7.5.2 |

18 |

PDP コンテキストリクエストの更新 |

7.5.3 |

19 |

PDP コンテキスト レスポンスの更新 |

7.5.4 |

20 |

PDP コンテキストリクエストの削除 |

7.5.5 |

21 |

PDP コンテキスト レスポンスの削除 |

7.5.6 |

22 |

AA PDPコンテキストリクエストの作成 |

7.5.7 |

23 |

AA PDPコンテキストレスポンスの作成 |

7.5.8 |

24 |

AA PDP コンテキスト リクエストの削除 |

7.5.9 |

25 |

AA PDP コンテキスト レスポンスの削除 |

7.5.10 |

メッセージ タイプ |

GTP メッセージ |

TS 29.060 の参照 |

|---|---|---|

1 |

Echo リクエスト |

7.2.1 |

2 |

Echo レスポンス |

7.2.2 |

16 |

PDPコンテキストリクエストの作成 |

7.3.1 |

17 |

PDP コンテキスト レスポンスの作成 |

7.3.2 |

18 |

PDP コンテキストリクエストの更新 |

7.3.3 |

19 |

PDP コンテキスト レスポンスの更新 |

7.3.4 |

20 |

PDP コンテキストリクエストの削除 |

7.3.5 |

21 |

PDP コンテキスト レスポンスの削除 |

7.3.6 |

メッセージ タイプ |

GTP メッセージ |

リファレンス 3GPP TS 29.274 |

|---|---|---|

1 |

Echo リクエスト |

23.007 |

2 |

Echo レスポンス |

23.007 |

32 |

セッションリクエストの作成 |

29.274 |

33 |

セッションレスポンスの作成 |

29.274 |

36 |

セッション要求の削除 |

29.274 |

37 |

セッションレスポンスの削除 |

29.274 |

34 |

ベアラーのリクエストの変更 |

29.274 |

35 |

ベアラーの対応の変更 |

29.274 |

95 |

ベアラーリクエストの作成 |

29.274 |

96 |

ベアレスポンスの作成 |

29.274 |

97 |

ベアラーのリクエストを更新 |

29.274 |

98 |

ベアラーのレスポンスを更新 |

29.274 |

99 |

ベアラーリクエストの削除 |

29.274 |

100 |

ベアラーの回答の削除 |

29.274 |

IP 有効性に関係する IES

3GPP Gp または S8 インターフェイスに属する情報要素(IE)メッセージを以下に示します。

GPまたはS8インターフェイス上のIEが設定されています。予期しないIEがメッセージに表示された場合、NE IPアドレスでも無視されてチェックされない可能性があります。

GTP メッセージ |

アドレス タイプ |

IE タイプ |

|---|---|---|

PDP コンテキストリクエストの作成 AA PDPコンテキストリクエストを作成する |

ユーザー トラフィックのシグナリングSGSNアドレスのエンドユーザー アドレスSGSNアドレス |

エンド ユーザー AddressGSN AddressGSN アドレス |

PDPコンテキストレスポンスの作成 AA PDPコンテキストレスポンスを作成する |

ユーザー トラフィックのシグナリングGGSNアドレスのエンドユーザー アドレスGGSNアドレス |

エンド ユーザー AddressGSN AddressGSN アドレス |

PDP コンテキストリクエストの更新 |

ユーザー トラフィックのシグナリングSGSNアドレスのSGSNアドレス |

GSN AddressGSN アドレス |

PDP コンテキスト レスポンスの更新 |

ユーザー トラフィックのシグナリングGGSNアドレスのGGSNアドレス |

GSN AddressGSN アドレス |

GTP メッセージ |

アドレス タイプ |

IE タイプ |

|---|---|---|

PDPコンテキストリクエストの作成 |

ユーザー トラフィックのシグナリングSGSNアドレスのエンドユーザー アドレスSGSNアドレス |

エンド ユーザー AddressGSN AddressGSN アドレス |

PDP コンテキスト レスポンスの作成 |

エンドユーザー アドレス GGSN アドレス、シグナリングGGSN アドレス、ユーザー トラフィックの制御プレーンのためののための乗り入れ可能な GGSN アドレス制御プレーンの GGSN アドレス |

エンド ユーザー AddressGSN AddressGSN AddressGSN AddressGSN AddressGSN AddressGSN Address |

PDP コンテキスト要求の更新(SGSN 開始) |

ユーザー トラフィックのシグナリングSGSNアドレスのSGSNアドレス制御プレーンののための管理可能なSGSN SGSNアドレス ユーザー トラフィックの制御プレーンの移動可能なSGSNアドレス |

GSN AddressGSN AddressGSN AddressGSN Address |

PDP コンテキストリクエストの更新(GGSN 開始) |

エンド ユーザー アドレス |

エンド ユーザー アドレス |

PDP コンテキスト レスポンスの更新(GGSN による) |

ユーザー トラフィックのシグナリングGGSNアドレスのGGSNアドレス制御プレーンののためのターンナティブGGSNアドレス ユーザー トラフィックの制御プレーンのための制御的なGGSNアドレス |

GSN AddressGSN AddressGSN AddressGSN Address |

PDP コンテキスト レスポンスの更新(SGSN による) |

ユーザー トラフィックの SGSN アドレス |

GSN アドレス |

GTP メッセージ/ベアラー コンテキスト |

アドレス タイプ |

IE タイプ |

|---|---|---|

セッションリクエストの作成 |

コントロール プレーンの送信者アドレスPDN アドレス割り当て(e)NB ローカル IP アドレス MME/S4-SGSN 識別子 |

F-TEIDPAAIP アドレスIP アドレス |

セッションリクエストの作成(作成するコンテキスト) |

S5/S8-U SGW F-TEID |

F-TEID |

セッションレスポンスの作成 |

制御プレーン インターフェイス用の PGW S5/S8 F-TEIDPDN アドレス割り当て |

F-TEIDPAA |

セッションレスポンスの作成(作成するコンテキスト) |

S5/S8-U PGW F-TEID |

F-TEID |

Bearer Request の作成(ベアコンテキスト) |

S5/8-U PGW F-TEID |

F-TEID |

ベアレスポンスの作成 |

MME/S4-SGSN 識別子 |

IP アドレス |

Bearer Response の作成(ベアコンテキスト) |

S5/8-U SGW F-TEIDS5/8-U PGW F-TEID |

F-TEIDF-TEID |

ベアラーのリクエストの変更 |

コントロール プレーンの送信者アドレス(e)NB ローカル IP アドレスMME/S4-SGSN 識別子 |

F-TEIDIP アドレスIP アドレス |

Bearer のリクエストの変更(ベアコンテキスト) |

S5/8-U SGW F-TEID |

F-TEID |

セッション要求の削除 |

制御プレーンの送信者アドレス |

F-TEID |

ベアラーの回答の削除 |

MME/S4-SGSN 識別子 |

IP アドレス |

ベアラーのレスポンスを更新 |

MME/S4-SGSN 識別子 |

IP アドレス |

例: GTP メッセージ内の IP アドレスの有効性の設定

この例では、GPRS トンネリング プロトコル(GTP)メッセージで IP アドレスの有効性を設定する方法を示しています。

要件

SRX シリーズ リリース リリース Junos OS以降19.3R1デバイスを追加できます。この構成例は、リリース 12.1 Junos OSでテスト19.3R1。

この例では、次のハードウェアとソフトウェアのコンポーネントを使用しています。

SRX4100、SRX4200、SRX1500、SRX5400、SRX5600、SRX5800、vSRXのいずれかのインスタンスが必要です。

インターネットへの接続が必要なユーザー機器。さらに、3G または 4G モバイル コア ネットワークと、ホーム ネットワークと訪問ネットワークが必要です。

概要

この例では、GPRSトンネリングプロトコル(GTP)メッセージにIPアドレスの有効性を設定します。

IP グループ リストで設定された IP アドレスに対して、GTP メッセージ内の受信/送信パケットの IP アドレスを検証することで、さまざまな攻撃を防げる可能性があります。IP グループは、すべての種類のネットワーク機器に属する IP アドレスのリストです。IP グループ名は GTP プロファイルで参照されます。GTPファイアウォールは、GPRSトンネリングプロトコル(GTP)メッセージ内の受信/送信IPアドレスに設定されたポリシーを適用します。

GTP メッセージの IP アドレスの設定

CLI迅速な設定

この例のセクションを迅速に設定するには、以下のコマンドをコピーして、テキスト ファイルに貼り付け、改行を削除し、ネットワーク設定に一致する必要がある詳細情報を変更し、コマンドを階層レベルで CLI [edit] commit にコピー アンド ペーストして、設定モードから を入力します。

手順

CLI迅速な設定

set security gprs gtp profile gtp1 timeout 1 set security gprs gtp profile gtp1 log forwarded detail set security gprs gtp profile gtp1 log state-invalid detail set security gprs gtp profile gtp1 log prohibited detail set security gprs gtp profile gtp1 log gtp-u all set security gprs gtp profile gtp1 log gtp-u dropped set security gprs gtp profile gtp1 restart-path echo set security gprs gtp profile gtp1 req-timeout 30 set security gprs gtp traceoptions file debug_gtp set security gprs gtp traceoptions file size 1000m security gprs gtp traceoptions flag all set security gprs gtp gsn timeout 1 set security zones security-zone SGSN_1 set security zones security-zone SGSN_0 set security zones security-zone SGSN_2 set security address-book global address att-mme 192.0.2.0/24 set security address-book global address att-sgw 192.51.100.0/24 set security address-book global address china-mobile-pgw 203.0.113.0/24 set security address-book global address ue-mobile 203.0.113.1/24 set security address-book global address-set ne-group-as address china-mobile-pgw set security address-book global address-set ne-group-as address att-mme set security address-book global address-set ne-group-as address att-sgw set security address-book global address-set ue-group-as address ue-mobile set security gprs gtp ip-group ng1 address-book global address-set ne-group-as set security gprs gtp ip-group ug1 address-book global address-set ue-group-as set security gprs gtp profile gtp1 ne-group ng1 set security gprs gtp profile gtp1 ue-group ug1 set security policies from-zone SGSN_1 to-zone SGSN_0 policy HSGSN_VSGSN1 match source-address any set security policies from-zone SGSN_1 to-zone SGSN_0 policy HSGSN_VSGSN1 match destination-address any set security policies from-zone SGSN_1 to-zone SGSN_0 policy HSGSN_VSGSN1 match application any set security policies from-zone SGSN_1 to-zone SGSN_0 policy HSGSN_VSGSN1 then permit application-services gprs-gtp-profile gtp1 set security policies from-zone SGSN_2 to-zone SGSN_0 policy VSGSN1_HSGSN match source-address any set security policies from-zone SGSN_2 to-zone SGSN_0 policy VSGSN1_HSGSN match destination-address any set security policies from-zone SGSN_2 to-zone SGSN_0 policy VSGSN1_HSGSN match application any set security policies from-zone SGSN_2 to-zone SGSN_0 policy VSGSN1_HSGSN then permit application-services gprs-gtp-profile gtp1 set security policies from-zone SGSN_2 to-zone SGSN_1 policy HSGSN_VSGSN2 match source-address any set security policies from-zone SGSN_2 to-zone SGSN_1 policy HSGSN_VSGSN2 match destination-address any set security policies from-zone SGSN_2 to-zone SGSN_1 policy HSGSN_VSGSN2 match application any set security policies from-zone SGSN_2 to-zone SGSN_1 policy HSGSN_VSGSN2 then permit application-services gprs-gtp-profile gtp1

GTP メッセージで IP アドレスを設定するには、以下の手順に示します。

次の例では、設定階層内のさまざまなレベルに移動する必要があります。その方法の詳細については、「 ネットワーク ユーザー ガイド 」の「 設定モードでの CLI CLI エディターの使用 」を参照してください。

手順

GTP ファイアウォールに送信されるトラフィックを処理するために、GTP プロファイルを設定します。

[edit security gprs] user@host# set gtp profile gtp1 timeout 1 user@host# set gtp profile gtp1 log forwarded detail user@host# set gtp profile gtp1 log state-invalid detail user@host# set gtp profile gtp1 log prohibited detail user@host# set gtp profile gtp1 log gtp-u all user@host# set gtp profile gtp1 log gtp-u dropped user@host# set gtp profile gtp1 restart-path echo user@host# set gtp profile gtp1 req-timeout 30 user@host# set gtp traceoptions file debug_gtp user@host# set gtp traceoptions file size 1000m user@host# set gtp traceoptions flag all user@host# set gtp gsn timeout 1

接続なすべてのインターフェイスセキュリティ ゾーンシステム サービスでインバウンドおよびアウトバウンド トラフィックをサポートするインターフェイスを設定します。

[edit security zones] user@host# set security-zone SGSN_1 user@host# set security-zone SGSN_0 user@host# set security-zone SGSN_2

グローバル アドレス帳に IP アドレスを指定します。これらの IP アドレスは、受信/送信 GTP メッセージ内の IP アドレスの検証に使用されます。

[edit security address-book global] user@host# set address att-mme 192.0.2.0/24 user@host# set address att-sgw 192.51.100.0/24 user@host# set address china-mobile-pgw 203.0.113.0/24 user@host# set address ue-mobile 203.0.113.1/24 user@host# set address-set ne-group-as address china-mobile-pgw user@host# set address-set ne-group-as address att-mme user@host# set address-set ne-group-as address att-sgw user@host# set ddress-set ue-group-as address ue-mobile

定義されたネットワーク機器とユーザー機器の IP アドレス グループを IP グループ リストに設定すると、この IP グループ リストが GTP メッセージに使用されます。

[edit security gprs] user@host# set gtp ip-group ng1 address-book global address-set ne-group-as user@host# set gtp ip-group ug1 address-book global address-set ue-group-as

GTP プロファイルをネットワーク機器およびユーザー機器グループに適用します。

[edit security gprs] user@host# set gtp profile gtp1 ne-group ng1 user@host# set gtp profile gtp1 ue-group ug1

セキュリティ ポリシーで GTP サービスを有効にする。

[edit security] user@host# set policies from-zone SGSN_1 to-zone SGSN_0 policy HSGSN_VSGSN1 match source-address any user@host# set policies from-zone SGSN_1 to-zone SGSN_0 policy HSGSN_VSGSN1 match destination-address any user@host# set policies from-zone SGSN_1 to-zone SGSN_0 policy HSGSN_VSGSN1 match application any user@host# set policies from-zone SGSN_1 to-zone SGSN_0 policy HSGSN_VSGSN1 then permit application-services gprs-gtp-profile gtp1 user@host# set policies from-zone SGSN_2 to-zone SGSN_0 policy VSGSN1_HSGSN match source-address any user@host# set policies from-zone SGSN_2 to-zone SGSN_0 policy VSGSN1_HSGSN match destination-address any user@host# set policies from-zone SGSN_2 to-zone SGSN_0 policy VSGSN1_HSGSN match application any user@host# set policies from-zone SGSN_2 to-zone SGSN_0 policy VSGSN1_HSGSN then permit application-services gprs-gtp-profile gtp1 user@host# set policies from-zone SGSN_2 to-zone SGSN_1 policy HSGSN_VSGSN2 match source-address any user@host# set policies from-zone SGSN_2 to-zone SGSN_1 policy HSGSN_VSGSN2 match destination-address any user@host# set policies from-zone SGSN_2 to-zone SGSN_1 policy HSGSN_VSGSN2 match application any user@host# set policies from-zone SGSN_2 to-zone SGSN_1 policy HSGSN_VSGSN2 then permit application-services gprs-gtp-profile gtp1

結果

設定モードから、 コマンドを入力して設定を確認 show security gprs します。出力結果に意図した設定結果が表示されない場合は、この例の設定手順を繰り返して設定を修正します。

[edit]

user@host# show security gprs

gtp {

profile GTP {

timeout 1;

log {

forwarded detail;

state-invalid detail;

prohibited detail;

gtp-u all;

gtp-u dropped;

}

restart-path echo;

req-timeout 30;

}

profile gtp1 {

ne-group {

ng1;

}

ue-group {

ug1;

}

}

traceoptions {

file debug_gtp size 1000m;

flag all;

}

gsn {

timeout 1;

}

ip-group ng1 {

address-book global {

address-set {

ne-group-as;

}

}

}

ip-group ug1 {

address-book global {

address-set {

ue-group-as;

}

}

}

}

設定モードから、 コマンドを入力して設定を確認 show security zones します。出力結果に意図した設定結果が表示されない場合は、この例の設定手順を繰り返して設定を修正します。

[edit] user@host# show security zones security-zone SGSN_1; security-zone SGSN_0; security-zone SGSN_2;

設定モードから、 コマンドを入力して設定を確認 show security address-book します。出力結果に意図した設定結果が表示されない場合は、この例の設定手順を繰り返して設定を修正します。

[edit]

user@host# show security address-book

global {

address att-mme 192.0.2.0/24;

address att-sgw 192.51.100.0/24;

address china-mobile-pgw 192.51.100.0/24;

address ue-mobile 203.0.113.1/24;

address-set ne-group-as {

address china-mobile-pgw;

address att-mme;

address att-sgw;

}

address-set ue-group-as {

address ue-mobile;

}

}

設定モードから、 コマンドを入力して設定を確認 show security policies します。出力結果に意図した設定結果が表示されない場合は、この例の設定手順を繰り返して設定を修正します。

[edit]

user@host# show security policies

from-zone SGSN_1 to-zone SGSN_0 {

policy HSGSN_VSGSN1 {

match {

source-address any;

destination-address any;

application any;

}

then {

permit {

application-services {

gprs-gtp-profile GTP;

}

}

}

}

}

from-zone SGSN_2 to-zone SGSN_0 {

policy VSGSN1_HSGSN {

match {

source-address any;

destination-address any;

application any;

}

then {

permit {

application-services {

gprs-gtp-profile GTP;

}

}

}

}

}

from-zone SGSN_2 to-zone SGSN_1 {

policy HSGSN_VSGSN2 {

match {

source-address any;

destination-address any;

application any;

}

then {

permit {

application-services {

gprs-gtp-profile GTP;

}

}

}

}

}

デバイスの設定が完了したら、設定モードから commit を入力します。

検証

設定が正常に機能確認するには、次のタスクを実行します。

IP グループの検証

目的

IPグループが設定されていることを確認します。

アクション

コマンドを show security gprs gtp ip-group 使用して、設定済みの IP グループの詳細を取得します。

All configured IP group:

Group name Address book name Address set name

ng1 global ne-group-as

ug1 global ue-group-as

GTP プロファイルの検証

目的

GTP プロファイルが設定されていることを確認します。

アクション

コマンドを show security gprs gtp configuration 1 使用して、設定済みの IP グループの詳細を取得します。

Profile Details:

Index : 2

Min Message Length : 0

Max Message Length : 65535

Timeout : 24

Rate Limit : 0

Request Timeout : 5

Remove R6 : 0

Remove R7 : 0

Remove R8 : 0

Remove R9 : 0

Deny Nested GTP : 0

Validated : 0

Passive learning enable : 0

Restart Path : 0

Log Forwarded : 0

Log State Invalid : 0

Log Prohibited : 0

Log Ratelimited : 0

Frequency Number : 0

Drop AA Create PDU : 0

Drop AA Delete PDU : 0

Drop Bearer Resource : 0

Drop Change Notification : 0

Drop Config Transfer : 0

Drop Context : 0

Drop Create Bear : 0

Drop Create Data Forwarding : 0

Drop Create PDU : 0

Drop Create Session : 0

Drop Create Forwarding Tnl : 0

Drop CS Paging : 0

Drop Data Record : 0

Drop Delete Bearer : 0

Drop Delete Command : 0

Drop Delete Data Forwarding : 0

Drop Delete PDN : 0

Drop Delete PDP : 0

Drop Delete Session : 0

Drop Detach : 0

Drop Downlink Notification : 0

Drop Echo : 0

Drop Error Indication : 0

Drop Failure Report : 0

Drop FWD Access : 0

Drop FWD Relocation : 0

Drop FWD SRNS Context : 0

Drop G-PDU : 0

Drop Identification : 0

Drop MBMS Sess Start : 0

Drop MBMS Sess Stop : 0

Drop MBMS Sess Update : 0

Drop Modify Bearer : 0

Drop Modify Command : 0

Drop Node Alive : 0

Drop Note MS Present : 0

Drop PDU Notification : 0

Drop Ran Info : 0

Drop Redirection : 0

Drop Release Access : 0

Drop Relocation Cancel : 0

Drop Resume : 0

Drop Send Route : 0

Drop SGSN Context : 0

Drop Stop Paging : 0

Drop Supported Extension : 0

Drop Suspend : 0

Drop Trace Session : 0

Drop Update Bearer : 0

Drop Update PDN : 0

Drop Update PDP : 0

Drop Ver Not Supported : 0

Handover group name : N/A

NE group name : ng1

UE group name : ug1