Contrail Service Orchestration の構成要素

このセクションでは、CSOを使用する前に理解しておくべき主な要素と概念をいくつか紹介します。これらの要素と概念の詳細については、https://www.juniper.net/documentation/product/en_US/contrail-service-orchestration で入手可能な『Contrail Service Orchestration Administration Portal User Guide』および『Contrail Service Orchestration Customer Portal User Guide』を参照してください。

管理者

CSOは、階層型のドメインベースの管理フレームワークを使用します。CSO のインストール後、最初の管理者の名前はデフォルトで cspadmin になります。この管理者は、グローバル サービス プロバイダ (SP) 管理者とも呼ばれます。この SP 管理者は、グローバル ドメインからすべての CSO プラットフォームに対する完全な読み取りおよび書き込みアクセス権を持っています。CSOaaS では、cspadmin ロールはジュニパーネットワークス用に予約されています。SP 管理者は、CSSO のさまざまなオブジェクトに対する特権を割り当てるロールベースアクセス制御 (RBAC) の対象となる他の管理者およびオペレーターを作成、編集、および削除できます。

次のレベルの管理者は、運営会社または OpCo 管理者です。CSOaaS では、OpCo 管理者は、マネージド サービス プロバイダーの加入者が利用できる最高レベルの管理者です。特定のOpCoの最初の管理者は、SP管理者によって作成されます。このユーザーには、OpCoドメイン内の完全な管理権限があります。CSOのオンプレミスインストールでは、OpCoはグローバルサービスプロバイダ内の地域固有のサービスプロバイダと考えることができます。OpCo 管理者は、OpCo ドメインとそのテナント内に他の管理者とオペレーターを作成できますが、グローバル ドメインの要素や他の OpCo のドメインに影響を与えることはできません。OpCo 管理者がログインに成功すると、OpCo の管理ポータルに移動します。

管理者の他のレベルはテナント管理者です。この管理者は、1 つのテナント内のすべてのオブジェクトへのフル アクセス権を持ち、そのテナント内に他の管理者およびオペレーター ユーザーを作成できます。テナント管理者のログインにより、そのテナントのカスタマー ポータルに配置されます。

また、OpCo やテナント オペレーターのユーザーも存在します。オペレータ ユーザーは、それぞれのドメインの管理者によって作成されます。既定では、演算子はドメイン内の要素に対する読み取り専用のアクセス権を持っています。

これを 表1にまとめます。

利用者 |

ポータル |

アクセス |

ドメイン |

|---|---|---|---|

cspadminの |

行政 |

読み取り/書き込み |

グローバル |

OpCo 管理者 |

行政 |

読み取り/書き込み |

独自のOpCoドメイン |

OpCoオペレーター |

行政 |

読み取り専用 |

独自のOpCoドメイン |

テナント管理者 |

顧客 |

読み取り/書き込み |

独自のテナント ドメイン |

テナント事業者 |

顧客 |

読み取り専用 |

独自のテナント ドメイン |

ドメイン

各CSOインストールは、SP管理者がアクセスできる単一のグローバル・ドメインをサポートします。CSOaaS の場合、このドメインには加入者はアクセスできません。

グローバル ドメイン内には、複数の OpCo ドメインが存在できます。CSOオンプレミスインストールでは、これらのドメインは、地域のサービスプロバイダ、または管理責任を分割するために使用するスキームに対応します。より単純な管理設定では、OpCo ドメインを 1 つだけ持つことを選択できます。CSOaaS の場合、各 OpCo ドメインは 1 つのマネージド サービス プロバイダーの加入者に対応します。

各OpCoドメイン内には、テナントドメインがあります。これらは、WAN接続が管理されている個々の企業です。CSOオンプレミスインストールの場合、これらのテナントは、地域サービスプロバイダまたはグローバルサービスプロバイダのいずれかの顧客です。CSOaaS の場合、これらのテナントは、CSOaaS にサブスクライブしているマネージド サービス プロバイダーの顧客である場合もあれば、テナント自身が直接 CSOaaS サブスクライバーである場合もあります。

ポータル

CSOは、SPとOpCoがそれぞれのドメインを管理するための管理ポータルと、テナントがそれぞれのドメインを管理するためのカスタマーポータルを提供します。特定のドメイン内の特定のポータルへのアクセスは、ユーザーのログイン権限によって制御されます。ログインによって管理ポータルへのアクセス権が許可されない場合、このポータルの要素を表示またはアクセスすることはできません。

管理ポータルを使用すると、テナントの作成と、テナントがカスタマーポータル内で使用する他の高レベルのオブジェクトの作成が可能になります。

カスタマーポータルは、管理ポータルに存在するオブジェクトのサブセットへのテナントアクセスを提供します。OpCo 管理者は、管理ポータルの [テナント ] ページにあるテナント リンクをクリックすることで、テナントのカスタマー ポータルにアクセスできます。

テナント

CSOは、テナント要素を使用して、顧客を別の顧客から論理的に分離します。OpCo 管理者は、ネットワーク サービスを提供する各顧客を表すテナントを 1 つ作成します。

RBACのほか、ネットワーク内のVRF(仮想ルーティングおよび転送)インスタンスなどの他の手段を使用することで、CSOはすべてのテナントとOpCoオブジェクトを専用のスペース内に閉じ込めます。これには最終的に、お客様のネットワークを通過するトラフィックも含まれます。個々のテナント、その管理者、オペレーター、または顧客は、別のテナントまたは顧客のオブジェクトを表示したり操作したりすることはできません。テナントには、SPまたはOpCo管理者にとって最もわかりやすい方法で名前を付けることができます。

ポイントオブプレゼンス(POP)

POP は、2 つ以上のネットワーク間の境界または交換ポイントとして機能する物理的な場所 (通常はプロバイダー ネットワーク エッジ) です。SD-WAN の導入で POP は、ネットワークアクセスとネットワークサービスを、それを必要とするユーザーの近くに配置する方法として使用されます。ニーズと可用性に応じて、各 POP でさまざまなネットワーク サービスと接続タイプを提供できます。

CSO では、POP は通常、テナント トラフィックがテナント オーバーレイネットワークからプロバイダー アンダーレイ ネットワークまたはインターネットに分岐する場所です。SP または OpCo 管理者は、POP を作成し、その POP に PE ルーターとプロバイダー ハブ デバイスを追加する責任があります。プロバイダ ハブデバイスが追加されると、テナント ネットワーク内で使用するデバイスを選択できるようになります。POP は、SP または OpCo 管理者にとって最も意味のある方法で名前を付けることができます。

プロバイダーハブ

SP または OpCo 管理者は、プロバイダー ハブを POP に追加します。プロバイダーハブは、次のロールのいずれかまたは両方を持つことができます。

OAM:OAMハブは、CPEとCSOインストールの間に論理的に配置されます。その役割は、CSOからOAMトラフィックを受信し、セキュアトンネル内の宛先CPEデバイスに転送することです。逆方向では、OAMハブはセキュアトンネル内のCPEデバイスからOAMトラフィックを受信し、CSOに転送します。このロールは、CSOのオンプレミス展開にのみ存在します。CSOaaS では、このロールは提供されるサービスの一部です。

DATA - テナント ネットワーク内にとどまるテナント トラフィックの場合、データ ハブはサイト間トラフィックのトランジット ハブとして機能します。プロバイダ ネットワーク宛てのテナント トラフィックの場合、データ ハブはオーバーレイ テナント ネットワークとアンダーレイ プロバイダ ネットワーク間の分界点として機能します。プロバイダー データ ハブは、独自のエンタープライズ データ ハブを持つテナントでは省略可能です。テナントにエンタープライズ データ ハブと割り当てられたプロバイダー データ ハブがある場合、割り当てられたプロバイダー データ ハブはバックアップとして機能します。

プロバイダー ハブが POP に追加された後、SP または OpCo 管理者はプロバイダー ハブ サイトをテナントに関連付けることができます。

サイト

CSOは、オーバーレイテナントネットワークを構築する前に、そのネットワーク内のすべてのサイトについて知る必要があります。サイトには、プロバイダー ハブ サイト、エンタープライズ ハブ サイト、オンプレミス スポーク サイト、またはクラウド スポーク サイトがあります (表 2)。

利用可能なサイトの種類 |

追加者 |

用途 |

サービスノート |

|---|---|---|---|

オンプレミス スポーク |

テナント管理者は、オンプレミスのスポーク サイトを追加します。 |

ハブアンドスポークトポロジーまたはフルメッシュトポロジーのいずれかのブランチサイトに配置されたNFXシリーズまたはSRXシリーズファイアウォール。 |

オンプレミスのスポークには、次の機能があります。 SRX シリーズ

NFXシリーズ

手記:

xDSL インターフェイスを使用した ZTP は、リンクが PPPoE の場合機能しません。リンクがブリッジされ、DHCP を使用する場合、ZTP は xDSL インターフェイスで動作します。 |

クラウドスポーク |

テナント管理者は、クラウド スポーク サイトを追加します。 |

テナントのAmazon Web Services(AWS)VPC(Virtual Private Cloud)に配置されたvSRX仮想ファイアウォール |

クラウド スポークには、次の機能があります。

|

プロバイダーハブ |

SP または OpCo 管理者は、テナントのプロバイダ ハブ サイトを追加します。 プロバイダーハブサイトを追加するということは、既存のプロバイダーハブデバイスをテナントに関連付けることを意味します。これを行うには、SP または OpCo 管理者は、テナントのカスタマー ポータルに切り替え、使用可能な POP とプロバイダ ハブ デバイスのリストから POP とプロバイダ ハブデバイスを選択して、プロバイダ ハブ サイトを追加します。 プロバイダーハブサイトの名前は、選択したプロバイダーハブデバイスの名前に自動的に設定されます。 |

サービスプロバイダクラウドの中心的な役割に配置されたSRXシリーズファイアウォール。ハブ デバイスは、スポーク サイトとの IPSec トンネルを確立します。プロバイダー ハブ デバイスは、設定された VRF インスタンスを使用することにより、マルチテナント(複数のサイト間で共有)になります。 |

プロバイダーハブには、次の機能があります。

|

エンタープライズ ハブ |

テナント管理者は、エンタープライズ ハブ サイトを追加します。 |

通常のスポーク サイトにハブのような追加機能を提供します。 |

エンタープライズ ハブには、次の機能があります。

|

トポロジ

CSOは、次のネットワークトポロジーをサポートしています。

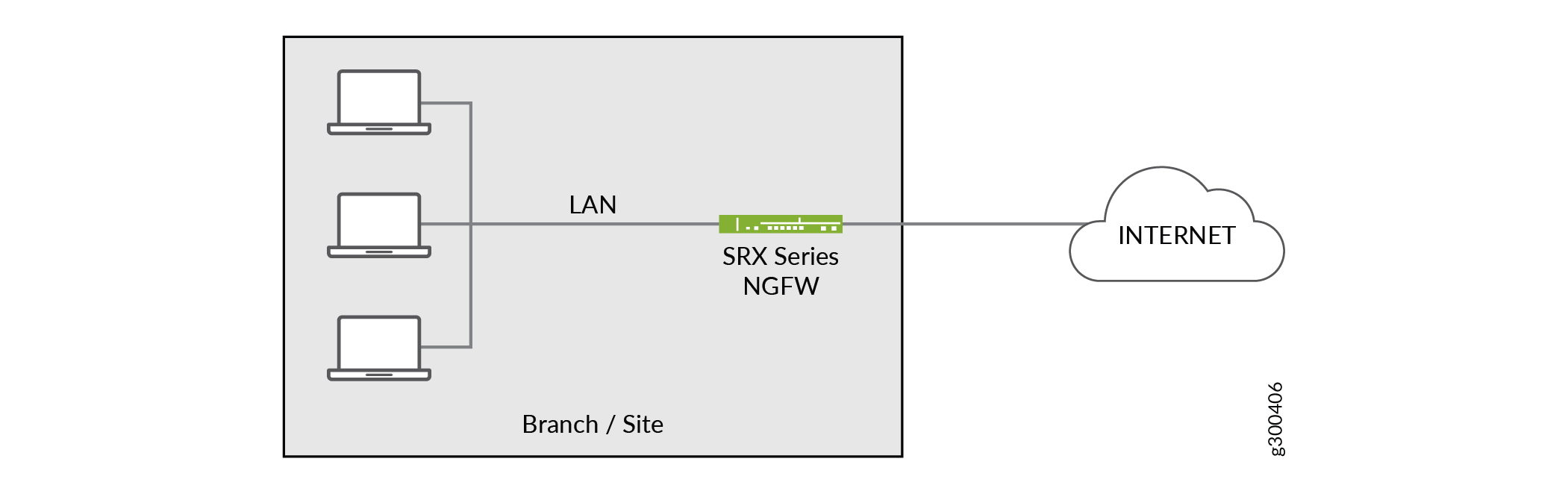

Standalone Topology — このトポロジーでは、NGFWソリューションのように、ネットワークサービスの顧客またはユーザーが互いに分離され、通信手段がなくなります。NGFWソリューションは、SRXシリーズ次世代ファイアウォールデバイスによるリモートサイトのセキュリティを提供します(図1)。

図1:スタンドアロンのNGFW

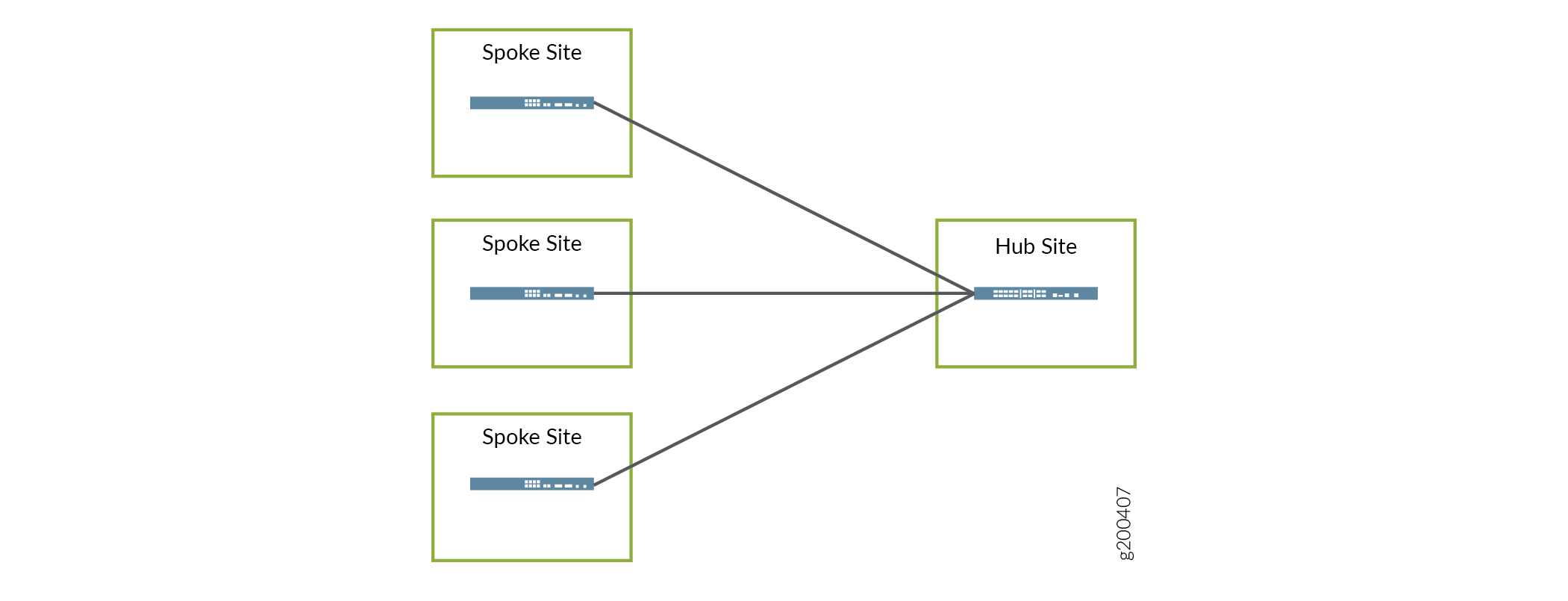

Hub–and–Spoke Topology — このトポロジーは、SD-WAN展開でサポートされています。スポークツースポーク トラフィックを含むすべてのトラフィックがハブ サイトを通過します。

図 2 は、ハブ アンド スポークの概念を示しています。

図 2:ハブアンドスポークトポロジー

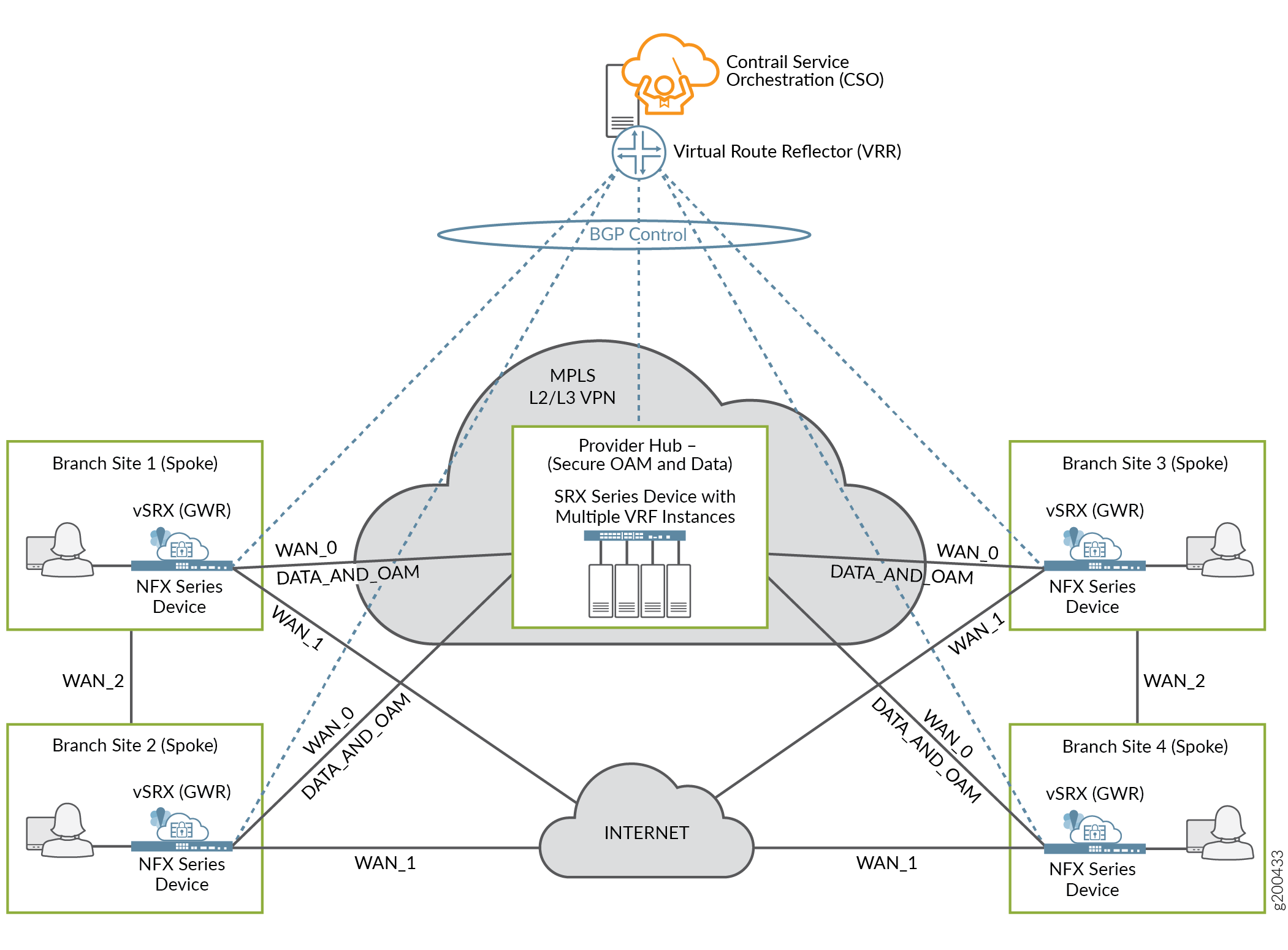

Dynamic Mesh Topology — このトポロジーは、SD-WAN導入でサポートされています。 図3 は、トラフィックが任意のサイトから任意のサイトに直接流れる動的メッシュトポロジーの例を示しています。サイトツーサイトトンネルは、トラフィックのしきい値に基づいて動的に作成されるため、リソースが節約され、全体的なパフォーマンスが向上します。メッシュタグは、どのサイトが相互に接続できるかを判断するために使用されます。

図 3: 動的メッシュ トポロジー

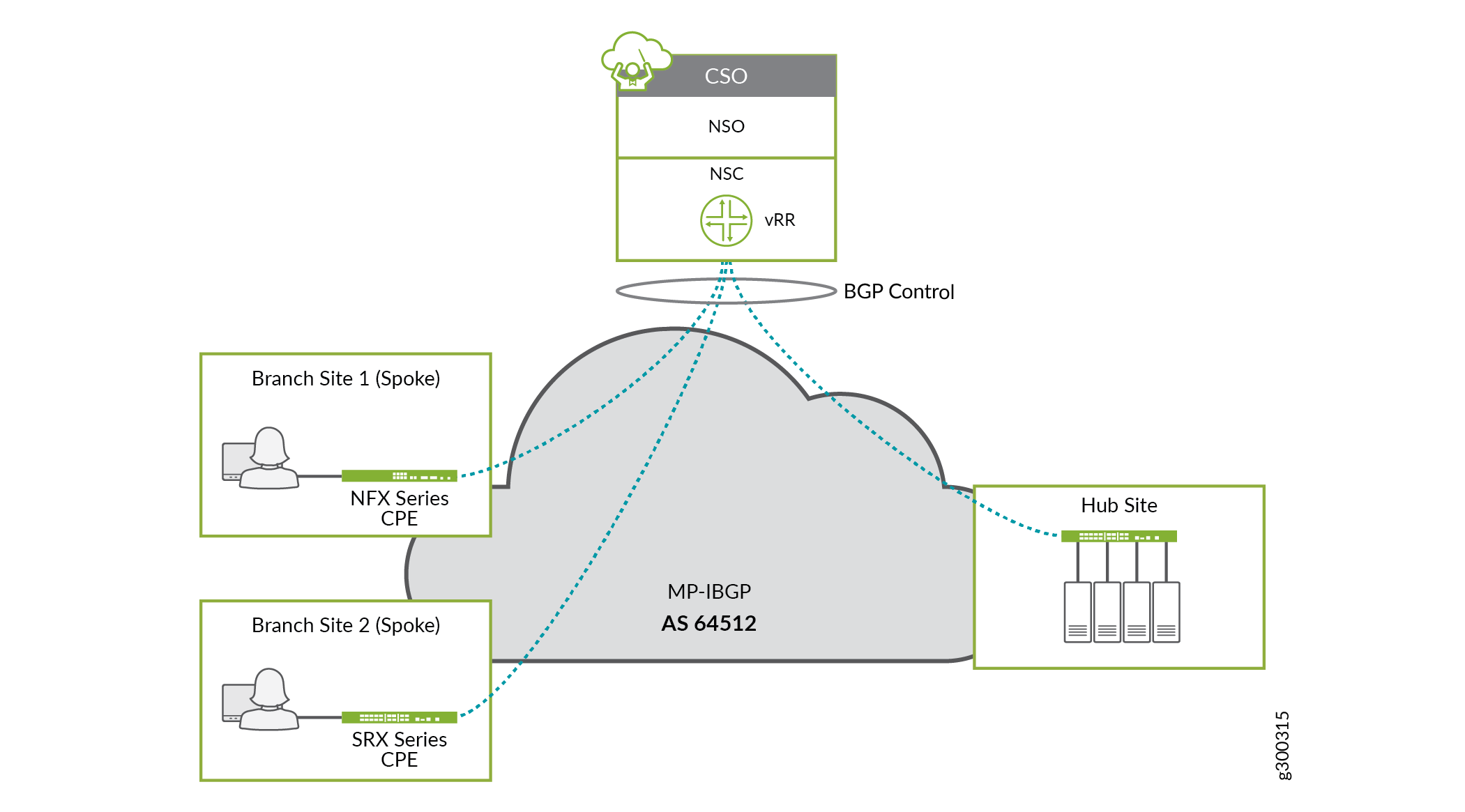

仮想ルートリフレクタ(VRR)

VRRは、CSOのSD-WANコントローラの一部です。これは、インストール プロセス中にプロビジョニングおよびインストールされる仮想マシンの 1 つです。SD-WAN 展開で必要なルーティングを容易にするために、VRR フォームは、OAM 機能用に指定されたアンダーレイ インターフェイスを介して、CPE スポークおよびハブ デバイスとの BGP セッションをオーバーレイします。この選択は、サイトオンボーディング用の サイトの構成 ワークフローを使用して行います。 図4 は、VRRの概念を示しています

SLAベースのステアリングプロファイルとポリシー

CSOでは、SD-WAN導入におけるトラフィック管理のSD-WANポリシーインテントにマッピングできるSLAベースのステアリングプロファイルを作成できます。プロファイルは、パケット損失、ラウンドトリップ時間(rtt)、ジッターしきい値などのSLAパラメーターに基づいて、特定のWANリンクにトラフィックを誘導するように設計されています。SLAステアリング・プロファイルは、すべてのテナントのグローバル・アプリケーション・トラフィック・タイプに対して作成されます。SLA プロファイルは、管理ポータルで定義できる設定可能な制約のセットで構成されます。

次の項目を設定できます。

サイト間の各接続パスのパス優先度

サイトからハブへの各接続パスのパス優先度

スループットのしきい値パラメーター

パケット損失のしきい値パラメーター

待機時間のしきい値パラメーター

ジッターの閾値パラメータ

各種トラフィックに対応するサービスクラス

アップストリームとダウンストリームのトラフィック レートとバースト サイズを制御するレート リミッター

ステアリング・プロファイルが作成されると、そのプロファイルを特定のサイトまたは部門に適用し、SSHやHTTPなどの特定のタイプのアプリケーション・トラフィックに対して適用するインテントベースのSD-WANポリシーを作成できます。

SLA プロファイルを作成するときは、パス優先または SLA パラメーターの 1 つを設定する必要があります。両方のフィールドを同時に空白のままにすることはできません。

詳細については、「 SLA プロファイルと SD-WAN ポリシーの概要 」を参照してください。

パスベースのステアリングプロファイル

パス・ベース・ステアリング・プロファイルは、グローバル・アプリケーション・トラフィック・タイプを特定のWANパスにステアリングする簡単な方法です。これらのプロファイルでは、SLA パラメーターを構成する必要はありません。必要なのは、特定のトラフィック タイプが通過する利用可能なパスを指定することだけです。SLAステアリング・プロファイルと同様に、これらのプロファイルのレート制限パラメータを設定できます。また、これらのプロファイルを有効にする前に、SLA ポリシーに割り当てる必要があります。

インテントベースのファイアウォールポリシー

CSOは、カスタマーポータルからアクセスし、ファイアウォールポリシーを インテントベースの ポリシーとして提示します。ファイアウォールポリシーは、デバイスを通過するトラフィックにインテントを適用することで、セキュリティ機能を提供します。トラフィックは、ファイアウォールポリシーインテントとして定義されたアクションに基づいて許可または拒否されます。ソーシャル メディア サイトからの HTTP ベースのトラフィックはブロックするが、Microsoft Outlook からの HTTP ベースのトラフィックは許可する場合は、そのためのインテント ポリシーを作成できます。

詳細については、「 ファイアウォール ポリシーの概要 」を参照してください。

ソフトウェア イメージ管理

CSO管理ポータルでは、SP管理者(cspadmin)が[ リソース>イメージ ]ページでデバイスソフトウェアイメージとVNFイメージをアップロードできます。オンプレミスCSO導入のcspadminユーザーは、サポートされているSRXシリーズファイアウォール(vSRX仮想ファイアウォールを含む)、NFXシリーズデバイス、EXシリーズデバイスのデバイスイメージをアップロードできます。

CSOaaS の場合、OpCo 管理者は、ジュニパーネットワークスが CSO にアップロードしたイメージを表示できます。アップロードされたデバイスイメージをステージングして、CPEデバイスやEXシリーズアクセススイッチに展開することもできます。