Sécurité MACsec (Media Access Control Security) sur le WAN

MACsec (Media Access Control Sécurité) est une solution de couche de liaison pour le chiffrement point à point. MACsec peut être utilisé pour chiffrer les connexions de couche 2 sur le WAN d’un fournisseur de services afin de garantir l’intégrité et la confidentialité de la transmission des données.

Utilisez l’explorateur de fonctionnalités pour confirmer la prise en charge de la plate-forme et de la version pour des fonctionnalités spécifiques.

Consultez la section Comportement spécifique à la plate-forme de MACsec sur WAN pour obtenir des notes relatives à votre plate-forme.

Présentation du transport de MACsec sur plusieurs sauts

Pour établir une session MACsec, MACsec Key Agreement (MKA) est utilisé pour échanger les clés requises entre les nœuds homologues. Les PDU MKA sont transmises à l’aide du protocole EAPoL (Extensible Authentication Protocol over LAN) comme protocole de transport. EAPoL est un protocole de couche 2 qui devrait normalement être traité localement par le commutateur ou le routeur et ne pas être propagé davantage.

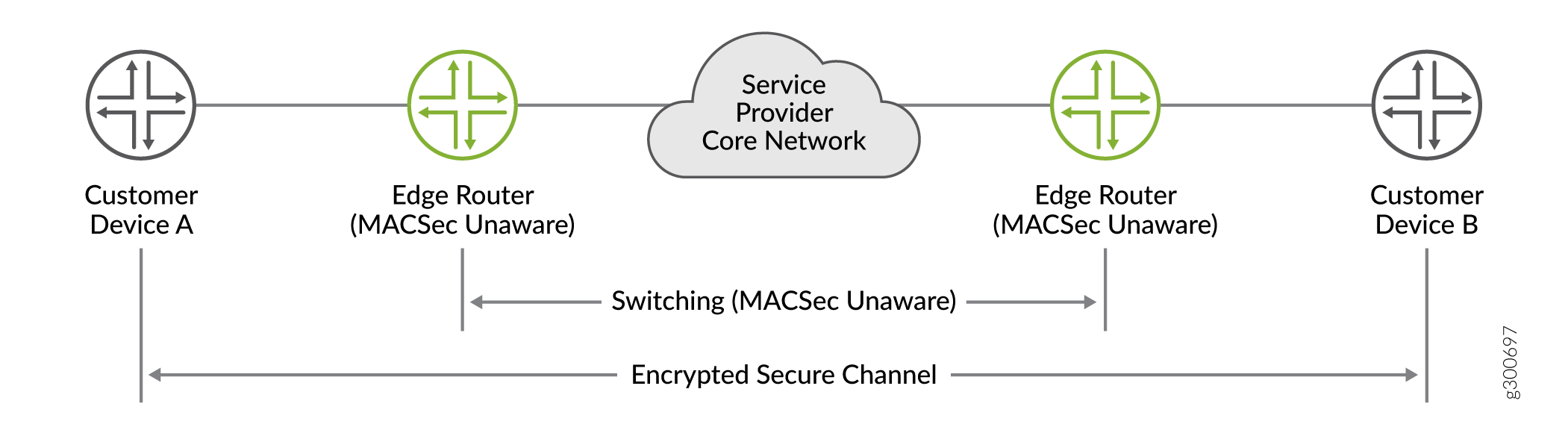

Dans le cas où les nœuds sont connectés via un réseau de fournisseur de services, cela présente un défi. La figure 1 illustre le transfert de MACsec sur le réseau d’un fournisseur de services. MKA doit échanger des clés entre les appareils A et B des clients. Les routeurs de périphérie, ou équipements intermédiaires, ne doivent pas traiter les paquets EAPoL. Au lieu de cela, ils doivent les transférer de manière transparente au saut suivant.

d’un fournisseur de services

d’un fournisseur de services

L’adresse MAC de destination par défaut d’un paquet EAPoL est une adresse multicast de 01:80 :C2:00:00:03. Dans un réseau de fournisseur de services, il peut y avoir des appareils qui consomment ces paquets, en supposant que les paquets leur sont destinés. EAPoL est utilisé par la norme 802.1X et d’autres méthodes d’authentification, ce qui peut entraîner l’abandon des paquets par les appareils, selon leur configuration. Cela entraînerait l’échec de la session MKA entre les points de terminaison prévus. Pour vous assurer que le paquet EAPoL atteint le point de terminaison prévu, vous pouvez modifier les attributs du paquet tels que l’adresse MAC de destination, l’ID VLAN et l’EtherType afin que le réseau du fournisseur de services tunnelise le paquet au lieu de le consommer.

Configurer MACsec de niveau IFL sur les interfaces logiques

MACsec au niveau d’une interface logique (IFL) permet plusieurs sessions MKA sur un seul port physique. Cela permet le multiplexage de services avec chiffrement MACsec des connexions point à multipoint sur les WAN des fournisseurs de services.

Pour prendre en charge MACsec de niveau IFL, les paquets du protocole MKA sont envoyés avec les balises VLAN configurées sur l’interface logique. Les balises VLAN sont transmises en texte clair, ce qui permet aux commutateurs intermédiaires qui ne prennent pas en charge MACsec de basculer les paquets en fonction des balises VLAN.

Lorsque vous configurez MACsec, vous devez lier l’association de connectivité à une interface. Pour activer MACsec au niveau IFL, liez l’association de connectivité à une interface logique à l’aide de la commande suivante :

[edit security macsec] user@switch# set interfaces interface-names unit unit-number connectivity-association connectivity-association-name

Pour plus de détails sur la configuration, consultez Configuration de MACsec en mode CAK statique.

Configurer l’adresse MAC de destination EAPoL pour MACsec

MACsec transmet les PDU MKA à l’aide de paquets EAPoL pour établir une session sécurisée. Par défaut, EAPoL utilise une adresse MAC de multicast de destination de 01:80 :C2:00:00:03. Pour empêcher que ces paquets ne soient consommés dans un réseau de fournisseur de services, vous pouvez modifier l’adresse MAC de destination.

Pour configurer l’adresse MAC de destination EAPoL, entrez l’une des commandes suivantes.

Pour que la session MACsec soit établie, la configuration doit correspondre sur les deux points de terminaison d’une association de sécurité ou d’une connexion sécurisée.

Les options sont mappées aux adresses MAC comme suit :

| Adresse EAPoL |

Adresse MAC |

|---|---|

|

|

01:80 :C2:00:00:03 |

|

|

01:80 :C2:00:00:00 |

|

|

01:80 :C2:00:00:0E |

|

|

configurable unicast address |

Configurer EAPoL EtherType pour MACsec

MACsec utilise EAPoL comme protocole de transport pour établir des sessions. Lorsque vous configurez une adresse de destination MAC personnalisée pour les paquets EAPoL, dans la plupart des cas, le réseau tunnelise le paquet en fonction de l’adresse de destination. Cependant, certains réseaux filtrent les paquets en fonction de la valeur EtherType. L’EtherType est un champ dans une trame Ethernet. La valeur du champ EtherType identifie le protocole du paquet encapsulé dans la trame. Par défaut, l’EtherType pour EAPoL est 0x888e tel que défini par la norme IEEE 802.1X. Certains réseaux interceptent automatiquement les paquets non balisés avec cet EtherType. Pour vous assurer que le réseau achemine correctement les paquets MACsec vers le point de terminaison, vous pouvez définir un type Ethernet personnalisé pour EAPoL.

Lorsque MACsec est activé sur une interface, l’équipement intercepte les paquets EAPoL non balisés passant par cette interface et transfère les paquets EAPoL étiquetés. Par défaut, l’appareil intercepte ces paquets uniquement s’ils ont l'0x888e EtherType par défaut. Lorsque vous configurez un EtherType personnalisé, l’appareil intercepte les paquets qui ont cet EtherType personnalisé à la place ; il ne bloque pas les paquets avec EtherType 0x888e.

Choisissez la valeur EAPoL EtherType

Si vous configurez une valeur EtherType personnalisée, elle doit être :

-

Différents dans chaque profil EAPoL. Ne configurez pas le même type Ethernet pour plusieurs profils. Si vous n’avez besoin que d’un seul type EtherType, utilisez un seul profil.

-

Valide (supérieur ou égal à 0x600).

-

Disponible (non réservé à un autre usage).

L’utilisation d’un EtherType réservé peut interférer avec le trafic de données. Les EtherTypes réservés sont répartis en trois catégories :

Valeurs EtherTypes réservées par la norme IEEE 802.1X, qui sont répertoriées sur la page des normes EtherTypes de l’IEEE.

Valeurs EtherType utilisées dans les données de trafic.

Valeurs EtherType réservées spécifiquement aux équipements Junos. Cette catégorie comprend des valeurs telles que 0x9100 et 0x9200, qui ne sont pas répertoriées sur la page des normes. Pour confirmer qu’EtherType n’est pas dans cette catégorie, consultez le tableau ci-dessous ou validez la configuration. Si la valeur EtherType figure dans le tableau suivant, la vérification de validation détecte la valeur réservée et la validation échoue.

| EtherType | Réservé pour | EtherType | Réservé pour |

|---|---|---|---|

| 0x22F3 | TRILL | 0x88B6 | EXP2 |

| 0x0800 | IPv4 | 0x88B7 | EXP3 |

| 0x0806 | ARP | 0x88cc | LLDP |

| 0x8035 | RARP | 0x88E5 | La norme 802.1AE |

| 0x8100 | VLAN | 0x88E7 | Le PBB |

| 0x86dd | IPv6 | 0x88EE | ELMI |

| 0x8809 | LENT | 0x88F5 | MVRP |

| 0x8847 | ÉTIQUETTE | 0x88F6 | MMRP |

| 0x8848 | Multicast MPLS | 0x88F7 | PTP |

| 0x8863 | DISQUE PPPoE | 0x8902 | Ethernet OAM CFM |

| 0x8864 | PPPoE SESS | 0x8906 | FCOE |

| 0x888e | 802.1X | 0x8914 | Le PCI |

| 0x88a8 | PVLAN | 0x9100 | 9100 |

| 0x88B5 | EXP1 | 0x9200 | 9200 |

La configuration

Le terminaux d’origine et le ne peuvent établir une session MACsec que si les deux équipements sont configurés avec le même EAPoL EtherType. Répétez la configuration sur les deux appareils.

Pour configurer une valeur EtherType personnalisée pour les paquets EAPoL :

Comportement spécifique à la plateforme de MACsec sur WAN

Utilisez le tableau suivant pour passer en revue les comportements spécifiques à la plate-forme pour vos plates-formes.

| Plate-forme |

Différence |

|---|---|

| ACX Series |

|

| PTX Series |

|