SUR CETTE PAGE

Comprendre les améliorations apportées à l’architecture du point central pour le NAT

Surveillez l’utilisation des ports d’abonnés à l’aide d’NAT de classe opérateur

Exemple : Configuration du NAT source pour la traduction d’interface de sortie

Exemple : Configuration de la solution NAT source pour la traduction d’adresse unique

Exemple : configuration de MAP-E sur des pare-feu SRX Series

Exemple : configuration des traductions NAT source et de destination

Présentation des adresses persistantes pour les pools NAT sources

Exemple : configuration de la capacité des pools NAT sources avec PAT

Comprendre les pools de NAT sources avec le regroupement d’adresses

Comprendre les pools de NAT sources avec le décalage d’adresses

Exemple : Configuration de pools NAT sources avec décalage d’adresse

Exemple : Configuration du NAT source pour plusieurs adresses avec PAT

Exemple : configuration d’une adresse IP unique dans un pool NAT source sans PAT

Exemple : configuration de plusieurs adresses dans un pool NAT source sans PAT

Comprendre les adresses partagées dans les pools NAT sources sans PAT

Configuration du délai d’attente de session NAT et de l’analyse de persistance de session NAT

Comprendre la vérification de la configuration NAT sur les interfaces de sortie après le reroutage

Source NAT

Le NAT source est le plus souvent utilisé pour convertir une adresse IP privée en une adresse routable publique afin de communiquer avec l’hôte. Le NAT source modifie l’adresse source des paquets qui passent par le routeur. Un pool NAT est un ensemble d’adresses conçu pour remplacer les adresses IP des clients. Pour plus d’informations, consultez les rubriques suivantes :

Comprendre le NAT source

Le NAT source est la traduction de l’adresse IP source d’un paquet quittant l’appareil Juniper Networks. Le NAT source est utilisé pour permettre aux hôtes avec des adresses IP privées d’accéder à un réseau public.

Le NAT source permet d’initier des connexions uniquement pour les connexions réseau sortantes, par exemple d’un réseau privé à Internet. Le NAT source est couramment utilisé pour effectuer les traductions suivantes :

-

Convertir une adresse IP unique en une autre adresse (par exemple, pour fournir à un seul appareil d’un réseau privé un accès à Internet).

-

Traduisez un bloc d’adresses contigu en un autre bloc d’adresses de même taille.

-

Traduisez un bloc d’adresses contigu en un autre bloc d’adresses de plus petite taille.

-

Traduisez un bloc d’adresses contiguë en une seule adresse IP ou en un bloc d’adresses plus petit à l’aide de la traduction de ports.

-

Traduisez un bloc d’adresses contiguë en adresse de l’interface de sortie.

La traduction à l’adresse de l’interface de sortie ne nécessite pas de pool d’adresses ; toutes les autres traductions NAT sources nécessitent la configuration d’un pool d’adresses. Les traductions un-à-un et plusieurs-à-plusieurs pour des blocs d’adresses de même taille ne nécessitent pas de traduction de port, car il existe une adresse disponible dans le pool pour chaque adresse à traduire.

Si la taille du pool d’adresses est inférieure au nombre d’adresses à traduire, le nombre total d’adresses simultanées pouvant être traduites est limité par la taille du pool d’adresses ou la traduction de ports doit être utilisé. Par exemple, si un bloc de 253 adresses est traduit en un pool d’adresses de 10 adresses, un maximum de 10 périphériques peuvent être connectés simultanément, sauf si la traduction de port est utilisée.

Les types de NAT source suivants sont pris en charge :

-

Conversion de l’adresse IP source d’origine en adresse IP de l’interface de sortie (également appelée NAT d’interface). La traduction des adresses de ports est toujours effectuée.

-

Conversion de l’adresse IP source d’origine en adresse IP à partir d’un pool d’adresses défini par l’utilisateur sans traduction d’adresse de port. L’association entre l’adresse IP source d’origine et l’adresse IP source traduite est dynamique. Toutefois, une fois qu’il existe une association, la même association est utilisée pour la même adresse IP source d’origine pour le nouveau trafic qui correspond à la même règle NAT.

-

Conversion de l’adresse IP source d’origine en adresse IP à partir d’un pool d’adresses défini par l’utilisateur avec traduction d’adresse de port. L’association entre l’adresse IP source d’origine et l’adresse IP source traduite est dynamique. Même si une association existe, la même adresse IP source d’origine peut être traduite en une adresse différente pour le nouveau trafic qui correspond à la même règle NAT.

-

Conversion de l’adresse IP source d’origine en une adresse IP à partir d’un pool d’adresses défini par l’utilisateur en déplaçant les adresses IP. Il s’agit d’une traduction individuelle, statique et sans adresse de port. Si la plage d’adresses IP source d’origine est supérieure à la plage d’adresses IP du pool défini par l’utilisateur, les paquets non traduits sont perdus.

Sur l’équipement MX Series, si vous utilisez le NAT source sur une interface AMS (Aggregated Multiservices). La service set commande crée une entrée distincte pour chaque interface AMS. Par conséquent, l’utilisation de la mémoire s’épuise et si vous configurez une interface AMS supplémentaire, cela entraîne une erreur de validation de configuration.

Alarme d’utilisation des ports d’abonné

Vous pouvez utiliser la traduction d’adresses réseau de classe opérateur (CGNAT) pour surveiller et gérer l’utilisation des ports. Utilisez le pour configurer les limites de set secuirty nat source subscriber-pool-utilization-alarm seuil afin de recevoir des notifications lorsque l’utilisation d’un port ou d’un bloc de ports dépasse les seuils configurés.

Si un pool est configuré en tant qu’allocation de blocs de ports (PBA) et qu’un abonné utilise plus de blocs de ports que le seuil, une notification est générée.

Pour les pools de NAT déterministes (DETNAT), si un abonné utilise plus de ports que le seuil dans le bloc alloué, une notification est générée.

Intervalle d’amortissement

Lorsque la limite de seuil configurée est franchie, le système envoie un RAISE_ALARM, suivi d’une période de suppression, pendant laquelle aucune autre alarme n’est envoyée.

Utilisez le minuteur configurable pour empêcher que le journal système ou les serveurs SNMP ne soient inondés de notifications d’alarme fréquentes à l’aide de la dampening-interval hiérarchie at [set secuirty nat source subscriber-pool-utilization-alarm].

Si le CLEAR_ALARM n’est pas déclenché, la période de suppression est continue. Si le CLEAR_ALARM est reçu pendant la période de suppression, les journaux système sont supprimés du minuteur et CLEAR_ALARM est envoyé.

Pour plus d’informations, consultez abonné-pool-utilization-alarm et show security nat source port-block.

Comprendre les améliorations apportées à l’architecture du point central pour le NAT

La capacité et le taux de montée en puissance des sessions système sont limités par la capacité mémoire des points centraux et la capacité du processeur. La liste suivante décrit les améliorations apportées au NAT pour améliorer les performances :

L’architecture de point central ne prend plus en charge les sessions de point central. Par conséquent, le NAT doit maintenir un tracker NAT pour suivre l’adresse IP ou l’attribution et l’utilisation des ports. NAT tracker est un tableau global permettant à l’ID de session SPU de NAT l’IP ou le mappage de port utilisé pour gérer NAT ressources.

Par défaut, un message de mise à jour du compteur de statistiques d’alarme et d’interruption de la règle NAT est envoyé de l’unité de traitement des services (SPU) au point central à des intervalles de 1 seconde au lieu de mettre à jour les statistiques en fonction de chaque déclencheur de session dans le système de points central.

Pour prendre en charge une adresse IP ou un port NAT spécifique alloué de sorte que le hachage à 5 uplets après NAT soit identique au hachage à 5 uplets d’origine avant NAT, sélectionnez un port NAT qui génère le même hachage que le hachage d’origine selon le calcul spécifique. Par conséquent, la session de transfert est réduite. Lorsque le NAT est utilisé, l’aile inverse est hachée vers un SPU différent. Une session de transfert doit être installée pour transférer le trafic inverse vers une SPU de session. NAT essaie de sélectionner un port qui peut être utilisé par l’algorithme de hachage pour que l’aile inverse soit hachée à la même SPU que l’aile initiale. Cette approche améliore donc les performances et le débit du NAT.

Pour améliorer NAT performances, la gestion du pool de décalage IP (pool sans PAT) est déplacée du point central vers le SPU afin que toutes les ressources NAT locales de ce pool soient gérées localement au lieu d’envoyer la demande NAT au point central. Ainsi, les connexions de pool de NAT à décalage d’adresse IP par seconde et par débit sont améliorées.

Mode rafale de dépassement de port

Le mode rafale de dépassement de port vous permet d’utiliser les ports au-delà des blocs de ports alloués. Vous pouvez configurer un pool de rafales avec une plage de ports dans une adresse IP à réserver pour le rafale.

Il existe des types de pool primaire et de rafale, l’appareil utilise le pool de rafale une fois que les abonnés atteignent la limite configurée dans le pool principal.

Le mode Brust est pris en charge sur :

Pool NAT source de NAT déterministe avec pool de rafale de type PBA.

Déterministe NAT pool NAT source avec un pool dynamique de type NAPT.

Pool NAT source PBA standard avec pool de rafale de type PBA.

Pool NAT source PBA standard avec pool de rafale dynamique de type NAPT.

| NAT Type |

Avant que la limite de blocs de ports configurés ne dépasse pas |

Une fois que la limite de blocs de ports configurés ne dépasse pas |

|---|---|---|

| Pool de NAT source de NAT déterministe avec pool de rafale de type PBA |

Les blocs de ports du pool DetNAT principal sont utilisés. |

Bloc de ports du pool de rafales configuré dans PBA. |

| Pool NAT source de NAT déterministe avec pool de rafale dynamique de type NAPT (Network Address Port Translation) |

Les blocs de ports du pool DetNAT principal sont utilisés. |

Bloc de ports du pool de rafales configuré dans le NAPT dynamique. |

| Pool de sources NAT PBA standard avec pool de rafale de type PBA |

Les blocs de ports du pool PBA principal sont utilisés. |

Bloc de ports du pool de rafales configuré dans PBA. |

| Pool de sources de NAT PBA standard avec pool de rafales dynamique de type NAPT |

Les blocs de ports du pool PBA principal sont utilisés. |

Bloc de ports du pool de rafales configuré dans le NAPT dynamique. |

Méthode de type rafale PBA : PBA prend en charge les modes de fonctionnement APP et non-APP.

-

Mode APP : les ports sont alloués à partir du pool principal. Lorsque la limite d’abonnés dépasse le pool principal, s’il existe des ports disponibles pour la même adresse IP à partir du pool de rafales, de nouvelles sessions sont créées.

-

Mode non-APP : les ports sont alloués à partir du pool principal. Lorsque la limite d’abonnés dépasse le pool principal, de nouvelles sessions sont créées à partir du pool de rafales avec n’importe quelle adresse IP et tout port disponibles.

Méthode de type rafale DetNAT : les ports sont alloués à partir du pool principal. Si la même adresse IP du pool de rafales ou tous les ports disponibles ne sont pas disponibles à partir de la même adresse IP, une nouvelle session est créée avec une autre adresse IP. Si le pool de rafales est configuré avec une adresse IP différente du pool principal, utilise une autre adresse IP du pool de rafales.

Optimiser les performances du NAT à la source

Le NAT source peut être optimisé en fonction des besoins de fonctionnalités et de performances.

Mode de randomisation des ports (par défaut)

Pour les NAT sources et les NAT d’interface basés sur des pools, le mode de randomisation des ports est activé et utilisé par défaut.

Dans ce mode, l’équipement sélectionne les adresses IP par tourniquet, et la sélection des ports est aléatoire. Autrement dit, lorsque l’appareil effectue une traduction NAT, il choisit d’abord l’adresse IP par round robin, puis choisit le port utilisé pour cette adresse IP par randomisation.

Bien que l’attribution aléatoire de numéros de port puisse fournir une protection contre les menaces de sécurité telles que les attaques par empoisonnement DNS, elle peut également affecter les performances et l’utilisation de la mémoire en raison des calculs et des ressources de table NAT impliqués.

Round-Robin Mode

Une méthode de traduction NAT moins gourmande en ressources consiste à utiliser uniquement la méthode d’allocation Round Robin. Alors que la randomisation nécessite un travail de calcul pour chaque port attribué, la méthode Round Robin sélectionne simplement les ports séquentiellement.

Dans ce mode, l’appareil sélectionne à la fois les adresses IP et les ports par tourniquet. Autrement dit, lorsque l’appareil effectue une traduction NAT, il choisit d’abord l’adresse IP par round robin, puis choisit le port utilisé pour cette adresse IP par round robin.

Par exemple, si le pool source ne contient qu’une seule adresse IP :

Lorsque le premier paquet d’un flux arrive (ce qui crée une session), il est traduit en IP1, port N. Les paquets suivants de ce flux sont alloués au même IP/port.

Lorsque le premier paquet d’un nouveau flux arrive, il est traduit en IP1, port N+1, etc.

Si le pool source contient deux adresses IP :

Lorsque le premier paquet d’un flux arrive (ce qui crée une session), il est traduit en IP1, port X. Les paquets suivants de ce flux sont alloués au même IP/port.

Lorsque le premier paquet d’un deuxième flux arrive, il est traduit en IP2, port X.

Lorsque le premier paquet d’un troisième flux arrive, il est traduit en IP1, port X+1.

Lorsque les premiers paquets d’un quatrième flux arrivent, il est traduit en IP2, port X+1, etc.

La configuration

Le mode Round-Robin est activé par défaut, mais le mode de randomisation des ports (également activé) a une priorité plus élevée. Pour utiliser le mode Round Robin, désactivez le mode de randomisation des ports à priorité supérieure, comme suit :

user@host# set security nat source port-randomization disable

Pour désactiver le mode Round Robin (et réactiver la randomisation des ports), supprimez l’instruction de configuration comme suit :

user@host# delete security nat source port-randomization disable

Mode d’affinité de session

Avec les modes indiqués ci-dessus, une session donnée est traitée par la SPU entrante sur la base d’un hachage à 5 uplets (IP source, adresse IP dest, port source, port, protocole). Lorsque le NAT est impliqué, le hachage à 5 uplets sera différent pour la partie sortante de la session et pour la partie retour de la session. Par conséquent, les informations de session NAT sortantes peuvent se trouver dans une SPU, tandis que les informations de session NAT de retour (inverse) peuvent être situées dans une autre SPU. L’objectif du mode affinité de session est de conserver les informations de session de transfert pour le trafic sortant et retour sur la même SPU.

Dans ce mode, l’appareil utilise un algorithme de traduction « Reverse NAT enhancement » pour la sélection d’IP et de ports, afin d’améliorer les performances des sessions NAT et le débit. Le module NAT tente de sélectionner une adresse IP et un port pouvant être utilisés avec l’algorithme de hachage pour s’assurer que la SPU sélectionnée pour les éléments de flux sortant et retour peut être identique.

La configuration

Le mode d’affinité de session est activé par défaut, mais les modes de randomisation des ports et de tourniquet (également activés) ont une priorité plus élevée. Pour utiliser le mode affinité de session, désactivez les modes de randomisation des ports et de tourniquet, comme suit :

user@host# set security nat source port-randomization disable user@host# set security nat source port-round-robin disable

Pour désactiver le mode affinité de session et réactiver le mode Round-Robin ou le mode de randomisation des ports, supprimez l’une des instructions de configuration ou les deux, comme suit :

user@host# delete security nat source port-round-robin disable user@host# delete security nat source port-randomization disable

Notes d’utilisation

Voici quelques remarques et directives concernant le mode d’affinité de session :

Utilisez autant que possible de grands pools de ports NAT (voir les considérations de sécurité ci-dessous)

L’algorithme choisit un port dans la plage de ports configurée. Si aucun port n’est disponible, le port NAT sera attribué en fonction d’une sélection aléatoire.

Le NAT statique et le NAT de destination ne peuvent pas utiliser le mode d’affinité.

Considérations de sécurité

Bien que l’affinité de session améliore les performances en consolidant le transfert des sessions, elle diminue la sécurité dans une certaine mesure puisque l’algorithme sélectionne l’adresse IP et le port en fonction d’un algorithme prédéfini avec des paramètres spécifiques, au lieu d’une pure randomisation. Cela dit, il y a généralement plusieurs ports éligibles parmi lesquels l’algorithme peut choisir et il y a donc toujours un certain degré de randomisation.

La meilleure façon d’atténuer les risques de sécurité est de s’assurer que le numéro de port source utilisé est moins prévisible. En d’autres termes, plus la plage de ressources du pool NAT à partir de laquelle les ports éphémères sont sélectionnés est grande, plus les chances qu’un attaquant devine le numéro de port sélectionné sont faibles. Par conséquent, il est recommandé de configurer de grands pools de ports NAT dans la mesure du possible.

Surveillance des informations NAT source

Objet

Affichez les informations configurées sur les règles de traduction d’adresses réseau (NAT) source, les pools, la NAT persistante et les adresses appariées.

Mesures à prendre

Sélectionnez Monitor>NAT>Source NAT dans l’interface utilisateur J-Web ou entrez les commandes CLI suivantes :

Afficher le résumé de la source NAT de sécurité

show sécurité nat pool source pool-name

show security nat source persistent-nat-table

show security nat source paired-address

Le Tableau 2 décrit les options disponibles pour la surveillance du NAT source.

Champ |

Descriptif |

Mesures à prendre |

|---|---|---|

| Règles | ||

Nom de l’ensemble de règles |

Nom de l’ensemble de règles. |

Sélectionnez tous les ensembles de règles ou un ensemble de règles spécifique à afficher dans la liste. |

Total des règles |

Nombre de règles configurées. |

– |

ID |

Numéro d’ID de la règle. |

– |

Nom |

Nom de la règle . |

– |

De |

Nom de l’instance/zone/interface de routage à partir de laquelle le paquet s’écoule. |

– |

À |

Nom de l’instance/zone/interface de routage vers laquelle le paquet circule. |

– |

Plage d’adresses sources |

Plage d’adresses IP sources dans le pool source. |

– |

Plage d’adresses de destination |

Plage d’adresses IP de destination dans le pool source. |

– |

Ports sources |

Numéros de ports source. |

– |

Protocole IP |

Protocole IP. |

– |

Mesures à prendre |

Action entreprise pour un paquet qui correspond à une règle. |

– |

Type de NAT persistante |

Type de NAT persistant. |

– |

Délai d’inactivité |

Intervalle de délai d’inactivité pour la liaison NAT persistante. |

– |

Seuil d’alarme |

Seuil d’alarme d’utilisation. |

|

Nombre de session max |

Nombre maximal de sessions. |

– |

Sessions (Succ/Échec/Actuel) |

Sessions réussies, échouées et en cours.

|

– |

Traductions Hits |

Nombre de fois qu’une traduction dans la table de traduction est utilisée pour une règle NAT source. |

– |

| Piscines | ||

Nom du pool |

Les noms des piscines. |

Sélectionnez tous les pools ou un pool spécifique à afficher dans la liste. |

Total Pools |

Total des pools ajoutés. |

– |

ID |

ID du pool. |

– |

Nom |

Nom du pool source. |

– |

Plage d’adresses |

Plage d’adresses IP dans le pool source. |

– |

Ports simples/jumeaux |

Nombre de ports simples et jumeaux alloués. |

– |

Port |

Numéro de port source dans le pool. |

– |

Attribution d’adresse |

Affiche le type d’attribution d’adresse. |

– |

Seuil d’alarme |

Seuil d’alarme d’utilisation. |

– |

Facteur de surcharge des ports |

Capacité de surcharge des ports. |

– |

Instance de routage |

Nom de l’instance de routage. |

– |

Nombre total d’adresses |

Nombre total d’adresses IP, d’ensemble d’adresses IP ou d’entrée de carnet d’adresses. |

– |

Base d’adresses hôte |

Adresse de base hôte de la plage d’adresses IP source d’origine. |

– |

Traductions hits |

Nombre de fois qu’une traduction dans la table de traduction est utilisée pour le NAT source. |

– |

| Top 10 des résultats de traduction | ||

Graphique |

Affiche le graphique des 10 principaux résultats de traduction. |

– |

| NAT persistante | ||

| Statistiques de table NAT persistantes | ||

total de la reliure |

Affiche le nombre total de liaisons NAT persistantes pour le FPC. |

– |

Reliure à l’usage |

Nombre de liaisons NAT persistantes utilisées pour le FPC. |

– |

Nombre total d’enœuds |

Nombre total d’énoïdes NAT persistants pour le FPC. |

– |

enode en cours d’utilisation |

Nombre d’énonœuds NAT persistants utilisés pour le FPC. |

– |

| Table NAT persistante | ||

Pool de NAT source |

Nom de la piscine. |

Sélectionnez tous les pools ou un pool spécifique à afficher dans la liste. |

IP interne |

Adresse IP interne. |

Sélectionnez toutes les adresses IP ou une adresse IP spécifique à afficher dans la liste. |

Port interne |

Affiche les ports internes configurés dans le système. |

Sélectionnez le port à afficher dans la liste. |

Protocole interne |

Protocoles internes . |

Sélectionnez tous les protocoles ou un protocole spécifique à afficher dans la liste. |

IP interne |

Adresse IP de transport interne de la session sortante de l’interne vers l’externe. |

– |

Port interne |

Numéro de port de transport interne de la session sortante de l’interne vers l’externe. |

– |

Protocole interne |

Protocole interne de la session sortante de l’interne vers l’externe. |

– |

IP réfléchissante |

Adresse IP traduite de l’adresse IP source. |

– |

Port réfléchissant |

Affiche le numéro traduit du port. |

– |

Protocole de réflexion |

Protocole traduit. |

– |

Pool de NAT source |

Nom du pool NAT source dans lequel la NAT persistante est utilisée. |

– |

Le type |

Type de NAT persistant. |

– |

Heure de départ/Heure de la conf |

La période d’inactivité restante et la valeur de délai d’expiration configurée. |

– |

Nombre de session actuel/Nombre de session max |

Nombre de sessions en cours associées à la liaison NAT persistante et nombre maximal de sessions. |

– |

Règle NAT source |

Nom de la règle de NAT source à laquelle s’applique cette liaison NAT persistante. |

– |

| Table de nœuds externes | ||

IP interne |

Adresse IP de transport interne de la session sortante de l’interne vers l’externe. |

– |

Port interne |

Numéro de port interne de la session sortante de l’interne vers l’externe. |

– |

IP externe |

Adresse IP externe de la session sortante de l’interne vers l’externe. |

– |

Port externe |

Port externe de la session sortante de l’interne vers l’externe. |

– |

Zone |

Zone externe de la session sortante de l’interne vers l’externe. |

– |

| Adresse jumelée | ||

Nom du pool |

Nom de la piscine. |

Sélectionnez tous les pools ou un pool spécifique à afficher dans la liste. |

Adresse spécifiée |

Adresse IP. |

Sélectionnez toutes les adresses, ou sélectionnez l’adresse IP interne ou externe à afficher, puis entrez l’adresse IP. |

Nom du pool |

Affiche le ou les pools sélectionnés. |

– |

Adresse interne |

Affiche l’adresse IP interne. |

– |

Adresse externe |

Affiche l’adresse IP externe. |

– |

| Utilisation des ressources | ||

| Utilisation pour tous les pools sources | ||

Nom du pool |

Nom de la piscine. |

Pour afficher des informations supplémentaires sur l’utilisation des pools de traduction d’adresses de ports (PAT), sélectionnez un nom de pool. Les informations s’affichent sous Détail de l’utilisation des ports pour le pool spécifié. |

Type de piscine |

Type de piscine : PAT ou Non-PAT. |

– |

Facteur de surcharge des ports |

Capacité de surcharge des ports pour les pools PAT. |

– |

Adresse |

Adresses dans le pool. |

– |

Occasion |

Nombre de ressources utilisées dans le pool. Pour les pools sans PAT, le nombre d’adresses IP utilisées s’affiche. Pour les pools PAT, le nombre de ports utilisés est affiché. |

– |

Disponible |

Nombre de ressources disponibles dans le pool. Pour les pools non PAT, le nombre d’adresses IP disponibles est affiché. Pour les pools PAT, le nombre de ports disponibles s’affiche. |

– |

Total |

Nombre de ressources utilisées et disponibles dans le pool. Pour les pools sans PAT, le nombre total d’adresses IP utilisées et disponibles est affiché. Pour les pools PAT, le nombre total de ports utilisés et disponibles est affiché. |

– |

Utilisation |

Pourcentage des ressources utilisées. Pour les pools sans PAT, le pourcentage d’adresses IP utilisées est affiché. Pour les pools PAT, le pourcentage de ports, y compris les ports simples et doubles, est affiché. |

– |

Pic d’utilisation |

Pourcentage des ressources utilisées pendant la date et l’heure de pointe. |

– |

| Détaillez l’utilisation des ports pour un pool spécifié | ||

Nom de l’adresse |

Adresses IP dans le pool de PAT. |

Sélectionnez l’adresse IP pour laquelle vous souhaitez afficher des informations d’utilisation détaillées. |

Indice factoriel |

Numéro d’index. |

– |

Gamme de ports |

Affiche le nombre de ports alloués à la fois. |

– |

Occasion |

Affiche le nombre de ports utilisés. |

– |

Disponible |

Affiche le nombre de ports disponibles. |

– |

Total |

Affiche le nombre de ports utilisés et disponibles. |

– |

Utilisation |

Affiche le pourcentage de ports utilisés pendant la date et l’heure de pointe. |

– |

Surveillez l’utilisation des ports d’abonnés à l’aide d’NAT de classe opérateur

Avant de commencer :

-

Comprenez les instructions relatives à la surveillance de l’utilisation des ports d’abonnés. Lisez Configurer la taille d’allocation du bloc de ports.

Vous pouvez configurer des seuils limites pour surveiller l’utilisation des ports en recevant des notifications lorsque l’utilisation de ports ou de blocs de ports est dépassée. Les modes de déploiement PBA (Port Block Attribution) et Deterministic NAT (DetNAT) sont pris en charge.

Les objets MIB SNMP sont les suivants :

-

jnxJsSrcNatSubThresholdStatus : la source NAT abonné interruption de l’état du seuil

-

jnxJsNatSubscriberIp –Adresse IP de l’abonné

-

jnxJsNAT–MIB NAT

Les messages du journal système sont les suivants :

- RT_SRC_NAT_SUBS_POOL_ALARM_DAMPENING

RT_NAT: RT_SRC_NAT_SUBS_POOL_ALARM_RAISE: Subscriber ip: 10.0.0.1, Source NAT pool: pool-name, Pool type: PBA, threshold: 90%, current: 100% - RT_SRC_NAT_SUBS_POOL_ALARM_CLEAR

RT_NAT: RT_SRC_NAT_SUBS_POOL_ALARM_CLEAR: Subscriber ip: 10.0.0.1, Source NAT pool: pool-name, Pool type: PBA, threshold: 50%, current: 25% - RT_SRC_NAT_SUBS_POOL_ALARM_RAISE

RT_NAT: RT_SRC_NAT_SUBS_POOL_ALARM_DAMPENING: Subscriber IP: 10.1.1.2, NAT pool: pool-name, threshold alarm [raise, clear] suppressed for 2 times in last 10 seconds

Présentation de la configuration du NAT source

Les principales tâches de configuration pour le NAT source sont les suivantes :

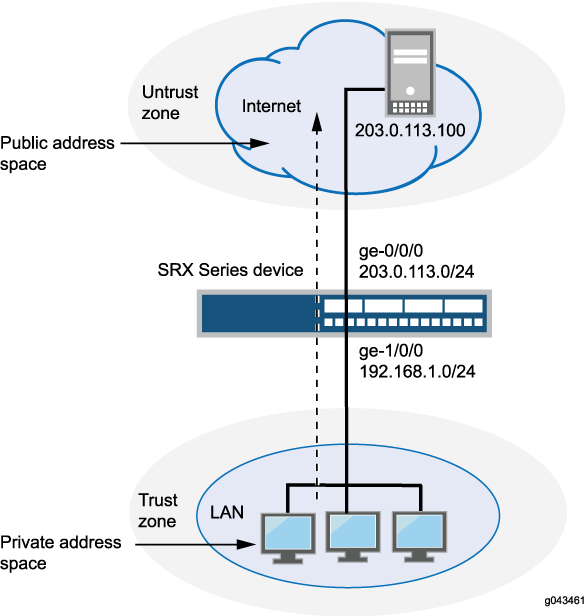

Exemple : Configuration du NAT source pour la traduction d’interface de sortie

Cet exemple décrit comment configurer un mappage NAT source d’adresses privées à l’adresse publique d’une interface de sortie.

Exigences

Avant de commencer :

Configurez les interfaces réseau de l’appareil. Voir Guide de l’utilisateur des interfaces pour les équipements de sécurité.

Créez des zones de sécurité et attribuez-leur des interfaces. Voir Présentation des zones de sécurité.

Vue d’ensemble

Cet exemple utilise la zone de sécurité approuvée pour l’espace d’adressage privé et la zone de sécurité non approuvée pour l’espace d’adressage public. Sur la Figure 1, les appareils avec des adresses privées dans la zone de confiance accèdent à un réseau public via l’interface de sortie ge-0/0/0. Pour les paquets qui pénètrent dans l’équipement de sécurité de Juniper Networks à partir de la zone approuvée avec une adresse de destination dans la zone non approuvée, l’adresse IP source est traduite en adresse IP de l’interface de sortie.

Aucun pool de sources NAT n’est requis pour les NAT sources utilisant une interface de sortie. Il n’est pas nécessaire de configurer l’ARP de proxy pour l’interface de sortie.

Cet exemple décrit les configurations suivantes :

Ensemble

rs1de règles NAT source avec une règler1pour faire correspondre n’importe quel paquet de la zone approuvée à la zone non approuvée. Pour faire correspondre les paquets, l’adresse source est traduite en adresse IP de l’interface de sortie.Des stratégies de sécurité pour autoriser le trafic de la zone approuvée vers la zone non approuvée.

La configuration

Procédure

Configuration rapide de la CLI

Pour configurer rapidement cet exemple, copiez les commandes suivantes, collez-les dans un fichier texte, supprimez les sauts de ligne, modifiez tous les détails nécessaires pour qu’ils correspondent à votre configuration réseau, copiez et collez les commandes dans la CLI au niveau de la [edit] hiérarchie, puis entrez commit en mode configuration.

set security nat source rule-set rs1 from zone trust set security nat source rule-set rs1 to zone untrust set security nat source rule-set rs1 rule r1 match source-address 0.0.0.0/0 set security nat source rule-set rs1 rule r1 match destination-address 0.0.0.0/0 set security nat source rule-set rs1 rule r1 then source-nat interface set security policies from-zone trust to-zone untrust policy internet-access match source-address any set security policies from-zone trust to-zone untrust policy internet-access match destination-address any set security policies from-zone trust to-zone untrust policy internet-access match application any set security policies from-zone trust to-zone untrust policy internet-access then permit

Procédure étape par étape

L’exemple suivant vous oblige à naviguer à travers différents niveaux de la hiérarchie de configuration. Pour obtenir des instructions sur la procédure à suivre, consultez Utilisation de l’éditeur CLI en mode configuration.

Pour configurer une traduction NAT source vers une interface de sortie :

Créez un ensemble de règles NAT source.

[edit security nat source] user@host# set rule-set rs1 from zone trust user@host# set rule-set rs1 to zone untrust

Configurez une règle qui fait correspondre les paquets et traduit l’adresse source en adresse de l’interface de sortie.

[edit security nat source] user@host# set rule-set rs1 rule r1 match source-address 0.0.0.0/0 user@host# set rule-set rs1 rule r1 match destination-address 0.0.0.0/0 user@host# set rule-set rs1 rule r1 then source-nat interface

Configurez une stratégie de sécurité qui autorise le trafic de la zone approuvée vers la zone non approuvée.

[edit security policies from-zone trust to-zone untrust] user@host# set policy internet-access match source-address any destination-address any application any user@host# set policy internet-access then permit

Résultats

En mode configuration, confirmez votre configuration en entrant les show security nat commandes and show security policies . Si la sortie n’affiche pas la configuration prévue, répétez les instructions de configuration de cet exemple pour la corriger.

[edit]

user@host# show security nat

source {

rule-set rs1 {

from zone trust;

to zone untrust;

rule r1 {

match {

source-address 0.0.0.0/0;

destination-address 0.0.0.0/0;

}

then {

source-nat {

interface;

}

}

}

}

}

user@host# show security policies

from-zone trust to-zone untrust {

policy internet-access {

match {

source-address any;

destination-address any;

application any;

}

then {

permit;

}

}

}

Si vous avez terminé de configurer l’appareil, entrez en commit mode configuration.

Vérification

Pour confirmer que la configuration fonctionne correctement, effectuez les tâches suivantes :

- Vérification de l’utilisation des règles NAT source

- Vérification de l’application NAT pour le trafic

Vérification de l’utilisation des règles NAT source

Objet

Vérifiez qu’il existe du trafic correspondant à la règle NAT source.

Mesures à prendre

À partir du mode opérationnel, entrez la show security nat source rule all commande. Affichez le champ Accès à la traduction pour vérifier le trafic qui correspond à la règle.

Vérification de l’application NAT pour le trafic

Objet

Vérifiez que le NAT est appliqué au trafic spécifié.

Mesures à prendre

À partir du mode opérationnel, entrez la show security flow session commande.

Exemple : Configuration de la solution NAT source pour la traduction d’adresse unique

Cet exemple décrit comment configurer un mappage NAT source d’une adresse privée unique à une adresse publique.

Exigences

Avant de commencer :

Configurez les interfaces réseau de l’appareil. Voir Guide de l’utilisateur des interfaces pour les équipements de sécurité.

Créez des zones de sécurité et attribuez-leur des interfaces. Voir Présentation des zones de sécurité.

Vue d’ensemble

Cet exemple utilise la zone de sécurité approuvée pour l’espace d’adressage privé et la zone de sécurité non approuvée pour l’espace d’adressage public. Sur la Figure 2, un appareil avec l’adresse privée 192.168.1.200 dans la zone de confiance accède à un réseau public. Pour les paquets envoyés par l’appareil à une adresse de destination dans la zone non approuvée, l’équipement de sécurité de Juniper Networks traduit l’adresse IP source en adresse IP publique 203.0.113.200/32.

Cet exemple décrit les configurations suivantes :

Source NAT pool

src-nat-pool-1contenant l’adresse IP 203.0.113.200/32.Ensemble

rs1de règles NAT source avec une règler1pour faire correspondre les paquets de la zone approuvée à la zone non approuvée avec l’adresse IP source 192.168.1.200/32. Pour faire correspondre les paquets, l’adresse source est traduite en adresse IP danssrc-nat-pool-1le pool.ARP de proxy pour l’adresse 203.0.113.200 sur l’interface ge-0/0/0.0. Cela permet à l’équipement de sécurité de Juniper Networks de répondre aux requêtes ARP reçues sur l’interface de cette adresse.

Des stratégies de sécurité pour autoriser le trafic de la zone approuvée vers la zone non approuvée.

La configuration

Procédure

Configuration rapide de la CLI

Pour configurer rapidement cet exemple, copiez les commandes suivantes, collez-les dans un fichier texte, supprimez les sauts de ligne, modifiez tous les détails nécessaires pour qu’ils correspondent à votre configuration réseau, copiez et collez les commandes dans la CLI au niveau de la [edit] hiérarchie, puis entrez commit en mode configuration.

set security nat source pool src-nat-pool-1 address 203.0.113.200/32 set security nat source rule-set rs1 from zone trust set security nat source rule-set rs1 to zone untrust set security nat source rule-set rs1 rule r1 match source-address 192.168.1.200/32 set security nat source rule-set rs1 rule r1 then source-nat pool src-nat-pool-1 set security nat proxy-arp interface ge-0/0/0.0 address 203.0.113.200/32 set security policies from-zone trust to-zone untrust policy internet-access match source-address any set security policies from-zone trust to-zone untrust policy internet-access match destination-address any set security policies from-zone trust to-zone untrust policy internet-access match application any set security policies from-zone trust to-zone untrust policy internet-access then permit

Procédure étape par étape

L’exemple suivant vous oblige à naviguer à travers différents niveaux de la hiérarchie de configuration. Pour obtenir des instructions sur la procédure à suivre, consultez Utilisation de l’éditeur CLI en mode configuration.

Pour configurer une traduction NAT source pour une seule adresse IP :

Créez un pool NAT source.

[edit security nat source] user@host# set pool src-nat-pool-1 address 203.0.113.200/32

Créez un ensemble de règles NAT source.

[edit security nat source] user@host# set rule-set rs1 from zone trust user@host# set rule-set rs1 to zone untrust

Configurez une règle qui correspond aux paquets et traduit l’adresse source en adresse dans le pool.

[edit security nat source] user@host# set rule-set rs1 rule r1 match source-address 192.168.1.200/32 user@host# set rule-set rs1 rule r1 then source-nat pool src-nat-pool-1

Configurez l’ARP du proxy.

[edit security nat] user@host# set proxy-arp interface ge-0/0/0.0 address 203.0.113.200

Configurez une stratégie de sécurité qui autorise le trafic de la zone approuvée vers la zone non approuvée.

[edit security policies from-zone trust to-zone untrust] user@host# set policy internet-access match source-address any destination-address any application any user@host# set policy internet-access then permit

Résultats

En mode configuration, confirmez votre configuration en entrant les show security nat commandes and show security policies . Si la sortie n’affiche pas la configuration prévue, répétez les instructions de configuration de cet exemple pour la corriger.

[edit]

user@host# show security nat

source {

pool src-nat-pool-1 {

address {

203.0.113.200/32;

}

}

rule-set rs1 {

from zone trust;

to zone untrust;

rule r1 {

match {

source-address 192.168.1.200/32;

}

then {

source-nat {

pool {

src-nat-pool-1;

}

}

}

}

}

}

proxy-arp {

interface ge-0/0/0.0 {

address {

203.0.113.200/32;

}

}

}

user@host# show security policies

from-zone trust to-zone untrust {

policy internet-access {

match {

source-address any;

destination-address any;

application any;

}

then {

permit;

}

}

}

Si vous avez terminé de configurer l’appareil, entrez en commit mode configuration.

Vérification

Pour confirmer que la configuration fonctionne correctement, effectuez les tâches suivantes :

- Vérification de l’utilisation du pool de NAT source

- Vérification de l’utilisation des règles NAT source

- Vérification de l’application NAT pour le trafic

Vérification de l’utilisation du pool de NAT source

Objet

Vérifiez qu’il existe du trafic à l’aide des adresses IP du pool NAT source.

Mesures à prendre

À partir du mode opérationnel, entrez la show security nat source pool all commande. Affichez le champ Accès à la traduction pour vérifier le trafic utilisant les adresses IP du pool.

Vérification de l’utilisation des règles NAT source

Objet

Vérifiez qu’il existe du trafic correspondant à la règle NAT source.

Mesures à prendre

À partir du mode opérationnel, entrez la show security nat source rule all commande. Affichez le champ Accès à la traduction pour vérifier le trafic qui correspond à la règle.

Vérification de l’application NAT pour le trafic

Objet

Vérifiez que le NAT est appliqué au trafic spécifié.

Mesures à prendre

À partir du mode opérationnel, entrez la show security flow session commande.

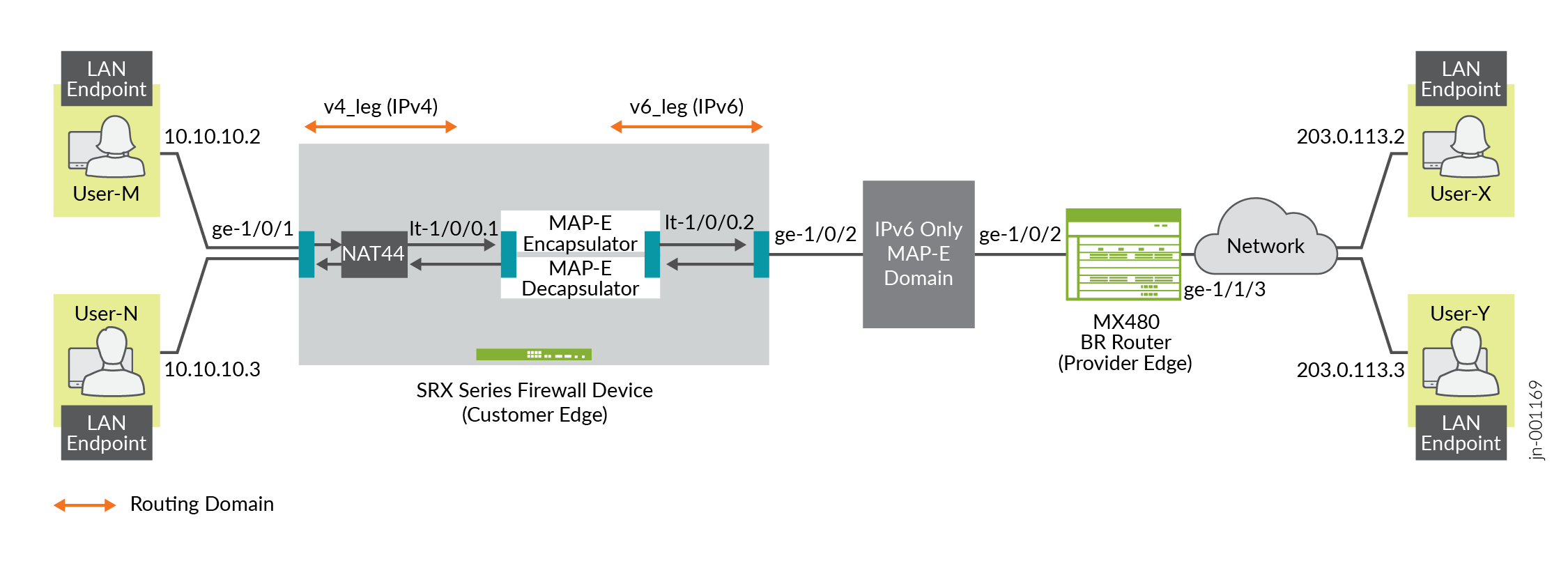

Exemple : configuration de MAP-E sur des pare-feu SRX Series

Utilisez cet exemple de configuration pour configurer la fonctionnalité MAP-E (Mappage of Address and Port with Encapsulation) sur les pare-feu SRX Series.

| Temps de lecture |

Moins d’une heure |

| Temps de configuration |

Moins d’une heure |

- Exemples de prérequis

- Avant de commencer

- Aperçu fonctionnel

- Présentation de la topologie

- Illustration de la topologie

- Configuration étape par étape sur le pare-feu SRX Series en tant qu’appareil MAP-E CE

- Configuration étape par étape sur un équipement MX Series en tant que périphérique BR

- Vérification

- Annexe 1 : Définir des commandes sur tous les appareils

- Annexe 2 : Afficher les résultats de configuration sur tous les appareils

Exemples de prérequis

| Exigences matérielles |

® Pare-feu SRX1500 Juniper Networks ou modèles d’appareils de rang inférieur ou Pare-feu virtuel vSRX Juniper Networks® (vSRX3.0) |

| Logiciels exigences |

Junos OS version 19.4R1 ou ultérieure. |

Avant de commencer

| Avantages |

|

| En savoir plus |

Comprendre le mappage d’adresses et de ports avec encapsulation (MAP-E) |

| Expérience pratique |

Bac à sable vLab : NAT - Source et destination |

| Pour en savoir plus |

Configuration de MAP-E sur les équipements NFX SeriesComprendre le mappage d’adresses et de ports avec encapsulation (MAP-E)Mappage d’adresse et de port avec encapsulation (MAP-E) pour les services de nouvelle génération |

Aperçu fonctionnel

MAP-E transporte des paquets IPv4 sur un réseau IPv6. Un réseau MAP-E contient deux types d’appareils :

-

MAP-E Customer Edge (CE) : ces équipements CE à double empilement prennent en charge IPv4 et IPv6. Ils peuvent également effectuer la traduction d’adresses réseau et de ports (NAPT).

-

Border Relay (BR) MAP-E : l’appareil CE connecte un hôte IPv4 privé et un équipement BR sur un domaine réseau compatible IPv6 uniquement.

Le Tableau 6 fournit un résumé rapide des composants de configuration déployés dans cet exemple.

| Technologies utilisées |

|

| Tâches de vérification primaire |

Une fois la configuration MAP-E terminée sur un pare-feu SRX Series, vous pouvez vérifier l’état de la configuration MAP-E. |

Présentation de la topologie

Cette topologie présente le processus de configuration de la fonctionnalité MAP-E CE sur les pare-feu SRX Series. Elle décrit également l’encapsulation et le transport de paquets IPv4 provenant d’équipements MAP-E CE. La configuration déplace ces paquets via un tunnel IPv4 sur IPv6 vers les équipements MAP-E, PE et BR. Les paquets sont ensuite détunnelisés dans une topologie de routage IPv6 pour un traitement ultérieur. Un équipement MX Series à double pile, connecté à la fois à un réseau IPv4 public et à un réseau IPv6 MAP-E, sert de périphérique MAP-E BR.

| Nom d’hôte |

Rôle |

Fonction |

|---|---|---|

| Point de terminaison LAN |

Appareils réseau de l’utilisateur final. |

Se connecte au réseau IPv4. |

| Pare-feu SRX Series |

Connecte le routeur BR et les équipements réseau de l’utilisateur final. |

Prend en charge la connectivité à un grand nombre d’abonnés IPv4 sur le réseau d’accès IPv6 du FAI. |

| Routeur BR |

Connecte le réseau IPv4 et le pare-feu SRX Series. |

Un équipement BR possède au moins une interface compatible IPv6 et une interface IPv4 connectée au réseau IPv4 natif. |

Illustration de la topologie

SRX Series

SRX Series

Configuration étape par étape sur le pare-feu SRX Series en tant qu’appareil MAP-E CE

Pour obtenir des exemples complets de configurations sur le DUT, voir :

Configuration étape par étape sur un équipement MX Series en tant que périphérique BR

Pour configurer un équipement MX Series en tant que périphérique BR :

Vérification

Cette section fournit une liste de commandes show que vous pouvez utiliser pour vérifier la fonctionnalité dans cet exemple.

Vous devez établir une session SSH sur les terminaux pour générer une sortie CLI.

| Commande |

Tâche de vérification |

|---|---|

show security flow session |

|

show security softwires map-e domain mapce1 |

Vérifiez le domaine MAP-E |

show security nat source rule all |

|

show security nat source pool all |

|

show security nat source summary |

|

show security nat source persistent-nat-table all |

|

show services inline softwire statistics mape |

Vérifiez les statistiques Softwire sur l’équipement MX Series |

- Vérification de la session de flux

- Vérifiez le domaine MAP-E

- Vérifiez la règle de source NAT

- Vérifiez le pool source NAT

- Vérifiez le résumé de la source NAT

- Vérifiez la table NAT persistante

- Vérifiez les statistiques Softwire sur l’équipement MX Series

Vérification de la session de flux

Objet

Vérifiez la session de flux de paquets.

Mesures à prendre

En mode opérationnel, entrez la show security flow session commande pour afficher le flux de paquets.

user@srx> show security flow session Session ID: 134218806, Policy name: my_ce/4, Timeout: 1800, Valid In: 10.10.10.2/57630 --> 203.0.113.2/22;tcp, Conn Tag: 0x0, If: ge-1/0/1.0, Pkts: 50, Bytes: 5797, Out: 203.0.113.2/22 --> 192.0.2.18/20691;tcp, Conn Tag: 0x0, If: lt-1/0/0.1, Pkts: 33, Bytes: 5697, Session ID: 134218807, Policy name: my_ce/4, Timeout: 1800, Valid In: 2001:db8:12:3400:c0:2:1200:3400/1 --> 2001:db8::a/1;ipip, Conn Tag: 0x0, If: lt-1/0/0.2, Pkts: 50, Bytes: 7797, Out: 2001:db8::a/1 --> 2001:db8:12:3400:c0:2:1200:3400/1;ipip, Conn Tag: 0x0, If: ge-1/0/2.0, Pkts: 33, Bytes: 7017, Total sessions: 2

Signification

L’exemple de sortie confirme que la session de flux de paquets est terminée.

Vérifiez le domaine MAP-E

Objet

Vérifiez si les adresses IPv4 et IPv6 sont correctement configurées.

Mesures à prendre

En mode opérationnel, entrez la show security softwires map-e domain mapce1 commande pour afficher les adresses IPv4 et IPv6.

user@srx> show security softwires map-e domain mapce1

Role : CE

Version : 3

Domain Name : mapce1

BR Address : 2001:db8::a/128

End User Ipv6 prefix : 2001:db8:12:3400::/56

BMR Mapping Rule :

Rule Name : bmr

Rule Ipv4 Prefix : 192.0.2.0/24

Rule Ipv6 Prefix : 2001:db8::/40

PSID offset : 6

PSID length : 8

EA bit length : 16

Port SetID : 0x34

MAP-E Ipv4 address : 192.0.2.18/32

MAP-E Ipv6 address : 2001:db8:12:3400:c0:2:1200:3400

Signification

L’exemple de sortie affiche les adresses IPv4 et IPv6 configurées.

Vérifiez la règle de source NAT

Objet

Afficher les détails de la règle source NAT.

Mesures à prendre

En mode opérationnel, entrez la show security nat source rule all commande pour afficher les règles de source NAT.

user@srx> show security nat source rule all

Total rules: 1

Total referenced IPv4/IPv6 ip-prefixes: 5/0

source NAT rule: r1

Rule-set : mape

Rule-Id : 1

Rule position : 1

From zone : v4zone

To interface : lt-1/0/0.1

: ge-1/0/1.0

Match

Source addresses : 10.10.10.0 - 10.10.10.255

Destination addresses : 10.10.10.0 - 10.10.10.255

198.51.100.0 - 198.51.100.255

203.0.113.0 - 203.0.113.255

192.0.2.0 - 192.0.2.255

Action : my_mape

Persistent NAT type : any-remote-host

Persistent NAT mapping type : address-port-mapping

Inactivity timeout : 300

Max session number : 30

Translation hits : 1

Successful sessions : 1

Failed sessions : 0

Number of sessions : 1

Signification

L’exemple de sortie affiche les règles de source NAT configurées.

Vérifiez le pool source NAT

Objet

Afficher les détails du pool source de NAT.

Mesures à prendre

En mode opérationnel, entrez la show security nat source pool all commande pour afficher le pool source NAT.

user@srx> show security nat source pool all

Total pools: 1

Pool name : my_mape

Pool id : 4

Routing instance : default

Host address base : 0.0.0.0

Map-e domain name : mapce1

Map-e rule name : bmr

PSID offset : 6

PSID length : 8

PSID : 0x34

Port overloading : 1

Address assignment : no-paired

Total addresses : 1

Translation hits : 1

Address range Single Ports Twin Ports

192.0.2.18 - 192.0.2.18 1 0

Total used ports : 1 0

Signification

L’exemple de sortie affiche le pool source NAT configuré.

Vérifiez le résumé de la source NAT

Objet

Voir le résumé de la source NAT.

Mesures à prendre

En mode opérationnel, entrez la show security nat source summary commande pour afficher les détails de la source NAT.

user@srx> show security nat source summary

show security nat source summary

Total port number usage for port translation pool: 252

Maximum port number for port translation pool: 134217728

Total pools: 1

Pool Address Routing PAT Total

Name Range Instance Address

my_mape 192.0.2.18-192.0.2.18 default yes 1

Total rules: 1

Rule name : r1

Rule set : mape

Action : my_mape

From : v4zone To : lt-0/0/0.1

Rule name : r1

To : ge-0/0/7.0

Signification

L’exemple de sortie affiche les détails de la source NAT configurée.

Vérifiez la table NAT persistante

Objet

Afficher le tableau des NAT persistants.

Mesures à prendre

En mode opérationnel, entrez la show security nat source persistent-nat-table all commande pour afficher la table NAT persistante.

user@srx> show security nat source persistent-nat-table all Internal Reflective Source Type Left_time/ Curr_Sess_Num/ Source In_IP In_Port I_Proto Ref_IP Ref_Port R_Proto NAT Pool Conf_time Max_Sess_Num NAT Rule 10.10.10.2 57630 tcp 192.0.2.18 20691 tcp my_mape any-remote-host -/300 1/30 r1

Signification

L’exemple de sortie affiche la table NAT persistante.

Vérifiez les statistiques Softwire sur l’équipement MX Series

Objet

Consultez les statistiques de softwire sur l’équipement MX Series.

Mesures à prendre

En mode opérationnel, entrez la show services inline softwire statistics mape commande permettant d’afficher les statistiques de câblage logiciel sur l’équipement MX Series.

user@host> show services inline softwire statistics mape

Service PIC Name si-1/0/0

Control Plane Statistics

MAPE ICMPv6 echo requests to softwire concentrator 0

MAPE ICMPv6 echo responses from softwire concentrator 0

MAPE Dropped ICMPv6 packets to softwire concentrator 0

Data Plane Statistics (v6-to-v4) Packets Bytes

MAPE decaps 15034 1388760

MAPE ICMP decap errors 0 0

MAPE decap spoof errors 0 0

MAPE v6 reassembled 0 0

MAPE dropped v6 fragments 0 0

MAPE v6 unsupp protocol drops 0 0

Data Plane Statistics (v4-to-v6) Packets Bytes

MAPE encaps 149544 223527457

MAPE ICMP encap errors 0 0

MAPE v6 mtu errors 0 0

MAPE v4 reassembled 0 0

MAPE dropped v4 fragments 0 0

Signification

L’exemple de sortie affiche les statistiques de softwire sur le périphérique MX Series.

Annexe 1 : Définir des commandes sur tous les appareils

Définir la sortie de commande sur tous les appareils.

Définir des commandes sur l’appareil MAP-E CE

set security policies global policy my_ce match source-address any set security policies global policy my_ce match destination-address any set security policies global policy my_ce match application any set security policies global policy my_ce then permit set security policies default-policy permit-all set security zones security-zone v4zone host-inbound-traffic system-services all set security zones security-zone v4zone host-inbound-traffic protocols all set security zones security-zone v4zone interfaces ge-1/0/1.0 set security zones security-zone v4zone interfaces lt-1/0/0.1 set security zones security-zone v6zone host-inbound-traffic system-services all set security zones security-zone v6zone host-inbound-traffic protocols all set security zones security-zone v6zone interfaces ge-1/0/2.0 set security zones security-zone v6zone interfaces lt-1/0/0.2 set interfaces ge-1/0/1 unit 0 family inet address 10.10.10.1/24 set interfaces ge-1/0/2 mtu 9192 set interfaces ge-1/0/2 unit 0 family inet6 address 2001:db8:ffff::1/64 set interfaces lt-1/0/0 mtu 9192 set interfaces lt-1/0/0 unit 1 encapsulation ethernet set interfaces lt-1/0/0 unit 1 peer-unit 2 set interfaces lt-1/0/0 unit 1 family inet address 172.16.100.1/24 set interfaces lt-1/0/0 unit 1 family inet6 address 2001:db8:fffe::1/64 set interfaces lt-1/0/0 unit 2 encapsulation ethernet set interfaces lt-1/0/0 unit 2 peer-unit 1 set interfaces lt-1/0/0 unit 2 family inet address 172.16.100.2/24 set interfaces lt-1/0/0 unit 2 family inet6 address 2001:db8:fffe::2/64 set routing-instances v4_leg routing-options rib v4_leg.inet.0 static route 198.51.100.0/24 next-hop 172.16.100.2 set routing-instances v4_leg routing-options rib v4_leg.inet.0 static route 203.0.113.0/24 next-hop 172.16.100.2 set routing-instances v4_leg routing-options rib v4_leg.inet.0 static route 192.0.2.0/24 next-hop 172.16.100.2 set routing-instances v4_leg instance-type virtual-router set routing-instances v4_leg interface lt-1/0/0.1 set routing-instances v4_leg interface ge-1/0/1.0 set routing-instances v6_leg routing-options rib v6_leg.inet.0 static route 10.10.10.0/24 next-hop 172.16.100.1 set routing-instances v6_leg routing-options rib v6_leg.inet6.0 static route 2001:db8::a/128 next-hop 2001:db8:ffff::9 set routing-instances v6_leg routing-options rib v6_leg.inet6.0 static route 2001:db8:0012:3500::/56 next-hop 2001:db8:ffff::2 set routing-instances v6_leg routing-options rib v6_leg.inet6.0 static route 2001:db8:0012:3400::/56 next-hop 2001:db8:fffe::1 set routing-instances v6_leg instance-type virtual-router set routing-instances v6_leg interface lt-1/0/0.2 set routing-instances v6_leg interface ge-1/0/2.0 set security softwires map-e mapce1 br-address 2001:db8::a/128 set security softwires map-e mapce1 end-user-prefix 2001:db8:0012:3400::/56 set security softwires map-e mapce1 rule bmr rule-type BMR set security softwires map-e mapce1 rule bmr ipv4-prefix 192.0.2.0/24 set security softwires map-e mapce1 rule bmr ipv6-prefix 2001:db8::/40 set security softwires map-e mapce1 rule bmr ea-bits-length 16 set security softwires map-e mapce1 rule bmr psid-offset 6 set security softwires map-e mapce1 role CE set security softwires map-e mapce1 version 3 set security nat source pool my_mape allocation-domain mapce1 set security nat source pool my_mape allocation-domain allocation-rule bmr set security nat source rule-set mape from zone v4zone set security nat source rule-set mape to interface lt-1/0/0.1 set security nat source rule-set mape to interface ge-1/0/1.0 set security nat source rule-set mape rule r1 match source-address 10.10.10.0/24 set security nat source rule-set mape rule r1 match destination-address 10.10.10.0/24 set security nat source rule-set mape rule r1 match destination-address 198.51.100.0/24 set security nat source rule-set mape rule r1 match destination-address 203.0.113.0/24 set security nat source rule-set mape rule r1 match destination-address 192.0.2.0/24 set security nat source rule-set mape rule r1 then source-nat pool my_mape set security nat source rule-set mape rule r1 then source-nat pool persistent-nat permit any-remote-host

Définir des commandes sur l’équipement BR

set services service-set ss1 softwire-rules sw-rule1 set services service-set ss1 next-hop-service inside-service-interface si-1/0/0.1 set services service-set ss1 next-hop-service outside-service-interface si-1/0/0.2 set services softwire softwire-concentrator map-e mape-domain-1 softwire-address 2001:db8::a set services softwire softwire-concentrator map-e mape-domain-1 ipv4-prefix 192.0.2.0/24 set services softwire softwire-concentrator map-e mape-domain-1 mape-prefix 2001:db8::/40 set services softwire softwire-concentrator map-e mape-domain-1 ea-bits-len 16 set services softwire softwire-concentrator map-e mape-domain-1 psid-offset 6 set services softwire softwire-concentrator map-e mape-domain-1 psid-length 8 set services softwire softwire-concentrator map-e mape-domain-1 mtu-v6 9192 set services softwire softwire-concentrator map-e mape-domain-1 version-03 set services softwire softwire-concentrator map-e mape-domain-1 v4-reassembly set services softwire softwire-concentrator map-e mape-domain-1 v6-reassembly set services softwire softwire-concentrator map-e mape-domain-1 disable-auto-route set services softwire rule sw-rule1 match-direction input set services softwire rule sw-rule1 term t1 then map-e mape-domain-1 set interfaces si-1/0/0 unit 1 family inet6 set interfaces si-1/0/0 unit 1 service-domain inside set interfaces si-1/0/0 unit 2 family inet set interfaces si-1/0/0 unit 2 service-domain outside set interfaces ge-1/1/2 mtu 9192 set interfaces ge-1/1/2 unit 0 family inet6 address 2001:db8:ffff::9/64 set interfaces ge-1/1/3 unit 0 family inet address 203.0.113.1/24 set routing-options rib inet6.0 static route 2001:db8::/40 next-hop si-1/0/0.1 set routing-options rib inet6.0 static route 2001:db8:0012:3400::/56 next-hop 2001:db8:ffff::1 set routing-options rib inet6.0 static route 2001:db8:0012:3500::/56 next-hop 2001:db8:ffff::2 set routing-options static route 192.0.2.0/24 next-hop si-1/0/0.2 set routing-options static route 198.51.100.0/24 next-hop si-1/0/0.2 set routing-options static route 203.0.113.0/24 next-hop si-1/0/0.2

Annexe 2 : Afficher les résultats de configuration sur tous les appareils

Afficher la sortie de commande sur tous les appareils.

Commandes d’affichage sur l’appareil MAP-E CE

En mode configuration, confirmez votre configuration en entrant les show security policiescommandes , , show security softwiresshow routing-instancesshow security zonesshow interfaces, et .show security nat source Si la sortie n’affiche pas la configuration prévue, répétez les instructions de configuration de cet exemple pour la corriger.

user@srx# show security policies

global {

policy my_ce {

match {

source-address any;

destination-address any;

application any;

}

then {

permit;

}

}

}

default-policy {

permit-all;

}

user@srx# show security zones

security-zone v4zone {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

interfaces {

ge-1/0/1.0;

lt-1/0/0.1;

}

}

security-zone v6zone {

host-inbound-traffic {

system-services {

all;

}

protocols {

all;

}

}

interfaces {

ge-1/0/2.0;

lt-1/0/0.2;

}

}

user@srx# show interfaces

lt-1/0/0 {

mtu 9192;

unit 1 {

encapsulation ethernet;

peer-unit 2;

family inet {

address 172.16.100.1/24;

}

family inet6 {

address 2001:db8:fffe::1/64;

}

}

unit 2 {

encapsulation ethernet;

peer-unit 1;

family inet {

address 172.16.100.2/24;

}

family inet6 {

address 2001:db8:fffe::2/64;

}

}

}

ge-1/0/1 {

unit 0 {

family inet {

address 10.10.10.1/24;

}

}

}

ge-1/0/2 {

mtu 9192;

unit 0 {

family inet6 {

address 2001:db8:ffff::1/64;

}

}

}

user@srx# show routing-instances

v4_leg {

instance-type virtual-router;

routing-options {

rib v4_leg.inet.0 {

static {

route 192.0.2.0/24 next-hop 172.16.100.2;

route 198.51.100.0/24 next-hop 172.16.100.2;

route 203.0.113.0/24 next-hop 172.16.100.2;

}

}

}

interface lt-1/0/0.1;

interface ge-1/0/1.0;

}

v6_leg {

instance-type virtual-router;

routing-options {

rib v6_leg.inet.0 {

static {

route 10.10.10.0/24 next-hop 172.16.100.1;

}

}

rib v6_leg.inet6.0 {

static {

route 2001:db8::a/128 next-hop 2001:db8:ffff::9;

route 2001:db8:0012:3400::/56 next-hop 2001:db8:fffe::1;

route 2001:db8:0012:3500::/56 next-hop 2001:db8:ffff::2;

}

}

}

interface lt-1/0/0.2;

interface ge-1/0/2.0;

}

user@srx# show security softwires

map-e mapce1 {

br-address "$9$AodDuIEhSrlvWB1Yg4aiH.P5T/CEcyeWLz3EcyrvMaZGU.P"; ## SECRET-DATA

end-user-prefix {

2001:db8:0012:3400::/56;

}

rule bmr {

rule-type BMR;

ipv4-prefix "$9$WVnL-VJGDH.PY2P5z6CAvW8xdbwYgDikY2QF"; ## SECRET-DATA

ipv6-prefix "$9$O4LbISrlKMWX7hcaZGDmPTz3np0rev87-hcs2g4ZG"; ## SECRET-DATA

ea-bits-length 16; ## SECRET-DATA

psid-offset "$9$y8NeLx"; ## SECRET-DATA

}

role CE;

version 3;

}

user@srx# show security nat source

pool my_mape {

allocation-domain mapce1 allocation-rule bmr;

}

rule-set mape {

from zone v4zone;

to interface [ lt-1/0/0.1 ge-1/0/1.0 ];

rule r1 {

match {

source-address 10.10.10.0/24;

destination-address [ 10.10.10.0/24 198.51.100.0/24 203.0.113.0/24 192.0.2.0/24 ];

}

then {

source-nat {

pool {

my_mape;

persistent-nat {

permit any-remote-host;

}

}

}

}

}

}

Commandes d’affichage sur l’équipement BR

En mode configuration, confirmez votre configuration en entrant les show servicescommandes , show interfaceset . show routing-options Si la sortie n’affiche pas la configuration prévue, répétez les instructions de configuration de cet exemple pour la corriger.

user@router# show services

service-set ss1 {

softwire-rules sw-rule1;

next-hop-service {

inside-service-interface si-1/0/0.1;

outside-service-interface si-1/0/0.2;

}

}

softwire {

softwire-concentrator {

map-e mape-domain-1 {

softwire-address 2001:db8::a;

ipv4-prefix 192.0.2.0/24;

mape-prefix 2001:db8::/40;

ea-bits-len 16;

psid-offset 6;

psid-length 8;

mtu-v6 9192;

version-03;

v4-reassembly;

v6-reassembly;

disable-auto-route;

}

}

rule sw-rule1 {

match-direction input;

term t1 {

then {

map-e mape-domain-1;

}

}

}

}

user@router# show interfaces

lt-0/0/10 {

unit 0 {

encapsulation vlan-bridge;

vlan-id 10;

peer-unit 1;

}

}

si-1/0/0 {

unit 1 {

family inet6;

service-domain inside;

}

unit 2 {

family inet;

service-domain outside;

}

}

ge-1/1/2 {

mtu 9192;

unit 0 {

family inet6 {

address 2001:db8:ffff::9/64;

}

}

}

ge-1/1/3 {

unit 0 {

family inet {

address 203.0.113.1/24;

}

}

}

ge-1/3/11 {

unit 0 {

family inet {

address 10.0.1.2/30;

}

family mpls;

}

}

irb {

unit 0 {

family inet {

address 192.0.2.1/24;

}

}

}

lo0 {

apply-groups-except global;

unit 0 {

family inet {

address 10.255.0.2/32;

}

}

}

user@router# show routing-options

rib inet6.0 {

static {

route 2001:db8::/40 next-hop si-1/0/0.1;

route 2001:db8:0012:3400::/56 next-hop 2001:db8:ffff::1;

route 2001:db8:0012:3500::/56 next-hop 2001:db8:ffff::2;

}

}

router-id 10.255.0.2;

autonomous-system 100;

static {

route 0.0.0.0/0 next-hop [ 10.102.70.254 10.10.0.0 ];

route 192.0.2.0/24 next-hop si-1/0/0.2;

route 198.51.100.0/24 next-hop si-1/0/0.2;

route 203.0.113.0/24 next-hop si-1/0/0.2;

}

forwarding-table {

chained-composite-next-hop {

ingress {

evpn;

}

}

}

Exemple : configuration des traductions NAT source et de destination

Cet exemple décrit comment configurer les mappages NAT source et de destination.

Exigences

Avant de commencer :

Configurez les interfaces réseau de l’appareil. Voir Guide de l’utilisateur des interfaces pour les équipements de sécurité.

Créez des zones de sécurité et attribuez-leur des interfaces. Voir Présentation des zones de sécurité.

Vue d’ensemble

Cet exemple utilise la zone de sécurité approuvée pour l’espace d’adressage privé et la zone de sécurité non approuvée pour l’espace d’adressage public. Sur la Figure 4, les traductions suivantes sont effectuées sur l’équipement de sécurité Juniper Networks :

L’adresse IP source des paquets envoyés par l’appareil avec l’adresse privée 192.168.1.200 dans la zone approuvée à n’importe quelle adresse de la zone non approuvée est traduite en une adresse publique comprise entre 203.0.113.10 et 203.0.113.14.

L’adresse IP de destination 203.0.113.100/32 dans les paquets envoyés de la zone approuvée à la zone non approuvée est traduite en l’adresse 10.1.1.200/32.

NAT source et de destination

NAT source et de destination

Cet exemple décrit les configurations suivantes :

Pool

src-nat-pool-1NAT source contenant la plage d’adresses IP 203.0.113.10 à 203.0.113.14.Ensemble

rs1de règles NAT source avec une règler1pour faire correspondre tous les paquets de la zone approuvée à la zone non approuvée. Pour faire correspondre les paquets, l’adresse source est traduite en une adresse IP dans lesrc-nat-pool-1pool.Pool

dst-nat-pool-1de NAT de destination contenant l’adresse IP 10.1.1.200/32.Jeu de règles

rs1NAT de destination avec une règler1pour faire correspondre les paquets de la zone d’approbation avec l’adresse IP de destination 203.0.113.100. Pour faire correspondre les paquets, l’adresse de destination est traduite en adresse IP dans ledst-nat-pool-1pool.ARP de proxy pour les adresses 203.0.113.10 à 203.0.113.14 et 203.0.113.100/32 sur l’interface ge-0/0/0.0. Cela permet à l’équipement de sécurité de Juniper Networks de répondre aux requêtes ARP reçues sur l’interface pour ces adresses.

Stratégie de sécurité pour autoriser le trafic de la zone approuvée vers la zone non approuvée.

Stratégie de sécurité pour autoriser le trafic de la zone non approuvée vers les adresses IP de destination traduites dans la zone approuvée.

La configuration

Procédure

Configuration rapide de la CLI

Pour configurer rapidement cet exemple, copiez les commandes suivantes, collez-les dans un fichier texte, supprimez les sauts de ligne, modifiez tous les détails nécessaires pour qu’ils correspondent à votre configuration réseau, copiez et collez les commandes dans la CLI au niveau de la [edit] hiérarchie, puis entrez commit en mode configuration.

set security nat source pool src-nat-pool-1 address 203.0.113.10/32 to 203.0.113.14/32 set security nat source rule-set rs1 from zone trust set security nat source rule-set rs1 to zone untrust set security nat source rule-set rs1 rule r1 match source-address 0.0.0.0/0 set security nat source rule-set rs1 rule r1 match destination-address 0.0.0.0/0 set security nat source rule-set rs1 rule r1 then source-nat pool src-nat-pool-1 set security nat destination pool dst-nat-pool-1 address 10.1.1.200/32 set security nat destination rule-set rs1 from zone untrust set security nat destination rule-set rs1 rule r1 match destination-address 203.0.113.100/32 set security nat destination rule-set rs1 rule r1 then destination-nat pool dst-nat-pool-1 set security nat proxy-arp interface ge-0/0/0.0 address 203.0.113.10/32 to 203.0.113.24/32 set security nat proxy-arp interface ge-0/0/0.0 address 203.0.113.100/32 set security policies from-zone trust to-zone untrust policy internet-access match source-address any set security policies from-zone trust to-zone untrust policy internet-access match destination-address any set security policies from-zone trust to-zone untrust policy internet-access match application any set security policies from-zone trust to-zone untrust policy internet-access then permit set security address-book global address dst-nat-pool-1 10.1.1.200/32 set security policies from-zone untrust to-zone trust policy dst-nat-pool-1-access match source-address any set security policies from-zone untrust to-zone trust policy dst-nat-pool-1-access match destination-address dst-nat-pool-1 set security policies from-zone untrust to-zone trust policy dst-nat-pool-1-access match application any set security policies from-zone untrust to-zone trust policy dst-nat-pool-1-access then permit

Procédure étape par étape

L’exemple suivant vous oblige à naviguer à travers différents niveaux de la hiérarchie de configuration. Pour obtenir des instructions sur la procédure à suivre, consultez Utilisation de l’éditeur CLI en mode configuration.

Pour configurer les traductions NAT source et de destination :

Créez un pool NAT source.

[edit security nat source] user@host# set pool src-nat-pool-1 address 203.0.113.10 to 203.0.113.14

Créez un ensemble de règles NAT source.

[edit security nat source] user@host# set rule-set rs1 from zone trust user@host# set rule-set rs1 to zone untrust

Configurez une règle qui correspond aux paquets et traduit l’adresse source en une adresse dans le pool NAT source.

[edit security nat source] user@host# set rule-set rs1 rule r1 match source-address 0.0.0.0/0 user@host# set rule-set rs1 rule r1 match destination-address 0.0.0.0/0 user@host# set rule-set rs1 rule r1 then source-nat pool src-nat-pool-1

Créez un pool NAT de destination.

[edit security nat destination] user@host# set pool dst-nat-pool-1 address 10.1.1.200/32

Créez un ensemble de règles NAT de destination.

[edit security nat destination] user@host# set rule-set rs1 from zone untrust

Configurez une règle qui correspond aux paquets et traduit l’adresse de destination en adresse du pool NAT de destination.

[edit security nat destination] user@host# set rule-set rs1 rule r1 match destination-address 203.0.113.100/32 user@host# set rule-set rs1 rule r1 then destination-nat pool dst-nat-pool-1

Configurez l’ARP du proxy.

[edit security nat] user@host# set proxy-arp interface ge-0/0/0.0 address 203.0.113.10 to 203.0.113.14 user@host# set proxy-arp interface ge-0/0/0.0 address 203.0.113.100

Configurez une stratégie de sécurité qui autorise le trafic de la zone approuvée vers la zone non approuvée.

[edit security policies from-zone trust to-zone untrust] user@host# set policy internet-access match source-address any destination-address any application any user@host# set policy internet-access then permit

Configurez une adresse dans le carnet d’adresses global.

[edit security address-book global] user@host# set address dst-nat-pool-1 10.1.1.200/32

Configurez une stratégie de sécurité qui autorise le trafic de la zone non approuvée vers la zone approuvée.

[edit security policies from-zone untrust to-zone trust] user@host# set policy dst-nat-pool-1-access match source-address any destination-address dst-nat-pool-1 application any user@host# set policy dst-nat-pool-1-access then permit

Résultats

En mode configuration, confirmez votre configuration en entrant les show security nat commandes and show security policies . Si la sortie n’affiche pas la configuration prévue, répétez les instructions de configuration de cet exemple pour la corriger.

[edit]

user@host# show security nat

source {

pool src-nat-pool-1 {

address {

203.0.113.10/32 to 203.0.113.14/32;

}

}

rule-set rs1 {

to zone untrust;

rule r1 {

match {

source-address 0.0.0.0/0;

destination-address 0.0.0.0/0;

}

then {

source-nat {

pool {

src-nat-pool-1;

}

}

}

}

}

}

destination {

pool dst-nat-pool-1 {

address 10.1.1.200/32;

}

rule-set rs1 {

from zone untrust;

rule r1 {

match {

destination-address 203.0.113.100/32;

}

then {

destination-nat pool dst-nat-pool-1;

}

}

}

}

proxy-arp {

interface ge-0/0/0.0 {

address {

203.0.113.10/32 to 203.0.113.14/32;

203.0.113.100/32;

}

}

}

user@host# show security policies

from-zone trust to-zone untrust {

policy internet-access {

match {

source-address any;

destination-address any;

application any;

}

}

policy internet-access {

then {

permit;

}

}

}

from-zone untrust to-zone trust {

policy dst-nat-pool-1-access {

match {

source-address any;

destination-address dst-nat-pool-1;

application any;

}

then {

permit;

}

}

}

Si vous avez terminé de configurer l’appareil, entrez en commit mode configuration.

Vérification

Pour confirmer que la configuration fonctionne correctement, effectuez les tâches suivantes :

- Vérification de l’utilisation du pool de NAT source

- Vérification de l’utilisation des règles NAT source

- Vérification de l’utilisation du pool NAT de destination

- Vérification de l’utilisation des règles NAT de destination

- Vérification de l’application NAT pour le trafic

Vérification de l’utilisation du pool de NAT source

Objet

Vérifiez qu’il existe du trafic à l’aide des adresses IP du pool NAT source.

Mesures à prendre

À partir du mode opérationnel, entrez la show security nat source pool all commande. Affichez le champ Accès à la traduction pour vérifier le trafic utilisant les adresses IP du pool.

Vérification de l’utilisation des règles NAT source

Objet

Vérifiez qu’il existe du trafic correspondant à la règle NAT source.

Mesures à prendre

À partir du mode opérationnel, entrez la show security nat source rule all commande. Affichez le champ Accès à la traduction pour vérifier le trafic qui correspond à la règle.

Vérification de l’utilisation du pool NAT de destination

Objet

Vérifiez qu’il existe du trafic à l’aide des adresses IP du pool NAT de destination.

Mesures à prendre

À partir du mode opérationnel, entrez la show security nat destination pool all commande. Affichez le champ Accès à la traduction pour vérifier le trafic utilisant les adresses IP du pool.

Vérification de l’utilisation des règles NAT de destination

Objet

Vérifiez qu’il existe un trafic correspondant à la règle NAT de destination.

Mesures à prendre

À partir du mode opérationnel, entrez la show security nat destination rule all commande. Affichez le champ Accès à la traduction pour vérifier le trafic qui correspond à la règle.

Vérification de l’application NAT pour le trafic

Objet

Vérifiez que le NAT est appliqué au trafic spécifié.

Mesures à prendre

À partir du mode opérationnel, entrez la show security flow session commande.

Comprendre les règles NAT source

Les règles de NAT source spécifient deux couches de conditions de correspondance :

Direction du trafic : permet de spécifier des combinaisons de

from interface,from zone, oufrom routing-instanceetto interface,to zone, outo routing-instance. Vous ne pouvez pas configurer le même ettoles mêmesfromcontextes pour différents ensembles de règles.Informations sur les paquets : adresses IP ou sous-réseaux source et de destination, numéros de ports sources ou plages de ports, numéros de ports de destination, protocoles ou applications.

Pour tout le trafic ALG, à l’exception de FTP, nous vous recommandons de ne pas utiliser l’option de source-port règle. La création de session de données peut échouer si cette option est utilisée, car l’adresse IP et la valeur du port source, qui est une valeur aléatoire, peuvent ne pas correspondre à la règle.

En outre, nous vous recommandons de ne pas utiliser l’option destination-port ou l’option comme conditions de correspondance pour le application trafic ALG. Si ces options sont utilisées, la traduction peut échouer car la valeur du port dans la charge utile de l’application peut ne pas correspondre à la valeur du port dans l’adresse IP.