Configuration des services de surveillance en ligne

Comprendre les services de surveillance en ligne

- Avantages des services de surveillance en ligne

- Présentation des fonctionnalités des services de surveillance en ligne

- Présentation de la configuration des services de surveillance en ligne

- Fonctionnalités prises en charge et non prises en charge avec les services de surveillance en ligne

Avantages des services de surveillance en ligne

Flexible : les services de surveillance en ligne permettent de mapper différentes instances de surveillance en ligne à différents termes de filtre de pare-feu, contrairement aux technologies d’échantillonnage traditionnelles, où toutes les instances sont mappées au concentrateur PIC flexible (FPC). Vous pouvez ainsi échantillonner différents flux de trafic à différents débits sur une seule interface.

Agnostique du format de paquet : les technologies traditionnelles de collecte de flux reposent sur l’analyse et l’agrégation des paquets par l’élément réseau. Avec les services de surveillance en ligne, l’en-tête du paquet est exporté vers le collecteur pour un traitement ultérieur, mais sans agrégation. Ainsi, vous avez l’avantage d’utiliser des champs de paquets arbitraires pour traiter les paquets surveillés au niveau du collecteur.

Présentation des fonctionnalités des services de surveillance en ligne

Les fournisseurs de services et de contenu ont généralement besoin de visibilité sur les flux de trafic pour évaluer les accords d’appairage, détecter les anomalies de trafic et les violations de politiques, et surveiller les performances du réseau. Pour répondre à ces exigences, vous exportez traditionnellement des informations statistiques de flux agrégées à l’aide de variantes JFlow ou IPFIX.

Vous pouvez également échantillonner le contenu des paquets, ajouter des métadonnées et exporter les paquets surveillés vers un collecteur. Les services de surveillance en ligne vous permettent d’effectuer cette opération sur les routeurs MX Series et sur les routeurs PTX qui exécutent Junos OS Evolved.

Grâce aux services de surveillance en ligne, vous pouvez surveiller chaque paquet IPv4 et IPv6 dans le sens d’entrée et de sortie d’une interface. Le logiciel encapsule le trafic surveillé dans un format IPFIX et exporte le paquet réel jusqu’à la longueur de clip configurée vers un collecteur pour un traitement ultérieur. Par défaut, Junos OS prend en charge une longueur de clip maximale de 126 octets à partir de l’en-tête Ethernet et Junos OS Evolved prend en charge une longueur de clip maximale de 256 octets à partir de l’en-tête Ethernet.

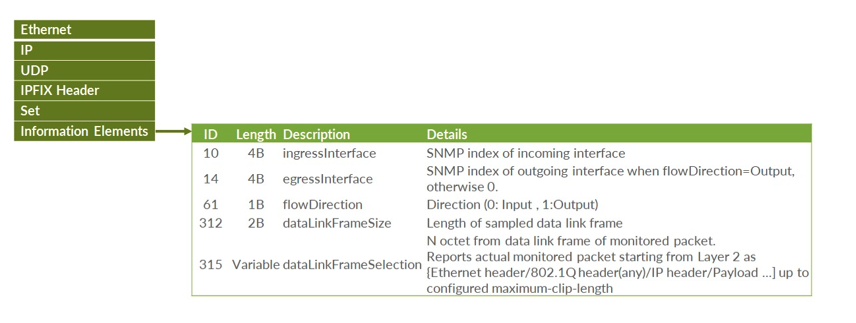

La figure 1 illustre la spécification du format IPFIX.

IPFIX de surveillance en ligne

IPFIX de surveillance en ligne

L’en-tête IPFIX et la charge utile IPFIX sont encapsulés à l’aide de la couche de transport IP ou UDP. Le format IPFIX exporté comprend deux enregistrements de données et deux modèles de données qui sont exportés vers chaque collecteur :

-

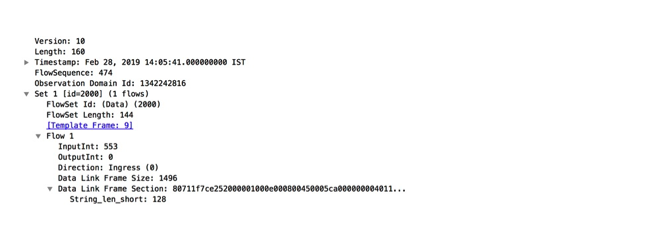

Enregistrement de données : comprend l’interface entrante et sortante, le sens du flux, la section de trame de liaison de données et la taille de trame de liaison de données. Ces informations sont envoyées au collecteur uniquement lorsque les paquets échantillonnés sont exportés.

La figure 2 est un exemple d’illustration d’un paquet d’enregistrements de données IPFIX.

-

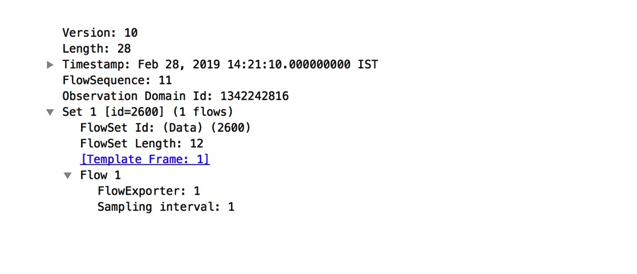

Enregistrement de données d’option : inclut des informations au niveau du système, telles que l’ID de processus d’exportation et l’intervalle d’échantillonnage. Ces informations sont envoyées périodiquement au collecteur, que les paquets d’échantillonnage soient exportés ou non.

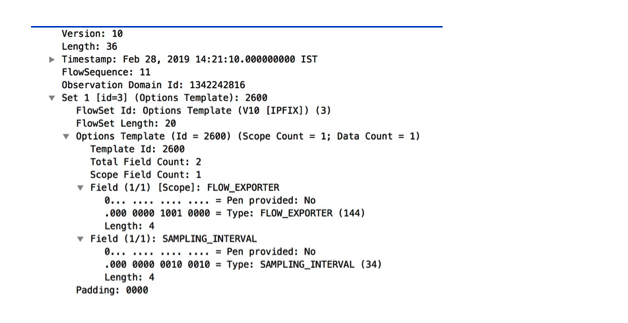

La figure 3 est un exemple d’illustration du paquet d’enregistrements de données de l’option IPFIX.

Tableau 1 : Champs d’élément d’information dans le paquet de données d’option IPFIX Nombre

ID de l’élément d’information

Longueur de l’élément d’information

Détails

1

144

4B

ID de domaine d’observation : identifiant unique du processus d’exportation par périphérique IPFIX. Le but de ce champ est de limiter la portée des autres champs d’élément d’information.

2

34

4B

Intervalle d’échantillonnage auquel les paquets sont échantillonnés. 1000 indique qu’un paquet sur 1000 est échantillonné.

-

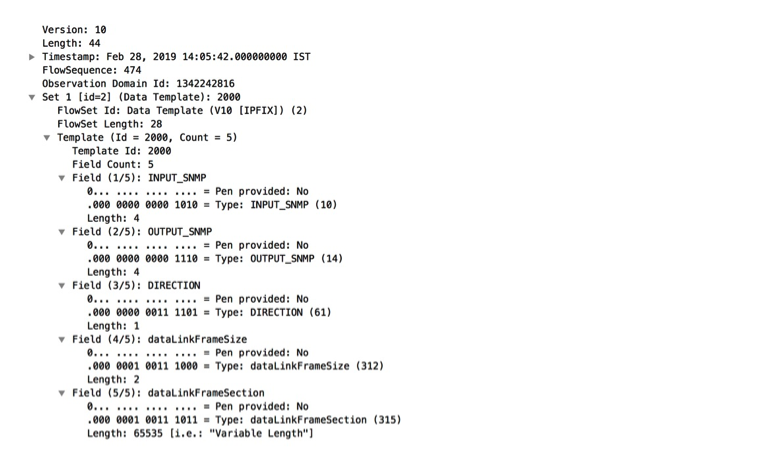

Modèle de données : comprend cinq éléments d’information :

-

Interface entrante

-

Interface de sortie

-

Direction du flux

-

Taille de trame de liaison de données

-

Sélection de trames de liaison de données variables

La figure 4 est un exemple d’illustration d’un paquet de modèles de données IPFIX.

-

-

Modèle de données d’option : inclut des informations sur l’exportateur de flux et l’intervalle d’échantillonnage.

La figure 5 est un exemple d’illustration du paquet de modèles de données de l’option IPFIX.

En cas de configuration nouvelle ou modifiée des services de surveillance en ligne, l’exportation périodique du modèle de données et du modèle de données d’option est immédiatement envoyée aux collecteurs respectifs.

données IPFIX

données IPFIX

données de l’option IPFIX

données de l’option IPFIX

données IPFIX

données IPFIX

données d’option IPFIX

données d’option IPFIX

Présentation de la configuration des services de surveillance en ligne

Vous pouvez configurer un maximum de seize instances de surveillance en ligne (Junos OS) ou sept (Junos OS Evolved) qui prennent en charge les paramètres de configuration spécifiques aux modèles et aux collecteurs. Chaque instance de surveillance en ligne prend en charge jusqu’à quatre collecteurs (maximum de 64 collecteurs au total) et, pour Junos OS uniquement, vous pouvez spécifier des taux d’échantillonnage différents pour chaque configuration de collecteur. Grâce à cette flexibilité, les services de surveillance en ligne surmontent les limites des technologies d’échantillonnage traditionnelles, telles que JFlow, sFlow et la mise en miroir des ports.

Pour configurer la surveillance en ligne :

-

Vous devez inclure l’instruction

inline-monitoringau niveau de la[edit services]hiérarchie. Ici, vous spécifiez le modèle et les paramètres de l’instance de surveillance en ligne. Vous devez spécifier les paramètres du collecteur sous l’instance de surveillance en ligne. -

Spécifiez des conditions de correspondance arbitraires à l’aide d’un terme de filtre de pare-feu et d’une action permettant d’accepter l’instance de surveillance en ligne configurée. Cela mappe l’instance de surveillance en ligne au terme du pare-feu.

-

Mappez le filtre de pare-feu sous la famille

inetouinet6l’instruction à l’aide de l’instructioninline-monitoring-instanceau niveau de la hiérarchie [modifier le filtre name de pare-feu alors]. À partir de la version 21.1R1 de Junos OS, vous pouvez également mapper le filtre de pare-feu sous la familleany, bridge, ccc, mpls,ouvplsles instructions. Pour Junos OS Evolved, lesbridgefamilles etvplsne sont pas prises en charge ; utilisez laethernet-switchfamille à la place. Junos OS Evolved prend également en charge lesanyfamilles , ,inet6cccinet, , et .mplsVous pouvez également appliquer le filtre de pare-feu à un filtre de table de transfert avec une instruction input ou output pour filtrer les paquets entrants ou sortants, respectivement.

N’oubliez pas :

-

L’équipement doit prendre en charge une longueur maximale de paquets (longueur de clip) de 126 octets (Junos OS) ou 256 octets (Junos OS Evolved) pour permettre les services de surveillance en ligne.

-

Vous ne pouvez pas configurer plus de 16 instances de surveillance en ligne (Junos OS) ou 7 (Junos OS Evolved) en raison de la rareté des bits disponibles dans le paquet dans le chemin de transfert.

-

Appliquez les services de surveillance en ligne uniquement sur une interface de collecteur, c’est-à-dire l’interface sur laquelle le collecteur est accessible. Vous ne devez pas appliquer de surveillance en ligne sur le trafic IPFIX, car cela génère un autre paquet IPFIX pour l’échantillonnage, créant ainsi une boucle. Cela inclut la surveillance en ligne du trafic généré par les services, tel que les paquets modèles et d’enregistrement, les modèles d’option et les paquets d’enregistrement d’option.

-

Lorsque le service de surveillance en ligne est activé sur les interfaces Ethernet agrégées (AE), les valeurs des éléments d’information sont les suivantes :

Tableau 2 : Valeurs des éléments d’information pour les interfaces Ethernet agrégées Direction du service de surveillance en ligne sur l’interface AE

Élément d’information-10 (Interface entrante)

Élément d’information 14 (Interface sortante)

Entrée

ID SNMP de l’AE

0

Sortie

ID SNMP de l’AE

ID SNMP du lien membre

-

Lorsque le service de surveillance en ligne est activé sur les interfaces IRB, les valeurs des éléments d’information sont les suivantes :

Tableau 3 : Valeurs des éléments d’information pour les interfaces IRB Direction du service de surveillance en ligne sur l’interface IRB

Élément d’information-10 (Interface entrante)

Élément d’information 14 (Interface sortante)

Entrée

ID SNMP de l’IRB

0

Sortie

ID SNMP de l’IRB

ID SNMP de l’interface encapsulée vlan-bridge

-

Pour les périphériques basés sur XL-XM (avec puce de recherche (XL) et ASIC de mise en mémoire tampon (XM)), la longueur de l’élément d’information Section de trame de liaison de données dans un paquet exporté peut être inférieure à la longueur du clip, même si la longueur du paquet de sortie est supérieure à la longueur du clip.

La longueur de l'élément d'information Section de trame de liaison de données est réduite de « N » octets, où « N » = (longueur d'encapsulation du paquet entrant, de couche 2 - longueur d'encapsulation du paquet de sortie, longueur d'encapsulation de la couche 2).

Par exemple, la longueur d’encapsulation de couche 2 du paquet entrant est supérieure à celle du paquet de sortie lorsque le paquet entrant a des étiquettes MPLS et que le paquet de sortie est de type IPv4 ou IPv6. Lorsque le trafic circule de l’équipement PE (Provider Edge) vers l’équipement CE, le paquet entrant comporte des balises VLAN et le paquet sortant n’est pas étiqueté.

Dans ce cas, la longueur du clip peut dépasser le dernier emplacement d’adresse de la tête de paquet, générant un message de

PKT_HEAD_SIZEjournal système. Cela peut entraîner une dégradation du transfert de paquets pour l’appareil. -

Dans le cas de services de surveillance en ligne dans le sens d’entrée, l’élément d’information ID 14 ne signale pas l’indice

egressInterfaceSNMP de l’interface de sortie. Cet ID d’élément d’information indique toujours la valeur zéro en cas de sens d’entrée. Le processus de collecte destinataire doit déterminer la validité de ce champ en fonction de l’élément d’informationflowDirectionID 61).

Fonctionnalités prises en charge et non prises en charge avec les services de surveillance en ligne

Les services de surveillance en ligne prennent en charge :

-

Basculement du moteur de routage élégant

-

Mise à niveau logicielle en service (ISSU), mise à niveau logicielle ininterrompue (NSSU) et routage actif ininterrompu (NSR)

-

Interfaces Ethernet et interfaces IRB (Integrated Routing and Bridging)

-

Segmentation de nœud Junos

-

À partir de Junos OS Evolved version 22.4R1, configurez DSCP, la classe de transfert ou les instances de routage pour les collecteurs.

-

À partir de Junos OS Evolved version 22.4R1, configurez les ID de modèle ou les ID de modèle d’option.

Les services de surveillance en ligne ne prennent actuellement pas en charge :

-

Configuration de plus de 16 instances de surveillance en ligne (Junos OS) ou 7 (Junos OS Evolved).

-

Junos Traffic Vision

-

Avant la version 21.1R1 de Junos OS, l’action à terme inline-monitoring-instance n’était prise en charge que pour

inetles filtres de pare-feu deinet6la famille. À partir de la version 21.1R1 de Junos OS, il est pris en charge pour les filtres de pare-feu de laany, bridge, ccc, mpls,famille etvpls. -

Collecteurs adressables IPv6

-

Plateformes virtuelles

-

Systèmes logiques

-

Configuration de l’ID du domaine d’observation et de l’ID du cloud d’observation. Vous ne devez choisir qu’un seul d’entre eux.

-

Une action d’instance de surveillance en ligne utilisée pour le signalement des exceptions ne peut être utilisée à aucune autre fin, telle qu’une action de redirection du pare-feu ou une action de surveillance en ligne normale.

-

Une instance de surveillance en ligne utilisée pour une action de redirection du pare-feu ne peut être utilisée à aucune autre fin, telle qu’un signalement d’exception ou une action de surveillance en ligne régulière.

-

Avant Junos OS Evolved version 22.4R1, il concourait DSCP, la classe de transfert ou les instances de routage pour les collecteurs.

-

Avant Junos OS Evolved version 22.4R1, la configuration des ID de modèle ou des ID de modèle d’option. Le système les génère pour vous.

-

Configuration des services de mise en miroir des ports et de surveillance en ligne sous le même terme de filtre de pare-feu (Junos OS Evolved).

-

Dans le sens de sortie, configuration de SFlow et des rapports d’exception ; vous ne devez en choisir qu’une seule (Junos OS Evolved).

Configuration des services de surveillance en ligne

Les services de surveillance en ligne peuvent surveiller le trafic IPv4 et IPv6 à la fois dans le sens entrant et sortant. Vous pouvez activer la surveillance en ligne sur les routeurs MX Series avec MPC (Junos OS) et sur les routeurs PTX qui exécutent Junos OS Evolved.

Vous pouvez configurer les services de surveillance en ligne pour surveiller différents flux de trafic à différentes vitesses d’échantillonnage sur la même unité logique de l’interface. Vous pouvez également exporter la taille du paquet d’origine vers un collecteur avec des informations sur l’origine de l’interface pour un dépannage efficace.

Avant de configurer

Lorsque vous configurez des services de surveillance en ligne, vous pouvez :

-

Configurez jusqu’à 16 instances de surveillance en ligne (Junos OS) ou 7 (Junos OS Evolved). Sous chaque instance, vous pouvez configurer des paramètres de collecteur et de modèle spécifiques.

-

Configurez jusqu’à 4 collecteurs adressables IPv4 sous chaque instance de surveillance en ligne. Au total, vous pouvez configurer jusqu’à 64 collecteurs. Les collecteurs peuvent être distants et situés à différents endroits.

Pour chaque collecteur, vous pouvez configurer des paramètres spécifiques, tels que l’adresse source et l’adresse de destination, etc. Le nom d’instance de routage par défaut au niveau du collecteur est

default.inet. -

Pour Junos OS, vous pouvez configurer le filtre de

inetpare-feu de la famille ouinet6à l’aide du terme actioninline-monitoring-instance inline-monitoring-instance-name. À partir de la version 21.1R1 de Junos OS, vous pouvez configurerany, bridge, ccc, mpls,nos filtres de pare-feu familiauxvplsà l’aide du terme actioninline-monitoring-instance inline-monitoring-instance-name. Pour Junos OS Evolved, vous pouvez configurer les filtres de pare-feu de la famille oumplsavecany, ccc, ethernet-switch, inet, inet6,le terme action inline-monitoring-instance inline-monitoring-instance-name.Chaque terme peut prendre en charge une instance de surveillance en ligne différente.

-

Attachez le filtre de pare-feu de surveillance en ligne sous la famille de l’unité logique de l’interface.

Après avoir validé la configuration avec succès, vous pouvez vérifier l’implémentation des services de surveillance en ligne en exécutant la commande show services inline monitoring statistics fpc-slot à partir de la ligne de commande CLI.

Si un paquet nécessite des services de surveillance en ligne pour être appliqués avec l’une des technologies d’échantillonnage traditionnelles (telles que JFlow ou SFlow), le moteur de transfert de paquets exécute à la fois les services de surveillance en ligne et la technologie d’échantillonnage traditionnelle sur ce paquet. La mise en miroir des ports doit actuellement être configurée sous un terme différent pour Junos OS Evolved.

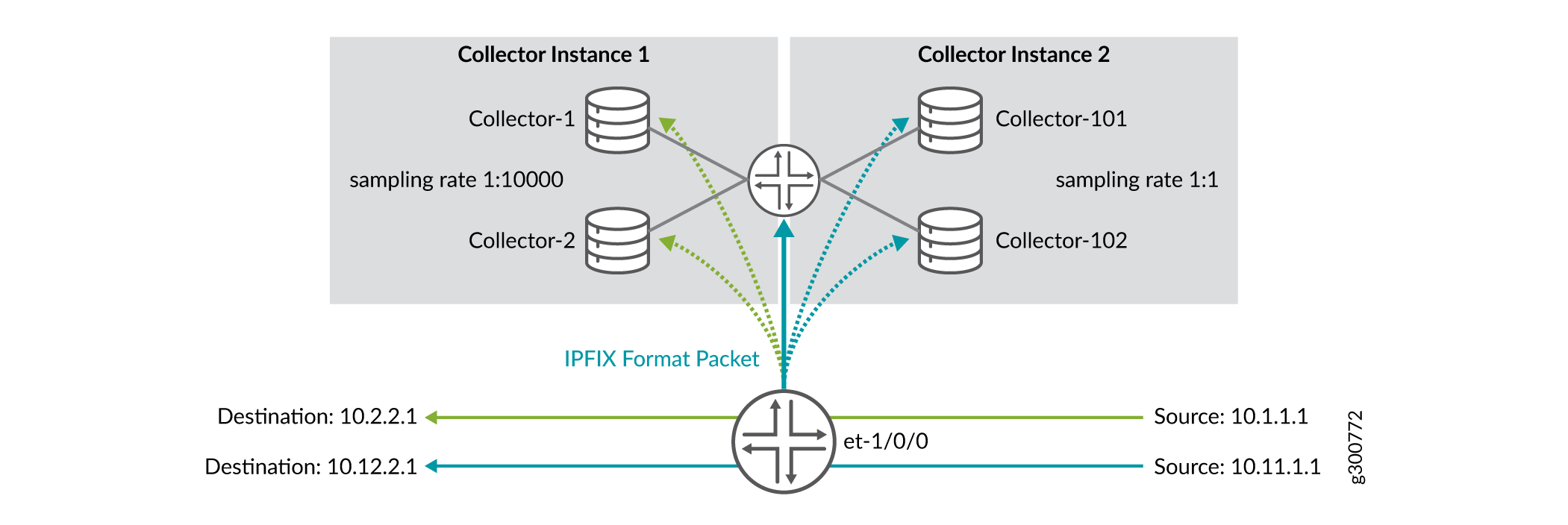

La figure 6 illustre des services de surveillance en ligne, où le trafic est surveillé à deux vitesses d’échantillonnage différentes sur l’interface de l’équipement et exporté vers quatre collecteurs distants dans un format d’encapsulation IPFIX. Pour Junos OS, vous configurez la fréquence d’échantillonnage sur chaque collecteur, ce qui permet des vitesses différentes pour chaque collecteur. Pour Junos OS Evolved, vous configurez la fréquence d’échantillonnage sur l’instance de surveillance en ligne et elle s’applique à tous les collecteurs configurés pour cette instance.

de surveillance en ligne

de surveillance en ligne

Dans cet exemple, l’interface et-1/0/0 de l’équipement est configurée avec des services de surveillance en ligne. Les détails des configurations sont les suivants :

-

Il existe deux instances de surveillance en ligne : l’instance 1 et l’instance 2.

-

Il y a quatre collecteurs, soit deux collecteurs sous chaque instance de surveillance en ligne.

-

L’instance 1 a Collector-1 et Collector-2.

-

L’instance 2 a Collector-101 et Collector-102.

-

-

Les collecteurs de l’instance 1 ont un taux d’échantillonnage de 1:10000.

-

Les collecteurs de l’instance 2 ont un taux d’échantillonnage de 1:1.

-

Les collecteurs de l’instance 1 ont une adresse source et une adresse de destination de 10.1.1.1 et 10.2.2.1, respectivement.

-

Les collecteurs de l’instance 2 ont une adresse source et une adresse de destination de 10.11.1.1 et 10.12.2.1, respectivement.

-

Les paquets sont exportés vers les collecteurs dans un format encapsulé IPFIX.

Pour configurer les services de surveillance en ligne :

Tableau de l’historique des modifications

La prise en charge des fonctionnalités est déterminée par la plateforme et la version que vous utilisez. Utilisez l’explorateur de fonctionnalités pour déterminer si une fonctionnalité est prise en charge sur votre plateforme.

any, ccc, ethernet-switch, inet, inet6, notre famille avec

mpls le terme action inline-monitoring-instance

inline-monitoring-instance-name.

any, ccc, ethernet-switch, inet, inet6, notre famille avec

mpls le terme action inline-monitoring-instance

inline-monitoring-instance-name.

any, ccc, ethernet-switch, inet, inet6, notre famille avec

mpls le terme action inline-monitoring-instance

inline-monitoring-instance-name.

any, bridge, ccc, mpls, pare-feu de la famille ou

vpls avec le terme action inline-monitoring-instance

inline-monitoring-instance-name.