ALG CSCP

Le Skinny Client Control Protocol (SCCP) est un protocole simple et léger nécessitant un traitement informatique relativement faible. Les clients CSCP utilisent TCP/IP pour communiquer avec les applications Call Manager en cluster.

Comprendre les ALG CSCP

Skinny Client Control Protocol (SCCP) est un protocole propriétaire de Cisco pour la signalisation d’appel. Skinny est basé sur une architecture de contrôle d’appel basée sur des agents d’appel. Le protocole de contrôle utilise des trames à code binaire encodées sur des trames TCP envoyées à des destinations de nombre de ports TCP connues pour configurer et déchirer les sessions multimédias RTP.

Le protocole CSCP, de la même manière que les autres protocoles de contrôle d’appel, négocie les paramètres des points d’extrémité multimédias, en particulier le numéro de port RTP (Real-Time Transport Protocol) et l’adresse IP de terminaison multimédia, en intégrant les informations dans les paquets de contrôle. La passerelle de couche applicative (ALG) CSCP analyse ces paquets de contrôle et facilite la transmission des paquets multimédias et de contrôle à travers le système.

L’ALG DU SCCP met également en œuvre la limitation du débit des appels et aide à protéger les ressources critiques contre les attaques par surcharge et par déni de service (DoS).

Les fonctions suivantes sont implémentées par le CSCP ALG dans Junos OS :

Validation des unités de données de protocole CSCP

Traduction des adresses IP et des numéros de port intégrés

Allocation des ressources de pare-feu (trous d’épingle et portails) pour passer le support

Vieillir les appels inactifs

API de configuration pour les paramètres ALG CSCP

API du mode opérationnel pour l’affichage des compteurs, des statuts et des statistiques

Dans l’architecture CSCP, un proxy, connu sous le nom de Call Manager, effectue la plupart du traitement. Les téléphones IP, également appelés stations d’extrémité, exécutent le client CSCP et se connectent à un gestionnaire d’appels principal (et, le cas échéant, secondaire) sur TCP sur le port 2000 et s’enregistrent auprès du gestionnaire d’appels principal. Cette connexion permet ensuite d’établir des appels entrants ou sortants du client.

L’ALG CSCP prend en charge les éléments suivants :

Flux d’appels d’un client CSCP, via le gestionnaire d’appels, vers un autre client CSCP.

Basculement transparent : commutateurs sur tous les appels en cours vers le pare-feu de veille en cas de défaillance du système principal.

Inspection de la charge utile de signalisation VoIP (Voice-over-IP) : inspecte entièrement la charge utile des paquets de signalisation VoIP entrants. Toute attaque par paquet malformé est bloquée par l’ALG.

Inspection des charges utiles de signalisation CSCP : inspecte entièrement la charge utile des paquets de signalisation CSCP entrants. Toute attaque par paquet malformé est bloquée par l’ALG.

Traitement dynamique : appelle les machines d’état VoIP correspondantes pour traiter les informations traitées. Tout paquet hors état ou hors transaction est identifié et correctement géré.

Traduction des adresses réseau (NAT) : traduit toute adresse IP intégrée et les informations de port dans la charge utile, en fonction des informations de routage existantes et de la topologie du réseau, avec, si nécessaire, l’adresse IP traduite et le numéro de port.

Création et gestion de trou d’épingle pour le trafic VoIP : identifie les adresses IP et les informations de port utilisées pour le support ou la signalisation, et ouvre (et ferme) les trous d’épingle de manière dynamique pour diffuser les contenus multimédias en toute sécurité.

Cette rubrique comprend les sections suivantes :

- Sécurité CSCP

- Composants du SCCP

- Transactions CSCP

- Version du CSCP

- Messages de contrôle CSCP et flux RTP

- SCCP Messages

Sécurité CSCP

L’ALG CSCP inclut les fonctions de sécurité suivantes :

Inspection dynamique des messages de contrôle CSCP via TCP et validation du format du message, et validité du message pour l’état d’appel actuel. Les messages non valides sont supprimés.

Mise en application des stratégies de sécurité entre les téléphones IP Cisco et Cisco Call Manager.

Protégez-vous contre l’inondation des appels en limitant le nombre d’appels traités par l’ALG.

Basculement transparent des appels, y compris ceux en cours en cas de défaillance de l’équipement dans un déploiement en cluster.

Composants du SCCP

Les principaux composants de l’architecture VoIP du SCCP sont les suivants :

Client CSCP

Le client SCCP s’exécute sur un téléphone IP, également appelé station d’extrémité, qui utilise LE SCCP pour la signalisation et les appels. Pour qu’un client du SCCP effectue un appel, il doit d’abord s’inscrire auprès d’un gestionnaire d’appels principal (et d’un client secondaire, le cas échéant). La connexion entre le client et le gestionnaire d’appels est supérieure à TCP sur le port 2000. Cette connexion est ensuite utilisée pour établir des appels vers ou depuis le client. La transmission des contenus multimédias se fait via RTP, UDP et IP.

Gestionnaire d’appels

Le gestionnaire d’appel implémente le logiciel du serveur de contrôle d’appel CSCP et contrôle globalement tous les équipements et toutes les communications du réseau VoIP du SCCP. Ses fonctions incluent la définition, la surveillance et le contrôle des groupes CSCP, des régions de nombres et des plans de routage; l’initialisation, l’admission et l’enregistrement des équipements sur le réseau; fournissant une base de données redondante qui contient des adresses, des numéros de téléphone et des formats de nombre ; et en initiant le contact avec les équipements ou leurs agents afin d’établir des sessions logiques dans lesquelles la communication vocale peut circuler.

Grappe

Un cluster est un ensemble de clients CSCP et un gestionnaire d’appels. Le gestionnaire d’appel du cluster détecte tous les clients CSCP du cluster. Il peut y avoir plusieurs gestionnaires d’appels pour la sauvegarde dans un cluster. Le comportement du gestionnaire d’appel varie selon chacun des scénarios de cluster suivants :

Au sein du cluster, dans lequel le gestionnaire d’appel détecte chaque client CSCP et l’appel est entre les clients CSCP du même cluster.

Inter-cluster, dans lequel le gestionnaire d’appels doit communiquer avec un autre gestionnaire d’appels à l’aide de la fonction H.323 pour la configuration de l’appel.

Appels inter-clusters utilisant le portier pour le contrôle d’admission et la résolution des adresses.

Le comportement du gestionnaire d’appel varie également en fonction des appels entre un client CSCP et un téléphone d’un réseau téléphonique public commuté (RTPC), et avec des appels entre un client CSCP et un téléphone d’un autre domaine administratif utilisant H.323.

Transactions CSCP

Les transactions du SCCP sont les processus qui doivent être mis en place pour qu’un appel du SCCP se poursuive. Les transactions du SCCP comprennent les processus suivants :

- Initialisation du client

- Inscription client

- Configuration de l’appel

- Configuration des contenus multimédias

Initialisation du client

Pour initialiser, le client CSCP doit déterminer l’adresse IP du gestionnaire d’appels, sa propre adresse IP et d’autres informations sur la passerelle IP et les serveurs DNS. L’initialisation a lieu sur le RÉSEAU LOCAL local. Le client envoie une requête DHCP (Dynamic Host Control Protocol) afin d’obtenir une adresse IP, l’adresse du serveur DNS ainsi que le nom et l’adresse du serveur TFTP. Le client a besoin du nom du serveur TFTP pour télécharger le fichier de configuration appelé sepmacaddr.cnf. Si le nom TFTP n’est pas donné, le client utilise le nom de fichier par défaut dans le téléphone IP. Le client télécharge ensuite le fichier de configuration .cnf (xml) à partir du serveur TFTP. Les fichiers CNF contiennent l’adresse OU les adresses IP du gestionnaire d’appels Cisco principal et secondaire. À l’aide de ces informations, le client contacte le gestionnaire d’appels pour s’inscrire.

Inscription client

Après l’initialisation, le client CSCP s’enregistre auprès du gestionnaire d’appels via une connexion TCP sur le port 2000 par défaut bien connu. Le client s’enregistre en fournissant au gestionnaire d’appels son adresse IP, l’adresse MAC du téléphone et d’autres informations, telles que le protocole et la version. Le client ne peut pas lancer ou recevoir d’appels tant qu’il n’a pas été enregistré. Les messages keepalives maintiennent cette connexion TCP ouverte entre le client et le gestionnaire d’appels afin que le client puisse lancer ou recevoir des appels à tout moment, à condition qu’une stratégie sur l’équipement le permette.

Configuration de l’appel

La configuration d’appel téléphonique IP vers IP à l’aide du SCCP est toujours gérée par le gestionnaire d’appel. Les messages de configuration d’appel sont envoyés au gestionnaire d’appels, qui renvoie les messages appropriés à l’état de l’appel. Si la configuration de l’appel est réussie et qu’une stratégie sur l’équipement autorise l’appel, le gestionnaire d’appels envoie les messages de configuration multimédia au client.

Configuration des contenus multimédias

Le gestionnaire d’appels envoie l’adresse IP et le numéro de port de la partie appelée à la partie appelante. Le gestionnaire d’appel envoie également l’adresse IP multimédia et le numéro de port de la partie appelante à la partie appelée. Une fois le support configuré, le support est directement transmis entre les clients. Lorsque l’appel se termine, le gestionnaire d’appels est informé et met fin aux flux multimédias. À aucun moment de ce processus, le gestionnaire d’appels n’a remis au client la fonction de configuration d’appel. Les contenus multimédias sont directement diffusés entre les clients via RTP/UDP/IP.

Version du CSCP

À partir de Junos OS Version 12.1X46-D10 et Junos OS Version 17.3R1, le SCCP ALG prend en charge les versions 16, 17 et 20 du SCCP, et plusieurs messages du SCCP ont été mis à jour avec un nouveau format. Cisco Call Manager (CM) version 7 utilise CSCP version 20.

Messages de contrôle CSCP et flux RTP

La figure 1 montre les messages de contrôle CSCP utilisés pour configurer et déchirer un simple appel entre le téléphone 1 et le téléphone 2. À l’exception du message OffHook qui lance l’appel depuis Phone1 et du message OnHook signalant la fin de l’appel, tous les aspects de l’appel sont contrôlés par le gestionnaire d’appel.

SCCP Messages

Le tableau 1, le tableau 2, le tableau 3 et le tableau 4 répertorient les ID de message d’appel CSCP dans les quatre intervalles autorisés par l’équipement.

#define STATION_REGISTER_MESSAGE |

0x00000001 |

#define STATION_IP_PORT_MESSAGE |

0x00000002 |

#define STATION_ALARM_MESSAGE |

0x00000020 |

#define STATION_OPEN_RECEIVE_CHANNEL_ACK |

0x00000022 |

#define STATION_START_MEDIA_TRANSMISSION |

0x00000001 |

#define STATION_STOP_MEDIA_TRANSMISSION |

0x00000002 |

#define STATION_CALL_INFO_MESSAGE |

0x00000020 |

#define STATION_OPEN_RECEIVE_CHANNEL_ACK |

0x00000022 |

#define STATION_CLOSE_RECEIVE_CHANNEL |

0x00000106 |

#define STATION_REGISTER_TOKEN_REQ_MESSAGE |

0x00000029 |

#define STATION_MEDIA_TRANSMISSION_FAILURE |

0x0000002A |

#define STATION_OPEN_MULTIMEDIA_RECEIVE_CHANNEL_ACK |

0x00000031 |

#define STATION_OPEN_MULTIMEDIA_RECEIVE_CHANNEL |

0x00000131 |

#define STATION_START_MULTIMEDIA_TRANSMISSION |

0x00000132 |

#define STATION_STOP_MULTIMEDIA_TRANSMISSION |

0x00000133 |

#define STATION_CLOSE_MULTIMEDIA_RECEIVE_CHANNEL |

0x00000136 |

- Limites ALG DU SCCP

- Comprendre les délais d’expiration des contenus multimédias inactifs de CSCP ALG

Limites ALG DU SCCP

Le SCCP est un protocole propriétaire de Cisco. Ainsi, toute modification du protocole par Cisco provoque la rupture de l’implémentation ALG du SCCP. Toutefois, des solutions de contournement sont proposées pour contourner le décodage strict et permettre de gérer les modifications de protocole avec élégance.

Toute modification des stratégies entraînera l’abandon des sessions et aura un impact sur les appels du SCCP déjà établis.

L’ALG DU SCCP ouvre des trous d’épingle qui s’effondrent pendant le trafic ou l’inactivité multimédia. Autrement dit, en cas de perte temporaire de connectivité, les sessions multimédias ne sont pas rétablies.

Call Manager (CM) version 6.x et versions ultérieures ne prend pas en charge les paquets de sonde TCP en mode cluster de châssis. En conséquence, les sessions CSCP existantes se brisent en cas de basculement. Vous pouvez toujours créer de nouvelles sessions CSCP pendant le basculement.

Comprendre les délais d’expiration des contenus multimédias inactifs de CSCP ALG

La fonctionnalité de délai d’expiration de support inactive vous permet de conserver les ressources réseau et d’optimiser le débit.

Ce paramètre indique la durée maximale (en secondes) qu’un appel peut rester actif sans trafic multimédia au sein d’un groupe. Chaque fois qu’un paquet RTP (Real-Time Transport Protocol) ou RTCP (Real-Time Control Protocol) se produit au sein d’un appel, cette réinitialisation du délai d’expiration se réinitialise. Lorsque la période d’inactivité dépasse ce paramètre, les portes du Skinny Client Control Protocol (SCCP) ouvertes pour les contenus multimédias sont fermées. Le paramètre par défaut est de 120 secondes et la plage est de 10 à 2 550 secondes. Notez qu’une fois le délai d’expiration terminé, si les ressources pour les médias (sessions et trous d’épingle) sont supprimées, l’appel n’est pas interrompu.

Présentation de la configuration ALG de CSCP

La passerelle Skinny Client Control Protocol Application Layer Gateway (SCCP ALG) est activée par défaut sur l’équipement, aucune action n’est nécessaire pour l’activer. Toutefois, vous pouvez choisir d’affiner les opérations ALG du SCCP en suivant les instructions suivantes :

Conservez les ressources réseau et optimisez le débit. Pour obtenir des instructions, reportez-vous à l’exemple suivant : Définition des délais d’expiration des contenus multimédias inactifs de CSCP ALG.

Activez la transmission de messages inconnus lorsque la session est en mode nat (Network Address Translation) et en mode de routage. Pour obtenir des instructions, reportez-vous à l’exemple suivant : Allowing Unknown SCCP ALG Message Types.

Protégez les clients CSCP contre les attaques par déni de service (DoS). Pour obtenir des instructions, reportez-vous à l’exemple suivant : Configuration de la protection contre les attaques DoS ALG DE SCCP.

Exemple : définition des délais d’expiration des contenus multimédias inactifs de CSCP ALG

Cet exemple montre comment définir la valeur d’expiration de support inactive pour l’ALG CSCP.

Exigences

Avant de commencer, vérifiez les paramètres utilisés pour indiquer la durée maximale (en secondes) qu’un appel peut rester actif sans trafic multimédia au sein d’un groupe. Reportez-vous à Understanding SCCP ALG Inactive Media Timeouts (Comprendre les délais d’expiration des contenus multimédias inactifs) du SCCP ALG.

Aperçu

Chaque fois qu’un paquet RTP ou RTCP se produit au sein d’un appel, ce délai d’expiration se réinitialise. Lorsque la période d’inactivité dépasse ce paramètre, les portes ouvertes pour les contenus multimédias par le SCCP sont fermées. Cet exemple montre comment définir le délai d’inactivité du média sur 90 secondes.

Configuration

Procédure

Configuration rapide de l’interface graphique

Procédure étape par étape

Pour définir le délai d’expiration de support inactif pour l’ALG CSCP :

Sélectionnez Configurer>Security>ALG.

Sélectionnez l’onglet CSCP .

Dans la zone Délai d’expiration du support inactif, saisissez

90.Cliquez sur OK pour vérifier votre configuration et l’enregistrer comme configuration de candidature.

Si vous avez terminé la configuration de l’équipement, cliquez sur Commit Options>Commit.

Procédure étape par étape

Pour définir le délai d’expiration de support inactif pour l’ALG CSCP :

Configurez la valeur de délai d’expiration du support inactif de CSCP ALG.

[edit] user@host# set security alg sccp inactive-media-timeout 90

Si vous avez terminé la configuration de l’unité, validez la configuration.

[edit] user@host# commit

Vérification

Pour vérifier que la configuration fonctionne correctement, saisissez la show security alg sccp commande.

Exemple : Autoriser les types de messages ALG SCCP inconnus

Cet exemple montre comment configurer l’ALG CSCP pour autoriser les types de messages SCCP inconnus en mode NAT et en mode de routage.

Exigences

Avant de commencer, déterminez si vous souhaitez accueillir de nouveaux types de messages CSCP inconnus pour l’équipement.

Aperçu

Pour prendre en charge le développement en cours du protocole Skinny Client Control Protocol (SCCP), vous pouvez autoriser le trafic contenant de nouveaux types de messages CSCP. La fonction de type de message CSCP inconnue vous permet de configurer l’équipement pour qu’il accepte le trafic CSCP contenant des types de messages inconnus, en mode NAT et en mode de routage.

La valeur par défaut est d’abandonner les messages inconnus (non pris en charge). Nous déconseillent l’autorisation des messages inconnus, car ils peuvent compromettre la sécurité. Toutefois, dans un environnement de test ou de production sécurisé, la commande de type de message CSCP inconnue peut être utile pour résoudre les problèmes d’interopérabilité avec des équipements différents du fournisseur. Autoriser les messages CSCP inconnus peut vous aider à rendre votre réseau opérationnel afin que vous puissiez analyser plus tard votre trafic VoIP (Voice-over-IP) afin de déterminer pourquoi certains messages étaient supprimés.

Notez que la commande de type de message CSCP inconnue s’applique uniquement aux paquets reçus identifiés comme étant des paquets VoIP pris en charge. Si un paquet ne peut pas être identifié, il est toujours abandonné. Si un paquet est identifié comme un protocole pris en charge et que vous avez configuré l’équipement pour autoriser les types de messages inconnus, le message est transféré sans traitement.

Configuration

Procédure

Configuration rapide de l’interface graphique

Procédure étape par étape

Pour configurer le CSCP ALG afin d’autoriser les types de messages inconnus :

Sélectionnez Configurer>Security>ALG.

Sélectionnez l’onglet CSCP .

Cochez la case Activer la règle NAT d’autorisation .

Cochez la case Activer le routage d’autorisation .

Cliquez sur OK pour vérifier votre configuration et l’enregistrer comme configuration de candidature.

Si vous avez terminé la configuration de l’équipement, cliquez sur Commit Options>Commit.

Procédure étape par étape

Pour configurer le CSCP ALG afin d’autoriser les types de messages inconnus :

Laissez passer les types de messages inconnus si la session est en mode NAT ou en mode de routage.

[edit] user@host# set security alg sccp application-screen unknown-message permit-nat-applied permit-routed

Si vous avez terminé la configuration de l’unité, validez la configuration.

[edit] user@host# commit

Vérification

Pour vérifier que la configuration fonctionne correctement, saisissez la show security alg sccp commande.

Exemple : Configuration de la protection contre les attaques doS ALG CSCP

Cet exemple montre comment configurer la protection contre les inondations de connexion pour le CSCP ALG.

Exigences

Avant de commencer, déterminez si vous souhaitez protéger la passerelle multimédia CSCP contre les attaques Pare-feu DoS.

Aperçu

Vous pouvez protéger les clients Skinny Client Control Protocol Application Layer Gateway (SCCP ALG) contre les attaques par déni de service (DoS) en limitant le nombre d’appels qu’ils tentent de traiter.

Lorsque vous configurez la protection contre les inondations de l’appel CSCP, le CSCP ALG supprime tous les appels dépassant le seuil que vous avez défini. La plage est de 2 à 1 000 appels par seconde par client, la valeur par défaut est 20.

Dans cet exemple, l’équipement est configuré pour bloquer tous les appels supérieurs à 500 par seconde par client.

Configuration

Procédure

Configuration rapide de l’interface graphique

Procédure étape par étape

Pour configurer la protection contre les inondations d’appel pour le CSCP ALG :

Sélectionnez Configurer>Security>ALG.

Sélectionnez l’onglet CSCP .

Dans la zone Seuil d’inondation d’appel, saisissez

500.Cliquez sur OK pour vérifier votre configuration et l’enregistrer comme configuration de candidature.

Si vous avez terminé la configuration de l’équipement, cliquez sur Commit Options>Commit.

Procédure étape par étape

Pour configurer la protection contre les inondations d’appel pour le CSCP ALG :

Configurez la protection contre les attaques DoS :

[edit] user@host# set security alg sccp application-screen call-flood threshold 500

Si vous avez terminé la configuration de l’unité, validez la configuration.

[edit] user@host# commit

Vérification

Pour vérifier que la configuration fonctionne correctement, saisissez la show security alg sccp commande.

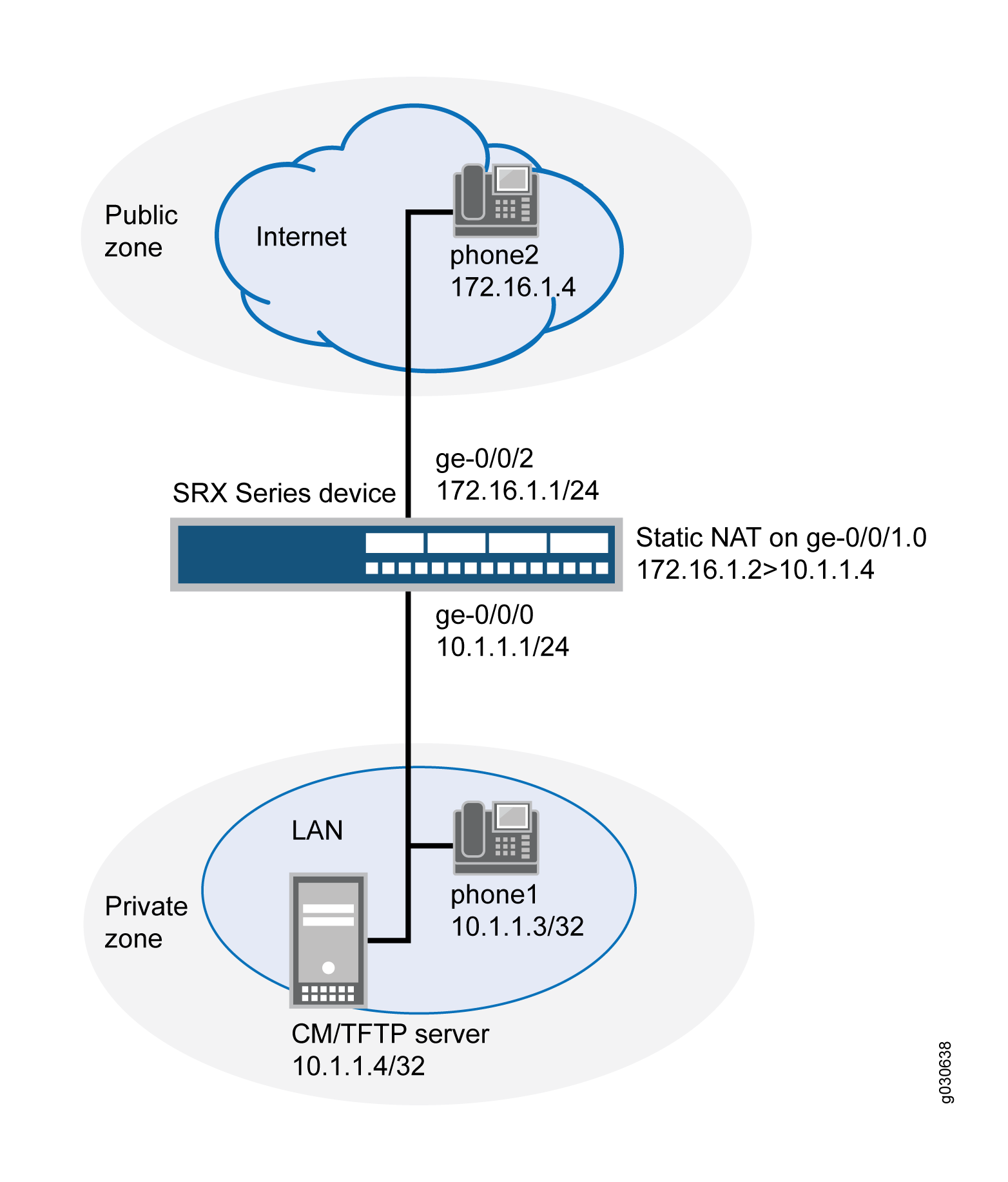

Exemple : configuration du gestionnaire d’appels ALG CSCP ou du serveur TFTP dans la zone privée

Cet exemple montre comment configurer un NAT statique sur l’interface sortante d’un équipement Juniper Networks afin de permettre aux appelants d’une zone publique de s’inscrire auprès d’un gestionnaire d’appels ALG CSCP ou d’un serveur TFTP situé dans une zone privée.

Exigences

Avant de commencer, comprenez la prise en charge nat avec ALG CSCP. Découvrez comprendre les ALG CSCP.

Aperçu

Dans cet exemple (voir Figure 2), un seul équipement sert de gestionnaire d’appel ou de serveur TFTP. Le gestionnaire d’appels ou le serveur TFTP et le téléphone1 sont reliés à la zone privée, et le téléphone2 est connecté à la zone publique. Vous configurez une règle NAT statique définie pour le gestionnaire d’appels ou le serveur TFTP, de sorte que lorsque le téléphone2 démarre, il communique avec le serveur TFTP et obtient l’adresse IP du gestionnaire d’appels. Vous créez ensuite une politique appelée in-pol pour autoriser le trafic du CSCP du public vers la zone privée et une politique appelée out-pol pour permettre au téléphone1 de faire des appels.

Nous vous recommandons de remplacer l’adresse IP du gestionnaire d’appels, qui réside dans le fichier de configuration du serveur TFTP (sep <mac_addr>.cnf), par l’adresse IP NAT du gestionnaire d’appels.

Topologie

La figure 2 illustre le gestionnaire d’appels ou le serveur TFTP dans la zone privée.

privée

privée

Dans cet exemple, vous configurez la règle NAT comme suit :

-

Créez un ensemble de règles NAT statiques appelées à proxy avec une règle appelée phone2 afin de correspondre aux paquets de la zone publique avec l’adresse de destination 172.16.1.2/32. Pour les paquets correspondants, l’adresse IP de destination est traduite vers l’adresse privée 10.1.1.4/32.

-

Configurez l’ARP proxy pour l’adresse 172.16.1.2/32 sur l’interface ge-0/0/1.0. Cela permet au système de répondre aux requêtes ARP reçues sur l’interface pour ces adresses.

-

Configurez un deuxième jeu de règles appelé téléphones avec une règle appelée phone1 afin d’activer l’interface NAT pour la communication entre le téléphone1 et le téléphone2.

Configuration

Procédure

Configuration rapide CLI

Pour configurer rapidement cette section de l’exemple, copiez les commandes suivantes, collez-les dans un fichier texte, supprimez les sauts de ligne, modifiez tous les détails nécessaires pour correspondre à votre configuration réseau, copiez et collez les commandes dans l’interface de ligne de commande au [edit] niveau hiérarchique, puis entrez commit à partir du mode de configuration.

set interfaces ge-0/0/0 unit 0 family inet address 10.1.1.1/24 set interfaces ge-0/0/1 unit 0 family inet address 172.16.1.1/24 set security zones security-zone private interfaces ge-0/0/0.0 set security zones security-zone public interfaces ge-0/0/1.0 set security address-book book1 address phone1 10.1.1.3/32 set security address-book book1 address cm-tftp_server 10.1.1.4/32 set security address-book book1 attach zone private set security address-book book2 address phone2 172.16.1.4/32 set security address-book book2 attach zone public set security nat source rule-set phones from zone private set security nat source rule-set phones to zone public set security nat source rule-set phones rule phone1 match source-address 10.1.1.3/32 set security nat source rule-set phones rule phone1 then source-nat interface set security nat static rule-set to-proxy from zone public set security nat static rule-set to-proxy rule phone2 match destination-address 172.16.1.2/32 set security nat static rule-set to-proxy rule phone2 then static-nat prefix 10.1.1.4/32 set security nat proxy-arp interface ge-0/0/1.0 address 172.16.1.2/32 set security policies from-zone public to-zone private policy in-pol match source-address phone2 set security policies from-zone public to-zone private policy in-pol match destination-address cm-tftp_server set security policies from-zone public to-zone private policy in-pol match destination-address phone1 set security policies from-zone public to-zone private policy in-pol match application junos-sccp set security policies from-zone public to-zone private policy in-pol then permit set security policies from-zone private to-zone public policy out-pol match source-address any set security policies from-zone private to-zone public policy out-pol match destination-address phone2 set security policies from-zone private to-zone public policy out-pol match application junos-sccp set security policies from-zone private to-zone public policy out-pol then permit set security policies from-zone private to-zone private policy tftp-pol match source-address any set security policies from-zone private to-zone private policy tftp-pol match destination-address any set security policies from-zone private to-zone private policy tftp-pol match application junos-tftp set security policies from-zone private to-zone private policy tftp-pol then permit

Procédure étape par étape

L’exemple suivant vous oblige à naviguer à différents niveaux dans la hiérarchie de configuration. Pour obtenir des instructions sur cette méthode, reportez-vous à Using the CLI Editor in Configuration Mode dans le GUIDE DE L’UTILISATEUR CLI.

Pour configurer nat pour un gestionnaire d’appels ALG CSCP ou un serveur TFTP situé dans une zone privée :

-

Configurez les interfaces.

[edit] user@host# set interfaces ge-0/0/0 unit 0 family inet address 10.1.1.1/24 user@host# set interfaces ge-0/0/1 unit 0 family inet address 172.16.1.1/24

-

Créez des zones de sécurité.

[edit security zones] user@host# set security-zone private interfaces ge-0/0/0.0 user@host# set security-zone public interfaces ge-0/0/1.0

-

Créez des carnets d’adresses et fixez-leur des zones.

[edit security address-book book1] user@host# set address phone1 10.1.1.3/32 user@host# set address cm-tftp_server 10.1.1.4/32 user@host# set attach zone private

[edits security address-book book2] user@host# set address phone2 172.16.1.4/32 user@host# set attach zone public

-

Créez un ensemble de règles pour la règle NAT statique et attribuez-lui une règle.

[edit security nat static rule-set to-proxy] user@host# set from zone public user@host# set rule phone2 match destination-address 172.16.1.2/32 user@host# set rule phone2 then static-nat prefix 10.1.1.4/32

-

Configurez le proxy ARP.

[edit security nat] user@host# set proxy-arp interface ge-0/0/1.0 address 172.16.1.2/32

-

Configurez le NAT de l’interface pour la communication entre le téléphone1 et le téléphone2.

[edit security nat source rule-set phones] user@host# set from zone private user@host# set to zone public user@host# set rule phone1 match source-address 10.1.1.3/32 user@host# set rule phone1 then source-nat interface

-

Configurez une stratégie pour autoriser le trafic de la zone publique vers la zone privée.

[edit security policies from-zone public to-zone private policy in-pol] user@host# set match source-address phone2 user@host# set match destination-address cm-tftp_server user@host# set match destination-address phone1 user@host# set match application junos-sccp user@host# set then permit

-

Configurez une stratégie pour autoriser le trafic de la zone privée vers la zone publique.

[edit security policies from-zone private to-zone public policy out-pol] user@host# set match source-address any user@host# set match destination-address phone2 user@host# set match application junos-sccp user@host# set then permit

-

Configurez une stratégie pour autoriser le trafic d’un téléphone1 vers le serveur CM/TFTP.

[edit security policies from-zone private to-zone private policy tftp-pol] user@host# set match source-address any user@host# set match destination-address any user@host# set match application junos-tftp user@host# set then permit

Résultats

Depuis le mode configuration, confirmez votre configuration en entrant les show interfacescommandes , show security zones, show security address-bookshow security natet show security policies . Si la sortie n’affiche pas la configuration prévue, répétez les instructions de configuration fournies dans cet exemple pour la corriger.

[edit]

user@host# show interfaces

ge-0/0/0 {

unit 0 {

family inet {

address 10.1.1.1/24;

}

}

}

ge-0/0/1 {

unit 0 {

family inet {

address 172.16.1.1/24;

}

}

}

[edit]

user@host# show security zones

security-zone private {

interfaces {

ge-0/0/0.0;

}

}

security-zone public {

interfaces {

ge-0/0/1.0;

}

}

[edit]

user@host# show security address-book

book1 {

address phone1 10.1.1.3/32;

address cm-tftp_server 10.1.1.4/32;

attach {

zone private;

}

}

book2 {

address phone2 172.16.1.4/32;

attach {

zone public;

}

}

[edit]

user@host# show security nat

source {

rule-set phones {

from zone private;

to zone public;

rule phone1 {

match {

source-address 10.1.1.3/32;

}

then {

source-nat {

interface;

}

}

}

}

}

static {

rule-set to-proxy {

from zone public;

rule phone2 {

match {

destination-address 172.16.1.2/32;

}

then {

static-nat prefix 10.1.1.4/32;

}

}

}

}

proxy-arp {

interface ge-0/0/1.0 {

address {

172.16.1.2/32;

}

}

}

[edit]

user@host# show security policies

from-zone public to-zone private {

policy in-pol {

match {

source-address phone2;

destination-address cm-tftp_server;

destination-address phone1;

application junos-sccp;

}

then {

permit;

}

}

}

from-zone private to-zone public {

policy out-pol {

match {

source-address any;

destination-address phone2;

application junos-sccp;

}

then {

permit;

}

}

}

from-zone private to-zone private {

policy tftp-pol {

match {

source-address any;

destination-address any;

application junos-tftp;

}

then {

permit;

}

}

}

Si vous avez terminé la configuration de l’unité, entrez commit dans le mode de configuration.

Vérification

Pour vérifier que la configuration fonctionne correctement, effectuez les tâches suivantes :

- Vérification de l’utilisation des règles NAT source

- Vérification de la configuration NAT statique

- Vérification du CSCP ALG

- Vérification des polices de sécurité de SIP ALG

Vérification de l’utilisation des règles NAT source

But

Vérifiez que le trafic correspond à la règle NAT source.

Action

Dans le mode opérationnel, saisissez la show security nat source rule all commande.

user@host> show security nat source rule all

Total rules: 1

Total referenced IPv4/IPv6 ip-prefixes: 3/0

source NAT rule: phone1 Rule-set: phones

Rule-Id : 3

Rule position : 2

From zone : private

To zone : public

Match

Source addresses : 10.1.1.3 - 10.1.1.3

Destination port : 0 - 0

Action : interface

Persistent NAT type : N/A

Persistent NAT mapping type : address-port-mapping

Inactivity timeout : 0

Max session number : 0

Translation hits : 0

Sens

Le Translation hits champ indique qu’aucun trafic ne correspond à la règle NAT source.

Vérification de la configuration NAT statique

But

Vérifiez que le trafic correspond à l’ensemble de règles NAT statiques.

Action

Dans le mode opérationnel, saisissez la show security nat static rule phone2 commande.

user@host> show security nat static rule phone2

Static NAT rule: phone2 Rule-set: to-proxy Rule-Id : 1 Rule position : 1 From zone : public Destination addresses : 172.16.1.2 Host addresses : 10.1.1.4 Netmask : 32 Host routing-instance : N/A Translation hits : 0

Sens

Le Translation hits champ indique qu’aucun trafic ne correspond à l’ensemble des règles NAT source.

Vérification du CSCP ALG

But

Vérifiez que l’ALG DU SCCP est activé.

Action

Dans le mode opérationnel, saisissez la show security alg status | match sccp commande.

user@host> show security alg status | match sccp

SCCP : Enabled

Sens

La sortie affiche l’état ALG du SCCP comme suit :

-

Activé : affiche l’activation de l’ALG CSCP.

-

Désactivé : affiche que le SCCP ALG est désactivé.

Vérification des polices de sécurité de SIP ALG

But

Vérifiez que la règle NAT statique entre la zone publique et la zone privée est définie.

Action

Dans le mode opérationnel, saisissez la show security policies commande.

user@host> show security policies

from-zone private to-zone public {

policy out-pol {

match {

source-address any;

destination-address phone2;

application junos-sccp;

}

then {

permit;

}

}

}

from-zone public to-zone private {

policy in-pol {

match {

source-address phone2;

destination-address [ cm-tftp_server phone1 ];

application junos-sccp;

}

then {

permit;

}

}

}

from-zone private to-zone private {

policy tftp-pol {

match {

source-address any;

destination-address any;

application junos-tftp;

}

then {

permit;

}

}

}

Sens

Le résultat de l’exemple montre que la règle NAT statique entre la zone publique et la zone privée est définie.

Vérification des configurations ALG CSCP

- Vérification du CSCP ALG

- Vérification des appels ALG CSCP

- Vérification des détails de l’appel ALG CSCP

- Vérification des compteurs ALG CSCP

Vérification du CSCP ALG

But

Afficher les options de vérification du SCCP.

Action

Dans l’interface de ligne de commande, saisissez la show security alg sccp commande.

user@host> show security alg sccp ? Possible completions: calls Show SCCP calls counters Show SCCP counters

Sens

La sortie affiche la liste de tous les paramètres de vérification du SCCP. Vérifiez les informations suivantes :

Tous les appels DU SCCP

Compteurs pour tous les appels CSCP

Voir aussi

Vérification des appels ALG CSCP

But

Afficher la liste de tous les appels DU SCCP

Action

Dans l’interface de ligne de commande, saisissez la show security alg sccp calls commande.

user@host> show security alg sccp calls Possible completions: calls Show SCCP calls counters Show SCCP counters endpoints Show SCCP endpoints

Sens

La sortie affiche la liste de tous les paramètres de vérification du SCCP. Vérifiez les informations suivantes :

Tous les appels DU SCCP

Compteurs pour tous les SCCP c alls

Informations sur tous les points d’extrémité CSCP

Vérification des détails de l’appel ALG CSCP

But

Afficher les détails de tous les appels du SCCP.

Action

Dans l’interface de ligne de commande, saisissez la show security alg sccp calls detail commande.

user@host> show security alg sccp calls detail

Client IP address: 11.0.102.91

Client zone: 7

Call Manager IP: 13.0.99.226

Conference ID: 16789504

Resource manager group: 2048

SCCP channel information:

Media transmit channel address (IP address/Port): 0.0.0.0:0

Media transmit channel translated address (IP address/Port): 0.0.0.0:0

Media transmit channel pass-through party ID (PPID): 0

Media transmit channel resource ID: 0

Media receive channel address (IP address/Port): 11.0.102.91:20060

Media receive channel translated address (IP address/Port): 25.0.0.1:1032

Media receive channel pass-through party ID (PPID): 16934451

Media receive channel resource ID: 8185

Multimedia transmit channel address (IP address/Port): 0.0.0.0:0

Multimedia transmit channel translated address (IP address/Port): 0.0.0.0:0

Multimedia transmit channel pass-through party ID (PPID): 0

Multimedia transmit channel resource ID: 0

Multimedia receive channel address (IP address/Port): 0.0.0.0:0

Multimedia receive channel translated address (IP address/Port): 0.0.0.0:0

Multimedia receive channel pass-through party ID (PPID): 0

Multimedia receive channel resource ID: 0

Total number of calls = 1

Sens

La sortie affiche la liste de tous les paramètres de vérification du SCCP. Vérifiez les informations suivantes :

Zone client

Adresse IP du gestionnaire d’appels : 13.0.99.226

ID de conférence

Groupe de gestionnaires de ressources

Informations sur le canal CSCP

Nombre total d’appels

Vérification des compteurs ALG CSCP

But

Afficher une liste de tous les compteurs CSCP

Action

Dans l’interface J-Web, sélectionnez Monitor>ALGs>SCCP>Counters. Sinon, dans l’interface de ligne de commande, saisissez la show security alg sccp counters commande.

user@host> show security alg sccp ounters SCCP call statistics: Active client sessions : 0 Active calls : 0 Total calls : 0 Packets received : 0 PDUs processed : 0 Current call rate : 0 Error counters: Packets dropped : 0 Decode errors : 0 Protocol errors : 0 Address translation errors : 0 Policy lookup errors : 0 Unknown PDUs : 0 Maximum calls exceeded : 0 Maximum call rate exceeded : 0 Initialization errors : 0 Internal errors : 0 Nonspecific error : 0 No active calls to delete : 0 No active client sessions to delete : 0 Session cookie create errors : 0 Invalid NAT cookie detected : 0

Sens

La sortie affiche la liste de tous les paramètres de vérification du SCCP. Vérifiez les informations suivantes :

Statistiques d’appel CSCP

Compteurs d’erreurs