IPsec-VPN – Übersicht

IPsec-VPN bietet ein Mittel zur sicheren Kommunikation mit Remote-Computern über ein öffentliches WAN wie das Internet. Eine VPN-Verbindung kann zwei LANs (Site-to-Site-VPN) oder einen Remote-DFÜ-Benutzer und ein LAN verbinden. Der Datenverkehr, der zwischen diesen beiden Punkten fließt, wird durch gemeinsam genutzte Ressourcen wie Router, Switches und andere Netzwerkgeräte geleitet, aus denen das öffentliche WAN besteht. Um die VPN-Kommunikation über das WAN zu sichern, müssen Sie einen IPsec-Tunnel einrichten.

Security Director vereinfacht die Verwaltung und Bereitstellung von IPsec-VPNs. Im Allgemeinen sind VPN-Konfigurationen bei der Bereitstellung über eine große Anzahl von Geräten der SRX-Serie und bei vollständig vermaschten VPN-Bereitstellungen mühsam und wiederholend. Mit Security Director können Sie VPN-Profile verwenden, um allgemeine Einstellungen zu gruppieren und sie auf mehrere VPN-Tunnelkonfigurationen auf verschiedenen Geräten der SRX-Serie anzuwenden. Sie können Site-to-Site-, Hub-and-Spoke- und vollständig vermaschte VPNs massenhaft bereitstellen. Security Director ermittelt die erforderlichen Bereitstellungsszenarien und veröffentlicht die erforderliche Konfiguration für alle Geräte der SRX-Serie.

Security Director unterstützt richtlinienbasierte und routenbasierte IPsec-VPNs auf Geräten der SRX-Serie. Richtlinienbasierte VPNs werden nur in Standort-zu-Standort-Bereitstellungen unterstützt, bei denen Sie zwei Endgeräte konfigurieren. Wenn Sie zwei oder mehr Geräte der SRX-Serie haben, bieten routenbasierte VPNs mehr Flexibilität und Skalierbarkeit. Um eine sichere Übertragung von Daten zwischen einer Zweigstelle und der Unternehmensniederlassung zu ermöglichen, konfigurieren Sie ein richtlinienbasiertes oder routenbasiertes IPsec-VPN. Konfigurieren Sie für eine Bereitstellung der Enterprise-Klasse ein Hub-and-Spoke-IPsec-VPN.

Verwenden Sie den routenbasierten Tunnelmodus in folgenden Fällen:

-

Teilnehmende Gateways sind Produkte von Juniper Networks.

-

Wenn der Datenverkehr das VPN durchquert, muss entweder die Quell- oder die Ziel-NAT auftreten.

-

Für das VPN-Routing müssen dynamische Routing-Protokolle verwendet werden.

-

Bei der Einrichtung sind primäre und Backup-VPNs erforderlich.

Verwenden Sie den richtlinienbasierten Tunnelmodus in folgenden Fällen:

-

Das Remote-VPN-Gateway ist ein Gerät, das nicht von Juniper Networks stammt.

-

Der Zugriff auf das VPN muss für bestimmten Anwendungsdatenverkehr eingeschränkt werden.

Wenn Sie ein richtlinienbasiertes oder routenbasiertes IPsec-VPN erstellen, wird eine Topologie zur Darstellung angezeigt. Sie müssen auf die Symbole klicken, um das Remote-Gateway zu konfigurieren.

-

Security Director betrachtet jedes logische System wie jedes andere Sicherheitsgerät und übernimmt die Sicherheitskonfiguration des logischen Systems. In Security Director wird jedes logische System als eindeutiges Sicherheitsgerät verwaltet.

-

Security Director stellt sicher, dass die Tunnelschnittstellen ausschließlich den einzelnen logischen Systemen eines Gerätes zugeordnet werden. Keine Tunnelschnittstelle ist mehr als einem logischen System desselben Gerätes zugeordnet.

-

Security Director unterstützt kein PPPoE (Point-to-Point Protocol over Ethernet).

IPsec-VPN-Topologien

Die folgenden IPsec-VPNs werden unterstützt:

-

Site-to-Site-VPNs: Verbindet zwei Standorte in einer Organisation miteinander und ermöglicht eine sichere Kommunikation zwischen den Standorten.

-

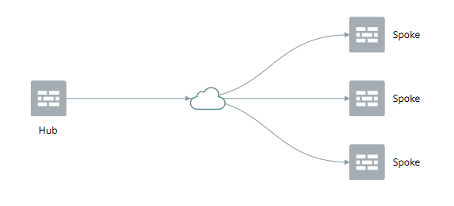

Hub-and-Spoke (Einrichtung aller Peers): Verbindet Zweigstellen mit der Unternehmenszentrale in einem Unternehmensnetzwerk. Sie können diese Topologie auch verwenden, um Spokes miteinander zu verbinden, indem Sie Datenverkehr über den Hub senden.

-

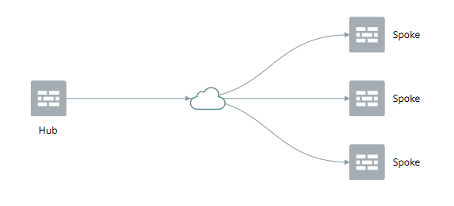

Hub-and-Spoke (Einrichtung nach Spokes): Auto-VPN unterstützt einen IPsec-VPN-Aggregator (Hub), der als einzelner Endpunkt für mehrere Tunnel zu Remote-Standorten (Spokes) dient. Mit Auto-VPN können Netzwerkadministratoren einen Hub für aktuelle und zukünftige Spokes konfigurieren. Beim Hinzufügen oder Löschen von Spoke-Geräten sind keine Konfigurationsänderungen am Hub erforderlich, sodass Administratoren flexibel umfangreiche Netzwerkbereitstellungen verwalten können.

-

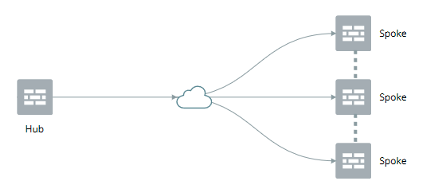

Hub-and-Spoke (Auto Discovery VPN): Auto Discovery VPN (ADVPN) ist eine Technologie, die es dem zentralen Hub ermöglicht, Spokes dynamisch über einen besseren Pfad für den Datenverkehr zwischen zwei Spokes zu informieren. Wenn beide Spokes die Informationen vom Hub bestätigen, richten sie einen Shortcut-Tunnel ein und ändern die Routing-Topologie so, dass der Host die andere Seite erreicht, ohne Datenverkehr über den Hub zu senden.

-

Full Mesh – Verbindet zwei oder mehr teilnehmende Gateways und richtet einen separaten Tunnel mit jedem anderen Gerät in der Gruppe ein.

-

Remote Access VPN (Juniper Secure Connect): Juniper Secure Connect bietet sicheren Remote-Zugriff für Benutzer, um sich über das Internet remote mit den Unternehmensnetzwerken und -ressourcen zu verbinden. Juniper Secure Connect lädt die Konfiguration von SRX Services-Geräten herunter und wählt beim Verbindungsaufbau die effektivsten Transportprotokolle aus.

-

Remote Access VPN (exklusiver NCP-Client): Remote Access VPN ermöglicht es Benutzern, die von zu Hause aus oder unterwegs sind, eine Verbindung mit der Unternehmenszentrale und ihren Ressourcen herzustellen. Der exklusive Remote-Zugriffs-Client für das Network Control Protocol (NCP) ist Teil der exklusiven Remote-Zugriffslösung von NCP für Gateways der SRX-Serie von Juniper. Der VPN-Client ist nur mit NCP Exclusive Remote Access Management verfügbar. Verwenden Sie den exklusiven NCP Client, um sichere, IPsec-basierte Datenverbindungen von jedem Standort aus herzustellen, wenn diese mit Gateways der SRX-Serie verbunden sind.