Beispiel: Konfigurieren Sie MPLS-basierte Layer-2-VPNs

Dieses Beispiel zeigt, wie Sie ein MPLS-basiertes Layer 2-VPN auf Routern oder Switches mit Junos OS konfigurieren und validieren.

Unser Inhaltstestteam hat dieses Beispiel validiert und aktualisiert.

Sie können ein MPLS-basiertes virtuelles Layer 2-Netzwerk mit Routern und Switches mit Junos OS bereitstellen, um Kundenstandorte mit Layer-2-Konnektivität zu verbinden. Layer-2-VPNs geben Kunden die vollständige Kontrolle über ihre Wahl der Transport- und Routing-Protokolle.

MPLS-basierte VPNs erfordern grundlegende MPLS-Funktionen im Provider-Netzwerk. Sobald das grundlegende MPLS in Betrieb ist, können Sie VPNs konfigurieren, die Label-Switched Paths (LSPs) für den Transport über den Core des Anbieters verwenden.

Das Hinzufügen von VPN-Services wirkt sich nicht auf die grundlegenden MPLS-Switching-Vorgänge im Provider-Netzwerk aus. Tatsächlich benötigen die Provider -Geräte (P) nur eine grundlegende MPLS-Konfiguration, da sie nicht VPN-fähige Sind. Der VPN-Zustand wird nur auf den PE-Geräten beibehalten. Dies ist ein wichtiger Grund, warum MPLS-basierte VPNs so skalierbar sind.

Anforderungen

In diesem Beispiel werden die folgenden Hardware- und Softwarekomponenten verwendet:

Junos OS Version 15.1 oder höher

Neuvalidiert auf Junos OS Version 20.1R1

Zwei Provider Edge (PE)-Geräte

Ein Provider (P)-Gerät

Zwei Kunden-Edge-Geräte (CE)

Das Beispiel konzentriert sich auf das Hinzufügen von Layer-2-VPN zu einer bereits vorhandenen MPLS-Baseline. Eine grundlegende MPLS-Konfiguration wird bereitgestellt, falls in Ihrem Netzwerk noch kein MPLS bereitgestellt wird.

Um MPLS-basierte VPNs zu unterstützen, muss die zugrunde liegende MPLS-Baseline die folgenden Funktionen bieten:

Core-gerichtete Schnittstellen und Loopback-Schnittstellen, die mit Unterstützung der MPLS-Familie arbeiten

Ein Inneres Gateway-Protokoll wie OSPF oder IS-IS zur Bereitstellung der Erreichbarkeit zwischen den Loopback-Adressen der Provider-Geräte (P und PE)

Ein MPLS-Signalisierungsprotokoll wie LDP oder RSVP zur Signalübertragung von LSPs

LSPs, die zwischen PE-Geräte-Loopback-Adressen eingerichtet wurden

LSPs werden zwischen jedem PE-Gerätepaar benötigt, das an einem bestimmten VPN teilnimmt. Es ist eine gute Idee, LSPs zwischen allen PE-Geräten aufzubauen, um das zukünftige VPN-Wachstum zu unterstützen. Sie konfigurieren LSPs auf [edit protocols mpls] Hierarchieebene. Im Gegensatz zu einer MPLS-Konfiguration für Circuit Cross-Connect (CCC) müssen Sie den LSP nicht manuell mit der kundenorientierten (Edge)-Schnittstelle des PE-Geräts verknüpfen. Stattdessen verwenden Layer-2-VPNs BGP-Signalisierung, um die Erreichbarkeit von Layer-2-Standorten zu ermöglichen. Diese BGP-Signalisierung automatisiert die Zuordnung von Remote-Layer-2-VPN-Standorten auf LSP-Weiterleitung next Hops. Das bedeutet, dass bei einem Layer-2-VPN die explizite Zuordnung eines LSP zur edge-gerichteten Schnittstelle eines PE-Geräts nicht erforderlich ist.

Weitere Informationen zu CCC finden Sie unter Konfigurieren eines MPLS-basierten VLAN-CCC mit einem Layer-2-Circuit.

Übersicht und Topologie

Ein Layer-2-VPN bietet eine vollständige Trennung zwischen Provider- und Kundennetzwerken. Zu den Vorteilen eines Layer-2-VPN gehören die Unterstützung für nicht standardmäßige Transportprotokolle und die Isolierung von Linkadressierung und Routing-Protokollbetrieb zwischen dem Kunden- und dem Provider-Netzwerk.

Die Definition eines VPN beinhaltet nur Änderungen an den lokalen und Remote-PE-Geräten. Es ist keine zusätzliche Konfiguration auf den Provider-Geräten erforderlich (abgesehen von der grundlegenden MPLS-Unterstützung), da diese Geräte nur grundlegende MPLS-Switching-Funktionen bieten. Die CE-Geräte verwenden kein MPLS. Sie benötigen nur eine einfache Schnittstelle und falls gewünscht eine Protokollkonfiguration, um über das Layer-2-VPN zu arbeiten. Für ein Layer-2-VPN konfigurieren Sie die CE-Geräte so, als ob sie an einen gemeinsam genutzten Link angeschlossen wären.

Sobald eine MPLS-Baseline eingerichtet ist, müssen Sie die folgenden Funktionen auf den PE-Geräten konfigurieren, um ein MPLS-basiertes Layer 2-VPN einzurichten:

Eine BGP-Gruppe mit

family l2vpn signalingEine Routing-Instanz mit Instanztyp

l2vpnDie kundenorientierten Schnittstellen auf den PE-Geräten müssen wie folgt konfiguriert sein:

Geben Sie die

ethernet-cccphysische Layer-Kapselung an,vlan-cccje nachdem, ob VLAN-Tagging verwendet wird.Konfigurieren Sie einen passenden Kapselungstyp in der Routing-Instanzkonfiguration.

Konfigurieren Sie die logische Schnittstelle (Einheit), die für Layer 2 VPN verwendet wird, mit

family ccc.

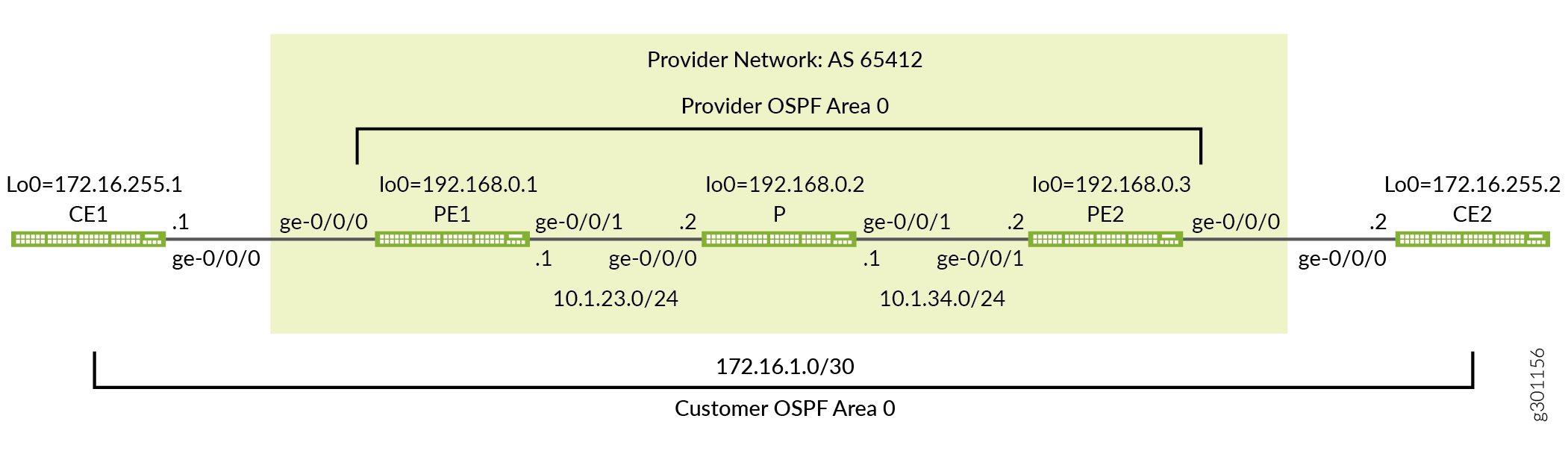

Abbildung 1 zeigt die Topologie für dieses MPLS-basierte Layer-2-VPN-Beispiel. In der Abbildung werden die Schnittstellennamen, die IP-Adressierung und die Protokolle detailliert dargestellt, die im Provider-Netzwerk verwendet werden. Außerdem wird die End-to-End-Natur der CE-Geräteadressierung und des Protokollstackbetriebs hervorgehoben. Im Gegensatz zu einem Layer-3-VPN ist der Betrieb von CE-Geräten für das Provider-Netzwerk in einem Layer-2-VPN undurchsichtig. Es gibt keine Peering-Beziehung zwischen den CE-Geräten und dem Provider-Netzwerk. Infolgedessen erwarten Sie, dass die CE-Geräte eine OSPF-Nachbarschaft für das Provider-Netzwerk bilden, nicht bis zum Provider-Netzwerk.

Schnelle Konfigurationen

Verwenden Sie die Konfigurationen in diesem Abschnitt, um Ihr MPLS-basiertes Layer 2-VPN schnell einsatzbereit zu machen. Die Konfigurationen umfassen eine funktionale MPLS-Basis zur Unterstützung Ihres Layer-2-VPN. In diesem Beispiel werden die VPN-Aspekte der Konfiguration behandelt. Weitere Informationen zur in diesem Beispiel verwendeten MPLS-Basisfunktionen finden Sie unter den folgenden Links:

-

Konfiguration von MPLS auf Provider Edge EX8200- und EX4500-Switches mit Circuit Cross-Connect

-

Konfiguration von MPLS auf Provider-Switches EX8200 und EX4500

CLI-Schnellkonfiguration

Die Gerätekonfigurationen lassen die Verwaltungsschnittstelle, statische Routen, Systemprotokollierung, Systemservices und Benutzeranmeldungsinformationen aus. Diese Teile der Konfiguration variieren je nach Standort und stehen nicht in direktem Zusammenhang mit MPLS- oder VPN-Funktionen.

Bearbeiten Sie die folgenden Befehle nach Bedarf für die Besonderheiten Ihrer Umgebung und fügen Sie sie in das lokale CE-Terminal-Fenster (CE1) ein:

Die komplette Konfiguration für das CE1-Gerät.

set system host-name ce1 set interfaces ge-0/0/0 description "Link from CE1 to PE1" set interfaces ge-0/0/0 unit 0 family inet address 172.16.1.1/30 set interfaces lo0 unit 0 family inet address 172.16.255.1/32 set protocols ospf area 0.0.0.0 interface lo0.0 set protocols ospf area 0.0.0.0 interface ge-0/0/0.0

Bearbeiten Sie die folgenden Befehle nach Bedarf für die Besonderheiten Ihrer Umgebung und fügen Sie sie in das lokale PE-Terminal-Fenster (PE1) ein:

Die vollständige Konfiguration für PE1-Gerät.

set system host-name pe1 set interfaces ge-0/0/0 description "Link from PE1 to CE1" set interfaces ge-0/0/0 encapsulation ethernet-ccc set interfaces ge-0/0/0 unit 0 family ccc set interfaces ge-0/0/1 description "Link from PE1 to P-router" set interfaces ge-0/0/1 mtu 4000 set interfaces ge-0/0/1 unit 0 family inet address 10.1.23.1/24 set interfaces ge-0/0/1 unit 0 family mpls set interfaces lo0 unit 0 family inet address 192.168.0.1/32 set routing-instances l2vpn1 protocols l2vpn interface ge-0/0/0.0 description "EDGE LINK BETWEEN PE1 AND CE1" set routing-instances l2vpn1 protocols l2vpn site CE-1 interface ge-0/0/0.0 remote-site-id 2 set routing-instances l2vpn1 protocols l2vpn site CE-1 site-identifier 1 set routing-instances l2vpn1 protocols l2vpn encapsulation-type ethernet set routing-instances l2vpn1 instance-type l2vpn set routing-instances l2vpn1 interface ge-0/0/0.0 set routing-instances l2vpn1 route-distinguisher 192.168.0.1:12 set routing-instances l2vpn1 vrf-target target:65412:12 set routing-options autonomous-system 65412 set protocols bgp group ibgp type internal set protocols bgp group ibgp local-address 192.168.0.1 set protocols bgp group ibgp family l2vpn signaling set protocols bgp group ibgp neighbor 192.168.0.3 set protocols mpls label-switched-path lsp_to_pe2 to 192.168.0.3 set protocols mpls interface ge-0/0/1.0 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface lo0.0 set protocols ospf area 0.0.0.0 interface ge-0/0/1.0 set protocols rsvp interface lo0.0 set protocols rsvp interface ge-0/0/1.0

Die komplette Konfiguration für das P-Gerät.

set system host-name p set interfaces ge-0/0/0 description "Link from P-router to PE1" set interfaces ge-0/0/0 mtu 4000 set interfaces ge-0/0/0 unit 0 family inet address 10.1.23.2/24 set interfaces ge-0/0/0 unit 0 family mpls set interfaces ge-0/0/1 description "Link from P-router to PE2" set interfaces ge-0/0/1 mtu 4000 set interfaces ge-0/0/1 unit 0 family inet address 10.1.34.1/24 set interfaces ge-0/0/1 unit 0 family mpls set interfaces lo0 unit 0 family inet address 192.168.0.2/32 set protocols mpls interface ge-0/0/0.0 set protocols mpls interface ge-0/0/1.0 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface lo0.0 set protocols ospf area 0.0.0.0 interface ge-0/0/0.0 set protocols ospf area 0.0.0.0 interface ge-0/0/1.0 set protocols rsvp interface lo0.0 set protocols rsvp interface ge-0/0/0.0 set protocols rsvp interface ge-0/0/1.0

Die komplette Konfiguration für das PE2-Gerät.

set system host-name pe2 set interfaces ge-0/0/0 description "Link from PE2 to CE2" set interfaces ge-0/0/0 encapsulation ethernet-ccc set interfaces ge-0/0/0 unit 0 family ccc set interfaces ge-0/0/1 description "Link from PE2 to P-router" set interfaces ge-0/0/1 mtu 4000 set interfaces ge-0/0/1 unit 0 family inet address 10.1.34.2/24 set interfaces ge-0/0/1 unit 0 family mpls set interfaces lo0 unit 0 family inet address 192.168.0.3/32 set routing-instances l2vpn1 protocols l2vpn interface ge-0/0/0.0 description "EDGE LINK BETWEEN PE2 AND CE2" set routing-instances l2vpn1 protocols l2vpn site CE-2 interface ge-0/0/0.0 remote-site-id 1 set routing-instances l2vpn1 protocols l2vpn site CE-2 site-identifier 2 set routing-instances l2vpn1 protocols l2vpn encapsulation-type ethernet set routing-instances l2vpn1 instance-type l2vpn set routing-instances l2vpn1 interface ge-0/0/0.0 set routing-instances l2vpn1 route-distinguisher 192.168.0.3:12 set routing-instances l2vpn1 vrf-target target:65412:12 set routing-options autonomous-system 65412 set protocols bgp group ibgp type internal set protocols bgp group ibgp local-address 192.168.0.3 set protocols bgp group ibgp family l2vpn signaling set protocols bgp group ibgp neighbor 192.168.0.1 set protocols mpls label-switched-path lsp_to_pe1 to 192.168.0.1 set protocols mpls interface ge-0/0/1.0 set protocols ospf traffic-engineering set protocols ospf area 0.0.0.0 interface lo0.0 set protocols ospf area 0.0.0.0 interface ge-0/0/1.0 set protocols rsvp interface lo0.0 set protocols rsvp interface ge-0/0/1.0

Die komplette Konfiguration für das CE2-Gerät.

set system host-name ce2 set interfaces ge-0/0/0 description "Link from CE2 to PE2" set interfaces ge-0/0/0 unit 0 family inet address 172.16.1.2/30 set interfaces lo0 unit 0 family inet address 172.16.255.2/32 set protocols ospf area 0.0.0.0 interface lo0.0 set protocols ospf area 0.0.0.0 interface ge-0/0/0.0

Stellen Sie sicher, dass Sie die Konfigurationsänderungen auf allen Geräten vornehmen, wenn Sie mit Ihrer Arbeit zufrieden sind. Herzlichen Glückwunsch zu Ihrem neuen MPLS-basierten Layer 2 VPN! Im Abschnitt Überprüfung finden Sie die erforderlichen Schritte, um zu bestätigen, dass Ihr VPN wie erwartet funktioniert.

Konfigurieren Sie das lokale PE-Gerät (PE1) für ein MPLS-basiertes Layer-2-VPN

In diesem Abschnitt werden die Schritte behandelt, die zur Konfiguration des PE1-Geräts für dieses Beispiel erforderlich sind. Beispiel : Konfigurieren sie MPLS-basierte Layer-2-VPNs für die CE-Geräte - und P-Gerätekonfigurationen, die in diesem Beispiel verwendet werden.

Konfigurieren Sie die MPLS-Baseline (falls erforderlich)

Stellen Sie vor der Konfiguration des Layer 2-VPN sicher, dass das PE-Gerät über eine funktionierende MPLS-Baseline verfügt. Wenn Sie bereits über eine MPLS-Baseline verfügen, können Sie mit der Schritt-für-Schritt-Prozedur das Layer-2-VPN zum lokalen PE-Gerät hinzufügen.

-

Konfigurieren Sie den Hostnamen.

[edit] user@pe1# set system host-name pe1

-

Konfigurieren Sie die Schnittstellen.

[edit] user@pe1# set interfaces ge-0/0/1 description "Link from PE1 to P-router" [edit] user@pe1# set interfaces ge-0/0/1 mtu 4000 [edit] user@pe1# set interfaces ge-0/0/1 unit 0 family inet address 10.1.23.1/24 [edit] user@pe1# set interfaces ge-0/0/1 unit 0 family mpls [edit] user@pe1# set interfaces lo0 unit 0 family inet address 192.168.0.1/32

VORSICHT:Layer-2-VPNs unterstützen keine Fragmentierung im Provider-Netzwerk. Es ist von entscheidender Bedeutung, dass das Provider-Netzwerk den größten Frame unterstützt, den die CE-Geräte generieren können, nachdem die MPLS- und VRF-Label (Virtual Routing and Forwarding) von den PE-Geräten hinzugefügt wurden. In diesem Beispiel bleiben die CE-Geräte bei der Standard-MTU (Maximum Transmission Unit) mit 1500 Byte, während der Provider-Core so konfiguriert wird, dass er eine 4000-Byte-MTU unterstützt. Diese Konfiguration vermeidet Verwerfungen, indem sichergestellt wird, dass die CE-Geräte die MTU im Netzwerk des Anbieters nicht überschreiten können.

-

Konfigurieren Sie die Protokolle.

Hinweis:Traffic Engineering wird für RSVP-signalierte LSPs unterstützt, ist jedoch nicht für grundlegendes MPLS-Switching oder VPN-Bereitstellung erforderlich. Die bereitgestellte MPLS-Basis nutzt RSVP, um LSPs zu signalisieren, und ermöglicht Traffic-Engineering für OSPF. Es werden jedoch keine Pfadbeschränkungen konfiguriert, sodass Sie erwarten, dass die LSPs über den kürzesten Pfad des Interior Gateway Protocol geroutet werden.

[edit ]user@pe1# set protocols ospf area 0.0.0.0 interface lo0.0 [edit] user@pe1# set protocols ospf area 0.0.0.0 interface ge-0/0/1.0 [edit] user@pe1# set protocols ospf traffic-engineering [edit] user@pe1# set protocols mpls interface ge-0/0/1.0 [edit] user@pe1# set protocols rsvp interface lo0.0 [edit] user@pe1# set protocols rsvp interface ge-0/0/1.0

-

Definieren Sie den LSP für die Loopback-Adresse des entfernten PE-Geräts.

[edit] user@pe1# set protocols mpls label-switched-path lsp_to_pe2 to 192.168.0.3

Verfahren

Schritt-für-Schritt-Verfahren

Führen Sie die folgenden Schritte aus, um das PE1-Gerät für ein Layer 2-VPN zu konfigurieren.

Konfigurieren Sie die edge-orientierte Schnittstelle. Geben Sie den physischen Kapselungstyp von

ethernet-cccmitfamily cccon Unit 0 an. Dies ist die einzige gültige Gerätenummer für eine nicht getaggte Ethernet-Schnittstelle. Wenn Sie VLAN-Tagging verwenden, geben Sie dievlan-cccKapselung an und fügen Sie die CCC-Familie zu den gewünschten Einheiten hinzu.Tipp:Sie können sowohl ein MPLS-basiertes Layer 2-VPN als auch ein MPLS-basiertes Layer 3-VPN auf demselben PE-Gerät konfigurieren. Sie können jedoch nicht dieselbe Kunden-Edge-Schnittstelle so konfigurieren, dass sie sowohl ein Layer-2-VPN als auch ein Layer-3-VPN unterstützt.

[edit]user@pe1# set interfaces ge-0/0/0 encapsulation ethernet-ccc [edit] user@pe1# set interfaces ge-0/0/0 unit 0 family ccc [edit] user@pe1# set interfaces ge-0/0/0 description "Link from PE1 to CE1"

Hinweis:Ein Layer-2-VPN erfordert, dass die Edge-Schnittstellen des PE-Geräts mit einer CCC-Kapselung auf physischer Geräteebene konfiguriert werden, wobei die CCC-Familie auf Geräteebene konfiguriert ist. Die Provider-Geräte sind gleich konfiguriert, unabhängig davon, ob Sie CCC, ein MPLS-basiertes Layer-2-VPN oder ein MPLS-basiertes Layer 3-VPN bereitstellen. Dies liegt daran, dass sie keine Edge-gerichtete Schnittstellen oder VPN-Bewusstsein haben.

Konfigurieren Sie eine BGP-Gruppe für das Peering zwischen lokalen und Remote-PE-Geräten. Verwenden Sie die Loopback-Adresse des PE-Geräts als lokale Adresse und aktivieren

family l2vpn signalingSie .[edit protocols bgp] user@pe1# set group ibgp local-address 192.168.0.1 family l2vpn signaling

Konfigurieren Sie den BGP-Gruppentyp als intern.

[edit protocols bgp] user@pe1# set group ibgp type internal

Konfigurieren Sie die Loopback-Adresse des entfernten PE-Geräts als BGP-Nachbarn.

[edit protocols bgp] user@pe1# set group ibgp neighbor 192.168.0.3

Konfigurieren Sie die autonome BGP-Systemnummer.

[edit routing-options] user@pe1# set autonomous-system 65412

Konfigurieren Sie die Routing-Instanz. Geben Sie zunächst den Instanznamen l2vpn1mit einer

instance-typevonl2vpn.[edit routing-instances] user@pe1# set l2vpn1 instance-type l2vpn

Konfigurieren Sie die kundenorientierte Schnittstelle des PE-Geräts so, dass sie zur Routing-Instanz gehört.

[edit routing-instances] user@pe1# set l2vpn1 interface ge-0/0/0

Konfigurieren Sie den Routenscheider der Routing-Instanz. Diese Einstellung wird verwendet, um die Routen zu unterscheiden, die von einer bestimmten VRF auf einem bestimmten PE-Gerät gesendet werden. Sie sollte für jede Routing-Instanz auf jedem PE-Gerät eindeutig sein.

[edit routing-instances] user@pe1# set l2vpn1 route-distinguisher 192.168.0.1:12

Konfigurieren Sie das routing- und weiterleitungstabellenziel (VRF) der Instanz. Die

vrf-targetAnweisung fügt das angegebene Community-Tag allen angekündigten Routen hinzu und entspricht automatisch dem gleichen Wert für den Routenimport. Die Konfiguration übereinstimmenden Routenziele auf den PE-Geräten, die ein bestimmtes VPN nutzen, ist für einen ordnungsgemäßen Routenaustausch erforderlich.[edit routing-instances] user@pe1# set l2vpn1 vrf-target target:65412:12

Hinweis:Sie können komplexere Richtlinien erstellen, indem Sie VRF-Import- und Exportrichtlinien mithilfe der Import- und Exportoptionen explizit konfigurieren. Weitere Informationen finden Sie unter vrf-import und vrf-export .

Konfigurieren Sie das

l2vpnProtokoll in der Instanz und geben Sie die Kapselung an, die für die edge-gerichtete Verbindung verwendet wird. Wenn die Edge-Schnittstelle mit VLAN-Tags versehen ist, müssen Sie angebenethernet-vlan.[edit routing-instances] user@pe1# set l2vpn1 protocols l2vpn encapsulation-type ethernet

Fügen Sie die edge-orientierte Schnittstelle unter der Strophe der Instanz

l2vpnzusammen mit einer Beschreibung hinzu.[edit routing-instances] user@pe1# set l2vpn1 protocols l2vpn interface ge-0/0/0.0 description "L2vpn Link Between PE1 and CE1"

Konfigurieren Sie die Layer-2-VPN-Standortinformationen und zuordnen Sie die Edge-gerichtete Schnittstelle mit dem lokalen Kundenstandort.

[edit routing-instances] user@pe1# set l2vpn1 protocols l2vpn site CE-1 site-identifier 1 interface ge-0/0/0.0 remote-site-id 2

Hinweis:In diesem Beispiel ist die Standort-ID für das PE1-Gerät 1 und die Standort-ID für das PE2-Gerät 2. Für das lokale PE-Gerät (PE1) ist der Remote-Standort mit dem

remote-site-idWert 2 korrekt konfiguriert.Übernehmen Sie Ihre Änderungen am PE1-Gerät und kehren Sie in den CLI-Betriebsmodus zurück.

[edit] user@pe1# commit and-quit

Ergebnisse

Zeigen Sie die Ergebnisse der Konfiguration auf dem PE1-Gerät an. Die Ausgabe spiegelt nur die funktionale Konfiguration wider, die in diesem Beispiel hinzugefügt wurde.

user@pe1> show configuration

interfaces {

ge-0/0/0 {

description "Link from PE1 to CE1";

encapsulation ethernet-ccc;

unit 0 {

family ccc;

}

}

ge-0/0/1 {

description "Link from PE1 to P-router";

mtu 4000;

unit 0 {

family inet {

address 10.1.23.1/24;

}

family mpls;

}

}

lo0 {

unit 0 {

family inet {

address 192.168.0.1/32;

}

}

}

}

routing-instances {

l2vpn1 {

protocols {

l2vpn {

interface ge-0/0/0.0 {

description "L2vpn Link Between PE1 and CE1" ;

}

site CE-1 {

interface ge-0/0/0.0 {

remote-site-id 2;

}

site-identifier 1;

}

encapsulation-type ethernet;

}

}

instance-type l2vpn;

interface ge-0/0/0.0;

route-distinguisher 192.168.0.1:12;

vrf-target target:65412:12;

}

}

routing-options {

autonomous-system 65412;

}

protocols {

bgp {

group ibgp {

type internal;

local-address 192.168.0.1;

family l2vpn {

signaling;

}

neighbor 192.168.0.3;

}

}

mpls {

label-switched-path lsp_to_pe2 {

to 192.168.0.3;

}

interface ge-0/0/1.0;

}

ospf {

traffic-engineering;

area 0.0.0.0 {

interface lo0.0;

interface ge-0/0/1.0;

}

}

rsvp {

interface lo0.0;

interface ge-0/0/1.0;

}

}

Konfigurieren Sie das Remote-PE-Gerät (PE2) für ein MPLS-basiertes Layer 2-VPN

In diesem Abschnitt werden die schritte erläutert, die zur Konfiguration des PE2-Geräts für dieses Beispiel erforderlich sind. Beispiel : Konfigurieren sie MPLS-basierte Layer-2-VPNs für die CE-Geräte - und P-Gerätekonfigurationen, die in diesem Beispiel verwendet werden.

Konfigurieren Sie die MPLS-Baseline (falls erforderlich)

Stellen Sie vor der Konfiguration des Layer 2-VPN sicher, dass das PE-Gerät über eine funktionierende MPLS-Baseline verfügt. Wenn Sie bereits über eine MPLS-Baseline verfügen, können Sie die Schritt-für-Schritt-Prozedur überspringen, um das Layer-2-VPN zum lokalen PE-Gerät hinzuzufügen.

-

Konfigurieren Sie den Hostnamen.

[edit] user@pe2# set system host-name pe2

-

Konfigurieren Sie die Schnittstellen.

[edit] user@pe2# set interfaces ge-0/0/1 description "Link from PE2 to P-router" [edit] user@pe2# set interfaces ge-0/0/1 mtu 4000 [edit] user@pe2# set interfaces ge-0/0/1 unit 0 family inet address 10.1.34.2/24 [edit] user@pe2# set interfaces ge-0/0/1 unit 0 family mpls [edit] user@pe2# set interfaces lo0 unit 0 family inet address 192.168.0.3/32

VORSICHT:Layer-2-VPNs unterstützen keine Fragmentierung im Provider-Netzwerk. Es ist von entscheidender Bedeutung, dass das Provider-Netzwerk den größten Frame unterstützt, den die CE-Geräte generieren können, nachdem die MPLS- und VRF-Label (Virtual Routing and Forwarding) von den PE-Geräten hinzugefügt wurden. In diesem Beispiel bleiben die CE-Geräte bei der Standard-MTU (Maximum Transmission Unit) mit 1500 Byte, während der Provider-Core so konfiguriert wird, dass er eine 4000-Byte-MTU unterstützt. Diese Konfiguration vermeidet Verwerfungen, indem sichergestellt wird, dass die CE-Geräte die MTU im Netzwerk des Anbieters nicht überschreiten können.

-

Konfigurieren Sie die Protokolle.

Hinweis:Traffic Engineering wird für RSVP-signalierte LSPs unterstützt, ist jedoch nicht für grundlegendes MPLS-Switching oder VPN-Bereitstellung erforderlich. Die bereitgestellte MPLS-Basis nutzt RSVP, um LSPs zu signalisieren, und ermöglicht Traffic-Engineering für OSPF. Es werden jedoch keine Pfadbeschränkungen konfiguriert, sodass Sie erwarten, dass die LSPs über den kürzesten Pfad des Interior Gateway Protocol geroutet werden.

[edit] user@pe2# set protocols ospf area 0.0.0.0 interface lo0.0 [edit] user@pe2# set protocols ospf area 0.0.0.0 interface ge-0/0/1.0 [edit] user@pe2# set protocols ospf traffic-engineering [edit] user@pe2# set protocols mpls interface ge-0/0/1.0 [edit] user@pe2# set protocols rsvp interface lo0.0 [edit] user@pe2# set protocols rsvp interface ge-0/0/1.0

-

Definieren Sie den LSP für die Loopback-Adresse des entfernten PE-Geräts.

[edit] user@pe2# set protocols mpls label-switched-path lsp_to_pe1 to 192.168.0.1

Verfahren

Schritt-für-Schritt-Verfahren

Führen Sie die folgenden Schritte aus, um das PE2-Gerät für ein Layer-2-VPN zu konfigurieren.

Konfigurieren Sie die Kapselung und Familie der Edge-Schnittstelle. Erinnern Sie sich daran, dass es sich um eine nicht getaggte Schnittstelle handelt, daher ist nur Einheit 0 für die

cccFamilie gültig.[edit]user@pe2# set interfaces ge-0/0/0 encapsulation ethernet-ccc [edit] user@pe2# set interfaces ge-0/0/0 unit 0 family ccc [edit] user@pe1# set interfaces ge-0/0/0 description "Link from PE2 to CE2"

Konfigurieren Sie eine BGP-Gruppe. Geben Sie die Loopback-Adresse des PE-Geräts als lokale Adresse an und aktivieren

family l2vpn signalingSie .[edit protocols bgp] user@pe2# set group ibgp local-address 192.168.0.3 family l2vpn signaling

Konfigurieren Sie den BGP-Gruppentyp als intern.

[edit protocols bgp] user@pe2# set group ibgp type internal

Konfigurieren Sie das PE1-Gerät als BGP-Nachbarn. Achten Sie darauf, die Loopback-Adresse von PE1 als BGP-Nachbarn anzugeben.

[edit protocols bgp] user@pe2# set group ibgp neighbor 192.168.0.1

Konfigurieren Sie die autonome BGP-Systemnummer.

[edit routing-options] user@pe2# set autonomous-system 65412

Konfigurieren Sie die Routing-Instanz. Geben Sie zunächst den Instanznamen l2vpn1 mit einem

instance-typevon.l2vpn[edit routing-instances] user@pe2# set l2vpn1 instance-type l2vpn

Konfigurieren Sie die Kunden-Edge-Schnittstelle des PE-Geräts so, dass sie zur Routing-Instanz gehört.

[edit routing-instances] user@pe2# set l2vpn1 interface ge-0/0/0

Konfigurieren Sie den Routenscheider der Instanz.

[edit routing-instances] user@pe2# set l2vpn1 route-distinguisher 192.168.0.3:12

Konfigurieren Sie das Routing- und Weiterleitungsziel (VRF) der VPN-Routing-Tabelle der Instanz. Das zugewiesene Ziel muss mit dem am PE1-Gerät konfigurierten Ziel übereinstimmen.

[edit routing-instances] user@pe2# set l2vpn1 vrf-target target:65412:12

Konfigurieren Sie die Instanz für das

l2vpnProtokoll und geben Sie die Kapselung an, die für die edge-gerichtete Verbindung verwendet wird.[edit routing-instances] user@pe2# set l2vpn1 protocols l2vpn encapsulation-type ethernet

Fügen Sie die edge-gerichtete Schnittstelle des PE-Geräts unter der Hierarchie der Instanz

l2vpnzusammen mit einer Beschreibung hinzu.[edit routing-instances] user@pe2# set l2vpn1 protocols l2vpn interface ge-0/0/0.0 description "L2vpn Link Between PE2 and CE2"

Konfigurieren Sie die Layer-2-VPN-Standortinformationen der Instanz und listen Sie die Edge-Schnittstelle des PE-Geräts unter dem lokalen Standort auf. Die auf dem PE2-Gerät konfigurierte lokale Standort-ID muss mit der Remote-Standort-ID übereinstimmen, die Sie auf dem PE1-Gerät konfiguriert haben, und umgekehrt.

[edit routing-instances] user@pe1# set l2vpn1 protocols l2vpn site CE-2 site-identifier 2 interface ge-0/0/0.0 remote-site-id 1

Hinweis:In diesem Beispiel lautet die Standort-ID für das PE2-Gerät 2 und die Standort-ID für das PE1-Gerät ist 1. Für das PE2-Gerät ist der Remote-Standort mit dem

remote-site-idWert 1 korrekt konfiguriert.Übernehmen Sie Ihre Änderungen am PE2-Gerät und kehren Sie in den CLI-Betriebsmodus zurück.

[edit] user@pe1# commit and-quit

Ergebnisse

Zeigen Sie die Konfigurationsergebnisse auf dem PE2-Gerät an.

user@pe2# show

interfaces {

ge-0/0/0 {

description "Link from PE2 to CE2";

encapsulation ethernet-ccc;

unit 0 {

family ccc;

}

}

ge-0/0/1 {

description "Link from PE2 to P-router";

mtu 4000;

unit 0 {

family inet {

address 10.1.34.2/24;

}

family mpls;

}

}

lo0 {

unit 0 {

family inet {

address 192.168.0.3/32;

}

}

}

}

routing-instances {

l2vpn1 {

protocols {

l2vpn {

interface ge-0/0/0.0 {

description "L2vpn Link Between PE2 and CE2" ;

}

site CE-2 {

interface ge-0/0/0.0 {

remote-site-id 1;

}

site-identifier 2;

}

encapsulation-type ethernet;

}

}

instance-type l2vpn;

interface ge-0/0/0.0;

route-distinguisher 192.168.0.3:12;

vrf-target target:65412:12;

}

}

routing-options {

autonomous-system 65412;

}

protocols {

bgp {

group ibgp {

type internal;

local-address 192.168.0.3;

family l2vpn {

signaling;

}

neighbor 192.168.0.1;

}

}

mpls {

label-switched-path lsp_to_pe1 {

to 192.168.0.1;

}

interface ge-0/0/1.0;

}

ospf {

traffic-engineering;

area 0.0.0.0 {

interface lo0.0;

interface ge-0/0/1.0;

}

}

rsvp {

interface lo0.0;

interface ge-0/0/1.0;

}

}

Überprüfung

Führen Sie diese Aufgaben aus, um zu überprüfen, ob das MPLS-basierte Layer 2-VPN ordnungsgemäß funktioniert:

- Überprüfung der Anbieter-OSPF-Adjacencies und Route Exchange

- MPLS- und RSVP-Schnittstelleneinstellungen überprüfen

- Überprüfung rsVP-signalisierter LSPs

- BGP-Sitzungsstatus überprüfen

- Überprüfen von Layer-2-VPN-Routen in der Routing-Tabelle

- Layer 2-VPN-Verbindungsstatus überprüfen

- Ping des Remote-PE-Geräts mithilfe der Layer-2-VPN-Verbindung

- Überprüfung des End-to-End-Betriebs der CE-Geräte über Layer-2-VPN

Überprüfung der Anbieter-OSPF-Adjacencies und Route Exchange

Zweck

Bestätigen Sie, dass das OSPF-Protokoll im Provider-Netzwerk ordnungsgemäß funktioniert, indem Sie den Adjacency-Status und die von OSPF gelernten Routen zu den Loopback-Adressen der Remote-Provider-Geräte überprüfen. Der ordnungsgemäße IGP-Betrieb ist für die erfolgreiche Einrichtung von MPLS-LSPs von entscheidender Bedeutung.

Aktion

user@pe1> show ospf neighbor Address Interface State ID Pri Dead 10.1.23.2 ge-0/0/1.0 Full 192.168.0.2 128 38

user@pe1> show route protocol ospf | match 192.168 192.168.0.2/32 *[OSPF/10] 1w5d 20:48:59, metric 1 192.168.0.3/32 *[OSPF/10] 2w0d 00:08:30, metric 2

Bedeutung

Die Ausgabe zeigt, dass das PE1-Gerät eine OSPF-Bindung zum P-Gerät (192.168.0.2) eingerichtet hat. Es zeigt auch, dass die P- und Remote-PE-Geräte-Loopback-Adressen (192.168.0.2) und (192.168.0.3) über OSPF am lokalen PE-Gerät gelernt werden.

MPLS- und RSVP-Schnittstelleneinstellungen überprüfen

Zweck

Stellen Sie sicher, dass das RSVP- und MPLS-Protokoll für den Betrieb auf den Core-Schnittstellen des PE-Geräts konfiguriert sind. In diesem Schritt wird auch überprüft, ob die family mpls Konfiguration auf Geräteebene der kerngerichteten Schnittstellen korrekt ist.

Aktion

user@pe1> show mpls interface Interface State Administrative groups (x: extended) ge-0/0/1.0 Up <none>

user@pe1> show rsvp interface

RSVP interface: 2 active

Active Subscr- Static Available Reserved Highwater

Interface State resv iption BW BW BW mark

ge-0/0/1.0 Up 1 100% 1000Mbps 1000Mbps 0bps 0bps

lo0.0 Up 0 100% 0bps 0bps 0bps 0bps

Bedeutung

Die Ausgabe zeigt, dass MPLS und RSVP auf den core- und Loopback-Schnittstellen des lokalen PE-Geräts korrekt konfiguriert sind.

Überprüfung rsVP-signalisierter LSPs

Zweck

Stellen Sie sicher, dass die RSVP-Sitzungen (Eingang und Ausgang) zwischen den PE-Geräten korrekt eingerichtet sind.

Aktion

user@pe1> show rsvp session To From State Rt Style Labelin Labelout LSPname 192.168.0.3 192.168.0.1 Up 0 1 FF - 299888 lsp_to_pe2 Total 1 displayed, Up 1, Down 0 Egress RSVP: 1 sessions To From State Rt Style Labelin Labelout LSPname 192.168.0.1 192.168.0.3 Up 0 1 FF 3 - lsp_to_pe1 Total 1 displayed, Up 1, Down 0 Transit RSVP: 0 sessions Total 0 displayed, Up 0, Down 0

Bedeutung

Die Ausgabe zeigt, dass sowohl die eingehenden als auch die ausgangs-RSVP-Sitzungen zwischen den PE-Geräten korrekt eingerichtet sind. Eine erfolgreiche LSP-Einrichtung zeigt an, dass die MPLS-Baseline betriebsbereit ist.

BGP-Sitzungsstatus überprüfen

Zweck

Stellen Sie sicher, dass die BGP-Sitzung zwischen den PE-Geräten korrekt eingerichtet ist und unterstützung für Layer 2 VPN Network Layer Reachability Information (NLRI) unterstützt wird.

Aktion

user@pe1> show bgp summary

Threading mode: BGP I/O

Groups: 1 Peers: 1 Down peers: 0

Table Tot Paths Act Paths Suppressed History Damp State Pending

bgp.l2vpn.0

1 1 0 0 0 0

Peer AS InPkt OutPkt OutQ Flaps Last Up/Dwn State|#Active/Received/Accepted/Damped...

192.168.0.3 65412 6 5 0 0 1:34 Establ

bgp.l2vpn.0: 1/1/1/0

l2vpn1.l2vpn.0: 1/1/1/0

Bedeutung

Die Ausgabe zeigt die BGP-Sitzung an das Remote-PE-Gerät (192.168.0.3) wurde korrekt eingerichtet (Establ) und über das Up/Dwn Feld, wie lange sich die Sitzung im aktuellen Zustand () befindet (1:34). Es zeigt auch die Anzahl der BGP-Pakete, die an (5) und von (6) dem entfernten PE-Gerät gesendet und empfangen werden. Das flaps Feld bestätigt, dass keine Zustandsübergänge stattgefunden haben (0), was anzeigt, dass die Sitzung stabil ist. Beachten Sie auch, dass Layer 2 VPN NLRI korrekt zwischen den PE-Geräten ausgetauscht wird. Diese Ausgabe bestätigt, dass das BGP-Peering zwischen den PE-Geräten bereit ist, ein Layer-2-VPN zu unterstützen.

Überprüfen von Layer-2-VPN-Routen in der Routing-Tabelle

Zweck

Stellen Sie sicher, dass die Routing-Tabelle auf dem PE1-Gerät mit den Layer-2-VPN-Routen gefüllt ist, die zur Weiterleitung des Datenverkehrs zwischen den CE-Geräten verwendet werden.

Aktion

user@pe1> show route table bgp.l2vpn.0

bgp.l2vpn.0: 1 destinations, 1 routes (1 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

192.168.0.3:12:2:1/96

*[BGP/170] 00:51:36, localpref 100, from 192.168.0.3

AS path: I, validation-state: unverified

> to 10.1.23.2 via ge-0/0/1.0, label-switched-path lsp_to_pe2

user@pe1> show route table l2vpn1.l2vpn.0

l2vpn1.l2vpn.0: 2 destinations, 2 routes (2 active, 0 holddown, 0 hidden)

+ = Active Route, - = Last Active, * = Both

192.168.0.1:12:1:1/96

*[L2VPN/170/-101] 01:48:30, metric2 1

Indirect

192.168.0.3:12:2:1/96

*[BGP/170] 00:51:57, localpref 100, from 192.168.0.3

AS path: I, validation-state: unverified

> to 10.1.23.2 via ge-0/0/1.0, label-switched-path lsp_to_pe2

Bedeutung

Der Befehl show route table bgp.l2vpn.0 zeigt alle Layer-2-VPN-Routen an, die auf dem PE-Gerät empfangen wurden. Der Befehl show route table l2vpn1.l2vpn.0 zeigt die Layer-2-VPN-Routen an, die aufgrund eines übereinstimmenden Routenziels in die l2vpn1 Routing-Instanz importiert wurden. Die l2vpn1.l2vpn.0 Tabelle enthält sowohl die Layer-2-VPN-Route des lokalen PE-Geräts als auch eine Remote-Route, die über das BGP-Peering zum Remote-PE-Gerät gelernt wurde. Beide Tabellen zeigen, dass die remote Layer-2-VPN-Route korrekt mit dem lsp_to_pe2 LSP als Weiterleitung des nächsten Hops verknüpft ist. Die Ausgänge bestätigen, dass das lokale PE-Gerät vom PE2-Gerät mehr über den Remote-Kundenstandort erfahren hat. Es zeigt auch, dass es Layer-2-VPN-Datenverkehr mithilfe von MPLS-Übertragung über das Provider-Netzwerk an das PE2-Gerät weiterleiten kann.

Layer 2-VPN-Verbindungsstatus überprüfen

Zweck

Überprüfen Sie den Status der Layer 2-VPN-Verbindung.

Aktion

user@pe1> show l2vpn connections

Layer-2 VPN connections:

Legend for connection status (St)

EI -- encapsulation invalid NC -- interface encapsulation not CCC/TCC/VPLS

EM -- encapsulation mismatch WE -- interface and instance encaps not same

VC-Dn -- Virtual circuit down NP -- interface hardware not present

CM -- control-word mismatch -> -- only outbound connection is up

CN -- circuit not provisioned <- -- only inbound connection is up

OR -- out of range Up -- operational

OL -- no outgoing label Dn -- down

LD -- local site signaled down CF -- call admission control failure

RD -- remote site signaled down SC -- local and remote site ID collision

LN -- local site not designated LM -- local site ID not minimum designated

RN -- remote site not designated RM -- remote site ID not minimum designated

XX -- unknown connection status IL -- no incoming label

MM -- MTU mismatch MI -- Mesh-Group ID not available

BK -- Backup connection ST -- Standby connection

PF -- Profile parse failure PB -- Profile busy

RS -- remote site standby SN -- Static Neighbor

LB -- Local site not best-site RB -- Remote site not best-site

VM -- VLAN ID mismatch HS -- Hot-standby Connection

Legend for interface status

Up -- operational

Dn -- down

Instance: l2vpn1

Edge protection: Not-Primary

Local site: CE-1 (1)

connection-site Type St Time last up # Up trans

2 rmt Up Jul 28 10:47:18 2020 1

Remote PE: 192.168.0.3, Negotiated control-word: Yes (Null)

Incoming label: 800009, Outgoing label: 800006

Local interface: ge-0/0/0.0, Status: Up, Encapsulation: ETHERNET

Flow Label Transmit: No, Flow Label Receive: No

Bedeutung

Das St Feld in der Ausgabe zeigt, dass die Layer-2-VPN-Verbindung zu .connection-site 2 UpRemote PE 192.168.0.3 Die Ausgabe bestätigt auch den Edge-Schnittstellennamen ge-0/0/0.0 des PE-Geräts und den Betriebsstatus als up. Außerdem stellen Sie sicher, dass die Ethernet-Kapselung auf der kundenorientierten Schnittstelle des PE-Geräts konfiguriert ist. Dies ist die korrekte Kapselung für die nicht getaggten Ethernet-Schnittstellen, die in diesem Beispiel verwendet werden. Die bisher durchgeführten Überprüfungsschritte zeigen, dass die Control Plane des Layer 2 VPN betriebsbereit ist. Sie überprüfen die Data Plane des Layer 2-VPN in den folgenden Schritten.

Ping des Remote-PE-Geräts mithilfe der Layer-2-VPN-Verbindung

Zweck

Überprüfen Der Layer-2-VPN-Konnektivität zwischen lokalen und Remote-PE-Geräten. Es werden zwei Formen des ping mpls l2vpn Befehls angezeigt. Beide testen Layer-2-VPN-Routing und MPLS-Weiterleitung zwischen den PE-Geräten. Der erste Befehl geht von einem einzelnen Remote-Standort aus, während der zweite die Kennungen der lokalen und Remote-Standorte angibt, was beim Testen eines Layer-2-VPN mit mehreren Standorten nützlich ist. Dies liegt daran, dass die Remote-Standort-ID für das gewünschte Remote-PE-Gerät verwendet werden kann.

Der ping mpls l2vpn Befehl validiert den Layer-2-VPN-Routenaustausch und die MPLS-Weiterleitung zwischen den PE-Geräten. Dazu wird Datenverkehr von der layer 2 VPN-Routing-Instanz des lokalen PE zur 127.0.0.1-Loopback-Adresse des entfernten PE-Geräts generiert. Dieser Befehl validiert nicht den Betrieb der CE-Geräteschnittstellen oder deren Konfiguration. Dies liegt daran, dass der Betrieb von CE-Geräten für das Provider-Netzwerk in einem Layer-2-VPN nicht transparent ist.

Aktion

user@pe1> ping mpls l2vpn interface ge-0/0/0.0 reply-mode ip-udp !!!!! --- lsping statistics --- 5 packets transmitted, 5 packets received, 0% packet loss

user@pe1> ping mpls l2vpn instance l2vpn1 remote-site-id 2 local-site-id 1 detail

Request for seq 1, to interface 334, labels <800002, 299840>, packet size 88

Reply for seq 1, return code: Egress-ok, time: 593.784 ms

Local transmit time: 2020-07-13 16:15:55 UTC 241.357 ms

Remote receive time: 2020-07-13 16:15:55 UTC 835.141 ms

Request for seq 2, to interface 334, labels <800002, 299840>, packet size 88

Reply for seq 2, return code: Egress-ok, time: 591.700 ms

Local transmit time: 2020-07-13 16:15:56 UTC 241.405 ms

Remote receive time: 2020-07-13 16:15:56 UTC 833.105 ms

Request for seq 3, to interface 334, labels <800002, 299840>, packet size 88

Reply for seq 3, return code: Egress-ok, time: 626.084 ms

Local transmit time: 2020-07-13 16:15:57 UTC 241.407 ms

Remote receive time: 2020-07-13 16:15:57 UTC 867.491 ms

Request for seq 4, to interface 334, labels <800002, 299840>, packet size 88

Reply for seq 4, return code: Egress-ok, time: 593.061 ms

Local transmit time: 2020-07-13 16:15:58 UTC 241.613 ms

Remote receive time: 2020-07-13 16:15:58 UTC 834.674 ms

Request for seq 5, to interface 334, labels <800002, 299840>, packet size 88

Reply for seq 5, return code: Egress-ok, time: 594.192 ms

Local transmit time: 2020-07-13 16:15:59 UTC 241.357 ms

Remote receive time: 2020-07-13 16:15:59 UTC 835.549 ms

--- lsping statistics ---

5 packets transmitted, 5 packets received, 0% packet loss

Bedeutung

Die Ausgabe bestätigt, dass die Layer-2-VPN-Weiterleitungsebene zwischen den PE-Geräten korrekt funktioniert.

Überprüfung des End-to-End-Betriebs der CE-Geräte über Layer-2-VPN

Zweck

Überprüfen Sie die Layer 2-VPN-Konnektivität zwischen den CE-Geräten. Dieser Schritt bestätigt, dass die CE-Geräte über Betriebsschnittstellen verfügen und ordnungsgemäß für Layer-2-Konnektivität konfiguriert sind. Dies geschieht, indem überprüft wird, ob die CE-Geräte eine OSPF-Adjacency eingerichtet haben und den Datenverkehr End-to-End zwischen ihren Loopback-Adressen weiterleiten können.

Aktion

user@ce1> show ospf neighbor Address Interface State ID Pri Dead 172.16.1.2 ge-0/0/0.0 Full 172.16.255.2 128 32

user@ce1> show ospf route | match 172

172.16.255.2/32 *[OSPF/10] 01:34:50, metric 1

> to 172.16.1.2 via ge-0/0/0.0

user@ce1> ping 172.16.255.2 size 1472 do-not-fragment count 2 PING 172.16.255.2 (172.16.255.2): 1472 data bytes 1480 bytes from 172.16.255.2: icmp_seq=0 ttl=64 time=4.404 ms 1480 bytes from 172.16.255.2: icmp_seq=1 ttl=64 time=5.807 ms --- 172.16.255.2 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max/stddev = 4.404/5.106/5.807/0.702 ms

Bedeutung

Die Ausgabe zeigt, dass die Layer-2-VPN-Konnektivität zwischen den CE-Geräten korrekt funktioniert. Es bestätigt, dass das lokale CE-Gerät eine OSPF-Bindung über den Provider-Core zum Remote-CE-Gerät 172.16.1.2eingerichtet hat und dass das lokale CE-Gerät über OSPF eine Route zur Loopback-Adresse 172.16.255.2 des Remote-CE-Geräts gelernt hat. Die Ausgabe zeigt auch, dass die CE-Geräte in der Lage sind, 1500-Byte-IP-Pakete zu passieren, ohne dass eine lokale Fragmentierung hervorsingt. Die erfolgreichen Pings stellen außerdem sicher, dass die Frames die vom Netzwerk des Anbieters unterstützte MTU nicht überschritten haben.

Das size dem Befehl hinzugefügte ping Argument generiert 1472 Bytes Echodaten. Weitere 8 Bytes Internet Control Message Protocol (ICMP) und 20 Bytes IP-Header werden hinzugefügt, um die Gesamtpaketgröße auf 1500 Bytes zu bringen. Durch Hinzufügen des do-not-fragment Switches wird sichergestellt, dass das CE-Gerät keine Fragmentierung basierend auf seiner lokalen MTU durchführen kann. Diese Methode bestätigt, dass beim Senden von Ethernet-Frames in Standardlänge zwischen den CE-Geräten keine Fragmentierung möglich oder erforderlich ist.