Media Access Control Sicherheit (MACsec) über WAN

Media Access Control Sicherheit (MACsec) ist eine Link-Layer-Lösung für die Punkt-zu-Punkt-Verschlüsselung. MACsec kann verwendet werden, um Layer-2-Verbindungen über ein Service Provider-WAN zu verschlüsseln, um die Integrität und Vertraulichkeit der Datenübertragung zu gewährleisten.

Verwenden Sie den Feature-Explorer , um die Plattform- und Release-Unterstützung für bestimmte Funktionen zu bestätigen.

Im Abschnitt Plattformspezifisches Verhalten für MACsec über WAN finden Sie Hinweise zu Ihrer Plattform.

Übersicht über die Übertragung von MACsec über mehrere Hops

Um eine MACsec-Sitzung einzurichten, wird das MACsec Key Agreement (MKA) verwendet, um die erforderlichen Schlüssel zwischen den Peer-Knoten auszutauschen. MKA-PDUs werden mit dem Extensible Authentication Protocol over LAN (EAPoL) als Transportprotokoll übertragen. EAPoL ist ein Layer-2-Protokoll und wird normalerweise lokal vom Switch oder Router verarbeitet und nicht weiter verbreitet.

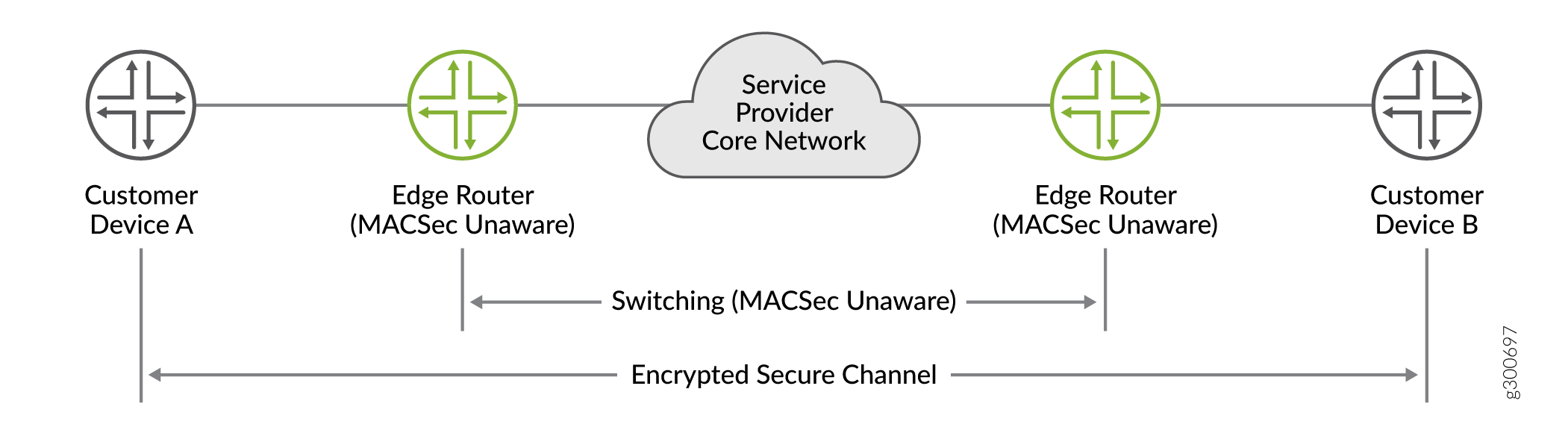

Wenn Knoten über ein Service-Provider-Netzwerk verbunden sind, stellt dies eine Herausforderung dar. Abbildung 1 zeigt MACsec, das über ein Service Provider-Netzwerk übertragen wird. MKA muss Schlüssel zwischen den Kundengeräten A und B austauschen. Die Edgerouter oder Zwischengeräte sollten die EAPoL-Pakete nicht verarbeiten. Stattdessen sollten sie diese transparent an den nächsten Hop weiterleiten.

übertragen wird

übertragen wird

Die standardmäßige Ziel-MAC-Adresse für ein EAPoL-Paket ist eine Multicast-Adresse von 01:80:C2:00:00:03. In einem Service Provider-Netzwerk kann es Geräte geben, die diese Pakete verarbeiten, vorausgesetzt, die Pakete sind für sie bestimmt. EAPoL wird von 802.1X und anderen Authentifizierungsmethoden verwendet, was je nach Konfiguration dazu führen kann, dass die Geräte die Pakete verwerfen. Dies würde dazu führen, dass die MKA-Sitzung zwischen den vorgesehenen Endpunkten fehlschlägt. Um sicherzustellen, dass das EAPoL-Paket den beabsichtigten Endgerät erreicht, können Sie Attribute des Pakets wie die Ziel-MAC-Adresse, die VLAN-ID und den EtherType so ändern, dass das Netzwerk des Dienstanbieters das Paket tunnelt, anstatt es zu nutzen.

Konfigurieren von MACsec auf IFL-Ebene auf logischen Schnittstellen

MACsec auf der Ebene einer logischen Schnittstelle (IFL) ermöglicht mehrere MKA-Sitzungen auf einem einzigen physischen Port. Dies ermöglicht Service Multiplexing mit MACsec-Verschlüsselung von Punkt-zu-Mehrpunkt-Verbindungen über Service Provider-WANs.

Um MACsec auf IFL-Ebene zu unterstützen, werden die MKA-Protokollpakete mit den auf der logischen Schnittstelle konfigurierten VLAN-Tags gesendet. VLAN-Tags werden im Klartext übertragen, sodass Zwischen-Switches, die MACsec-nicht wissen, die Pakete basierend auf den VLAN-Tags umschalten können.

Wenn Sie MACsec konfigurieren, müssen Sie die Konnektivitätszuordnung an eine Schnittstelle binden. Um MACsec auf IFL-Ebene zu aktivieren, binden Sie die Konnektivitätszuordnung mit dem folgenden Befehl an eine logische Schnittstelle:

[edit security macsec] user@switch# set interfaces interface-names unit unit-number connectivity-association connectivity-association-name

Vollständige Konfigurationsdetails finden Sie unter Konfigurieren von MACsec im statischen CAK-Modus.

Konfigurieren der EAPoL-Ziel-MAC-Adresse für MACsec

MACsec überträgt MKA-PDUs mithilfe von EAPoL-Paketen, um eine sichere Sitzung aufzubauen. Standardmäßig verwendet EAPoL die Ziel-Multicast-MAC-Adresse 01:80:C2:00:00:03. Um zu verhindern, dass diese Pakete in einem Service Provider-Netzwerk verbraucht werden, können Sie die Ziel-MAC-Adresse ändern.

Geben Sie einen der folgenden Befehle ein, um die EAPoL-Ziel-MAC-Adresse zu konfigurieren.

Die Konfiguration muss auf beiden Endpunkten einer Sicherheitszuordnung oder sicheren Verbindung übereinstimmen, um die MACsec-Sitzung einzurichten.

Die Optionen werden wie folgt MAC-Adressen zugeordnet:

| EAPoL-Adresse |

MAC-Adresse |

|---|---|

|

|

01:80:C2:00:00:03 |

|

|

01:80:C2:00:00:00 |

|

|

01:80:C2:00:00:0E |

|

|

configurable unicast address |

Konfigurieren des EAPoL-EtherTyps für MACsec

MACsec verwendet EAPoL als Transportprotokoll zum Einrichten von Sitzungen. Wenn Sie eine benutzerdefinierte MAC-Zieladresse für EAPoL-Pakete konfigurieren, tunnelt das Netzwerk das Paket in den meisten Fällen basierend auf der Zieladresse. Einige Netzwerke filtern Pakete jedoch stattdessen basierend auf dem EtherType-Wert. Der EtherType ist ein Feld in einem Ethernet-Frame. Der Wert des Feldes EtherType identifiziert das Protokoll des im Frame eingekapselten Pakets. Standardmäßig ist der EtherType für EAPoL 0x888e, wie im IEEE 802.1X-Standard definiert. Einige Netzwerke fangen nicht getaggte Pakete automatisch mit diesem EtherType ab. Um sicherzustellen, dass das Netzwerk MACsec-Pakete ordnungsgemäß an den Endgerät tunnelt, können Sie einen benutzerdefinierten EtherType für EAPoL festlegen.

Wenn MACsec auf einer Schnittstelle aktiviert ist, fängt das Gerät nicht markierte EAPoL-Pakete ab, die diese Schnittstelle passieren, und leitet markierte EAPoL-Pakete weiter. Standardmäßig fängt das Gerät diese Pakete nur ab, wenn sie über den Standard-EtherType-0x888e verfügen. Wenn Sie einen benutzerdefinierten EtherType konfigurieren, fängt das Gerät stattdessen Pakete ab, die diesen benutzerdefinierten EtherType haben. Es fängt keine Pakete mit EtherType-0x888e ab.

Wählen Sie den EAPoL EtherType-Wert

Wenn Sie einen benutzerdefinierten EtherType-Wert konfigurieren, muss er wie folgt lauten:

-

In jedem EAPoL-Profil unterschiedlich. Konfigurieren Sie nicht denselben EtherType für mehrere Profile. Wenn Sie nur einen EtherType benötigen, verwenden Sie nur ein Profil.

-

Gültig (größer oder gleich 0x600).

-

Verfügbar (nicht für eine andere Verwendung reserviert).

Die Verwendung eines reservierten EtherTyps kann den Datenverkehr stören. Reservierte EtherTypes lassen sich in drei Kategorien einteilen:

EtherTypes-Werte, die vom IEEE 802.1X-Standard reserviert sind und auf der Seite IEEE EtherTypes-Standards aufgeführt sind.

EtherType-Werte, die in Verkehrsdaten verwendet werden.

EtherType-Werte, die speziell für Junos-Geräte reserviert sind. Diese Kategorie enthält Werte wie 0x9100 und 0x9200, die nicht auf der Seite "Standards" aufgeführt sind. Um zu bestätigen, dass der EtherType nicht in dieser Kategorie enthalten ist, überprüfen Sie die folgende Tabelle, oder bestätigen Sie die Konfiguration. Wenn der EtherType-Wert in der folgenden Tabelle enthalten ist, erkennt die Commit-Prüfung den reservierten Wert, und die Übergabe schlägt fehl.

| EtherType | reserviert für | EtherType | reserviert für |

|---|---|---|---|

| 0x22F3 | TRILLER | 0x88B6 | EXP2 |

| 0x0800 | IPv4 | 0x88B7 | EXP3 |

| 0x0806 | ARP | 0x88cc | LLDP |

| 0x8035 | RARP | 0x88E5 | 802.1AE |

| 0x8100 | VLAN | 0x88E7 | PBB |

| 0x86dd | IPv6 | 0x88EE | ELMI |

| 0x8809 | LANGSAM | 0x88F5 | MVRP |

| 0x8847 | ETIKETT | 0x88F6 | MMRP |

| 0x8848 | Multicast MPLS | 0x88F7 | PTP (Englisch) |

| 0x8863 | PPPoE DISC | 0x8902 | Ethernet OAM CFM |

| 0x8864 | PPPoE SESS | 0x8906 | FCoE |

| 0x888e | 802.1X | 0x8914 | FIP |

| 0x88a8 | PVLAN | 0x9100 | 9100 |

| 0x88B5 | EXP1 | 0x9200 | 9200 |

Konfiguration

Das Ursprungs- und das Endgeräte können nur dann eine MACsec-Sitzung einrichten, wenn beide Geräte mit demselben EAPoL-EtherType konfiguriert sind. Wiederholen Sie die Konfiguration auf beiden Geräten.

So konfigurieren Sie einen benutzerdefinierten EtherType-Wert für EAPoL-Pakete:

Plattformspezifisches Verhalten für MACsec über WAN

In der folgenden Tabelle finden Sie Informationen zu plattformspezifischen Verhaltensweisen für Ihre Plattformen.

| Plattform |

Unterschied |

|---|---|

| ACX-Serie |

|

| PTX-Serie |

|