Multicast-Snooping für VPLS

Grundlegendes zu PIM-Snooping für VPLS

Es gibt zwei Möglichkeiten, PIM-Kontrollpakete zu leiten:

Durch den Einsatz von PIM-Snooping

Durch den Einsatz von PIM-Proxying

PIM-Snooping konfiguriert ein Gerät so, dass es nur PIM-Hello- und Join/Prune-Pakete untersucht und arbeitet. Ein PIM-Snooping-Gerät schnüffelt PIM-Hello und join/crune-Pakete auf jeder Schnittstelle aus, um interessierte Multicast-Empfänger zu finden, und füllt die Multicast-Weiterleitungsstruktur mit diesen Informationen. PIM-Snooping unterscheidet sich von PIM-Proxying dadurch, dass sowohl PIM-Hello- als auch Join/Prune-Pakete im VPLS transparent geflutet werden, im Gegensatz zum Flooding nur von Hello-Paketen im Fall von PIM-Proxying. PIM-Snooping wird auf PE-Routern konfiguriert, die über Pseudoleitungen verbunden sind. PIM-Snooping stellt sicher, dass keine neuen PIM-Pakete im VPLS generiert werden, mit Ausnahme von PIM-Nachrichten, die über LDP auf Pseudoleitungen gesendet werden.

In der VPLS-Dokumentation wird das Wort Router in Begriffen wie PE-Router verwendet, um sich auf jedes Gerät zu beziehen, das Routing-Funktionen bereitstellt.

Ein Gerät, das PIM-Snooping-Snoops-Hello-Pakete unterstützt, die über Attachment-Circuits empfangen werden. Es führt keine Latenz im VPLS-Kern ein, wenn er PIM-Join-/Prune-Pakete weiterleitet.

Um PIM-Snooping auf einem PE-Router zu konfigurieren, verwenden Sie die pim-snooping folgende Anweisung auf Hierarchieebene [edit routing-instances instance-name protocols] :

routing-instances {

customer {

instance-type vpls;

...

protocols {

pim-snooping{

traceoptions {

file pim.log size 10m;

flag all;

flag timer disable;

}

}

}

}

}

Beispiel: Unter Konfigurieren von PIM-Snooping für VPLS wird die PIM-Snooping-Methode erläutert. Die Verwendung der PIM-Proxying-Methode wird hier nicht erläutert und liegt außerhalb des Rahmens dieses Dokuments. Weitere Informationen zum PIM-Proxying finden Sie unter PIM-Snooping über VPLS.

Beispiel: Konfigurieren von PIM-Snooping für VPLS

In diesem Beispiel wird gezeigt, wie PIM-Snooping in einem Virtual Private LAN Service (VPLS) konfiguriert wird, um den Multicast-Datenverkehr auf interessierte Geräte zu beschränken.

Anforderungen

In diesem Beispiel werden die folgenden Hardware- und Softwarekomponenten verwendet:

Multiservice-Edge-Router der M-Serie (M7i und M10i mit erweitertem CFEB, M120 und M320 mit E3-FPCs) oder universelle 5G-Routing-Plattformen der MX-Serie (MX80, MX240, MX480 und MX960)

Junos OS Version 13.2 oder höher

Überblick

Das folgende Beispiel zeigt, wie Sie PIM-Snooping konfigurieren, um den Multicast-Datenverkehr auf interessierte Geräte in einem VPLS zu beschränken.

In diesem Beispiel wird PIM-Snooping mithilfe eines PIM-Snooping-Geräts zum Einschränken des Multicastdatenverkehrs veranschaulicht. Die Verwendung der PIM-Proxying-Methode zum Erreichen von PIM-Snooping liegt außerhalb des Geltungsbereichs dieses Dokuments und muss noch in Junos OS implementiert werden.

Topologie

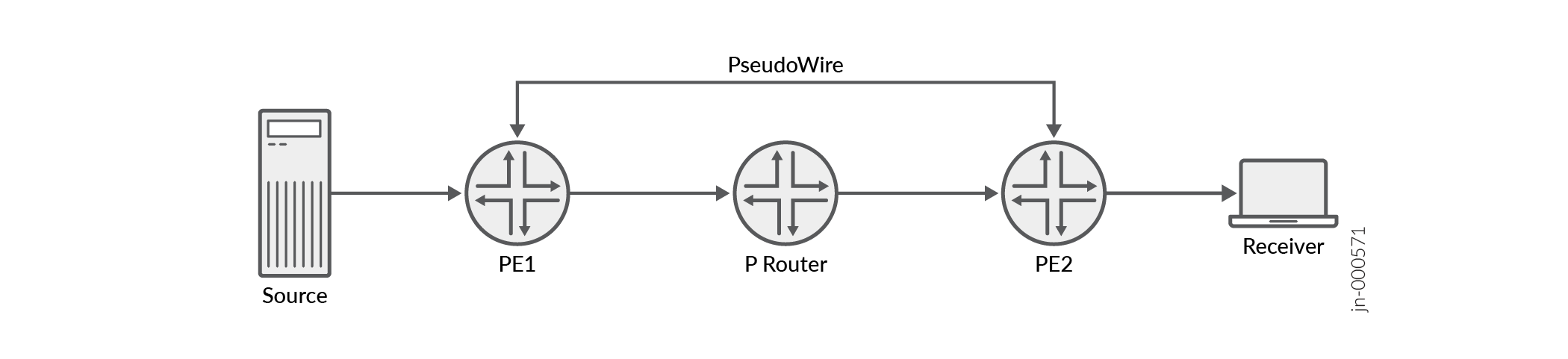

In diesem Beispiel sind zwei PE-Router über eine Pseudowire-Verbindung miteinander verbunden. Router PE1 ist mit den Routern CE1 und CE2 verbunden. Ein Multicast-Empfänger ist an Router CE2 angeschlossen. Router PE2 ist mit den Routern CE3 und CE4 verbunden. Eine Multicast-Quelle ist an Router CE3 und ein zweiter Multicast-Empfänger an Router CE4 angeschlossen.

PIM-Snooping ist auf den Routern PE1 und PE2 konfiguriert. Daher werden Daten, die von der Multicastquelle gesendet werden, nur von Mitgliedern der Multicastgruppe empfangen.

Abbildung 1 zeigt die in diesem Beispiel verwendete Topologie.

Konfiguration

CLI-Schnellkonfiguration

Um dieses Beispiel schnell zu konfigurieren, kopieren Sie die folgenden Befehle, fügen Sie sie in eine Textdatei ein, entfernen Sie alle Zeilenumbrüche, ändern Sie alle Details, die für Ihre Netzwerkkonfiguration erforderlich sind, und kopieren Sie dann die Befehle und fügen Sie sie in die CLI auf Hierarchieebene [edit] ein.

Router PE1

set multicast-snooping-options traceoptions file snoop.log size 10m set interfaces ge-2/0/0 encapsulation ethernet-vpls set interfaces ge-2/0/0 unit 0 description toCE1 set interfaces ge-2/0/1 encapsulation ethernet-vpls set interfaces ge-2/0/1 unit 0 description toCE2 set interfaces ge-2/0/2 unit 0 description toPE2 set interfaces ge-2/0/2 unit 0 family inet address 10.0.0.1/30 set interfaces ge-2/0/2 unit 0 family mpls set interfaces lo0 unit 0 family inet address 10.255.1.1/32 set routing-options router-id 10.255.1.1 set protocols mpls interface ge-2/0/1.0 set protocols bgp group toPE2 type internal set protocols bgp group toPE2 local-address 10.255.1.1 set protocols bgp group toPE2 family l2vpn signaling set protocols bgp group toPE2 neighbor 10.255.7.7 set protocols ospf area 0.0.0.0 interface ge-2/0/2.0 set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols ldp interface ge-2/0/2.0 set protocols ldp interface lo0.0 set routing-instances titanium instance-type vpls set routing-instances titanium vlan-id none set routing-instances titanium interface ge-2/0/0.0 set routing-instances titanium interface ge-2/0/1.0 set routing-instances titanium route-distinguisher 101:101 set routing-instances titanium vrf-target target:201:201 set routing-instances titanium protocols vpls vpls-id 15 set routing-instances titanium protocols vpls site pe1 site-identifier 1 set routing-instances titanium protocols pim-snooping

Router CE1

set interfaces ge-2/0/0 unit 0 description toPE1 set interfaces ge-2/0/0 unit 0 family inet address 10.0.0.10/30 set interfaces lo0 unit 0 family inet address 10.255.2.2./32 set routing-options router-id 10.255.2.2 set protocols ospf area 0.0.0.0 interface all set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols pim rp static address 10.255.3.3 set protocols pim interface all

Router CE2

set interfaces ge-2/0/0 unit 0 description toPE1 set interfaces ge-2/0/0 unit 0 family inet address 10.0.0.6/30 set interfaces ge-2/0/1 unit 0 description toReceiver1 set interfaces ge-2/0/1 unit 0 family inet address 10.0.0.13/30 set interfaces lo0 unit 0 family inet address 10.255.2.2 set routing-options router-id 10.255.2.2 set protocols ospf area 0.0.0.0 interface all set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols pim rp static address 10.255.3.3 set protocols pim interface all

Router PE2

set multicast-snooping-options traceoptions file snoop.log size 10m set interfaces ge-2/0/0 encapsulation ethernet-vpls set interfaces ge-2/0/0 unit 0 description toCE3 set interfaces ge-2/0/1 encapsulation ethernet-vpls set interfaces ge-2/0/1 unit 0 description toCE4 set interfaces ge-2/0/2 unit 0 description toPE1 set interfaces ge-2/0/2 unit 0 family inet address 10.0.0.2/30 set interfaces ge-2/0/2 unit 0 family mpls set interfaces lo0 unit 0 family inet address 10.255.7.7/32 set routing-options router-id 10.255.7.7 set protocols mpls interface ge-2/0/2.0 set protocols bgp group toPE1 type internal set protocols bgp group toPE1 local-address 10.255.7.7 set protocols bgp group toPE1 family l2vpn signaling set protocols bgp group toPE1 neighbor 10.255.1.1 set protocols ospf area 0.0.0.0 interface ge-2/0/2.0 set protocols ospf area 0.0.0.0 interface lo0.0 set protocols ldp interface ge-2/0/2.0 set protocols ldp interface lo0.0 set routing-instances titanium instance-type vpls set routing-instances titanium vlan-id none set routing-instances titanium interface ge-2/0/0.0 set routing-instances titanium interface ge-2/0/1.0 set routing-instances titanium route-distinguisher 101:101 set routing-instances titanium vrf-target target:201:201 set routing-instances titanium protocols vpls vpls-id 15 set routing-instances titanium protocols vpls site pe2 site-identifier 2 set routing-instances titanium protocols pim-snooping

Router CE3 (RP)

set interfaces ge-2/0/0 unit 0 description toPE2 set interfaces ge-2/0/0 unit 0 family inet address 10.0.0.18/30 set interfaces ge-2/0/1 unit 0 description toSource set interfaces ge-2/0/1 unit 0 family inet address 10.0.0.29/30 set interfaces lo0 unit 0 family inet address 10.255.3.3/32 set routing-options router-id 10.255.3.3 set protocols ospf area 0.0.0.0 interface all set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols pim rp local address 10.255.3.3 set protocols pim interface all

Router CE4

set interfaces ge-2/0/0 unit 0 description toPE2 set interfaces ge-2/0/0 unit 0 family inet address 10.0.0.22/30 set interfaces ge-2/0/1 unit 0 description toReceiver2 set interfaces ge-2/0/1 unit 0 family inet address 10.0.0.25/30 set interfaces lo0 unit 0 family inet address 10.255.4.4/32 set routing-options router-id 10.255.4.4 set protocols ospf area 0.0.0.0 interface all set protocols ospf area 0.0.0.0 interface lo0.0 passive set protocols pim rp static address 10.255.3.3 set protocols pim interface all

Konfigurieren von PIM-Snooping für VPLS

Schritt-für-Schritt-Anleitung

Im folgenden Beispiel müssen Sie durch verschiedene Ebenen in der Konfigurationshierarchie navigieren. Weitere Informationen zum Navigieren in der CLI finden Sie unter Verwenden des CLI-Editors im Konfigurationsmodus im CLI-Benutzerhandbuch.

Dieser Abschnitt enthält eine Schritt-für-Schritt-Konfigurationsanleitung für einen oder mehrere Router in der Topologie. Umfassende Konfigurationen für alle Router finden Sie unter CLI-Schnellkonfiguration.

So konfigurieren Sie PIM-Snooping für VPLS:

Konfigurieren Sie die Router-Schnittstellen, die die Verbindungen zwischen den Routern bilden.

Router PE2 [edit interfaces] user@PE2# set ge-2/0/0 encapsulation ethernet-vpls user@PE2# set ge-2/0/0 unit 0 description toCE3 user@PE2# set ge-2/0/1 encapsulation ethernet-vpls user@PE2# set ge-2/0/1 unit 0 description toCE4 user@PE2# set ge-2/0/2 unit 0 description toPE1 user@PE2# set ge-2/0/2 unit 0 family mpls user@PE2# set ge-2/0/2 unit 0 family inet address 10.0.0.2/30 user@PE2# set lo0 unit 0 family inet address 10.255.7.7/32

Anmerkung:ge-2/0/0.0undge-2/0/1.0sind als VPLS-Schnittstellen konfiguriert und stellen eine Verbindung zu den Routern CE3 und CE4 her. Weitere Informationen finden Sie im Benutzerhandbuch für den Virtual Private LAN-Dienst .Router CE3 [edit interfaces] user@CE3# set ge-2/0/0 unit 0 description toPE2 user@CE3# set ge-2/0/0 unit 0 family inet address 10.0.0.18/30 user@CE3# set ge-2/0/1 unit 0 description toSource user@CE3# set ge-2/0/1 unit 0 family inet address 10.0.0.29/30 user@CE3# set lo0 unit 0 family inet address 10.255.3.3/32

Anmerkung:Die

ge-2/0/1.0Schnittstelle des Routers CE3 stellt eine Verbindung zur Multicast-Quelle her.Router CE4 [edit interfaces] user@CE4# set ge-2/0/0 unit 0 description toPE2 user@CE4# set ge-2/0/0 unit 0 family inet address 10.0.0.22/30 user@CE4# set ge-2/0/1 unit 0 description toReceiver2 user@CE4# set ge-2/0/1 unit 0 family inet address 10.0.0.25/30 user@CE4# set lo0 unit 0 family inet address 10.255.4.4/32

Anmerkung:Die

ge-2/0/1.0Schnittstelle des Routers CE4 stellt eine Verbindung zu einem Multicast-Empfänger her.Konfigurieren Sie auf ähnliche Weise die Router PE1, CE1 und CE2.

Konfigurieren Sie die Router-IDs aller Router.

Router PE2 [edit routing-options] user@PE2# set router-id 10.255.7.7

Konfigurieren Sie auf ähnliche Weise andere Router.

Konfigurieren Sie eine IGP auf Schnittstellen aller Router.

Router PE2 [edit protocols ospf area 0.0.0.0] user@PE2# set interface ge-2/0/2.0 user@PE2# set interface lo0.0

Konfigurieren Sie auf ähnliche Weise andere Router.

Konfigurieren Sie die LDP-, MPLS- und BGP-Protokolle auf den PE-Routern.

Router PE2 [edit protocols] user@PE2# set ldp interface lo0.0 user@PE2# set mpls interface ge-2/0/2.0 user@PE2# set bgp group toPE1 type internal user@PE2# set bgp group toPE1 local-address 10.255.7.7 user@PE2# set bgp group toPE1 family l2vpn signaling user@PE2# set bgp group toPE1 neighbor 10.255.1.1 user@PE2# set ldp interface ge-2/0/2.0

Die BGP-Gruppe ist für die Verbindung mit dem anderen PE-Router erforderlich. Konfigurieren Sie auf ähnliche Weise Router PE1.

Konfigurieren Sie PIM auf allen CE-Routern.

Stellen Sie sicher, dass Router CE3 als Rendezvouspunkt (RP) und die RP-Adresse auf anderen CE-Routern konfiguriert ist.

Router CE3 [edit protocols pim] user@CE3# set rp local address 10.255.3.3 user@CE3# set interface all

Router CE4 [edit protocols pim] user@CE4# set rp static address 10.255.3.3 user@CE4# set interface all

Konfigurieren Sie auf ähnliche Weise die Router CE1 und CE2.

Konfigurieren Sie Multicast-Snooping-Optionen auf den PE-Routern.

Router PE2 [edit multicast-snooping-options traceoptions] user@PE2# set file snoop.log size 10m

Konfigurieren Sie auf ähnliche Weise Router PE1.

Erstellen Sie eine Routing-Instanz (

titanium) und konfigurieren Sie die VPLS auf den PE-Routern.Router PE2 [edit routing-instances titanium] user@PE2# set instance-type vpls user@PE2# set vlan-id none user@PE2# set interface ge-2/0/0.0 user@PE2# set interface ge-2/0/1.0 user@PE2# set route-distinguisher 101:101 user@PE2# set vrf-target target:201:201 user@PE2# set protocols vpls vpls-id 15 user@PE2# set protocols vpls site pe2 site-identifier 2

Konfigurieren Sie auf ähnliche Weise Router PE1.

Konfigurieren Sie das PIM-Snooping auf den PE-Routern.

Router PE2 [edit routing-instances titanium] user@PE2# set protocols pim-snooping

Konfigurieren Sie auf ähnliche Weise Router PE1.

Befund

Bestätigen Sie im Konfigurationsmodus Ihre Konfiguration, indem Sie die show interfacesBefehle , show routing-options, show protocols, show multicast-snooping-optionsund show routing-instances eingeben.

Wenn die Ausgabe nicht die gewünschte Konfiguration anzeigt, wiederholen Sie die Anweisungen in diesem Beispiel, um die Konfiguration zu korrigieren.

user@PE2# show interfaces

ge-2/0/2 {

unit 0 {

description toPE1

family inet {

address 10.0.0.2/30;

}

family mpls;

}

}

ge-2/0/0 {

encapsulation ethernet-vpls;

unit 0 {

description toCE3;

}

}

ge-2/0/1 {

encapsulation ethernet-vpls;

unit 0 {

description toCE4;

}

}

lo0 {

unit 0 {

family inet {

address 10.255.7.7/32;

}

}

}

user@PE2# show routing-options router-id 10.255.7.7;

user@PE2# show protocols

mpls {

interface ge-2/0/2.0;

}

ospf {

area 0.0.0.0 {

interface ge-2/0/2.0;

interface lo0.0;

}

}

ldp {

interface ge-2/0/2.0;

interface lo0.0;

}

bgp {

group toPE1 {

type internal;

local-address 10.255.7.7;

family l2vpn {

signaling;

}

neighbor 10.255.1.1;

}

user@PE2# show multicast-snooping-options

traceoptions {

file snoop.log size 10m;

}

user@PE2# show routing-instances

titanium {

instance-type vpls;

vlan-id none;

interface ge-2/0/0.0;

interface ge-2/0/1.0;

route-distinguisher 101:101;

vrf-target target:201:201;

protocols {

vpls {

site pe2 {

site-identifier 2;

}

vpls-id 15;

}

pim-snooping;

}

}

Bestätigen Sie auf ähnliche Weise die Konfiguration auf allen anderen Routern. Wenn Sie mit der Konfiguration der Router fertig sind, rufen Sie den Konfigurationsmodus auf commit .

Verwenden Sie den show protocols Befehl auf den CE-Routern, um die Konfiguration für die PIM-RP zu überprüfen.

Verifizierung

Vergewissern Sie sich, dass die Konfiguration ordnungsgemäß funktioniert.

PIM-Snooping für VPLS verifizieren

Zweck

Stellen Sie sicher, dass PIM-Snooping im Netzwerk funktionsfähig ist.

Aktion

Verwenden Sie die folgenden Befehle, um zu überprüfen, ob PIM-Snooping wie gewünscht funktioniert:

show pim snooping interfaces

show pim snooping neighbors detail

show pim snooping statistics

show pim snooping join

show pim snooping join extensive

show multicast snooping route extensive instance <instance-name> group <group-name>

Führen Sie den show pim snooping interfaces Befehl im Betriebsmodus auf Router PE2 aus.

user@PE2> show pim snooping interfaces Instance: titanium Learning-Domain: default Name State IP NbrCnt ge-2/0/0.0 Up 4 1 ge-2/0/1.0 Up 4 1 DR address: 10.0.0.22 DR flooding is ON

Die Ausgabe überprüft, ob PIM-Snooping auf den beiden Schnittstellen konfiguriert ist, die Router PE2 mit den Routern CE3 und CE4 verbinden.

Überprüfen Sie in ähnlicher Weise die PIM-Snooping-Schnittstellen auf Router PE1.

Führen Sie den show pim snooping neighbors detail Befehl im Betriebsmodus auf Router PE2 aus.

user@PE2> show pim snooping neighbors detail Instance: titanium Learning-Domain: default Interface: ge-2/0/0.0 Address: 10.0.0.18 Uptime: 00:17:06 Hello Option Holdtime: 105 seconds 99 remaining Hello Option DR Priority: 1 Hello Option Generation ID: 552495559 Hello Option LAN Prune Delay: delay 500 ms override 2000 ms Tracking is supported Interface: ge-2/0/1.0 Address: 10.0.0.22 Uptime: 00:15:16 Hello Option Holdtime: 105 seconds 103 remaining Hello Option DR Priority: 1 Hello Option Generation ID: 1131703485 Hello Option LAN Prune Delay: delay 500 ms override 2000 ms Tracking is supportedDie Ausgabe überprüft, ob Router PE2 die IP-Adressen seiner PIM-Snooping-Nachbarn (10.0.0.18 auf CE3 und 10.0.0.22 auf CE4) erkennen kann.

Überprüfen Sie in ähnlicher Weise die PIM-Snooping-Nachbarn auf Router PE1.

Führen Sie den show pim snooping statistics Befehl im Betriebsmodus auf Router PE2 aus.

user@PE2> show pim snooping statistics Instance: titanium Learning-Domain: default Tx J/P messages 0 RX J/P messages 246 Rx J/P messages -- seen 0 Rx J/P messages -- received 246 Rx Hello messages 1036 Rx Version Unknown 0 Rx Neighbor Unknown 0 Rx Upstream Neighbor Unknown 0 Rx J/P Busy Drop 0 Rx J/P Group Aggregate 0 Rx Malformed Packet 0 Rx No PIM Interface 0 Rx Bad Length 0 Rx Unknown Hello Option 0 Rx Unknown Packet Type 0 Rx Bad TTL 0 Rx Bad Destination Address 0 Rx Bad Checksum 0 Rx Unknown Version 0

Die Ausgabe zeigt die Anzahl der Hello- und Join/Prune-Nachrichten an, die von Router PE2 empfangen wurden. Dadurch wird überprüft, ob der PIM-Sparse-Modus im Netzwerk betriebsbereit ist.

Senden Sie Multicast-Datenverkehr vom Quellterminal, das an Router CE3 angeschlossen ist, für die Multicast-Gruppe 203.0.113.1.

Führen Sie im Betriebsmodus auf Router PE2 die show pim snooping joinBefehle , und aus, show pim snooping join extensiveum show multicast snooping route extensive instance <instance-name> group <group-name> das PIM-Snooping zu überprüfen.

user@PE2> show pim snooping join Instance: titanium Learning-Domain: default Group: 203.0.113.1 Source: * Flags: sparse,rptree,wildcard Upstream neighbor: 10.0.0.18, Port: ge-2/0/0.0 Group: 203.0.113.1 Source: 10.0.0.30 Flags: sparse Upstream neighbor: 10.0.0.18, Port: ge-2/0/0.0user@PE2> show pim snooping join extensive Instance: titanium Learning-Domain: default Group: 203.0.113.1 Source: * Flags: sparse,rptree,wildcard Upstream neighbor: 10.0.0.18, Port: ge-2/0/0.0 Downstream port: ge-2/0/1.0 Downstream neighbors: 10.0.0.22 State: Join Flags: SRW Timeout: 180 Group: 203.0.113.1 Source: 10.0.0.30 Flags: sparse Upstream neighbor: 10.0.0.18, Port: ge-2/0/0.0 Downstream port: ge-2/0/1.0 Downstream neighbors: 10.0.0.22 State: Join Flags: S Timeout: 180Die Ausgaben zeigen, dass Multicast-Datenverkehr, der für die Gruppe 203.0.113.1 gesendet wird, über Router CE4 an Empfänger 2 gesendet wird, und zeigen auch die Details der Upstream- und Downstreamnachbarn an.

user@PE2> show multicast snooping route extensive instance titanium group 203.0.113.1 Nexthop Bulking: OFF Family: INET Group: 203.0.113.1/24 Bridge-domain: titanium Mesh-group: __all_ces__ Downstream interface list: ge-2/0/1.0 -(1072) Statistics: 0 kBps, 0 pps, 0 packets Next-hop ID: 1048577 Route state: Active Forwarding state: Forwarding Group: 203.0.113.1/24 Source: 10.0.0.8 Bridge-domain: titanium Mesh-group: __all_ces__ Downstream interface list: ge-2/0/1.0 -(1072) Statistics: 0 kBps, 0 pps, 0 packets Next-hop ID: 1048577 Route state: Active Forwarding state: Forwarding

Bedeutung

PIM-Snooping ist im Netzwerk möglich.

IGMP- und MLD-Snooping für VPLS

Sie können IGMP- oder MLD-Snooping in einem Virtual Private LAN Service (VPLS) aktivieren, um sicherzustellen, dass die kundenorientierten Schnittstellen nur den angeforderten Multicastdatenverkehr erhalten. Dieses Snooping kann mit oder ohne integriertes Routing und Bridging (IRB) aktiviert werden.

Ein logisches vollständiges Netz aller teilnehmenden Provider Edge (PE)-Router ist erforderlich, damit IGMP/MLD-Snooping in VPLS funktioniert. Mit anderen Worten, jeder PE-Router ist mit jedem anderen PE-Router über einen Pseudodraht verbunden, was zu einer vollständigen Mesh-Infrastruktur führt. Wenn Sie IGMP/MLD-Snooping über VPLS aktivieren, wird Multicast-Datenverkehr an alle Pseudowires weitergeleitet, die IGMP/MLD-Berichte von Remote-Geräten (PE) empfangen. IGMP/MLD-Mitgliedschaftsabfragen und Beitrittsberichte werden an alle Pseudowires geflutet, die zu dieser VPLS-Instanz gehören. Auf diese Weise kann der Multicastdatenfluss nur für die interessierten Mitglieder der Gruppe optimiert werden. Das Betriebssystem erstellt eine Datenbank mit Gruppenmitgliedern pro Dienst, indem es IGMP/MLD-Abfragen und -Berichte von jedem PE-Gerät abhört.

-

VPLS-Multicast-Datenverkehr, der vom Core zum Zugriff weitergeleitet wird, basiert auf den Routen, die über IGMP- oder MLD-Snooping erlernt wurden.

-

VPLS-Multicast-Datenverkehr vom Zugriff wird zum Core geflutet, auch wenn keine Remote-Empfänger vorhanden sind.

IGMPv2/v3-Snooping wird in VPLS für IPv4-Multicast-Datenverkehr unterstützt. Um IGMP-Snooping auf einem PE-Router zu konfigurieren, fügen Sie die igmp-snooping Anweisung auf der Hierarchieebene [edit routing-instances instance-name protocols] ein:

routing-instances {

vpls1 {

instance-type virtual-switch;

protocols {

igmp-snooping {

vlan <vlan_name>

traceoptions {

file ...;

flag [all | route | normal | general | state | policy | task | timer | packets | query | report | leave]

[detail | disable | receive | send];

}

l2-querier {

source-address <ip-address>;

}

proxy {

source-address <ip-address>;

}

query-interval <seconds>;

query-last-member-interval <1..1024 seconds>;

query-response-interval <seconds>;

robust-count <2..10>;

immediate-leave;

interface <interface-name> {

multicast-router-interface;

host-only-interface;

group-limit <limit>;

static {

group <ip-address>;

group <ip-address> {

source <ip-address>;

}

}

}

}

}

}

In ähnlicher Weise wird MLDv1/v2-Snooping in VPLS für IPv6-Multicast-Datenverkehr unterstützt. Um MLD-Snooping auf einem PE-Router zu konfigurieren, fügen Sie die mld-snooping Anweisung auf der Hierarchieebene [edit routing-instances instance-name protocols] ein:

routing-instances {

vpls1 {

instance-type virtual-switch;

protocols {

mld-snooping {

vlan <vlan_name>

traceoptions {

file ...;

flag [all | client-notification | general | group | host-notification | leave | normal | packets | policy | query | report | route | state | task | timer]

[detail | disable | receive | send];

}

immediate-leave;

query-interval <seconds>;

query-last-member-interval <seconds>;

query-response-interval <seconds>;

robust-count <count>;

proxy {

source-address <ipv6-address>;

}

interface <interface-name> {

host-only-interface;

immediate-leave;

multicast-router-interface;

group-limit <max-number-of-groups>;

static {

group <ipv6-address> {

source <ipv6-address>;

}

}

}

}

}

}

}

MLDv2 erfordert bestimmte Hardware-Datenbankprofile, um Tabellen mit unterschiedlichen Größen in der Hardware zuzuordnen. Um MLD v2 innerhalb einer VPLS-Instanz zu konfigurieren, schließen Sie die balanced-exem Option oder die l3-xl Option auf der Hierarchieebene [edit system packet-forwarding-options hw-db-profile] ein.

Um IRB innerhalb einer VPLS-Instanz zu konfigurieren, fügen Sie die l3-interface irb-interface-name Anweisung auf der Hierarchieebene [edit routing-instances routing-instance-name instance-type virtual-switch] ein:

routing-instances {

vpls1 {

instance-type virtual-switch;

vlans {

vlan<id> {

l3-interface irb.0;

}

}

}

}

Wenn die no-local-switching Anweisung unter der Hierarchieebene [edit bridge-domains bridge-domain-name] konfiguriert ist, werden Frames, die auf einer CE-Schnittstelle eingehen, nur an ein VPLS-Edge-Gerät (VE)-Gerät oder Core-Schnittstellen gesendet. Dadurch wird sichergestellt, dass die Access-Ports in der VPLS-Domäne keine Pakete aneinander weiterleiten.

Um die logische UNI-Schnittstelle zu konfigurieren, muss die vlan-bridge Option unter der Hierarchieebene [edit interfaces interface-name unit logical-unit-number encapsulation] enthalten sein:

et-0/0/1 {

flexible-vlan-tagging;

encapsulation flexible-ethernet-services;

unit 0 {

encapsulation vlan-bridge;

vlan-id 400;

}

}

Die Konfiguration von VPLS-Ports wird über die virtual-switch Routing-Instanz unterstützt. Routinginstanzen des Typs vpls werden nicht unterstützt.

routing-instances {

vpls1 {

instance-type virtual-switch;

protocols {

vpls {

neighbor 10.255.67.22;

no-tunnel-services;

vpls-id 200;

}

}

}

}

Abwicklung von L3-Routen mit integriertem Routing und Bridging (IRB) innerhalb von VPLS

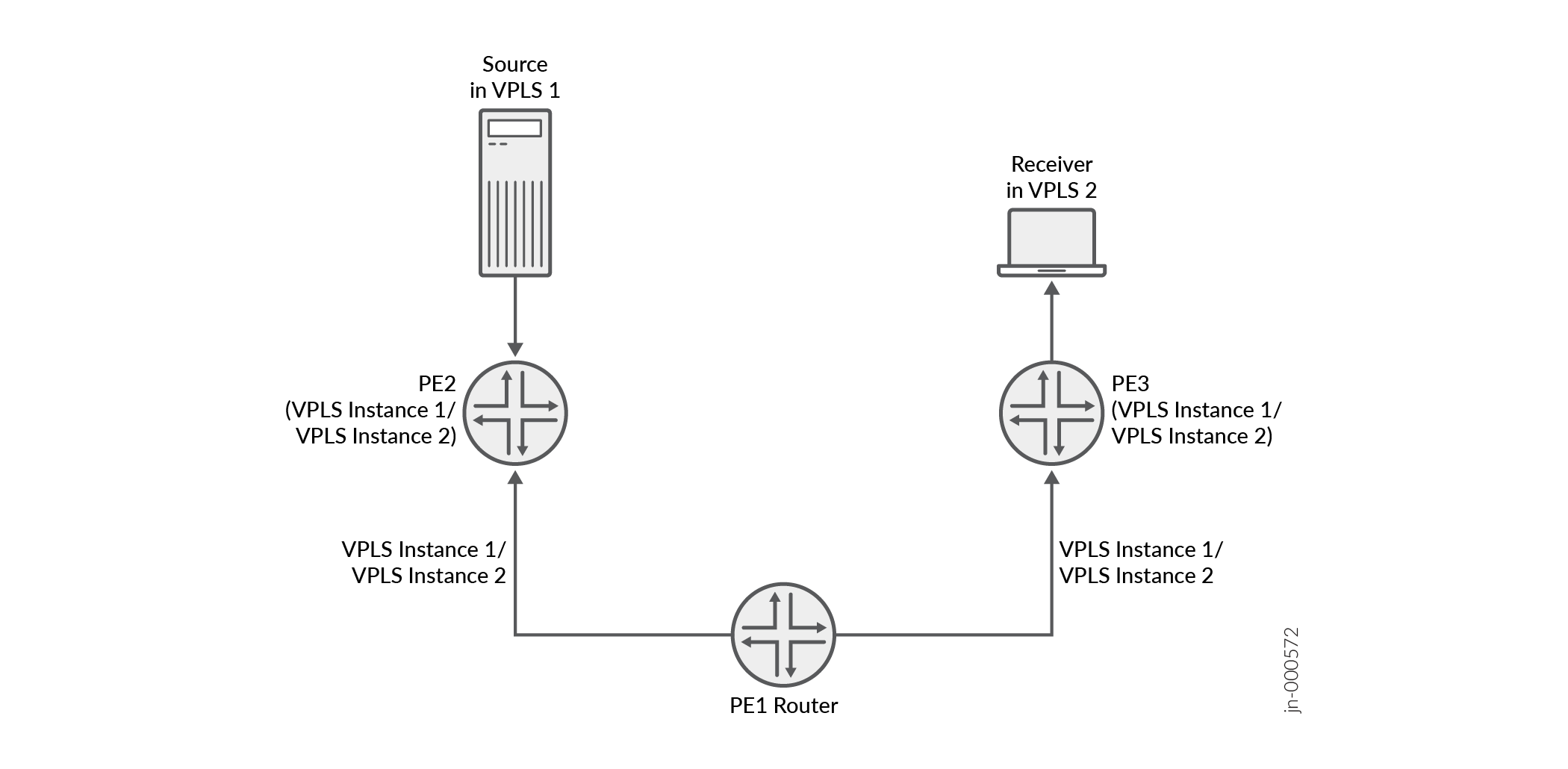

Abbildung 3 veranschaulicht mögliche L3-Routing-Fälle in einem PE mit aktiviertem PIM und IRB.

Deaktivieren Sie das Routing auf allen PE-Routern mit Ausnahme des zentralisierten PE-Routers, um Datenverkehrsschleifen zu vermeiden.

-

Die Quelle ist extern (L3-Schnittstelle) und der Empfänger befindet sich in einer VPLS-Domäne. Die IGMP/MLD-Abfragen werden erneut in den Multicast-Router und den LSI-Port eingespeist. Der Multicast-Datenverkehr wird gekapselt und über die Pseudodrähte geroutet.

-

Die Quelle befindet sich in einer VPLS-Domäne und der Empfänger ist extern (L3-Schnittstelle). Der VPLS-Multicast-Datenverkehr wird entkapselt und an die externe Schnittstelle weitergeleitet.

-

Die Quelle befindet sich in einer VPLS-Domäne und der Empfänger im selben VPLS. Der VPLS-Multicast-Datenverkehr wird innerhalb der VPLS-Bridge-Domäne überbrückt.

-

Die Quelle befindet sich in einer VPLS-Domäne und der Empfänger in einer anderen VPLS-Domäne. Der VPLS-Multicast-Datenverkehr wird über VPLS-Circuits und IRBs geroutet.